Microsoft 365 Copilot Administratorhandbuch für E5- und SAM-Lizenzen

Wenn Sie Ihre organization für Microsoft 365 Copilot vorbereiten oder Sie bereit sind, Copilot zu verwenden, gibt es Features in Ihren E5 + SAM-Lizenzen, die Ihnen helfen können, Ihre Daten vorzubereiten.

Wenn Benutzer eine Eingabeaufforderung eingeben, kann Copilot mit Daten antworten, für die der Benutzer über die Berechtigung für den Zugriff verfügt. Übermäßig freigegebene und veraltete Daten können zu ungenauen Ergebnissen von Copilot führen.

Dieser Artikel enthält Anleitungen für IT-Administratoren mit Microsoft 365 E5- und Erweiterte SharePoint-Verwaltung-Lizenzen (SAM). Mit den Features, die in diesen Lizenzen enthalten sind, können Sie:

- Verwenden Sie Erweiterte SharePoint-Verwaltung (SAM), um eine übermäßige Freigabe zu verhindern, Datenquellen zu entrümten und Änderungen an SharePoint-Websites zu überwachen.

- Verwenden Sie Microsoft Purview, um Vertraulichkeitsbezeichnungen zu aktivieren, vertrauliche Daten zu identifizieren und zu schützen, Endpunkte einzuschränken und nicht benötigte Inhalte zu löschen.

Um mehr zu erfahren, watch Oversharing Control at Enterprise Scale (öffnet die YouTube-Website).

Verwenden Sie diesen Artikel, um mit Microsoft 365 Copilot in Ihrem organization zu beginnen. Wenn Sie die in diesem Artikel beschriebenen Features verwenden, ist Ihre organization besser für Copilot vorbereitet, einschließlich genauerer Ergebnisse von Copilot.

Dieser Artikel gilt für:

- Microsoft 365 Copilot

- Microsoft SharePoint Premium – Erweiterte SharePoint-Verwaltung (SAM)

- Microsoft Purview

Hinweis

Wenn Sie über eine E3-Lizenz verfügen, lesen Sie Microsoft 365 Copilot Administratorhandbuch für E3-Lizenzen. Einen Vergleich der Features in den Lizenzen finden Sie unter Vergleichen Microsoft Copilot Features in E3- und E5-Lizenzen.

Bevor Sie beginnen

Microsoft empfiehlt, auch die Schritte unter Microsoft 365 Copilot – Best Practices für SharePoint auszuführen. Es hilft Ihnen, Ihre Suche in SharePoint zu optimieren, Freigabeeinstellungen in SharePoint & OneDrive zu aktualisieren und Berechtigungen & Websitezugriff auf Ihre SharePoint-Websites zu überprüfen.

Die folgenden Lizenzen sind erforderlich, um die Features in diesem Artikel verwenden zu können:

Microsoft 365 E5 oder Office 365 E5

- Microsoft Purview – In Ihrer E5-Lizenz enthalten

Eine Liste der Features und Dienste, die Sie mit Ihrer Lizenz erhalten, finden Sie unter Microsoft 365, Office 365, Enterprise Mobility + Security und Windows 11-Abonnements.

Microsoft SharePoint Premium – Erweiterte SharePoint-Verwaltung

Ab Anfang 2025 ist Microsoft SharePoint Premium – Erweiterte SharePoint-Verwaltung (SAM) in Ihrer Microsoft 365 Copilot-Lizenz enthalten. Weitere Informationen zur SAM-Lizenzierung finden Sie unter Microsoft SharePoint Premium – Erweiterte SharePoint-Verwaltung.

-

Abhängig von Ihrem Abonnementplan können Sie möglicherweise Microsoft 365 Copilot Lizenzen über die Microsoft 365 Admin Center (Abrechnungskaufdienste>), Microsoft-Partner oder Ihr Microsoft-Kontoteam erwerben.

Microsoft 365 Copilot Lizenzen sind als Add-On für andere Lizenzierungspläne verfügbar. Weitere Informationen finden Sie unter Grundlegendes zur Lizenzierung für Microsoft 365 Copilot.

In diesem Artikel werden die folgenden Admin Center verwendet. Diese Admin Center erfordern eine bestimmte Rolle, um die Aufgaben in diesem Artikel auszuführen.

SharePoint Admin Center: Melden Sie sich als SharePoint-Administrator an.

Microsoft Purview-Portal: Es gibt unterschiedliche Rollen, je nachdem, welche Aufgabe Sie ausführen müssen. Weitere Informationen finden Sie unter:

SharePoint-Administratoraufgabe – Verwenden von Erweiterte SharePoint-Verwaltung (SAM)-Features

Es gibt Features in Erweiterte SharePoint-Verwaltung (SAM), die Ihnen helfen können, sich auf Copilot vorzubereiten.

✅ Copilot-Ziele mit SAM:

- Entrümten Sie Datenquellen, indem Sie inaktive SharePoint-Websites suchen und entfernen.

- Identifizieren sie SharePoint-Websites mit überlasteten oder vertraulichen Inhalten.

- Verwenden Sie Richtlinien, um den Zugriff auf SharePoint-Websites einzuschränken, die unternehmenskritisch sind oder vertrauliche Inhalte enthalten.

- Überwachen von Websiteänderungen.

Dieser Abschnitt führt Sie durch verschiedene SAM-Features, die Ihnen helfen können, Ihre organization und Ihre Daten für Copilot vorzubereiten.

Weitere Informationen zu SAM + Copilot finden Sie unter Vorbereiten auf Copilot mit Erweiterte SharePoint-Verwaltung.

Sicherstellen, dass alle Websites über gültige Besitzer verfügen

✅ Ausführen einer Websitebesitzrichtlinie , die websites sucht, die nicht über mindestens zwei Besitzer verfügen

Eine Websitebesitzrichtlinie erkennt automatisch Websites, die nicht mindestens zwei Besitzer haben, und kann bei der Suche nach potenziellen Besitzern helfen. Richten Sie die Richtlinie im Simulationsmodus ein, um Besitzer basierend auf Ihren gewünschten Kriterien zu identifizieren. Aktualisieren Sie dann die Richtlinie auf den aktiven Modus, um Benachrichtigungen an Websitebesitzerkandidaten zu aktivieren.

Sie benötigen Websitebesitzer, um zu bestätigen, dass die Website noch aktiv ist, eine Websitezugriffsüberprüfung durchführen, Inhaltsberechtigungen aktualisieren und den Zugriff bei Bedarf steuern.

- Melden Sie sich beim SharePoint Admin Center als SharePoint-Administrator an.

- Erweitern Sie Richtlinien> und wählen Sie Standortlebenszyklusverwaltung aus.

- Wählen Sie Richtlinie erstellen aus, geben Sie Ihre Parameter ein, und schließen Sie ihre Richtlinie ab.

- Wenn die Richtlinie ausgeführt wird, zeigt der Bericht die Anzahl der Standorte an, die nicht konform sind. Sie können den Bericht auch herunterladen.

Weitere Informationen zu dieser Richtlinie und dem Bericht finden Sie unter Websitebesitzrichtlinie.

Suchen und Bereinigen inaktiver Websites

✅ Erstellen einer Websitelebenszyklus-Verwaltungsrichtlinie , die nach inaktiven Websites sucht

Eine Websitelebenszyklus-Verwaltungsrichtlinie erkennt automatisch inaktive Websites und sendet eine Benachrichtigungs-E-Mail an die Websitebesitzer. Wenn Sie die E-Mail verwenden, können die Websitebesitzer bestätigen, dass die Website noch aktiv ist.

Copilot kann Daten von diesen inaktiven Websites in Benutzereingabeaufforderungen anzeigen, was zu ungenauen und unübersichtlichen Copilot-Ergebnissen führen kann.

Die Richtlinie erstellt auch einen Bericht, den Sie herunterladen und überprüfen können. Der Bericht zeigt die inaktiven Websites, das Datum der letzten Aktivität und die E-Mail-Benachrichtigung status.

- Melden Sie sich beim SharePoint Admin Center als SharePoint-Administrator an.

- Erweitern Sie Richtlinien> und wählen Sie Standortlebenszyklusverwaltung aus.

- Wählen Sie Richtlinie erstellen aus, geben Sie Ihre Parameter ein, und schließen Sie ihre Richtlinie ab.

- Wenn die Richtlinie ausgeführt wird und inaktive Websites findet, sendet die Richtlinie automatisch eine E-Mail an die Websitebesitzer. Die Websitebesitzer sollten bestätigen, ob die Website noch aktiv ist.

- Wenn die Websitebesitzer bestätigen, dass die Websites nicht benötigt werden, versetzen Sie inaktive Websites in den schreibgeschützten Modus mit SAM, oder verschieben Sie die Websites in Microsoft 365 Archiv mit SAM.

Weitere Informationen zu dieser Richtlinie und diesem Bericht finden Sie unter Richtlinie zur Verwaltung des Lebenszyklus von Standorten.

Bewährte Methoden für die Verwaltung inaktiver SharePoint-Websites

- Verwenden Sie den Richtlinienausführungsbericht, um die Websitebesitzeraktion status als Reaktion auf die Benachrichtigungen nachzuverfolgen.

- Wählen Sie die Schaltfläche KI-Erkenntnisse abrufen aus, um KI-Erkenntnisse für den Bericht zu erhalten, die Ihnen helfen, Probleme mit den Websites und mögliche Aktionen zum Beheben dieser Probleme zu identifizieren.

- Geben Sie den Websitebesitzern eine Zeitleiste, um diese Aufgaben auszuführen. Wenn sie die Aufgabe nicht innerhalb des Zeitrahmens abschließen, können Sie die Websites mithilfe von SAM Inactive Sites auf Microsoft 365 Archiv verschieben– Archiv-Funktion, sodass Sie sie später bei Bedarf reaktivieren können.

Diese Aktion trägt dazu bei, veraltete Inhalte zu reduzieren, die die Datenquelle von Copilot überladen, wodurch die Genauigkeit von Copilot-Antworten verbessert wird.

Tipp

Websites, die nach Microsoft 365 Archiv verschoben wurden, sind für niemanden mehr im organization außerhalb der Microsoft Purview- oder Administratorsuche zugänglich. Copilot schließt keine Inhalte von diesen Websites ein, wenn auf Benutzeraufforderungen reagiert wird.

Identifizieren von Websites mit überlasteten oder vertraulichen Inhalten

✅ Ausführen von Dag-Berichten (Data Access Governance) im SharePoint Admin Center

Die DAG-Berichte enthalten ausführlichere Informationen zu Websitefreigabelinks, Vertraulichkeitsbezeichnungen und den Everyone except external users (EEEU)-Berechtigungen auf Ihren SharePoint-Websites. Verwenden Sie diese Berichte, um überlastete Websites zu finden.

Überlaste Websites sind Websites, die für mehr Personen als erforderlich freigegeben werden. Copilot kann Daten von diesen Websites in Antworten anzeigen.

Melden Sie sich beim SharePoint Admin Center als SharePoint-Administrator an.

Wählen Sie Berichte>Datenzugriffsgovernance aus. Ihre Berichtsoptionen:

Bericht Beschreibung Aufgabe Freigabelinks Zeigt die Websites mit Freigabelinks an, einschließlich Links, die für jeden freigegeben wurden, für Personen in Ihrem organization freigegeben und für bestimmte Personen außerhalb Ihres Geschäfts-, Schul- oder Unikontos freigegeben wurden. Überprüfen Sie diese Websites.

Stellen Sie sicher, dass die Websites nur für die Benutzer oder Gruppen freigegeben werden, die Zugriff benötigen. Entfernen der Freigabe für nicht benötigte Benutzer und Gruppen.Auf Dateien angewendete Vertraulichkeitsbezeichnungen Zeigt Websites mit Office-Dateien mit Vertraulichkeitsbezeichnungen an. Überprüfen Sie diese Websites.

Stellen Sie sicher, dass die richtigen Bezeichnungen angewendet werden. Aktualisieren Sie die Bezeichnungen nach Bedarf. Weitere Informationen finden Sie unter Identifizieren und Bezeichnen vertraulicher Daten (in diesem Artikel).Freigegeben für Everyone except external users(EEEU)Zeigt die Websites an, die für alle Personen in Ihrem organization mit Ausnahme externer Benutzer freigegeben werden. Überprüfen Sie diese Websites.

Ermitteln Sie, ob EEEU-Berechtigungen geeignet sind. Viele Websites mit EEEU sind übermäßig freigegeben. Entfernen Sie die EEEU-Berechtigung, und weisen Sie die Benutzer oder Gruppen nach Bedarf zu.Überteilungsbaselinebericht für Websites, OneDrives und Dateien Überprüft alle Websites in Ihrem Mandanten und listet Websites auf, die Inhalte für mehr als eine angegebene Anzahl von Benutzern freigeben (Sie geben die Anzahl an). Sortieren, filtern oder laden Sie den Bericht herunter, und identifizieren Sie die Websites mit potenziell überlasteten Inhalten.

Sie können jeden dieser Berichte einzeln oder alle zusammen ausführen. Weitere Informationen zu diesen Berichten finden Sie unter Dag-Berichte (Data Access Governance).

Bewährte Methoden für die Verwaltung der DAG-Berichte

Führen Sie diese Berichte wöchentlich aus, insbesondere in den Anfangsphasen der Einführung von Copilot. Wenn Sie mit den Berichten und Daten vertrauter werden, können Sie die Häufigkeit anpassen.

Wenn Sie über ein Administratorteam verfügen, erstellen Sie eine Administratoraufgabe, um diese Berichte auszuführen und die Daten zu überprüfen.

Ihre organization bezahlt für die Lizenz, um diese Berichte auszuführen und die Daten zu verwenden, um Entscheidungen zu treffen. Stellen Sie sicher, dass Sie das Beste daraus machen.

Wählen Sie KI-Erkenntnisse abrufen aus , um einen Bericht zu generieren, der Ihnen hilft, Probleme mit den Websites und mögliche Aktionen zum Beheben dieser Probleme zu identifizieren.

Steuern des Zugriffs auf überlastete SharePoint-Websites

✅ Initiieren von Websitezugriffsüberprüfungen für Websitebesitzer

In einem Dag-Bericht (Data Access Governance) können Sie Websites mit Überteilungsrisiken auswählen. Initiieren Sie dann Websitezugriffsüberprüfungen. Websitebesitzer erhalten Benachrichtigungen für jede Website, die Aufmerksamkeit erfordert. Sie können die Seite Websiteüberprüfungen verwenden, um mehrere Überprüfungsanforderungen nachzuverfolgen und zu verwalten.

Der Websitebesitzer überprüft den Zugriff in zwei Standard Bereichen: SharePoint-Gruppen und einzelne Elemente. Sie können ermitteln, ob eine umfassende Freigabe geeignet ist oder ob eine Website übermäßig freigegeben ist und eine Wartung erforderlich ist.

Wenn der Websitebesitzer feststellt, dass der Inhalt überlastet ist, kann er die Zugriffsüberprüfungs-Dashboard verwenden, um Berechtigungen zu aktualisieren.

✅ Verwenden der Richtlinie für eingeschränkte Zugriffssteuerung (Restricted Access Control Policy, RAC) im SharePoint Admin Center

Eine Richtlinie für eingeschränkte Zugriffssteuerung schränkt den Zugriff auf eine Website mit überlasteten Inhalten ein. Sie kann den Zugriff auf SharePoint-Websites und -Inhalte auf Benutzer in einer bestimmten Gruppe beschränken. Benutzer, die nicht in der Gruppe sind, können nicht auf die Website oder deren Inhalte zugreifen, auch wenn sie zuvor über Berechtigungen oder einen freigegebenen Link verfügten.

Wenn Benutzer in der Gruppe über Berechtigungen für den Inhalt verfügen, kann dieser Inhalt in den Copilot-Ergebnissen angezeigt werden. Benutzer, die nicht in der Gruppe sind, sehen diese Informationen nicht in ihren Copilot-Ergebnissen. Sie können die eingeschränkte Zugriffssteuerung für einzelne Websites oder OneDrive einrichten.

✅ Verwenden der Richtlinie zur eingeschränkten Auffindbarkeit von Inhalten (RcD) im SharePoint Admin Center

Eine Richtlinie zur eingeschränkten Auffindbarkeit von Inhalten (RCD) ändert den Zugriff auf die Website nicht. Stattdessen wird die Auffindbarkeit des Inhalts der Website geändert. Wenn Sie RCD auf eine Website anwenden, ist der Inhalt der Website nicht von Copilot oder organization suchergebnissen für alle Benutzer auffindbar.

Die SharePoint-Admin kann die eingeschränkte Auffindbarkeit von Inhalten auf einzelnen Websites festlegen.

Bewährte Methoden zum Steuern des Zugriffs auf überlastete SharePoint-Websites

Wenn Ihre organization eine Zero Trust Denkweise hat, können Sie die eingeschränkte Zugriffssteuerung (Restricted Access Control, RAC) auf alle Websites anwenden. Passen Sie dann die Berechtigungen nach Bedarf an. Wenn Sie über viele Websites verfügen, kann diese Aktion Ihnen helfen, Ihre Websites schnell zu schützen. Dies kann jedoch zu Unterbrechungen für Benutzer führen.

Wenn Sie RAC oder RCD verwenden, stellen Sie sicher, dass Sie die Änderungen und die Gründe für die Änderungen mitteilen.

Tipp

Für unternehmenskritische Websites haben Sie auch folgende Möglichkeiten:

- Wenn Sie neue Websites erstellen, konfigurieren Sie eine RAC- oder RCD-Richtlinie im Rahmen Ihres benutzerdefinierten Websitebereitstellungsprozesses. Durch diesen Schritt wird eine übermäßige Freigabe proaktiv vermieden.

- Erwägen Sie, Downloads von ausgewählten Websites mithilfe einer Blockdownloadrichtlinie zu blockieren. Blockieren Sie beispielsweise den Download von Teams-Besprechungsaufzeichnungen und -Transkripts.

- Wenden Sie die Verschlüsselung mit erzwungenem "Extrahieren von Rechten" auf geschäftskritische Office-Dokumente an. Weitere Informationen finden Sie unter Microsoft Purview-Datenschutz und Complianceschutz für generative KI-Apps.

Überwachen von Änderungen

✅ Ausführen des Änderungsverlaufsberichts im SharePoint Admin Center

Der Änderungsverlaufsbericht verfolgt und überwacht Änderungen, einschließlich der Änderungen, wann die Änderung erfolgt ist und wer die Änderung initiiert hat. Die Absicht besteht darin, aktuelle Änderungen zu identifizieren, die zu einer übermäßigen Freigabe führen können, was sich auf die Copilot-Ergebnisse auswirkt.

Verwenden Sie diesen Bericht, um die Änderungen an Ihren SharePoint-Websites und organization Einstellungen zu überprüfen.

Melden Sie sich beim SharePoint Admin Center als SharePoint-Administrator an.

Erweitern Sie Berichte> und wählen Sie Änderungsverlauf>Neuer Bericht aus.

Ihre Berichtsoptionen:

Bericht Beschreibung Aufgabe Bericht zu Websiteeinstellungen Zeigt die Änderungen und Aktionen der Websiteeigenschaft an, die von Websiteadministratoren und SharePoint-Administratoren ausgeführt werden. Überprüfen Sie die Änderungen und Aktionen. Stellen Sie sicher, dass die Aktionen Ihre Sicherheitsanforderungen erfüllen. Bericht zu Organisationseinstellungen Zeigt Änderungen an organization Einstellungen an, z. B. beim Erstellen einer Website und bei aktivierter externer Freigabe. Überprüfen Sie die Änderungen und Aktionen. Stellen Sie sicher, dass die Änderungen Ihren Sicherheitsanforderungen entsprechen.

Bewährte Methoden für die Verwaltung der Änderungsverlaufsberichte

Führen Sie diese Berichte wöchentlich aus, insbesondere in den Anfangsphasen der Einführung von Copilot. Wenn Sie mit den Berichten und Daten vertrauter werden, können Sie die Häufigkeit anpassen.

Wenn Sie über ein Administratorteam verfügen, erstellen Sie eine Administratoraufgabe, um diese Berichte auszuführen und die Daten zu überprüfen.

Ihre organization bezahlt für die Lizenz, um diese Berichte auszuführen und die Daten zu verwenden, um Entscheidungen zu treffen. Stellen Sie sicher, dass Sie das Beste daraus machen.

Erstellen Sie einen Bericht für die Änderungen auf Websiteebene und die änderungen der organization Ebene. Die Berichte auf Websiteebene zeigen Änderungen an den Websiteeigenschaften und -aktionen an. In den Berichten auf organization Ebene werden Änderungen angezeigt, die an den einstellungen der organization vorgenommen wurden.

Überprüfen Sie die Freigabeeinstellungen und Zugriffssteuerungseinstellungen. Stellen Sie sicher, dass die Änderungen Ihren Sicherheitsanforderungen entsprechen. Wenn sie nicht ausgerichtet sind, arbeiten Sie mit den Websitebesitzern zusammen, um die Einstellungen zu korrigieren.

Wenden Sie die eingeschränkte Zugriffssteuerung (Restricted Access Control, RAC) auf Websites an, die anscheinend übermäßig freigegeben sind. Informieren Sie die Websitebesitzer über die Änderungen und warum.

Wenn Ihr organization eine Zero Trust Denkweise hat, können Sie RAC auf alle Websites anwenden. Passen Sie dann die Berechtigungen nach Bedarf an. Wenn Sie über viele Websites verfügen, kann diese Aktion Ihnen helfen, Ihre Websites schnell zu schützen. Es kann jedoch auch zu Unterbrechungen für Benutzer führen. Stellen Sie sicher, dass Sie die Änderungen und die Gründe für die Änderungen mitteilen.

SharePoint-Administratoraufgabe – SharePoint-Suche einschränken (RSS)

✅ Copilot-Ziel: RSS deaktivieren

Wenn Sie sich auf Copilot vorbereiten, überprüfen und konfigurieren Sie die richtigen Berechtigungen auf Ihren SharePoint-Websites. Möglicherweise haben Sie die eingeschränkte SharePoint-Suche (RSS) aktiviert.

RSS ist eine temporäre Lösung, die Ihnen Zeit gibt, die richtigen Berechtigungen auf Ihren SharePoint-Websites zu überprüfen und zu konfigurieren. Sie fügen die überprüften & korrigierten Websites einer Liste zulässiger Websites hinzu.

Wenn Ihre SharePoint-Websiteberechtigungen richtig festgelegt sind, deaktivieren Sie RSS.

Wenn diese Option deaktiviert ist, greift die SharePoint-Suche auf alle SharePoint-Websites zu. Wenn Benutzer Eingabeaufforderungen eingeben, kann Copilot Daten von allen Ihren Websites anzeigen, die in der Antwort relevantere und vollständige informationen enthalten.

Das Ziel besteht darin, RSS zu deaktivieren und der SharePoint-Suche den Zugriff auf alle Ihre Websites zu ermöglichen. Diese Aktion gibt Copilot mehr Daten für die Arbeit, was die Genauigkeit der Antworten verbessern kann.

OR

Wenn Sie RSS aktiviert haben, fügen Sie der Liste der zulässigen Websites weitere Websites hinzu. Sie können der Liste der zulässigen Websites bis zu 100 Websites hinzufügen. Copilot kann Daten aus den zulässigen Listenwebsites in Benutzereingabeaufforderungen anzeigen.

Denken Sie daran, dass Ihr Ziel darin besteht, die richtigen Berechtigungen auf Ihren SharePoint-Websites zu überprüfen & konfigurieren und RSS zu deaktivieren.

Weitere Informationen finden Sie unter:

- Eingeschränkte SharePoint-Suche

- Zusammenstellung der Liste der zulässigen Elemente für die eingeschränkte SharePoint-Suche

- Blog: Einführung in die eingeschränkte SharePoint-Suche, um Ihnen bei den ersten Schritten mit Microsoft 365 Copilot

Deaktivieren von RSS und Entfernen von Websites aus der Liste zulässiger Websites

- Verwenden Sie das

Set-SPOTenantRestrictedSearchModePowerShell-Cmdlet, um RSS zu deaktivieren. - Verwenden Sie das

Remove-SPOTenantRestrictedSearchAllowedSitePowerShell-Cmdlet, um Websites aus der Liste zulässiger Websites zu entfernen.

Weitere Informationen zu diesen Cmdlets finden Sie unter Verwenden von PowerShell-Skripts für die eingeschränkte SharePoint-Suche.

Hinzufügen von Websites zur RSS-Liste mit zulässigen Rss-Adressen

Rufen Sie eine Liste der Websites ab, die Sie der Liste zulässiger Websites hinzufügen möchten.

Option 1: Verwenden des Berichts "Freigabelinks"

- Melden Sie sich beim SharePoint Admin Center als SharePoint-Administrator an.

- Wählen Sie Berichte>Datenzugriffsgovernance-Links>Freigabelinks>Berichte anzeigen aus.

- Wählen Sie einen der Berichte aus, z. B. "Jeder"-Links. Dieser Bericht zeigt eine Liste der Websites mit der höchsten Anzahl von Erstellten Links jeder . Über diese Links kann jeder auf Dateien und Ordner zugreifen, ohne sich anzumelden. Diese Websites sind Kandidaten für die mandanten-/organisationsweite Suche.

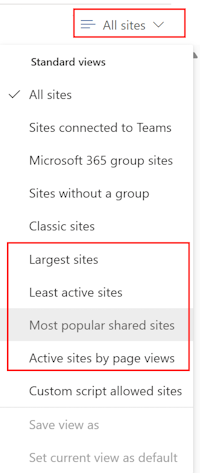

Option 2: Verwenden der Sortier- und Filteroptionen für aktive Websites

Melden Sie sich beim SharePoint Admin Center als SharePoint-Administrator an.

Wählen Sie Websites>Aktive Websites aus.

Verwenden Sie die Sortier- und Filteroptionen, um die aktivste Website zu finden, einschließlich Seitenaufrufen. Diese Websites sind Kandidaten für eine Mandanten-/organization breite Suche.

Verwenden Sie das

Add-SPOTenantRestrictedSearchAllowedListPowerShell-Cmdlet, um die Websites der Liste zulässiger Websites hinzuzufügen.Weitere Informationen zu diesem Cmdlet finden Sie unter Verwenden von PowerShell-Skripts für die eingeschränkte SharePoint-Suche.

Purview-Administratoraufgaben – Verwenden von Microsoft Purview-Features

Microsoft Purview bietet Features, mit denen Sie sich auf Copilot vorbereiten können.

✅ Copilot-Ziele mit Purview:

- Identifizieren und bezeichnen Sie vertrauliche Daten in Microsoft 365.

- Erkennen und schützen Sie vertrauliche Informationen vor nicht autorisierter Freigabe oder Weitergabe.

- Löschen Sie den Inhalt, den Sie nicht benötigen.

- Erkennen vertraulicher Daten und nicht konformer Inhalte in Copilot-Eingabeaufforderungen und -Antworten.

- Überprüfen und analysieren Sie Copilot-Eingabeaufforderungen und -Antworten.

Weitere Informationen dazu, wie Microsoft Purview Ihnen helfen kann, Ihre Daten zu steuern, zu schützen und zu verwalten, finden Sie unter Informationen zu Microsoft Purview.

Identifizieren und Bezeichnen vertraulicher Daten

✅ Erstellen und Anwenden von Vertraulichkeitsbezeichnungen zum Schutz Ihrer Daten

Vertraulichkeitsbezeichnungen sind eine Möglichkeit, die Vertraulichkeit der Daten Ihrer organization zu identifizieren und zu klassifizieren und ihre Daten um eine zusätzliche Schutzebene zu erweitern.

Wenn Vertraulichkeitsbezeichnungen auf Elemente wie Dokumente und E-Mails angewendet werden, fügen die Bezeichnungen diesen Daten den Schutz direkt hinzu. Daher bleibt dieser Schutz überall dort bestehen, wo die Daten gespeichert werden. Wenn Vertraulichkeitsbezeichnungen auf Container wie SharePoint-Websites und -Gruppen angewendet werden, fügen die Bezeichnungen indirekten Schutz hinzu, indem sie den Zugriff auf den Container steuern, in dem die Daten gespeichert sind. Beispiele hierfür sind Datenschutzeinstellungen, externer Benutzerzugriff und Zugriff von nicht verwalteten Geräten.

Die Vertraulichkeitsbezeichnungen können sich auch auf Die Ergebnisse von Copilot auswirken, einschließlich:

Die Bezeichnungseinstellungen umfassen Schutzaktionen wie den Zugriff auf Websites, anpassbare Kopf- und Fußzeilen sowie Verschlüsselung.

Wenn die Bezeichnung eine Verschlüsselung anwendet, überprüft Copilot die Nutzungsrechte für den Benutzer. Damit Copilot Daten von diesem Element zurückgeben kann, muss dem Benutzer die Berechtigung zum Kopieren erteilt werden.

Eine Eingabeaufforderungssitzung mit Copilot (Microsoft 365 Copilot Chat genannt) kann auf Daten aus verschiedenen Arten von Elementen verweisen. Vertraulichkeitsbezeichnungen werden in den zurückgegebenen Ergebnissen angezeigt. Die neueste Antwort zeigt die Vertraulichkeitsbezeichnung mit der höchsten Priorität an.

Wenn Copilot neue Inhalte aus bezeichneten Elementen erstellt, wird die Vertraulichkeitsbezeichnung vom Quellelement automatisch geerbt.

Dieser Abschnitt führt Sie durch die Schritte zum Erstellen und Verwenden der Standard-Vertraulichkeitsbezeichnungen aus Microsoft Purview. Wenn Sie Ihre eigenen Bezeichnungsnamen und -konfigurationen verwenden müssen, erstellen Sie die Bezeichnungen manuell, oder bearbeiten Sie die Standardbezeichnungen. Wenn Sie bereits eigene Vertraulichkeitsbezeichnungen erstellt haben, können Sie die Standardbezeichnungen nicht erstellen.

Weitere Informationen zu Vertraulichkeitsbezeichnungen finden Sie unter:

- Erste Schritte mit Vertraulichkeitsbezeichnungen

- Aktivieren der Standardbezeichnungen und -richtlinien zum Schutz Ihrer Daten

- Informationen zu einigen gängigen Szenarien für Vertraulichkeitsbezeichnungen

- Verwenden von Microsoft Purview zur Stärkung des Informationsschutzes für Copilot

1. Erstellen der Standard-Vertraulichkeitsbezeichnungen

Melden Sie sich beim Microsoft Purview-Portal als Administrator in einer der Unter Vertraulichkeitsbezeichnungen – Berechtigungen aufgeführten Gruppen an.

Wählen Sie Lösungen>DSSM für KI-Übersicht> aus.

Wählen Sie im Abschnitt Empfehlungen die Option Daten mit Vertraulichkeitsbezeichnungen schützen aus. In diesem Schritt werden die Standardbezeichnungen und ihre Richtlinien erstellt.

Um die Standardbezeichnungen anzuzeigen oder zu bearbeiten oder eigene Bezeichnungen zu erstellen, wählen Sie Vertraulichkeitsbezeichnungen für Informationsschutz>aus. Möglicherweise müssen Sie Aktualisieren auswählen.

Wenn Sie über die Standardempfindlichkeitsbezeichnungen verfügen:

- Die Bezeichnungen tragen zum Schutz Ihrer Daten bei und können sich auf die Copilot-Ergebnisse auswirken.

- Ihre Benutzer können damit beginnen, veröffentlichte Bezeichnungen manuell auf ihre Dateien und E-Mails anzuwenden.

- Administratoren können damit beginnen, Richtlinien zu erstellen und Features zu konfigurieren, die automatisch Bezeichnungen auf Dateien und E-Mails anwenden.

Sie können jederzeit eigene Vertraulichkeitsbezeichnungen erstellen. Weitere Informationen finden Sie unter Erstellen und Konfigurieren von Vertraulichkeitsbezeichnungen und deren Richtlinien.

2. Aktivieren und Konfigurieren von Vertraulichkeitsbezeichnungen für Container

Die Standard-Vertraulichkeitsbezeichnungen enthalten keine Einstellungen für Gruppen und Websites, mit denen Sie eine Vertraulichkeitsbezeichnung auf eine SharePoint- oder Teams-Website oder Microsoft Loop Arbeitsbereich anwenden können. Elemente in einem Container erben nicht die Vertraulichkeitsbezeichnung.

Stattdessen können die Bezeichnungseinstellungen den Zugriff auf den Container einschränken. Diese Einschränkung bietet eine zusätzliche Sicherheitsebene, wenn Sie Copilot verwenden. Wenn ein Benutzer nicht auf die Website oder den Arbeitsbereich zugreifen kann, kann Copilot nicht im Namen dieses Benutzers darauf zugreifen.

Beispielsweise können Sie die Datenschutzeinstellung auf Privat festlegen, wodurch der Websitezugriff nur auf genehmigte Mitglieder in Ihrem organization beschränkt wird. Wenn die Bezeichnung auf die Website angewendet wird, ersetzt sie alle vorherigen Einstellungen und sperrt die Website, solange die Bezeichnung angewendet wird. Dieses Feature ist eine sicherere Einstellung, als jedem Zugriff auf die Website zu erlauben und Benutzern das Ändern der Einstellung zu ermöglichen. Wenn nur genehmigte Mitglieder auf die Daten zugreifen können, kann eine übermäßige Freigabe von Daten verhindert werden, auf die Copilot möglicherweise zugreifen kann.

Um Bezeichnungseinstellungen für Gruppen und Websites zu konfigurieren, müssen Sie dieses Feature in Ihrem Mandanten aktivieren und dann Ihre Bezeichnungen synchronisieren. Diese Konfiguration ist eine einmalige Konfiguration und verwendet PowerShell. Weitere Informationen finden Sie unter Aktivieren von Vertraulichkeitsbezeichnungen für Container und Synchronisieren von Bezeichnungen.

Anschließend können Sie Ihre Vertraulichkeitsbezeichnungen bearbeiten oder neue Vertraulichkeitsbezeichnungen speziell für Gruppen und Websites erstellen:

Wählen Sie für den Vertraulichkeitsbezeichnungsbereich Gruppen & Websites aus. Denken Sie daran, dass Sie die PowerShell-Befehle bereits ausgeführt haben müssen. Wenn Sie dies nicht getan haben, können Sie diesen Bereich nicht auswählen.

Weitere Informationen finden Sie unter Aktivieren von Vertraulichkeitsbezeichnungen für Container und Synchronisieren von Bezeichnungen.

Wählen Sie die Gruppierungen der zu konfigurierenden Einstellungen aus. Einige der Einstellungen verfügen über Back-End-Abhängigkeiten, bevor sie erzwungen werden können, z. B. bedingter Zugriff, der bereits konfiguriert sein muss. Die Datenschutzeinstellung, die in den Einstellungen für Datenschutz und zugriff externer Benutzer enthalten ist, weist keine Back-End-Abhängigkeiten auf.

Konfigurieren Sie die Einstellungen, die Sie verwenden möchten, und speichern Sie Ihre Änderungen.

Weitere Informationen, einschließlich Details zu allen verfügbaren Bezeichnungseinstellungen, die Sie für Gruppen und Websites konfigurieren können, finden Sie unter Verwenden von Vertraulichkeitsbezeichnungen zum Schützen von Inhalten in Microsoft Teams, Microsoft 365-Gruppen und SharePoint-Websites.

3. Veröffentlichen Sie Ihre Bezeichnungen und schulen Sie Ihre Benutzer

Wenn Sie die Standard-Vertraulichkeitsbezeichnungen verwenden, werden die Bezeichnungen automatisch für alle Benutzer veröffentlicht, auch wenn Sie die Bezeichnungen bearbeiten.

Wenn Sie ihre eigenen Vertraulichkeitsbezeichnungen erstellt haben, müssen Sie Ihre Bezeichnungen einer Veröffentlichungsrichtlinie hinzufügen. Nach der Veröffentlichung können Benutzer die Bezeichnungen manuell in ihren Office-Apps anwenden. Für Bezeichnungen, die den Bereich Gruppen & Websites enthalten, können Benutzer diese Bezeichnungen auf neue und vorhandene Websites, Teams und Loop Arbeitsbereiche anwenden. Die Veröffentlichungsrichtlinien verfügen auch über Einstellungen, die Sie berücksichtigen müssen, z. B. eine Standardbezeichnung, und benutzer müssen ihre Daten beschriften.

Weitere Informationen finden Sie unter Veröffentlichen von Vertraulichkeitsbezeichnungen durch Erstellen einer Bezeichnungsrichtlinie.

Informieren Sie Ihre Benutzer, und geben Sie Anleitungen dazu, wann sie die einzelnen Vertraulichkeitsbezeichnungen anwenden sollten.

Zusätzlich zum manuellen Anwenden von Bezeichnungen umfasst die Standardbezeichnungsrichtlinie das Anwenden der Bezeichnung Allgemein \ Alle Mitarbeiter (uneingeschränkt) als Standardbezeichnung für Elemente. Diese Bezeichnung bietet eine grundlegende Schutzebene. Benutzer sollten die Bezeichnung jedoch bei Bedarf ändern, insbesondere bei sensibleren Inhalten, die eine Verschlüsselung erfordern.

Informationen zu diesem Schritt finden Sie in der Endbenutzerdokumentation für Vertraulichkeitsbezeichnungen.

Überwachen Sie Ihre Bezeichnungen. Wählen Sie Informationsschutzberichte>aus. Sie können die Verwendung Ihrer Bezeichnungen sehen.

4. Aktivieren von Vertraulichkeitsbezeichnungen für Dateien in SharePoint und OneDrive

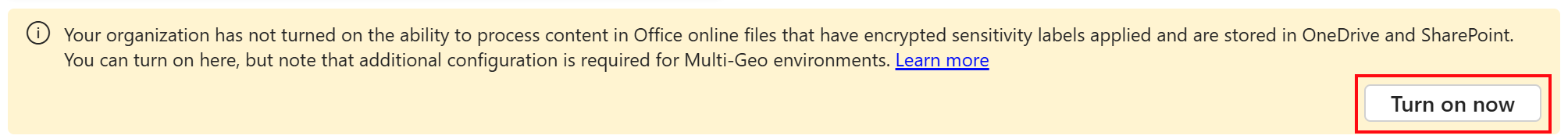

Dieser Schritt ist eine einmalige Konfiguration, die erforderlich ist, um Vertraulichkeitsbezeichnungen für SharePoint und OneDrive zu aktivieren. Es ist auch erforderlich, damit Microsoft 365 Copilot auf verschlüsselte Dateien zugreifen können, die an diesen Speicherorten gespeichert sind.

Wie bei allen Konfigurationsänderungen auf Mandantenebene für SharePoint und OneDrive dauert es etwa 15 Minuten, bis die Änderung wirksam wird. Anschließend können Benutzer Vertraulichkeitsbezeichnungen in Office im Web auswählen und Richtlinien erstellen, die Dateien an diesen Speicherorten automatisch bezeichnen.

Sie haben zwei Möglichkeiten:

Option 1: Wählen Sie Information Protection>Sensitivity-Bezeichnungen aus. Wenn die folgende Meldung angezeigt wird, wählen Sie Jetzt aktivieren aus:

Option 2: Verwenden Sie das

[Set-SPOTenant](/powershell/module/sharepoint-online/set-spotenant)Cmdlet Windows PowerShell.

Weitere Informationen zu dieser Konfiguration finden Sie unter Aktivieren von Vertraulichkeitsbezeichnungen für Dateien in SharePoint und OneDrive.

Tipp

Obwohl nichts mit Copilot zu tun hat, ist jetzt ein guter Zeitpunkt, um die gemeinsame Dokumenterstellung für verschlüsselte Dateien zu aktivieren. Diese Einstellung stellt die beste Benutzererfahrung für die Zusammenarbeit sicher und ist möglicherweise für andere Bezeichnungsszenarien erforderlich.

5. Festlegen von Standard-Vertraulichkeitsbezeichnungen für Ihre SharePoint-Dokumentbibliotheken

Die Standardbezeichnungsrichtlinie ist so konfiguriert, dass die Standard-Vertraulichkeitsbezeichnung Allgemein \ Alle Mitarbeiter (uneingeschränkt) für dateien, E-Mails und Besprechungen ohne Bezeichnung angewendet wird. Sie können diese Einstellung mit standortbasierter Bezeichnung für SharePoint-Dokumentbibliotheken außer Kraft setzen. Diese Bezeichnungsmethode wendet eine Standardbezeichnung auf eine Dokumentbibliothek an.

Sie haben zwei automatische Bezeichnungsoptionen für Dateien in derselben Dokumentbibliothek:

| Bibliotheksoption | Wann sollte diese Option verwendet werden? |

|---|---|

| Option 1 : Standard-Vertraulichkeitsbezeichnung, die vom Administrator definierte Berechtigungen (die Option Berechtigungen jetzt Verschlüsselung zuweisen ) oder keine Verschlüsselung anwenden kann. | Empfohlen für neue Dokumentbibliotheken und wenn die Bibliotheken Dateien speichern, die normalerweise die gleiche bekannte Vertraulichkeit aufweisen. Bei Ausnahmen möchten Sie, dass Benutzer eine alternative Bezeichnung auswählen können, die keine Verschlüsselung anwendet. Alle neuen Dateien, die keine Vertraulichkeitsbezeichnung aufweisen und in die Bibliothek hochgeladen wurden, werden mit dieser Bibliotheksstandardbezeichnung bezeichnet. |

|

Option 2 : Schützt heruntergeladene Dateien und erweitert SharePoint-Berechtigungen auf die heruntergeladene Dateikopie. Um diese Einstellung für die Bibliothek zu konfigurieren, muss die Vertraulichkeitsbezeichnung mit benutzerdefinierten Berechtigungen konfiguriert werden (Die Verschlüsselungsoption Benutzern das Zuweisen von Berechtigungen erlauben ). Derzeit in der Vorschauphase sind für diese Konfiguration PowerShell-Befehle auf Mandanten- und dann auf Standortebene erforderlich, bevor Sie eine Vertraulichkeitsbezeichnung auswählen können. |

Empfohlen für neue und vorhandene Dokumentbibliotheken, wenn Sie Berechtigungen zentralisieren und Dateien weiterhin schützen möchten, wenn sie heruntergeladen werden. Diese Option eignet sich in folgenden Fällen: – Sie haben den Dateiinhalt nicht auf Vertraulichkeit überprüft. – Sie können die Benutzer- und Gruppenberechtigungen für die Bezeichnung nicht konfigurieren, die definiert, wer Zugriff auf den Inhalt erhält. In diesem Szenario sollten die Geschäftsinhaber den Zugriff mithilfe von SharePoint-Berechtigungen und Zugriffsverwaltungsfunktionen steuern. Diese Bezeichnungskonfiguration bietet jedoch mehr Schutz, da die heruntergeladene Kopie der Datei die gleiche Berechtigung wie ihre Quellkopie in Echtzeit hat. |

Beide Optionen bieten eine grundlegende Schutzebene, die spezifisch für die Dokumentbibliothek ist, keine Inhaltsüberprüfung erfordert und nicht auf Aktionen von Endbenutzern angewiesen ist.

Der SharePoint-Websiteadministrator kann eine Standardbezeichnung für die Dokumentbibliothek auswählen.

Wählen Sie auf Ihrer SharePoint-Website Dokumenteinstellungen> Symbol>Bibliothekseinstellungen>Weitere Bibliothekseinstellungen aus.

Unter Standard-Vertraulichkeitsbezeichnungen (Bezeichnung auf Elemente in dieser Liste oder Bibliothek anwenden):

a. Wählen Sie für eine Standard-Vertraulichkeitsbezeichnung aus dem Dropdownfeld eine Vertraulichkeitsbezeichnung aus, die für die meisten Dateien in der Bibliothek geeignet ist. Dies kann eine Vertraulichkeitsbezeichnung sein, die für vom Administrator definierte Berechtigungen konfiguriert ist, z. B. Vertraulich \ Alle Mitarbeiter. Oder eine Vertraulichkeitsbezeichnung, die keine Verschlüsselung anwendet, z. B . Öffentlich. Wählen Sie schutz beim Herunterladen, Kopieren oder Verschieben nicht erweitern aus.

b. Wählen Sie für eine Standard-Vertraulichkeitsbezeichnung, die den Schutz auf Dateien erweitert, die heruntergeladen, kopiert oder verschoben werden, auf Schutz beim Herunterladen, Kopieren oder Verschieben erweitern aus. Wählen Sie dann im Dropdownfeld eine Vertraulichkeitsbezeichnung aus, die für benutzerdefinierte Berechtigungen konfiguriert ist, z. B. Vertraulich \ Vertrauenswürdige Personen.

Hinweis

Das Kontrollkästchen Schutz beim Herunterladen, Kopieren oder Verschieben erweitern wird erst angezeigt, wenn die erforderlichen PowerShell-Befehle abgeschlossen sind. Weitere Informationen finden Sie unter Konfigurieren von SharePoint mit einer Vertraulichkeitsbezeichnung zum Erweitern von Berechtigungen auf heruntergeladene Dokumente.

Speichern Sie die Änderungen.

Weitere Informationen, einschließlich der Ausführung der PowerShell-Befehle für das Kontrollkästchen, Details zu den Bezeichnungsergebnissen für die einzelnen Konfigurationen und einschränkungen:

- Konfigurieren einer Standard-Vertraulichkeitsbezeichnung für eine SharePoint-Dokumentbibliothek

- Konfigurieren von SharePoint mit einer Vertraulichkeitsbezeichnung zum Erweitern von Berechtigungen auf heruntergeladene Dokumente

6. Automatisches Anwenden von Vertraulichkeitsbezeichnungen auf Dateien und E-Mails

Sie können Bezeichnungen automatisch auf Dateien in SharePoint-Websites, OneDrive-Konten, Exchange-E-Mails und Office-Dateien anwenden. Die automatische Bezeichnung hilft dabei, eine Bezeichnung mit höherer Priorität für sensiblere Informationen zu identifizieren, die möglicherweise eine restriktivere Einstellung als eine Standardbezeichnung erfordern.

- Die spezifischen Schritte und Informationen, die Sie kennen müssen, einschließlich Informationen zum Simulationsmodus für Richtlinien für automatische Bezeichnungen, finden Sie unter Automatisches Anwenden einer Vertraulichkeitsbezeichnung auf Inhalte.

Clientseitige automatische Bezeichnung im Vergleich zu dienstseitiger automatischer Bezeichnung

- Wenn Sie Dokumente und E-Mails automatisch bezeichnen, die von Word, Excel, PowerPoint und Outlook verwendet werden, wird die clientseitige automatische Bezeichnung verwendet. Benutzern wird die Bezeichnung in ihren Office-Apps automatisch angewendet, oder Sie können dem Benutzer die entsprechende Bezeichnung empfehlen.

- Wenn Sie Dokumente, die auf allen SharePoint- oder OneDrive-Websites gespeichert sind, und alle E-Mails, die mit Exchange Online gesendet werden, automatisch bezeichnen, wird die dienstseitige automatische Bezeichnung verwendet. Es gibt keine Benutzerinteraktion. Sie können ruhende Dateien in OneDrive und SharePoint sowie alle gesendeten und empfangenen E-Mails im großen Stil bezeichnen.

Wenn Sie die Standard-Vertraulichkeitsbezeichnungen und -richtlinien erstellt haben, umfassen diese sowohl die clientseitige automatische Bezeichnung als auch die dienstseitige automatische Bezeichnung, um Guthaben Karte Zahlen und personenbezogenen Daten zu erkennen. Diese Standardeinstellungen erleichtern Ihnen das Testen der Funktion für die automatische Bezeichnung.

Sie können Ihre eigenen Einstellungen für die automatische Bezeichnung bearbeiten oder erstellen. Dieses Feature hilft Ihnen, Ihre organization Daten zu identifizieren, die eine bestimmte Vertraulichkeitsbezeichnung benötigen, um Schutzaktionen wie Verschlüsselung anzuwenden.

Erkennen vertraulicher Informationen und Schutz vor nicht autorisierter Freigabe oder Weitergabe

✅ Verwenden von Dlp-Richtlinien (Data Loss Prevention, Verhinderung von Datenverlust) zum Schutz vor unbeabsichtigter Freigabe

Microsoft Purview Data Loss Prevention (DLP) hilft Organisationen dabei, vertrauliche Informationen zu schützen, indem sie vor nicht autorisierter Freigabe oder Leckage schützt. Die Absicht besteht darin, vertrauliche Informationen wie Finanzdaten, Sozialversicherungsnummern und Gesundheitsdaten dynamisch vor einer übermäßigen Freigabe zu schützen.

Sie können DLP-Richtlinien erstellen, um vertrauliche Informationen an den folgenden Speicherorten zu schützen:

- Microsoft 365-Dienste wie Teams-, Exchange-, SharePoint- und OneDrive-Konten

- Office-Anwendungen wie Word, Excel und PowerPoint

- Windows 10-, Windows 11- und macOS-Endpunkte (drei neueste versionen)

- Nicht von Microsoft stammende Cloud-Apps

- Lokale Dateifreigaben und lokales SharePoint

- Fabric und Power BI

Wenn DLP-Richtlinien diese Daten finden, kann sie reagieren und verhindern, dass die Daten in Microsoft 365 Copilot Ergebnissen angezeigt werden. Es kann auch verhindern, dass Copilot Elemente zusammenfasst, auf die bestimmte Vertraulichkeitsbezeichnungen angewendet wurden.

Weitere Informationen finden Sie unter:

- Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust

- Informationen zum Speicherort der Microsoft 365 Copilot-Richtlinie

Mit DLP-Richtlinien können Sie trainierbare Klassifizierer, Typen vertraulicher Informationen, Vertraulichkeitsbezeichnungen und Aufbewahrungsbezeichnungen verwenden, um vertrauliche Informationen in Ihren organization zu identifizieren.

In diesem Abschnitt wird der Prozess zum Erstellen von DLP-Richtlinien vorgestellt. DLP-Richtlinien sind ein leistungsfähiges Tool. Stellen Sie sicher, dass Sie:

- Machen Sie sich mit den zu schützenden Daten und den Zielen vertraut, die Sie erreichen möchten.

- Nehmen Sie sich Zeit, um eine Richtlinie zu entwerfen, bevor Sie sie implementieren. Sie möchten unbeabsichtigte Probleme vermeiden. Es wird nicht empfohlen, eine Richtlinie zu erstellen und die Richtlinie dann nur anhand von "Trial-and-Error" zu optimieren.

- Durcharbeiten der Verhinderung von Datenverlust: Bevor Sie mit dem Entwerfen einer Richtlinie beginnen. Dieser Schritt hilft Ihnen, die Konzepte und Tools zu verstehen, die Sie zum Erstellen und Verwalten von DLP-Richtlinien verwenden.

1. Öffnen Des Microsoft Purview-Portals

- Melden Sie sich beim Microsoft Purview-Portal als einer der Administratoren an, die unter Erstellen und Bereitstellen von DLP-Richtlinien – Berechtigungen aufgeführt sind.

- Wählen Sie Lösungen>Data Loss Prevention aus.

2. Erstellen von DLP-Richtlinien

Für Exchange Online, SharePoint Online und OneDrive können Sie DLP verwenden, um vertrauliche Informationen in E-Mails und Dateien zu identifizieren, zu überwachen und automatisch zu schützen, einschließlich Dateien, die in Microsoft Teams-Dateirepositorys gespeichert sind.

- Die Schritte finden Sie unter Entwerfen einer DLP-Richtlinie und Erstellen und Bereitstellen von Richtlinien zur Verhinderung von Datenverlust.

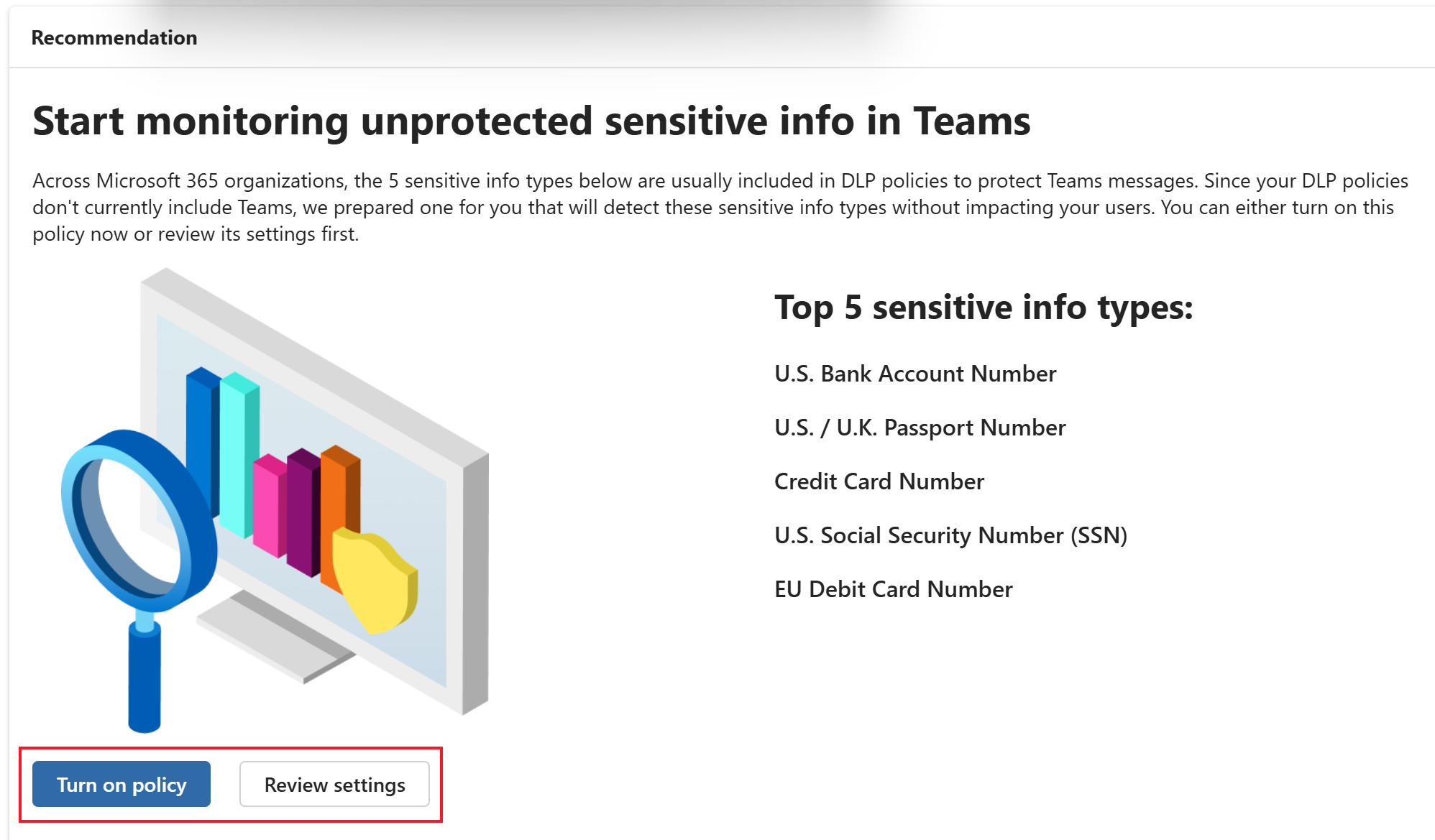

3. Erstellen einer DLP-Richtlinie für Teams

Standardmäßig enthält Purview einige Richtlinien für Teams, die Sie aktivieren können. Diese Richtlinien sind eine schnelle Möglichkeit, mit dem Schutz von Informationen in Teams zu beginnen.

Diese Richtlinien können erkennen, wenn vertrauliche Informationen, z. B. Bankkontonummern oder Reisepassnummern, in Teams-Nachrichten freigegeben werden. Anschließend können Sie Richtlinientipps erstellen, um Benutzer zu schulen oder Aktionen hinzuzufügen, die die Freigabe steuern.

Wählen Sie unter Verhinderung von Datenverlust die Option Übersicht aus.

Scrollen Sie nach unten, um die folgenden Richtlinien anzuzeigen:

- Starten der Überwachung ungeschützter vertraulicher Informationen in Teams

- Automatisches Konfigurieren von Teams-DLP-Richtlinien zum Schutz von Dateien, die in Teamnachrichten freigegeben sind

Sie können diese Richtlinien aktivieren und auch die Einstellungen in der Richtlinie überprüfen:

Weitere Informationen zur Verwendung von DLP-Richtlinien zum Schutz von Informationen in Teams finden Sie unter:

- Erfahren Sie mehr über die Standardrichtlinie zur Verhinderung von Datenverlust für Microsoft Teams.

- Verhinderung von Datenverlust und Microsoft Teams

4. Erstellen einer Endpunkt-DLP-Richtlinie für Ihre Windows- und macOS-Geräte

Endpoint Data Loss Prevention (Endpoint DLP) erweitert DLP-Überwachungs- und Schutzfunktionen auf vertrauliche Elemente, die physisch auf geräten mit Windows 10/11 und macOS (den drei neuesten Hauptversionen) gespeichert werden.

DLP kann Benutzeraktivitäten überwachen und schützen, z. B.:

- Auf USB-Wechselmedium kopieren

- Auf eine Netzwerkfreigabe kopieren

- Hochladen in eine eingeschränkte Clouddienstdomäne oder Zugriff über einen nicht zulässigen Browser

Diese Aktivitäten sind nur einige der Aktivitäten, die DLP überwachen und schützen kann. Eine vollständige Liste finden Sie unter Informationen zur Verhinderung von Endpunktdatenverlusten.

Weitere Informationen zu den Voraussetzungen und Schritten zum Erstellen einer ENDPUNKT-DLP-Richtlinie finden Sie unter:

- Endpunkt-DLP – Erste Schritte

- Übersicht über das Onboarding von Windows-Geräten in Microsoft 365

- Übersicht über das Onboarding von macOS-Geräten in Microsoft 365.

Hinweis

Wenn Sie einen MDM-Dienst (Mobile Device Management) verwenden, um Geräte wie Microsoft Intune zu verwalten und zu schützen, verwenden Sie weiterhin Ihren MDM-Anbieter. Die ENDPUNKT-DLP-Richtlinien konzentrieren sich auf die Verhinderung von Datenverlust mit Ihren Microsoft 365-Daten. MDM konzentriert sich auf die Geräteverwaltung. Sie verwenden sie gleichzeitig.

5. Erstellen eines adaptiven Schutzes

Adaptiver Schutz integriert Informationen aus dem Insider-Risikomanagement in DLP. Wenn das Insider-Risiko einen Benutzer identifiziert, der ein riskantes Verhalten aufweist, wird dem Benutzer dynamisch eine Insider-Risikostufe zugewiesen, z. B. Erhöhtes Risiko.

Adaptiver Schutz kann automatisch DLP-Richtlinien erstellen, die dazu beitragen, die organization vor dem risikobehafteten Verhalten zu schützen, das mit der Insider-Risikostufe verbunden ist. Wenn sich die Insider-Risikostufe für Benutzer ändert, können auch die DLP-Richtlinien, die auf Benutzer angewendet werden, angepasst werden.

Aktivieren Des adaptiven Schutzes:

Melden Sie sich beim Microsoft Purview-Portal als einer der Administratoren an, die unter Adaptiver Schutz – Berechtigungen aufgeführt sind.

Wählen Sie Lösungen>Insider-Risikomanagement>Adaptiver Schutz aus.

Wählen Sie unter Dashboarddie Option Schnelleinrichtung aus.

Adaptiver Schutz: Die schnelle Einrichtung ist die einfachste und schnellste Möglichkeit, mit adaptivem Schutz zu beginnen. Die Insider-Risikorichtlinien, DLP-Richtlinien und eine Richtlinie für bedingten Zugriff werden automatisch erstellt und dynamisch zugewiesen.

Wenn die Risikostufe erreicht ist, werden die Richtlinien automatisch an die neue Risikostufe angepasst.

Sie können auch eine benutzerdefinierte Richtlinie erstellen, anstatt die Schnelleinrichtung zu verwenden. Wenn Sie eine benutzerdefinierte Richtlinie erstellen, müssen Sie auch die DLP- und bedingten Zugriffsrichtlinien erstellen.

Weitere Informationen finden Sie unter Adaptive Protection-Richtlinien.

6. Testen und Überwachen Ihrer Richtlinien

Für DLP-Richtlinien haben Sie folgende Möglichkeiten:

Testen Sie Ihre Richtlinien mithilfe des Simulationsmodus. Im Simulationsmodus können Sie die Auswirkungen einer einzelnen Richtlinie anzeigen, ohne die Richtlinie zu erzwingen. Verwenden Sie es, um die Elemente zu finden, die Ihrer Richtlinie entsprechen.

Überwachen Sie Ihre Richtlinien mit Warnungen und integrierten Berichten, einschließlich riskanter Benutzeraktivitäten außerhalb von DLP-Richtlinien.

Weitere Informationen finden Sie unter:

Wenn Sie adaptiven Schutz aktivieren und Ihre Richtlinien konfiguriert sind, haben Sie folgende Möglichkeiten:

- Richtlinienmetriken

- Benutzer mit einer zugewiesenen Risikostufe

- Richtlinien, die sich derzeit im Gültigkeitsbereich des Benutzers befinden

Weitere Informationen finden Sie unter:

Löschen Sie den Inhalt, den Sie nicht benötigen.

✅ Verwenden der Datenlebenszyklusverwaltung für die automatische Datenaufbewahrung oder -löschung

Die Datenlebenszyklusverwaltung verwendet Aufbewahrungsrichtlinien und optional Aufbewahrungsbezeichnungen. Sie werden in der Regel verwendet, um Inhalte aus Compliancegründen aufzubewahren, und können auch veraltete Informationen automatisch löschen.

Ihr organization kann z. B. gesetzliche Anforderungen haben, die erfordern, dass Sie Inhalte für einen bestimmten Zeitraum aufbewahren. Oder Sie verfügen über Inhalte, die Sie löschen möchten, weil sie alt, veraltet oder nicht mehr benötigt werden.

Wenn In Ihrem organization veraltete Daten vorhanden sind, erstellen und verwenden Sie Aufbewahrungsrichtlinien. Diese Richtlinien helfen Copilot dabei, genauere Informationen aus Ihren Dokumenten und E-Mails zurückzugeben.

Aufbewahrungsrichtlinien können auch Copilot-Eingabeaufforderungen und -Antworten für Complianceanforderungen beibehalten, auch wenn Benutzer ihre Copilot-Aktivität löschen. Weitere Informationen finden Sie unter Informationen zur Aufbewahrung für Copilot & KI-Apps.

Einstellungen in einer Aufbewahrungsrichtlinie gelten auf Containerebene, z. B. auf einer SharePoint-Website oder einem Exchange-Postfach. Daten in diesem Container erben diese Einstellungen automatisch.

Wenn Sie Ausnahmen für einzelne E-Mails oder Dokumente benötigen, verwenden Sie Aufbewahrungsbezeichnungen. Beispielsweise verfügen Sie über eine Aufbewahrungsrichtlinie zum Löschen von Daten in OneDrive, wenn die Daten älter als ein Jahr sind. Benutzer können jedoch Aufbewahrungsbezeichnungen auf bestimmte Dokumente anwenden, um zu verhindern, dass diese Dokumente automatisch gelöscht werden.

Melden Sie sich beim Microsoft Purview-Portal als Complianceadministrator an, um Aufbewahrungsrichtlinien zu erstellen.

Weitere Informationen zu den Berechtigungen finden Sie unter Datenlebenszyklusverwaltung – Berechtigungen.

Wählen Sie Lösungen>Datenlebenszyklus-Verwaltungsrichtlinien>>Aufbewahrungsrichtlinien aus.

Wählen Sie Neue Aufbewahrungsrichtlinie aus , und befolgen Sie die Anweisungen. Genauere Informationen finden Sie unter Erstellen und Konfigurieren von Aufbewahrungsrichtlinien.

Erstellen Sie bei Bedarf Aufbewahrungsbezeichnungen, und wenden Sie sie an.

Sie können zum Erstellen der Bezeichnungen entweder die Datenlebenszyklusverwaltung oder Microsoft Purview-Datensatzverwaltung verwenden. Die Datensatzverwaltung umfasst weitere Konfigurationsoptionen, z. B. einen Löschungsüberprüfungsprozess. Eine Löschungsüberprüfung ist hilfreich, wenn Sie eine manuelle Bestätigung benötigen, bevor Elemente automatisch gelöscht werden.

Verwenden Sie Data Lifecycle Management für Aufbewahrungsrichtlinien, die die automatische Aufbewahrung und Löschung für Microsoft 365-Workloads & Microsoft 365 Copilot Interaktionen und Aufbewahrungsbezeichnungen für alle Ausnahmen verwalten.

- Wählen Sie unter Datenlebenszyklusverwaltungdie Option Aufbewahrungsbezeichnungen>Bezeichnungen erstellen aus.

Befolgen Sie die Konfigurationsanweisungen, und wenn Sie weitere Hilfe benötigen, lesen Sie Erstellen von Aufbewahrungsbezeichnungen für die Datenlebenszyklusverwaltung.

Nachdem Sie die Aufbewahrungsbezeichnungen erstellt haben, können Sie die Bezeichnungen auf Dokumente und E-Mails anwenden:

Wenn Sie Aufbewahrungsbezeichnungen angewendet haben, überwachen Sie sie, um zu sehen, wie sie verwendet werden.

Melden Sie sich beim Microsoft Purview-Portal als einer der Administratoren an, die unter aufgeführt sind:

Verwenden Sie den Inhalts-Explorer , um Informationen zu den Elementen mithilfe von Aufbewahrungsbezeichnungen abzurufen.

Es gibt mehrere Möglichkeiten, um Inhalts-Explorer zu öffnen:

- Verhinderung von> DatenverlustEntdecker

- Datensatzverwaltung>Entdecker

- Informationsschutz>Entdecker

Verwenden Sie den Aktivitäts-Explorer , um eine Verlaufsansicht von Aktivitäten in Ihren Inhalten mit Aufbewahrungsbezeichnungen zu erhalten. Es gibt verschiedene Filter, die Sie verwenden können.

Es gibt mehrere Möglichkeiten, den Aktivitäts-Explorer zu öffnen:

- Datenlebenszyklusverwaltung>Entdecker

- Datensatzverwaltung>Entdecker

- Verhinderung von> DatenverlustEntdecker

- Informationsschutz>Entdecker

Weitere Informationen finden Sie unter:

- Weitere Informationen zu Aufbewahrungsrichtlinien und Aufbewahrungsbezeichnungen

- Allgemeine Einstellungen für Aufbewahrungsrichtlinien und Aufbewahrungsbezeichnungsrichtlinien

Erkennen vertraulicher Daten und nicht konformer Inhalte in Copilot-Interaktionen

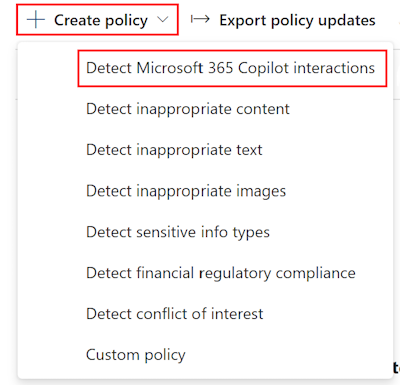

✅ Erstellen von Kommunikationscompliancerichtlinien zum Überwachen von Interaktionen mit Microsoft 365 Copilot

Kommunikationscompliance kann potenziell unangemessene Nachrichten in Ihrem organization erkennen, erfassen und darauf reagieren. Zu den unangemessenen Inhalten gehören vertrauliche oder vertrauliche Informationen, belästigende oder bedrohliche Sprache und das Teilen von nicht jugendfreien Inhalten.

Kommunikationscompliance enthält einige vordefinierte Richtlinien, die Ihnen den Einstieg erleichtern. Es wird empfohlen, diese vordefinierten Vorlagen zu verwenden. Sie können auch eigene benutzerdefinierte Richtlinien erstellen.

Diese Richtlinien überwachen und bewerten Eingabeaufforderungen und Antworten mit Copilot.

Melden Sie sich beim Microsoft Purview-Portal als einer der Administratoren an, die unter Kommunikationscompliance – Berechtigungen aufgeführt sind.

Wählen Sie SolutionsCommunication ComplianceOverview (Übersicht über dieKommunikationskonformität> von Lösungen>) aus.

Wenn einige erforderliche Schritte aufgeführt sind, führen Sie diese aus. Weitere Informationen zu diesen Schritten finden Sie unter Einrichten und Erstellen einer Kommunikationskonformitätsrichtlinie.

Wählen Sie für die vordefinierten Richtlinien Richtlinie> erstellenMicrosoft 365 Copilot Interaktionen erkennen aus:

Diese Copilot-Richtlinie hilft Ihnen bei den ersten Schritten. Es gibt auch andere vordefinierte Vorlagen, die Sie verwenden können. Sie können jederzeit auch eigene benutzerdefinierte Richtlinien erstellen.

Weitere Informationen finden Sie unter:

Überwachen von Intune-Richtlinien zur Gerätekompatibilität. Überprüfen Sie regelmäßig die Richtlinienberichte und Überwachungsprotokolle, um alle Richtlinienzustimmungen & aufgelösten Elementen anzuzeigen, einschließlich aktivitäten von Benutzern.

Weitere Informationen finden Sie unter Verwenden von Kommunikationscomplianceberichten und -überwachungen.

Weitere Informationen finden Sie unter:

- Informationen zur Kommunikationscompliance

- Erste Schritte mit der Kommunikationscompliance

- Erstellen von Kommunikationscompliancerichtlinien

Überprüfen und Analysieren von Copilot-Eingabeaufforderungen und -Antworten

✅ Verwenden von Datensicherheitstatus-Management (DSSM) für KI oder eDiscovery zum Analysieren von Copilot-Benutzereingabeaufforderungen und -antworten

Wenn Benutzer eine Eingabeaufforderung eingeben und eine Antwort von Copilot erhalten, können Sie diese Interaktionen anzeigen und durchsuchen. Diese Features helfen Ihnen insbesondere bei:

- Suchen Sie vertrauliche Informationen oder unangemessene Inhalte, die in Copilot-Aktivitäten enthalten sind.

- Reagieren Sie auf einen Datenleckfall, wenn vertrauliche oder böswillige Informationen durch Aktivitäten im Zusammenhang mit Copilot freigegeben werden.

- Mit eDiscovery können Sie vertrauliche Informationen oder unangemessene Inhalte entfernen, die in Copilot-Aktivitäten enthalten sind.

Es gibt zwei Möglichkeiten, Copilot-Eingabeaufforderungen und -Antworten zu überprüfen und zu analysieren: Datensicherheitstatus-Management für KI und eDiscovery.

Datensicherheitstatus-Management (DSSM) für KI (früher als KI-Hub bezeichnet) ist ein zentraler Ort im Microsoft Purview-Portal, der die KI-Nutzung proaktiv überwacht. Es enthält eDiscovery und Sie können es verwenden, um Copilot-Eingabeaufforderungen und -Antworten zu analysieren und zu überprüfen.

- Melden Sie sich beim Microsoft Purview-Portal als Administrator in einer der Unter Datensicherheitstatus-Management für KI – Berechtigungen aufgeführten Gruppen an.

- Wählen Sie Lösungen>DSSM fürKI-Aktivitäts-Explorer> aus.

- Wählen Sie eine vorhandene Aktivität in der Liste aus. Wenn beispielsweise eine Aktivität Vertraulicher Informationstyp vorhanden ist, wählen Sie sie aus.

- Wählen Sie Verwandte KI-Interaktionsaktivität anzeigen aus. Unter Interaktionsdetails werden die App und die Eingabeaufforderung & Antwort angezeigt. Sie können auch eine Aktivität exportieren.

Weitere Informationen finden Sie unter:

Technische und Bereitstellungsressourcen, die Ihnen zur Verfügung stehen

Organisationen mit einer Mindestanzahl von Copilot-Lizenzen sind für eine Gemeinsame Investition von Microsoft in die Bereitstellung und Einführung durch berechtigte Microsoft-Partner berechtigt.

Weitere Informationen finden Sie unter Microsoft 365 Copilot Partner Directory.

Berechtigte Kunden können technische Unterstützung und Bereitstellung von Microsoft FastTrack anfordern. FastTrack bietet Anleitungen und Ressourcen, die Sie bei der Planung, Bereitstellung und Einführung von Microsoft 365 unterstützen.

Weitere Informationen finden Sie unter FastTrack für Microsoft 365.