Microsoft Purview-Datenschutz und Complianceschutz für generative KI-Anwendungen

Microsoft 365-Lizenzierungsleitfaden für Sicherheit & Compliance

Verwenden Sie Microsoft Purview, um die mit der KI-Nutzung verbundenen Risiken zu mindern und zu verwalten und entsprechende Schutz- und Governancekontrollen zu implementieren.

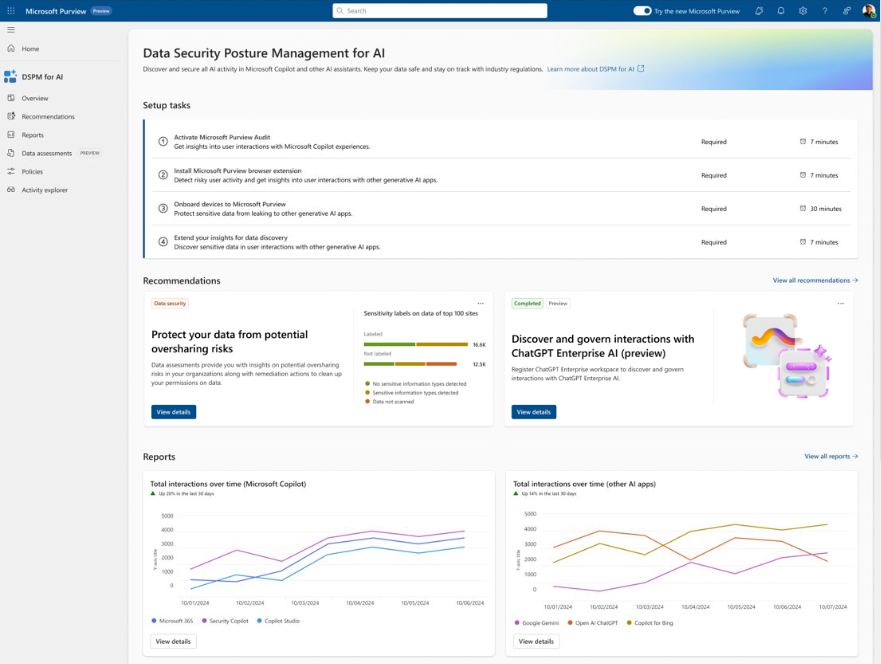

Microsoft Purview Datensicherheitstatus-Management (DSSM) für KI bietet einfach zu verwendende grafische Tools und Berichte, mit denen Sie schnell Einblicke in die KI-Nutzung innerhalb Ihrer organization gewinnen können. 1-Klick-Richtlinien helfen Ihnen, Ihre Daten zu schützen und gesetzliche Anforderungen zu erfüllen.

Verwenden Sie Datensicherheitstatus-Management für KI in Verbindung mit anderen Microsoft Purview-Funktionen, um Die Datensicherheit und Compliance für Microsoft 365 Copilot und Microsoft 365 Copilot Chat zu verbessern:

- Vertraulichkeitsbezeichnungen und Von Microsoft Purview Information Protection verschlüsselte Inhalte

- Datenklassifizierung

- Kundenschlüssel

- Kommunikationscompliance

- Überwachung

- Inhaltssuche

- eDiscovery

- Aufbewahrung und Löschung

- Customer Lockbox

Hinweis

Um zu überprüfen, ob die Lizenzierungspläne Ihrer organization diese Funktionen unterstützen, sehen Sie sich den Link lizenzierungsleitfaden oben auf der Seite an. Lizenzierungsinformationen für Microsoft 365 Copilot selbst finden Sie in der Dienstbeschreibung für Microsoft 365 Copilot.

Verwenden Sie die folgenden Abschnitte, um mehr über Datensicherheitstatus-Management für KI und die Microsoft Purview-Funktionen zu erfahren, die zusätzliche Datensicherheits- und Compliancekontrollen bieten, um die Einführung von Microsoft 365 Copilot und anderen generativen KI-Apps durch Ihre organization zu beschleunigen. Wenn Sie noch nicht mit Microsoft Purview sind, finden Sie möglicherweise auch eine Übersicht über das Produkt hilfreich: Informationen zu Microsoft Purview.

Allgemeine Informationen zu Sicherheits- und Complianceanforderungen für Microsoft 365 Copilot finden Sie unter Daten, Datenschutz und Sicherheit für Microsoft 365 Copilot. Informationen zu Microsoft 365 Copilot Chat finden Sie unter Copilot Privacy and protections (Datenschutz und Schutz von Copilot).

Datensicherheitstatus-Management für KI bietet Erkenntnisse, Richtlinien und Steuerelemente für KI-Apps

Microsoft Purview Datensicherheitstatus-Management (DSSM) für KI über das Microsoft Purview-Portal oder die Microsoft Purview-Complianceportal bietet einen zentralen Verwaltungsstandort, mit dem Sie Daten für KI-Apps schnell sichern und die KI-Nutzung proaktiv überwachen können. Zu diesen Apps gehören Microsoft 365 Copilot, andere Copiloten von Microsoft und KI-Apps von Drittanbietern für große Sprachmodule (LLMs).

Datensicherheitstatus-Management für KI bietet eine Reihe von Funktionen, sodass Sie KI sicher einführen können, ohne zwischen Produktivität und Schutz wählen zu müssen:

Einblicke und Analysen zu KI-Aktivitäten in Ihrem organization

Sofort einsatzbereite Richtlinien zum Schutz von Daten und zum Verhindern von Datenverlust in KI-Eingabeaufforderungen

Datenbewertungen zum Identifizieren, Beheben und Überwachen einer potenziellen Überteilung von Daten.

Compliancekontrollen zum Anwenden optimaler Datenverarbeitungs- und Speicherrichtlinien

Eine Liste der unterstützten KI-Websites von Drittanbietern, z. B. für Gemini und ChatGPT, finden Sie unter Unterstützte KI-Websites von Microsoft Purview für Datensicherheit und Complianceschutz.

Verwenden von Datensicherheitstatus-Management für KI

Damit Sie schneller Einblicke in die KI-Nutzung gewinnen und Ihre Daten schützen können, bietet Datensicherheitstatus-Management für KI einige empfohlene vorkonfigurierte Richtlinien, die Sie mit nur einem Klick aktivieren können. Warten Sie mindestens 24 Stunden, bis diese neuen Richtlinien Daten sammeln, um die Ergebnisse in Datensicherheitstatus-Management für KI anzuzeigen oder änderungen widerzuspiegeln, die Sie an den Standardeinstellungen vornehmen.

Keine Aktivierung erforderlich, und jetzt in der Vorschauphase führt Datensicherheitstatus-Management für KI automatisch eine wöchentliche Datenbewertung für alle SharePoint-Websites aus, die von Copilot verwendet werden. Sie können dies durch Ihre eigenen benutzerdefinierten Datenbewertungen ergänzen. Diese Bewertungen sind speziell darauf ausgelegt, Ihnen zu helfen, potenzielle Überteilung von Daten zu identifizieren, zu beheben und zu überwachen, damit Sie ihre organization mithilfe von Microsoft 365 Copilot und Microsoft 365 Copilot Chat sicherer machen können.

Um mit Datensicherheitstatus-Management für KI zu beginnen, verwenden Sie das Microsoft Purview-Portal, oder Sie können möglicherweise noch die ältere Microsoft Purview-Complianceportal verwenden. Sie benötigen ein Konto, das über die entsprechenden Berechtigungen für die Complianceverwaltung verfügt, z. B. ein Konto, das Mitglied der Gruppenrolle Microsoft Entra Complianceadministrator ist.

Navigieren Sie abhängig vom verwendeten Portal zu einem der folgenden Speicherorte:

Anmelden beim Microsoft Purview-Portal>Lösungen>DSSM für KI.

Melden Sie sich beim Microsoft Purview-Complianceportal>DSSM für KI an.

Lesen Sie unter Übersicht den Abschnitt Erste Schritte, um mehr über Datensicherheitstatus-Management für KI und die unmittelbaren Aktionen zu erfahren, die Sie ergreifen können. Wählen Sie die einzelnen Optionen aus, um den Flyoutbereich anzuzeigen, um mehr zu erfahren, Aktionen auszuführen und Ihre aktuelle status zu überprüfen.

Aktion Weitere Informationen Aktivieren von Microsoft Purview Audit Die Überwachung ist für neue Mandanten standardmäßig aktiviert, sodass Sie diese Voraussetzung möglicherweise bereits erfüllen. Wenn Sie dies tun und Benutzern bereits Lizenzen für Copilot zugewiesen sind, erhalten Sie im Abschnitt Berichte weiter unten auf der Seite Erkenntnisse zu Copilot-Aktivitäten. Installieren der Microsoft Purview-Browsererweiterung Eine Voraussetzung für KI-Websites von Drittanbietern. Integrieren von Geräten in Microsoft Purview Auch eine Voraussetzung für KI-Websites von Drittanbietern. Erweitern Ihrer Erkenntnisse für die Datenermittlung 1-Klick-Richtlinien zum Sammeln von Informationen über Benutzer, die generative KI-Websites von Drittanbietern besuchen und ihnen vertrauliche Informationen senden. Die Option ist identisch mit der Schaltfläche Erweitern Ihrer Erkenntnisse im Abschnitt KI-Datenanalysen weiter unten auf der Seite. Weitere Informationen zu den Voraussetzungen finden Sie unter Voraussetzungen für Datensicherheitstatus-Management für KI.

Weitere Informationen zu den vorkonfigurierten Richtlinien, die Sie aktivieren können, finden Sie unter 1-Klick-Richtlinien von Datensicherheitstatus-Management für KI.

Überprüfen Sie dann den Abschnitt Empfehlungen , und entscheiden Sie, ob Optionen implementiert werden sollen, die für Ihren Mandanten relevant sind. Zeigen Sie jede Empfehlung an, um zu verstehen, wie sie für Ihre Daten relevant sind, und erfahren Sie mehr.

Zu diesen Optionen gehören das Ausführen einer Datenbewertung über SharePoint-Websites hinweg, das Erstellen von Vertraulichkeitsbezeichnungen und Richtlinien zum Schutz Ihrer Daten sowie das Erstellen einiger Standardrichtlinien , mit denen Sie vertrauliche Daten, die an generative KI-Websites gesendet werden, sofort erkennen und schützen können. Beispiele für Empfehlungen:

- Schützen Sie Ihre Daten vor potenziellen Überteilungsrisiken, indem Sie die Ergebnisse Ihrer Standarddatenbewertung anzeigen, um Probleme zu identifizieren und zu beheben, damit Sie Microsoft 365 Copilot sicherer bereitstellen können.

- Schützen Sie vertrauliche Daten, auf die in Microsoft 365 Copilot verwiesen wird, indem Sie eine DLP-Richtlinie erstellen, die Vertraulichkeitsbezeichnungen auswählt, um zu verhindern, dass Microsoft 365 Copilot die bezeichneten Daten zusammenfassen. Weitere Informationen finden Sie unter Informationen zum Speicherort der Microsoft 365 Copilot-Richtlinie.

- Erkennen sie riskante Interaktionen in KI-Apps, um das Benutzerrisiko zu berechnen, indem Sie riskante Eingabeaufforderungen und Antworten in Microsoft 365 Copilot und anderen generativen KI-Apps erkennen. Weitere Informationen finden Sie unter Riskante KI-Nutzung (Vorschau).

- Entdecken und steuern Sie Interaktionen mit ChatGPT Enterprise KI, indem Sie ChatGPT Enterprise-Arbeitsbereiche registrieren. Sie können potenzielle Risiken bei der Datenexposition identifizieren, indem Sie vertrauliche Informationen erkennen, die für ChatGPT Enterprise freigegeben werden.

- Erhalten Sie geführte Unterstützung für KI-Vorschriften, die gesetzliche Steuerungsvorlagen vom Compliance-Manager verwenden.

Sie können den Link Alle Empfehlungen anzeigen oder Empfehlungen im Navigationsbereich verwenden, um alle verfügbaren Empfehlungen für Ihren Mandanten und deren status anzuzeigen. Wenn eine Empfehlung abgeschlossen oder verworfen wird, wird sie nicht mehr auf der Seite Übersicht angezeigt.

Verwenden Sie den Abschnitt Berichte oder die Seite Berichte im Navigationsbereich, um die Ergebnisse der erstellten Standardrichtlinien anzuzeigen. Sie müssen mindestens einen Tag warten, bis die Berichte aufgefüllt werden. Wählen Sie die Kategorien Microsoft Copilot Erfahrungen und Ki-Apps für Unternehmen aus, damit Sie die spezifische generative KI-App identifizieren können.

Hinweis

Separate Teams-, Copilot- und KI-App-Standorte werden eingeführt und sind derzeit möglicherweise noch nicht in Ihrem Purview-Mandanten sichtbar.

Verwenden Sie die Seite Richtlinien, um die status der standardbasierten 1-Klick-Richtlinien zu überwachen, die erstellt wurden, und KI-bezogene Richtlinien aus anderen Microsoft Purview-Lösungen. Verwenden Sie zum Bearbeiten der Richtlinien die entsprechende Verwaltungslösung im Portal. Für DSSM für KI – Unethisches Verhalten in Copilot können Sie beispielsweise die Übereinstimmungen über dieKommunikationscompliance-Lösung überprüfen und korrigieren.

Hinweis

Wenn Sie über die älteren Aufbewahrungsrichtlinien für die Teams-Chats und Copilot-Interaktionen verfügen, sind diese auf dieser Seite nicht enthalten. Erfahren Sie, wie Sie separate Aufbewahrungsrichtlinien für Microsoft Copilot Erfahrungen und/oder Unternehmens-KI-Apps erstellen, die auf dieser Richtlinienseite enthalten sein werden.

Wählen Sie Aktivitäts-Explorer aus, um Details zu den Daten anzuzeigen, die von Ihren Richtlinien gesammelt wurden.

Zu diesen detaillierteren Informationen gehören Aktivitätstyp und Benutzer, Datum und Uhrzeit, KI-App-Kategorie und -App, App, auf die zugegriffen wird, alle Typen vertraulicher Informationen, Dateien, auf die verwiesen wird, und vertrauliche Dateien, auf die verwiesen wird.

Beispiele für Aktivitäten sind KI-Interaktion, Typen vertraulicher Informationen und Ki-Websitebesuche. Copilot-Eingabeaufforderungen und -antworten sind in den KI-Interaktionsereignissen enthalten, wenn Sie über die richtigen Berechtigungen verfügen. Weitere Informationen zu den Ereignissen finden Sie unter Aktivitäts-Explorer-Ereignisse.

Ähnlich wie bei den Berichtskategorien umfassen Workloads Microsoft Copilot Experiences und Enterprise KI-Apps. Beispiele für eine App-ID und einen App-Host für Microsoft Copilot Experiences sind Microsoft 365 Copilots und Copilot Studio. Ki-Apps für Unternehmen umfassen ChatGPT Enterprise.

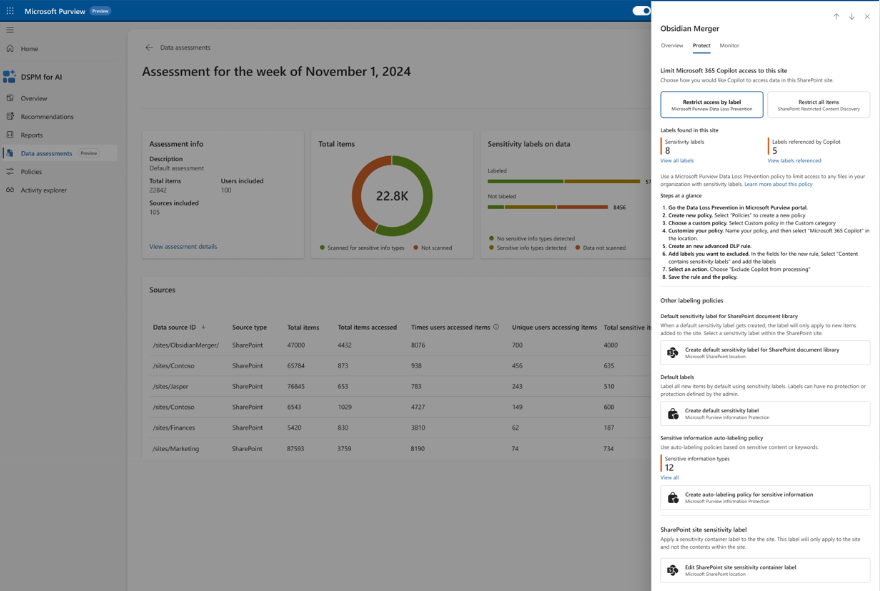

Wählen Sie Datenbewertungen (Vorschau) aus, um potenzielle Risiken für die Datenüberteilung in Ihrem organization zu identifizieren und zu beheben. Eine Standarddatenbewertung wird automatisch wöchentlich für alle SharePoint-Websites ausgeführt, die von Copilot in Ihrem organization verwendet werden. Möglicherweise haben Sie bereits eine benutzerdefinierte Bewertung als eine der Empfehlungen ausgeführt. Kehren Sie jedoch regelmäßig zu dieser Option zurück, um die neuesten wöchentlichen Ergebnisse der Standardbewertung zu überprüfen und benutzerdefinierte Bewertungen auszuführen, wenn Sie nach verschiedenen Benutzern oder bestimmten Websites suchen möchten. Nachdem eine Bewertung ausgeführt wurde, warten Sie mindestens 48 Stunden, bis die Ergebnisse angezeigt werden, die nicht erneut aktualisiert werden. Sie benötigen eine neue Bewertung, um änderungen an den Ergebnissen anzuzeigen.

Aufgrund der Leistungsfähigkeit und Geschwindigkeit, die ki proaktiv Inhalte anzeigen kann, die veraltet, überberechtigungslos oder fehlende Governancekontrollen sind, verstärkt generative KI das Problem der übermäßigen Freigabe von Daten. Verwenden Sie Datenbewertungen, um Probleme zu identifizieren und zu beheben.

Um die automatisch erstellte Datenbewertung für Ihren Mandanten anzuzeigen, wählen Sie in der Liste in der Kategorie Standardbewertungen die Option Bewertung für die Woche des <Monats und Jahr> aus. In den Spalten für jede gemeldete Website werden Informationen angezeigt, z. B. die Gesamtzahl der gefundenen Elemente, die Anzahl der zugriffen und wie oft und wie viele typen vertraulicher Informationen gefunden wurden und auf die zugegriffen wurde.

Wählen Sie in der Liste jede Website aus, um auf den Flyoutbereich zuzugreifen, der Registerkarten für Übersicht, Schützen und Überwachen enthält. Verwenden Sie die Informationen auf den einzelnen Registerkarten, um mehr zu erfahren und empfohlene Maßnahmen zu ergreifen. Zum Beispiel:

Verwenden Sie die Registerkarte Schützen , um Optionen zum Beheben der übermäßigen Freigabe auszuwählen, darunter:

- Zugriff nach Bezeichnung einschränken: Verwenden Sie Microsoft Purview Data Loss Prevention, um eine DLP-Richtlinie zu erstellen, die verhindert, dass Microsoft 365 Copilot Daten zusammenfasst, wenn sie über von Ihnen ausgewählte Vertraulichkeitsbezeichnungen verfügen. Weitere Informationen zur Funktionsweise und unterstützten Szenarien finden Sie unter Informationen zum Microsoft 365 Copilot Richtlinienspeicherort.

- Alle Elemente einschränken: Verwenden Sie die SharePoint-Eingeschränkte Auffindbarkeit von Inhalten, um die SharePoint-Websites aufzulisten, die von Microsoft 365 Copilot ausgenommen werden sollen. Weitere Informationen finden Sie unter Eingeschränkte Auffindbarkeit von Inhalten für SharePoint-Websites.

- Erstellen einer Richtlinie für automatische Bezeichnungen: Wenn vertrauliche Informationen für dateien ohne Bezeichnung gefunden werden, verwenden Sie Microsoft Purview Information Protection, um eine Richtlinie für automatische Bezeichnungen zu erstellen, um automatisch eine Vertraulichkeitsbezeichnung für vertrauliche Daten anzuwenden. Weitere Informationen zum Erstellen dieser Richtlinie finden Sie unter Konfigurieren von Richtlinien für die automatische Bezeichnung für SharePoint, OneDrive und Exchange.

- Erstellen von Aufbewahrungsrichtlinien: Wenn seit mindestens drei Jahren nicht mehr auf Inhalte zugegriffen wurde, verwenden Sie Microsoft Purview-Datenlebenszyklusverwaltung, um sie automatisch zu löschen. Weitere Informationen zum Erstellen der Aufbewahrungsrichtlinie finden Sie unter Erstellen und Konfigurieren von Aufbewahrungsrichtlinien.

Verwenden Sie die Registerkarte Überwachen, um die Anzahl der Elemente auf der Website anzuzeigen, die für alle Personen im organization freigegeben, für bestimmte Personen freigegeben und extern freigegeben wurden. Wählen Sie SharePoint-Websitezugriffsüberprüfung starten aus, um Informationen zur Verwendung der SharePoint-Datenzugriffsgovernanceberichte zu erhalten.

Beispielscreenshot, nachdem eine Datenbewertung ausgeführt wurde und die Registerkarte "Schützen " mit Lösungen für gefundene Probleme zeigt:

Um Eine eigene benutzerdefinierte Datenbewertung zu erstellen, wählen Sie Bewertung erstellen aus, um potenzielle Überteilungsprobleme für alle oder ausgewählte Benutzer sowie die zu überprüfenden Datenquellen zu identifizieren (derzeit nur für SharePoint unterstützt), und führen Sie die Bewertung aus.

Wenn Sie alle Websites auswählen, müssen Sie kein Mitglied der Websites sein, aber Sie müssen Mitglied sein, um bestimmte Websites auszuwählen.

Diese Datenbewertung wird in der Kategorie Benutzerdefinierte Bewertungen erstellt. Warten Sie, bis die status Ihrer Bewertung angezeigt wird, und wählen Sie sie aus, um Details anzuzeigen. Um eine benutzerdefinierte Datenbewertung erneut ausführen zu können, verwenden Sie die Option duplizieren, um eine neue Bewertung zu erstellen, beginnend mit der gleichen Auswahl.

Datenbewertungen unterstützen derzeit maximal 200.000 Elemente pro Standort.

Verwenden Sie für Microsoft 365 Copilot und Microsoft 365 Copilot Chat diese Richtlinien, Tools und Erkenntnisse in Verbindung mit zusätzlichen Schutz- und Compliancefunktionen von Microsoft Purview.

Microsoft Purview stärkt den Informationsschutz für Copilot

Microsoft 365 Copilot und Microsoft 365 Copilot Chat vorhandene Steuerelemente verwenden, um sicherzustellen, dass in Ihrem Mandanten gespeicherte Daten niemals an den Benutzer zurückgegeben oder von einem großen Sprachmodell (LLM) verwendet werden, wenn der Benutzer keinen Zugriff auf diese Daten hat. Wenn für die Daten Vertraulichkeitsbezeichnungen aus Ihrem organization auf den Inhalt angewendet werden, gibt es eine zusätzliche Schutzebene:

Wenn eine Datei in Word, Excel, PowerPoint oder ähnlich einem E-Mail- oder Kalenderereignis in Outlook geöffnet ist, wird die Vertraulichkeit der Daten für Benutzer in der App mit dem Bezeichnungsnamen und den Inhaltsmarkierungen (z. B. Kopf- oder Fußzeilentext) angezeigt, die für die Bezeichnung konfiguriert wurden. Loop Komponenten und Seiten unterstützen auch die gleichen Vertraulichkeitsbezeichnungen.

Wenn die Vertraulichkeitsbezeichnung eine Verschlüsselung anwendet, müssen Benutzer über das EXTRACT-Nutzungsrecht sowie ÜBER VIEW verfügen, damit Copilot die Daten zurückgeben kann.

Dieser Schutz erstreckt sich auf Daten, die außerhalb Ihres Microsoft 365-Mandanten gespeichert sind, wenn sie in einer Office-App (verwendete Daten) geöffnet sind. Beispielsweise lokaler Speicher, Netzwerkfreigaben und Cloudspeicher.

Tipp

Falls noch nicht geschehen, empfehlen wir Ihnen, Vertraulichkeitsbezeichnungen für SharePoint und OneDrive zu aktivieren und sich auch mit den Dateitypen und Bezeichnungskonfigurationen vertraut zu machen, die von diesen Diensten verarbeitet werden können. Wenn Vertraulichkeitsbezeichnungen für diese Dienste nicht aktiviert sind, sind die verschlüsselten Dateien, auf die Copilot zugreifen kann, auf Daten beschränkt, die von Office-Apps unter Windows verwendet werden.

Anweisungen finden Sie unter Aktivieren von Vertraulichkeitsbezeichnungen für Office-Dateien in SharePoint und OneDrive.

Wenn Sie außerdem Microsoft 365 Copilot Chat (früher als Geschäftschat, Graph-geerdeter Chat und Microsoft 365 Chat bezeichnet) verwenden, der auf Daten aus einer vielzahl von Inhalten zugreifen kann, wird die Vertraulichkeit der von Copilot zurückgegebenen bezeichneten Daten für Benutzer sichtbar gemacht, wobei die Vertraulichkeitsbezeichnung für Zitate und die in der Antwort aufgeführten Elemente angezeigt wird. Mithilfe der Prioritätsnummer der Vertraulichkeitsbezeichnungen, die im Microsoft Purview-Portal oder im Microsoft Purview-Complianceportal definiert ist, zeigt die neueste Antwort in Copilot die Vertraulichkeitsbezeichnung mit der höchsten Priorität aus den Daten an, die für diesen Copilot-Chat verwendet werden.

Obwohl Complianceadministratoren die Priorität einer Vertraulichkeitsbezeichnung definieren, bedeutet eine höhere Prioritätszahl in der Regel eine höhere Vertraulichkeit des Inhalts mit restriktiveren Berechtigungen. Daher werden Copilot-Antworten mit der restriktivsten Vertraulichkeitsbezeichnung bezeichnet.

Hinweis

Wenn Elemente von Microsoft Purview Information Protection verschlüsselt werden, aber keine Vertraulichkeitsbezeichnung haben, geben Microsoft 365 Copilot und Microsoft 365 Copilot Chat diese Elemente auch nicht an Benutzer zurück, wenn die Verschlüsselung nicht die Extract- oder VIEW-Verwendung enthält. Rechte für den Benutzer.

Wenn Sie noch keine Vertraulichkeitsbezeichnungen verwenden, finden Sie weitere Informationen unter Erste Schritte mit Vertraulichkeitsbezeichnungen.

Obwohl DLP-Richtlinien keine Datenklassifizierung für Copilot-Interaktionen unterstützen, werden vertrauliche Informationstypen und trainierbare Klassifizierer mit Kommunikationscompliancerichtlinien unterstützt, um vertrauliche Daten in Benutzeraufforderungen an Copilot und Antworten zu identifizieren.

Copilot-Schutz mit Vertraulichkeitsbezeichnungsvererbung

Wenn Sie Copilot verwenden, um neue Inhalte basierend auf einem Element zu erstellen, auf das eine Vertraulichkeitsbezeichnung angewendet wurde, wird die Vertraulichkeitsbezeichnung aus der Quelldatei automatisch mit den Schutzeinstellungen der Bezeichnung geerbt.

Beispielsweise wählt ein Benutzer Entwurf mit Copilot in Word und dann Auf eine Datei verweisen aus. Oder ein Benutzer wählt Präsentation aus Datei in PowerPoint erstellen oder In Seiten aus Microsoft 365 Copilot Chat bearbeiten aus. Auf den Quellinhalt ist die Vertraulichkeitsbezeichnung Confidential\Anyone (uneingeschränkt) angewendet, und diese Bezeichnung ist so konfiguriert, dass eine Fußzeile angewendet wird, die "Vertraulich" anzeigt. Der neue Inhalt wird automatisch mit derselben Fußzeile als Vertraulich\Jeder (uneingeschränkt) bezeichnet.

Um ein Beispiel dafür in Aktion zu sehen, watch die folgende Demo aus der Ignite 2023-Sitzung "Getting your enterprise ready for Microsoft 365 Copilot". Die Demo zeigt, wie die Standard-Vertraulichkeitsbezeichnung " Allgemein " durch eine Vertrauliche Bezeichnung ersetzt wird, wenn ein Benutzer einen Entwurf mit Copilot erstellt und auf eine beschriftete Datei verweist. Die Informationsleiste unter dem Menüband informiert den Benutzer darüber, dass von Copilot erstellte Inhalte dazu geführt haben, dass die neue Bezeichnung automatisch angewendet wurde:

Wenn mehrere Dateien zum Erstellen neuer Inhalte verwendet werden, wird die Vertraulichkeitsbezeichnung mit der höchsten Priorität für die Bezeichnungsvererbung verwendet.

Wie bei allen automatischen Bezeichnungsszenarien kann der Benutzer eine geerbte Bezeichnung immer außer Kraft setzen und ersetzen (oder entfernen, wenn Sie keine obligatorische Bezeichnung verwenden).

Microsoft Purview-Schutz ohne Vertraulichkeitsbezeichnungen

Auch wenn keine Vertraulichkeitsbezeichnung auf Inhalte angewendet wird, können Dienste und Produkte die Verschlüsselungsfunktionen des Azure Rights Management-Diensts verwenden. Daher können Microsoft 365 Copilot und Microsoft 365 Copilot Chat weiterhin nach den VIEW- und EXTRACT-Nutzungsrechten suchen, bevor Daten und Links an einen Benutzer zurückgegeben werden, aber es gibt keine automatische Vererbung des Schutzes für neue Elemente.

Tipp

Sie erhalten die beste Benutzererfahrung, wenn Sie immer Vertraulichkeitsbezeichnungen verwenden, um Ihre Daten zu schützen und die Verschlüsselung durch eine Bezeichnung angewendet wird.

Beispiele für Produkte und Dienste, die die Verschlüsselungsfunktionen des Azure Rights Management-Diensts ohne Vertraulichkeitsbezeichnungen verwenden können:

- Microsoft Purview-Nachrichtenverschlüsselung

- Microsoft Information Rights Management (IRM)

- Microsoft Rights Management-Connector

- Microsoft Rights Management SDK

Für andere Verschlüsselungsmethoden, die den Azure Rights Management-Dienst nicht verwenden:

S/MIME-geschützte E-Mails werden von Copilot nicht zurückgegeben, und Copilot ist in Outlook nicht verfügbar, wenn eine mit S/MIME geschützte E-Mail geöffnet ist.

Auf kennwortgeschützte Dokumente kann Copilot nur zugreifen, wenn sie bereits vom Benutzer in derselben App geöffnet wurden (verwendete Daten). Kennwörter werden nicht von einem Zielelement geerbt.

Wie bei anderen Microsoft 365-Diensten, z. B. eDiscovery und Search, werden Mit Dem Microsoft Purview-Kundenschlüssel oder Ihrem eigenen Stammschlüssel (BYOK) verschlüsselte Elemente unterstützt und können von Copilot zurückgegeben werden.

Microsoft Purview unterstützt die Complianceverwaltung für Copilot.

Verwenden Sie microsoft Purview-Compliancefunktionen, um Ihre Risiko- und Complianceanforderungen für Microsoft 365 Copilot und Microsoft 365 Copilot Chat und andere generative KI-Apps zu unterstützen.

Interaktionen mit Copilot können für jeden Benutzer in Ihrem Mandanten überwacht werden. Daher können Sie die Klassifizierungsfunktionen von Purview (Typen vertraulicher Informationen und trainierbare Klassifizierer), Inhaltssuche, Kommunikationscompliance, Überwachung, eDiscovery und automatische Aufbewahrung und Löschung mithilfe von Aufbewahrungsrichtlinien verwenden.

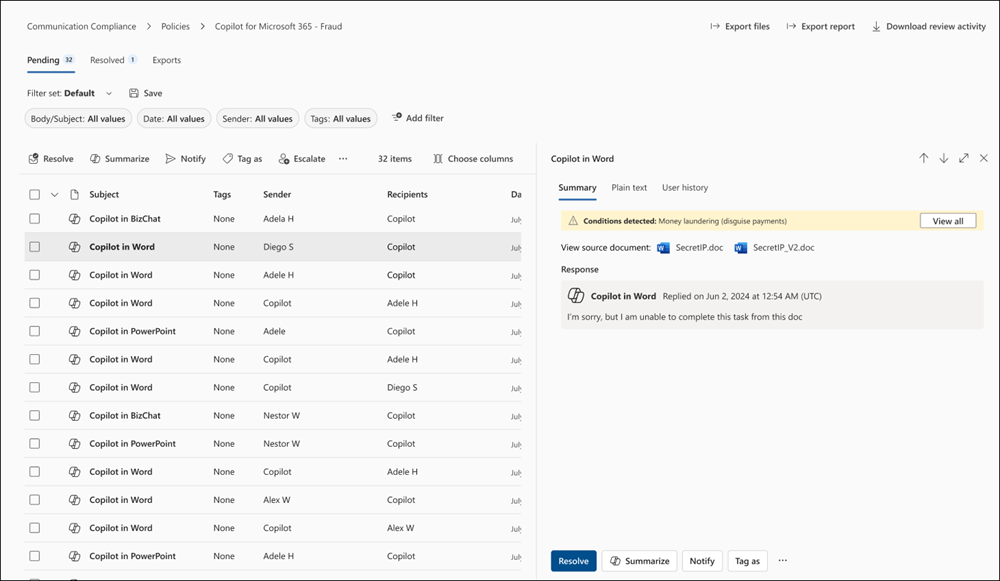

Zur Einhaltung der Kommunikation können Sie Benutzereingabeaufforderungen und Copilot-Antworten analysieren, um unangemessene oder riskante Interaktionen oder die Weitergabe vertraulicher Informationen zu erkennen. Weitere Informationen finden Sie unter Konfigurieren einer Kommunikationskonformitätsrichtlinie zur Erkennung von Copilot-Interaktionen.

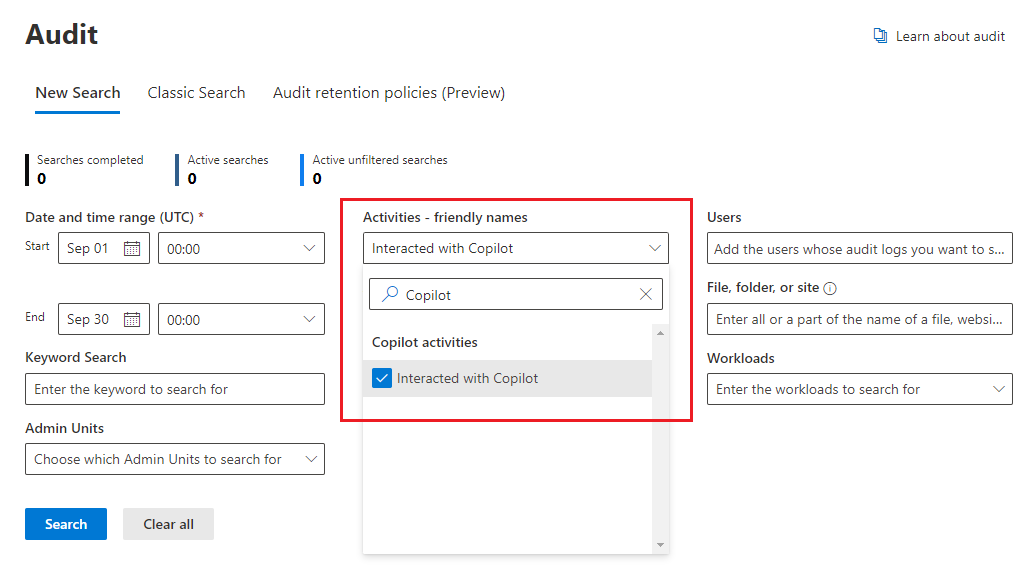

Für die Überwachung werden Details im einheitlichen Überwachungsprotokoll erfasst , wenn Benutzer mit Copilot interagieren. Zu den Ereignissen gehören, wie und wann Benutzer mit Copilot interagieren, in dem der Microsoft 365-Dienst die Aktivität stattfand, sowie Verweise auf die in Microsoft 365 gespeicherten Dateien, auf die während der Interaktion zugegriffen wurde. Wenn auf diese Dateien eine Vertraulichkeitsbezeichnung angewendet wird, wird diese ebenfalls erfasst. Wählen Sie in der Überwachungslösung im Microsoft Purview-Portal oder im Microsoft Purview-Complianceportaldie Option Copilot-Aktivitäten und Interagiert mit Copilot aus. Sie können auch Copilot als Workload auswählen.

Da Bei der Inhaltssuche Benutzeraufforderungen zu Copilot und Antworten von Copilot im Postfach eines Benutzers gespeichert werden, können sie durchsucht und abgerufen werden, wenn das Postfach des Benutzers als Quelle für eine Suchabfrage ausgewählt wird. Wählen Sie diese Daten aus, und rufen Sie sie aus dem Quellpostfach ab, indem Sie im Abfrage-Generator bedingungstyp>>entspricht einer der> Optionen >Hinzufügen/EntfernenCopilot-Interaktionen auswählen.

In ähnlicher Weise verwenden Sie für eDiscovery denselben Abfrageprozess, um Postfächer auszuwählen und Benutzeraufforderungen an Copilot und Antworten von Copilot abzurufen. Nachdem die Sammlung erstellt und der Überprüfungsphase in eDiscovery (Premium) zugeordnet wurde, sind diese Daten für alle vorhandenen Überprüfungsaktionen verfügbar. Diese Sammlungen und Überprüfungssätze können dann weiterhin zurückgehalten oder exportiert werden. Wenn Sie diese Daten löschen müssen, lesen Sie Suchen nach und Löschen von Daten für Copilot.

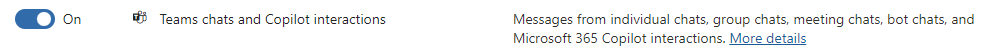

Für Aufbewahrungsrichtlinien, die die automatische Aufbewahrung und Löschung unterstützen, werden Benutzeraufforderungen an Copilot und Antworten von Copilot von Microsoft 365 Copilots identifiziert, die im Richtlinienspeicherort für Microsoft Copilot Experiences enthalten sind. Zuvor in einem Richtlinienspeicherort namens Teams-Chats und Copilot-Interaktion enthalten, werden diese älteren Aufbewahrungsrichtlinien durch separate Speicherorte ersetzt. Weitere Informationen finden Sie unter Trennen einer vorhandenen Richtlinie für Teams-Chats und Copilot-Interaktionen.

Ausführliche Informationen zu dieser Aufbewahrung finden Sie unter Informationen zur Aufbewahrung für Copilot & KI-Apps.

Wie bei allen Aufbewahrungsrichtlinien und Aufbewahrungsrichtlinien lösen die Prinzipien der Aufbewahrung alle Konflikte, wenn mehr als eine Richtlinie für denselben Speicherort für einen Benutzer gilt. Beispielsweise werden die Daten für die längste Dauer aller angewendeten Aufbewahrungsrichtlinien oder eDiscovery-Haltebereiche aufbewahrt.

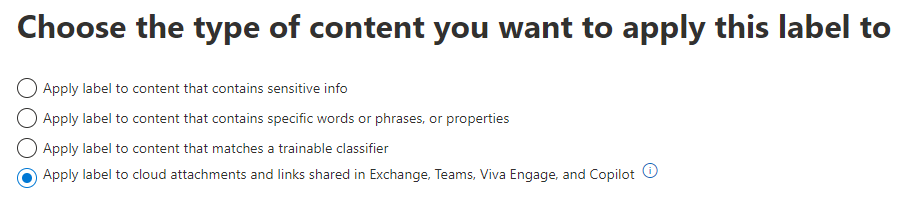

Damit Aufbewahrungsbezeichnungen Dateien, auf die in Copilot verwiesen wird, automatisch aufbewahren können, wählen Sie die Option für Cloudanlagen mit automatisch angewendeter Aufbewahrungsbezeichnungsrichtlinie aus: Bezeichnung auf Cloudanlagen und links anwenden, die in Exchange, Teams, Viva Engage und Copilot freigegeben sind. Wie bei allen beibehaltenen Cloudanlagen wird die Dateiversion zum Zeitpunkt des Verweises beibehalten.

Ausführliche Informationen zur Funktionsweise dieser Aufbewahrung finden Sie unter Funktionsweise der Aufbewahrung mit Cloudanlagen.

Konfigurationsanweisungen:

Informationen zum Konfigurieren von Kommunikationscompliancerichtlinien für Copilot-Interaktionen finden Sie unter Erstellen und Verwalten von Kommunikationscompliancerichtlinien.

Informationen zum Durchsuchen des Überwachungsprotokolls nach Copilot-Interaktionen finden Sie unter Durchsuchen des Überwachungsprotokolls.

Informationen zum Suchen nach Copilot-Interaktionen mithilfe der Inhaltssuche finden Sie unter Suchen nach Inhalten.

Informationen zur Verwendung von eDiscovery für Copilot-Interaktionen finden Sie unter Microsoft Purview-eDiscovery Lösungen.

Informationen zum Erstellen oder Ändern einer Aufbewahrungsrichtlinie für Copilot-Interaktionen finden Sie unter Erstellen und Konfigurieren von Aufbewahrungsrichtlinien.

Informationen zum Erstellen einer Automatisch angewendeten Aufbewahrungsbezeichnungsrichtlinie für Dateien, auf die in Copilot verwiesen wird, finden Sie unter Automatisches Anwenden einer Aufbewahrungsbezeichnung zum Aufbewahren oder Löschen von Inhalten.

Weitere Dokumentationen, die Ihnen helfen, generative KI-Apps zu schützen und zu verwalten

Ankündigung eines Blogbeitrags: Beschleunigen der KI-Einführung mit Sicherheits- und Governancefunktionen der nächsten Generation

Ausführlichere Informationen finden Sie unter Überlegungen zu Microsoft Purview Datensicherheitstatus-Management für KI und Datensicherheit und Complianceschutz für Copilot.

Microsoft 365 Copilot:

- Microsoft 365 Copilot-Dokumentation

- Anwendung der Grundsätze von Zero Trust auf Microsoft 365 Copilot

Verwandte Ressourcen: