Verwenden der Microsoft-Datenklassifizierung Dashboard

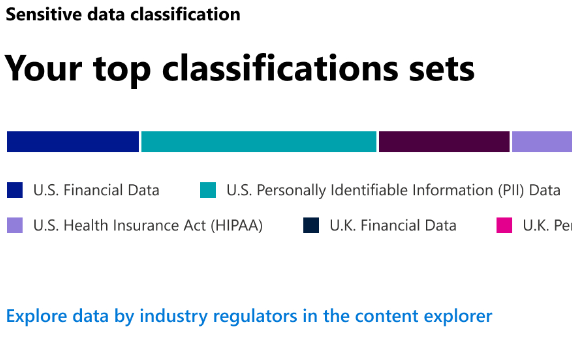

Als Microsoft 365-Administrator oder Complianceadministrator können Sie Inhalte in Ihrem organization auswerten und dann markieren, um zu steuern, wo sie sich befinden, sie unabhängig davon zu schützen, wo sie sich befinden, und sicherstellen, dass sie gemäß den Anforderungen Ihrer organization beibehalten und gelöscht werden. Dies erfolgt über die Anwendung von Vertraulichkeitsbezeichnungen, Aufbewahrungsbezeichnungen und der Klassifizierung von Typen vertraulicher Informationen. Es gibt verschiedene Möglichkeiten zum Ermitteln, Auswerten und Markieren, aber das Endergebnis ist, dass Sie möglicherweise eine sehr große Anzahl von Dokumenten und E-Mails haben, die mit einer oder mehreren dieser Bezeichnungen gekennzeichnet und klassifiziert sind. Sie müssen sehen, wie die Bezeichnungen in Ihrem Mandanten verwendet werden und was mit diesen Elementen geschieht. Auf der Datenklassifizierungsseite erhalten Sie einen Einblick darin. Insbesondere wird Folgendes erläutert:

- Die Anzahl von Elementen, die als vertraulicher Informationstyp klassifiziert wurden und was diese Klassifizierungen sind.

- Die am häufigsten angewendeten Vertraulichkeitsbezeichnungen in Microsoft 365 und Azure Information Protection.

- Die am häufigsten angewendeten Aufbewahrungsbezeichnungen.

- Eine Zusammenfassung von Aktivitäten, die Benutzer für Ihre vertraulichen Inhalten ausführen.

- Die Speicherorte Ihrer vertraulichen und aufbewahrten Daten.

Diese Merkmale können Sie auch auf der Datenklassifizierungsseite verwalten:

- trainierbare Klassifizierungsmerkmale

- Typen vertraulicher Informationen

- Informationen zu Typen vertraulicher Informationen basierend auf genauer Datenübereinstimmung

- Daten-Explorer

- Inhaltsexplorer

- Aktivitätenexplorer

Sie finden die Datenklassifizierung im Microsoft Purview-Portal oder Microsoft Defender Portal>Klassifizierungsdatenklassifizierung>.

Die Datenklassifizierung überprüft Ihre vertraulichen Inhalte und bezeichneten Inhalte, bevor Sie Richtlinien erstellen. Dies wird als Zero Change Management bezeichnet. Auf diese Weise können Sie die Auswirkungen aller Aufbewahrungs- und Vertraulichkeitsbezeichnungen in Ihrer Umgebung sehen und damit beginnen, Ihre Anforderungen im Zusammenhang mit Schutz- und Governancerichtlinien zu überdenken.

Tipp

Wenn Sie kein E5-Kunde sind, verwenden Sie die 90-tägige Testversion von Microsoft Purview-Lösungen, um zu erfahren, wie zusätzliche Purview-Funktionen Ihre Organisation bei der Verwaltung von Datensicherheits- und Complianceanforderungen unterstützen können. Beginnen Sie jetzt im Microsoft Purview-Testversionshub. Erfahren Sie mehr über Anmelde- und Testbedingungen.

Voraussetzungen

Berechtigungen

Um Zugriff auf die Datenklassifizierungsseite zu erhalten, muss einem Konto die Mitgliedschaft in einer dieser Rollen oder Rollengruppen zugewiesen werden.

Microsoft 365-Rollengruppen

- Globaler Administrator

- Compliance-Administrator

- Sicherheitsadministrator

- Compliancedatenadministrator

Hinweis

Es ist eine bewährte Methode, immer die Rolle mit den geringsten Berechtigungen zu verwenden, um Zugriff auf die Microsoft 365-Datenklassifizierung zu gewähren.

Rollen und rollen Gruppen

Es gibt Rollen und Rollengruppen, mit denen Sie Ihre Zugriffssteuerungen optimieren können.

Hier ist eine Liste der anwendbaren Rollen. Weitere Informationen hierzu finden Sie unter Berechtigungen im Microsoft Purview-Complianceportal.

- Information Protection-Administrator

- Information Protection-Analyst

- Information Protection-Ermittler

- Information Protection-Leser

Hier finden Sie eine Liste der anwendbaren Rollengruppen. Weitere Informationen hierzu finden Sie unter Berechtigungen im Microsoft Purview-Complianceportal.

- Informationsschutz

- Information Protection-Administratoren

- Information Protection-Analysten

- Information Protection-Ermittler

- Information Protection-Leser

Typen vertraulicher Informationen, die in Ihren Inhalten am häufigsten verwendet werden

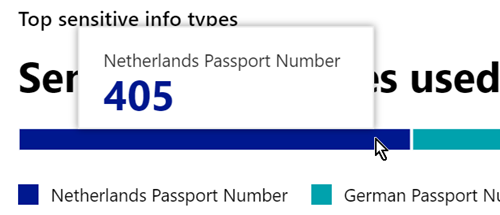

Microsoft 365 enthält viele Definitionen von Typen vertraulicher Informationen, beispielsweise ein Element, das eine Sozialversicherungsnummer oder eine Kreditkartennummer enthält. Weitere Informationen zu vertraulichen Informationstypen finden Sie unter Entitätsdefinitionen für Typen vertraulicher Informationen.

Auf der Karte mit den Typen vertraulicher Informationen werden die am häufigsten verwendeten Typen vertraulicher Informationen angezeigt, die in Ihrer Organisation gefunden und gekennzeichnet wurden.

Wenn Sie wissen möchten, wie viele Elemente in einer bestimmten Klassifizierungskategorie vorhanden sind, bewegen Sie den Mauszeiger über den Balken der jeweiligen Kategorie.

Hinweis

Wenn die Karte die Meldung "Keine Daten mit vertraulichen Informationen gefunden" anzeigt, bedeutet dies, dass keine Elemente in Ihrem organization vorhanden sind, die als vertraulicher Informationstyp klassifiziert wurden, oder keine Elemente, die durchforstet wurden. Informationen zu den ersten Schritten mit Bezeichnungen finden Sie unter:

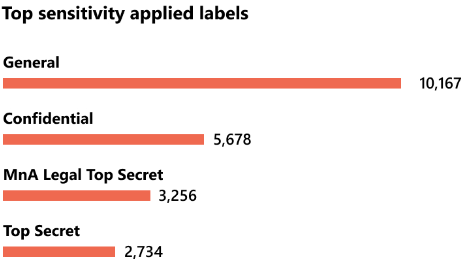

Die am häufigsten auf Inhalte angewendeten Vertraulichkeitsbezeichnungen

Wenn Sie eine Vertraulichkeitsbezeichnung auf ein Element anwenden, indem Sie Microsoft 365-Apps und -Dienste oder den Microsoft Purview Information Protection Client und Scanner verwenden, geschieht folgendes:

- Eine Kennzeichnung, die den Wert des Elements für Ihre Organisation angibt, wird in das Dokument eingebettet und begleitet es überall hin.

- Das Vorhandensein der Kennzeichnung ermöglicht verschiedene Schutzmaßnahmen, z. B. ein obligatorisches Wasserzeichen oder die Verschlüsselung. Mit aktiviertem Endpunktschutz können Sie sogar verhindern, dass ein Element die Kontrolle Ihrer Organisation verlässt.

Weitere Informationen zu den Vertraulichkeitsbezeichnungen finden Sie unter Weitere Informationen zu Vertraulichkeitsbezeichnungen

Vertraulichkeitsbezeichnungen müssen für Dateien in SharePoint und OneDrive aktiviert sein, damit die entsprechenden Daten in der Datenklassifizierungsseite eingeblendet werden können. Weitere Informationen finden Sie unter Aktivieren von Vertraulichkeitsbezeichnungen für Dateien in SharePoint und OneDrive.

Auf der Karte mit der Vertraulichkeitsbezeichnung wird die Anzahl von Elementen (E-Mail oder Dokument) nach Vertraulichkeitsgrad angezeigt.

Hinweis

Wenn Sie keine Vertraulichkeitsbezeichnungen erstellt oder veröffentlicht haben oder auf keinen Inhalt eine Vertraulichkeitsbezeichnung angewendet wurde, zeigt diese Karte die Meldung "Keine Vertraulichkeitsbezeichnungen erkannt" an. Informationen zu den ersten Schritten mit Vertraulichkeitsbezeichnungen finden Sie unter Erste Schritte mit Vertraulichkeitsbezeichnungen.

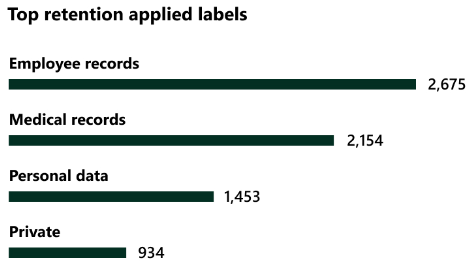

Die am häufigsten auf Inhalte angewendeten Aufbewahrungsbezeichnungen

Aufbewahrungsbezeichnungen werden verwendet, um die Aufbewahrung und die Bereitstellung von Inhalten in Ihrer Organisation zu verwalten. Nach Anwendung können sie verwendet werden, um zu steuern, wie ein Element vor dem Löschen aufbewahrt wird, ob es vor dem Löschen überprüft werden sollte, wann der Aufbewahrungszeitraum abläuft und ob es als Datensatz markiert werden sollte. Weitere Informationen finden Sie unter Informationen zu Aufbewahrungsrichtlinien und Aufbewahrungsbezeichnungen.

Die Karte mit den am häufigsten angewendeten Aufbewahrungsbezeichnungen zeigt, wie viele Elemente eine bestimmte Aufbewahrungsbezeichnung aufweisen.

Hinweis

Wenn in diesem Karte die Meldung "Keine Aufbewahrungsbezeichnungen erkannt" angezeigt wird, bedeutet dies, dass Sie keine Aufbewahrungsbezeichnungen erstellt oder veröffentlicht haben oder dass keine Aufbewahrungsbezeichnung angewendet wurde. Informationen zu den ersten Schritten mit Aufbewahrungsbezeichnungen finden Sie unter:

Am häufigsten erkannte Aktivitäten

Diese Karte bietet eine schnelle Übersicht über die am häufigsten verwendeten Aktionen, die Benutzer auf Elemente mit Vertraulichkeitsbezeichnungen anwenden. Sie können den Aktivitätenexplorer verwenden, um die verschiedenen Aktivitäten anzuzeigen, die von Microsoft 365 im Zusammenhang mit beschrifteten Inhalten und Inhalten, die sich auf Windows 10-Endpunkten befinden, nachverfolgt werden.

Hinweis

Wenn in diesem Karte die Meldung "Keine Aktivität erkannt" angezeigt wird, bedeutet dies, dass es keine Aktivität für die Dateien gab oder dass die Überwachung von Benutzern und Administratoren nicht aktiviert ist. Informationen zum Aktivieren der Überwachungsprotokolle finden Sie unter:

Daten mit Vertraulichkeits- und Aufbewahrungsbezeichnung nach Ort

Der Zweck der Berichterstellung über die Datenklassifizierung besteht darin, Transparenz für eine Vielzahl von Elementen bezüglich Bezeichnung und Ort zu schaffen. Auf diesen Karten erfahren Sie, wie viele beschriftete Elemente in Exchange, SharePoint und OneDrive usw. vorhanden sind.

Hinweis

Wenn in diesem Karte die Meldung "Keine Speicherorte erkannt angezeigt wird, bedeutet dies, dass Sie keine Vertraulichkeitsbezeichnungen erstellt oder veröffentlicht haben oder dass keine Aufbewahrungsbezeichnung angewendet wurde. Informationen zu den ersten Schritten mit Vertraulichkeitsbezeichnungen finden Sie unter:

Siehe auch

- Anzeige von Bezeichnungsaktivitäten

- Anzeigen von Inhalt mit Bezeichnungen

- Weitere Informationen zu Vertraulichkeitsbezeichnungen

- Weitere Informationen zu Aufbewahrungsrichtlinien und Aufbewahrungsbezeichnungen

- Informationen zu Typen vertraulicher Informationen

- Entitätsdefinitionen für Typen vertraulicher Informationen

- Weitere Informationen zu trainierbaren Klassifizierern (Vorschau)

Informationen zur Verwendung der Datenklassifizierung zur Einhaltung von Datenschutzbestimmungen finden Sie unter Bereitstellen von Datenschutzbestimmungen mit Microsoft 365 (aka.ms/m365dataprivacy).