Wat is er nieuw voor Microsoft Defender for Identity

Dit artikel wordt regelmatig bijgewerkt om u te laten weten wat er nieuw is in de nieuwste releases van Microsoft Defender for Identity.

Nieuw bereik en verwijzingen

Defender for Identity-releases worden geleidelijk geïmplementeerd in tenants van klanten. Als er hier een functie wordt beschreven die u nog niet ziet in uw tenant, controleert u later op de update.

Zie ook voor meer informatie:

- Nieuw in Microsoft Defender XDR

- Wat is er nieuw in Microsoft Defender voor Eindpunt

- Wat is er nieuw in Microsoft Defender for Cloud Apps

Zie het archief Wat is er nieuw voor Microsoft Defender for Identity voor updates over versies en functies die zes maanden geleden of eerder zijn uitgebracht.

Maart 2025

Nieuwe LDAP-query-gebeurtenissen toegevoegd aan de tabel IdentityQueryEvents in Advanced Hunting

Nieuwe LDAP-querygebeurtenissen zijn toegevoegd aan de IdentityQueryEvents tabel in Geavanceerde opsporing om meer inzicht te bieden in aanvullende LDAP-zoekquery's die worden uitgevoerd in de klantomgeving.

februari 2025

DefenderForIdentity PowerShell-module-updates (versie 1.0.0.3)

Nieuwe functies en verbeteringen:

- Ondersteuning voor het ophalen, testen en instellen van de Prullenbak van Active Directory in Get/Set/Test MDIConfiguration.

- Ondersteuning voor het ophalen, testen en instellen van de proxyconfiguratie op de nieuwe MDI-sensor.

- Het type wordt nu correct ingesteld met de registerwaarde van Active Directory Certificate Services voor controlefilters.

- New-MDIConfigurationReport toont nu de naam van het geteste groepsbeleidsobject en ondersteunt server- en identiteitsargumenten.

Insectenmoeilijke:

- Verbeterde betrouwbaarheid voor DeletedObjects-containermachtigingen op niet-Engelse besturingssystemen.

- Externe uitvoer voor het maken van de KDS-hoofdsleutel is opgelost.

- Andere oplossingen voor betrouwbaarheid.

Tabblad Nieuwe aanvalspaden op de pagina Identiteitsprofiel

Dit tabblad biedt inzicht in mogelijke aanvalspaden die leiden tot een kritieke identiteit of het betrekken ervan binnen het pad, zodat beveiligingsrisico's kunnen worden beoordeeld. Zie Overzicht van het aanvalspad in Exposure Management voor meer informatie.

Aanvullende verbeteringen van identiteitspagina's:

Nieuw zijpaneel met meer informatie voor elke vermelding op de tijdlijn van de gebruiker.

Filtermogelijkheden op het tabblad Apparaten onder Waargenomen in organisatie.

Aanbeveling 'Lokale beheerderswachtwoorden beveiligen en beheren met Microsoft LAPS' bijwerken

Met deze update wordt de beveiligingspostuurbeoordeling binnen De beveiligingsscore afgestemd op de nieuwste versie van Windows LAPS, zodat deze de huidige best practices voor beveiliging weerspiegelt voor het beheren van lokale beheerderswachtwoorden.

Nieuwe en bijgewerkte gebeurtenissen in de tabel Advanced hunting IdentityDirectoryEvents

We hebben de volgende gebeurtenissen toegevoegd en bijgewerkt in de IdentityDirectoryEvents tabel in Geavanceerde opsporing:

De vlag gebruikersaccountbeheer is gewijzigd

Beveiligingsgroep maken in Active Directory

Mislukte poging om het wachtwoord van een account te wijzigen

Geslaagde wijziging van accountwachtwoord

De primaire groeps-id van het account is gewijzigd

Daarnaast is de ingebouwde schemaverwijzing voor Geavanceerde opsporing in Microsoft Defender XDR bijgewerkt met gedetailleerde informatie over alle ondersteunde gebeurtenistypen (ActionTypewaarden) in identiteitsgerelateerde tabellen, zodat u volledig inzicht hebt in beschikbare gebeurtenissen. Zie Geavanceerde opsporingsschemadetails voor meer informatie.

januari 2025

Rondleiding voor nieuwe identiteitsgids

Verken de belangrijkste MDI-functies met de nieuwe Identities Tour in de M365-portal. Navigeer door incidenten, opsporing en instellingen om identiteitsbeveiliging en bedreigingsonderzoek te verbeteren.

december 2024

Nieuwe evaluatie van beveiligingspostuur: Certificaatinschrijving voorkomen met willekeurig toepassingsbeleid (ESC15)

Defender for Identity heeft de nieuwe aanbeveling Certificaatinschrijving met willekeurig toepassingsbeleid (ESC15) voorkomen toegevoegd in Microsoft Secure Score.

Deze aanbeveling heeft rechtstreeks betrekking op de onlangs gepubliceerde CVE-2024-49019, waarin de beveiligingsrisico's van kwetsbare AD CS-configuraties worden benadrukt. In deze evaluatie van de beveiligingspostuur worden alle kwetsbare certificaatsjablonen vermeld die zijn gevonden in klantomgevingen vanwege niet-gepatchte AD CS-servers.

De nieuwe aanbeveling wordt toegevoegd aan andere AD CS-gerelateerde aanbevelingen. Samen bieden deze evaluaties beveiligingspostuurrapporten die beveiligingsproblemen en ernstige onjuiste configuraties aan het oppervlak geven die risico's voor de hele organisatie opleveren, samen met gerelateerde detecties.

Zie voor meer informatie:

Beveiligingsevaluatie: Certificaatinschrijving voorkomen met willekeurig toepassingsbeleid (ESC15)

beveiligingspostuurevaluaties van Microsoft Defender for Identity

oktober 2024

MDI breidt de dekking uit met nieuwe 10 aanbevelingen voor identiteitspostuur (preview)

De nieuwe identiteitsbeveiligingspostuurevaluaties (ISPM's) kunnen klanten helpen bij het bewaken van onjuiste configuratie door op zwakke plekken te letten en het risico op mogelijke aanvallen op on-premises infrastructuur te verminderen.

Deze nieuwe identiteitsaanbeveling, als onderdeel van Microsoft Secure Score, zijn nieuwe beveiligingspostuurrapporten met betrekking tot Active Directory-infrastructuur en groepsbeleidsobjecten:

Het oude wachtwoord van het computeraccount van de domeincontroller wijzigen

Groepsbeleidsobject kan worden gewijzigd door niet-gemachtigde accounts

Daarnaast hebben we de bestaande aanbeveling van 'Unsecure Kerberos-delegaties wijzigen om imitatie te voorkomen' bijgewerkt met een indicatie van kerberos-beperkte delegatie met protocolovergang naar een bevoegde service.

augustus 2024

Nieuwe Microsoft Entra Connect-sensor:

Als onderdeel van onze voortdurende inspanningen om Microsoft Defender for Identity dekking in hybride identiteitsomgevingen te verbeteren, hebben we een nieuwe sensor voor Microsoft Entra Connect-servers geïntroduceerd. Daarnaast hebben we nieuwe hybride beveiligingsdetecties en nieuwe aanbevelingen voor identiteitspostuur uitgebracht, specifiek voor Microsoft Entra Connect, zodat klanten beschermd blijven en potentiële risico's worden beperkt.

Nieuwe aanbevelingen voor Microsoft Entra Connect Identity-houding:

-

Wachtwoord roteren voor Microsoft Entra Connect-connectoraccount

- Een gecompromitteerd Microsoft Entra Connect-connectoraccount (AD DS-connectoraccount, vaak weergegeven als MSOL_XXXXXXXX) kan toegang verlenen tot functies met hoge bevoegdheden, zoals replicatie en wachtwoordherstel, waardoor aanvallers synchronisatie-instellingen kunnen wijzigen en de beveiliging in zowel cloud- als on-premises omgevingen kunnen in gevaar brengen en verschillende paden kunnen bieden voor het in gevaar brengen van het hele domein. In deze evaluatie raden we klanten aan het wachtwoord van MSOL-accounts te wijzigen met het wachtwoord dat meer dan 90 dagen geleden voor het laatst is ingesteld. Klik hier voor meer informatie.

-

Overbodige replicatiemachtigingen verwijderen voor Microsoft Entra Connect-account

- Standaard heeft het Microsoft Entra Connect-connectoraccount uitgebreide machtigingen om de juiste synchronisatie te garanderen (zelfs als ze niet echt vereist zijn). Als Wachtwoord-hashsynchronisatie niet is geconfigureerd, is het belangrijk om onnodige machtigingen te verwijderen om de potentiële kwetsbaarheid voor aanvallen te verminderen. Klik hier voor meer informatie

-

Wachtwoord wijzigen voor Microsoft Entra naadloze configuratie van SSO-account

- Dit rapport bevat alle Microsoft Entra naadloze SSO-computeraccounts met het wachtwoord dat meer dan 90 dagen geleden voor het laatst is ingesteld. Het wachtwoord voor het Azure SSO-computeraccount wordt niet elke 30 dagen automatisch gewijzigd. Als een aanvaller inbreuk maakt op dit account, kan deze namens elke gebruiker servicetickets genereren voor het AZUREADSSOACC-account en elke gebruiker in de Microsoft Entra tenant imiteren die vanuit Active Directory wordt gesynchroniseerd. Een aanvaller kan dit gebruiken om lateraal van Active Directory naar Microsoft Entra ID te gaan. Klik hier voor meer informatie.

Nieuwe Microsoft Entra Connect-detecties:

-

Verdachte interactieve aanmelding bij de Microsoft Entra Connect Server

- Directe aanmeldingen bij Microsoft Entra Connect-servers zijn zeer ongebruikelijk en mogelijk schadelijk. Aanvallers richten zich vaak op deze servers om referenties te stelen voor bredere netwerktoegang. Microsoft Defender for Identity kunt nu abnormale aanmeldingen bij Microsoft Entra Connect-servers detecteren, zodat u deze potentiële bedreigingen sneller kunt identificeren en erop kunt reageren. Dit is specifiek van toepassing wanneer de Microsoft Entra Connect-server een zelfstandige server is en niet werkt als een domeincontroller.

-

Gebruikerswachtwoord opnieuw instellen door Microsoft Entra Connect-account

- Het Microsoft Entra Connect-connectoraccount heeft vaak hoge bevoegdheden, waaronder de mogelijkheid om wachtwoorden van gebruikers opnieuw in te stellen. Microsoft Defender for Identity heeft nu inzicht in deze acties en detecteert het gebruik van de machtigingen die zijn geïdentificeerd als schadelijk en niet-legitiem. Deze waarschuwing wordt alleen geactiveerd als de functie wachtwoord terugschrijven is uitgeschakeld.

-

Verdachte terugschrijven door Microsoft Entra Connect op een gevoelige gebruiker

- Hoewel Microsoft Entra Connect al terugschrijven voor gebruikers in bevoorrechte groepen voorkomt, breidt Microsoft Defender for Identity deze beveiliging uit door extra typen gevoelige accounts te identificeren. Deze verbeterde detectie helpt bij het voorkomen van onbevoegd wachtwoordherstel op kritieke accounts. Dit kan een cruciale stap zijn in geavanceerde aanvallen die gericht zijn op zowel cloud- als on-premises omgevingen.

Aanvullende verbeteringen en mogelijkheden:

- Nieuwe activiteit van een mislukte wachtwoordherstel voor een gevoelig account dat beschikbaar is in de tabel 'IdentityDirectoryEvents' in Geavanceerde opsporing. Dit kan klanten helpen mislukte gebeurtenissen voor wachtwoordherstel bij te houden en aangepaste detectie te maken op basis van deze gegevens.

- Verbeterde nauwkeurigheid voor de detectie van DC-synchronisatieaanvallen .

- Nieuw statusprobleem voor gevallen waarin de sensor de configuratie niet kan ophalen uit de Microsoft Entra Connect-service.

- Uitgebreide bewaking voor beveiligingswaarschuwingen, zoals PowerShell Remote Execution Detector, door de nieuwe sensor in te schakelen op Microsoft Entra Connect-servers.

Meer informatie over de nieuwe sensor

Bijgewerkte PowerShell-module DefenderForIdentity

De PowerShell-module DefenderForIdentity is bijgewerkt, met nieuwe functionaliteit en oplossingen voor verschillende oplossingen voor fouten. Belangrijke verbeteringen zijn:

-

Nieuw

New-MDIDSACmdlet: vereenvoudigt het maken van serviceaccounts, met een standaardinstelling voor gMSA (Group Managed Service Accounts) en een optie voor het maken van standaardaccounts. - Automatische PDCe-detectie: verbetert de betrouwbaarheid van het maken van groepsbeleid-objecten (GPO) door automatisch de primaire domeincontrolleremulator (PDCe) te gebruiken voor de meeste Active Directory-bewerkingen.

-

Handmatige domeincontrollertargeting: nieuwe serverparameter voor

Get/Set/Test-MDIConfigurationcmdlets, zodat u een domeincontroller kunt opgeven voor targeting in plaats van de PDCe.

Zie voor meer informatie:

- DefenderForIdentity PowerShell-module (PowerShell Gallery)

- Referentiedocumentatie voor DefenderForIdentity PowerShell

juli 2024

6 Nieuwe detecties zijn nieuw in openbare preview:

-

Mogelijke NetSync-aanval

- NetSync is een module in Mimikatz, een hulpprogramma na exploitatie, dat de wachtwoord-hash van het wachtwoord van een doelapparaat aanvraagt door zich voor te doen als een domeincontroller. Een aanvaller kan schadelijke activiteiten binnen het netwerk uitvoeren met behulp van deze functie om toegang te krijgen tot de resources van de organisatie.

-

Mogelijke overname van een Microsoft Entra naadloos SSO-account

- Een Microsoft Entra naadloos SSO-accountobject (eenmalige aanmelding), AZUREADSSOACC, is verdacht gewijzigd. Een aanvaller verplaatst zich mogelijk lateraal van de on-premises omgeving naar de cloud.

-

Verdachte LDAP-query

- Er is een verdachte LDAP-query (Lightweight Directory Access Protocol) gedetecteerd die is gekoppeld aan een bekend hulpprogramma voor aanvallen. Een aanvaller kan reconnaissance uitvoeren voor latere stappen.

-

Verdachte SPN is toegevoegd aan een gebruiker

- Er is een verdachte SPN (Service Principal Name) toegevoegd aan een gevoelige gebruiker. Een aanvaller probeert mogelijk verhoogde toegang te krijgen voor lateraal verplaatsen binnen de organisatie

-

Verdacht maken van ESXi-groep

- Er is een verdachte VMWare ESXi-groep gemaakt in het domein. Dit kan erop wijzen dat een aanvaller meer machtigingen probeert te krijgen voor latere stappen in een aanval.

-

Verdachte ADFS-verificatie

- Een account dat lid is van een domein dat is aangemeld met Active Directory Federation Services (ADFS) vanaf een verdacht IP-adres. Een aanvaller heeft mogelijk de referenties van een gebruiker gestolen en gebruikt deze om zich lateraal in de organisatie te verplaatsen.

Defender for Identity-release 2.238

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Juni 2024

Eenvoudig gebruikersgegevens zoeken vanuit het ITDR-dashboard

De Shield Widget biedt een snel overzicht van het aantal gebruikers in hybride, cloud- en on-premises omgevingen. Deze functie bevat nu directe koppelingen naar het Advanced Hunting-platform, met gedetailleerde gebruikersinformatie binnen handbereik.

ItDR-implementatiestatuswidget bevat nu Microsoft Entra voorwaardelijke toegang en Microsoft Entra Privétoegang

U kunt nu de beschikbaarheid van licenties bekijken voor Microsoft Entra Voorwaardelijke toegang voor werkbelasting, Microsoft Entra Voorwaardelijke toegang van gebruikers en Microsoft Entra Privétoegang.

Defender for Identity-release 2.237

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Mei 2024

Defender for Identity-release 2.236

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity release 2.235

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

April 2024

Detecteer eenvoudig CVE-2024-21427 Windows Kerberos Security Feature Bypass Vulnerability

Om klanten te helpen bij het beter identificeren en detecteren van pogingen om beveiligingsprotocollen te omzeilen op basis van dit beveiligingsprobleem, hebben we een nieuwe activiteit toegevoegd in Advanced Hunting waarmee Kerberos AS-verificatie wordt bewaakt.

Met deze gegevens kunnen klanten nu eenvoudig hun eigen aangepaste detectieregels maken binnen Microsoft Defender XDR en automatisch waarschuwingen activeren voor dit type activiteit

Toegang tot Defender XDR portal -> Opsporing -> Geavanceerde opsporing.

U kunt nu onze aanbevolen query kopiëren zoals hieronder wordt weergegeven en op Detectieregel maken klikken. Houd er rekening mee dat onze opgegeven query ook mislukte aanmeldingspogingen bijhoudt, waardoor informatie kan worden gegenereerd die niet gerelateerd is aan een mogelijke aanval. Daarom kunt u de query aanpassen aan uw specifieke vereisten.

IdentityLogonEvents

| where Application == "Active Directory"

| where Protocol == "Kerberos"

| where LogonType in("Resource access", "Failed logon")

| extend Error = AdditionalFields["Error"]

| extend KerberosType = AdditionalFields['KerberosType']

| where KerberosType == "KerberosAs"

| extend Spns = AdditionalFields["Spns"]

| extend DestinationDC = AdditionalFields["TO.DEVICE"]

| where Spns !contains "krbtgt" and Spns !contains "kadmin"

| project Timestamp, ActionType, LogonType, AccountUpn, AccountSid, IPAddress, DeviceName, KerberosType, Spns, Error, DestinationDC, DestinationIPAddress, ReportId

Defender for Identity-release 2.234

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.233

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Maart 2024

Nieuwe alleen-lezenmachtigingen voor het weergeven van Defender for Identity-instellingen

Nu kunt u Defender for Identity-gebruikers configureren met alleen-lezenmachtigingen om Defender for Identity-instellingen weer te geven.

Zie Vereiste machtigingen Defender for Identity in Microsoft Defender XDR voor meer informatie.

Nieuwe Op Graph gebaseerde API voor het weergeven en beheren van statusproblemen

U kunt nu Microsoft Defender for Identity statusproblemen bekijken en beheren via de Graph API

Zie Statusproblemen beheren via Graph API voor meer informatie.

Defender for Identity-release 2.232

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.231

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Februari 2024

Defender for Identity release 2.230

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Nieuwe evaluatie van beveiligingspostuur voor onveilige AD CS IIS-eindpuntconfiguratie

Defender for Identity heeft de nieuwe aanbeveling Voor onveilige ADCS-certificaatinschrijving IIS-eindpunten (ESC8) bewerken toegevoegd in Microsoft Secure Score.

Active Directory Certificate Services (AD CS) ondersteunt certificaatinschrijving via verschillende methoden en protocollen, waaronder inschrijving via HTTP met behulp van de Certificate Enrollment Service (CES) of de webinschrijvingsinterface (Certsrv). Onveilige configuraties van de CES- of Certsrv IIS-eindpunten kunnen leiden tot beveiligingsproblemen voor Relay-aanvallen (ESC8).

De nieuwe aanbeveling Voor onveilige ADCS-certificaatinschrijving IIS-eindpunten (ESC8) bewerken is toegevoegd aan andere aanbevelingen met betrekking tot AD CS die onlangs zijn uitgebracht. Samen bieden deze evaluaties beveiligingspostuurrapporten die beveiligingsproblemen en ernstige onjuiste configuraties aan het oppervlak geven die risico's voor de hele organisatie opleveren, samen met gerelateerde detecties.

Zie voor meer informatie:

- Beveiligingsevaluatie: onveilige IIS-eindpunten voor ADCS-certificaatregistratie bewerken (ESC8)

- Beveiligingspostuurevaluaties voor AD CS-sensoren

- beveiligingspostuurevaluaties van Microsoft Defender for Identity

Defender for Identity-release 2.229

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

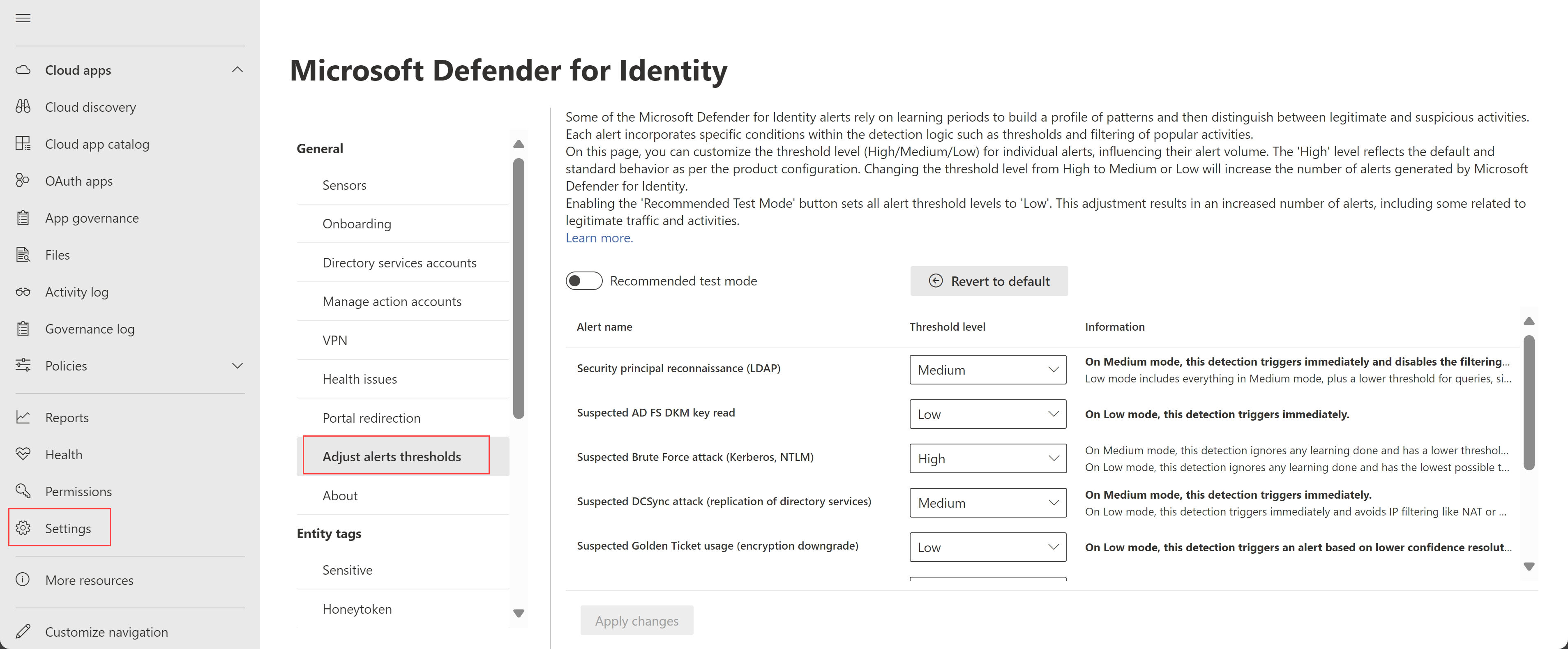

Verbeterde gebruikerservaring voor het aanpassen van waarschuwingsdrempels (preview)

De pagina Geavanceerde instellingen voor Defender for Identity is nu gewijzigd in Waarschuwingsdrempels aanpassen en biedt een vernieuwde ervaring met verbeterde flexibiliteit voor het aanpassen van waarschuwingsdrempels.

Wijzigingen zijn onder andere:

We hebben de vorige optie Leerperiode verwijderen verwijderd en een nieuwe optie Aanbevolen testmodus toegevoegd. Selecteer Aanbevolen testmodus om alle drempelwaarden in te stellen op Laag, het aantal waarschuwingen te verhogen en alle andere drempelwaarden in te stellen op alleen-lezen.

De vorige kolom op gevoeligheidsniveau is nu gewijzigd in Drempelwaardeniveau, met nieuw gedefinieerde waarden. Standaard zijn alle waarschuwingen ingesteld op een hoge drempelwaarde, die het standaardgedrag en een standaardwaarschuwingsconfiguratie vertegenwoordigt.

In de volgende tabel ziet u de toewijzing tussen de vorige waarden van het gevoeligheidsniveau en de nieuwe drempelwaarden :

| Gevoeligheidsniveau (vorige naam) | Drempelwaardeniveau (nieuwe naam) |

|---|---|

| Normaal | Hoog |

| Gemiddeld | Gemiddeld |

| Hoog | Laag |

Als u specifieke waarden hebt gedefinieerd op de pagina Geavanceerde instellingen , hebben we deze als volgt overgebracht naar de nieuwe pagina Waarschuwingsdrempels aanpassen :

| Paginaconfiguratie geavanceerde instellingen | Nieuwe paginaconfiguratie waarschuwingsdrempels aanpassen |

|---|---|

| Leerperiode verwijderen ingeschakeld |

Aanbevolen testmodus uitgeschakeld. De configuratie-instellingen voor waarschuwingsdrempel blijven hetzelfde. |

| Leerperiode verwijderen uitgeschakeld |

Aanbevolen testmodus uitgeschakeld. Configuratie-instellingen voor waarschuwingsdrempels worden allemaal opnieuw ingesteld op hun standaardwaarden, met een hoog drempelwaardeniveau. |

Waarschuwingen worden altijd onmiddellijk geactiveerd als de optie Aanbevolen testmodus is geselecteerd of als een drempelwaarde is ingesteld op Gemiddeld of Laag, ongeacht of de leerperiode van de waarschuwing al is voltooid.

Zie Waarschuwingsdrempels aanpassen voor meer informatie.

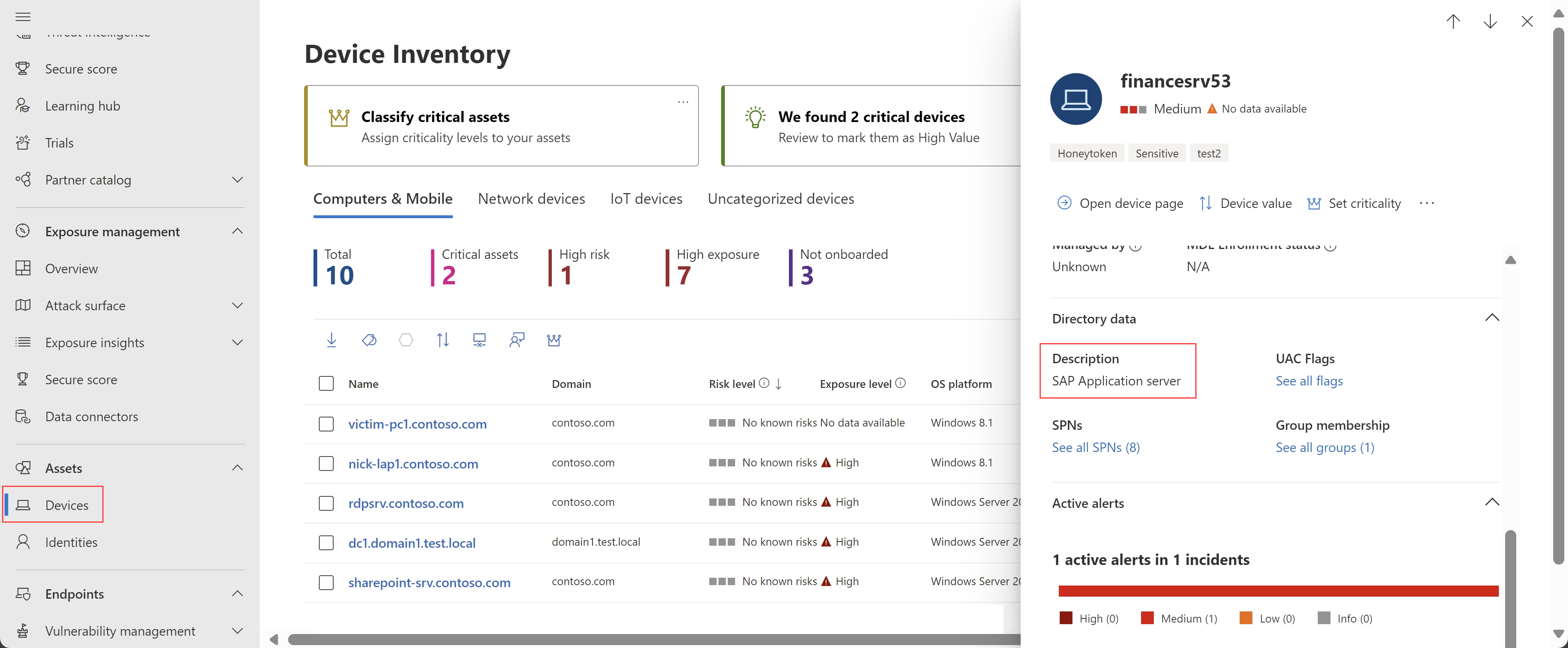

Pagina's met apparaatdetails bevatten nu apparaatbeschrijvingen (preview)

Microsoft Defender XDR bevat nu apparaatbeschrijvingen op detailvensters en pagina's met apparaatdetails. De beschrijvingen worden ingevuld vanuit het kenmerk Active Directory-beschrijving van het apparaat.

Bijvoorbeeld in het detaildeelvenster van het apparaat:

Zie Onderzoeksstappen voor verdachte apparaten voor meer informatie.

Defender for Identity release 2.228

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor, en de volgende nieuwe waarschuwingen:

- Account enumeration reconnaissance (LDAP) (externe id 2437) (preview)

- Wachtwoordwijziging in Directory Services-herstelmodus (externe id 2438) (preview)

Januari 2024

Defender for Identity-release 2.227

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

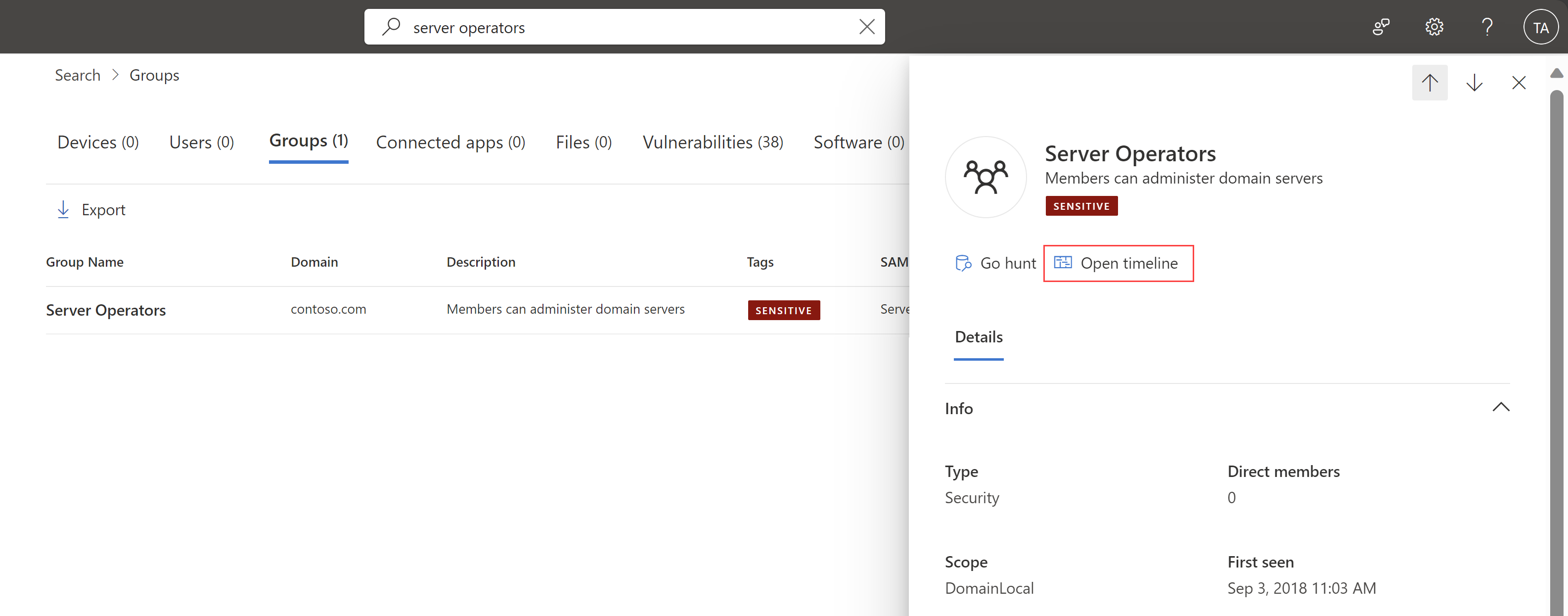

Tabblad Tijdlijn toegevoegd voor groepsentiteiten

U kunt nu activiteiten en waarschuwingen van de afgelopen 180 dagen bekijken in Microsoft Defender XDR, zoals wijzigingen in groepslidmaatschap, LDAP-query's, enzovoort.

Als u de pagina met de groepstijdlijn wilt openen, selecteert u Tijdlijn openen in het detailvenster van de groep.

Bijvoorbeeld:

Zie Onderzoeksstappen voor verdachte groepen voor meer informatie.

Uw Defender for Identity-omgeving configureren en valideren via PowerShell

Defender for Identity ondersteunt nu de nieuwe DefenderForIdentity PowerShell-module, die is ontworpen om u te helpen bij het configureren en valideren van uw omgeving voor het werken met Microsoft Defender for Identity.

Gebruik de PowerShell-opdrachten om onjuiste configuraties te voorkomen en tijd te besparen en onnodige belasting van uw systeem te voorkomen.

We hebben de volgende procedures toegevoegd aan de documentatie van Defender for Identity om u te helpen de nieuwe PowerShell-opdrachten te gebruiken:

- Proxyconfiguratie wijzigen met PowerShell

- Controlebeleid configureren, ophalen en testen met behulp van PowerShell

- Een rapport met huidige configuraties genereren via PowerShell

- Uw DSA-machtigingen en -delegaties testen via PowerShell

- Serviceconnectiviteit testen met PowerShell

Zie voor meer informatie:

- DefenderForIdentity PowerShell-module (PowerShell Gallery)

- Referentiedocumentatie voor DefenderForIdentity PowerShell

Defender for Identity release 2.226

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.225

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

December 2023

Opmerking

Als u een verminderd aantal waarschuwingen voor het uitvoeren van externe code ziet, raadpleegt u onze bijgewerkte aankondigingen van september, waaronder een update van de detectielogica van Defender for Identity. Defender for Identity blijft de externe uitvoeringsactiviteiten voor code vastleggen zoals voorheen.

Nieuw gebied met identiteiten en dashboard in Microsoft 365 Defender (preview)

Defender for Identity-klanten hebben nu een nieuw gebied Identiteiten in Microsoft 365 Defender voor informatie over identiteitsbeveiliging met Defender for Identity.

Selecteer in Microsoft 365 Defender Identiteiten om een van de volgende nieuwe pagina's weer te geven:

Dashboard: op deze pagina ziet u grafieken en widgets om u te helpen bij het bewaken van identiteitsrisicodetectie en -reactieactiviteiten. Bijvoorbeeld:

Zie Werken met het ITDR-dashboard van Defender for Identity voor meer informatie.

Statusproblemen: deze pagina wordt verplaatst van het gebied Instellingen > Identiteiten en geeft een overzicht van de huidige statusproblemen voor uw algemene Defender for Identity-implementatie en specifieke sensoren. Zie problemen met de status van Microsoft Defender for Identity sensor voor meer informatie.

Hulpprogramma's: deze pagina bevat koppelingen naar nuttige informatie en bronnen bij het werken met Defender for Identity. Op deze pagina vindt u koppelingen naar documentatie, met name over het hulpprogramma voor capaciteitsplanning en het Test-MdiReadiness.ps1 script.

Defender for Identity release 2.224

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Evaluaties van beveiligingspostuur voor AD CS-sensoren (preview)

Met de beveiligingspostuurevaluaties van Defender for Identity worden acties in uw on-premises Active Directory configuraties proactief gedetecteerd en aanbevolen.

Aanbevolen acties omvatten nu de volgende nieuwe beveiligingspostuurevaluaties, met name voor certificaatsjablonen en certificeringsinstanties.

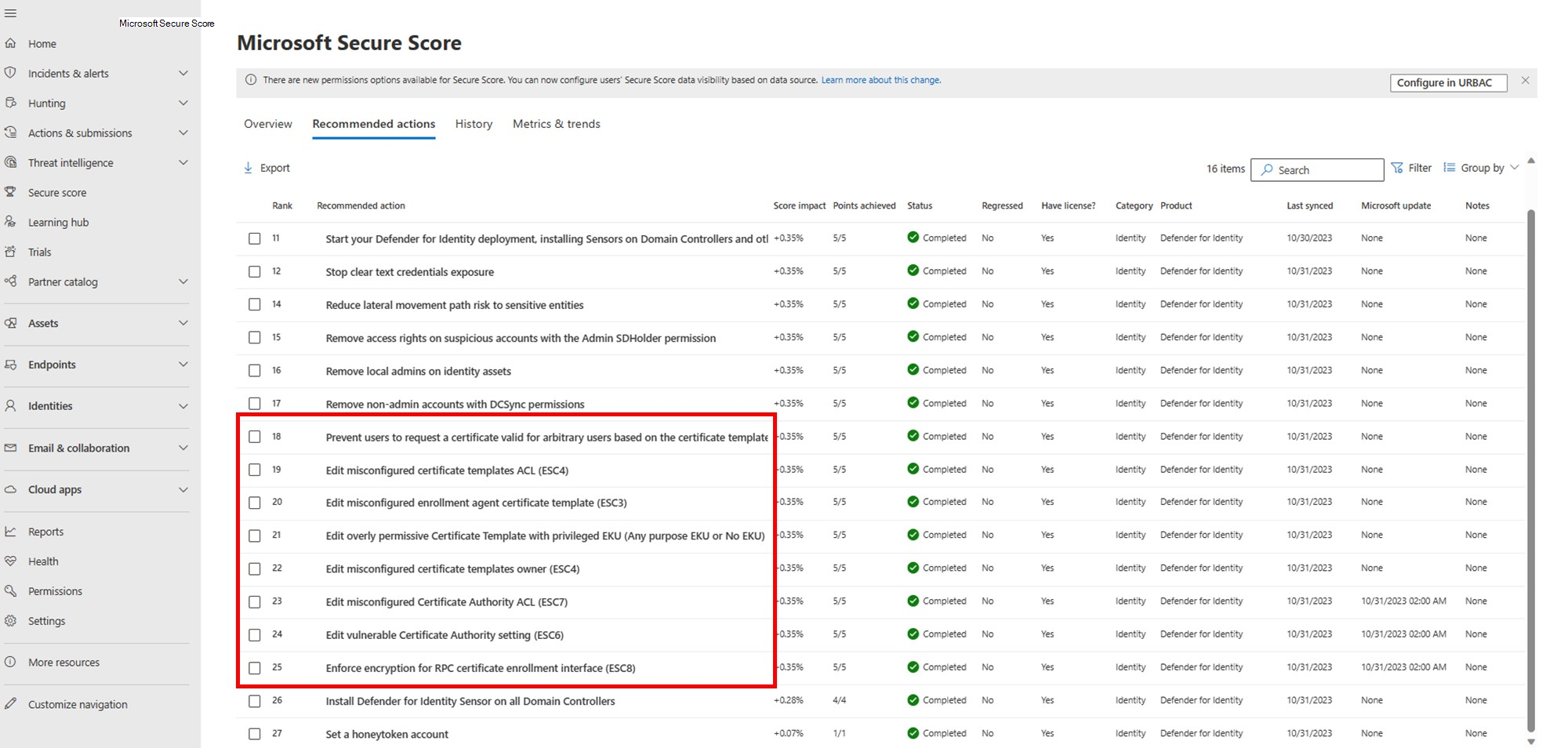

Aanbevolen acties voor certificaatsjablonen:

- Voorkomen dat gebruikers een certificaat aanvragen dat geldig is voor willekeurige gebruikers op basis van de certificaatsjabloon (ESC1)

- Te permissieve certificaatsjabloon bewerken met bevoegde EKU (elk doel of geen EKU) (ESC2)

- Onjuist geconfigureerde certificaatsjabloon voor inschrijvingsagent (ESC3)

- ACL voor onjuist geconfigureerde certificaatsjablonen bewerken (ESC4)

- Eigenaar van onjuist geconfigureerde certificaatsjablonen bewerken (ESC4)

Aanbevolen acties van certificeringsinstantie:

De nieuwe evaluaties zijn beschikbaar in Microsoft Secure Score, waarbij naast detecties beveiligingsproblemen en ernstige onjuiste configuraties die risico's voor de hele organisatie met zich meebrengen, aan het aandacht worden gebracht. Uw score wordt dienovereenkomstig bijgewerkt.

Bijvoorbeeld:

Zie evaluaties van beveiligingspostuur van Microsoft Defender for Identity voor meer informatie.

Opmerking

Hoewel evaluaties van certificaatsjablonen beschikbaar zijn voor alle klanten die AD CS in hun omgeving hebben geïnstalleerd, zijn certificeringsinstantiebeoordelingen alleen beschikbaar voor klanten die een sensor op een AD CS-server hebben geïnstalleerd. Zie Nieuw sensortype voor Active Directory Certificate Services (AD CS) voor meer informatie.

Defender for Identity release 2.223

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.222

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.221

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

November 2023

Defender for Identity release 2.220

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.219

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

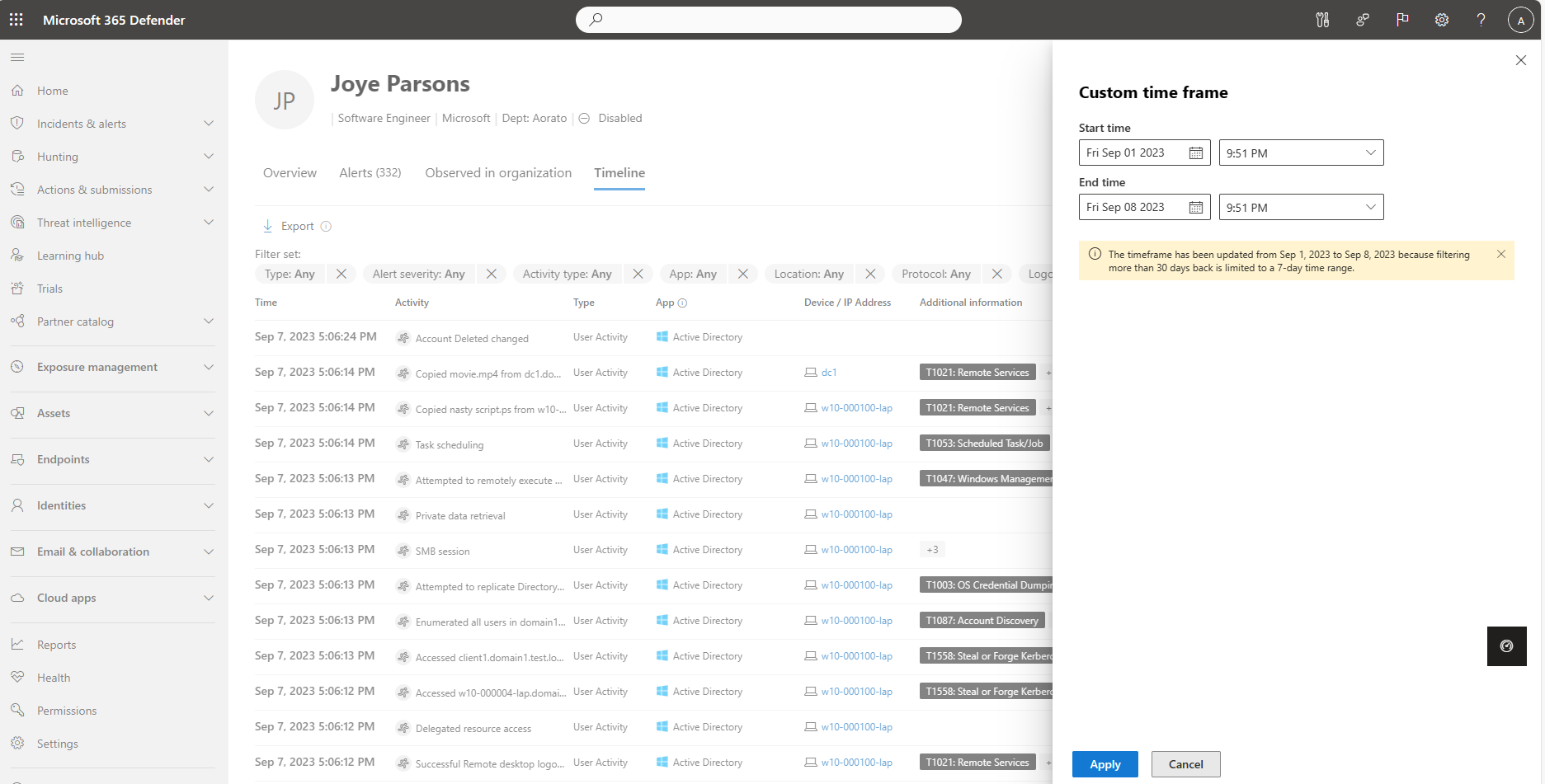

Identiteitstijdlijn bevat meer dan 30 dagen aan gegevens (preview)

Defender for Identity implementeert geleidelijk uitgebreide gegevensretenties voor identiteitsgegevens naar meer dan 30 dagen.

Het tabblad Tijdlijn van de pagina met identiteitsgegevens, met activiteiten van Defender for Identity, Microsoft Defender for Cloud Apps en Microsoft Defender voor Eindpunt, omvat momenteel minimaal 150 dagen en groeit. De gegevensretentiepercentages kunnen de komende weken variëren.

Als u activiteiten en waarschuwingen op de identiteitstijdlijn binnen een specifiek tijdsbestek wilt weergeven, selecteert u de standaardwaarde 30 dagen en selecteert u vervolgens Aangepast bereik. Gefilterde gegevens van meer dan 30 dagen geleden worden maximaal zeven dagen tegelijk weergegeven.

Bijvoorbeeld:

Zie Assets onderzoeken en Gebruikers onderzoeken in Microsoft Defender XDR voor meer informatie.

Defender for Identity-release 2.218

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Oktober 2023

Defender for Identity-release 2.217

Deze versie bevat de volgende verbeteringen:

Overzichtsrapport: het overzichtsrapport wordt bijgewerkt met twee nieuwe kolommen op het tabblad Statusproblemen :

- Details: Aanvullende informatie over het probleem, zoals een lijst met beïnvloede objecten of specifieke sensoren waarop het probleem zich voordoet.

- Aanbevelingen: een lijst met aanbevolen acties die kunnen worden uitgevoerd om het probleem op te lossen of hoe u het probleem verder kunt onderzoeken.

Zie Defender for Identity-rapporten downloaden en plannen in Microsoft Defender XDR (preview) voor meer informatie.

Statusproblemen: de wisselknop Leerperiode verwijderen is automatisch uitgeschakeld voor dit tenant*-statusprobleem.

Deze versie bevat ook bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.216

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

September 2023

Verminderd aantal waarschuwingen voor uitvoerpogingen voor externe code

Om Defender for Identity- en Microsoft Defender voor Eindpunt-waarschuwingen beter uit te lijnen, hebben we de detectielogica bijgewerkt voor de detecties van externe codeuitvoeringspogingen van Defender for Identity.

Hoewel deze wijziging resulteert in een verminderd aantal waarschuwingen voor externe codeuitvoeringspogingen , blijft Defender for Identity de activiteiten voor het uitvoeren van externe code registreren. Klanten kunnen doorgaan met het bouwen van hun eigen geavanceerde opsporingsquery's en aangepast detectiebeleid maken.

Instellingen voor waarschuwingsgevoeligheid en verbeteringen in de leerperiode

Sommige Defender for Identity-waarschuwingen wachten een leerperiode voordat waarschuwingen worden geactiveerd, terwijl er een profiel wordt gemaakt van patronen die moeten worden gebruikt bij het onderscheiden van legitieme en verdachte activiteiten.

Defender for Identity biedt nu de volgende verbeteringen voor de ervaring van de leerperiode:

Beheerders kunnen nu de instelling Leerperiode verwijderen gebruiken om de gevoeligheid te configureren die wordt gebruikt voor specifieke waarschuwingen. Definieer de gevoeligheid als Normaal om de instelling Leerperiode verwijderen te configureren als Uit voor het geselecteerde type waarschuwing.

Nadat u een nieuwe sensor in een nieuwe Defender for Identity-werkruimte hebt geïmplementeerd, wordt de instelling Leerperiode verwijderen automatisch ingeschakeld voor 30 dagen. Wanneer 30 dagen zijn voltooid, wordt de instelling Leerperiode verwijderenautomatisch uitgeschakeld en worden waarschuwingsgevoeligheidsniveaus teruggezet naar de standaardfunctionaliteit.

Als u wilt dat Defender for Identity gebruikmaakt van de standaardfunctionaliteit van de leerperiode, waarbij waarschuwingen pas worden gegenereerd wanneer de leerperiode is voltooid, configureert u de instelling Leerperioden verwijderen op Uit.

Als u de instelling Leerperiode verwijderen eerder hebt bijgewerkt, blijft uw instelling behouden zoals u deze hebt geconfigureerd.

Zie voor meer informatie Advanced settings.

Opmerking

Op de pagina Geavanceerde instellingen werd oorspronkelijk de waarschuwing Accountinventarisatie reconnaissance weergegeven onder de opties Leerperiode verwijderen als configureerbaar voor gevoeligheidsinstellingen. Deze waarschuwing is verwijderd uit de lijst en wordt vervangen door de WAARSCHUWING LDAP (Security Principal Reconnaissance). Deze gebruikersinterfacefout is opgelost in november 2023.

Defender for Identity-release 2.215

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

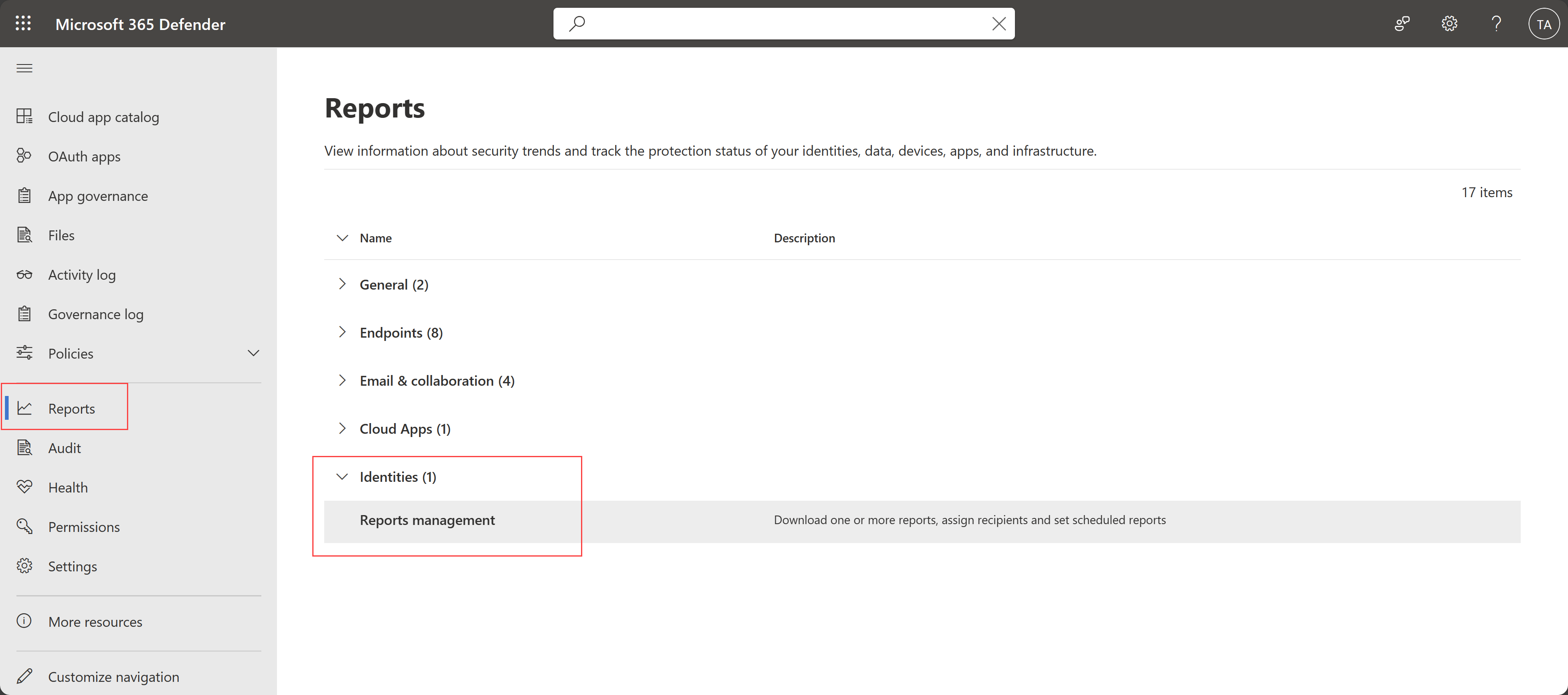

Defender for Identity-rapporten verplaatst naar het hoofdgebied Rapporten

U hebt nu toegang tot Defender for Identity-rapporten vanuit het hoofdgebied Rapporten van Microsoft Defender XDR in plaats van het gebied Instellingen. Bijvoorbeeld:

Zie Defender for Identity-rapporten downloaden en plannen in Microsoft Defender XDR (preview) voor meer informatie.

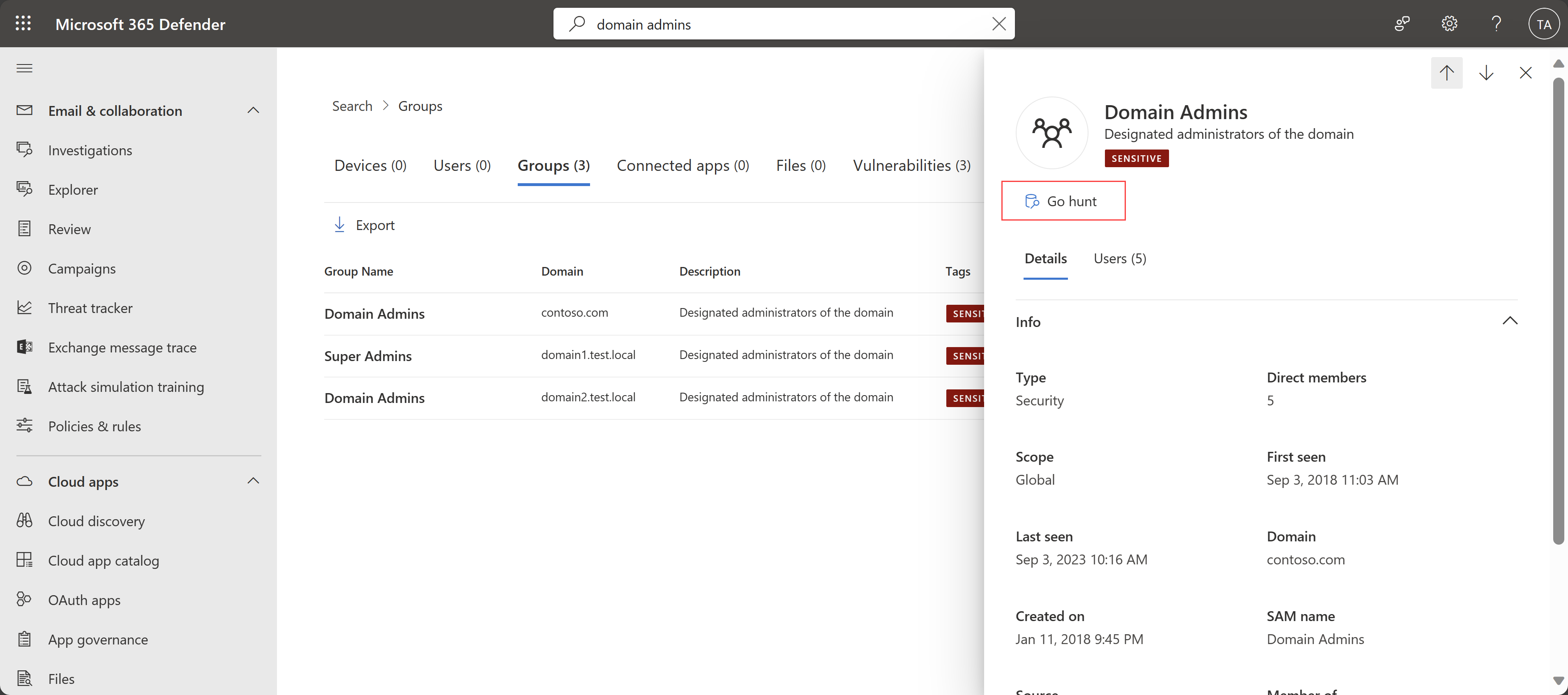

De knop Zoeken naar go voor groepen in Microsoft Defender XDR

Defender for Identity heeft de knop Go hunt toegevoegd voor groepen in Microsoft Defender XDR. Gebruikers kunnen de knop Go hunt gebruiken om tijdens een onderzoek te zoeken naar groepsgerelateerde activiteiten en waarschuwingen.

Bijvoorbeeld:

Zie Snel zoeken naar entiteits- of gebeurtenisgegevens met go hunt voor meer informatie.

Defender for Identity-release 2.214

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Prestatieverbeteringen

Defender for Identity heeft interne verbeteringen aangebracht voor latentie, stabiliteit en prestaties bij het overdragen van realtime-gebeurtenissen van Defender for Identity-services naar Microsoft Defender XDR. Klanten moeten geen vertragingen verwachten bij het weergeven van Defender for Identity-gegevens in Microsoft Defender XDR, zoals waarschuwingen of activiteiten voor geavanceerde opsporing.

Zie voor meer informatie:

- Beveiligingswaarschuwingen in Microsoft Defender for Identity

- beveiligingspostuurevaluaties van Microsoft Defender for Identity

- Proactief zoeken naar bedreigingen met geavanceerde opsporing in Microsoft Defender XDR

Augustus 2023

Defender for Identity-release 2.213

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity release 2.212

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Defender for Identity-release 2.211

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.

Nieuw sensortype voor Active Directory Certificate Services (AD CS)

Defender for Identity ondersteunt nu het nieuwe ADCS-sensortype voor een toegewezen server waarop Active Directory Certificate Services (AD CS) is geconfigureerd.

U ziet het nieuwe sensortype dat is geïdentificeerd op de pagina Instellingen > identiteitensensoren > in Microsoft Defender XDR. Zie Microsoft Defender for Identity sensoren beheren en bijwerken voor meer informatie.

Samen met het nieuwe sensortype biedt Defender for Identity nu ook gerelateerde AD CS-waarschuwingen en beveiligingsscorerapporten. Als u de nieuwe waarschuwingen en beveiligingsscorerapporten wilt weergeven, moet u ervoor zorgen dat de vereiste gebeurtenissen worden verzameld en geregistreerd op uw server. Zie Controle configureren voor Active Directory Certificate Services (AD CS)-gebeurtenissen voor meer informatie.

AD CS is een Windows Server rol die PKI-certificaten (Public Key Infrastructure) uitgeeft en beheert in beveiligde communicatie- en verificatieprotocollen. Zie Wat is Active Directory Certificate Services? voor meer informatie.

Defender for Identity-release 2.210

Deze versie bevat verbeteringen en bugfixes voor cloudservices en de Defender for Identity-sensor.