Microsoft Defender ポータル

Microsoft の統合セキュリティ SecOps プラットフォームは、Microsoft Defender ポータルで Microsoft セキュリティ サービスを組み合わせています。

ポータルには、オンプレミスおよびマルチクラウド資産全体の侵害前および侵害後のセキュリティを監視、管理、構成するための 1 つの場所が用意されています。

- 侵害前のセキュリティ: 組織のセキュリティ体制を事前に視覚化、評価、修復、監視して、セキュリティ リスクと攻撃面を減らします。

- 侵害後のセキュリティ: 組織の資産に対するリアルタイムおよび新たなサイバーセキュリティの脅威を継続的に監視、検出、調査、対応します。

ポータル サービス

Defender ポータルには、多くの Microsoft セキュリティ サービスが組み合わされています。

| サービス | 詳細 |

|---|---|

|

Microsoft Defender XDR サイバーセキュリティの脅威を検出して対応します。 |

Defender XDRには、Defender ポータルに統合された一連のサービスが含まれています。これは、組織全体で統合された脅威保護を提供します。 Defender XDR サービスは、エンドポイントとデバイス、ID、電子メール、アプリ、OT/IoT 資産全体で脅威データとシグナルを収集、関連付け、分析します。 ポータルでは、セキュリティ アラートとインシデントを確認、調査、対応したり、攻撃を自動的に中断したり、脅威を事前に検出したりできます。 Defender ポータルでのDefender XDRの詳細については、こちらをご覧ください。 |

|

Microsoft Sentinel 自動化とオーケストレーションを使用して、セキュリティ データを大規模に収集、分析、管理します。 |

Microsoft Sentinel Defender ポータルのDefender XDRと完全に統合され、攻撃の中断、統合されたエンティティとインシデント、SOC の最適化などの追加の脅威保護機能が提供されます。 詳細については、「Defender ポータルのMicrosoft Sentinel」を参照してください。 |

|

Microsoft Defender 脅威インテリジェンス 脅威インテリジェンスを SOC 操作に統合します。 |

Defender 脅威インテリジェンス プラットフォームは、Defender XDRとMicrosoft Sentinelに含まれる脅威インテリジェンス機能を拡張します。 複数のソースからデータを収集し、脅威インテリジェンスシグナルとデータのプールを提供します。 セキュリティ チームはこのデータを使用して、敵対的なアクティビティを理解し、攻撃を分析し、セキュリティ上の脅威を探します。 |

|

Microsoft セキュリティ露出管理 セキュリティ リスクを事前に軽減します。 |

セキュリティ露出管理を使用して、組織の攻撃対象を減らし、セキュリティ態勢を修復します。 資産とデータを継続的に検出し、ビジネス資産全体のセキュリティの包括的なビューを取得します。 セキュリティ露出管理が提供する追加のデータ コンテキストを使用すると、セキュリティの脆弱な領域を明確に視覚化、分析、修復できます。 |

|

Microsoft Defender for Cloud クラウド ワークロードを保護します。 |

Defender for Cloud は、マルチクラウドのセキュリティ体制を改善し、クラウド ワークロードを脅威から保護します。 Defender for Cloud は Defender ポータルに統合され、クラウド セキュリティ アラートの統一されたビューと、調査のための 1 つの場所が提供されます。 |

ポータルへのアクセス

Defender ポータルの [アクセス許可] ページで、次の方法を使用してユーザー アクセスを構成します。

| メソッド | 詳細 |

|---|---|

| グローバル Microsoft Entra ロール | 次のグローバル Microsoft Entra ロールを持つアカウントは、Microsoft Defender XDR機能とデータにアクセスできます。

|

| カスタム ロール | カスタム ロールを使用して、特定のデータ、タスク、および機能へのアクセスを許可します。 カスタム ロールはきめ細かいアクセスを制御し、Microsoft Entraグローバル ロールと共に使用できます。 |

| 統合 RBAC | 統合ロールベースのアクセス制御 (RBAC) は、Defender ポータルおよびポータル内のサービス全体でユーザーのアクセス許可を制御するためのアクセス許可管理モデルを提供します。 |

アクセス許可のMicrosoft Sentinel

Microsoft の統合 SecOps プラットフォームにオンボードすると、既存の Azure RBAC アクセス許可を使用して、Defender ポータルでMicrosoft Sentinel機能を操作できます。

- Azure portalでMicrosoft Sentinel ユーザーのロールとアクセス許可を管理します。

- Azure RBAC の変更はすべて Defender ポータルに反映されます。

詳細については、「Microsoft Sentinelのロールとアクセス許可」を参照してください。

ポータルでの作業

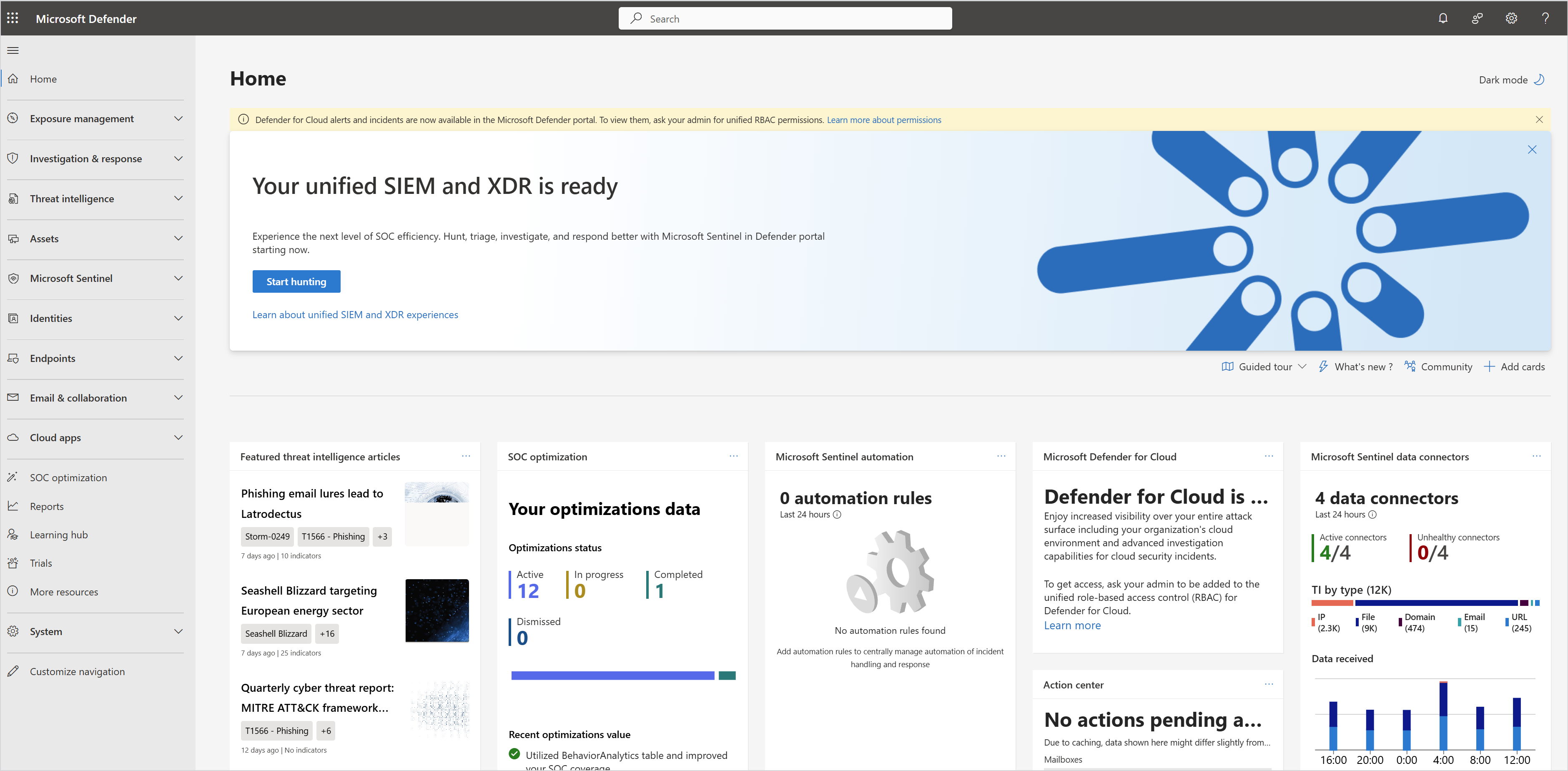

[ ホーム ] ページで、ビューはサブスクリプションに含まれるサービスによって決まります。 アクセス設定は、ポータルの アクセス許可に基づいています。

| 機能 | 詳細 |

|---|---|

| ホーム ページ | [ホーム] ページには、環境のセキュリティ状態が表示されます。 アクティブな脅威、危険にさらされているリソース、およびすべてのセキュリティ体制の概要を確認します。 ダッシュボードを使用して最新のスナップショットを作成し、必要に応じて詳細にドリルダウンします。 |

| ポータル通知 | ポータル通知では、更新、イベント、完了または進行中のアクション、警告やエラーなど、重要な情報を最新の状態に保ちます。 通知は、通知パネルで生成された時間で並べ替えられます。最新の時刻が最初に表示されます。 詳細については、「 アラート通知の構成」を参照してください。 |

| 検索 | ポータルを検索すると、検索結果は検索語句に関連するセクション別に分類されます。 検索では、ポータル内、Microsoft Tech Community、および Microsoft Learn ドキュメントから結果が提供されます。 検索履歴はブラウザーに保存され、30 日間アクセスできます。 |

| ガイドツアー | エンドポイント セキュリティの管理、またはメールとコラボレーションのセキュリティの管理に関するガイド付きツアーをご覧ください。 |

| 新機能 | Microsoft Defender XDRブログから最新の更新プログラムについて説明します。 |

| Community | Tech Community の Microsoft セキュリティ ディスカッション スペース の他のユーザーから学習します。 |

| カードを追加する | ホーム ページをカスタマイズして、最も重要な情報を取得します。 |

露出管理

[露出管理] で、セキュリティ態勢、露出、リスクの全体的な状態を確認します。

| 機能 | 詳細 |

|---|---|

| 露出管理の概要 | このダッシュボードでは、インターネットに接続するデバイスや重要な資産など、デバイスとクラウド リソースを簡単に表示できます。 主要なセキュリティ イニシアチブのパフォーマンスを確認し、価値の高い脆弱性の上位メトリックをドリルダウンします。 さまざまな種類のリソースの公開レベルを取得し、時間の経過に伴うセキュリティの進行状況を追跡します。 |

| 攻撃面 | 攻撃面マップを使用して、露出データを視覚化します。 マップ上のリソースと接続を探索し、ドリルダウンして特定の資産に焦点を当てます。 [攻撃パス管理] ダッシュボードで、攻撃者が悪用する可能性があるorganization全体の潜在的な攻撃パスと、パス内のチョーク ポイントと重要な資産を確認します。 |

| 露出分析情報 | リソースとワークロード全体で集計されたセキュリティ体制のデータと分析情報を確認して調べる。 最も重要なセキュリティ プロジェクトの態勢と準備状況を評価し、時間の経過に伴うプロジェクト メトリックを追跡します。 公開の問題を修復するためのセキュリティに関する推奨事項を取得します。 |

| セキュア スコア | Microsoft Secure Score に基づいてポスチャ メトリックを確認します。 |

| データ コネクタ | サードパーティ製品をセキュリティ露出管理に接続し、新しいコネクタを要求します。 |

詳細については、「Microsoft セキュリティ露出管理」を参照してください。

調査と対応

[ 調査と対応 ] セクションでは、セキュリティ インシデントを調査し、企業全体の脅威に対応するための 1 つの場所を提供します。

インシデントとアラートを調査する

Defender ポータルの 1 つのキューから、1 つの場所でセキュリティ インシデントを管理および調査します。 [インシデントとアラート] キューには、サービス全体の現在のセキュリティ インシデントとアラートが表示されます。

| 機能 | 詳細 |

|---|---|

| インシデント | [ インシデント ] ダッシュボードで、最新のインシデントの一覧を確認し、重大度が高いものに優先順位を付けます。 各インシデント グループは、アラートと、攻撃を構成する関連データを関連付けます。 インシデントをドリルダウンして、関連するアラート、デバイス、ユーザー、調査、証拠に関する情報を含む完全な攻撃ストーリーを取得します。 |

| アラート |

[アラート] ダッシュボードで、アラートを確認します。 アラートは、脅威検出アクティビティに応答してポータル サービスによって発行されるシグナルです。 統合アラート キューには、過去 7 日間の新しいアラートと進行中のアラートが表示され、最新のアラートが上部に表示されます。 アラートをフィルター処理して、必要に応じて調査します。 |

詳細については、Microsoft Defender ポータルの「インシデントとアラート」を参照してください。

脅威を捜索する

ハンティング領域を使用すると、セキュリティ イベントとデータを事前に検査して、既知および潜在的な脅威を特定できます。

| 機能 | 詳細 |

|---|---|

| 高度な追求 | 最大 30 日間の生データを探索してクエリを実行します。 ガイド付きクエリ ツールを使用してクエリを実行したり、サンプル クエリを使用したり、Kusto 照会言語 (KQL) を使用して独自のクエリを作成したりできます。 |

| カスタム検出ルール | イベントとシステムの状態を事前に監視して対応するためのカスタム検出ルールを作成します。 カスタム検出ルールを使用して、セキュリティ アラートまたは自動応答アクションをトリガーします。 |

詳細については、「高度なハンティングとカスタム検出の概要を使用して脅威を事前に検出する」を参照してください。

保留中の脅威の修復を確認する

脅威保護アクティビティは、脅威を修復するためのアクションになります。 アクションは、自動化または手動で行うことができます。 承認または手動による介入が必要なアクションは、 アクション センターで使用できます。

| 機能 | 詳細 |

|---|---|

| アクション センター | 注意が必要なアクションの一覧を確認します。 一度に 1 つずつ、または一括でアクションを承認または拒否します。 アクション履歴を確認して修復を追跡できます。 |

| Submissions | 疑わしいスパム、URL、電子メールの問題などを Microsoft に送信します。 |

詳細については、「自動調査と対応」と「アクション センター」を参照してください。

パートナー カタログ

[ パートナー カタログ ] セクションでは、Defender パートナーに関する情報を提供します。

Defender ポータルでは、次の種類のパートナー統合がサポートされています。

- 効果的な 脅威保護を使用してユーザーを保護するのに役立つサードパーティの統合。

- 検出、調査、脅威インテリジェンス機能を強化するプロフェッショナル サービス。

脅威インテリジェンス

ポータルの [脅威インテリジェンス ] セクションで、アクティブで進行中の脅威キャンペーンを直接可視化し、Defender 脅威インテリジェンス プラットフォームから提供される脅威インテリジェンス情報にアクセスします。

| 機能 | 詳細 |

|---|---|

| 脅威の分析 | organizationで現在関連している脅威について説明します。 脅威の重大度を評価し、特定の脅威レポートにドリルダウンし、実行する ID アクションを実行します。 さまざまな種類の脅威分析レポートを使用できます。 |

| Intel プロファイル | 脅威アクター、ツール、既知の脆弱性によって整理された、キュレーションされた脅威インテリジェンス コンテンツを確認します。 |

| Intel エクスプローラー | 脅威インテリジェンス情報を確認し、ドリルダウンして検索と調査を行います。 |

| Intel プロジェクト | 調査から関心のあるインジケーターと侵害のインジケーターを整理するプロジェクトを確認して作成します。 プロジェクトには、関連する成果物と、名前、説明、コラボレーター、監視プロファイルの詳細な履歴が含まれています。 |

詳細については、「 脅威分析」を参照してください。

資産

[ 資産] ページには、検出された資産と保護された資産 (デバイス、ユーザー、メールボックス、アプリなど) の統合ビューが表示されます。 各種類の資産の合計数を確認し、特定の資産の詳細にドリルダウンします。

| 機能 | 詳細 |

|---|---|

| デバイス | [ デバイス インベントリ] ページで、アクセス権を持つ各テナントで検出されたデバイスの概要を取得します。 種類別にデバイスを確認し、リスクの高いデバイスまたは重要なデバイスに焦点を当てます。 コンテキストのタグを追加してデバイスを論理的にグループ化し、評価しないデバイスを除外します。 デバイスの自動調査を開始します。 |

| ID | ユーザーとアカウントのインベントリの概要を取得します。 |

詳細については、「 デバイス エンティティ ページ 」および「 ユーザー エンティティ ページ」を参照してください。

Microsoft Sentinel

Defender ポータルMicrosoft Sentinel機能にアクセスします。

| 機能 | 詳細 |

|---|---|

| 検索 | ログ間で検索し、過去の検索にアクセスします。 |

| 脅威の管理 | ブックを使用して接続されたデータを視覚化および監視 します。 インシデントを調査 し、 エンティティを使用してアラートを分類します。 脅威を事前に検出し、ノートブックを使用して調査を強化します。 脅威インテリジェンスを 脅威検出に統合し、分析とインシデント で MITRE ATT&CK フレームワークを使用 します。 |

| コンテンツ管理 |

コンテンツ ハブからすぐに使用する (OOTB) コンテンツを検出してインストールします。 カスタム コンテンツを手動でデプロイおよび更新するのではなく、Microsoft Sentinel リポジトリを使用して、継続的インテグレーションと継続的デリバリー (CI/CD) のために外部ソース システムに接続します。 |

| 構成 | データ コネクタを使用して データを取り込む。 データ ソースを関連付けて整理するウォッチリストを作成します。 収集されたデータのクエリと分析を行う分析ルールを設定します。 脅威の対応を自動化する。 |

詳細については、Microsoft DefenderポータルのMicrosoft SentinelとMicrosoft Sentinelに関するページを参照してください。

ID

Defender ポータルの [ID] セクションで、ユーザーとアカウントの正常性を監視し、Defender for Identity で ID 関連のリスクを事前に管理します。

| 機能 | 詳細 |

|---|---|

| ITDR ダッシュボード |

[ID 脅威の検出と応答 (ITDR)] ダッシュボードで、ユーザーとアカウントのセキュリティ状態に関する分析情報とリアルタイム データを取得します。 ダッシュボードには、Defender for Identity のデプロイに関する情報、高度な特権 ID に関する情報、ID 関連のインシデントに関する情報が含まれています。 Defender for Identity ワークスペースに問題がある場合は、[ 正常性の問題] ページで発生します。 |

| 正常性の問題 | このページには、Defender for Identity のグローバルまたはセンサーベースの正常性に関する問題が表示されます。 |

| ツール | Defender for Identity の管理に役立つ一般的なツールにアクセスします。 |

詳細については、「Microsoft Defender for Identity」を参照してください。

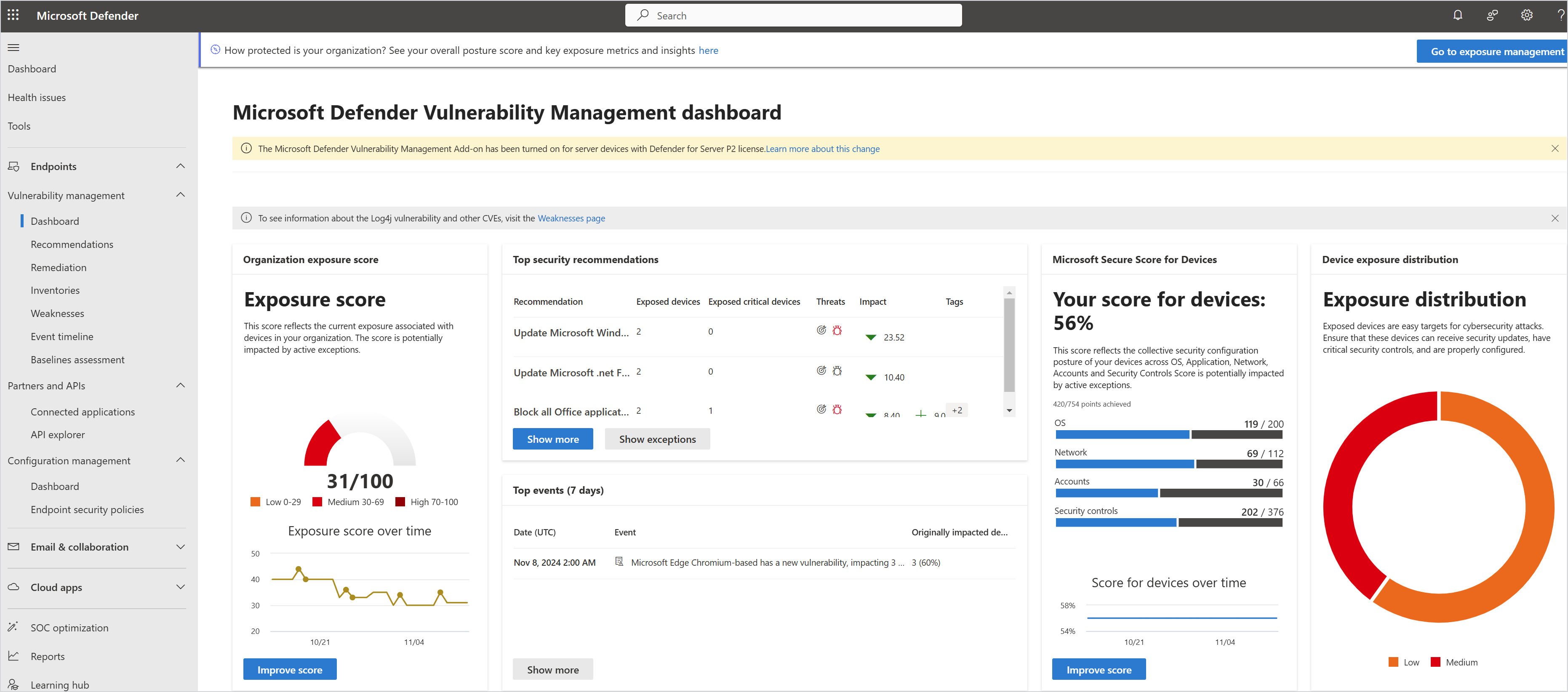

エンドポイント

ポータルの [エンドポイント] セクションで、Microsoft Defender 脆弱性の管理を使用して資産の脆弱性を監視および管理します。

| 機能 | 詳細 |

|---|---|

| 脆弱性管理 | ダッシュボードで脆弱性の状態を確認します。 デバイスの脆弱性評価に基づいて推奨事項を取得し、必要に応じて修復します。 脆弱なコンポーネント、証明書、ハードウェアなど、組織 のソフトウェア インベントリを確認します。 CVEs とセキュリティ アドバイザリを確認します。 イベント タイムラインを確認して、脆弱性の影響を判断します。 セキュリティ ベースライン評価を使用して、セキュリティ ベンチマークに対してデバイスを評価します。 |

| 接続されたアプリケーション | Defender for Endpoint に接続されているMicrosoft Entra アプリケーションに関する情報を取得します。 |

| API エクスプローラー | API エクスプローラーを使用して 、使用可能な Defender for Endpoint API エンドポイントの API クエリ、テスト、送信された要求を構築して実行します。 |

詳細については、「Microsoft Defender 脆弱性の管理とMicrosoft Defender for Endpoint」を参照してください。

Emailとコラボレーション

[Email & コラボレーション] セクションで、Microsoft Defender for Office 365を使用して、セキュリティ上の脅威とメール アプリとコラボレーション アプリへの応答を監視、調査、管理します。

| 機能 | 詳細 |

|---|---|

| 調査 | 自動調査を実行して確認します。 |

| Explorer | メールやドキュメントに対する脅威を検出、調査、探索します。 マルウェア、フィッシング、キャンペーンなど、特定の種類の脅威にドリルダウンします。 |

| 確認 | 検疫済みアイテムと制限付き送信者を管理します。 |

| キャンペーン | organizationに対する協調攻撃を分析します。 |

| 脅威トラッカー | 保存されたクエリと追跡されたクエリを確認し、トレンドキャンペーンに従います。 |

| ポリシーとルール | 脅威から保護し、アクティビティ アラートを受け取るためにセキュリティ ポリシーを構成および管理します。 |

詳細については、「Microsoft Defender for Office 365」を参照してください。

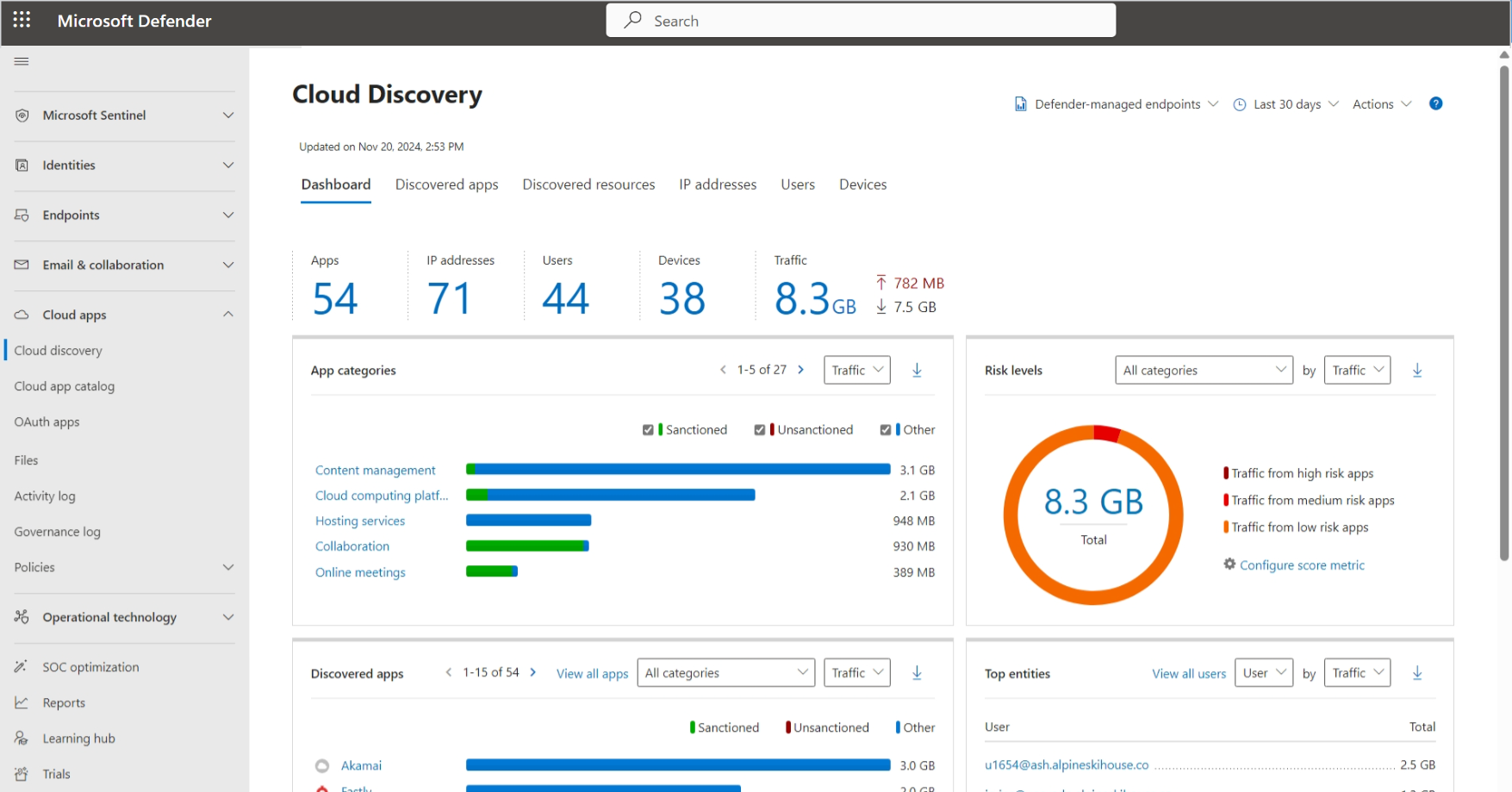

クラウド アプリ

[クラウド アプリ] セクションで、セキュリティを確認して、Microsoft Defender for Cloud Appsを使用してクラウド アプリへのリスクと露出を最小限に抑えます。

| 機能 | 詳細 |

|---|---|

| クラウド検出 | 検出レポートを使用してクラウド アプリのセキュリティの概要を 確認します。 サンプル レポートを確認し、新しいレポートを作成します。 |

| クラウド アプリ カタログ | 既知のクラウド アプリとそれに関連するリスクの概要を確認します。 必要に応じて、アプリの承認と承認解除を行うことができます。 |

| OAuth アプリ | OAuth アプリの可視性を取得します。 アプリを確認し、設定をフィルター処理してドリルダウンします。 |

| アクティビティ ログ | クラウド名、IP アドレス、および関連デバイス別に接続されている アプリ アクティビティ を確認します。 |

| ガバナンス ログ | ガバナンス アクションを確認します。 |

| ポリシー | クラウド アプリのセキュリティ ポリシーを構成します。 |

詳細については、「Microsoft Defender for Cloud Apps」を参照してください。

SOC の最適化

SOC 最適化ページで、セキュリティ制御を強化して脅威カバレッジのギャップを埋め、忠実性と実用的な推奨事項に基づいてデータ インジェスト率を引き締めます。 SOC の最適化は、現在のカバレッジと脅威の状況に基づいて、環境に合わせて調整されます。

詳細については、「 セキュリティ操作を最適化する」を参照してください。

レポート

[ レポート] ページで、すべての領域、資産、ワークロードにわたるセキュリティ レポートを確認します。 使用可能なレポートは、アクセスできるセキュリティ サービスによって異なります。

試験

[試用版] ページで、アップグレードと購入に関する意思決定に役立つ評価版ソリューションを確認します。

![Microsoft Defender ポータルの [ホーム] ページのスクリーンショット](media/overview-defender-portal/home-page.png)

![Microsoft Defender ポータルの [露出管理] ページのスクリーンショット](media/overview-defender-portal/exposure-management-page.png)

![Microsoft Defender ポータルの [インシデント] ページのスクリーンショット](media/overview-defender-portal/incidents-page.png)

![Microsoft Defender ポータルの [Advanted ハンティング] ページのスクリーンショット](media/overview-defender-portal/advanced-hunting-page.png)

![Microsoft Defender ポータルの [アクション センター] ページのスクリーンショット](media/overview-defender-portal/action-center-page.png)

![Microsoft Defender ポータルの [テクノロジ パートナー] ページのスクリーンショット](media/overview-defender-portal/technology-partners-page.png)

![Microsoft Defender ポータルの [Threat Analytics] ページのスクリーンショット](media/overview-defender-portal/threat-analytics-page.png)

![Microsoft Defender ポータルの [デバイス インベントリ] ページのスクリーンショット](media/overview-defender-portal/device-inventory-page.png)

![Microsoft Defender ポータルの [Sentinel検索] ページのスクリーンショット](media/overview-defender-portal/sentinel-search-page.png)

![Microsoft Defender ポータルの [ID ダッシュボード] ページのスクリーンショット](media/overview-defender-portal/identity-dashboard.png)

![Microsoft Defender ポータルの [Email調査] ページのスクリーンショット](media/overview-defender-portal/email-investigations.png)

![Microsoft Defender ポータルの [SOC の最適化] ページのスクリーンショット](media/overview-defender-portal/soc-optimization-page.png)

![Microsoft Defender ポータルの [レポート] ページのスクリーンショット](media/overview-defender-portal/reports-page.png)

![Microsoft Defender ポータルの [Microsoft セキュリティ 試用版] ページのスクリーンショット](media/overview-defender-portal/trials-page.png)