セキュリティ ベースラインの評価

適用対象:

注:

この機能を使用するには、スタンドアロンMicrosoft Defender 脆弱性の管理、または既にプラン 2 のお客様Microsoft Defender for Endpointしている場合は、Defender 脆弱性の管理 アドオンが必要です。

セキュリティ ベースライン評価は、終わりのないコンプライアンス スキャンを実行する代わりに、organizationのセキュリティ ベースラインのコンプライアンスを継続的かつ簡単に監視し、リアルタイムで変更を特定するのに役立ちます。

セキュリティ ベースライン プロファイルは、業界のセキュリティ ベンチマークに対してorganizationのエンドポイントを評価および監視するために作成できるカスタマイズされたプロファイルです。 セキュリティ ベースライン プロファイルを作成するときは、複数のデバイス構成設定と比較する基本ベンチマークで構成されるテンプレートを作成します。

セキュリティ ベースラインでは、Windows 10、Windows 11、Windows Server 2008 R2 以降の Center for Internet Security (CIS) ベンチマークと、Windows 10 および Windows Server 2019 のセキュリティ技術実装ガイド (STIG) ベンチマークがサポートされます。

注:

ベンチマークでは現在、グループ ポリシー オブジェクト (GPO) 構成のみがサポートされており、Microsoft Configuration Manager (Intune) はサポートされていません。

ヒント

Microsoft Defender 脆弱性の管理のすべての機能を無料で試すことができることをご存知でしたか? 無料試用版にサインアップする方法について説明します。

注:

WINDOWS SERVER 2012 R2 で DFSS (動的公平共有スケジューリング) が有効になっている場合、セキュリティ ベースライン評価はサポートされません。

セキュリティ ベースライン評価の概要

Microsoft Defender ポータルの [脆弱性管理>ベースライン評価] に移動します。

上部の [ プロファイル ] タブを選択し、[ プロファイルの作成 ] ボタンを選択します。

セキュリティ ベースライン プロファイルの名前と説明を入力し、[ 次へ] を選択します。

[ ベースライン プロファイル スコープ ] ページで、ソフトウェア、基本ベンチマーク (CIS または STIG)、コンプライアンス レベルなどのプロファイル設定を設定し、[ 次へ] を選択します。

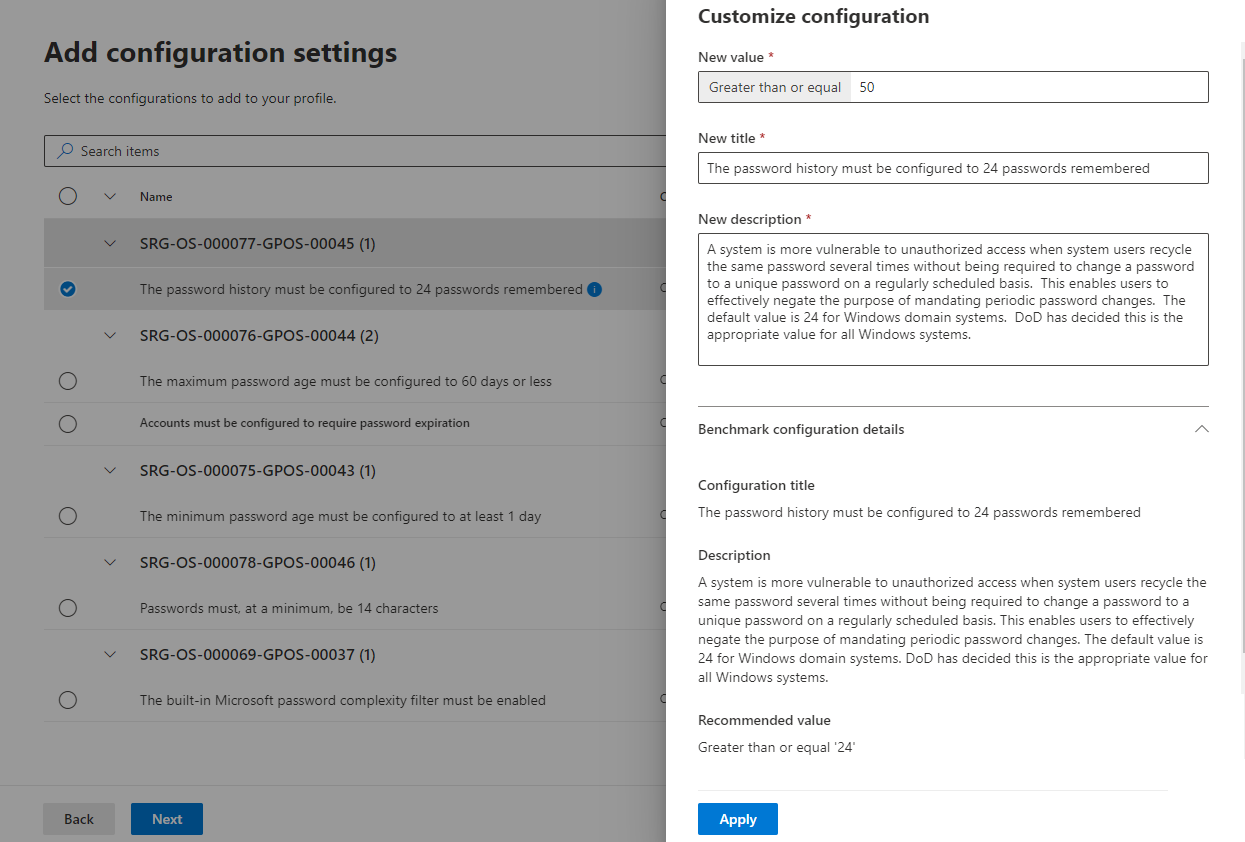

プロファイルに含める構成を選択します。

注:

一部の構成は、手動チェック要件が原因でベースライン評価に含まれていないか、構成がサポートされていない可能性があります。 これらの構成は、一覧で手動チェックが必要であるとマークされ、コンプライアンスが自動的に評価されることはありません。

organizationのしきい値構成値を変更する場合は、[カスタマイズ] を選択します。

[ 次へ ] を選択して、ベースライン プロファイルに含めるデバイス グループとデバイス タグを選択します。 プロファイルは、今後、これらのグループに追加されたデバイスに自動的に適用されます。

[ 次へ] を選択してプロファイルを確認します。

[ 送信] を 選択してプロファイルを作成します。

最後のページで、[ プロファイル ページの表示 ] を選択して評価結果を表示します。

ヒント

さまざまなカスタマイズを使用して、同じオペレーティング システムに対して複数のプロファイルを作成できます。

構成をカスタマイズすると、その横にアイコンが表示され、カスタマイズされ、推奨値が使用されなくなったことを示します。 リセット ボタンを選択して、推奨値に戻します。

注意すべき便利なアイコン:

- この構成は以前にカスタマイズされています。 [ カスタマイズ] を選択した場合に新しいプロファイルを作成すると、選択可能なバリエーションが表示されます。

- この構成は以前にカスタマイズされています。 [ カスタマイズ] を選択した場合に新しいプロファイルを作成すると、選択可能なバリエーションが表示されます。

- この構成はカスタマイズされており、既定値を使用していません。

- この構成はカスタマイズされており、既定値を使用していません。

セキュリティ ベースライン評価の概要

セキュリティ ベースライン評価の概要ページでは、デバイスのコンプライアンス、プロファイルのコンプライアンス、障害が発生している上位のデバイス、および構成が正しく構成されていない上位のデバイスを表示できます。

セキュリティ ベースライン プロファイル評価の結果を確認する

[ プロファイル ] ページで、いずれかのプロファイルを選択して、追加情報を含むポップアップを開きます。

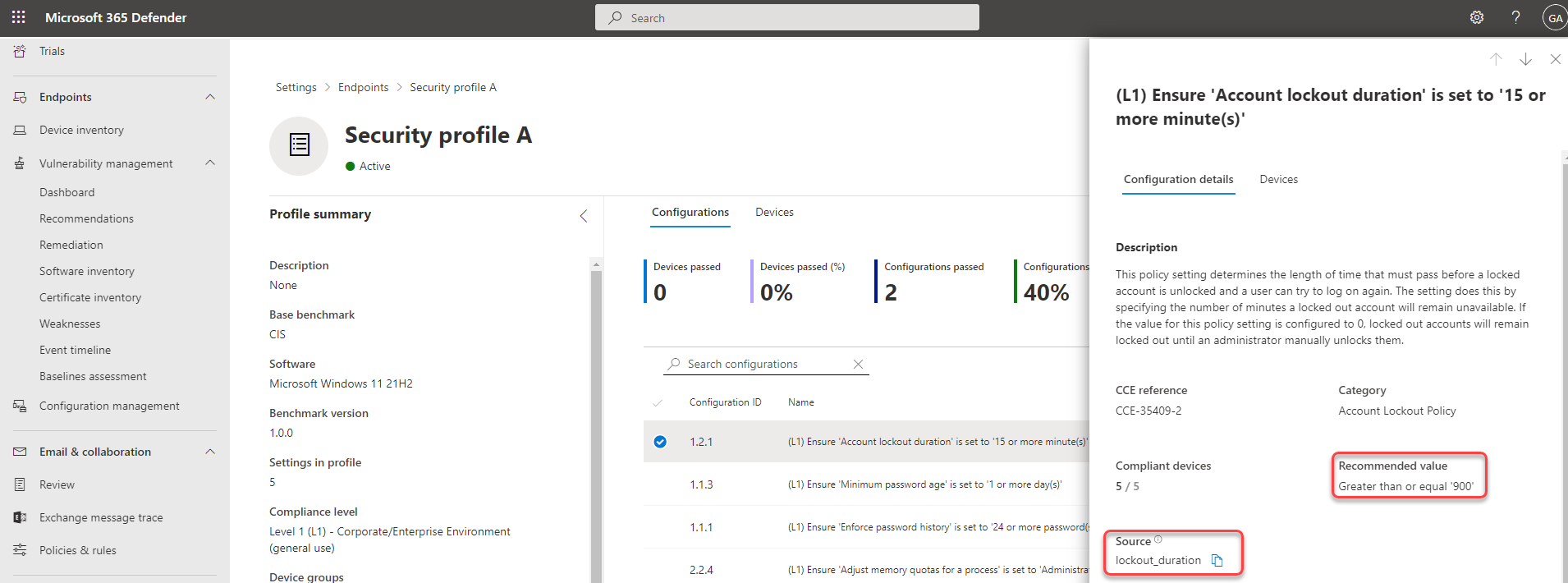

[ プロファイル ページを開く] を選択します。 プロファイル ページには、[ 構成] と [デバイス] の 2 つのタブ があります。

構成別に表示

[ 構成 ] タブでは、構成の一覧を確認し、報告されたコンプライアンスの状態を評価できます。

一覧で構成を選択すると、推奨値 (準拠と見なされるデバイスの想定される値範囲) や、現在のデバイス設定を決定するために使用されるソースなど、ポリシー設定の詳細を含むポップアップが表示されます。

[ デバイス ] タブには、該当するすべてのデバイスと、この特定の構成に対するコンプライアンス状態の一覧が表示されます。 デバイスごとに、検出された現在の値を使用して、準拠または非準拠の理由を確認できます。

デバイス別に表示

[デバイスのメイン] タブで、デバイスの一覧を確認し、報告されたコンプライアンスの状態を評価できます。

一覧でデバイスを選択すると、ポップアップに詳細が表示されます。

[ 構成 ] タブを選択して、すべてのプロファイル構成に対するこの特定のデバイスのコンプライアンスを表示します。

デバイス側パネルの上部にある [ デバイス ページを開く ] を選択して、デバイス インベントリのデバイス ページに移動します。 デバイス ページには、[ 基準コンプライアンス ] タブが表示され、デバイスのコンプライアンスがきめ細かく表示されます。

一覧で構成を選択すると、このデバイスのポリシー設定のコンプライアンスの詳細を含むポップアップが表示されます。

例外の作成と管理

特定のデバイスで特定の構成を評価したくない場合があります。 たとえば、デバイスがサード パーティの制御下にある場合や、代替の軽減策が既に設定されている可能性があります。 このような状況では、例外を追加して、デバイス上の特定の構成の評価を除外できます。

例外に含まれるデバイスは、ベースライン プロファイル内の指定された構成に対して評価されません。 これは、organizationのメトリックとスコアに影響を与えないことを意味し、組織にコンプライアンスのより明確なビューを提供するのに役立ちます。

例外を表示するには:

- Microsoft Defender ポータルの [脆弱性管理>ベースライン評価] に移動します。

- 上部にある [ 例外 ] タブを選択します

新しい例外を追加するには:

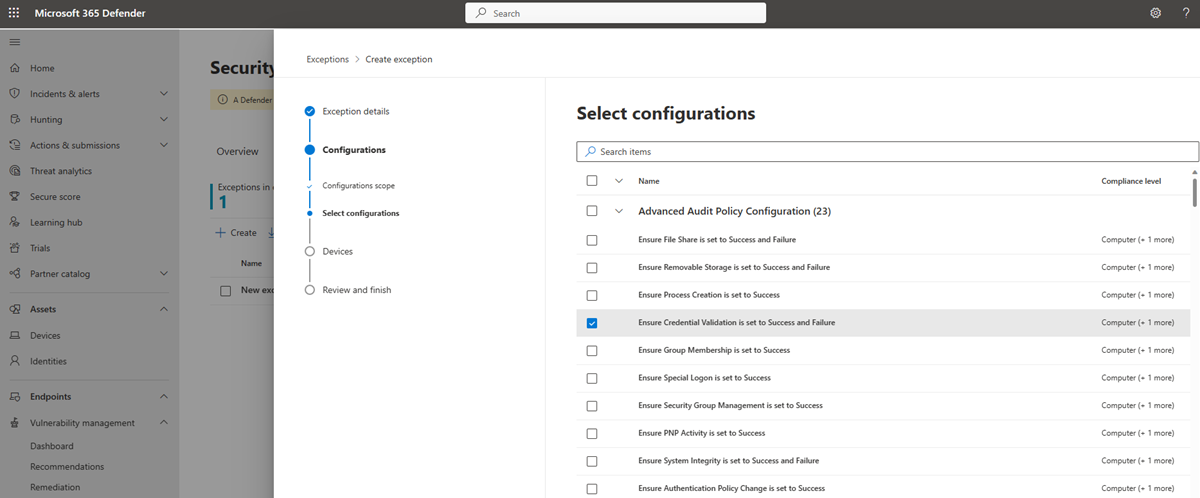

[ 例外 ] タブで、[ 作成 ] ボタンを選択します。

理由や期間など、要求された詳細を入力します。

[次へ] を選択します。

[ 構成スコープ ] ページで、ソフトウェア、基本ベンチマーク、コンプライアンス レベルを選択し、[ 次へ] を選択します。

例外に追加する構成を選択します。

[ 次へ ] を選択して、例外に含めるデバイスを選択します。 例外はデバイスに自動的に適用されます。

[ 次へ ] を選択して例外を確認します。

[ 送信] を 選択して例外を作成します。

最後のページで、[ すべての例外の表示 ] を選択して例外ページに戻ります。

[ 例外 ] ページで、いずれかの例外を選択してポップアップ ウィンドウを開きます。ここで、状態を確認したり、例外を編集または削除したりできます。

高度なハンティングを使用する

次のテーブルで高度なハンティング クエリを実行して、organizationのセキュリティ ベースラインを把握できます。

- DeviceBaselineComplianceProfiles: 作成されたプロファイルの詳細を提供します。

- DeviceBaselineComplianceAssessment: デバイス コンプライアンス関連情報。

- DeviceBaselineComplianceAssessmentKB: CIS ベンチマークと STIG ベンチマークの一般的な設定 (どのデバイスにも関係ありません)。

データ収集に関する既知の問題

CIS、STIG、および Microsoft ベンチマークの特定のバージョンでのデータ収集に影響する既知の問題を認識しています。 これらのバージョンでテストを実行すると、問題によって不正確または不完全な結果が発生する可能性があります。 これらの問題は積極的に取り組まれており、今後の更新で解決される予定です。

これらの問題の影響を回避するために、評価の実行中に、影響を受けるテストをベンチマーク プロファイルから除外することをお勧めします。

ベンチマークのバージョンが以下に記載されておらず、問題が発生している場合は、Microsoft サポートにお問い合わせください。

次の CIS、Microsoft、および STIG ベンチマークが影響を受ける。

独立国家共同体

- CIS 17.1.1 から 17.1.3

- CIS 17.2.1 から 17.2.6

- CIS 17.3.1 から 17.3.2

- CIS 17.4.1 から 17.4.2

- CIS 17.5.1 から 17.5.6

- CIS 17.6.1 から 17.6.4

- CIS 17.7.1 から 17.7.5

- CIS 17.8.1

- CIS 17.9.1 から 17.9.5

CIS チェックの追加

- CIS 2.3.2.2

- CIS 2.3.7.3 から 2.3.7.5

- CIS 2.3.10.1

- CIS 1.1.5

Microsoft チェック

- Microsoft 2.1 から 2.9

- Microsoft 2.10

- Microsoft 2.12 から 2.21

- Microsoft 2.23 から 2.30

- Microsoft 2.33 から 2.52

- Microsoft 3.55

- Microsoft 3.57

- Microsoft 3.60

- Microsoft 3.72

Windows とWindows Serverの Microsoft 証明書ストアのチェック

- MCS 1.1 for Windows 10 1909 (一時) 1.1.5

- MCS 2.0 for Windows 10 1909 (一時) 1.1.5

- MCS 1.1 for Windows 10 20H2 (一時) 1.1.5

- MCS 2.0 for Windows 10 20H2 (一時) 1.1.5

- Windows 10 v21H2 1.1.5 の MCS 2.0

- Windows 10 v22H2 1.1.5 の MCS 2.0

- MCS 2.0 for Windows 11 1.1.5

- MCS 2.0 for Windows 11 23H2 1.1.5

- MCS 2.0 for Windows Server 2022 1.1.5

- MCS 2.0 for Windows Server 2022 ドメイン コントローラー 1.1.5

- MCS 2.0 for Windows Server 2019 1.1.5

- MCS 2.0 for Windows Server 2019 ドメイン コントローラー 1.1.5

- MCS 2.0 for Windows Server 2016 1.1.5

- MCS 2.0 for Windows Server 2016 Domain Controller 1.1.5

- WINDOWS SERVER 2012_R2 1.1.5 の MCS 2.0

- MCS 1.1 for Windows Server 2008_R2 (一時的) 1.1.5

- MCS 2.0 for Windows Server 2022 ドメイン コントローラー 2.3.10.1

- MCS 2.0 for Windows Server 2019 ドメイン コントローラー 2.3.10.1

- WINDOWS SERVER 2016 ドメイン コントローラー 2.3.10.1 の MCS 2.0

STIG リスト

- STIG SV-220746r569187

- STIG SV-220750r569187

- STIG SV-220750r851970

- STIG SV-220754r569187

- STIG SV-220755r569187

- STIG SV-220757r569187

- STIG SV-220760r569187

- STIG SV-220767r569187

- STIG SV-220768r569187

- STIG SV-220768r851975

- STIG SV-220769r569187

- STIG SV-220775r569187

- STIG SV-220775r851978

- STIG SV-220776r569187

- STIG SV-220776r851979

- STIG SV-220786r569187

- STIG SV-220789r569187

- STIG SV-220789r819664

- STIG SV-224873r569186

- STIG SV-225273r569185

- STIG SV-225277r569185

- STIG SV-225277r852184

- STIG SV-225278r569185

- STIG SV-225278r852185

- STIG SV-225281r569185

- STIG SV-225284r569185

- STIG SV-225287r569185

- STIG SV-225292r569185

- STIG SV-225294r569185

- STIG SV-225294r852189

- STIG SV-225295r569185

- STIG SV-225302r569185

- STIG SV-225302r852194

- STIG SV-225303r569185

- STIG SV-225303r852195

- STIG SV-226063r569184

- STIG SV-226063r794292

- STIG SV-226087r569184

- STIG SV-226087r794341

- STIG SV-226087r852064

- STIG SV-226088r569184

- STIG SV-226088r794342

- STIG SV-226088r852065

- STIG SV-226089r569184

- STIG SV-226089r794274

- STIG SV-226089r852066

- STIG SV-226092r569184

- STIG SV-226092r794343

- STIG SV-226096r569184

- STIG SV-226096r794784

- STIG SV-226096r852070

- STIG SV-226097r569184

- STIG SV-226097r794786

- STIG SV-226097r852071

- STIG SV-226099r569184

- STIG SV-226099r794279

- STIG SV-226102r569184

- STIG SV-226102r794335

- STIG SV-226107r569184

- STIG SV-226107r794336

- STIG SV-226109r569184

- STIG SV-226109r794353

- STIG SV-226109r852074

- STIG SV-226110r569184

- STIG SV-226110r794366

- STIG SV-226117r569184

- STIG SV-226117r794356

- STIG SV-226117r852079

- STIG SV-226118r569184

- STIG SV-226118r794357

- STIG SV-226118r852080

- STIG SV-254269r848623

- STIG SV-254271r848629

- STIG SV-254386r848974

- STIG SV-254388r848980

- STIG SV-254416r916422

- STIG SV-254417r849067

![[構成設定の追加] ページのスクリーンショット](/ja-jp/defender/media/defender-vulnerability-management/add_configuration_settings.png)

![プロファイル ページの [構成] タブ](/ja-jp/defender/media/defender-vulnerability-management/security-baselines-configurations.png)

![プロファイル ページの [デバイス] タブ](/ja-jp/defender/media/defender-vulnerability-management/security-baselines-device-details.png)

![プロファイル ページの [例外] タブ](/ja-jp/defender/media/defender-vulnerability-management/security-baselines-exceptions.png)