Microsoft Defender 脅威インテリジェンスのMicrosoft Security Copilot

Microsoft Security Copilotは、自然言語の副操縦エクスペリエンスを提供するクラウドベースの AI プラットフォームです。 インシデント応答、脅威ハンティング、インテリジェンス収集など、さまざまなシナリオでセキュリティ担当者をサポートするのに役立ちます。 実行できる操作の詳細については、「Microsoft Security Copilotとは」を参照してください。

Security Copilot認証された Copilot ユーザーごとに、Microsoft Defender 脅威インテリジェンス (Defender TI) にアクセスできます。 Copilot に確実にアクセスできるようにするには、購入とライセンスに関するSecurity Copilot情報を参照してください。

Security Copilotにアクセスできるようになると、この記事で説明する主な機能は、Security Copilot ポータルまたはMicrosoft Defender ポータルでアクセスできるようになります。

はじめに

Security Copilotを初めて使用する場合は、次の記事を読んで理解する必要があります。

- Microsoft Security Copilot とは

- Microsoft Security Copilotエクスペリエンス

- Microsoft Security Copilotの概要

- Microsoft Security Copilotでの認証について

- Microsoft Security Copilotでのプロンプト

Defender TI でのSecurity Copilot統合

Security Copilotは、脅威アクター、侵害のインジケーター (IOC)、ツール、脆弱性、および Defender TI からのコンテキスト脅威インテリジェンスに関する情報を提供します。 プロンプトとプロンプトブックを使用して、インシデントを調査したり、脅威インテリジェンス情報を使用して追求フローを強化したり、組織の脅威の状況やグローバルな脅威の状況についてより多くの知識を得ることができます。

プロンプトは明確かつ具体的なものを使用します。 プロンプトに特定の脅威アクター名または IOC を含めると、より良い結果が得られる可能性があります。 また、次のような脅威インテリジェンスをプロンプトに追加する場合にも役立ちます。

- Aqua Blizzard の脅威インテリジェンス データを表示します。

- "malicious.com" の脅威インテリジェンス データを要約します。

インシデントを参照する場合は具体的に指定します (例: "インシデント ID 15324")。

さまざまなプロンプトとバリエーションを試して、ユース ケースに最適なものを確認します。 チャット AI モデルにはさまざまなものがあるため、受け取った結果に基づいてプロンプトを繰り返し調整します。

Copilot はプロンプト セッションを保存します。 前のセッションを表示するには、[ホーム] メニュー Security Copilot [マイ セッション] に移動します。

![[マイ セッション] が強調表示されているMicrosoft Security Copilot [ホーム] メニューを示すスクリーンショット。](/ja-jp/defender/threat-intelligence/media/defender-ti-and-copilot/copilot-my-sessions.png)

注:

ピンと共有機能を含む Copilot のチュートリアルについては、「Microsoft Security Copilot移動」を参照してください。

主な機能

Security Copilotを使用すると、セキュリティ チームは脅威インテリジェンス情報をすぐに理解し、優先順位を付け、アクションを実行できます。

脅威アクター、攻撃キャンペーン、または詳細を知りたいその他の脅威インテリジェンスについて尋ねることができるほか、脅威分析レポート、Intel プロファイルおよび記事、その他の Defender TI コンテンツに基づいて Copilot が応答を生成してくれます。

Defender ポータルで使用できる組み込みプロンプトのいずれかを選択して、次の操作を実行することもできます。

- 組織に関連する最新の脅威を要約する

- これらの脅威に対する環境の最も高い露出レベルに基づいて、どの脅威に焦点を当てるかを優先順位付けする

- 通信インフラストラクチャ業界を対象とする脅威アクターについて質問する

脅威インテリジェンスに対する Defender での Copilot の詳しい使用方法を知る

Defender TI でSecurity Copilot統合を有効にする

Microsoft Security Copilot に 移動し、資格情報を使用してサインインします。

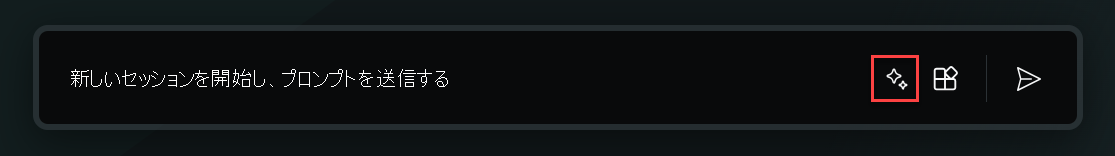

Microsoft Threat Intelligence プラグインがオンになっていることを確認します。 プロンプト バーに表示される [ソース] アイコン

![[ソース] アイコンのスクリーンショット。](/ja-jp/defender/threat-intelligence/media/defender-ti-and-copilot/copilot-sources-icon.png) を選択します。

を選択します。![[ソース] アイコンが強調表示されているMicrosoft Security Copilotのプロンプト バーのスクリーンショット。](media/defender-ti-and-copilot/copilot-prompts-bar-sources.png)

表示される [ ソースの管理 ] ポップアップ ウィンドウの [ プラグイン] で、[ Microsoft 脅威インテリジェンス ] トグルがオンになっていることを確認し、ウィンドウを閉じます。

![Microsoft Threat Intelligence プラグインが強調表示されている [プラグインの管理] ポップアップ ウィンドウのスクリーンショット。](media/defender-ti-and-copilot/copilot-manage-plugins.png)

注:

一部のロールでは、Microsoft Threat Intelligence などのプラグインのトグルをオンまたはオフにすることができます。 詳細については、「Microsoft Security Copilotでプラグインを管理する」を参照してください。

プロンプト バーにプロンプトを入力します。

組み込みのシステム機能

Security Copilotには、オンになっているさまざまなプラグインからデータを取得できるシステム機能が組み込まれています。

Defender TI の組み込みシステム機能の一覧を表示するには、次の手順を使用します。

プロンプト バーに表示される、[プロンプト] アイコン

を選択します。

を選択します。

[すべてのシステム機能を表示] を選択します。 [Microsoft 脅威インテリジェンス] セクションには、使用できる Defender TI で使用可能なすべての機能が一覧表示されます。

また、Copilot には、Defender TI からの情報も提供する次のプロンプトブックがあります。

- 外部の脅威に関する記事の影響を確認する – 外部またはサードパーティ (つまり Defender TI では公開されていない) 記事を分析して、関連する IOC を抽出し、インテリジェンスを要約し、ハンティング クエリを生成して、記事で報告された脅威の潜在的な影響をorganizationに評価できるようにします。

- 脅威アクター プロファイル – 既知の脅威アクターをプロファイリングするレポートを生成します。これには、一般的なツールや戦術から防御するための提案が含まれます。

- MDTI 記事に基づく脅威インテリジェンス 360 レポート – Defender TI の記事を分析して、関連する IOC を抽出し、インテリジェンスを要約し、ハンティング クエリを生成して、記事で報告された脅威の潜在的な影響をorganizationに評価できるようにします。

- 脆弱性への影響評価 – 既知の脆弱性のインテリジェンスをまとめたレポートを生成します。これには、それに対処する手順が含まれます。

これらのプロンプトブックを表示するには、プロンプト バーで [プロンプト] アイコンを選択し、[すべてのプロンプトブックを表示] を選択します。

Defender TI プロンプトのサンプル

多くのプロンプトを使用して、Defender TI から情報を取得できます。 このセクションでは、いくつかのアイデアと例を紹介します。

脅威インテリジェンスの傾向に関する一般的な情報

脅威に関する記事や脅威アクターから脅威インテリジェンスを取得します。

サンプル プロンプト:

- 最近の脅威インテリジェンスを要約します。

- 脅威に関する最新の記事を表示します。

- 過去 6 か月間のランサムウェア関連の脅威の記事を取得します。

脅威アクターのマッピングとインフラストラクチャ

脅威アクターと、それらに関連する戦術、手法、手順 (TTP)、スポンサー状態、業界、IOC に関する情報を取得します。

サンプル プロンプト:

- Silk Typhoon について詳しく教えてください。

- Silk Typhoon に関連する IOC を共有します。

- Silk Typhoon に関連する TTP を共有します。

- ロシアに関連する脅威アクターを共有します。

CVE 別の脆弱性データ

Defender TI の記事、脅威分析レポート、Microsoft Defender 脆弱性の管理とMicrosoft Defender 外部攻撃面管理からのデータから派生した、一般的な脆弱性と露出 (CVEs) に関するコンテキスト情報と脅威インテリジェンスを取得します。

サンプル プロンプト:

- 脆弱性 CVE-2021-44228 の影響を受けやすいテクノロジを共有します。

- 脆弱性 CVE-2021-44228 を要約します。

- 最新の CVE を表示します。

- CVE-2021-44228 に関連する脅威アクターを表示します。

- CVE-2021-44228 に関連する脅威の記事を表示します。

脅威インテリジェンスに関連するインジケーター データ

Defender TI で使用できる多数の データ セット (評判スコア、WHOIS 情報、ドメイン ネーム システム (DNS)、ホスト ペア、証明書など) に基づいて、インジケーター (IP アドレス、ドメイン、ファイル ハッシュなど) に関する詳細情報を取得します。

サンプル プロンプト:

- ドメイン<ドメイン名について教えてください>

- ドメイン名>に関連するインジケーター<表示します。

- <ドメイン名>のすべての解像度を表示します。

- ドメイン名>に関連するホスト ペア<表示します。

- ホスト ホスト名<>の評判を表示します。

- IP アドレス <IP アドレス>のすべての解像度を表示します。

- <IP アドレス>で開いているサービスを表示します。

フィードバックの提供

Security Copilotでの Defender TI 統合に関するフィードバックは、開発に役立ちます。 フィードバックを提供するには、Copilot で [ この応答の方法 ] を選択します。完了した各プロンプトの下部で、次のいずれかのオプションを選択します。

- 正しいように見える - 評価に基づき、結果が正確である場合は、このボタンを選択します。

- 改善が必要 - 評価に基づき、結果の詳細が正しくないか不完全な場合は、このボタンを選択ます。

- 不適切 - 疑わしい、あいまい、または害を及ぼす可能性のある情報が結果に含まれている場合は、このボタンを選択します。

フィードバック ボタンごとに、表示される次のダイアログ ボックスで詳細情報を提供できます。 可能な限り、また結果が [改善が必要] の場合は、結果の改善のために何ができるのかの短い説明を入力してください。 Defender TI 固有のプロンプトを入力したのに、関係のない結果が得られた場合は、その情報を記入してください。

Security Copilot のプライバシーとデータのセキュリティ

Security Copilotと対話して Defender TI データを取得すると、Copilot は Defender TI からそのデータをプルします。 プロンプト、取得されたデータ、プロンプト結果に表示される出力は、Copilot サービス内で処理され、保存されます。 Microsoft Security Copilotのプライバシーとデータ セキュリティの詳細