Microsoft Security Copilotでのプロンプトブックの使用

Security Copilotには、事前構築済みのプロンプト ブックが付属しています。これは、特定のセキュリティ関連のタスクを実行するためにまとめられた一連のプロンプトです。 これらは、インシデント対応や調査など、繰り返しの手順を自動化するためのテンプレートとして機能するすぐに使用できるワークフローであるセキュリティ プレイブックと同様の方法で機能できます。 事前構築済みのプロンプト ブックのそれぞれには、特定の入力 (コード スニペットや脅威アクター名など) が必要です。

プロンプトブックライブラリに移動するか、プロンプトバーでプロンプトアイコンの アイコンを選択すると、さまざまなプロンプトブックを見つけることができます。 その後、プロンプトブックを検索するか、[すべてのプロンプトブックを表示] を選択してすべてを表示することができます。

アイコンを選択すると、さまざまなプロンプトブックを見つけることができます。 その後、プロンプトブックを検索するか、[すべてのプロンプトブックを表示] を選択してすべてを表示することができます。

使用可能なプロンプトブックには、次のものが含まれます。

- 外部の脅威に関する記事の影響を確認する

- インシデントの調査

- Microsoft ユーザー分析

- 疑わしいスクリプト分析

- 脅威アクター プロファイル

- MDTI 記事に基づく脅威インテリジェンス 360 レポート

- 脆弱性影響評価

プロンプトブックの詳細については、次のビデオをご覧ください。

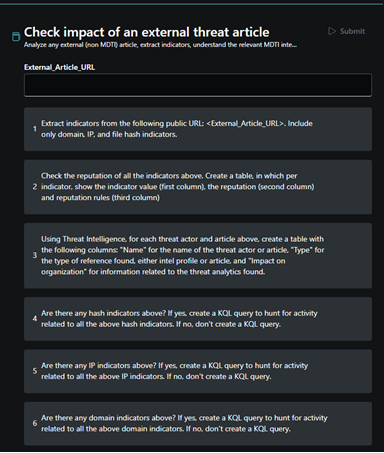

外部の脅威に関する記事の影響を確認する

このプロンプトブックを使用すると、外部の脅威インテリジェンス記事を分析してそこからインジケーターを抽出し、関連するMicrosoft Defender 脅威インテリジェンス記事を収集できます。

このプロンプトブックを実行するには以下を行います:

「Defender TI でSecurity Copilot統合を有効にする」の手順に従って、Microsoft Threat Intelligence プラグインを有効にしていることを確認します。

Security Copilotで、プロンプト バーの [プロンプト] ボタンを選択し、プロンプトブックが一覧に表示されるまで、[外部脅威の影響を確認する] という名前のプロンプトブックの数文字を入力し始めます。

インジケーターを分析して抽出する外部脅威インテリジェンス記事の URL を指定します。

次に、[ 送信] を選択します。

Security Copilotが異なるプロンプトで URL を実行するまで待ちます。 応答ではなく丸い進行状況インジケーターが表示された場合、プロンプトブックが現在も実行中であることを意味します。 Security Copilotは、最後のプロンプトに到達するまで各応答を基にして、各プロンプトの応答を生成します。

Security Copilotで応答を読み取ります。 生成された KQL クエリを使用して、調査を支援できます。

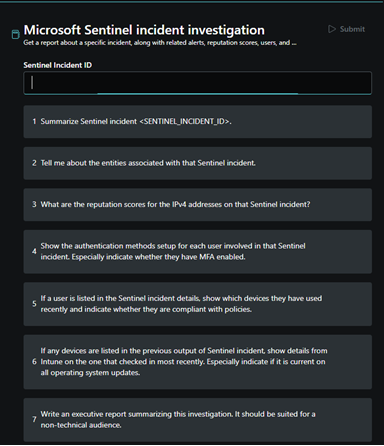

インシデントの調査

インシデント番号を Microsoft Sentinel または Microsoft Defender XDR プラグインに指定すると、インシデント調査プロンプトブックを実行できます。 使用するプラグイン用の適切なプロンプトブックを使用します。 インシデント調査プロンプトブックには、調査を要約した非技術者向けのエグゼクティブ レポートを生成するためのいくつかのプロンプトが含まれています。 各プロンプトは、前のプロンプトを土台に作成されます。

Microsoft Sentinel インシデント調査プロンプトブックを実行するには以下を行います。

プロンプト バーの [プロンプト] ボタンを選択し、プロンプトブックが一覧に表示されるまで「インシデント調査」と入力し始めます。

[Microsoft Sentinel インシデント調査] を選択します。 (代わりに Microsoft Defender XDR プラグインを使用するには、インシデント調査Microsoft Defender XDR選択します)。

[Sentinel インシデント ID] という入力ボックスに、調査するインシデント番号を入力します。

次に、ダイアログ ボックスの左上隅にある [ 送信 ] を選択します。

Security Copilotが異なるプロンプトでインシデント番号を実行するのを待ちます。 応答ではなく丸い進行状況インジケーターが表示された場合、プロンプトブックが現在も実行中であることを意味します。 Security Copilotは、最後のプロンプトに到達するまで各応答を基にして、各プロンプトの応答を生成します。

Security Copilotで応答を読み取ります。 Security Copilotによる最後のプロンプトでは、応答に基づいて調査を要約したエグゼクティブ レポートが生成されます。 応答を確認し、正確でニーズに合っているかどうかを確かめます。

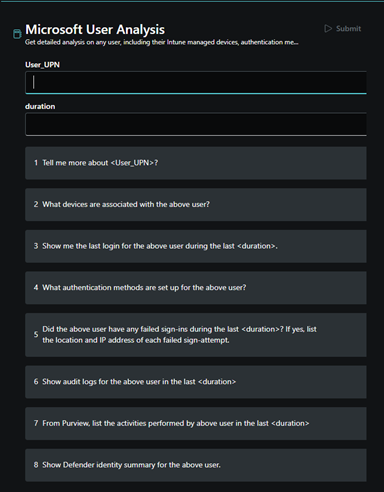

Microsoft ユーザー分析

Microsoft ユーザー分析プロンプトブックは、IT 管理で使用して、複数の Microsoft 365 製品にわたるユーザーと関連デバイスに関する詳細な分析情報を分析および取得できます。 これには、Microsoft Entra IDからのサインインと認証データ、Intuneからのデバイス情報、Microsoft Purview からの異常なアクティビティの詳細、重要な検出を強調表示するMicrosoft Defenderの概要が含まれます。

このプロンプトブックから包括的な応答を得るには、まず、次のロールをアクティブ化するか、または確実に実行する必要があります。

- Microsoft Entra ID、Intune、Defender のセキュリティ閲覧者ロール

- Microsoft Purview の Insider Risk Management 調査担当者またはアナリスト ロール

このプロンプトブックを実行するには以下を行います:

プロンプトブック ライブラリに移動し、 Microsoft ユーザー分析 プロンプトブックを探します。

[ 新しいセッションの開始] を選択します。

次の入力が必要です。

- ユーザーのユーザー プリンシパル名または UPN

- 情報を検索Security Copilot時間範囲。

次に、ダイアログ ボックスの右上隅にある [ 送信 ] ボタンを選択します。

Security Copilotがさまざまなプロンプトで入力を実行するまで待ちます。 応答ではなく丸い進行状況インジケーターが表示された場合、プロンプトブックが現在も実行中であることを意味します。 Copilot for Security は、各プロンプトへの応答を生成し、最後のプロンプトに達するまで各応答を土台として使います。

Security Copilotから応答を読み取ります。 プロンプトからの応答を使用すると、調査中のユーザーが疑わしいアクティビティを実行しているかどうかを迅速に推測できるため、システムのセキュリティ保護に関する次の手順に集中できます。

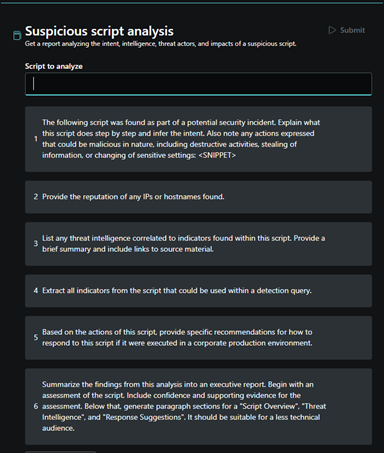

疑わしいスクリプト分析

疑わしいスクリプト分析プロンプトブックは、PowerShell または Windows コマンドライン スクリプトを調査する場合に便利です。 たとえば、PowerShell スクリプトがネットワーク内の重大なインシデントに関与していた場合は、そのスクリプトの本文をコピーし、プロンプトブックを実行して詳細を確認することができます。

プロンプトブックを実行するには以下を行います: 1. プロンプト バーの [プロンプト] ボタンを選択し、プロンプトブックが一覧に表示されるまで「不審なスクリプト分析」と入力し始めます。

[疑わしいスクリプト分析] を選択します。

分析するスクリプト文字列を [分析するスクリプト] という入力ボックスに貼り付けます。

次に、ダイアログ ボックスの左上隅にある [ 送信 ] を選択します。

Security Copilotが異なるプロンプトでスクリプト コンテンツを実行するまで待ちます。 応答ではなく丸い進行状況インジケーターが表示された場合、プロンプトブックが現在も実行中であることを意味します。 Security Copilotは、最後のプロンプトに到達するまで各応答を基にして、各プロンプトの応答を生成します。

Security Copilotで応答を読み取ります。 Security Copilotによる最後のプロンプトでは、スクリプトの実行内容、関連する脅威アクティビティ、およびファイル意図に関する評価に基づいて推奨される次の手順の完全なレポートが生成されます。 応答を確認し、正確でニーズに合っているかどうかを確かめます。

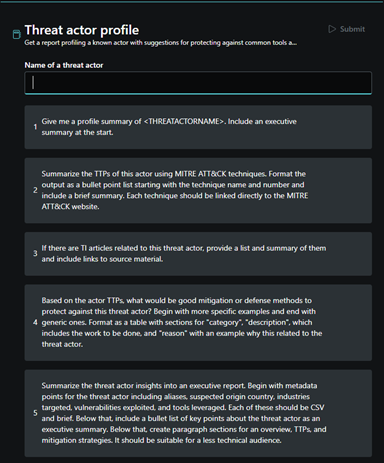

脅威アクター プロファイル

脅威アクター プロファイル プロンプトブックを使うと、特定の脅威アクターに関するエグゼクティブ サマリーを簡単に取得することができます。 このプロンプトブックは、修復に関する提案を含め、アクターに関する既存の脅威インテリジェンス (既知の技術、戦術、手順 (TCP) やインジケーターなど) の記事を検索します。 その後、検索結果を専門知識のあまりない読者向けのレポートにまとめます。

脅威アクター プロファイルプロンプトブックを実行するには:

プロンプト バーの [プロンプト] ボタンを選択し、プロンプトブックが一覧に表示されるまで「脅威アクター プロファイル」と入力し始めます。

[脅威アクター プロファイル] を選択します。

[脅威アクター名] という入力ボックスに脅威アクターの名前を入力します。

次に、ダイアログ ボックスの左上隅にある [ 送信 ] ボタンを選択します。

[セキュリティ][ Copilot] が異なるプロンプトで脅威アクター名を実行するまで待ちます。 応答ではなく丸い進行状況インジケーターが表示された場合、プロンプトブックが現在も実行中であることを意味します。 Copilot for Security は、各プロンプトへの応答を生成し、最後のプロンプトに達するまで各応答を土台として使います。

Security Copilotで応答を読み取ります。 Security Copilotによる最後のプロンプトでは、識別された脅威アクターに関する関連情報を含む、読みやすいレポートが生成されます。 応答を確認し、正確でニーズに合っているかどうかを確かめます。

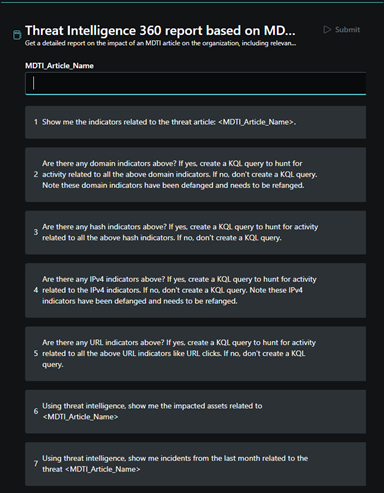

MDTI 記事に基づく脅威インテリジェンス 360 レポート

このプロンプトブックを使用すると、特定のMicrosoft Defender 脅威インテリジェンス記事で説明されている脅威が、関連するインジケーターやハンティング クエリなど、organizationに影響を与えるかどうかについての詳細なレポートを取得できます。

このプロンプトブックを実行するには以下を行います:

「Defender TI でSecurity Copilot統合を有効にする」の手順に従って、Microsoft Threat Intelligence プラグインを有効にしていることを確認します。

Security Copilotで、プロンプト バーの [プロンプト] ボタンを選択し、プロンプトブックが一覧に表示されるまでプロンプトブック名の入力を開始します。

MDTI 記事に基づいて、Threat Intelligence 360 レポートという名前のプロンプト ブックを選択します。

入力ボックスに「MDTI アーティクル名」という Defender 脅威インテリジェンスアーティクルの 名前を入力します。

次に、ダイアログ ボックスの左上隅にある [ 送信 ] ボタンを選択します。

Security Copilotが異なるプロンプトで記事を実行するのを待ちます。 応答ではなく丸い進行状況インジケーターが表示された場合、プロンプトブックが現在も実行中であることを意味します。 Copilot for Security は、各プロンプトへの応答を生成し、最後のプロンプトに達するまで各応答を土台として使います。

Security Copilotで応答を読み取ります。

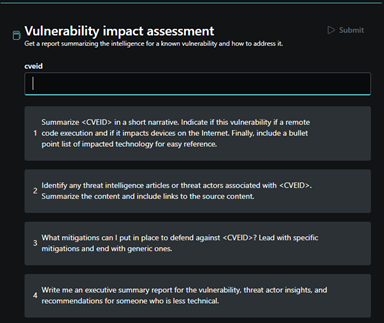

脆弱性影響評価

脆弱性影響評価プロンプトブックは、CVE 番号または既知の脆弱性名を受け取り、その脆弱性が公開または悪用されたかどうか、それがキャンペーンで脅威アクターによって使用されたかどうかを確認します。 その後、脅威に対処またはそれを軽減するための推奨事項を提供し、これらの結果をエグゼクティブ サマリーにまとめることができます。

このプロンプトブックを実行するには以下を行います:

プロンプト バーの [プロンプト] ボタンを選択し、プロンプトブックが一覧に表示されるまで「脆弱性影響評価」と入力し始めます。

[脆弱性影響評価] を選択します。

[CVEID] という入力ボックスに、知りたい CVE 番号または一般的な脆弱性名を入力します。

次に、ダイアログ ボックスの左上隅にある [ 送信 ] ボタンを選択します。

Security Copilotがさまざまなプロンプトで脆弱性名または CVE を実行するのを待ちます。 応答ではなく丸い進行状況インジケーターが表示された場合、プロンプトブックが現在も実行中であることを意味します。 Copilot for Security は、各プロンプトへの応答を生成し、最後のプロンプトに達するまで各応答を土台として使います。

Security Copilotから応答を読み取ります。 最後のプロンプトによって、脆弱性に関する読みやすいレポートが生成されます。 このレポートには、軽減策に関する推奨事項を含め、既知の悪用アクティビティに関する詳細が記載されます。 応答を確認し、正確でニーズに合っているかどうかを確かめます。