Miten Defender for Cloud Apps auttaa suojaamaan Google Workspace -ympäristöäsi

Pilvitallennus- ja yhteistyötyökaluna Google Workspacen avulla käyttäjät voivat jakaa tiedostojaan organisaatiossasi ja kumppaneissaan sujuvasti ja tehokkaasti. Google Workspacen käyttäminen saattaa paljastaa luottamukselliset tietosi paitsi sisäisesti myös ulkoisille yhteistyökumppanille, tai mikä pahempaa, tehdä ne julkisesti saataville jaetun linkin kautta. Tällaiset tapaukset voivat johtua pahantahtoisista toimijoista tai tietämättömistä työntekijöistä. Google Workspace tarjoaa myös suuren kolmannen osapuolen sovellusten ekojärjestelmän tuottavuuden parantamiseksi. Näiden sovellusten käyttäminen voi altistaa organisaatiosi haitallisille sovelluksille tai liiallisten käyttöoikeuksien sovellusten käytölle.

Google Workspacen yhdistäminen Defender for Cloud Apps tarjoaa entistä parempia tietoja käyttäjiesi toiminnoista, tarjoaa uhkien tunnistamisen koneoppimiseen perustuvien poikkeamien tunnistamisen avulla, tietojen suojaamisen tunnistuksia (kuten ulkoisten tietojen jakamisen havaitsemista), mahdollistaa automaattisen korjauksen hallinnan ja havaitsee organisaatiosi käytössä olevien kolmannen osapuolen sovellusten uhat.

Tärkeimmät uhat

- Vaarantuneet tilit ja insider-uhat

- Tietojen vuoto

- Riittämättömät suojaustiedot

- Haitalliset kolmannen osapuolen sovellukset ja Google-lisäosat

- Haittaohjelma

- Kiristysohjelma

- Hallitsematon tuo oma laitteesi (BYOD)

Miten Defender for Cloud Apps auttaa suojaamaan ympäristöäsi

- Tunnista pilvipalveluuhkia, vaarantuneita tilejä ja haitallisia sisäpiiriläisiä

- Etsi, luokittele, merkitse ja suojaa pilvipalveluun tallennettuja säänneltyjä ja luottamuksellisia tietoja

- Tutustu ja hallitse OAuth-sovelluksia, joilla on käyttöoikeus ympäristöösi

- Pakota pilvipalveluun tallennettujen tietojen DLP- ja yhteensopivuuskäytännöt

- Rajoita jaettujen tietojen altistumista ja ota käyttöön yhteistyökäytäntöjä

- Käytä toimintojen kirjausketjua rikosteknisessä tutkimuksessa

SaaS-suojaustilan hallinta

Yhdistä Google Workspace , niin saat automaattisesti suojaussuosituksia Microsoftin suojatuissa pisteissä. Valitse Suojatuissa pisteissä Suositellut toiminnot ja suodata tuotteen = mukaan Google Workspace.

Google Workspace tukee suojaussuosituksia monimenetelmäistä todentamista varten.

Lisätietoja on seuraavissa artikkeleissa:

Google Workspacen hallinta valmiilla käytännöillä ja käytäntömalleilla

Seuraavien valmiiden käytäntömallien avulla voit tunnistaa mahdollisia uhkia ja ilmoittaa niistä sinulle:

| Kirjoita | Nimi |

|---|---|

| Sisäinen poikkeamien tunnistuskäytäntö |

Anonyymien IP-osoitteiden toiminta Aktiviteetti harvinaisesta maasta Epäilyttävän IP-osoitteen toiminta Mahdoton matka Lopetetun käyttäjän suorittama toiminto (edellyttää Microsoft Entra ID IdP:nä) Haittaohjelmien tunnistus Useita epäonnistuneita kirjautumisyrityksiä Epätavalliset hallinnolliset toimet |

| Toimintakäytäntömalli | Kirjautuminen riskialttiista IP-osoitteesta |

| Tiedostokäytäntömalli | Valtuuttamattoman toimialueen kanssa jaetun tiedoston tunnistaminen Omien sähköpostiosoitteiden kanssa jaetun tiedoston tunnistaminen Tiedostojen tunnistaminen PII/PCI/FII |

Lisätietoja käytäntöjen luomisesta on artikkelissa Käytännön luominen.

Automatisoi hallinnon ohjausobjekteja

Mahdollisten uhkien seurannan lisäksi voit ottaa käyttöön ja automatisoida seuraavat Google Workspace -hallintatoiminnot havaittujen uhkien korjaamiseksi:

| Kirjoita | Toiminta |

|---|---|

| Tietojen hallinta | – käyttää Microsoft Purview Information Protection luottamuksellisuustunnistetta – myöntää lukuoikeuden toimialueelle - Tehdä google drivesta yksityisen tiedoston tai kansion - tiedoston tai kansion julkisen käytön vähentäminen – poistaa yhteiskäyttötoiminnon tiedostosta - poistaa Microsoft Purview Information Protection luottamuksellisuustunnisteen - poistaa ulkoisia yhteistyökumppaneita tiedostosta tai kansiosta - Poistaa tiedostoeditorin jako-mahdollisuuden - Poistaa tiedoston tai kansion julkisen käyttöoikeuden – edellyttää, että käyttäjä vaihtaa salasanan Google-tiliin - Lähetä DLP-virheiden käsittely tiedoston omistajille - Lähetä DLP-virhe viimeiseen tiedostoeditoriin - Tiedoston omistajuuden siirtäminen - Roskakoritiedosto |

| Käyttäjien hallinta | - Keskeytä käyttäjä - Ilmoita käyttäjälle ilmoituksesta (Microsoft Entra ID kautta) – edellyttää käyttäjää kirjautumaan uudelleen sisään (Microsoft Entra ID kautta) - keskeytä käyttäjä (Microsoft Entra ID kautta) |

| OAuth-sovellusten hallinta | - Peru OAuth-sovelluksen käyttöoikeus |

Lisätietoja uhkien korjaamisesta sovelluksista on kohdassa Yhdistettyjen sovellusten hallinnoiminen.

Google Workspacen suojaaminen reaaliaikaisesti

Tutustu parhaisiin käytäntöihin, jotka koskevat ulkoisten käyttäjien suojaamista ja yhteistyötä sekä luottamuksellisten tietojen lataamisen estämistä ja suojaamista hallitsemattomiin tai riskialttiisiin laitteisiin.

Google Workspacen yhdistäminen Microsoft Defender for Cloud Apps

Tässä osiossa on ohjeet Microsoft Defender for Cloud Apps yhdistämiseen aiemmin luotuun Google Workspace -tiliisi liittimen ohjelmointirajapintoja käyttämällä. Tämän yhteyden avulla voit tarkastella ja hallita Google Workspacen käyttöä. Lisätietoja siitä, miten Defender for Cloud Apps suojaa Google Workspacea, on kohdassa Google Workspacen suojaaminen.

Huomautus

Google Workspacen tiedostojen lataustoiminnot eivät näy Defender for Cloud Apps.

Google Workspacen määrittäminen

Kun olet Google Workspace Super Hallinta, kirjaudu sisään osoitteeseen https://console.cloud.google.com.

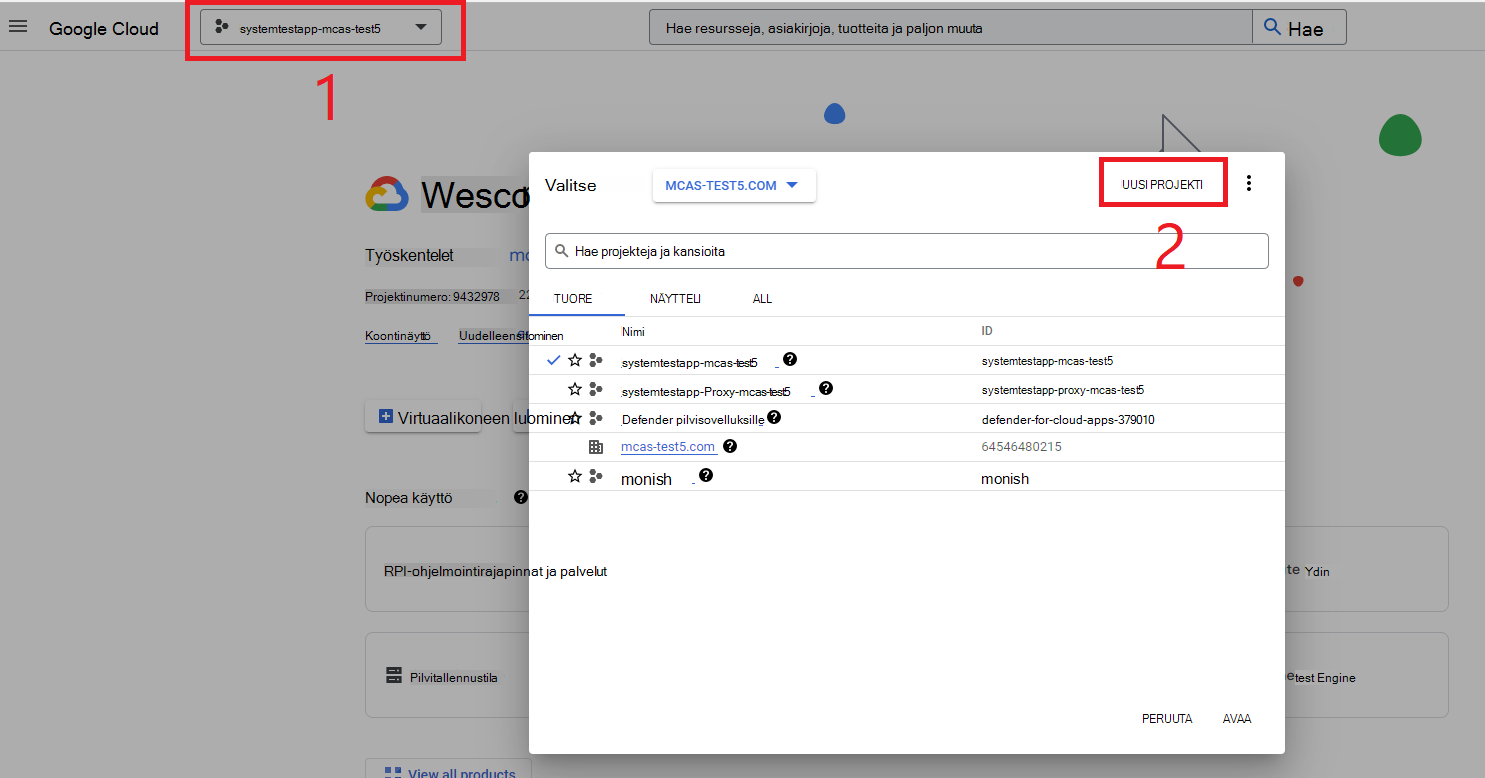

Valitse avattava projektivalikko yläreunan valintanauhasta ja valitse sitten Uusi projekti uuden projektin aloittamiseksi.

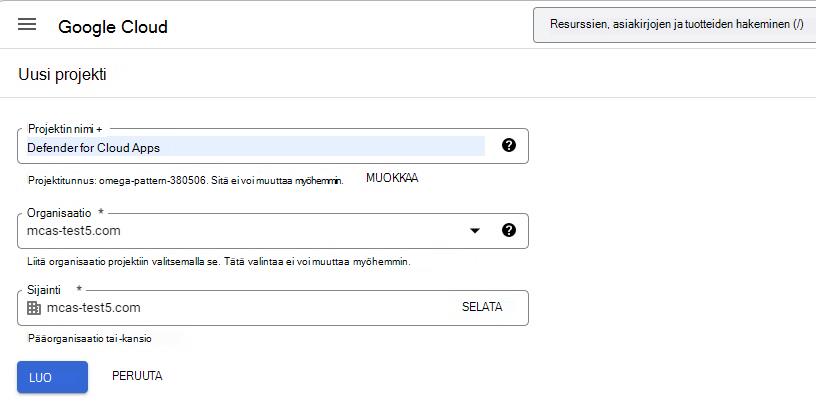

Anna Projektille Uusi projekti -sivulla nimi seuraavasti: Defender for Cloud Apps ja valitse Luo.

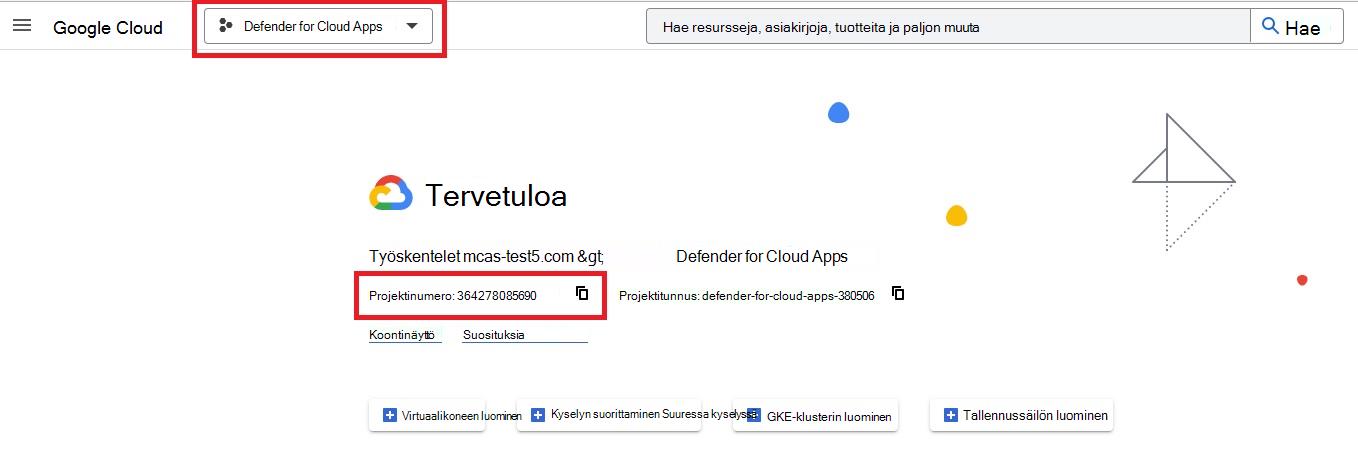

Kun projekti on luotu, valitse luotu projekti yläreunan valintanauhasta. Kopioi projektinumero. Tarvitset sitä myöhemmin.

Siirry siirtymisvalikosta kohtaan Ohjelmointirajapinnat & -palvelukirjasto>. Ota seuraavat ohjelmointirajapinnat käyttöön (käytä hakupalkkia, jos ohjelmointirajapintaa ei ole luettelossa):

- Hallinta SDK-ohjelmointirajapinta

- Google Drive -ohjelmointirajapinta

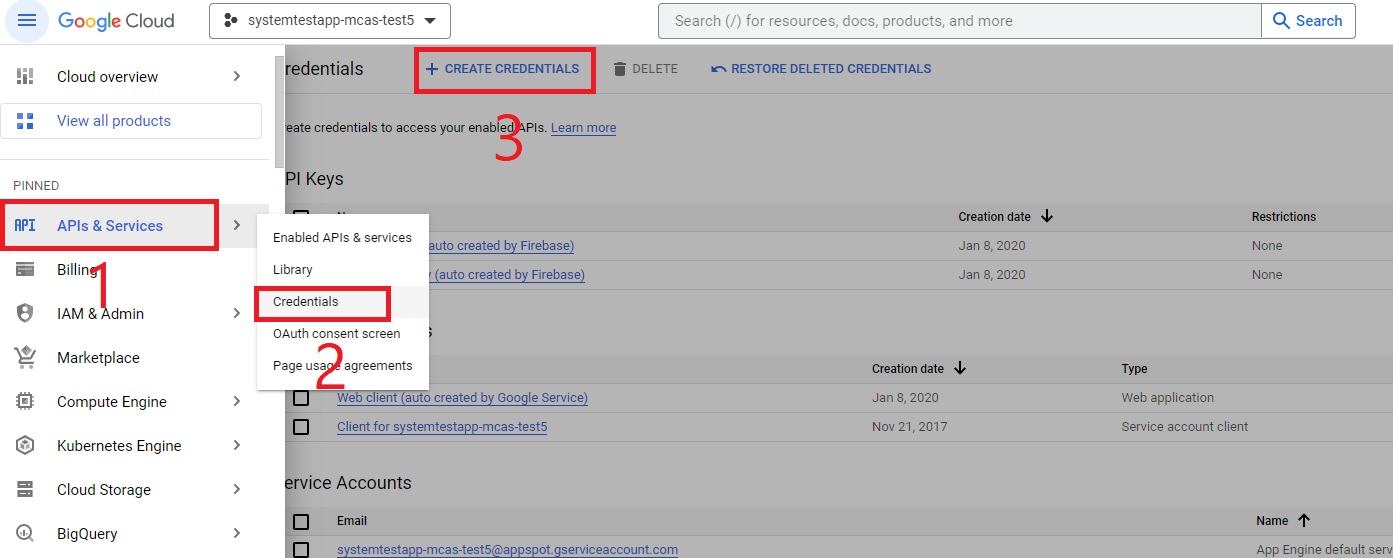

Siirry siirtymisvalikossa kohtaan Ohjelmointirajapinnat & Palvelujen>tunnistetiedot ja toimi seuraavasti:

Valitse LUO TUNNISTETIEDOT.

Valitse Palvelutili.

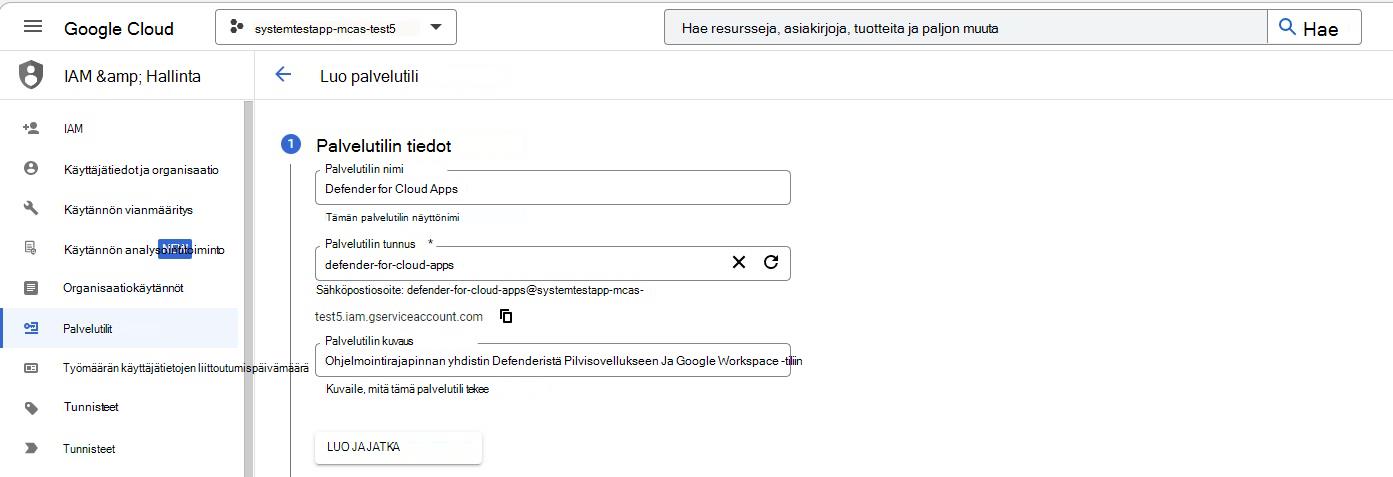

Palvelutilin tiedot: Anna nimi Defender for Cloud Apps ja kuvaus ohjelmointirajapintaliittimenä Defender for Cloud Apps Google-työtilatilille.

Valitse LUO JA JATKA.

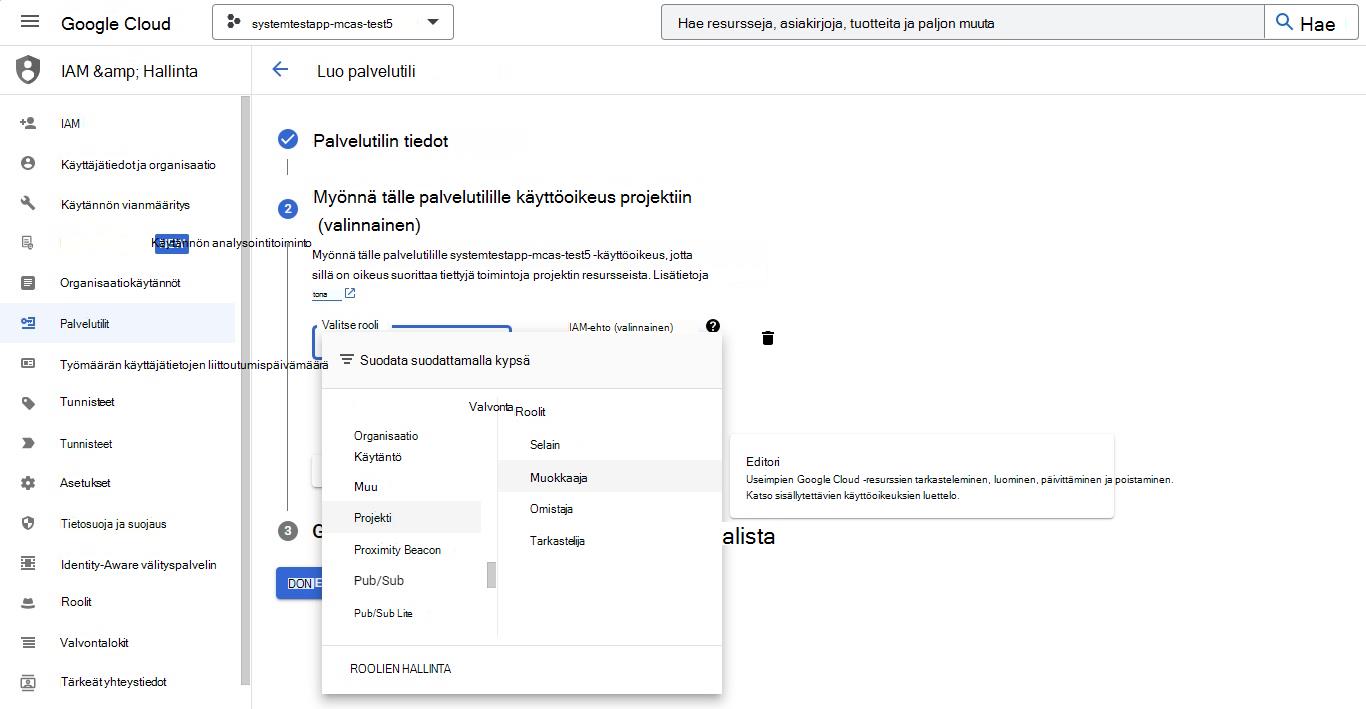

Valitse Myönnä tälle palvelutilille projektin käyttöoikeus -kohdassa Rooli-kohdassaProjekti > Kirjoitusavustaja ja valitse sitten Valmis.

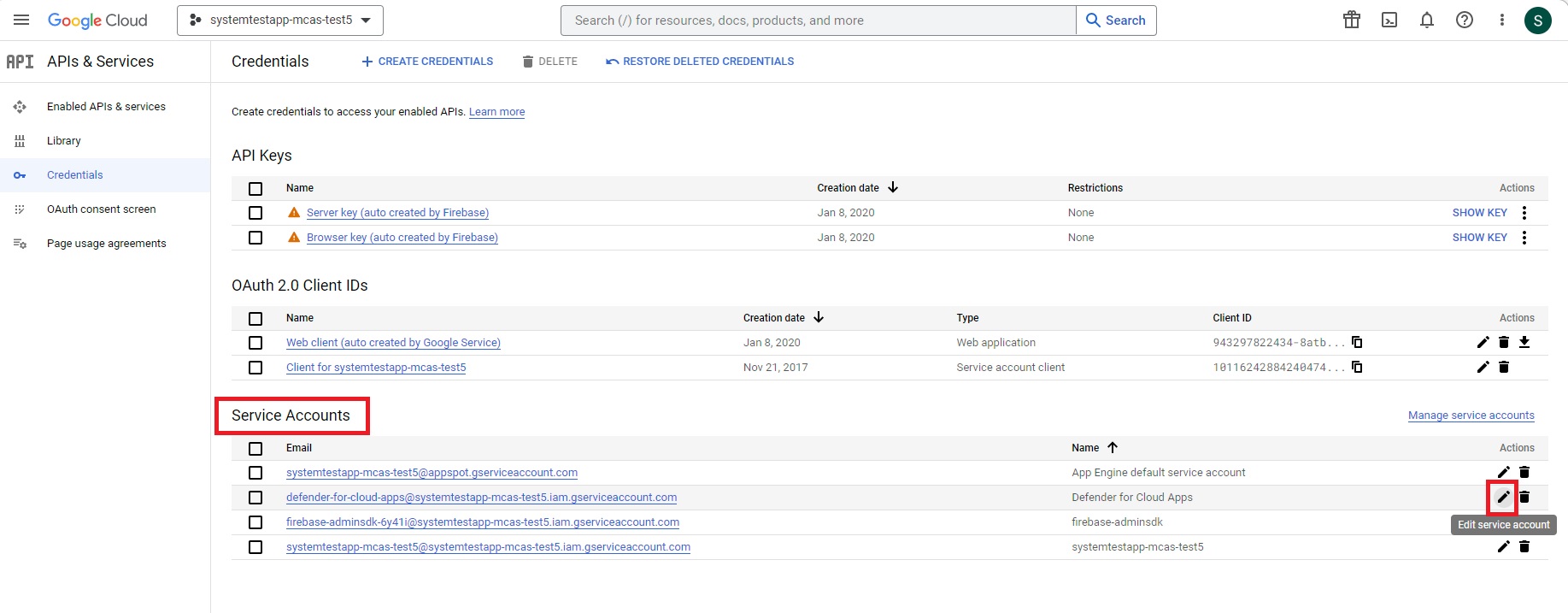

Palaa siirtymisvalikossa ohjelmointirajapintoihin, & Palvelujen>tunnistetiedot.

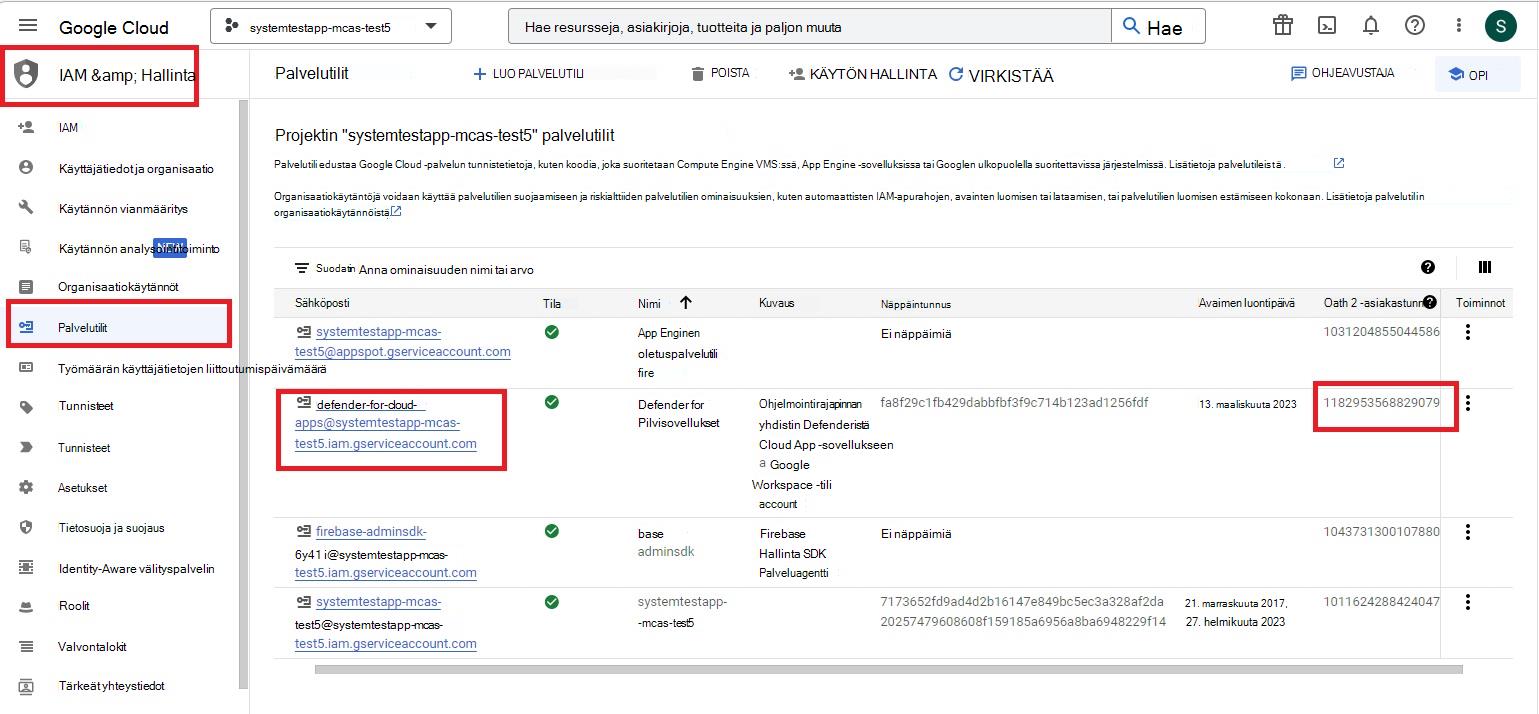

Etsi ja muokkaa aiemmin luomaasi palvelutiliä Palvelutilit-kohdassa valitsemalla kynäkuvake.

Kopioi sähköpostiosoite. Tarvitset sitä myöhemmin.

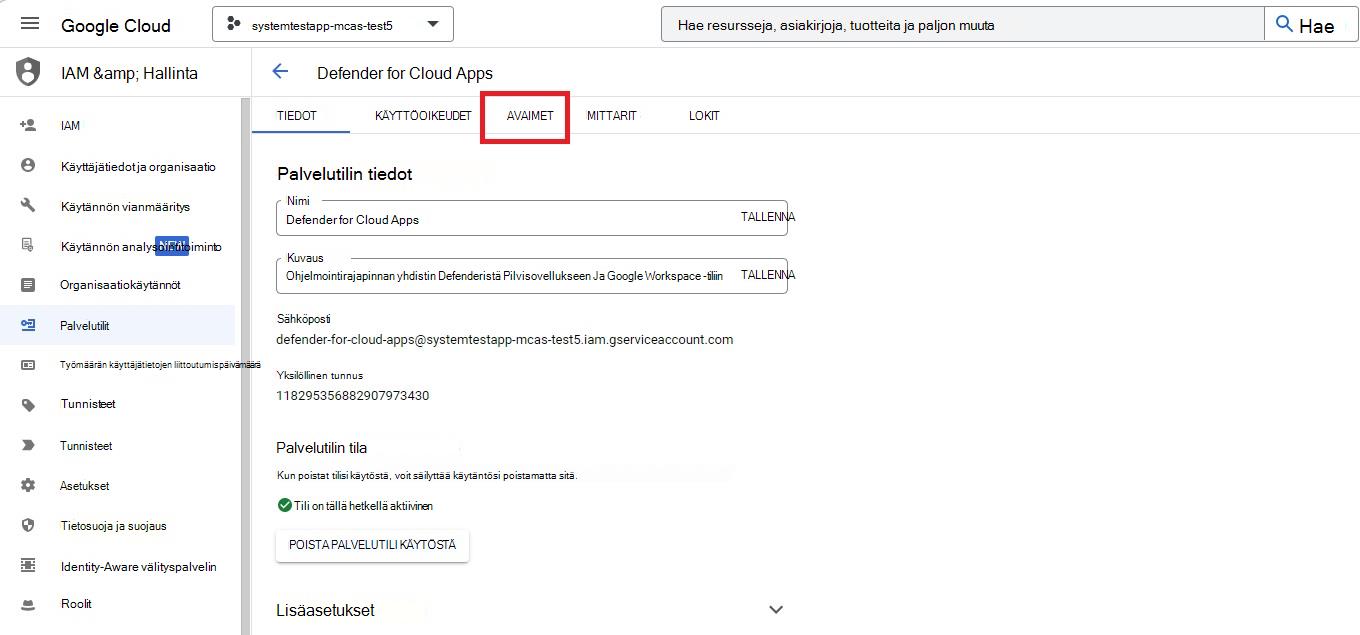

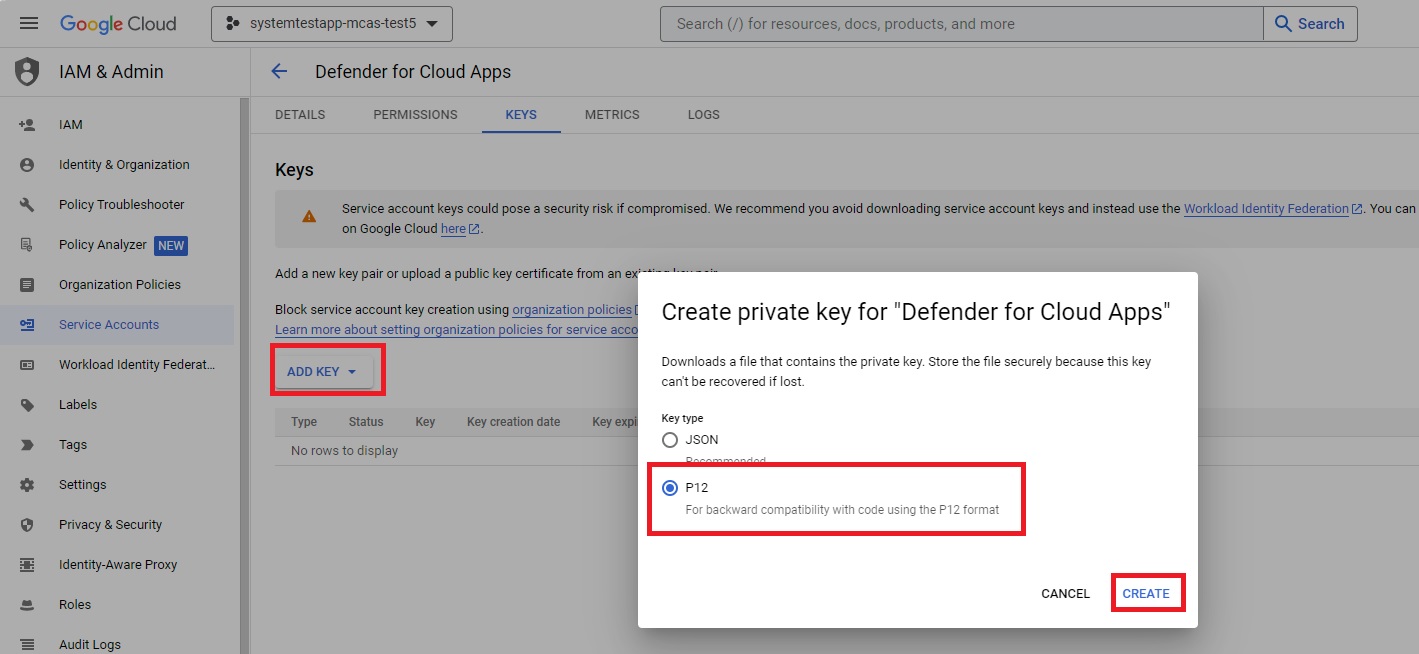

Siirry yläreunan valintanauhan AVAIMET-kohtaan .

Valitse LISÄÄ AVAIN - valikosta Luo uusi avain.

Valitse P12 ja valitse sitten LUO. Tallenna ladattu tiedosto ja tiedoston käyttämiseen tarvittava salasana.

Siirry siirtymisvalikosta kohtaan IAM & Hallinta>Palvelut-tilit. Kopioi asiakastunnus , joka on määritetty juuri luomallesi palvelutilille . Tarvitset sitä myöhemmin.

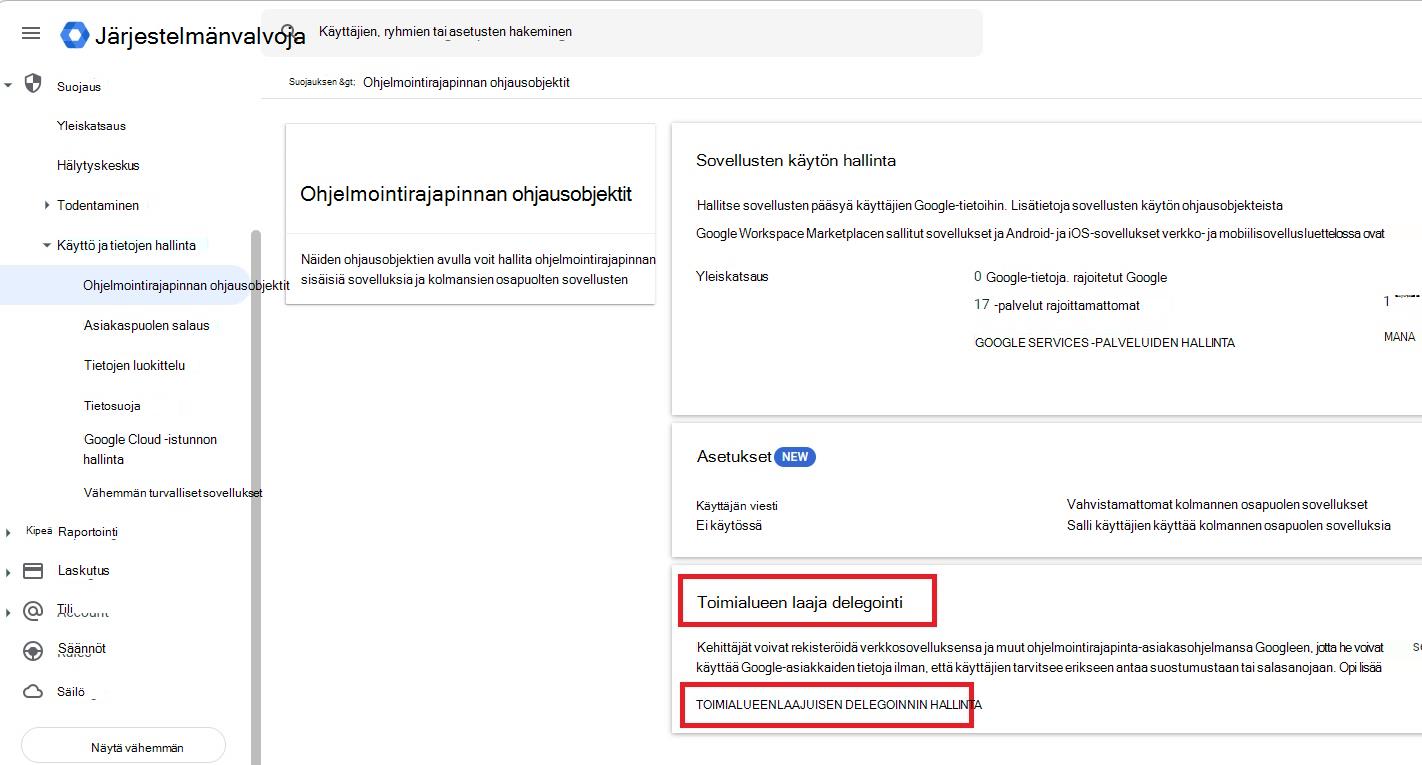

Siirry admin.google.com ja siirry siirtymisvalikosta kohtaan Suojauksen>käytön ja tietojen hallinnan ohjelmointirajapinnan>ohjausobjektit. Toimi sitten seuraavasti:

Valitse Toimialueenlaajuinen delegointi -kohdassa TOIMIALUEENLAAJUISEN DELEGOINNIN HALLINTA.

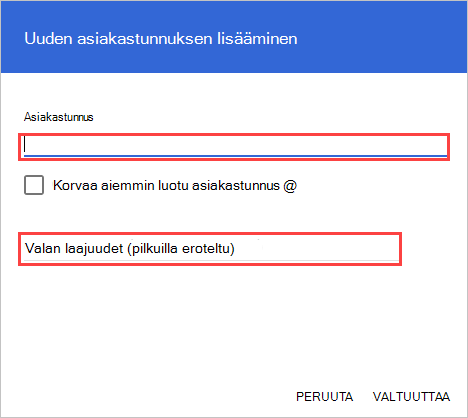

Valitse Lisää uusi.

Kirjoita Asiakastunnus-ruutuunasiakastunnus , jonka kopioit aiemmin.

Kirjoita OAuth Scopes - ruutuun seuraava pakollisten käyttöalueiden luettelo (kopioi teksti ja liitä se ruutuun):

https://www.googleapis.com/auth/admin.reports.audit.readonly,https://www.googleapis.com/auth/admin.reports.usage.readonly,https://www.googleapis.com/auth/drive,https://www.googleapis.com/auth/drive.appdata,https://www.googleapis.com/auth/drive.apps.readonly,https://www.googleapis.com/auth/drive.file,https://www.googleapis.com/auth/drive.metadata.readonly,https://www.googleapis.com/auth/drive.readonly,https://www.googleapis.com/auth/drive.scripts,https://www.googleapis.com/auth/admin.directory.user.readonly,https://www.googleapis.com/auth/admin.directory.user.security,https://www.googleapis.com/auth/admin.directory.user.alias,https://www.googleapis.com/auth/admin.directory.orgunit,https://www.googleapis.com/auth/admin.directory.notifications,https://www.googleapis.com/auth/admin.directory.group.member,https://www.googleapis.com/auth/admin.directory.group,https://www.googleapis.com/auth/admin.directory.device.mobile.action,https://www.googleapis.com/auth/admin.directory.device.mobile,https://www.googleapis.com/auth/admin.directory.user

Valitse VALTUUTA.

Määritä Defender for Cloud Apps

Valitse Microsoft Defender portaalissa Asetukset. Valitse sitten Pilvisovellukset. Valitse Yhdistetyt sovellukset -kohdassa Sovellusliittimet.

Jos haluat antaa Google Workspace -yhteyden tiedot sovellusliittimet-kohdassa, tee jokin seuraavista:

Google Workspace -organisaatiolle, jolla on jo yhdistetty GCP-esiintymä

- Valitse liitinluettelosta sen rivin lopussa, jossa GCP-esiintymä näkyy, kolme pistettä ja valitse sitten Yhdistä Google Workspace -esiintymä.

Google Workspace -organisaatiolle, jolla ei vielä ole yhdistettyä GCP-esiintymää

- Valitse Yhdistetyt sovellukset - sivulla +Yhdistä sovellus ja valitse sitten Google Workspace.

Anna liittimellesi nimi Esiintymän nimi -ikkunassa. Valitse sitten Seuraava.

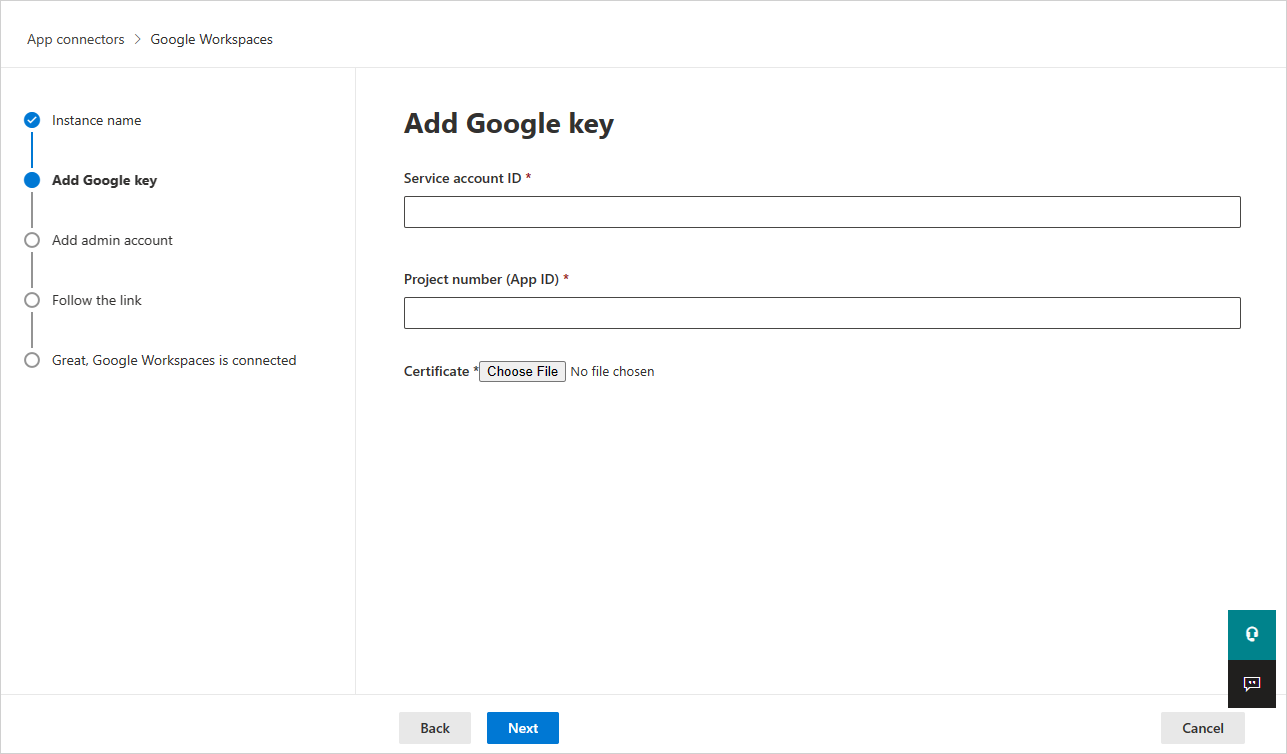

Täytä Lisää Google-avain -kohdassa seuraavat tiedot:

Anna palvelutilin tunnus eli aiemmin kopioimasi sähköposti .

Anna projektinumero (sovellustunnus), jonka kopioit aiemmin.

Lataa aiemmin tallentamasi P12-varmennetiedosto .

Anna Google Workspace Super Hallinta sähköpostiosoite.

Käyttöönotto tilillä, joka ei ole Google Workspace Super Hallinta, johtaa ohjelmointirajapintatestin epäonnistumiseen, eikä se salli Defender for Cloud Apps toimia oikein. Pyydämme tiettyjä vaikutusalueita, vaikka Super Hallinta, Defender for Cloud Apps on edelleen rajoitettu.

Jos sinulla on Google Workspace Business- tai Enterprise-tili, valitse valintaruutu. Lisätietoja siitä, mitkä ominaisuudet ovat saatavilla Defender for Cloud Apps Google Workspace Businessille tai Enterpriselle, on artikkelissa Sovellusten välittömän näkyvyyden, suojauksen ja hallinnon ottaminen käyttöön.

Valitse Yhdistä Google-työtilat.

Valitse Microsoft Defender portaalissa Asetukset. Valitse sitten Pilvisovellukset. Valitse Yhdistetyt sovellukset -kohdassa Sovellusliittimet. Varmista, että yhdistetyn App Connectorin tila on yhdistetty.

Kun olet muodostanut yhteyden Google Workspaceen, saat seitsemän päivän tapahtumat ennen yhteyttä.

Kun Google Workspace on muodostettu, Defender for Cloud Apps suorittaa täyden tarkistuksen. Koko tarkistuksen suorittaminen voi kestää jonkin aikaa sen mukaan, kuinka monta tiedostoa ja käyttäjää sinulla on. Lähes reaaliaikaisen tarkistuksen mahdollistamiseksi tiedostot, joiden toimintaa havaitaan, siirretään tarkistusjonon alkuun. Esimerkiksi tiedosto, jota muokataan, päivitetään tai jaetaan, tarkistetaan heti. Tämä ei koske tiedostoja, joita ei ole luonnostaan muokattu. Esimerkiksi tiedostot, joita tarkastellaan, esikatsellaan, tulostetaan tai viedään, skannataan tavallisen tarkistuksen aikana.

SaaS Security Posture Management (SSPM) -tiedot (esikatselu) näytetään Microsoft Defender-portaalissa Suojauspisteet-sivulla. Lisätietoja on kohdassa SaaS-sovellusten suojaustilan hallinta.

Jos sinulla on ongelmia sovelluksen yhdistämisessä, katso Sovellusliitinten vianmääritys.

Seuraavat vaiheet

Jos kohtaat ongelmia, olemme täällä auttamassa. Jos haluat apua tai tukea tuoteongelmaasi varten, avaa tukipyyntö.