Pilvisovellusten hallinta käytännöillä

Käytäntöjen avulla voit määrittää, miten haluat käyttäjiesi käyttäytyvän pilvipalvelussa. Niiden avulla voit havaita riskialttiita toimintoja, rikkomuksia tai epäilyttäviä arvopisteitä ja toimintoja pilviympäristössäsi. Voit tarvittaessa integroida korjaustyönkulkuja täydellisen riskien vähentämisen saavuttamiseksi. On olemassa useita käytäntötyyppejä, jotka korreloivat erityyppisiin tietoihin, joita haluat kerätä pilviympäristöstäsi, ja siihen, millaisia korjaustoimia haluat ehkä tehdä.

Jos esimerkiksi haluat asettaa karanteeniin tietorikkomusuhan, tarvitset käyttöön erityyppisen käytännön kuin jos haluat estää riskialttiin pilvisovelluksen käytön organisaatiossasi.

Käytäntötyypit

Kun tarkastelet Käytännön hallinta -sivua, eri käytännöt ja mallit voidaan erottaa tyypin ja kuvakkeen mukaan, jotta näet, mitkä käytännöt ovat käytettävissä. Käytäntöjä voi tarkastella yhdessä Kaikki käytännöt -välilehdessä tai niiden luokkavälilehdissä. Käytettävissä olevat käytännöt riippuvat tietolähteestä ja siitä, mitä olet ottanut käyttöön Defender for Cloud Apps organisaatiollesi. Jos olet esimerkiksi ladannut pilven etsintälokeja, näkyviin tulevat pilvitietojen etsintään liittyvät käytännöt.

Voit luoda seuraavantyyppisiä käytäntöjä:

| Käytäntötyypin kuvake | Käytäntötyyppi | Luokka | Käytä |

|---|---|---|---|

|

Toimintakäytäntö | Uhkien tunnistaminen | Toimintokäytäntöjen avulla voit ottaa käyttöön useita automatisoituja prosesseja sovellustoimittajan ohjelmointirajapintojen avulla. Näiden käytäntöjen avulla voit valvoa eri käyttäjien suorittamia tiettyjä toimintoja tai seurata odottamattoman suurta määrää tietyntyyppistä toimintaa. Lisätietoja |

|

Poikkeamien tunnistuskäytäntö | Uhkien tunnistaminen | Poikkeamien tunnistuskäytäntöjen avulla voit etsiä epätavallisia toimintoja pilvestäsi. Tunnistaminen perustuu riskitekijöihin, jotka asetat hälytykseen, kun tapahtuu jotakin, joka eroaa organisaatiosi perustasosta tai käyttäjän tavallisesta toiminnasta. Lisätietoja |

|

OAuth-sovelluskäytäntö | Uhkien tunnistaminen | OAuth-sovelluskäytäntöjen avulla voit tutkia, mitä käyttöoikeuksia kukin OAuth-sovellus pyysi, ja hyväksyä tai kumota sen automaattisesti. Nämä ovat sisäisiä käytäntöjä, jotka tulevat Defender for Cloud Apps ja joita ei voi luoda. Lisätietoja |

|

Haittaohjelmien tunnistuskäytäntö | Uhkien tunnistaminen | Haittaohjelmien tunnistuskäytäntöjen avulla voit tunnistaa haitallisia tiedostoja pilvitallennustilastasi ja hyväksyä tai kumota sen automaattisesti. Tämä on sisäinen käytäntö, joka sisältyy Defender for Cloud Apps, eikä sitä voi luoda. Lisätietoja |

|

Tiedostokäytäntö | Tietojen suojaus | Tiedostokäytäntöjen avulla voit tarkistaa pilvisovelluksesi määritetyillä tiedostoilla tai tiedostotyypeillä (jaettu, jaettu ulkoisten toimialueiden kanssa), tiedoilla (omistusoikeudellisilla tiedoilla, henkilötiedoilla, luottokorttitiedoilla ja muilla tiedoilla) ja soveltaa hallintotoimia tiedostoihin (hallintotoimet ovat pilvisovelluskohtaisia). Lisätietoja |

|

Käyttöoikeuskäytäntö | Ehdollinen käyttöoikeus | Käyttöoikeuskäytäntöjen avulla voit valvoa ja hallita käyttäjien kirjautumista pilvisovelluksiin reaaliaikaisesti. Lisätietoja |

|

Istuntokäytäntö | Ehdollinen käyttöoikeus | Istuntokäytäntöjen avulla voit valvoa ja hallita käyttäjien toimintaa pilvisovelluksissasi reaaliaikaisesti. Lisätietoja |

|

Sovellusten etsintäkäytäntö | Varjostus IT | Sovellusten etsintäkäytäntöjen avulla voit määrittää ilmoituksia, jotka ilmoittavat, kun organisaatiossasi havaitaan uusia sovelluksia. Lisätietoja |

Riskin tunnistaminen

Defender for Cloud Apps auttaa pienentämään pilvipalvelun eri riskejä. Voit määrittää minkä tahansa käytännön ja hälytyksen kytkemään johonkin seuraavista riskeistä:

Pääsynvalvonta: Kuka käyttää mitäkin mistä?

Seuraa jatkuvasti toimintaa ja tunnista poikkeavia toimintoja, mukaan lukien suuren riskin insider-hyökkäykset ja ulkoiset hyökkäykset, ja käytä käytäntöä hälytyksiin, estämiseen tai käyttäjätietojen tarkistamiseen mille tahansa sovelluksessa tai tietylle toiminnolle sovelluksessa. Ottaa käyttöön paikallisen ja mobiiliyhteyden hallintakäytännöt käyttäjän, laitteen ja maantieteellisen sijainnin perusteella karkealla esto- ja rakeisella näkymällä, muokkaamalla ja estämällä. Havaitse epäilyttäviä kirjautumistapahtumia, kuten monimenetelmäisen todentamisen virheitä, käytöstä poistetun tilin kirjautumisvirheitä ja tekeytymistapahtumia.

Noudattaminen: Onko yhteensopivuusvaatimuksiasi rikottu?

Luetteloi ja tunnista arkaluonteisia tai säänneltyjä tietoja, mukaan lukien kunkin tiedoston jakamisoikeudet, jotka on tallennettu tiedostojen synkronointipalveluihin, jotta voidaan varmistaa, että säädöksiä, kuten PCI, SOX ja HIPAA, noudatetaan

Määritysohjausobjekti: Tehdäänkö määrityksiin luvattomia muutoksia?

Valvo määritysmuutoksia, mukaan lukien etämääritysten käsittelyä.

Pilvipalveluetsintä: Käytetäänkö organisaatiossasi uusia sovelluksia? Onko käytössäsi varjo-IT-sovelluksia, joista et tiedä?

Arvioi kunkin pilvisovelluksen kokonaisriski sääntely- ja toimialasertifiointien ja parhaiden käytäntöjen perusteella. Voit valvoa kunkin pilvisovelluksen käyttäjien määrää, toimintoja, liikenteen määrää ja tyypillisiä käyttötunteja.

DLP: Jaetaanko omistusoikeudellisia tiedostoja julkisesti? Pitääkö sinun asettaa tiedostot karanteeniin?

Paikallinen DLP-integrointi tarjoaa integroinnin ja suljetun silmukan korjauksen olemassa oleviin paikallisiin DLP-ratkaisuihin.

Etuoikeutetut tilit: Onko järjestelmänvalvojatilejä valvottava?

Reaaliaikainen toiminnan valvonta ja etuoikeutettujen käyttäjien ja järjestelmänvalvojien raportointi.

Jakamisen hallinta: Miten tietoja jaetaan pilviympäristössäsi?

Tarkista tiedostojen ja sisällön sisältö pilvipalvelussa ja ota käyttöön sisäiset ja ulkoiset jakamiskäytännöt. Valvo yhteistyötä ja pakota jakamiskäytännöt, kuten tiedostojen jakamisen estäminen organisaatiosi ulkopuolelle.

Uhkien tunnistaminen: Onko pilviympäristöä uhkaavat epäilyttävät toimet?

Saat reaaliaikaisia ilmoituksia mistä tahansa käytäntörikkomuksesta tai toiminnan raja-arvosta sähköpostitse. Ottamalla käyttöön koneoppimisalgoritmeja Defender for Cloud Apps voit tunnistaa toimintaa, joka voi tarkoittaa, että käyttäjä käyttää tietoja väärin.

Riskien hallinta

Voit hallita riskejä käytännöillä seuraavasti:

Luo käytäntö mallista tai kyselystä.

Hienosäädä käytäntöä odotettujen tulosten saavuttamiseksi.

Lisää automaattisesti toimintoja, joilla vastataan ja korjataan riskejä automaattisesti.

Luo käytäntö

Voit käyttää Defender for Cloud Apps käytäntömalleja kaikkien käytäntöjen pohjana tai luoda käytäntöjä kyselystä.

Käytäntömallien avulla voit määrittää oikeat suodattimet ja määritykset, joita tarvitaan ympäristösi tiettyjen kiinnostavien tapahtumien havaitsemiseen. Mallit sisältävät kaikenlaisia käytäntöjä, ja niitä voidaan käyttää eri palveluissa.

Voit luoda käytännön käytäntömalleista seuraavasti:

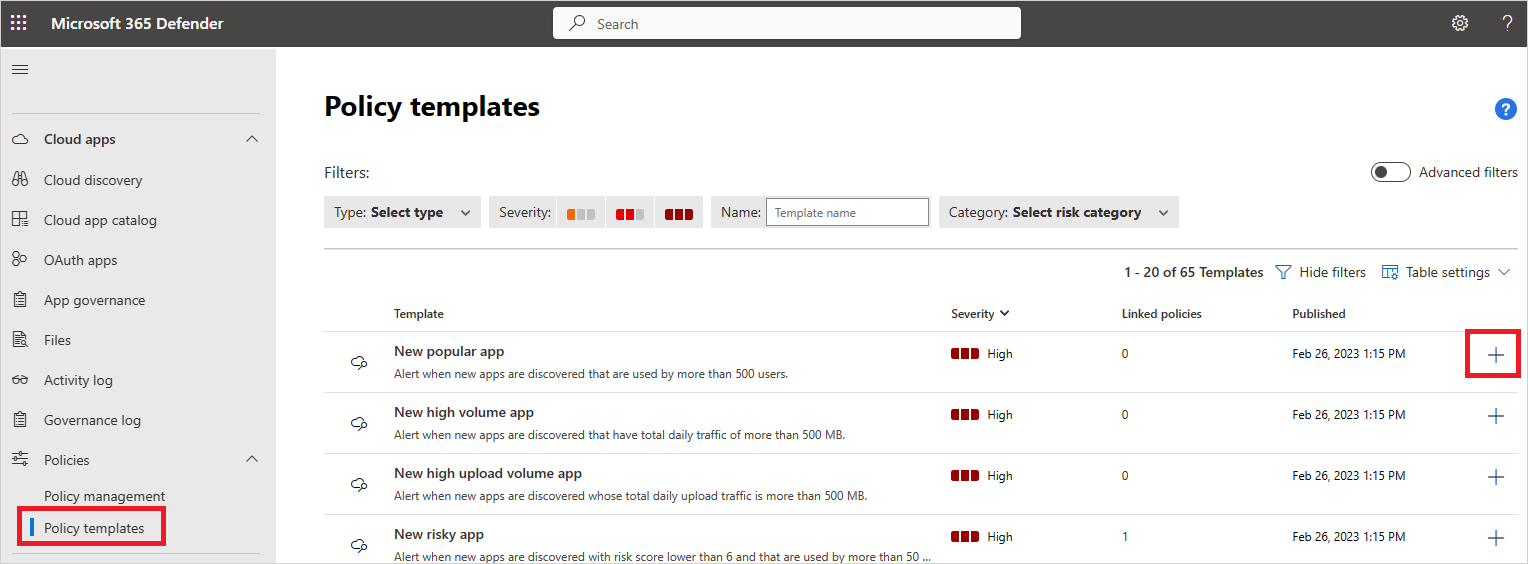

Siirry Microsoft Defender-portaalin Pilvisovellukset-kohdassa kohtaan Käytännöt –>Käytäntömallit.

Valitse plusmerkki (+) käytettävän mallin rivin oikeassa reunassa. Näyttöön avautuu luontikäytäntösivu, jossa on mallin ennalta määritetty määritys.

Muokkaa mallia mukautetun käytännön mukaan. Tämän uuden mallipohjaisen käytännön jokaista ominaisuutta ja kenttää voidaan muokata tarpeittesi mukaan.

Huomautus

Käytäntösuodattimia käytettäessä Contains etsii vain kokonaisia sanoja – pilkuilla, pisteillä, välilyönneillä tai alaviivoilla erotettuina. Jos esimerkiksi etsit haittaohjelmia tai viruksia, se löytää virus_malware_file.exe mutta ei löydä malwarevirusfile.exe. Jos etsit malware.exe, löydät kaikki tiedostot, joiden tiedostonimessä on joko haittaohjelma tai exe, kun taas jos etsit "malware.exe" (lainausmerkeillä), löydät vain tiedostoja, jotka sisältävät täsmälleen "malware.exe".

Sama kuin haku vain koko merkkijonolle, esimerkiksi jos etsit malware.exe se löytää malware.exe mutta ei malware.exe.txt.Kun olet luonut uuden mallipohjaisen käytännön, linkki uuteen käytäntöön näkyy Käytäntömalli-taulukon Linkitetty käytännöt -sarakkeessa sen mallin vieressä, josta käytäntö luotiin. Voit luoda kustakin mallista niin monta käytäntöä kuin haluat, ja ne kaikki linkitetään alkuperäiseen malliin. Linkityksen avulla voit seurata kaikkia samaa mallia käyttäviä käytäntöjä.

Vaihtoehtoisesti voit luoda käytännön tutkinnan aikana. Jos tutkit toimintolokia, tiedostoja tai käyttäjätietoja ja poraudut alaspäin etsimään jotain tiettyä, voit luoda uuden käytännön milloin tahansa tutkimuksesi tulosten perusteella.

Saatat esimerkiksi haluta luoda sellaisen, jos tarkastelet toimintalokia ja näet järjestelmänvalvojan toiminnan toimistosi IP-osoitteiden ulkopuolelta.

Jos haluat luoda käytännön tutkimustulosten perusteella, toimi seuraavasti:

Siirry Microsoft Defender-portaalissa johonkin seuraavista:

- Pilvisovellukset ->toimintoloki

- Pilvisovellukset ->tiedostot

- Assets ->Käyttäjätiedot

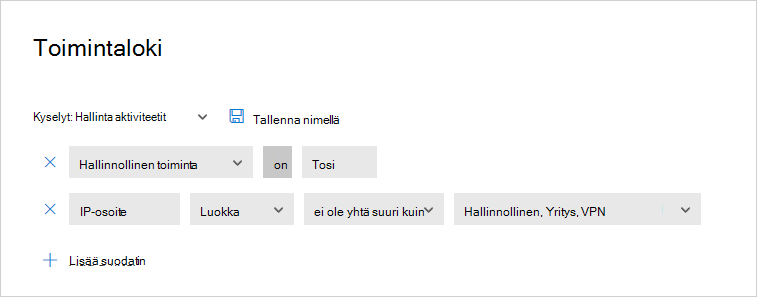

Sivun yläreunassa olevien suodattimien avulla voit rajoittaa hakutulokset epäilyttävään alueeseen. Valitse esimerkiksi Toimintaloki-sivulla Hallinnollinen toiminta ja valitse Tosi. Valitse SITTEN IP-osoite-kohdastaLuokka ja määritä arvoksi se, että se ei sisällä IP-osoiteluokkia, jotka olet luonut tunnistettaville toimialueillesi, kuten järjestelmänvalvojalle, yrityksille ja VPN-IP-osoitteille.

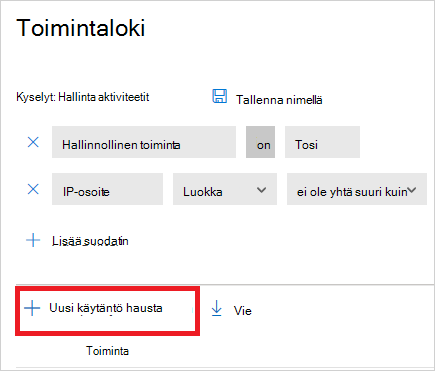

Valitse kyselyn alta Uusi käytäntö hausta.

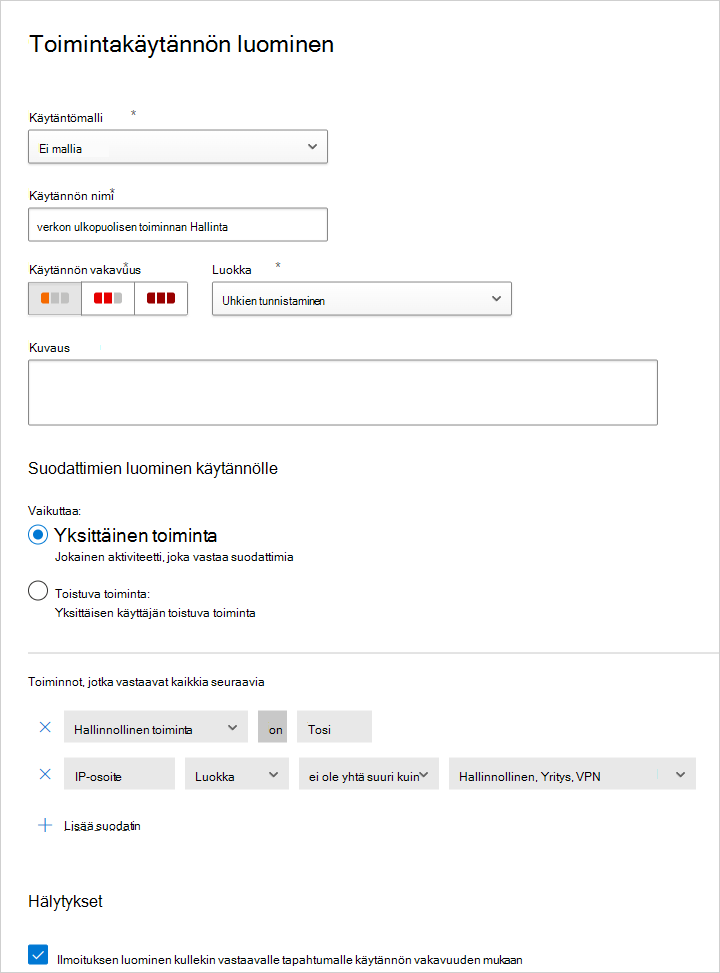

Näyttöön avautuu luontikäytäntösivu, joka sisältää tutkinnassa käyttämäsi suodattimet.

Muokkaa mallia mukautetun käytännön mukaan. Tämän uuden tutkimuspohjaisen käytännön jokaista ominaisuutta ja alaa voidaan muokata tarpeittesi mukaan.

Huomautus

Käytäntösuodattimia käytettäessä Contains etsii vain kokonaisia sanoja – pilkuilla, pisteillä, välilyönneillä tai alaviivoilla erotettuina. Jos esimerkiksi etsit haittaohjelmia tai viruksia, se löytää virus_malware_file.exe mutta ei löydä malwarevirusfile.exe.

Sama kuin haku vain koko merkkijonolle, esimerkiksi jos etsit malware.exe se löytää malware.exe mutta ei malware.exe.txt.

Huomautus

Lisätietoja käytäntökenttien määrittämisestä on vastaavassa käytäntödokumentaatiossa:

Lisää automaattisesti toimintoja, joilla vastataan ja korjataan riskejä automaattisesti

Luettelo käytettävissä olevista hallintotoimista sovellusta kohden on kohdassa Hallinnoivat yhdistetyt sovellukset.

Voit myös määrittää käytännön lähettämään sinulle ilmoituksen sähköpostitse, kun vastaavuuksia havaitaan.

Jos haluat määrittää ilmoitusasetuksesi, siirry kohtaan Sähköposti-ilmoitusasetukset.

Ota käytännöt käyttöön ja poista ne käytöstä

Kun olet luonut käytännön, voit ottaa sen käyttöön tai poistaa sen käytöstä. Jos poistat käytöstä, sinun ei tarvitse poistaa käytäntöä sen luomisen jälkeen, jotta se voidaan pysäyttää. Jos haluat jostain syystä pysäyttää käytännön, poista se käytöstä, kunnes päätät ottaa sen uudelleen käyttöön.

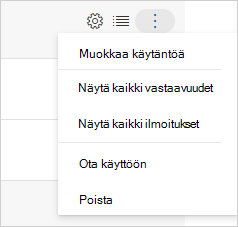

Jos haluat ottaa käytännön käyttöön, valitse Käytäntö-sivulla kolme pistettä käyttöön otettavan käytännön rivin lopusta. Valitse Ota käyttöön.

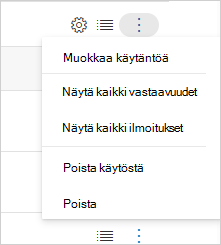

Jos haluat poistaa käytännön käytöstä, valitse Käytäntö-sivulla kolme pistettä sen rivin lopusta, jonka haluat poistaa käytöstä. Valitse Poista käytöstä.

Kun olet luonut uuden käytännön, se on oletusarvoisesti käytössä.

Käytäntöjen yleiskatsausraportti

Defender for Cloud Apps voit viedä käytäntöjen yleiskatsausraportin, jossa näkyvät koostetut ilmoitusarvot käytäntöä kohti. Sen avulla voit valvoa, ymmärtää ja mukauttaa käytäntöjäsi, jotta ne suojaavat organisaatiotasi paremmin.

Voit viedä lokin seuraavasti:

Valitse Käytännöt-sivullaVie-painike .

Määritä tarvittava aika-alue.

Valitse Vie. Tämä prosessi voi kestää jonkin aikaa.

Viedyn raportin lataaminen:

Kun raportti on valmis, siirry Microsoft Defender -portaaliin, kohtaan Raportit ja sitten Cloud Apps –>Viedyt raportit.

Valitse taulukossa asianmukainen raportti ja valitse sitten Lataa.

Seuraavat vaiheet

Jos kohtaat ongelmia, olemme täällä auttamassa. Jos haluat apua tai tukea tuoteongelmaasi varten, avaa tukipyyntö.