Co nowego w usłudze Microsoft Sentinel

W tym artykule wymieniono najnowsze funkcje dodane do usługi Microsoft Sentinel oraz nowe funkcje w powiązanych usługach, które zapewniają ulepszone środowisko użytkownika w usłudze Microsoft Sentinel. Aby uzyskać nowe funkcje na platformie ujednoliconych operacji zabezpieczeń (SecOps) firmy Microsoft, zobacz ujednoliconą dokumentację platformy SecOps.

Wymienione funkcje zostały wydane w ciągu ostatnich trzech miesięcy. Aby uzyskać informacje o wcześniejszych funkcjach dostarczanych, zobacz nasze blogi społeczności technicznej.

Uwaga

Aby uzyskać informacje o dostępności funkcji w chmurach dla instytucji rządowych USA, zobacz tabele usługi Microsoft Sentinel w temacie Dostępność funkcji w chmurze dla klientów instytucji rządowych USA.

Styczeń 2025 r.

- Optymalizowanie źródeł danych analizy zagrożeń przy użyciu reguł pozyskiwania

- Reguła dopasowywania analizy jest teraz ogólnie dostępna (ogólna dostępność)

- Zaktualizowano interfejs zarządzania analizą zagrożeń

- Odblokuj zaawansowane wyszukiwanie zagrożeń za pomocą nowych obiektów STIX, decydując się na nowe tabele analizy zagrożeń

- Interfejs API przekazywania analizy zagrożeń obsługuje teraz więcej obiektów STIX

- Łączniki danych usługi Microsoft Defender Threat Intelligence są teraz ogólnie dostępne (GA)

- Obsługa szablonów Bicep dla repozytoriów (wersja zapoznawcza)

- Aktualizacje optymalizacji SOC na potrzeby ujednoliconego zarządzania pokryciem

- Wyświetlanie zawartości szczegółowego rozwiązania w centrum zawartości usługi Microsoft Sentinel

Optymalizowanie źródeł danych analizy zagrożeń przy użyciu reguł pozyskiwania

Zoptymalizuj źródła danych analizy zagrożeń, filtrując i ulepszając obiekty przed ich dostarczeniem do obszaru roboczego. Reguły pozyskiwania aktualizują atrybuty obiektów intel zagrożeń lub filtrują obiekty razem. Zapoznaj się z ogłoszeniem na blogu tutaj!

Aby uzyskać więcej informacji, zobacz Omówienie reguł pozyskiwania analizy zagrożeń.

Reguła dopasowywania analizy jest teraz ogólnie dostępna (ogólna dostępność)

Firma Microsoft zapewnia dostęp do analizy zagrożeń w warstwie Premium za pośrednictwem reguły analizy analizy zagrożeń w usłudze Defender, która jest teraz ogólnie dostępna. Aby uzyskać więcej informacji na temat korzystania z tej reguły, która generuje alerty i zdarzenia o wysokiej wierności, zobacz Używanie pasującej analizy do wykrywania zagrożeń.

Interfejs zarządzania analizą zagrożeń został przeniesiony

Analiza zagrożeń dla usługi Microsoft Sentinel w portalu usługi Defender uległa zmianie. Zmieniliśmy nazwę strony Zarządzanie funkcją Intel i przenieśliśmy ją z innymi przepływami pracy analizy zagrożeń. W środowisku platformy Azure nie ma żadnych zmian w przypadku klientów korzystających z usługi Microsoft Sentinel.

Ulepszenia możliwości analizy zagrożeń są dostępne dla klientów korzystających z obu środowisk usługi Microsoft Sentinel. Interfejs zarządzania usprawnia tworzenie i curation narzędzia Threat Intel z następującymi kluczowymi funkcjami:

- Zdefiniuj relacje podczas tworzenia nowych obiektów STIX.

- Curate existing threat intelligence with the new relationship builder (Curate existing threat intelligence with the new relationship builder( Curate existing threat intelligence with the new relationship builder (Curate

- Szybko twórz wiele obiektów, kopiując typowe metadane z nowego lub istniejącego obiektu TI przy użyciu funkcji duplikowania.

- Użyj wyszukiwania zaawansowanego, aby sortować i filtrować obiekty analizy zagrożeń bez konieczności nawet pisania zapytania usługi Log Analytics.

Aby uzyskać więcej informacji, zobacz następujące artykuły:

- Nowe obiekty STIX w usłudze Microsoft Sentinel

- Omówienie analizy zagrożeń

- Odkrywanie przeciwników za pomocą analizy zagrożeń na ujednoliconej platformie SecOps firmy Microsoft

Odblokuj zaawansowane wyszukiwanie zagrożeń za pomocą nowych obiektów STIX, decydując się na nowe tabele analizy zagrożeń

Tabele obsługujące nowy schemat obiektów STIX nie są dostępne publicznie. Aby wykonać zapytanie dotyczące analizy zagrożeń dla obiektów STIX za pomocą języka KQL i odblokować model wyszukiwania zagrożeń, który ich używa, poproś o wyrażenie zgody na ten formularz. Pozyskiwanie analizy zagrożeń do nowych tabel ThreatIntelIndicator oraz ThreatIntelObjects wraz z bieżącą tabelą lub zamiast z bieżącą tabelą , ThreatIntelligenceIndicatorprzy użyciu tego procesu zgody.

Aby uzyskać więcej informacji, zobacz ogłoszenie w blogu New STIX objects in Microsoft Sentinel (Nowe obiekty STIX w usłudze Microsoft Sentinel).

Interfejs API przekazywania analizy zagrożeń obsługuje teraz więcej obiektów STIX

Jak najlepiej wykorzystać platformy analizy zagrożeń podczas łączenia ich z usługą Microsoft Sentinel przy użyciu interfejsu API przekazywania. Teraz można pozyskiwać więcej obiektów niż tylko wskaźniki, odzwierciedlając dostępną zróżnicowaną analizę zagrożeń. Interfejs API przekazywania obsługuje następujące obiekty STIX:

indicatorattack-patternidentitythreat-actorrelationship

Aby uzyskać więcej informacji, zobacz następujące artykuły:

- Łączenie platformy analizy zagrożeń za pomocą interfejsu API przekazywania (wersja zapoznawcza)

- Importowanie analizy zagrożeń do usługi Microsoft Sentinel przy użyciu interfejsu API przekazywania (wersja zapoznawcza)

- Nowe obiekty STIX w usłudze Microsoft Sentinel

Łączniki danych usługi Microsoft Defender Threat Intelligence są teraz ogólnie dostępne (GA)

Łączniki danych usługi Microsoft Defender Threat Intelligence w warstwie Premium i standardowej są teraz ogólnie dostępne w centrum zawartości. Aby uzyskać więcej informacji, zobacz następujące artykuły:

- Eksplorowanie licencji usługi Defender Threat Intelligence

- Włączanie łącznika danych usługi Microsoft Defender Threat Intelligence

Obsługa szablonów Bicep dla repozytoriów (wersja zapoznawcza)

Szablonów Bicep można używać jako zamiennika plików JSON szablonów usługi ARM w repozytoriach usługi Microsoft Sentinel lub łącznie z nimi. Język Bicep zapewnia intuicyjny sposób tworzenia szablonów zasobów platformy Azure i elementów zawartości usługi Microsoft Sentinel. Nie tylko łatwiej jest opracowywać nowe elementy zawartości, Bicep ułatwia przeglądanie i aktualizowanie zawartości dla każdego, kto jest częścią ciągłej integracji i dostarczania zawartości usługi Microsoft Sentinel.

Aby uzyskać więcej informacji, zobacz Planowanie zawartości repozytorium.

Aktualizacje optymalizacji SOC na potrzeby ujednoliconego zarządzania pokryciem

W obszarach roboczych obsługujących ujednolicone operacje zabezpieczeń optymalizacje SOC obsługują teraz zarówno dane SIEM, jak i XDR z pokryciem wykrywania w usługach Microsoft Defender.

W portalu usługi Defender optymalizacje SOC i strony MITRE ATT&CK udostępniają również dodatkowe funkcje optymalizacji pokrycia opartego na zagrożeniach, aby ułatwić zrozumienie wpływu zaleceń dotyczących środowiska i ułatwienie priorytetu, które należy najpierw wdrożyć.

Ulepszenia obejmują:

| Obszar | Szczegóły |

|---|---|

| Strona Przegląd optymalizacji SOC |

— Wysoki, Średni lub Niski wynik dla bieżącego pokrycia wykrywania. Ten rodzaj oceniania może pomóc w podjęciu decyzji, które zalecenia mają na pierwszy rzut oka ustalić priorytety. - Wskazanie liczby aktywnych produktów (usług) usługi Microsoft Defender ze wszystkich dostępnych produktów. Pomaga to zrozumieć, czy w danym środowisku brakuje całego produktu. |

|

Okienko boczne szczegółów optymalizacji, wyświetlane podczas przechodzenia do szczegółów określonej optymalizacji |

— Szczegółowa analiza pokrycia, w tym liczba wykrytych przez użytkownika, akcje odpowiedzi i aktywne produkty. - Szczegółowe wykresy pająków, które pokazują pokrycie w różnych kategoriach zagrożeń, zarówno dla wykrywania zdefiniowanego przez użytkownika, jak i gotowego do użycia. — Opcja przechodzenia do określonego scenariusza zagrożenia na stronie MITRE ATT&CK zamiast wyświetlania pokrycia MITRE ATT&CK tylko w okienku bocznym. — Opcja Wyświetlania pełnego scenariusza zagrożenia w celu przechodzenia do szczegółów dotyczących produktów zabezpieczeń i wykrywania dostępnych w celu zapewnienia pokrycia zabezpieczeń w danym środowisku. |

| STRONA MITRE ATT&CK | — Nowy przełącznik umożliwiający wyświetlanie pokrycia według scenariusza zagrożenia. Jeśli przejdziesz do strony MITRE ATT&CK z okienka szczegółów rekomendacji lub na stronie Wyświetl scenariusz pełnego zagrożenia, strona MITRE ATT&CK jest wstępnie filtrowana pod kątem scenariusza zagrożenia. - Okienko szczegółów techniki, wyświetlane po stronie po wybraniu konkretnej techniki MITRE ATT&CK, teraz pokazuje liczbę aktywnych wykryć poza wszystkimi dostępnymi wykrywaniami dla tej techniki. |

Aby uzyskać więcej informacji, zobacz Optymalizowanie operacji zabezpieczeń i Omówienie pokrycia zabezpieczeń przez platformę MITRE ATT&CK.

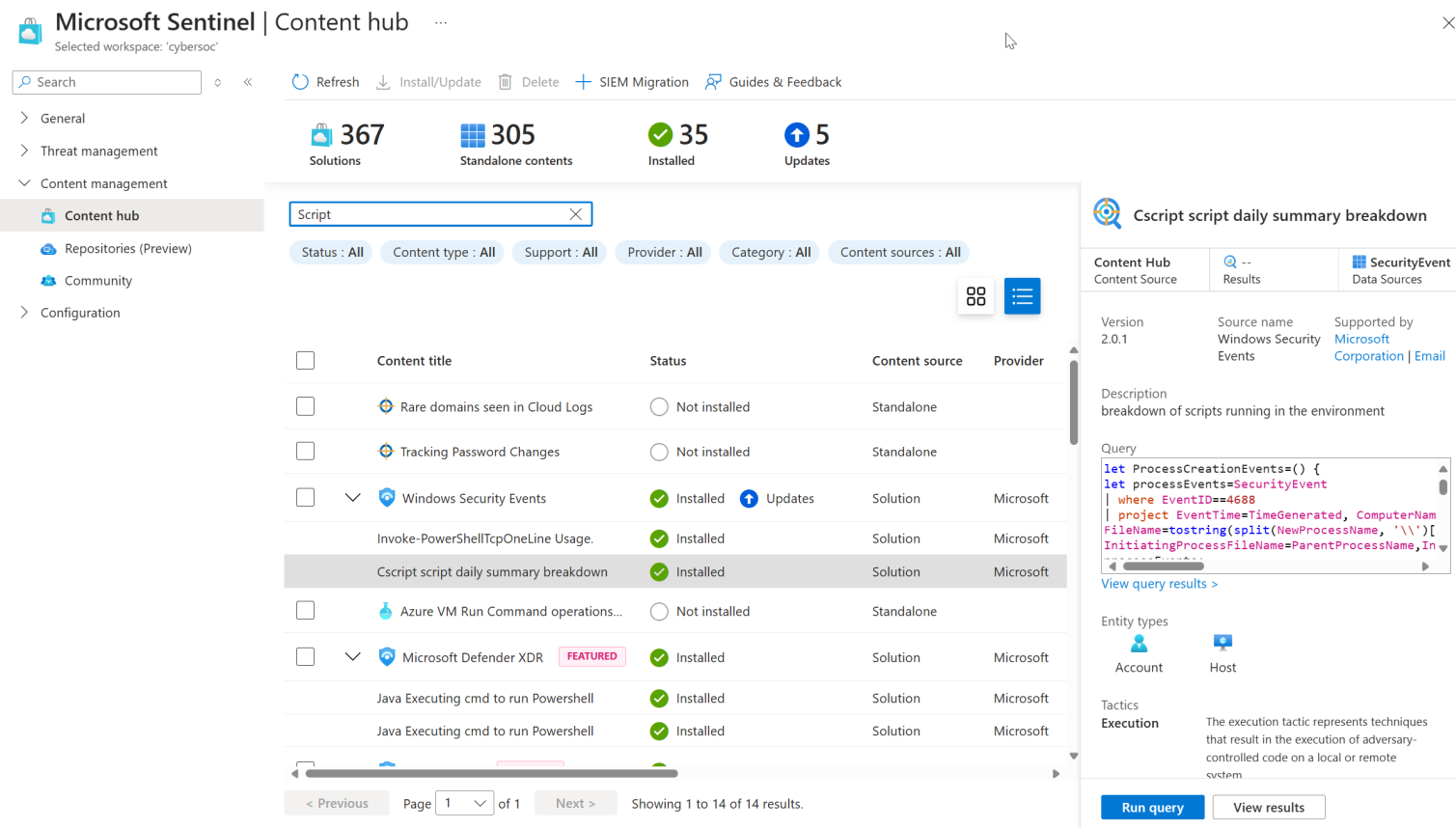

Wyświetlanie zawartości szczegółowego rozwiązania w centrum zawartości usługi Microsoft Sentinel

Teraz możesz wyświetlić pojedynczą zawartość dostępną w konkretnym rozwiązaniu bezpośrednio z centrum zawartości, nawet przed zainstalowaniem rozwiązania. Ta nowa widoczność ułatwia zrozumienie dostępnej zawartości oraz łatwiejsze identyfikowanie, planowanie i instalowanie potrzebnych rozwiązań.

Rozwiń każde rozwiązanie w centrum zawartości, aby wyświetlić dołączona zawartość zabezpieczeń. Na przykład:

Szczegółowe aktualizacje zawartości rozwiązania obejmują również generowanie opartej na sztucznej inteligencji wyszukiwarki, która ułatwia uruchamianie bardziej niezawodnych wyszukiwań, zagłębianie się w zawartość rozwiązania i zwracanie wyników pod kątem podobnych terminów.

Aby uzyskać więcej informacji, zobacz Odnajdywanie zawartości.

Grudzień 2024 r.

- Nowe zalecenie dotyczące optymalizacji SOC oparte na podobnych organizacjach (wersja zapoznawcza)

- Wdrażanie bez agenta dla aplikacji SAP (ograniczona wersja zapoznawcza)

- Skoroszyty usługi Microsoft Sentinel są teraz dostępne do wyświetlania bezpośrednio w portalu usługi Microsoft Defender

- Ujednolicone rozwiązanie Microsoft Sentinel dla aplikacji firmy Microsoft

- Nowa biblioteka dokumentacji ujednoliconej platformy operacji zabezpieczeń firmy Microsoft

- Nowy łącznik danych oparty na protokole S3 dla dzienników zapory aplikacji internetowej usług Amazon Web Services (wersja zapoznawcza)

Nowe zalecenie dotyczące optymalizacji SOC oparte na podobnych organizacjach (wersja zapoznawcza)

Optymalizacja SOC zawiera teraz nowe zalecenia dotyczące dodawania źródeł danych do obszaru roboczego w oparciu o stan zabezpieczeń innych klientów w podobnych branżach i sektorach, jak ty, oraz z podobnymi wzorcami pozyskiwania danych. Dodaj zalecane źródła danych, aby zwiększyć bezpieczeństwo organizacji.

Aby uzyskać więcej informacji, zobacz SoC optimization reference of recommendations (Dokumentacja optymalizacji SOC zaleceń).

Wdrażanie bez agenta dla aplikacji SAP (ograniczona wersja zapoznawcza)

Rozwiązanie Microsoft Sentinel dla aplikacji SAP obsługuje teraz wdrożenie bez agenta przy użyciu własnych funkcji platformy w chmurze SAP w celu zapewnienia uproszczonego, bez agenta wdrożenia i łączności. Zamiast wdrażać maszynę wirtualną i konteneryzowany agent, użyj łącznika SAP Cloud Connector i istniejących połączeń z systemami ABAP zaplecza, aby połączyć system SAP z usługą Microsoft Sentinel.

Rozwiązanie bez agenta korzysta z łącznika SAP Cloud Connector i pakietu SAP Integration Suite, które są już znane większości klientów sap. Znacznie skraca to czas wdrażania, szczególnie w przypadku osób mniej zaznajomionych z administrowanie platformami Docker, Kubernetes i Linux. Korzystając z łącznika SAP Cloud Connector, rozwiązanie korzysta z już istniejących konfiguracji i ustanowionych procesów integracji. Oznacza to, że nie musisz ponownie rozwiązywać problemów z siecią, ponieważ osoby uruchamiające łącznik SAP Cloud Connector przeszły już ten proces.

Rozwiązanie bez agenta jest zgodne z rozwiązaniem SAP S/4HANA Cloud, Private Edition RISE z oprogramowaniem SAP, oprogramowaniem SAP S/4HANA lokalnie i składnikiem SAP ERP Central (ECC), zapewniając ciągłą funkcjonalność istniejącej zawartości zabezpieczeń, w tym wykrywanie, skoroszyty i podręczniki.

Ważne

Rozwiązanie bez agenta usługi Microsoft Sentinel jest dostępne w ograniczonej wersji zapoznawczej jako wstępnie wydanego produktu, które może zostać znacząco zmodyfikowane przed jej wydaniem komercyjnie. Firma Microsoft nie udziela żadnych gwarancji wyrażonych ani domniemanych w odniesieniu do informacji podanych tutaj. Dostęp do rozwiązania bez agenta wymaga również rejestracji i jest dostępny tylko dla zatwierdzonych klientów i partnerów w okresie obowiązywania wersji zapoznawczej.

Aby uzyskać więcej informacji, zobacz:

- Usługa Microsoft Sentinel dla oprogramowania SAP jest bez agenta

- Zarejestruj się w celu uzyskania ograniczonej wersji zapoznawczej

- Rozwiązanie Microsoft Sentinel dla aplikacji SAP: Omówienie wdrażania

Skoroszyty usługi Microsoft Sentinel są teraz dostępne do wyświetlania bezpośrednio w portalu usługi Microsoft Defender

Skoroszyty usługi Microsoft Sentinel są teraz dostępne do wyświetlania bezpośrednio w portalu usługi Microsoft Defender na potrzeby ujednoliconych operacji zabezpieczeń (SecOps). Teraz w portalu usługi Defender po wybraniu pozycji Skoroszyty zarządzania zagrożeniami> w usłudze Microsoft Sentinel > pozostaniesz w portalu usługi Defender zamiast otwieranej nowej karty skoroszytów w witrynie Azure Portal. Kontynuuj kartowanie w witrynie Azure Portal tylko wtedy, gdy musisz edytować skoroszyty.

Skoroszyty usługi Microsoft Sentinel są oparte na skoroszytach usługi Azure Monitor i ułatwiają wizualizowanie i monitorowanie danych pozyskanych do usługi Microsoft Sentinel. Skoroszyty dodają tabele i wykresy z analizą dzienników i zapytań do narzędzi, które są już dostępne.

Aby uzyskać więcej informacji, zobacz Wizualizowanie i monitorowanie danych przy użyciu skoroszytów w usłudze Microsoft Sentinel i Łączenie usługi Microsoft Sentinel z usługą Microsoft Defender XDR.

Ujednolicone rozwiązanie Microsoft Sentinel dla aplikacji firmy Microsoft

Usługa Microsoft Sentinel udostępnia teraz ujednolicone rozwiązanie dla platformy Microsoft Power Platform, platformy Microsoft Dynamics 365 Customer Engagement i usługi Microsoft Dynamics 365 Finance and Operations. Rozwiązanie zawiera łączniki danych i zawartość zabezpieczeń dla wszystkich platform.

Zaktualizowane rozwiązanie usuwa aplikacje Dynamics 365 CE i rozwiązania Dynamics 365 Finance and Operations z centrum zawartości usługi Microsoft Sentinel. Istniejący klienci zobaczą, że te rozwiązania zostaną zmienione na rozwiązanie Microsoft Business Applications .

Zaktualizowane rozwiązanie usuwa również łącznik danych spisu platformy Power Platform. Łącznik danych spisu platformy Power Platform jest nadal obsługiwany w obszarach roboczych, w których jest już wdrożony, ale nie jest dostępny dla nowych wdrożeń w innych obszarach roboczych.

Aby uzyskać więcej informacji, zobacz:

Co to jest rozwiązanie usługi Microsoft Sentinel dla aplikacji firmy Microsoft?

Microsoft Power Platform i Microsoft Dynamics 365 Customer Engagement:

Microsoft Dynamics 365 Finance and Operations:

Nowa biblioteka dokumentacji ujednoliconej platformy operacji zabezpieczeń firmy Microsoft

Znajdź scentralizowaną dokumentację dotyczącą ujednoliconej platformy SecOps firmy Microsoft w portalu usługi Microsoft Defender. Ujednolicona platforma SecOps firmy Microsoft łączy pełne możliwości usługi Microsoft Sentinel, Microsoft Defender XDR, Microsoft Security Exposure Management i generujące sztuczną inteligencję w portalu usługi Defender. Dowiedz się więcej o funkcjach i funkcjach dostępnych na ujednoliconej platformie SecOps firmy Microsoft, a następnie zacznij planować wdrożenie.

Nowy łącznik danych oparty na protokole S3 dla dzienników zapory aplikacji internetowej usług Amazon Web Services (wersja zapoznawcza)

Pozyskiwanie dzienników z zapory aplikacji internetowej (WAF) usługi Amazon Web Services przy użyciu nowego łącznika S3 usługi Microsoft Sentinel. Ta funkcja łącznika, po raz pierwszy, szybka i łatwa automatyczna konfiguracja, dzięki czemu można używać szablonów platformy AWS CloudFormation do tworzenia zasobów. Wyślij dzienniki zapory aplikacji internetowej platformy AWS do zasobnika S3, w którym nasz łącznik danych pobiera je i pozyskuje.

Aby uzyskać więcej szczegółów i instrukcji dotyczących konfiguracji, zobacz Łączenie usługi Microsoft Sentinel z usługami Amazon Web Services w celu pozyskiwania dzienników zapory aplikacji internetowej platformy AWS.

Listopad 2024 r.

Dostępność usługi Microsoft Sentinel w portalu usługi Microsoft Defender

Wcześniej ogłosiliśmy, że usługa Microsoft Sentinel jest ogólnie dostępna na ujednoliconej platformie operacji zabezpieczeń firmy Microsoft w portalu usługi Microsoft Defender.

Teraz w wersji zapoznawczej usługa Microsoft Sentinel jest dostępna w portalu usługi Defender nawet bez usługi Microsoft Defender XDR lub licencji platformy Microsoft 365 E5. Aby uzyskać więcej informacji, zobacz:

- Usługa Microsoft Sentinel w portalu usługi Microsoft Defender

- Łączenie usługi Microsoft Sentinel z portalem usługi Microsoft Defender

Październik 2024 r.

Aktualizacje rozwiązania Microsoft Sentinel dla platformy Microsoft Power Platform

Od 17 października 2024 r. dane rejestrowania inspekcji dla usług Power Apps, Power Platform DLP i Power Platform Connector są kierowane do PowerPlatformAdminActivity tabeli zamiast PowerAppsActivityPowerPlatformDlpActivity tabel i PowerPlatformConnectorActivity .

Zawartość zabezpieczeń w rozwiązaniu Microsoft Sentinel dla platformy Microsoft Power Platform jest aktualizowana przy użyciu nowej tabeli i schematów dla łączników Power Apps, Power Platform DLP i Power Platform. Zalecamy zaktualizowanie rozwiązania Power Platform w obszarze roboczym do najnowszej wersji i zastosowanie zaktualizowanych szablonów reguł analizy w celu skorzystania ze zmian. Aby uzyskać więcej informacji, zobacz Instalowanie lub aktualizowanie zawartości.

Klienci korzystający z przestarzałych łączników danych dla usług Power Apps, Power Platform DLP i Power Platform Connector mogą bezpiecznie odłączyć i usunąć te łączniki z obszaru roboczego usługi Microsoft Sentinel. Wszystkie skojarzone przepływy danych są pozyskiwane przy użyciu łącznika aktywności administratora platformy Power Platform.

Aby uzyskać więcej informacji, zobacz Centrum komunikatów.

Wrzesień 2024 r.

- Mapowanie schematu dodane do środowiska migracji rozwiązania SIEM

- Widżety wzbogacania innych firm, które mają zostać wycofane w lutym 2025 r.

- Rezerwacje platformy Azure mają teraz dostępne plany zakupu przed zakupem dla usługi Microsoft Sentinel

- Importowanie/eksportowanie reguł automatyzacji jest teraz ogólnie dostępne (GA)

- Łączniki danych platformy Google Cloud Platform są teraz ogólnie dostępne (GA)

- Usługa Microsoft Sentinel jest teraz ogólnie dostępna w usłudze Azure Israel Central

Mapowanie schematu dodane do środowiska migracji rozwiązania SIEM

Ponieważ środowisko migracji rozwiązania SIEM stało się ogólnie dostępne w maju 2024 r., wprowadzono stałe ulepszenia ułatwiające migrowanie monitorowania zabezpieczeń z rozwiązania Splunk. Następujące nowe funkcje umożliwiają klientom udostępnienie bardziej kontekstowych szczegółów dotyczących środowiska splunk i użycia do aparatu tłumaczenia migracji SIEM usługi Microsoft Sentinel:

- Mapowanie schematu

- Obsługa makr splunk w tłumaczeniu

- Obsługa wyszukiwania splunk w tłumaczeniu

Aby dowiedzieć się więcej o tych aktualizacjach, zobacz Środowisko migracji rozwiązania SIEM.

Aby uzyskać więcej informacji na temat środowiska migracji rozwiązania SIEM, zobacz następujące artykuły:

- Zostań ninja usługi Microsoft Sentinel — sekcja migracji

- Aktualizacja migracji rozwiązania SIEM — blog usługi Microsoft Sentinel

Widżety wzbogacania innych firm, które mają zostać wycofane w lutym 2025 r.

Od razu nie można włączyć tej funkcji, aby tworzyć widżety wzbogacania pobierające dane z zewnętrznych źródeł danych innych firm. Te widżety są wyświetlane na stronach jednostek usługi Microsoft Sentinel i w innych lokalizacjach, w których są prezentowane informacje o jednostce. Ta zmiana występuje, ponieważ nie można już utworzyć magazynu kluczy platformy Azure wymaganego do uzyskania dostępu do tych zewnętrznych źródeł danych.

Jeśli używasz już żadnych widżetów wzbogacania innych firm, oznacza to, że jeśli ten magazyn kluczy już istnieje, nadal możesz skonfigurować widżety, których nie używano wcześniej, ale nie zalecamy tego robić.

Od lutego 2025 r. wszystkie istniejące widżety wzbogacania, które pobierają dane ze źródeł innych firm, przestaną być wyświetlane na stronach jednostek lub w dowolnym innym miejscu.

Jeśli organizacja korzysta z widżetów wzbogacania innych firm, zalecamy wcześniejsze wyłączenie ich przez usunięcie magazynu kluczy utworzonego w tym celu z grupy zasobów. Nazwa magazynu kluczy zaczyna się od "widgets".

Widżety wzbogacania oparte na źródłach danych innych firm nie mają wpływu na tę zmianę i będą nadal działać tak jak wcześniej. "Źródła danych innych firm" obejmują wszystkie dane, które zostały już pozyskane do usługi Microsoft Sentinel ze źródeł zewnętrznych — innymi słowy, wszystkie elementy w tabelach w obszarze roboczym usługi Log Analytics i microsoft Defender Threat Intelligence.

Plany zakupu wstępnego są teraz dostępne dla usługi Microsoft Sentinel

Plany przed zakupem to rodzaj rezerwacji platformy Azure. Gdy kupujesz plan przed zakupem, otrzymujesz jednostki zatwierdzeń (CU) w warstwach z rabatem dla określonego produktu. Jednostki zatwierdzeń (SCU) usługi Microsoft Sentinel mają zastosowanie do kwalifikujących się kosztów w obszarze roboczym. Jeśli masz przewidywalne koszty, wybór odpowiedniego planu przed zakupem pozwala zaoszczędzić pieniądze!

Aby uzyskać więcej informacji, zobacz Optymalizowanie kosztów za pomocą planu przed zakupem.

Importowanie/eksportowanie reguł automatyzacji jest teraz ogólnie dostępne (GA)

Możliwość eksportowania reguł automatyzacji do szablonów usługi Azure Resource Manager (ARM) w formacie JSON i importowania ich z szablonów usługi ARM jest teraz ogólnie dostępna po krótkim okresie obowiązywania wersji zapoznawczej.

Dowiedz się więcej na temat eksportowania i importowania reguł automatyzacji.

Łączniki danych platformy Google Cloud Platform są teraz ogólnie dostępne (GA)

Łączniki danych platformy Google Cloud Platform (GCP) usługi Microsoft Sentinel oparte na naszej platformie łączników bez kodu są teraz ogólnie dostępne. Za pomocą tych łączników można pozyskiwać dzienniki ze środowiska GCP przy użyciu funkcji GCP Pub/Sub:

Łącznik Dzienniki inspekcji pub/podrzędnej platformy Google Cloud Platform (GCP) zbiera ślady inspekcji dostępu do zasobów GCP. Analitycy mogą monitorować te dzienniki, aby śledzić próby dostępu do zasobów i wykrywać potencjalne zagrożenia w środowisku GCP.

Łącznik Google Cloud Platform (GCP) Security Command Center zbiera wyniki z usługi Google Security Command Center, niezawodnej platformy do zarządzania zabezpieczeniami i ryzykiem w usłudze Google Cloud. Analitycy mogą wyświetlać te wyniki, aby uzyskać wgląd w stan zabezpieczeń organizacji, w tym spis zasobów i odnajdywanie, wykrywanie luk w zabezpieczeniach i zagrożenia oraz środki zaradcze i korygowanie ryzyka.

Aby uzyskać więcej informacji na temat tych łączników, zobacz Ingest Google Cloud Platform log data into Microsoft Sentinel (Pozyskiwanie danych dzienników platformy Google Cloud Platform do usługi Microsoft Sentinel).

Usługa Microsoft Sentinel jest teraz ogólnie dostępna w usłudze Azure Israel Central

Usługa Microsoft Sentinel jest teraz dostępna w regionie Israel Central Azure z tym samym zestawem funkcji co wszystkie inne regiony komercyjne platformy Azure.

Aby uzyskać więcej informacji, zobacz obsługa funkcji usługi Microsoft Sentinel dla platformy Azure komercyjnych/innych chmur oraz dostępność geograficzna i miejsce przechowywania danych w usłudze Microsoft Sentinel.

Sierpień 2024 r.

- Wycofanie agenta usługi Log Analytics

- Eksportowanie i importowanie reguł automatyzacji (wersja zapoznawcza)

- Obsługa usługi Microsoft Sentinel w wielodostępnym zarządzaniu w usłudze Microsoft Defender (wersja zapoznawcza)

- Łącznik danych usługi Microsoft Defender Threat Intelligence w warstwie Premium (wersja zapoznawcza)

- Ujednolicone łączniki oparte na usłudze AMA na potrzeby pozyskiwania dziennika systemowego

- Lepsza widoczność zdarzeń zabezpieczeń systemu Windows

- Nowy plan przechowywania dzienników pomocniczych (wersja zapoznawcza)

- Tworzenie reguł podsumowania dla dużych zestawów danych (wersja zapoznawcza)

Wycofanie agenta usługi Log Analytics

Od 31 sierpnia 2024 r. agent usługi Log Analytics (MMA/OMS) zostanie wycofany.

Zbieranie dzienników z wielu urządzeń i urządzeń jest teraz obsługiwane przez format Common Event Format (CEF) za pośrednictwem amA, dziennika systemowego za pośrednictwem usługi AMA lub dzienników niestandardowych za pośrednictwem łącznika danych AMA w usłudze Microsoft Sentinel. Jeśli używasz agenta usługi Log Analytics we wdrożeniu usługi Microsoft Sentinel, zalecamy przeprowadzenie migracji do agenta usługi Azure Monitor (AMA).

Aby uzyskać więcej informacji, zobacz:

- Znajdowanie łącznika danych usługi Microsoft Sentinel

- Migracja do agenta usługi Azure Monitor z agenta usługi Log Analytics

- Migracja usługi AMA dla usługi Microsoft Sentinel

- Blogi:

Eksportowanie i importowanie reguł automatyzacji (wersja zapoznawcza)

Zarządzaj regułami automatyzacji usługi Microsoft Sentinel jako kodem! Teraz możesz wyeksportować reguły automatyzacji do plików szablonów usługi Azure Resource Manager (ARM) i zaimportować reguły z tych plików w ramach programu, aby zarządzać wdrożeniami usługi Microsoft Sentinel i kontrolować je jako kod. Akcja eksportu spowoduje utworzenie pliku JSON w lokalizacji pobierania przeglądarki, którą można następnie zmienić nazwę, przenieść i w inny sposób obsłużyć jak każdy inny plik.

Wyeksportowany plik JSON jest niezależny od obszaru roboczego, więc można go zaimportować do innych obszarów roboczych, a nawet innych dzierżaw. Jako kod można go również kontrolować, aktualizować i wdrażać w zarządzanej strukturze ciągłej integracji/ciągłego wdrażania.

Plik zawiera wszystkie parametry zdefiniowane w regule automatyzacji. Reguły dowolnego typu wyzwalacza można wyeksportować do pliku JSON.

Dowiedz się więcej na temat eksportowania i importowania reguł automatyzacji.

Obsługa usługi Microsoft Sentinel w wielodostępnym zarządzaniu w usłudze Microsoft Defender (wersja zapoznawcza)

Jeśli dołączysz usługę Microsoft Sentinel do ujednoliconej platformy operacji zabezpieczeń firmy Microsoft, dane usługi Microsoft Sentinel są teraz dostępne z danymi usługi Defender XDR w funkcji zarządzania wielodostępnego w usłudze Microsoft Defender. W ujednoliconej platformie operacji zabezpieczeń firmy Microsoft jest obecnie obsługiwany tylko jeden obszar roboczy usługi Microsoft Sentinel na dzierżawę. Dlatego zarządzanie wielodostępne w usłudze Microsoft Defender pokazuje dane zarządzania informacjami i zdarzeniami zabezpieczeń (SIEM) z jednego obszaru roboczego usługi Microsoft Sentinel na dzierżawę. Aby uzyskać więcej informacji, zobacz Zarządzanie wielodostępne usługi Microsoft Defender i Usługa Microsoft Sentinel w portalu usługi Microsoft Defender.

Łącznik danych usługi Microsoft Defender Threat Intelligence w warstwie Premium (wersja zapoznawcza)

Twoja licencja Premium dla usługi Microsoft Defender Threat Intelligence (MDTI) umożliwia teraz pozyskiwanie wszystkich wskaźników Premium bezpośrednio w obszarze roboczym. Łącznik danych MDTI w warstwie Premium dodaje więcej do możliwości wyszukiwania zagrożeń i badań w usłudze Microsoft Sentinel.

Aby uzyskać więcej informacji, zobacz Omówienie analizy zagrożeń.

Ujednolicone łączniki oparte na usłudze AMA na potrzeby pozyskiwania dziennika systemowego

Po zbliżającym się wycofaniu agenta usługi Log Analytics usługa Microsoft Sentinel skonsolidowała kolekcję i pozyskiwanie komunikatów dziennika syslog, CEF i niestandardowych formatów w trzech łącznikach danych wielofunkcyjnych opartych na agencie usługi Azure Monitor (AMA):

- Dziennik systemowy za pośrednictwem usługi AMA dla dowolnego urządzenia, którego dzienniki są pozyskiwane do tabeli Syslog w usłudze Log Analytics.

- Common Event Format (CEF) za pośrednictwem usługi AMA dla dowolnego urządzenia, którego dzienniki są pozyskiwane do tabeli CommonSecurityLog w usłudze Log Analytics.

- Nowość! Dzienniki niestandardowe za pośrednictwem usługi AMA (wersja zapoznawcza), dla dowolnego z 15 typów urządzeń lub dowolnego urządzenia, którego dzienniki są pozyskiwane do tabel niestandardowych z nazwami kończącymi się _CL w usłudze Log Analytics.

Te łączniki zastępują prawie wszystkie istniejące łączniki dla poszczególnych typów urządzeń i urządzeń, które istniały do tej pory, które były oparte na starszym agencie usługi Log Analytics (znanym również jako MMA lub OMS) lub na bieżącym agencie usługi Azure Monitor. Rozwiązania udostępniane w centrum zawartości dla wszystkich tych urządzeń i urządzeń obejmują teraz, które z tych trzech łączników są odpowiednie dla rozwiązania.* Zastąpione łączniki są teraz oznaczone jako "Przestarzałe" w galerii łączników danych.

Wykresy pozyskiwania danych, które zostały wcześniej znalezione na stronie łącznika każdego urządzenia, można teraz znaleźć w skoroszytach specyficznych dla urządzenia spakowanych przy użyciu rozwiązania każdego urządzenia.

* Podczas instalowania rozwiązania dla dowolnej z tych aplikacji, urządzeń lub urządzeń, aby upewnić się, że towarzyszący łącznik danych jest zainstalowany, należy wybrać pozycję Zainstaluj z zależnościami na stronie rozwiązania, a następnie oznacz łącznik danych na poniższej stronie.

Aby zapoznać się ze zaktualizowanymi procedurami instalowania tych rozwiązań, zobacz następujące artykuły:

- CEF za pośrednictwem łącznika danych usługi AMA — konfigurowanie określonego urządzenia lub urządzenia na potrzeby pozyskiwania danych usługi Microsoft Sentinel

- Dziennik systemowy za pośrednictwem łącznika danych usługi AMA — konfigurowanie określonego urządzenia lub urządzenia na potrzeby pozyskiwania danych usługi Microsoft Sentinel

- Dzienniki niestandardowe za pośrednictwem łącznika danych usługi AMA — konfigurowanie pozyskiwania danych do usługi Microsoft Sentinel z określonych aplikacji

Lepsza widoczność zdarzeń zabezpieczeń systemu Windows

Ulepszyliśmy schemat tabeli SecurityEvent hostujący zdarzenia Zabezpieczenia Windows i dodaliśmy nowe kolumny w celu zapewnienia zgodności z agentem usługi Azure Monitor (AMA) dla systemu Windows (wersja 1.28.2). Te ulepszenia zostały zaprojektowane w celu zwiększenia widoczności i przejrzystości zebranych zdarzeń systemu Windows. Jeśli nie interesuje Cię odbieranie danych w tych polach, możesz zastosować transformację czasu pozyskiwania ("na przykład projekt-away"), aby je usunąć.

Nowy plan przechowywania dzienników pomocniczych (wersja zapoznawcza)

Nowy plan przechowywania dzienników pomocniczych dla tabel usługi Log Analytics umożliwia pozyskiwanie dużych ilości dzienników o dużej ilości z dodatkową wartością zabezpieczeń po znacznie niższych kosztach. Dzienniki pomocnicze są dostępne z interakcyjnym przechowywaniem przez 30 dni, w których można uruchamiać proste zapytania z pojedynczą tabelą, takie jak podsumowywanie i agregowanie danych. Po upływie tego 30-dniowego okresu dane dziennika pomocniczego przechodzą do długoterminowego przechowywania, które można zdefiniować przez maksymalnie 12 lat, przy bardzo niskich kosztach. Ten plan umożliwia również uruchamianie zadań wyszukiwania na danych w długoterminowym przechowywaniu, wyodrębniając tylko rekordy, które chcesz utworzyć nową tabelę, którą można traktować jak zwykłą tabelę usługi Log Analytics z pełnymi możliwościami zapytań.

Aby dowiedzieć się więcej na temat dzienników pomocniczych i porównać je z dziennikami analizy, zobacz Plany przechowywania dzienników w usłudze Microsoft Sentinel.

Aby uzyskać bardziej szczegółowe informacje na temat różnych planów zarządzania dziennikami, zobacz Artykuł Omówienie planów tabel w artykule Omówienie dzienników usługi Azure Monitor w dokumentacji usługi Azure Monitor.

Tworzenie reguł podsumowania w usłudze Microsoft Sentinel dla dużych zestawów danych (wersja zapoznawcza)

Usługa Microsoft Sentinel umożliwia teraz tworzenie dynamicznych podsumowań przy użyciu reguł podsumowania usługi Azure Monitor, które agregują duże zestawy danych w tle w celu zapewnienia sprawniejszego środowiska operacji zabezpieczeń we wszystkich warstwach dzienników.

- Uzyskiwanie dostępu do wyników reguły podsumowania za pośrednictwem język zapytań Kusto (KQL) między działaniami wykrywania, badania, wyszukiwania zagrożeń i raportowania.

- Uruchamianie zapytań język zapytań Kusto o wysokiej wydajności (KQL) na podsumowanych danych.

- Użyj wyników reguły podsumowania dla dłuższych okresów w badaniach, wyszukiwaniu zagrożeń i działaniach zgodności.

Aby uzyskać więcej informacji, zobacz Agregowanie danych usługi Microsoft Sentinel przy użyciu reguł podsumowania.