Kontroller skyapper med policyer

Policyer lar deg definere hvordan du vil at brukerne skal oppføre seg i skyen. De gjør det mulig for deg å oppdage risikabel atferd, brudd eller mistenkelige datapunkter og aktiviteter i skymiljøet. Om nødvendig kan du integrere utbedringsarbeidsflyter for å oppnå fullstendig risikoreduksjon. Det finnes flere typer policyer som samsvarer med de ulike typene informasjon du vil samle inn om skymiljøet og hvilke typer utbedringshandlinger du kanskje vil utføre.

Hvis det for eksempel er en trussel om databrudd som du vil sette i karantene, trenger du en annen type policy enn hvis du vil blokkere en risikabel skyapp fra å bli brukt av organisasjonen.

Policytyper

Når du ser på policybehandlingssiden , kan de ulike policyene og malene skilles ved type og ikon for å se hvilke policyer som er tilgjengelige. Policyene kan vises sammen på Alle policyer-fanen eller i de respektive kategorifanene. De tilgjengelige policyene avhenger av datakilden og hva du har aktivert i Defender for Cloud Apps for organisasjonen. Hvis du for eksempel har lastet opp skysøklogger, vises policyene knyttet til skyoppdaging.

Følgende typer policyer kan opprettes:

| Ikon for policytype | Policytype | Kategori | Bruk |

|---|---|---|---|

|

Aktivitetspolicy | Trusselregistrering | Med aktivitetspolicyer kan du håndheve en rekke automatiserte prosesser ved hjelp av API-ene til appleverandøren. Disse policyene lar deg overvåke bestemte aktiviteter som utføres av ulike brukere, eller følge uventet høye forekomster av en bestemt type aktivitet. Finn ut mer |

|

Policy for avviksregistrering | Trusselregistrering | Policyer for avviksregistrering gjør det mulig å se etter uvanlige aktiviteter i skyen. Gjenkjenning er basert på risikofaktorene du angir for å varsle deg når noe skjer som er forskjellig fra grunnlinjen i organisasjonen eller fra brukerens vanlige aktivitet. Finn ut mer |

|

Policy for OAuth-app | Trusselregistrering | Med OAuth-apppolicyer kan du undersøke hvilke tillatelser hver OAuth-app har bedt om, og automatisk godkjenne eller tilbakekalle den. Dette er innebygde policyer som følger med Defender for Cloud Apps og som ikke kan opprettes. Finn ut mer |

|

Policy for gjenkjenning av skadelig programvare | Trusselregistrering | Policyer for gjenkjenning av skadelig programvare gjør det mulig å identifisere skadelige filer i skylagringen og automatisk godkjenne eller tilbakekalle den. Dette er en innebygd policy som følger med Defender for Cloud Apps og ikke kan opprettes. Finn ut mer |

|

Filpolicy | Informasjonsbeskyttelse | Med filpolicyer kan du skanne skyappene etter angitte filer eller filtyper (delt, delt med eksterne domener), data (proprietær informasjon, personlige data, kredittkortinformasjon og andre typer data) og bruke styringshandlinger på filene (styringshandlinger er spesifikke for skyapp). Finn ut mer |

|

Tilgangspolicy | Betinget tilgang | Tilgangspolicyer gir deg overvåking og kontroll over brukerpålogginger i skyappene i sanntid. Finn ut mer |

|

Øktpolicy | Betinget tilgang | Øktpolicyer gir deg overvåking og kontroll over brukeraktivitet i skyappene i sanntid. Finn ut mer |

|

Policy for appoppdagelse | Skygge IT | Med policyer for appoppdagelse kan du angi varsler som varsler deg når nye apper oppdages i organisasjonen. Finn ut mer |

Identifisering av risiko

Defender for Cloud Apps hjelper deg med å redusere ulike risikoer i skyen. Du kan konfigurere alle policyer og varsler som skal knyttes til én av følgende risikoer:

Tilgangskontroll: Hvem får tilgang til hva fra hvor?

Overvåk virkemåten kontinuerlig og oppdag uregelmessige aktiviteter, inkludert høyrisikoinnsidere og eksterne angrep, og bruk en policy for å varsle, blokkere eller kreve identitetsbekreftelse for en app eller spesifikk handling i en app. Aktiverer lokale og mobile tilgangskontrollpolicyer basert på bruker, enhet og geografi med grov blokkering og detaljert visning, redigering og blokkering. Oppdag mistenkelige påloggingshendelser, inkludert feil med godkjenning med flere faktorer, påloggingsfeil for deaktivert konto og representasjonshendelser.

Samsvar: Er samsvarskravene dine brutt?

Katalogisere og identifisere sensitive eller regulerte data, inkludert delingstillatelser for hver fil, lagret i filsynkroniseringstjenester for å sikre samsvar med forskrifter som PCI, SOX og HIPAA

Konfigurasjonskontroll: Gjøres uautoriserte endringer i konfigurasjonen?

Overvåk konfigurasjonsendringer, inkludert manipulering av ekstern konfigurasjon.

Skyoppdagelse: Brukes nye apper i organisasjonen? Har du problemer med at Shadow IT-apper brukes som du ikke vet om?

Vurder generell risiko for hver skyapp basert på regulatoriske og bransjesertifiseringer og anbefalte fremgangsmåter. Lar deg overvåke antall brukere, aktiviteter, trafikkvolum og vanlige brukstimer for hvert skyprogram.

DLP: Deles proprietære filer offentlig? Må du sette filer i karantene?

Lokal DLP-integrering gir integrering og utbedring av lukket løkke med eksisterende lokale DLP-løsninger.

Privilegerte kontoer: Trenger du å overvåke administratorkontoer?

Aktivitetsovervåking i sanntid og rapportering av privilegerte brukere og administratorer.

Delingskontroll: Hvordan deles data i skymiljøet ditt?

Undersøk innholdet i filer og innhold i skyen, og fremtving interne og eksterne delingspolicyer. Overvåk samarbeid og fremtving delingspolicyer, for eksempel blokkering av filer fra å deles utenfor organisasjonen.

Trusselregistrering: Er det mistenkelige aktiviteter som truer skymiljøet?

Motta varsler i sanntid for enhver terskel for policybrudd eller aktivitet via e-post. Ved å bruke maskinlæringsalgoritmer kan Defender for Cloud Apps oppdage virkemåter som kan indikere at en bruker misbruker data.

Slik kontrollerer du risiko

Følg denne prosessen for å kontrollere risiko med policyer:

Opprett en policy fra en mal eller en spørring.

Finjuster policyen for å oppnå forventede resultater.

Legg til automatiserte handlinger for å svare og utbedre risikoer automatisk.

Opprette en policy

Du kan enten bruke Defender for Cloud Apps policymaler som grunnlag for alle policyer, eller opprette policyer fra en spørring.

Policymaler hjelper deg med å angi riktige filtre og konfigurasjoner som er nødvendige for å oppdage bestemte hendelser av interesse i miljøet ditt. Malene inneholder policyer av alle typer, og kan gjelde for ulike tjenester.

Hvis du vil opprette en policy fra policymaler, utfører du følgende trinn:

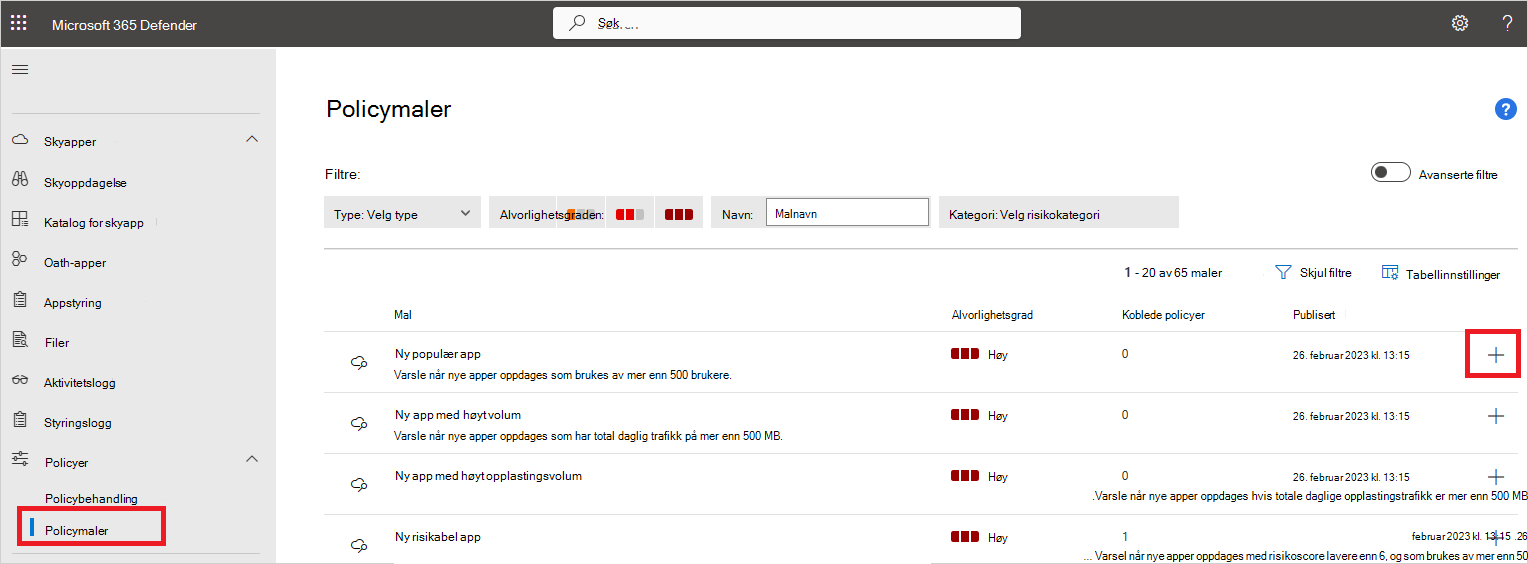

Gå til Policyer ->Policy-maler under Skyapper i Microsoft Defender-portalen.

Velg plusstegnet (+) helt til høyre i raden i malen du vil bruke. En side for oppretting av policy åpnes, med den forhåndsdefinerte konfigurasjonen av malen.

Endre malen etter behov for den egendefinerte policyen. Hver egenskap og hvert felt i denne nye malbaserte policyen kan endres i henhold til dine behov.

Obs!

Når du bruker policyfiltrene, søker Inneholder bare etter hele ord – atskilt med koma, prikker, mellomrom eller understrekingstegn. Hvis du for eksempel søker etter skadelig programvare eller virus, finner den virus_malware_file.exe men finner ikke malwarevirusfile.exe. Hvis du søker etter malware.exe, finner du ALLE filer med enten skadelig programvare eller exe i filnavnet, mens hvis du søker etter «malware.exe» (med anførselstegn), finner du bare filer som inneholder nøyaktig «malware.exe».

Er lik søk bare etter den fullstendige strengen, for eksempel hvis du søker etter malware.exe den finner malware.exe men ikke malware.exe.txt.Når du har opprettet den nye malbaserte policyen, vises en kobling til den nye policyen i kolonnen Koblede policyer i policymaltabellen ved siden av malen som policyen ble opprettet fra. Du kan opprette så mange policyer du vil fra hver mal, og alle kobles til den opprinnelige malen. Med kobling kan du spore alle policyer som er bygd ved hjelp av samme mal.

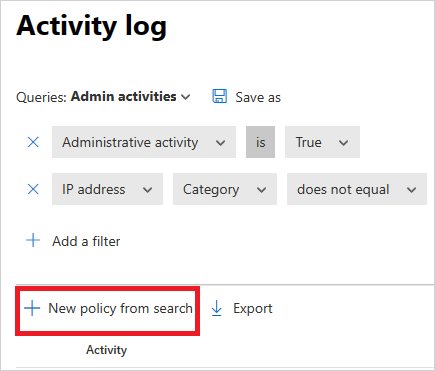

Du kan også opprette en policy under etterforskningen. Hvis du undersøker aktivitetsloggen, filer eller identiteter, og du driller ned for å søke etter noe spesifikt, kan du når som helst opprette en ny policy basert på resultatene av undersøkelsen.

Du kan for eksempel opprette en hvis du ser på aktivitetsloggen og ser en administratoraktivitet utenfor kontorets IP-adresser.

Gjør følgende for å opprette en policy basert på undersøkelsesresultater:

Gå til én av disse i Microsoft Defender-portalen:

- Skyapper –>aktivitetslogg

- Cloud Apps –>Filer

- Aktiva ->Identiteter

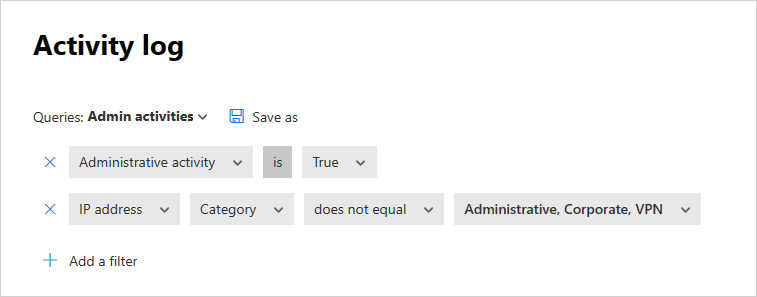

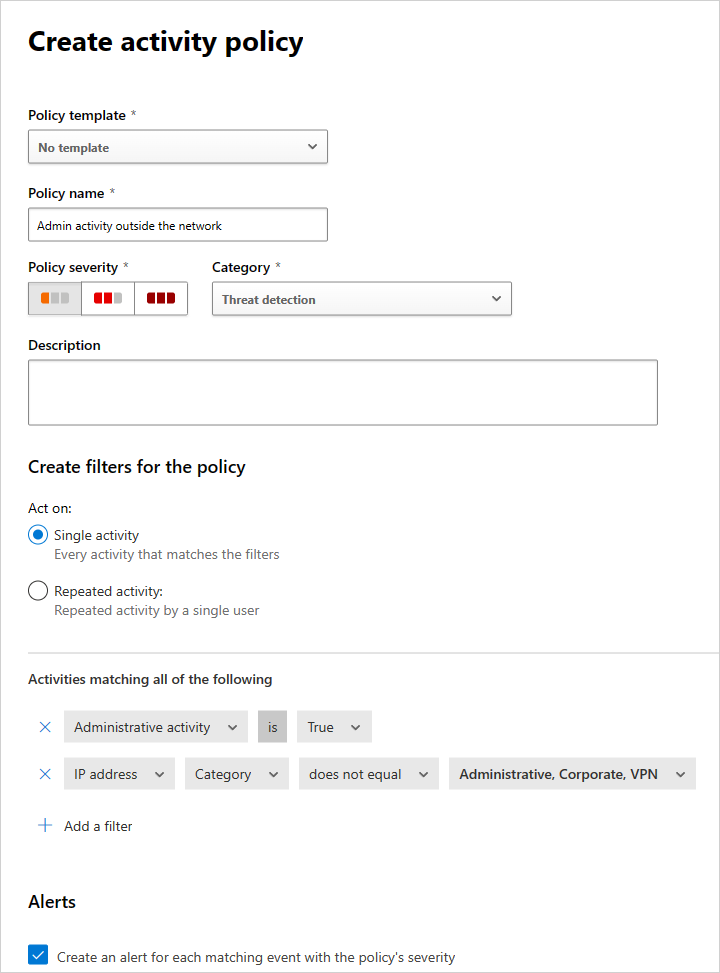

Bruk filtrene øverst på siden til å begrense søkeresultatene til det mistenkelige området. Velg for eksempel Administrativ aktivitet på aktivitetsloggsiden, og velg Sann. Velg deretter Kategori under IP-adresse, og angi verdien til ikke å inkludere IP-adressekategorier du har opprettet for dine gjenkjente domener, for eksempel administrator, firma og VPN IP-adresser.

Velg Ny policy fra søk under spørringen.

En side for oppretting av policy åpnes, som inneholder filtrene du brukte i undersøkelsen.

Endre malen etter behov for den egendefinerte policyen. Alle egenskaper og felt i denne nye undersøkelsesbaserte policyen kan endres i henhold til dine behov.

Obs!

Når du bruker policyfiltrene, søker Inneholder bare etter hele ord – atskilt med koma, prikker, mellomrom eller understrekingstegn. Hvis du for eksempel søker etter skadelig programvare eller virus, finner den virus_malware_file.exe men finner ikke malwarevirusfile.exe.

Er lik søk bare etter den fullstendige strengen, for eksempel hvis du søker etter malware.exe den finner malware.exe men ikke malware.exe.txt.

Obs!

Hvis du vil ha mer informasjon om hvordan du angir policyfeltene, kan du se tilsvarende policydokumentasjon:

Legg til automatiserte handlinger for å svare og utbedre risikoer automatisk

Hvis du vil ha en liste over tilgjengelige styringshandlinger per app, kan du se styrende tilkoblede apper.

Du kan også angi at policyen skal sende deg et varsel via e-post når treff oppdages.

Hvis du vil angi varslingsinnstillinger, kan du gå til innstillinger for e-postvarsling.

Aktivere og deaktivere policyer

Når du har opprettet en policy, kan du aktivere eller deaktivere den. Deaktivering unngår behovet for å slette en policy etter at du har opprettet den for å stoppe den. Hvis du av en eller annen grunn vil stoppe policyen, deaktiverer du den til du velger å aktivere den på nytt.

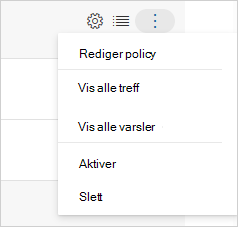

Hvis du vil aktivere en policy, velger du de tre prikkene på slutten av raden i policyen du vil aktivere, på Policy-siden . Velg Aktiver.

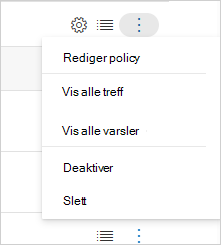

Hvis du vil deaktivere en policy, velger du de tre prikkene på slutten av raden i policyen du vil deaktivere, på Policy-siden . Velg Deaktiver.

Når du har opprettet en ny policy, er den aktivert som standard.

Oversiktsrapport for policyer

Defender for Cloud Apps lar deg eksportere en policyoversiktsrapport som viser aggregerte varslingsmåledata per policy for å hjelpe deg med å overvåke, forstå og tilpasse policyene dine for å beskytte organisasjonen bedre.

Hvis du vil eksportere en logg, utfører du følgende trinn:

Velg Eksporter-knappen på Policyer-siden.

Angi det nødvendige tidsintervallet.

Velg Eksporter. Denne prosessen kan ta litt tid.

Slik laster du ned den eksporterte rapporten:

Når rapporten er klar, går jeg til Rapporter og deretter Skyapper ->Eksporterte rapporter i Microsoft Defender-portalen.

Velg den relevante rapporten i tabellen, og velg deretter Last ned.

Neste trinn

Hvis det oppstår problemer, er vi her for å hjelpe. Hvis du vil ha hjelp eller støtte for produktproblemet, kan du åpne en støtteforespørsel.