ポリシーを使用したクラウド アプリの制御

ポリシーを使用して、ユーザーがクラウド上でどのように行動するかを定義することができます。 ポリシーを使用すると、クラウド環境におけるリスクのある動作、違反、または疑わしいデータ ポイントやアクティビティを検出することができます。 必要に応じて、修復ワークフローを統合して、完全なリスク軽減策を実現することができます。 ポリシーには複数の種類があり、クラウド環境に関して収集する必要があるさまざまな種類の情報や、実行する可能性のある修復アクションの種類と関連しています。

たとえば、隔離したいデータ違反の脅威がある場合は、危険なクラウド アプリが組織で使用されないようにブロックする場合とは異なる種類のポリシーを適用する必要があります。

ポリシーの種類

[ポリシー管理] ページを見ると、さまざまなポリシーとテンプレートを種類とアイコンで区別して、使用可能なポリシーを確認できます。 ポリシーは、[すべてのポリシー] タブまたはそれぞれのカテゴリ タブでまとめて表示できます。 使用可能なポリシーは、データ ソースと、organizationのDefender for Cloud Appsで有効にした内容によって異なります。 たとえば、クラウド検出ログをアップロードした場合、クラウド検出に関連するポリシーが表示されます。

次の種類のポリシーを作成できます。

| ポリシーの種類アイコン | ポリシーの種類 | カテゴリ | 使用 |

|---|---|---|---|

|

アクティビティ ポリシー | 脅威の検出 | アクティビティ ポリシーを使用すると、アプリ プロバイダーの API を使用して、さまざまな自動プロセスを適用できます。 これらのポリシーを使用すると、さまざまなユーザーによって実行される特定のアクティビティを監視したり、特定の種類のアクティビティの予想外に高い割合を追跡したりできます。 詳細情報 |

|

異常検出ポリシー | 脅威の検出 | 異常検出ポリシーを使用すると、クラウドで異常なアクティビティを検索できます。 検出は、組織のベースラインまたはユーザーの通常のアクティビティとは異なる何かが発生したときに警告するように設定したリスク要因に基づいています。 詳細情報 |

|

OAuth アプリ ポリシー | 脅威の検出 | OAuth アプリ ポリシーを使用すると、各 OAuth アプリが要求したアクセス許可を調査し、自動的に承認または取り消すことができます。 これらは、Defender for Cloud Appsに付属し、作成できない組み込みのポリシーです。 詳細情報 |

|

マルウェア検出ポリシー | 脅威の検出 | マルウェア検出ポリシーを使用すると、クラウド ストレージ内の悪意のあるファイルを特定し、自動的に承認または取り消すことができます。 これは、Defender for Cloud Appsに付属し、作成できない組み込みのポリシーです。 詳細情報 |

|

ファイル ポリシー | 情報保護 | ファイル ポリシーを使用すると、指定したファイルまたはファイルの種類 (共有、外部ドメインとの共有)、データ (専有情報、個人データ、クレジット カード情報、その他の種類のデータ) をクラウド アプリでスキャンし、ファイルにガバナンス アクションを適用できます (ガバナンス アクションはクラウド アプリ固有です)。 詳細情報 |

|

アクセス ポリシー | 条件付きアクセス | アクセス ポリシーを使用すると、クラウド アプリへのユーザー ログインをリアルタイムで監視および制御できます。 詳細情報 |

|

セッション ポリシー | 条件付きアクセス | セッション ポリシーを使用すると、クラウド アプリ内でのユーザー アクティビティをリアルタイムに監視し、制御することができます。 詳細情報 |

|

アプリの検出ポリシー | シャドウ IT | 前述のように、アプリ検出ポリシーを使用すると、組織内で新しいアプリが検出されたときに通知アラートを設定できます。 詳細情報 |

リスクの特定

Defender for Cloud Apps は、クラウド内のさまざまなリスクを軽減するのに役立ちます。 次のいずれかのリスクに関連付けるポリシーとアラートを構成できます。

アクセス制御: 誰がどこから何にアクセスしますか?

行動を継続的に監視し、リスクの高いインサイダー攻撃や外部攻撃を含む異常なアクティビティを検出し、アプリ内の任意のアプリまたは特定のアクションに対してアラート、ブロック、または ID 検証を要求するポリシーを適用します。 ユーザー、デバイス、地域に基づいたオンプレミスとモバイルのアクセス制御ポリシーを有効にし、大まかなブロックと詳細な表示、編集、ブロックを行います。 多要素認証エラー、無効なアカウント ログイン エラー、偽装イベントなど、疑わしいログイン イベントを検出します。

コンプライアンス: コンプライアンス要件に違反していますか?

PCI、SOX、HIPAA などの規制への準拠を確保するために、ファイル同期サービスに格納されている各ファイルの共有アクセス許可を含む、機密性の高いデータまたは規制されたデータをカタログ化して特定する

構成制御: 未承認の変更が構成に加えられているか。

リモート構成操作を含む構成変更を監視します。

クラウド検出:organizationで新しいアプリが使用されていますか? 知らないうちにシャドー IT アプリが使用されているという問題がありますか?

規制および業界の認定とベスト プラクティスに基づいて、各クラウド アプリの全体的なリスクを評価します。 各クラウド アプリケーションのユーザー数、アクティビティ、トラフィック量、および通常の使用時間を監視できます。

DLP: プロプライエタリ ファイルはパブリックに共有されていますか? ファイルを隔離する必要がありますか?

オンプレミス DLP 統合は、既存のオンプレミス DLP ソリューションとの統合と閉ループ修復を提供します。

特権アカウント: 管理者アカウントを監視する必要がありますか?

特権ユーザーと管理者のリアルタイムのアクティビティ監視とレポート。

共有コントロール: クラウド環境でデータを共有する方法

クラウド内のファイルとコンテンツの内容を検査し、内部および外部の共有ポリシーを適用します。 コラボレーションを監視し、ファイルが組織外で共有されるのをブロックするなどの共有ポリシーを適用します。

脅威検出: クラウド環境を脅かす疑わしいアクティビティはありますか?

ポリシー違反またはアクティビティのしきい値に関するリアルタイム通知を電子メールで受け取ります。 Defender for Cloud Apps では、機械学習アルゴリズムを適用することで、ユーザーがデータを悪用していることを示す可能性のある動作を検出できます。

リスクを制御する方法

このプロセスに従って、ポリシーを使用してリスクを制御します。

テンプレートまたはクエリからポリシーを作成します。

ポリシーを微調整して、予想される結果を達成します。

リスクに自動的に対応し、修復するための自動アクションを追加します。

ポリシーを作成する

すべてのポリシーの基礎としてDefender for Cloud Appsポリシー テンプレートを使用することも、クエリからポリシーを作成することもできます。

ポリシー テンプレートは、環境内の特定の目的のイベントを検出するために必要な正しいフィルターと構成を設定するのに役立ちます。 テンプレートには、すべての種類のポリシーが含まれており、さまざまなサービスに適用できます。

ポリシー テンプレートからポリシーを作成するには、次の手順に従います。

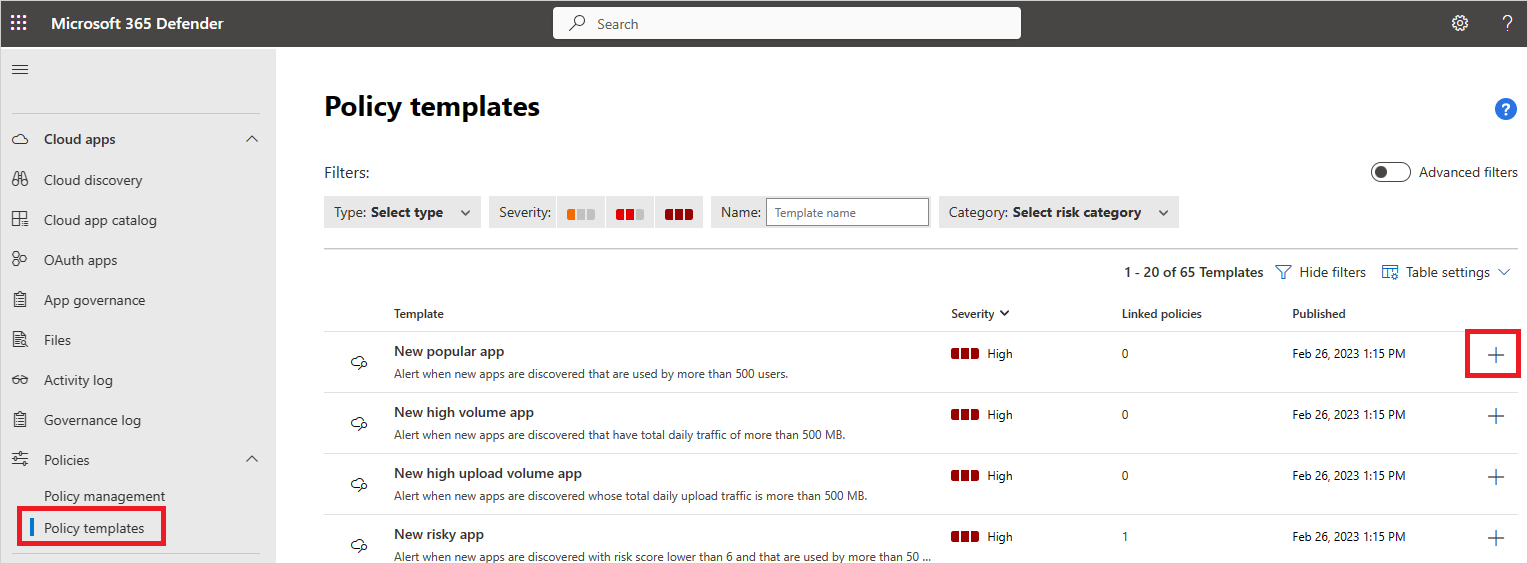

Microsoft Defender ポータルの [Cloud Apps] で、[ポリシー] ->Policy テンプレートに移動します。

使用するテンプレートの行の右端にあるプラス記号 (+) を選択します。 [ポリシーの作成] ページが開き、テンプレートの事前に定義された構成が表示されます。

カスタム ポリシーに必要に応じてテンプレートを変更します。 この新しいテンプレート ベースのポリシーのすべてのプロパティとフィールドは、ニーズに応じて変更できます。

注:

ポリシー フィルターを使用する場合は、完全な単語 (comas、ドット、スペース、またはアンダースコアで区切られた) のみを 検索 します。 たとえば、 マルウェア や ウイルスを検索すると、virus_malware_file.exe が見つかりますが、malwarevirusfile.exe は見つかりません。 malware.exeを検索すると、ファイル名にマルウェアまたは exe を含むすべてのファイルが見つかりますが、"malware.exe" (引用符で囲まれた) を検索すると、"malware.exe" を正確に含むファイルのみが見つかります。

等しい 場合は、完全な文字列のみを検索します(たとえば、malware.exe が見つかるが malware.exe.txt ではないmalware.exeを検索する場合)。新しいテンプレート ベースのポリシーを作成すると、ポリシーが作成されたテンプレートの横にあるポリシー テンプレート テーブルの [リンクされたポリシー ] 列に、新しいポリシーへのリンクが表示されます。 各テンプレートから必要な数のポリシーを作成でき、すべて元のテンプレートにリンクされます。 リンクを使用すると、同じテンプレートを使用して構築されたすべてのポリシーを追跡できます。

または、 調査中にポリシーを作成することもできます。 アクティビティ ログ、ファイル、または ID を調査していて、ドリルダウンして特定の何かを検索する場合は、いつでも調査の結果に基づいて新しいポリシーを作成できます。

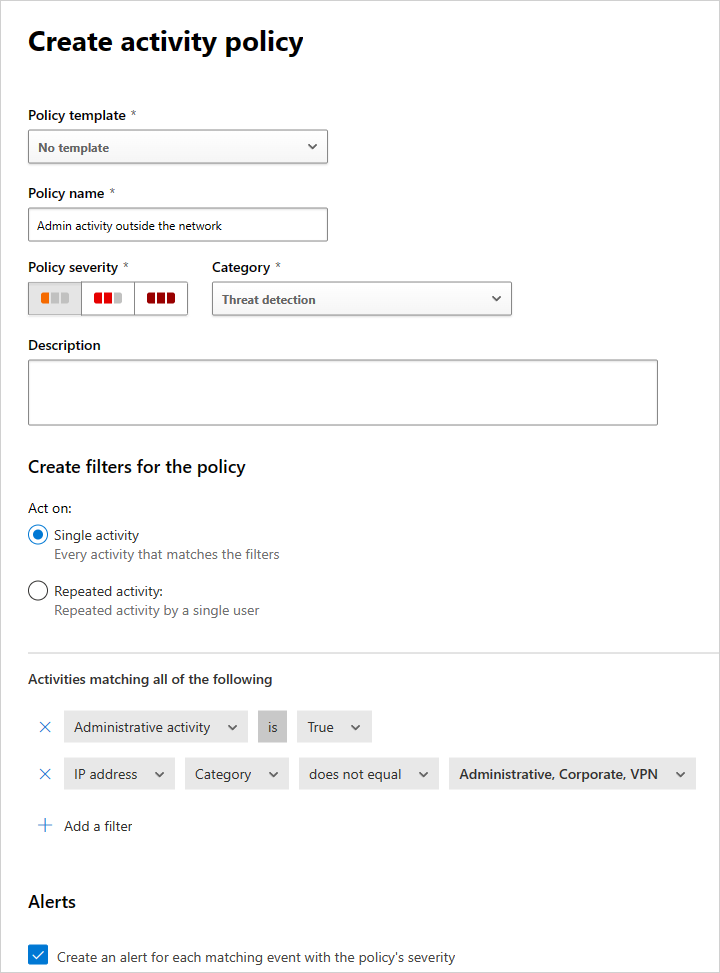

たとえば、 アクティビティ ログを確認し、オフィスの IP アドレスの外部からの管理者アクティビティを表示する場合に作成できます。

調査結果に基づいてポリシーを作成するには、次の手順を実行します。

Microsoft Defender ポータルで、次のいずれかに移動します。

- Cloud Apps ->Activity ログ

- Cloud Apps ->Files

- Assets ->Identities

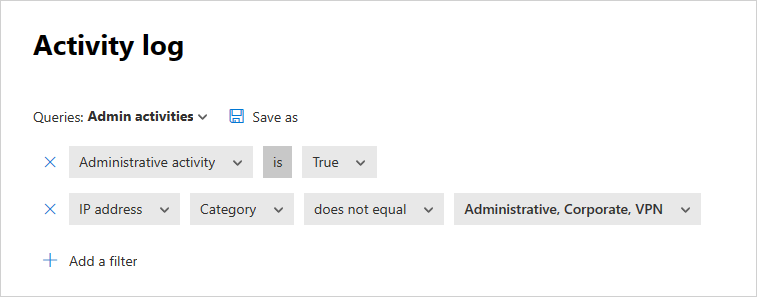

ページの上部にあるフィルターを使用して、検索結果を疑わしい領域に限定します。 たとえば、[アクティビティ ログ] ページで [ 管理アクティビティ ] を選択し、[True] を選択 します。 次に、[ IP アドレス] で [ カテゴリ ] を選択し、管理者、企業、VPN IP アドレスなど、認識されたドメイン用に作成した IP アドレス カテゴリを含めないように値を設定します。

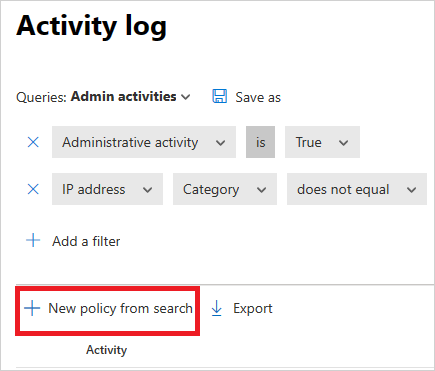

クエリの下で、 検索から [新しいポリシー] を選択します。

調査で使用したフィルターを含む [ポリシーの作成] ページが開きます。

カスタム ポリシーに必要に応じてテンプレートを変更します。 この新しい調査ベースのポリシーのすべてのプロパティとフィールドは、ニーズに応じて変更できます。

注:

ポリシー フィルターを使用する場合は、完全な単語 (comas、ドット、スペース、またはアンダースコアで区切られた) のみを 検索 します。 たとえば、 マルウェア や ウイルスを検索すると、virus_malware_file.exe が見つかりますが、malwarevirusfile.exe は見つかりません。

等しい 場合は、完全な文字列のみを検索します(たとえば、malware.exe が見つかるが malware.exe.txt ではないmalware.exeを検索する場合)。

リスクに自動的に対応して修復するための自動アクションを追加する

アプリごとに使用可能なガバナンス アクションの一覧については、 接続されているアプリの管理に関するページを参照してください。

一致が検出されたときに電子メールでアラートを送信するようにポリシーを設定することもできます。

通知の基本設定を設定するには、[通知設定のEmail] に移動します。

ポリシーを有効または無効にする

ポリシーを作成したら、ポリシーを有効または無効にすることができます。 を無効にすると、ポリシーを作成した後でポリシーを削除して停止する必要がなくなります。 代わりに、何らかの理由でポリシーを停止する場合は、再度有効にするまで無効にします。

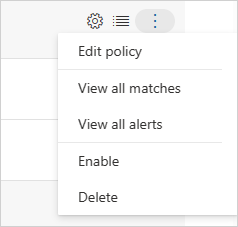

ポリシーを有効にするには、[ ポリシー ] ページで、有効にするポリシーの行の末尾にある 3 つのドットを選択します。 [有効にする] を選択します。

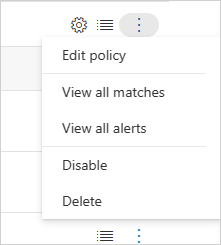

ポリシーを無効にするには、[ ポリシー ] ページで、無効にするポリシーの行の末尾にある 3 つのドットを選択します。 [ 無効] を選択します。

既定では、新しいポリシーを作成すると有効になります。

ポリシーの概要レポート

Defender for Cloud Appsでは、ポリシーごとに集計されたアラート メトリックを示すポリシーの概要レポートをエクスポートして、ポリシーを監視、理解、カスタマイズして、organizationをより適切に保護できます。

ログをエクスポートするには、次の手順を実行します。

[ポリシー] ページ で 、[ エクスポート ] ボタンを選択します。

必要な時間範囲を指定します。

[エクスポート] を選択します。 このプロセスには時間がかかる場合があります。

エクスポートされたレポートをダウンロードするには:

レポートの準備ができたら、Microsoft Defender ポータルで [レポート] に移動し、[Cloud Apps] ->[レポートのエクスポート] に移動します。

テーブルで、関連するレポートを選択し、[ダウンロード] を選択します。

次の手順

問題が発生した場合は、ここにお問い合わせください。 製品の問題に関するサポートまたはサポートを受けるためには、 サポート チケットを開いてください。