Nouveautés de la plateforme d’opérations de sécurité unifiée de Microsoft

Cet article répertorie les fonctionnalités récentes ajoutées à la plateforme SecOps unifiée de Microsoft dans le portail Microsoft Defender, ainsi que les nouvelles fonctionnalités des services associés qui fournissent une expérience utilisateur améliorée dans la plateforme.

Janvier 2025

- Renseignement unifié sur les menaces

- Gérer le fonctionnement de SecOps en mode natif avec la gestion des cas (préversion)

- Chronologie d’appareil unifié dans Microsoft Defender portail (préversion)

- Mises à jour de l’optimisation SOC pour la gestion unifiée de la couverture

Renseignement unifié sur les menaces

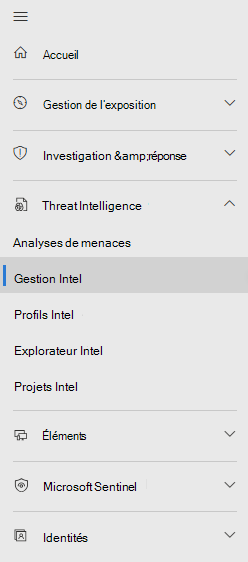

Microsoft Sentinel le renseignement sur les menaces a été déplacé dans le portail Defender vers la gestion Intel, ce qui a permis d’unifier les fonctionnalités de renseignement sur les menaces. Dans le Portail Azure, l’emplacement reste inchangé.

En plus du nouvel emplacement, l’interface de gestion simplifie la création et la conservation des informations sur les menaces avec les fonctionnalités clés suivantes :

- Définissez des relations lorsque vous créez des objets STIX.

- Organisez le renseignement sur les menaces existant avec le nouveau générateur de relations.

- Créez rapidement plusieurs objets en copiant des métadonnées communes à partir d’un objet TI nouveau ou existant avec la fonctionnalité dupliquée.

- Utilisez la recherche avancée pour trier et filtrer vos objets threat intelligence sans même écrire de requête Log Analytics.

Si vous souhaitez en savoir plus, consultez les articles suivants :

- Découvrir des adversaires avec le renseignement sur les menaces dans la plateforme SecOps unifiée de Microsoft

- Nouveaux objets STIX dans Microsoft Sentinel

- Comprendre le renseignement sur les menaces

Gestion de cas (préversion)

La gestion de cas est le premier volet d’une solution de bout en bout qui fournit une gestion transparente de votre travail de sécurité. Les équipes SecOps gèrent le contexte de sécurité, travaillent plus efficacement et répondent plus rapidement aux attaques lorsqu’elles gèrent le travail des cas sans quitter le portail Defender. Voici l’ensemble initial de scénarios et de fonctionnalités pris en charge par la gestion des cas.

- Définir votre propre workflow de cas avec des valeurs de status personnalisées

- Attribuer des tâches à des collaborateurs et configurer des échéances

- Gérer les escalades et les cas complexes en liant plusieurs incidents à un cas

- Gérer l’accès à vos cas à l’aide de RBAC

Ce n’est que le début. Restez à l’écoute des fonctionnalités supplémentaires à mesure que nous faisons évoluer cette solution.

Si vous souhaitez en savoir plus, consultez les articles suivants :

- Gérer les cas en mode natif dans la plateforme d’opérations de sécurité unifiées (SecOps) de Microsoft

- Microsoft Sentinel blog - Améliorer la collaboration SecOps avec la gestion des cas

Chronologie d’appareil unifié dans Microsoft Defender portail (préversion)

Le chronologie d’appareil unifié, une vue unique et cohérente qui intègre l’activité de l’appareil à partir de Microsoft Sentinel et de Defender XDR dans un seul chronologie, est désormais disponible en préversion. Cette fonctionnalité simplifie les enquêtes de sécurité en permettant aux analystes d’accéder à toutes les activités pertinentes des appareils au même endroit, ce qui réduit le besoin de basculer entre les plateformes et réduit les temps de réponse aux incidents.

Pour plus d’informations, consultez page Entité d’appareil dans Microsoft Defender.

Mises à jour de l’optimisation SOC pour la gestion unifiée de la couverture

Dans les espaces de travail activés pour les opérations de sécurité unifiées, les optimisations SOC prennent désormais en charge les données SIEM et XDR, avec une couverture de détection à partir de Microsoft Defender services.

Dans le portail Defender, les optimisations SOC et les pages MITRE ATT&CK fournissent également des fonctionnalités supplémentaires pour les optimisations de couverture basée sur les menaces pour vous aider à comprendre l’impact des recommandations sur votre environnement et à hiérarchiser les éléments à implémenter en premier.

Les améliorations sont notamment les suivantes :

| Zone | Détails |

|---|---|

| Page Vue d’ensemble des optimisations SOC | - Un score élevé, moyen ou faible pour votre couverture de détection actuelle. Ce type de scoring peut vous aider à déterminer les recommandations à hiérarchiser en un coup d’œil. - Indication du nombre de produits (services) Microsoft Defender actifs sur tous les produits disponibles. Cela vous permet de comprendre s’il y a un produit entier qui vous manque dans votre environnement. |

|

Volet latéral détails de l’optimisation, affiché lorsque vous explorez une optimisation spécifique |

- Analyse détaillée de la couverture, y compris le nombre de détections définies par l’utilisateur, d’actions de réponse et de produits actifs. - Graphiques d’araignées détaillés qui montrent votre couverture dans différentes catégories de menaces, à la fois pour les détections définies par l’utilisateur et prêtes à l’emploi. - Option permettant d’accéder au scénario de menace spécifique dans la page MITRE ATT&CK au lieu d’afficher mitRE ATT&couverture CK uniquement dans le volet latéral. - Une option permettant d’afficher le scénario complet des menaces pour explorer encore plus en détail les produits de sécurité et les détections disponibles pour fournir une couverture de sécurité dans votre environnement. |

| PAGE MITRE ATT&CK | - Nouveau bouton bascule pour afficher la couverture par scénario de menace. Si vous êtes passé à la page MITRE ATT&CK à partir d’un volet de détails de recommandation ou de la page Afficher le scénario de menace complet , la page MITRE ATT&CK est préfiltrée pour votre scénario de menace. - Le volet Détails de la technique, affiché sur le côté lorsque vous sélectionnez une technique MITRE ATT&CK spécifique, affiche désormais le nombre de détections actives parmi toutes les détections disponibles pour cette technique. |

Pour plus d’informations, consultez Optimiser vos opérations de sécurité et Comprendre la couverture de la sécurité par l’infrastructure MITRE ATT&CK.

Décembre 2024

- Nouvelles recommandations d’optimisation SOC basées sur des organisations similaires (préversion)

- Microsoft Sentinel classeurs désormais disponibles directement dans le portail Microsoft Defender

Nouvelles recommandations d’optimisation SOC basées sur des organisations similaires (préversion)

Les optimisations SOC incluent désormais de nouvelles recommandations pour l’ajout de sources de données à votre espace de travail en fonction de la posture de sécurité d’autres organisations dans des secteurs et secteurs similaires comme vous, et avec des modèles d’ingestion de données similaires.

Pour plus d’informations, consultez Informations de référence sur l’optimisation SOC des recommandations.

Microsoft Sentinel classeurs désormais disponibles directement dans le portail Microsoft Defender

Microsoft Sentinel classeurs sont désormais disponibles pour être affichés directement dans le portail Microsoft Defender avec la plateforme d’opérations de sécurité unifiées (SecOps) de Microsoft. Maintenant, dans le portail Defender, lorsque vous sélectionnez Microsoft Sentinel > Classeurs de gestion des >menaces, vous restez dans le portail Defender au lieu d’ouvrir un nouvel onglet pour les classeurs dans le Portail Azure. Continuez la tabulation vers le Portail Azure uniquement lorsque vous avez besoin de modifier vos classeurs.

Microsoft Sentinel classeurs sont basés sur des classeurs Azure Monitor et vous aident à visualiser et à surveiller les données ingérées pour Microsoft Sentinel. Les classeurs ajoutent des tables et des graphiques avec des analyses pour vos journaux et requêtes aux outils déjà disponibles.

Pour plus d’informations, consultez Visualiser et surveiller vos données à l’aide de classeurs dans Microsoft Sentinel et Se connecter Microsoft Sentinel à Microsoft Defender XDR.

Novembre 2024

- Microsoft Sentinel disponibilité dans Microsoft Defender portail

- Disponibilité des fonctionnalités pour les clouds du secteur public

Microsoft Sentinel disponibilité dans Microsoft Defender portail

Nous avons précédemment annoncé Microsoft Sentinel est généralement disponible dans la plateforme unifiée d’opérations de sécurité de Microsoft dans le portail Microsoft Defender. Pour la préversion, Microsoft Sentinel est désormais disponible dans le portail Defender sans Microsoft Defender XDR ni licence E5. Pour plus d’informations, reportez-vous aux rubriques suivantes :

- Microsoft Sentinel dans le portail Microsoft Defender

- Connecter Microsoft Sentinel au portail Microsoft Defender

Disponibilité des fonctionnalités pour les clouds du secteur public

Dans le portail Defender, toutes les fonctionnalités Microsoft Sentinel pour les SecOps unifiées qui sont en disponibilité générale sont désormais disponibles dans les clouds commerciaux et GCC High et DoD. Les fonctionnalités toujours en préversion sont disponibles uniquement dans le cloud commercial.

Pour plus d’informations, consultez Microsoft Sentinel prise en charge des fonctionnalités pour les clouds commerciaux/autres azure et Microsoft Defender XDR pour les clients du gouvernement des États-Unis.

Contenu connexe

Pour plus d’informations sur les nouveautés des autres produits de sécurité Microsoft Defender et Microsoft Sentinel, consultez :

- Quoi de neuf dans Microsoft Sentinel

- Nouveautés de Microsoft Defender XDR

- Nouveautés de Microsoft Defender pour Office 365

- Nouveautés dans Microsoft Defender pour point de terminaison

- Nouveautés de Microsoft Defender pour l’identité

- Nouveautés de Microsoft Defender for Cloud Apps

- Nouveautés de Sécurité Microsoft - Gestion de l’exposition

Vous pouvez également obtenir des mises à jour de produit et des notifications importantes via le Centre de messages.