Découvrir des adversaires avec le renseignement sur les menaces dans la plateforme SecOps unifiée de Microsoft

Découvrez et neutralisez les adversaires modernes avec le renseignement sur les menaces dans la plateforme d’opérations de sécurité unifiées (SecOps) de Microsoft. Que vous utilisiez le renseignement sur les menaces de Microsoft ou d’autres sources importantes pour vos organization SecOps, le renseignement sur les menaces dans le portail Microsoft Defender unifie les outils nécessaires pour identifier les cyber-attaques et leur infrastructure.

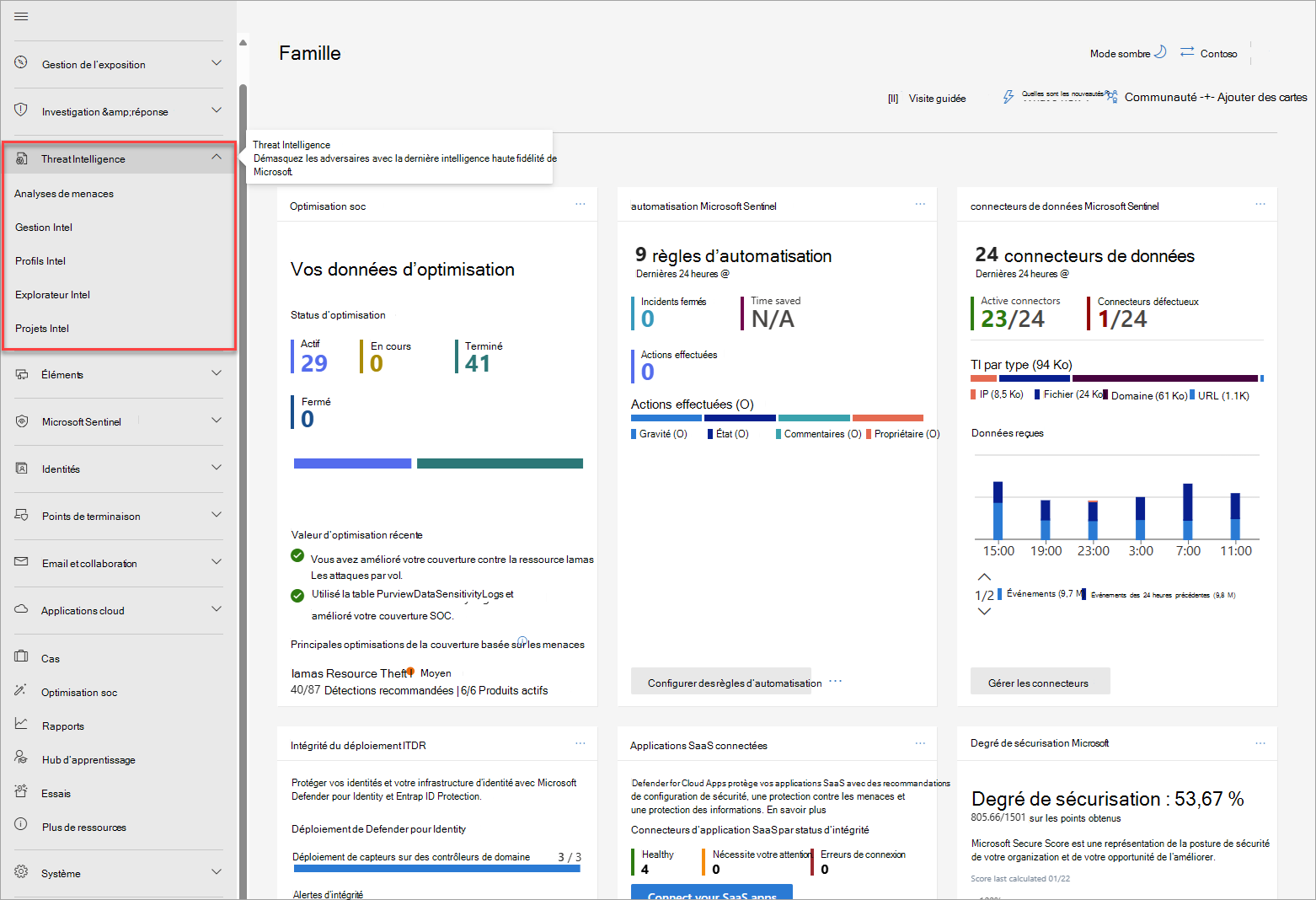

Renseignement sur les menaces dans le portail Defender

L’émergence de nouvelles menaces de cybersécurité et de nouveaux acteurs de menaces et l’évolution continue du paysage des menaces entraînent une quantité toujours croissante de renseignements sur les menaces que les centres d’opérations de sécurité (SOC) doivent examiner. Ce renseignement sur les menaces prend de nombreuses formes ( des indicateurs de compromission spécifiques aux rapports et analyses) et peut provenir de diverses sources. La plateforme SecOps unifiée de Microsoft dans le portail Defender regroupe toutes vos informations sur les menaces dans un emplacement unique afin que les soC puissent évaluer ces informations rapidement et avec précision pour prendre des décisions éclairées. La plateforme SecOps unifiée de Microsoft dans le portail Defender extrait le renseignement sur les menaces à partir des sources suivantes :

- Microsoft Defender XDR Rapports d’analyse des menaces

- Microsoft Defender Threat Intelligence articles et jeux de données

- Microsoft Sentinel renseignement sur les menaces

Analyse des menaces dans Microsoft Defender XDR

L’analytique des menaces est la Microsoft Defender XDR solution de renseignement sur les menaces intégrée au produit de chercheurs experts en sécurité Microsoft. Il est conçu pour aider les équipes de sécurité à être aussi efficaces que possible face aux menaces émergentes, telles que :

- Les acteurs actifs contre les menaces et leurs campagnes

- Techniques d’attaque populaires et nouvelles

- Vulnérabilités critiques

- Surface d'attaque courantes

- Programmes malveillants répandus

Section rapport d’analyste d’un rapport d’analyse des menaces

Chaque rapport fournit une analyse d’une menace suivie et des conseils complets sur la façon de se défendre contre cette menace. Il incorpore également les données de votre réseau, indiquant si la menace est active et si vous avez mis en place des protections applicables.

Pour plus d’informations, consultez Analyse des menaces dans Microsoft Defender XDR.

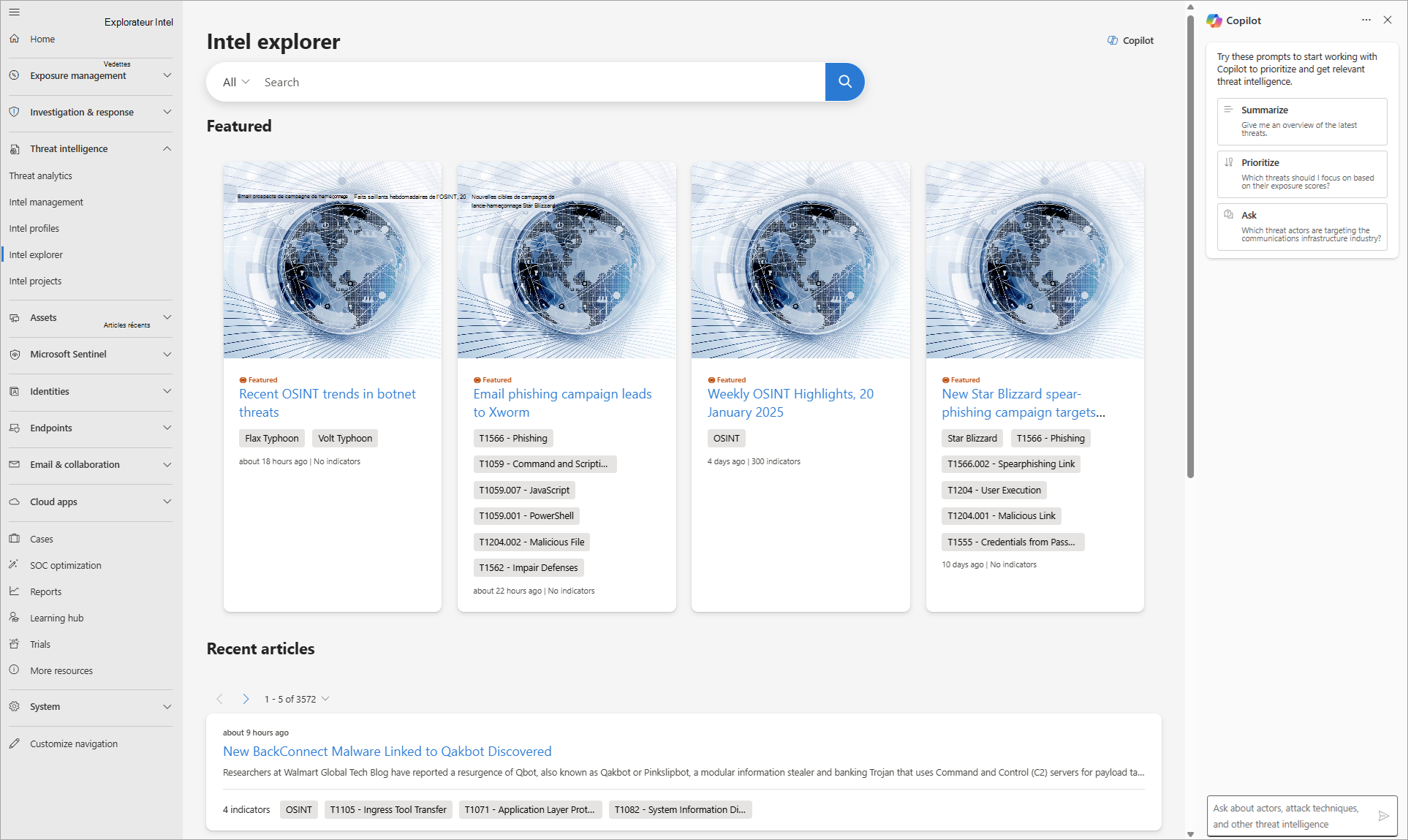

Microsoft Defender Threat Intelligence

Microsoft Defender Threat Intelligence (Defender TI) permet de simplifier le triage des analystes de sécurité, la réponse aux incidents, la chasse aux menaces et les workflows de gestion des vulnérabilités. Defender TI agrège et enrichit les informations critiques sur les menaces dans une interface facile à utiliser où les utilisateurs peuvent mettre en corrélation les E/S avec des articles, des profils d’acteur et des vulnérabilités associés. Defender TI permet également aux analystes de collaborer avec d’autres utilisateurs titulaires d’une licence Defender TI au sein de leur locataire sur des enquêtes.

Vous pouvez accéder à Defender TI dans les pages suivantes dans le menu de navigation Threat Intelligence du portail Defender :

- Profils Intel : accédez à une bibliothèque complète d’acteurs des menaces, d’outils et de profils de vulnérabilité.

- Intel Explorer : parcourez le renseignement sur les menaces pour obtenir des analyses, des artefacts et des indicateurs pertinents.

- Projets Intel : gérez les artefacts de sécurité pour l’ensemble de votre locataire.

Page de l’explorateur Intel de Defender TI dans le portail Defender

Pour plus d’informations, consultez Qu’est-ce que Microsoft Defender Threat Intelligence ?.

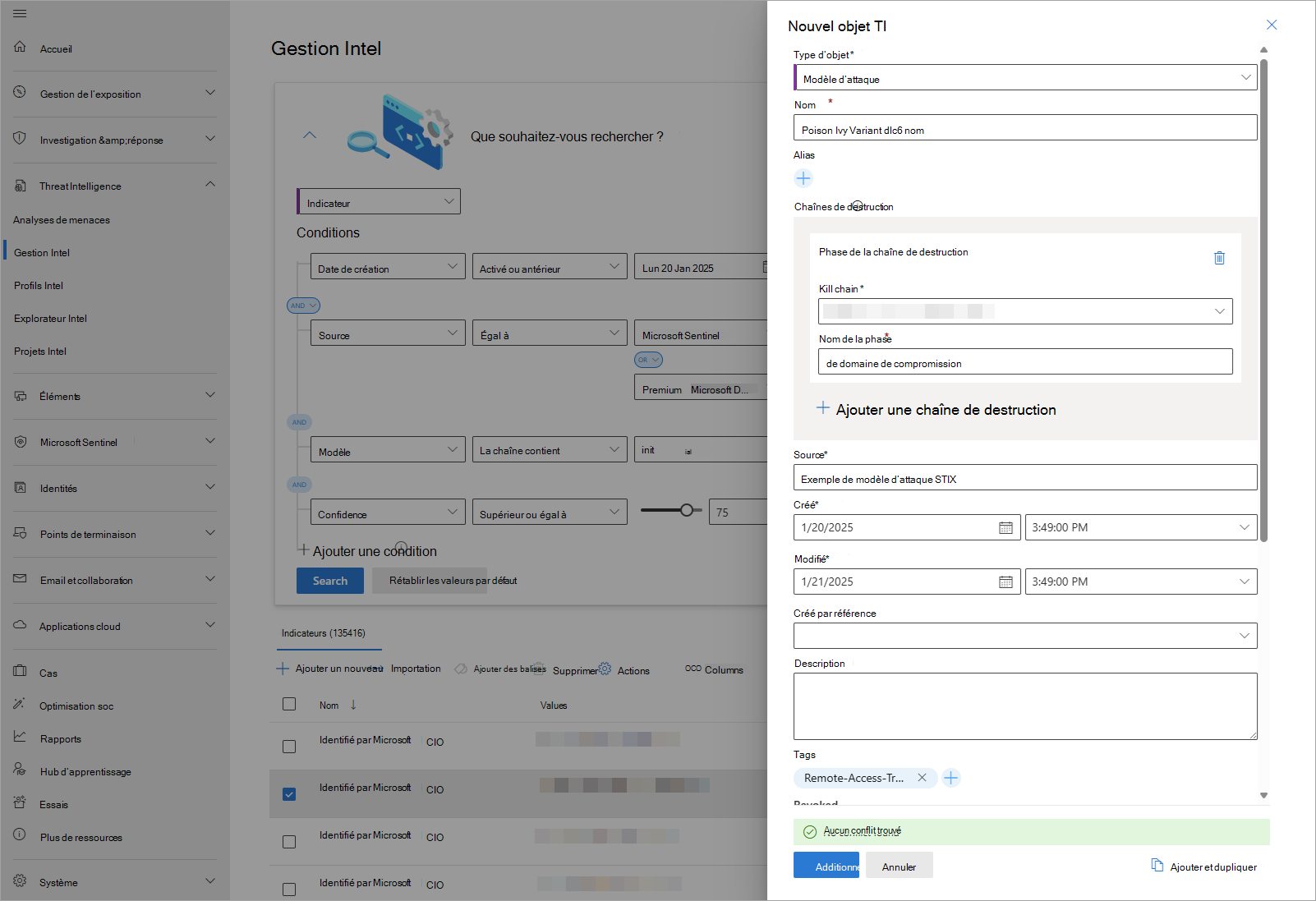

Gestion des veilles des menaces

La gestion Intel est alimentée par Microsoft Sentinel et fournit des outils pour mettre à jour, rechercher et créer des informations sur les menaces et les gérer à grande échelle.

Les formes les plus courantes de renseignement sur les menaces sont les indicateurs de menace, ou ICS. Une autre facette du renseignement sur les menaces représente les acteurs des menaces, leurs techniques, tactiques et procédures (TDP), leur infrastructure et leurs victimes. La gestion Intel prend en charge la gestion de toutes ces facettes à l’aide de STIX (Structured Threat Information Expression), la norme open source pour l’échange de renseignements sur les menaces.

La gestion Intel opérationnalise votre renseignement sur les menaces tout en Microsoft Sentinel les sources avec les méthodes d’ingestion suivantes :

- Importez le renseignement sur les menaces dans Microsoft Sentinel en activant des connecteurs de données sur différentes plateformes de renseignement sur les menaces, notamment Defender TI de Microsoft.

- Connectez le renseignement sur les menaces à Microsoft Sentinel à l’aide de l’API de chargement pour connecter différentes plateformes de renseignement sur les menaces ou applications personnalisées.

- Créez le renseignement sur les menaces individuellement ou importez à l’aide d’un fichier à partir de l’interface de gestion Intel.

Exemple d’ajout d’un nouvel objet STIX dans la gestion Intel

Pour plus d’informations, consultez Comprendre le renseignement sur les menaces dans Microsoft Sentinel.