Protections de la conformité et de la sécurité des données Microsoft Purview pour les applications d’intelligence artificielle générées

Guide de gestion des licences Microsoft 365 pour la sécurité & la conformité

Utilisez Microsoft Purview pour atténuer et gérer les risques associés à l’utilisation de l’IA, et implémenter les contrôles de protection et de gouvernance correspondants.

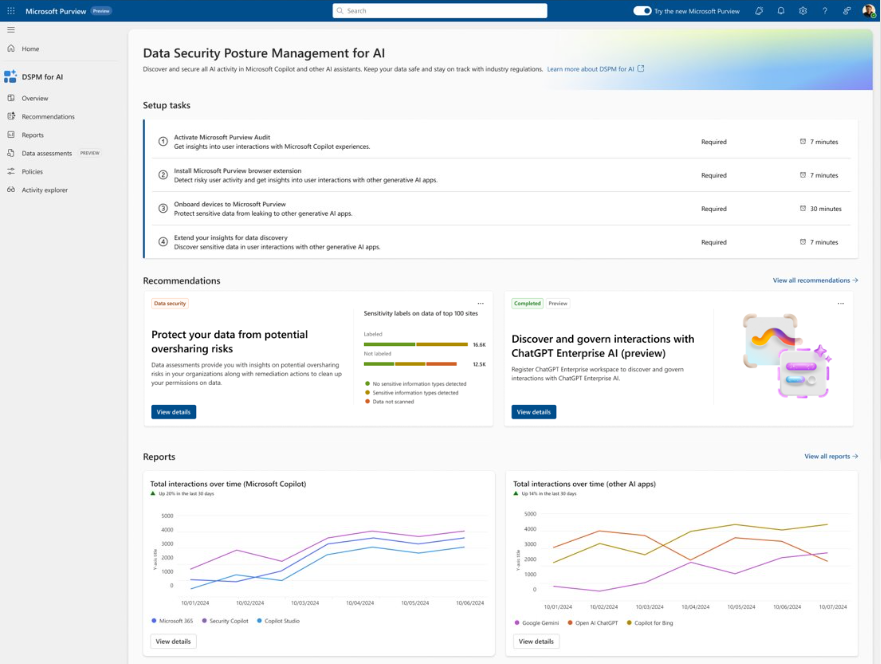

Gestion de la posture de sécurité des données Microsoft Purview (DSPM) pour l’IA fournit des outils graphiques et des rapports faciles à utiliser pour obtenir rapidement des insights sur l’utilisation de l’IA au sein de votre organization. Les stratégies en un clic vous aident à protéger vos données et à vous conformer aux exigences réglementaires.

Utilisez Gestion de la posture de sécurité des données pour l’IA conjointement avec d’autres fonctionnalités de Microsoft Purview pour renforcer la sécurité et la conformité de vos données pour Microsoft 365 Copilot et Microsoft 365 Copilot Chat :

- Étiquettes de confidentialité et contenu chiffrés par Protection des données Microsoft Purview

- Classification des données

- Clé client

- Conformité des communications

- Audit

- Recherche de contenu

- eDiscovery

- Rétention et suppression

- Référentiel sécurisé client

Remarque

Pour case activée si les plans de licence de votre organization prennent en charge ces fonctionnalités, consultez le lien d’aide aux licences en haut de la page. Pour obtenir des informations de licence pour Microsoft 365 Copilot lui-même, consultez la description du service pour Microsoft 365 Copilot.

Utilisez les sections suivantes pour en savoir plus sur Gestion de la posture de sécurité des données pour l’IA et les fonctionnalités de Microsoft Purview qui fournissent des contrôles de conformité et de sécurité des données supplémentaires afin d’accélérer l’adoption de Microsoft 365 Copilot par votre organization et d’autres applications d’IA générative. Si vous débutez avec Microsoft Purview, vous trouverez peut-être également une vue d’ensemble du produit utile : En savoir plus sur Microsoft Purview.

Pour obtenir des informations plus générales sur les exigences de sécurité et de conformité pour Microsoft 365 Copilot, consultez Données, confidentialité et sécurité pour Microsoft 365 Copilot. Pour Microsoft 365 Copilot Chat, consultez confidentialité et protections de Copilot.

Gestion de la posture de sécurité des données pour l’IA fournit des insights, des stratégies et des contrôles pour les applications IA

Gestion de la posture de sécurité des données Microsoft Purview (DSPM) pour l’IA à partir du portail Microsoft Purview ou du portail de conformité Microsoft Purview fournit un emplacement de gestion central pour vous aider à sécuriser rapidement les données pour les applications IA et à surveiller de manière proactive l’utilisation de l’IA. Ces applications incluent des Microsoft 365 Copilot, d’autres copilotes de Microsoft et des applications IA issues de modules de langage volumineux (LLM) tiers.

Gestion de la posture de sécurité des données pour l’IA offre un ensemble de fonctionnalités qui vous permettent d’adopter l’IA en toute sécurité sans avoir à choisir entre productivité et protection :

Insights et analyses sur l’activité IA dans votre organization

Stratégies prêtes à l’emploi pour protéger les données et empêcher la perte de données dans les invites IA

Évaluations des données pour identifier, corriger et surveiller le surpartage potentiel des données.

Contrôles de conformité pour appliquer des stratégies optimales de gestion et de stockage des données

Pour obtenir la liste des sites IA tiers pris en charge, tels que ceux utilisés pour Gemini et ChatGPT, consultez Sites IA pris en charge par Microsoft Purview pour les protections de conformité et de sécurité des données.

Comment utiliser Gestion de la posture de sécurité des données pour l’IA

Pour vous aider à obtenir plus rapidement des insights sur l’utilisation de l’IA et protéger vos données, Gestion de la posture de sécurité des données pour l’IA fournit des stratégies préconfigurées recommandées que vous pouvez activer en un seul clic. Prévoyez au moins 24 heures pour que ces nouvelles stratégies collectent des données afin d’afficher les résultats dans Gestion de la posture de sécurité des données pour l’IA, ou reflètent les modifications que vous apportez aux paramètres par défaut.

Aucune activation n’est nécessaire et maintenant en préversion, Gestion de la posture de sécurité des données pour l’IA exécute automatiquement une évaluation hebdomadaire des données pour vos 100 principaux sites SharePoint utilisés par Copilot. Vous pouvez compléter cela par vos propres évaluations de données personnalisées. Ces évaluations sont conçues spécifiquement pour vous aider à identifier, corriger et surveiller le surpartage potentiel des données, afin que vous puissiez être plus sûr de vos organization à l’aide de Microsoft 365 Copilot et de Microsoft 365 Copilot Chat.

Pour commencer à utiliser Gestion de la posture de sécurité des données pour l’IA, utilisez le portail Microsoft Purview ou vous pouvez toujours utiliser l’ancienne portail de conformité Microsoft Purview. Vous avez besoin d’un compte disposant des autorisations appropriées pour la gestion de la conformité, par exemple un compte membre du rôle de groupe Administrateur de conformité Microsoft Entra.

Selon le portail que vous utilisez, accédez à l’un des emplacements suivants :

Se connecter au portail> Microsoft PurviewSolutions>DSPM pour l’IA.

Connectez-vous au portail de conformité Microsoft Purview>DSPM pour l’IA.

Dans Vue d’ensemble, consultez la section Prise en main pour en savoir plus sur Gestion de la posture de sécurité des données pour l’IA et les actions immédiates que vous pouvez prendre. Sélectionnez chacune d’elles pour afficher le volet volant pour en savoir plus, effectuer des actions et vérifier votre status actuelle.

Action Plus d’informations Activer Microsoft Purview Audit L’audit étant activé par défaut pour les nouveaux locataires, vous pouvez déjà remplir ce prérequis. Si vous le faites, et que les utilisateurs se voient déjà attribuer des licences pour Copilot, vous commencez à voir des insights sur les activités Copilot à partir de la section Rapports plus bas dans la page. Installer l’extension de navigateur Microsoft Purview Un prérequis pour les sites IA tiers. Intégrer des appareils à Microsoft Purview Il s’agit également d’une condition préalable pour les sites IA tiers. Étendre vos insights pour la découverte des données Stratégies en un clic pour collecter des informations sur les utilisateurs qui visitent des sites d’IA générative tiers et leur envoient des informations sensibles. L’option est identique au bouton Étendre vos insights dans la section Analyse des données IA plus bas dans la page. Pour plus d’informations sur les prérequis, consultez Prérequis pour Gestion de la posture de sécurité des données pour l’IA.

Pour plus d’informations sur les stratégies préconfigurées que vous pouvez activer, consultez Stratégies en un clic à partir de Gestion de la posture de sécurité des données pour l’IA.

Ensuite, passez en revue la section Recommandations et décidez s’il faut implémenter des options pertinentes pour votre locataire. Consultez chaque recommandation pour comprendre en quoi elles sont pertinentes pour vos données et en savoir plus.

Ces options incluent l’exécution d’une évaluation des données sur les sites SharePoint, la création d’étiquettes et de stratégies de confidentialité pour protéger vos données et la création de stratégies par défaut pour vous aider à détecter et protéger immédiatement les données sensibles envoyées aux sites d’IA générative. Exemples de recommandations :

- Protégez vos données contre les risques potentiels de surpartage en affichant les résultats de votre évaluation des données par défaut pour identifier et résoudre les problèmes afin de vous aider à déployer Microsoft 365 Copilot en toute confiance.

- Protégez les données sensibles référencées dans Microsoft 365 Copilot en créant une stratégie DLP qui sélectionne les étiquettes de confidentialité pour empêcher Microsoft 365 Copilot de résumer les données étiquetées. Pour plus d’informations, consultez En savoir plus sur l’emplacement de la stratégie Microsoft 365 Copilot.

- Détectez les interactions à risque dans les applications IA pour calculer le risque utilisateur en détectant les invites et les réponses à risque dans Microsoft 365 Copilot et d’autres applications d’IA générative. Pour plus d’informations, consultez Utilisation risquée de l’IA (préversion).

- Découvrez et gérez les interactions avec ChatGPT Enterprise AI en inscrivant ChatGPT espaces de travail Entreprise. Vous pouvez identifier les risques potentiels d’exposition aux données en détectant les informations sensibles partagées avec ChatGPT Entreprise.

- Obtenez une assistance guidée pour les réglementations d’IA, qui utilisent des modèles réglementaires de mappage de contrôle du Gestionnaire de conformité.

Vous pouvez utiliser le lien Afficher toutes les recommandations ou Recommandations dans le volet de navigation pour voir toutes les recommandations disponibles pour votre locataire et leurs status. Lorsqu’une recommandation est terminée ou ignorée, vous ne la voyez plus dans la page Vue d’ensemble .

Utilisez la section Rapports ou la page Rapports du volet de navigation pour afficher les résultats des stratégies par défaut créées. Vous devez attendre au moins un jour que les rapports soient remplis. Sélectionnez les catégories d’expériences Microsoft Copilot et d’applications d’IA d’entreprise pour vous aider à identifier l’application d’IA générative spécifique.

Remarque

Des emplacements d’applications Teams, Copilot et IA distincts sont en cours de déploiement et peuvent ne pas encore être visibles dans votre locataire Purview pour le moment.

Utilisez la page Stratégies pour surveiller les status des stratégies en un clic par défaut créées et des stratégies liées à l’IA à partir d’autres solutions Microsoft Purview. Pour modifier les stratégies, utilisez la solution de gestion correspondante dans le portail. Par exemple, pour DSPM pour l’IA - Comportement non éthique dans Copilot, vous pouvez examiner et corriger les correspondances à partir de la solution de conformité des communications.

Remarque

Si vous avez les anciennes stratégies de rétention pour les conversations Teams et les interactions Copilot, elles ne sont pas incluses sur cette page. Découvrez comment créer des stratégies de rétention distinctes pour les expériences Microsoft Copilot et/ou les applications IA d’entreprise qui seront incluses dans cette page stratégie.

Sélectionnez Explorateur d’activités pour afficher les détails des données collectées à partir de vos stratégies.

Ces informations plus détaillées incluent le type d’activité et l’utilisateur, la date et l’heure, la catégorie et l’application d’application IA, l’application accessible dans, tous les types d’informations sensibles, les fichiers référencés et les fichiers sensibles référencés.

Parmi les exemples d’activités, citons l’interaction ia, les types d’informations sensibles et la visite du site web IA. Les invites et réponses Copilot sont incluses dans les événements d’interaction IA lorsque vous disposez des permisisons appropriées. Pour plus d’informations sur les événements, consultez Événements de l’Explorateur d’activités.

À l’instar des catégories de rapport, les charges de travail incluent les expériences Microsoft Copilot et les applications d’IA d’entreprise. Microsoft 365 Copilots et Copilot Studio sont des exemples d’ID d’application et d’hôte d’application pour les expériences Microsoft Copilot. Les applications IA d’entreprise incluent ChatGPT Enterprise.

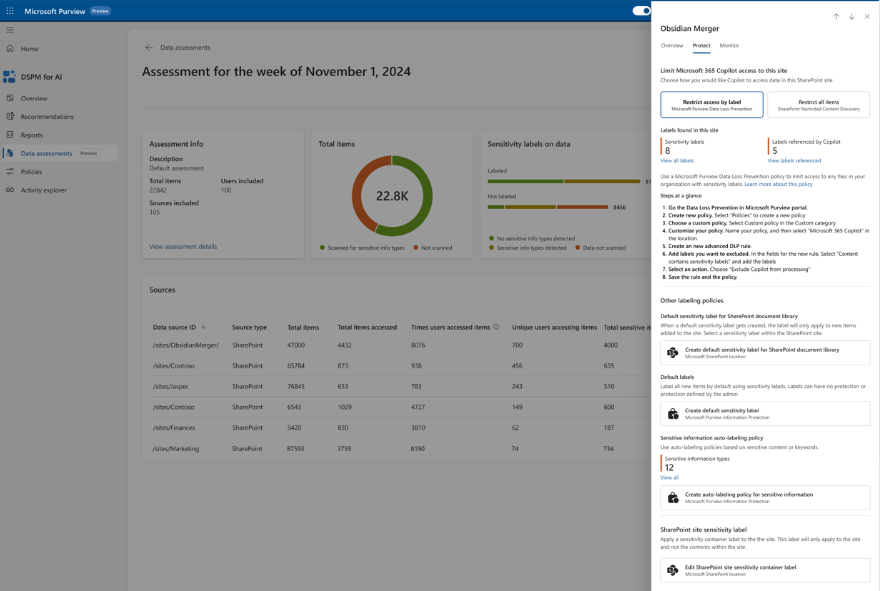

Sélectionnez Évaluations des données (préversion) pour identifier et corriger les risques potentiels de surpartage des données dans votre organization. Une évaluation des données par défaut s’exécute automatiquement chaque semaine pour les 100 principaux sites SharePoint utilisés par Copilot dans votre organization, et vous avez peut-être déjà exécuté une évaluation personnalisée comme l’une des recommandations. Toutefois, revenez régulièrement à cette option pour case activée les derniers résultats hebdomadaires de l’évaluation par défaut et exécutez des évaluations personnalisées lorsque vous souhaitez case activée pour différents utilisateurs ou sites spécifiques. Après l’exécution d’une évaluation, attendez au moins 48 heures pour voir les résultats qui ne sont plus mis à jour. Vous aurez besoin d’une nouvelle évaluation pour voir les modifications apportées aux résultats.

En raison de la puissance et de la vitesse de l’IA peut exposer de manière proactive du contenu qui peut être obsolète, sur-autorisé ou dépourvu de contrôles de gouvernance, l’IA générative amplifie le problème du surpartage des données. Utilisez les évaluations de données pour identifier et corriger les problèmes.

Pour afficher l’évaluation des données créée automatiquement pour votre locataire, dans la catégorie Évaluations par défaut, sélectionnez Évaluation de partage pour la semaine du <mois, l’année> dans la liste. Dans les colonnes de chaque site signalé, vous voyez des informations telles que le nombre total d’éléments trouvés, le nombre d’accès et la fréquence, ainsi que le nombre de types d’informations sensibles trouvés et consultés.

Dans la liste, sélectionnez chaque site pour accéder au volet volant contenant des onglets Vue d’ensemble, Protéger et Surveiller. Utilisez les informations de chaque onglet pour en savoir plus et prendre les mesures recommandées. Par exemple :

Utilisez l’onglet Protéger pour sélectionner les options permettant de corriger le surpartage, notamment :

- Restreindre l’accès par étiquette : utilisez Protection contre la perte de données Microsoft Purview pour créer une stratégie DLP qui empêche les Microsoft 365 Copilot de résumer les données lorsqu’elles ont des étiquettes de confidentialité que vous sélectionnez. Pour plus d’informations sur le fonctionnement et les scénarios pris en charge, consultez En savoir plus sur l’emplacement de la stratégie Microsoft 365 Copilot.

- Restreindre tous les éléments : utilisez la fonctionnalité de découverte de contenu restreint SharePoint pour répertorier les sites SharePoint à exempter de Microsoft 365 Copilot. Pour plus d’informations, voir Découverte de contenu restreint pour les sites SharePoint.

- Créer une stratégie d’étiquetage automatique : lorsque des informations sensibles sont trouvées pour les fichiers sans étiquette, utilisez Protection des données Microsoft Purview pour créer une stratégie d’étiquetage automatique afin d’appliquer automatiquement une étiquette de confidentialité pour les données sensibles. Pour plus d’informations sur la création de cette stratégie, voir Guide pratique pour configurer des stratégies d’étiquetage automatique pour SharePoint, OneDrive et Exchange.

- Créer des stratégies de rétention : lorsque le contenu n’a pas été consulté depuis au moins 3 ans, utilisez Gestion du cycle de vie des données Microsoft Purview pour le supprimer automatiquement. Pour plus d’informations sur la création de la stratégie de rétention, consultez Créer et configurer des stratégies de rétention.

Utilisez l’onglet Surveiller pour afficher le nombre d’éléments du site partagés avec tout le monde, partagés avec tous les membres du organization, partagés avec des personnes spécifiques et partagés en externe. Sélectionnez Démarrer une révision d’accès aux sites SharePoint pour plus d’informations sur l’utilisation des rapports de gouvernance d’accès aux données SharePoint.

Exemple de capture d’écran, après l’exécution d’une évaluation des données, montrant l’onglet Protéger avec les solutions aux problèmes détectés :

Pour créer votre propre évaluation de données personnalisée, sélectionnez Créer une évaluation afin d’identifier les problèmes potentiels de surpartage pour tous les utilisateurs ou certains utilisateurs, les sources de données à analyser (actuellement pris en charge pour SharePoint uniquement), puis exécutez l’évaluation.

Si vous sélectionnez tous les sites, vous n’avez pas besoin d’être membre des sites, mais vous devez être membre pour sélectionner des sites spécifiques.

Cette évaluation des données est créée dans la catégorie Évaluations personnalisées . Attendez que la status de votre évaluation affiche l’analyse terminée, puis sélectionnez-la pour afficher les détails. Pour réexécuter une évaluation de données personnalisée, utilisez l’option dupliquer pour créer une évaluation, en commençant par les mêmes sélections.

Les évaluations de données prennent actuellement en charge un maximum de 200 000 éléments par emplacement.

Pour Microsoft 365 Copilot et Microsoft 365 Copilot Chat, utilisez ces stratégies, outils et insights conjointement avec des protections et des fonctionnalités de conformité supplémentaires de Microsoft Purview.

Microsoft Purview renforce la protection des informations pour Copilot

Microsoft 365 Copilot et Microsoft 365 Copilot Chat utiliser des contrôles existants pour garantir que les données stockées dans votre locataire ne sont jamais retournées à l’utilisateur ou utilisées par un modèle LLM (Large Language Model) si l’utilisateur n’a pas accès à ces données. Lorsque les données ont des étiquettes de confidentialité de votre organization appliquées au contenu, il existe une couche de protection supplémentaire :

Lorsqu’un fichier est ouvert dans Word, Excel, PowerPoint ou un événement de courrier électronique ou de calendrier est ouvert dans Outlook, la sensibilité des données est affichée aux utilisateurs de l’application avec le nom d’étiquette et les marquages de contenu (tels que le texte d’en-tête ou de pied de page) qui ont été configurés pour l’étiquette. Loop composants et pages prennent également en charge les mêmes étiquettes de confidentialité.

Lorsque l’étiquette de confidentialité applique un chiffrement, les utilisateurs doivent avoir le droit d’utilisation EXTRACT, ainsi que VIEW, pour que Copilot retourne les données.

Cette protection s’étend aux données stockées en dehors de votre client Microsoft 365 lorsqu’elles sont ouvertes dans une application Office (données en cours d’utilisation). Par exemple, le stockage local, les partages réseau et le stockage cloud.

Conseil

Si vous ne l’avez pas déjà fait, nous vous recommandons d’activer les étiquettes de confidentialité pour SharePoint et OneDrive et de vous familiariser avec les types de fichiers et les configurations d’étiquettes que ces services peuvent traiter. Lorsque les étiquettes de confidentialité ne sont pas activées pour ces services, les fichiers chiffrés auxquels Copilot peut accéder sont limités aux données en cours d’utilisation à partir des applications Office sur Windows.

Pour obtenir des instructions, voir Activer les étiquettes de confidentialité pour les fichiers Office dans SharePoint et OneDrive.

En outre, lorsque vous utilisez des Microsoft 365 Copilot Chat (précédemment appelées Conversation professionnelle, Conversation fondée sur Graph et Microsoft 365 Chat) qui peuvent accéder aux données à partir d’un large éventail de contenu, la sensibilité des données étiquetées retournées par Copilot est rendue visible par les utilisateurs avec l’étiquette de confidentialité affichée pour les citations et les éléments répertoriés dans la réponse. À l’aide du numéro de priorité des étiquettes de confidentialité défini dans le portail Microsoft Purview ou le portail de conformité Microsoft Purview, la dernière réponse dans Copilot affiche l’étiquette de confidentialité la plus élevée à partir des données utilisées pour cette conversation Copilot.

Bien que les administrateurs de conformité définissent la priorité d’une étiquette de confidentialité, un numéro de priorité plus élevé indique généralement une sensibilité plus élevée du contenu, avec des autorisations plus restrictives. Par conséquent, les réponses Copilot sont étiquetées avec l’étiquette de confidentialité la plus restrictive.

Remarque

Si les éléments sont chiffrés par Protection des données Microsoft Purview mais n’ont pas d’étiquette de confidentialité, Microsoft 365 Copilot et Microsoft 365 Copilot Chat ne retournent pas non plus ces éléments aux utilisateurs si le chiffrement n’inclut pas l’utilisation EXTRACT ou VIEW droits de l’utilisateur.

Si vous n’utilisez pas encore d’étiquettes de confidentialité, consultez Prise en main des étiquettes de confidentialité.

Bien que les stratégies DLP ne prennent pas en charge la classification des données pour les interactions Copilot, les types d’informations sensibles et les classifieurs pouvant être entraînés sont pris en charge avec des stratégies de conformité de communication pour identifier les données sensibles dans les invites utilisateur à Copilot et les réponses.

Protection Copilot avec héritage des étiquettes de confidentialité

Si vous utilisez Copilot pour créer du contenu basé sur un élément auquel une étiquette de confidentialité est appliquée, l’étiquette de confidentialité du fichier source est automatiquement héritée, avec les paramètres de protection de l’étiquette.

Par exemple, un utilisateur sélectionne Brouillon avec Copilot dans Word, puis Référencer un fichier. Ou un utilisateur sélectionne Créer une présentation à partir d’un fichier dans PowerPoint, ou Modifier dans les pages à partir de Microsoft 365 Copilot Chat. L’étiquette de confidentialité Confidential\Anyone (sans restriction) est appliquée au contenu source et cette étiquette est configurée pour appliquer un pied de page qui affiche « Confidentiel ». Le nouveau contenu est automatiquement étiqueté Confidentiel\Tout le monde (sans restriction) avec le même pied de page.

Pour voir un exemple de ceci en action, watch la démonstration suivante de la session Ignite 2023, « Préparer votre entreprise pour Microsoft 365 Copilot ». La démonstration montre comment l’étiquette de confidentialité par défaut de Général est remplacée par une étiquette Confidentiel lorsqu’un utilisateur rédige avec Copilot et fait référence à un fichier étiqueté. La barre d’informations sous le ruban informe l’utilisateur que le contenu créé par Copilot a entraîné l’application automatique de la nouvelle étiquette :

Si plusieurs fichiers sont utilisés pour créer du contenu, l’étiquette de confidentialité avec la priorité la plus élevée est utilisée pour l’héritage des étiquettes.

Comme pour tous les scénarios d’étiquetage automatique, l’utilisateur peut toujours remplacer et remplacer une étiquette héritée (ou supprimer, si vous n’utilisez pas l’étiquetage obligatoire).

Protection Microsoft Purview sans étiquettes de confidentialité

Même si une étiquette de confidentialité n’est pas appliquée au contenu, les services et les produits peuvent utiliser les fonctionnalités de chiffrement du service Azure Rights Management. Par conséquent, Microsoft 365 Copilot et Microsoft 365 Copilot Chat peuvent toujours case activée pour les droits d’utilisation VIEW et EXTRACT avant de retourner des données et des liens à un utilisateur, mais il n’existe pas d’héritage automatique de protection pour les nouveaux éléments.

Conseil

Vous bénéficiez de la meilleure expérience utilisateur lorsque vous utilisez toujours des étiquettes de confidentialité pour protéger vos données et que le chiffrement est appliqué par une étiquette.

Exemples de produits et de services qui peuvent utiliser les fonctionnalités de chiffrement du service Azure Rights Management sans étiquettes de confidentialité :

- Chiffrement des messages Microsoft Purview

- Gestion des droits relatifs à l’information (IRM) Microsoft

- Connecteur Microsoft Rights Management

- Kit de développement logiciel (SDK) Microsoft Rights Management

Pour les autres méthodes de chiffrement qui n’utilisent pas le service Azure Rights Management :

Les e-mails protégés par S/MIME ne seront pas retournés par Copilot, et Copilot n’est pas disponible dans Outlook lorsqu’un e-mail protégé par S/MIME est ouvert.

Les documents protégés par mot de passe ne sont pas accessibles par Copilot, sauf s’ils sont déjà ouverts par l’utilisateur dans la même application (données en cours d’utilisation). Les mots de passe ne sont pas hérités par un élément de destination.

Comme avec d’autres services Microsoft 365, tels que la découverte électronique et la recherche, les éléments chiffrés avec la clé client Microsoft Purview ou votre propre clé racine (BYOK) sont pris en charge et peuvent être retournés par Copilot.

Microsoft Purview prend en charge la gestion de la conformité pour Copilot

Utilisez les fonctionnalités de conformité de Microsoft Purview pour prendre en charge vos exigences en matière de risques et de conformité pour les Microsoft 365 Copilot et les Microsoft 365 Copilot Chat, ainsi que d’autres applications d’IA générative.

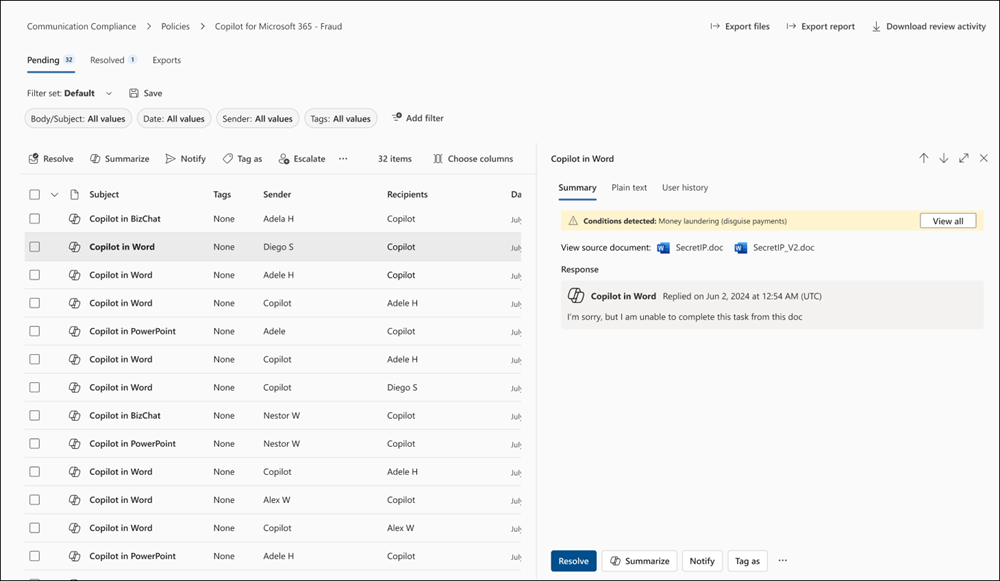

Les interactions avec Copilot peuvent être surveillées pour chaque utilisateur de votre locataire. Par conséquent, vous pouvez utiliser la classification de Purview (types d’informations sensibles et classifieurs pouvant être formés), la recherche de contenu, la conformité des communications, l’audit, eDiscovery et les fonctionnalités de rétention et de suppression automatiques à l’aide de stratégies de rétention.

Pour la conformité des communications, vous pouvez analyser les invites utilisateur et les réponses Copilot pour détecter les interactions inappropriées ou risquées ou le partage d’informations confidentielles. Pour plus d’informations, consultez Configurer une stratégie de conformité des communications pour détecter les interactions Copilot.

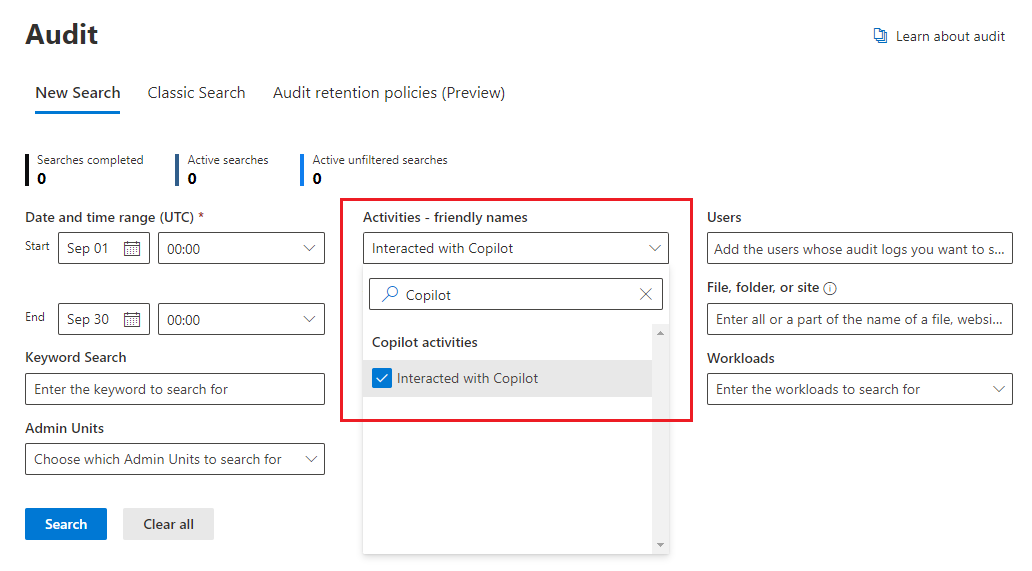

Pour l’audit, les détails sont capturés dans le journal d’audit unifié lorsque les utilisateurs interagissent avec Copilot. Les événements incluent comment et quand les utilisateurs interagissent avec Copilot, dans lequel le service Microsoft 365 a eu lieu, et les références aux fichiers stockés dans Microsoft 365 qui ont été consultés pendant l’interaction. Si une étiquette de confidentialité est appliquée à ces fichiers, elle est également capturée. Dans la solution Audit à partir du portail Microsoft Purview ou du portail de conformité Microsoft Purview, sélectionnez Activités Copilot et Interaction avec Copilot. Vous pouvez également sélectionner Copilot comme charge de travail.

Pour la recherche de contenu, étant donné que les invites de l’utilisateur à Copilot et les réponses de Copilot sont stockées dans la boîte aux lettres d’un utilisateur, elles peuvent être recherchées et récupérées lorsque la boîte aux lettres de l’utilisateur est sélectionnée comme source pour une requête de recherche. Sélectionnez et récupérez ces données à partir de la boîte aux lettres source en sélectionnant dans le générateur de requêtes Ajouter untype> de condition >Égal à l’une des>options Ajouter/Supprimer des interactions>Copilot.

De même pour eDiscovery, vous utilisez le même processus de requête pour sélectionner des boîtes aux lettres et récupérer les invites utilisateur à Copilot et les réponses de Copilot. Une fois la collection créée et source dans la phase de révision dans eDiscovery (Premium), ces données sont disponibles pour effectuer toutes les actions de révision existantes. Ces collections et ensembles de révision peuvent ensuite être mis en attente ou exportés. Si vous devez supprimer ces données, consultez Rechercher et supprimer des données pour Copilot.

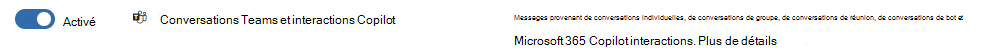

Pour les stratégies de rétention qui prennent en charge la rétention et la suppression automatiques, les invites utilisateur à Copilot et les réponses de Copilot sont identifiées par Microsoft 365 Copilots, inclus dans l’emplacement de la stratégie expériences Microsoft Copilot. Précédemment incluses dans un emplacement de stratégie nommé Conversations Teams et interaction Copilot, ces anciennes stratégies de rétention sont remplacées par des emplacements distincts. Pour plus d’informations, consultez Séparer une stratégie existante « Conversations Teams et interactions Copilot ».

Pour plus d’informations sur le fonctionnement de cette rétention, consultez En savoir plus sur la rétention pour les applications Copilot & IA.

Comme pour toutes les stratégies et conservations de rétention, si plusieurs stratégies pour le même emplacement s’appliquent à un utilisateur, les principes de rétention résolvent les conflits. Par exemple, les données sont conservées pendant la durée la plus longue de toutes les stratégies de rétention appliquées ou des conservations eDiscovery.

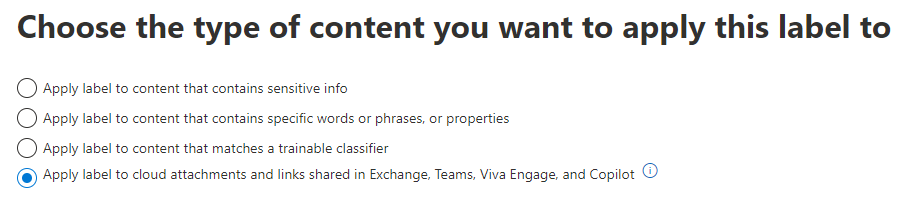

Pour que les étiquettes de rétention conservent automatiquement les fichiers référencés dans Copilot, sélectionnez l’option pièces jointes cloud avec une stratégie d’étiquette de rétention d’application automatique : Appliquer une étiquette aux pièces jointes cloud et aux liens partagés dans Exchange, Teams, Viva Engage et Copilot. Comme pour toutes les pièces jointes cloud conservées, la version du fichier au moment où elle est référencée est conservée.

Pour plus d’informations sur le fonctionnement de cette rétention, consultez Fonctionnement de la rétention avec les pièces jointes cloud.

Pour obtenir des instructions de configuration :

Pour configurer des stratégies de conformité des communications pour les interactions Copilot, consultez Créer et gérer des stratégies de conformité des communications.

Pour rechercher les interactions Copilot dans le journal d’audit, consultez Rechercher dans le journal d’audit.

Pour utiliser la recherche de contenu afin de rechercher des interactions Copilot, consultez Rechercher du contenu.

Pour utiliser eDiscovery pour les interactions Copilot, consultez Microsoft Purview eDiscovery solutions.

Pour créer ou modifier une stratégie de rétention pour les interactions Copilot, consultez Créer et configurer des stratégies de rétention.

Pour créer une stratégie d’étiquette de rétention d’application automatique pour les fichiers référencés dans Copilot, consultez Appliquer automatiquement une étiquette de rétention pour conserver ou supprimer du contenu.

Autre documentation pour vous aider à sécuriser et à gérer les applications d’IA générative

Annonce du billet de blog : Accélérer l’adoption de l’IA avec des fonctionnalités de sécurité et de gouvernance de nouvelle génération

Pour plus d’informations, consultez Considérations relatives aux protections Gestion de la posture de sécurité des données Microsoft Purview pour l’IA et de conformité et de sécurité des données pour Copilot.

Microsoft 365 Copilot :

- Documentation Microsoft 365 Copilot

- Appliquer les principes de confiance zéro à Microsoft 365 Copilot

Ressources associées :