Como Defender for Cloud Apps ajuda a proteger o seu ambiente do ServiceNow

Enquanto principal fornecedor de cloud CRM, o ServiceNow incorpora grandes quantidades de informações confidenciais sobre clientes, processos internos, incidentes e relatórios dentro da sua organização. Sendo uma aplicação crítica para a empresa, o ServiceNow é acedido e utilizado por pessoas dentro da sua organização e por outras pessoas fora da mesma (como parceiros e empreiteiros) para vários fins. Em muitos casos, uma grande parte dos seus utilizadores que acedem ao ServiceNow têm pouca consciência da segurança e podem colocar as suas informações confidenciais em risco ao partilhá-la involuntariamente. Noutros casos, os atores maliciosos podem obter acesso aos seus recursos mais confidenciais relacionados com o cliente.

Ligar o ServiceNow ao Defender for Cloud Apps fornece informações melhoradas sobre as atividades dos seus utilizadores, fornece deteção de ameaças através de deteções de anomalias baseadas em machine learning e deteções de proteção de informações, como identificar quando as informações confidenciais do cliente são carregadas para a cloud do ServiceNow.

Utilize este conector de aplicações para aceder às funcionalidades da Gestão da Postura de Segurança (SSPM) SaaS, através de controlos de segurança refletidos na Classificação de Segurança da Microsoft. Saiba mais.

Principais ameaças

- Contas comprometidas e ameaças internas

- Fuga de dados

- Deteção de segurança insuficiente

- Bring Your Own Device (BYOD) não gerido

Como Defender for Cloud Apps ajuda a proteger o seu ambiente

- Detetar ameaças na cloud, contas comprometidas e utilizadores maliciosos

- Detetar, classificar, etiquetar e proteger dados regulados e confidenciais armazenados na cloud

- Impor políticas DLP e de conformidade para dados armazenados na cloud

- Limitar a exposição de dados partilhados e impor políticas de colaboração

- Utilizar o registo de auditoria de atividades para investigações forenses

Gestão da postura de segurança SaaS

Ligue o ServiceNow para obter automaticamente recomendações de segurança para o ServiceNow na Classificação de Segurança da Microsoft.

Em Classificação de Segurança, selecione Ações recomendadas e filtre por Product = ServiceNow. Por exemplo, as recomendações para o ServiceNow incluem:

- Ativar a MFA

- Ativar o plug-in de função explícito

- Ativar plug-in de alta segurança

- Ativar autorização de pedido de script

Para mais informações, consulte:

Controlar o ServiceNow com políticas e modelos de política incorporados

Pode utilizar os seguintes modelos de política incorporados para detetar e notificá-lo sobre potenciais ameaças:

| Tipo | Name |

|---|---|

| Política de deteção de anomalias incorporada |

Atividade de endereços IP anónimos Atividade do país com pouca frequência |

|

Atividade de endereços IP suspeitos Viagem impossível Atividade realizada pelo utilizador terminado (requer Microsoft Entra ID como IdP) Várias tentativas de início de sessão falhadas Deteção de ransomware Atividades invulgares de transferência de múltiplos ficheiros |

|

| Modelo de política de atividade | Início de sessão a partir de um endereço IP de risco Transferência em massa por um único utilizador |

| Modelo de política de ficheiros | Detetar um ficheiro partilhado com um domínio não autorizado Detetar um ficheiro partilhado com endereços de e-mail pessoais Detetar ficheiros com PII/PCI/PHI |

Para obter mais informações sobre como criar políticas, veja Criar uma política.

Automatizar controlos de governação

Além da monitorização de potenciais ameaças, pode aplicar e automatizar as seguintes ações de governação do ServiceNow para remediar ameaças detetadas:

| Tipo | Ação |

|---|---|

| Governação de utilizadores | - Notificar o utilizador em alerta (através de Microsoft Entra ID) - Exigir que o utilizador inicie sessão novamente (através de Microsoft Entra ID) - Suspender utilizador (através de Microsoft Entra ID) |

Para obter mais informações sobre como remediar ameaças a partir de aplicações, veja Governar aplicações ligadas.

Proteger o ServiceNow em tempo real

Reveja as nossas melhores práticas para proteger e colaborar com utilizadores externos e bloquear e proteger a transferência de dados confidenciais para dispositivos não geridos ou de risco.

Ligar o ServiceNow ao Microsoft Defender for Cloud Apps

Este artigo fornece instruções para ligar Microsoft Defender for Cloud Apps à sua conta do ServiceNow existente com a API do conector de aplicações. Esta ligação dá-lhe visibilidade e controlo sobre a utilização do ServiceNow. Para obter informações sobre como Defender for Cloud Apps protege o ServiceNow, consulte Proteger o ServiceNow.

Utilize este conector de aplicações para aceder às funcionalidades da Gestão da Postura de Segurança (SSPM) SaaS, através de controlos de segurança refletidos na Classificação de Segurança da Microsoft. Saiba mais.

Pré-requisitos

Defender for Cloud Apps suporta as seguintes versões do ServiceNow:

- Eureka

- Fiji

- Genebra

- Helsínquia

- Istambul

- Jacarta

- Kingston

- Londres

- Utah

- Madrid

- Nova Iorque

- Orlando

- Paris

- Quebeque

- Roma

- San Diego

- Tóquio

- Vancouver

- Washington

- Xanadu

Para ligar o ServiceNow ao Defender for Cloud Apps, tem de ter a função Administração e certificar-se de que a instância do ServiceNow suporta o acesso à API.

Para obter mais informações, veja a documentação do produto ServiceNow.

Sugestão

Recomendamos que implemente o ServiceNow com tokens de aplicações OAuth, disponíveis para a Fuji e versões posteriores. Para obter mais informações, veja a documentação relevante do ServiceNow.

Para versões anteriores, está disponível um modo de ligação legado com base no utilizador/palavra-passe. O nome de utilizador/palavra-passe fornecido só são utilizados para a geração de tokens de API e não são guardados após o processo de ligação inicial.

Como ligar o ServiceNow ao Defender for Cloud Apps com o OAuth

Inicie sessão com uma conta Administração na sua conta do ServiceNow.

Nota

O nome de utilizador/palavra-passe fornecido só são utilizados para a geração de tokens de API e não são guardados após o processo de ligação inicial.

Na barra de pesquisa Navegador de filtros , escreva OAuth e selecione Registo de Aplicações.

Na barra de menus Registos de Aplicações , selecione Novo para criar um novo perfil OAuth.

Em Que tipo de aplicação OAuth?, selecione Criar um ponto final da API OAuth para clientes externos.

Em Registos de Aplicações, o novo registo preenche os seguintes campos:

Campo Nome , nomeie o novo perfil OAuth, por exemplo CloudAppSecurity.

O ID de Cliente é gerado automaticamente. Copie este ID, tem de colá-lo no Defender for Cloud Apps para concluir a ligação.

No campo Segredo do Cliente , introduza uma cadeia. Se for deixado em branco, será gerado automaticamente um Segredo aleatório. Copie e guarde-o para mais tarde.

Aumente o Access Token Lifespan para, pelo menos, 3.600.

Selecione Submeter.

Atualize o ciclo de vida do token de atualização:

No painel ServiceNow , procure OAuth do Sistema e, em seguida, selecione Registo de Aplicações.

Selecione o nome do OAuth que foi definido e altere Refresh Token Lifespan para 7.776.000 segundos (90 dias).

Selecione Atualizar.

Estabeleça um procedimento interno para garantir que a ligação permanece viva. Alguns dias antes da expiração esperada do ciclo de vida do token de atualização. Revogar para o token de atualização antigo. Não recomendamos manter chaves antigas por motivos de segurança.

No painel ServiceNow, procure OAuth do Sistema e, em seguida, selecione Gerir Tokens.

Selecione o token antigo na lista de acordo com o nome OAuth e a data de expiração.

Selecione Revogar Acesso > Revogar.

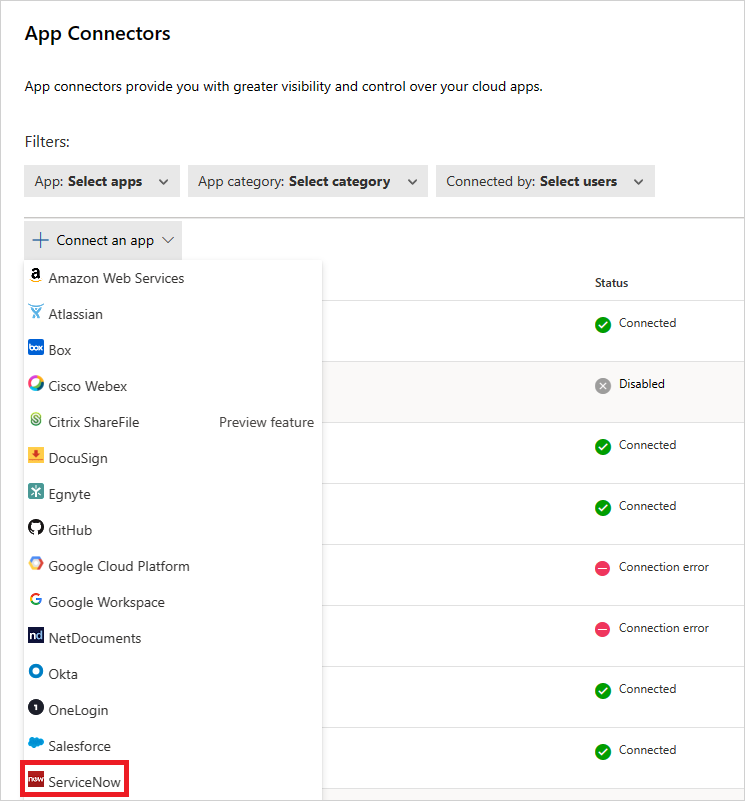

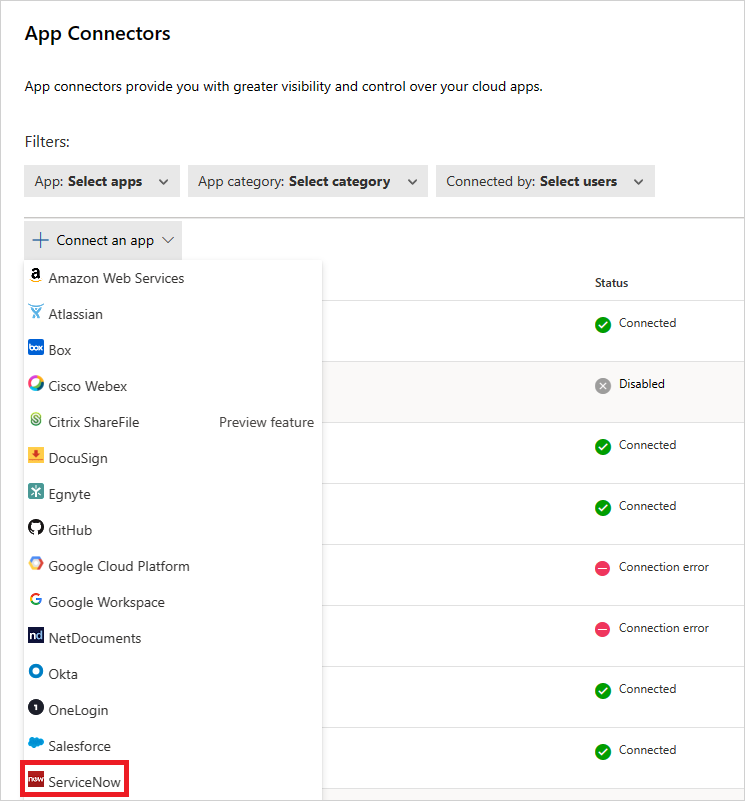

No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud. Em Aplicações ligadas, selecione Conectores de Aplicações.

Na página Conectores de aplicações , selecione +Ligar uma aplicação e, em seguida, ServiceNow.

Na janela seguinte, atribua um nome à ligação e selecione Seguinte.

Na página Introduzir detalhes , selecione Ligar com o token OAuth (recomendado). Selecione Seguinte.

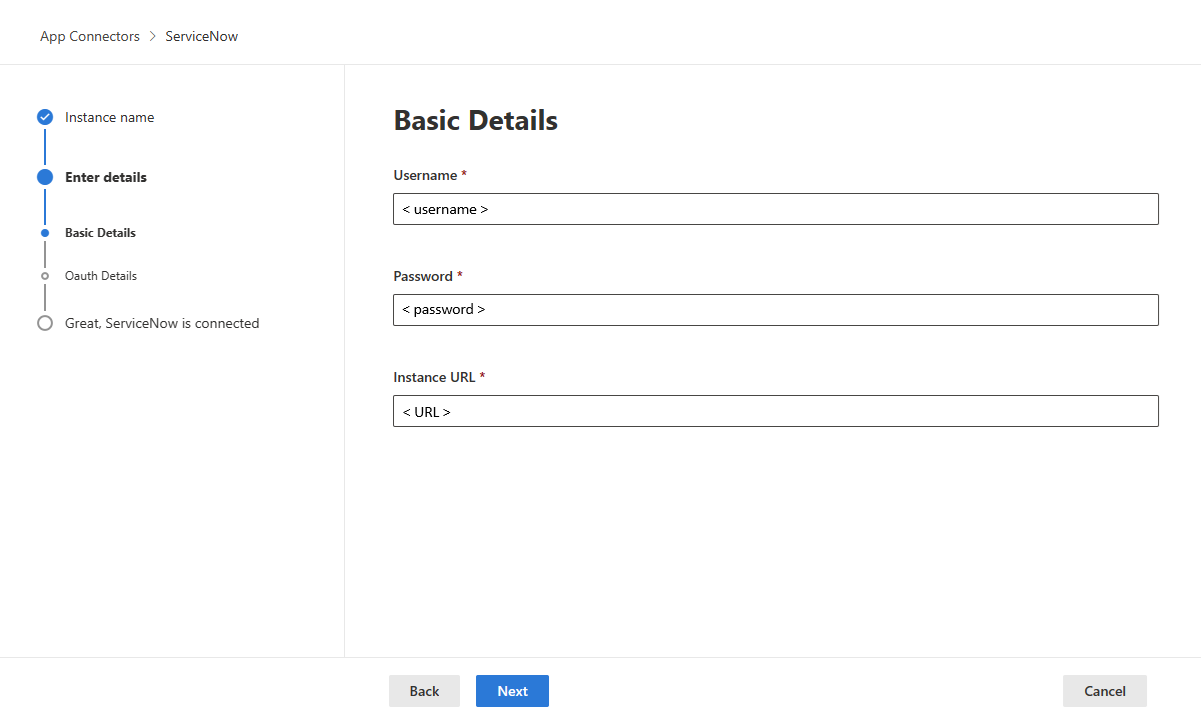

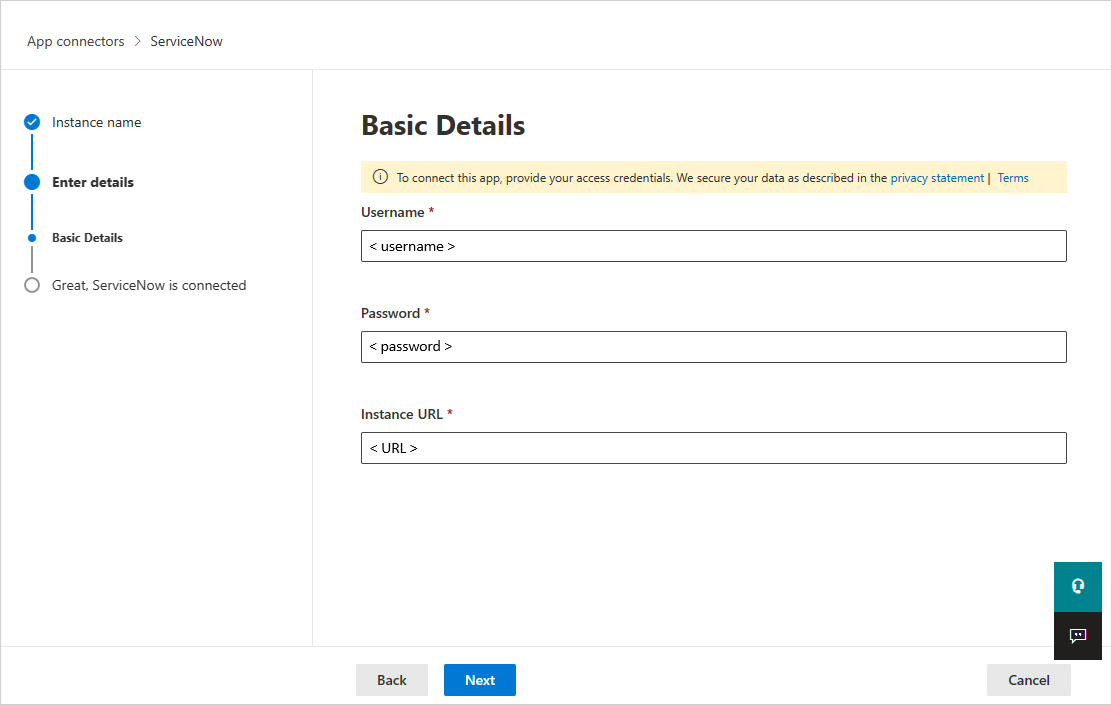

Na página Detalhes Básicos , adicione o seu ID de utilizador, palavra-passe e URL de instância do ServiceNow nas caixas adequadas. Selecione Seguinte.

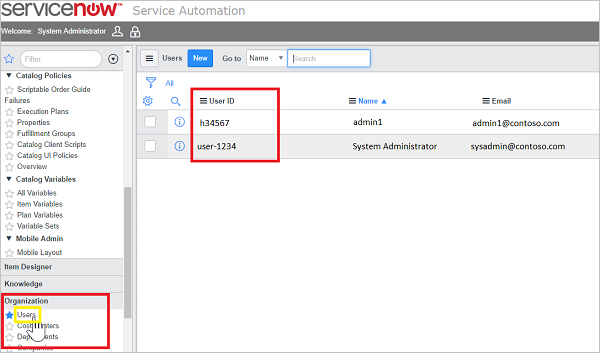

Para localizar o seu ID de Utilizador do ServiceNow, no portal do ServiceNow, aceda a Utilizadores e, em seguida, localize o seu nome na tabela.

Na página Detalhes do OAuth , introduza o ID de Cliente e o Segredo do Cliente. Selecione Seguinte.

No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud. Em Aplicações ligadas, selecione Conectores de Aplicações. Certifique-se de que o estado do Conector de Aplicações ligado está Ligado.

Depois de ligar o ServiceNow, receberá eventos durante 1 hora antes da ligação.

Ligação do Legacy ServiceNow

Para ligar o ServiceNow ao Defender for Cloud Apps, tem de ter permissões ao nível do administrador e certificar-se de que a instância do ServiceNow suporta o acesso à API.

Inicie sessão com uma conta Administração na sua conta do ServiceNow.

Crie uma nova conta de serviço para Defender for Cloud Apps e anexe a função de Administração à conta criada recentemente.

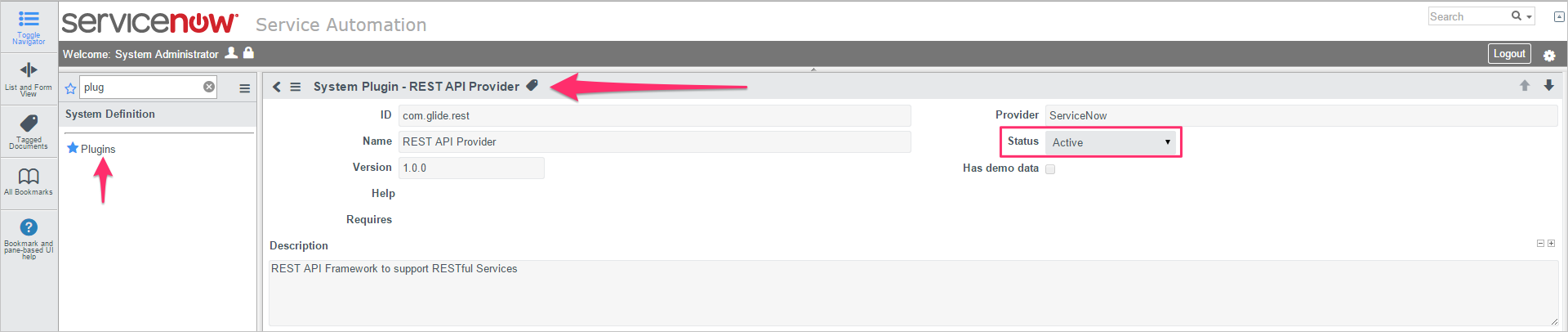

Certifique-se de que o plug-in da API REST está ativado.

No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud. Em Aplicações ligadas, selecione Conectores de Aplicações.

Na página Conectores de aplicações , selecione +Ligar uma aplicação e, em seguida, ServiceNow.

Na janela seguinte, atribua um nome à ligação e selecione Seguinte.

Na página Introduzir detalhes , selecione Ligar apenas com o nome de utilizador e a palavra-passe. Selecione Seguinte.

Na página Detalhes Básicos , adicione o seu ID de utilizador, palavra-passe e URL de instância do ServiceNow nas caixas adequadas. Selecione Seguinte.

Selecione Ligar.

No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud. Em Aplicações ligadas, selecione Conectores de Aplicações. Certifique-se de que o estado do Conector de Aplicações ligado está Ligado. Depois de ligar o ServiceNow, receberá eventos durante uma hora antes da ligação.

Se tiver problemas ao ligar a aplicação, veja Resolução de Problemas dos Conectores de Aplicações.

Passos seguintes

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do produto, abra um pedido de suporte.