Visão geral do Secure

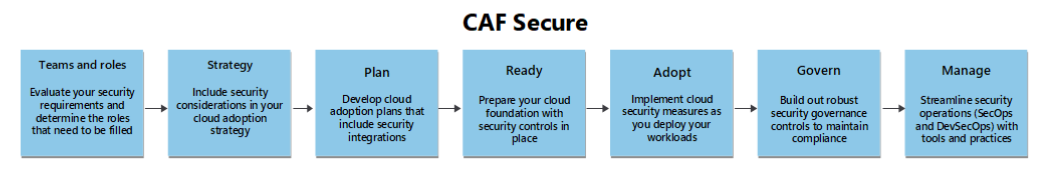

A metodologia Cloud Adoption Framework para Azure Secure fornece uma abordagem estruturada para proteger sua propriedade de nuvem do Azure.

As diretrizes nesta série de artigos fornecem recomendações relevantes para todas as metodologias dentro do Cloud Adoption Framework porque a segurança deve ser parte integrante de todas as fases de sua jornada de adoção da nuvem. Portanto, você pode encontrar artigos alinhados com cada metodologia que fornecem recomendações de segurança a serem consideradas à medida que avança em cada fase de sua jornada de adoção da nuvem.

Todas as recomendações neste guia seguem os princípios de Confiança Zero de assumir comprometimento (ou assumir violação), privilégio mínimo e verificação explícita de confiança que devem orientar sua estratégia, arquitetura e implementação de segurança.

Diretrizes de segurança holísticas

A segurança é uma disciplina complexa e desafiadora que você precisa considerar em quase todos os aspectos de seus ambientes de nuvem e tecnologia. Considere os seguintes pontos-chave:

Qualquer coisa é um alvo potencial ou vetor de ataque: no mundo de hoje, os invasores podem explorar quaisquer pontos fracos nas pessoas, processos e tecnologias de uma organização para atingir seus objetivos maliciosos.

A segurança é um esporte de equipe: para se defender contra esses ataques, é necessária uma abordagem coordenada entre as equipes de negócios, tecnologia e segurança. Cada equipe deve contribuir para os esforços de segurança e colaborar de forma eficaz. Para obter informações sobre as várias funções necessárias para proteger os recursos do Azure, consulte Equipes e funções.

Essas diretrizes do Cloud Adoption Framework Secure são um componente de um conjunto holístico maior de diretrizes de segurança da Microsoft projetadas para ajudar várias equipes a entender e executar suas responsabilidades de segurança. O conjunto completo inclui as seguintes orientações:

A metodologia Cloud Adoption Framework Secure fornece diretrizes de segurança para equipes que gerenciam a infraestrutura de tecnologia que dá suporte a todo o desenvolvimento e operações de carga de trabalho hospedados no Azure.

As diretrizes de segurança do Azure Well-Architected Framework fornecem diretrizes para proprietários de carga de trabalho individuais sobre como aplicar as melhores práticas de segurança ao desenvolvimento de aplicativos e aos processos de DevOps e DevSecOps. A Microsoft fornece diretrizes que complementam esta documentação sobre como aplicar práticas de segurança e controles de DevSecOps em um ciclo de vida de desenvolvimento de segurança.

O Microsoft Cloud Security Benchmark fornece diretrizes de práticas recomendadas para as partes interessadas garantirem uma segurança robusta na nuvem. Essas diretrizes incluem linhas de base de segurança que descrevem os recursos de segurança disponíveis e as configurações ideais recomendadas para os serviços do Azure.

As diretrizes de Confiança Zero fornecem diretrizes para as equipes de segurança implementarem recursos técnicos para dar suporte a uma iniciativa de modernização de Confiança Zero.

Cada artigo aborda vários tópicos relacionados à sua metodologia alinhada:

- Modernização da postura de segurança

- Preparação e resposta a incidentes

- A Tríade de Confidencialidade, Integridade e Disponibilidade (CIA)

- Sustentação da postura de segurança

Modernização da postura de segurança

Ao longo de sua jornada de adoção da nuvem, procure oportunidades para aprimorar sua postura geral de segurança por meio da modernização. As diretrizes nesta metodologia estão alinhadas com a estrutura de adoção do Microsoft Zero Trust. Essa estrutura fornece uma abordagem detalhada e passo a passo para modernizar sua postura de segurança. Ao examinar as recomendações para cada fase da metodologia do Cloud Adoption Framework, aprimore-as usando as diretrizes fornecidas na estrutura de adoção Zero Trust.

Preparação e resposta a incidentes

A preparação e a resposta a incidentes são elementos fundamentais de sua postura geral de segurança. Sua capacidade de se preparar e responder a incidentes pode afetar significativamente seu sucesso na operação na nuvem. Mecanismos de preparação e práticas operacionais bem projetados permitem uma detecção mais rápida de ameaças e ajudam a minimizar o raio de explosão de incidentes. Essa abordagem facilita uma recuperação mais rápida. Da mesma forma, mecanismos de resposta e práticas operacionais bem estruturados garantem uma navegação eficiente pelas atividades de recuperação e oferecem oportunidades claras de melhoria contínua ao longo do processo. Ao se concentrar nesses elementos, você pode aprimorar sua estratégia geral de segurança, o que garante resiliência e continuidade operacional na nuvem.

A tríade da CIA

A Tríade da CIA é um modelo fundamental em segurança da informação que representa três princípios fundamentais. Esses princípios são confidencialidade, integridade e disponibilidade.

A confidencialidade garante que apenas indivíduos autorizados possam acessar informações confidenciais. Essa política inclui medidas como criptografia e controles de acesso para proteger os dados contra acesso não autorizado.

A integridade mantém a precisão e a integridade dos dados. Este princípio significa proteger os dados contra alterações ou adulterações por usuários não autorizados, o que garante que as informações permaneçam confiáveis.

A disponibilidade garante que as informações e os recursos sejam acessíveis a usuários autorizados quando necessário. Essa tarefa inclui a manutenção de sistemas e redes para evitar o tempo de inatividade e garantir o acesso contínuo aos dados.

Adote a Tríade CIA para garantir que a tecnologia da sua empresa permaneça confiável e segura. Use-o para reforçar a confiabilidade e a segurança em suas operações por meio de práticas bem definidas, rigorosamente seguidas e comprovadas. Algumas maneiras pelas quais os princípios da tríade podem ajudar a garantir a segurança e a confiabilidade são:

Proteção de dados: proteja dados confidenciais contra violações aproveitando a Tríade da CIA, que garante privacidade e conformidade com os regulamentos.

Continuidade dos negócios: garanta a integridade e a disponibilidade dos dados para manter as operações de negócios e evitar o tempo de inatividade.

Confiança do cliente: Implemente a Tríade CIA para criar confiança com clientes e partes interessadas, demonstrando um compromisso com a segurança dos dados.

Cada artigo alinhado à metodologia fornece recomendações para os princípios da Tríade da CIA. Essa abordagem garante que você possa lidar com confidencialidade, integridade e disponibilidade. Essas diretrizes ajudam você a considerar completamente esses aspectos em todas as fases de sua jornada de adoção da nuvem.

Sustentação da postura de segurança

A melhoria contínua é crucial para manter uma postura de segurança robusta na nuvem, pois as ameaças cibernéticas evoluem continuamente e se tornam mais sofisticadas. Para se proteger contra esses riscos em constante mudança, garanta melhorias contínuas. As diretrizes nessas seções podem ajudá-lo a preparar sua organização para o sucesso a longo prazo, identificando oportunidades de melhoria contínua. Concentre-se nessas estratégias à medida que você estabelece e evolui seu ambiente de nuvem ao longo do tempo.

Lista de verificação de segurança na nuvem

Use a lista de verificação de segurança na nuvem para ver todas as tarefas de cada etapa de segurança na nuvem. Navegue rapidamente até as diretrizes necessárias.