Symulowanie ataku polegającego na wyłudzaniu informacji dzięki szkoleniu z symulacji ataku

Porada

Czy wiesz, że możesz bezpłatnie wypróbować funkcje w planie Ochrona usługi Office 365 w usłudze Microsoft Defender 2? Użyj 90-dniowej wersji próbnej Ochrona usługi Office 365 w usłudze Defender w centrum wersji próbnej portalu Microsoft Defender. Dowiedz się, kto może zarejestrować się i zapoznać się z warunkami wersji próbnej w witrynie Try Ochrona usługi Office 365 w usłudze Microsoft Defender.

W Szkolenie z symulacji ataków w Microsoft 365 E5 lub Ochrona usługi Office 365 w usłudze Microsoft Defender planie 2 symulacje to łagodne cyberataki uruchamiane w organizacji. Te symulacje testują zasady i praktyki dotyczące zabezpieczeń, a także szkolą pracowników, aby zwiększyli ich świadomość i zmniejszyli podatność na ataki. Ten artykuł przeprowadzi Cię przez proces tworzenia symulowanego ataku wyłudzania informacji przy użyciu Szkolenie z symulacji ataków.

Aby uzyskać informacje o Szkolenie z symulacji ataków, zobacz Wprowadzenie do Szkolenie z symulacji ataków.

Porada

Aby przypisać szkolenia do użytkowników bez przechodzenia do symulacji, zobacz Training campaigns in Szkolenie z symulacji ataków (Kampanie szkoleniowe w Szkolenie z symulacji ataków).

Aby uruchomić symulowany atak wyłudzający informacje, wykonaj następujące czynności:

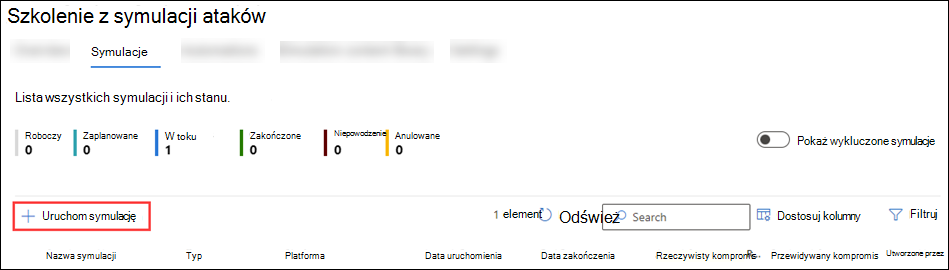

W portalu Microsoft Defender pod adresem https://security.microsoft.comprzejdź do karty Email & collaboration Szkolenie z symulacji ataków Simulations (Współpraca >Szkolenie z symulacji ataków>Simulations). Aby przejść bezpośrednio do karty Symulacje, użyj polecenia https://security.microsoft.com/attacksimulator?viewid=simulations.

Na karcie Symulacje wybierz pozycję

Uruchom symulację , aby uruchomić nowego kreatora symulacji.

Uruchom symulację , aby uruchomić nowego kreatora symulacji.

W poniższych sekcjach opisano kroki i opcje konfiguracji umożliwiające utworzenie symulacji.

Uwaga

W dowolnym momencie po nazwie symulacji w nowym kreatorze symulacji możesz wybrać pozycję Zapisz i zamknij , aby zapisać postęp i kontynuować później. Niekompletna symulacja ma wartość Stan— wersja robocza. Możesz wybrać miejsce, w którym zostało przerwane, wybierając symulację, a następnie wybierając wyświetloną akcję ![]() Edytuj symulację .

Edytuj symulację .

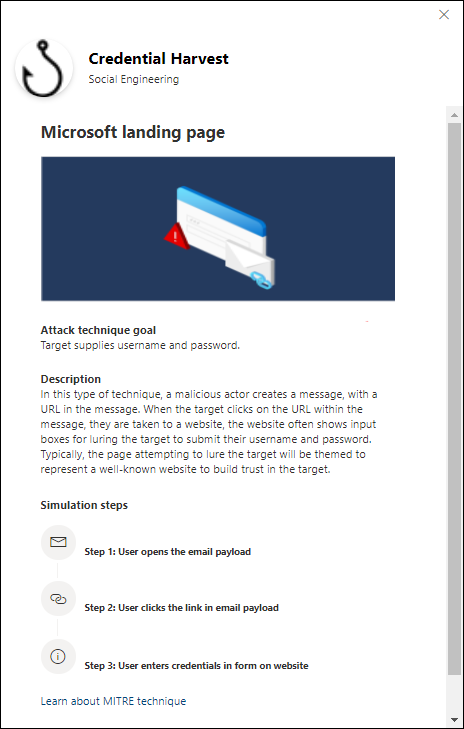

Wybieranie techniki inżynierii społecznej

Na stronie Wybieranie techniki wybierz dostępną technikę inżynierii społecznej:

- Zbieranie poświadczeń*

- Załącznik złośliwego oprogramowania

- Link w załączniku

- Link do złośliwego oprogramowania*

- Drive-by URL

- Udzielanie zgody OAuth*

- Przewodnik po instrukcjach*

* Ta technika inżynierii społecznej umożliwia korzystanie z kodów QR. Aby uzyskać więcej informacji, zobacz sekcję Symulacje kodu QR i szkolenie w dalszej części tego artykułu.

Jeśli wybierzesz link Wyświetl szczegóły w opisie, zostanie otwarty wysuwany szczegół opisujący technikę i kroki symulacji wynikające z tej techniki.

Aby uzyskać więcej informacji na temat różnych technik inżynierii społecznej, zobacz Symulacje.

Po zakończeniu na stronie Wybierz technikę wybierz pozycję Dalej.

Nazwa i opisanie symulacji

Na stronie Symulacja nazw skonfiguruj następujące ustawienia:

- Nazwa: wprowadź unikatową, opisową nazwę symulacji.

- Opis: wprowadź opcjonalny szczegółowy opis symulacji.

Po zakończeniu na stronie Symulacja nazw wybierz pozycję Dalej.

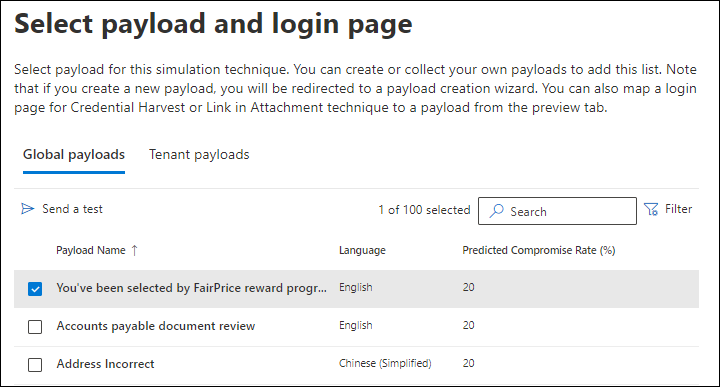

Wybieranie ładunku i strony logowania

Na stronie Wybieranie ładunku i logowania musisz wybrać istniejący ładunek lub utworzyć nowy ładunek do użycia.

W przypadku technik inżynierii społecznej zbioru poświadczeń lub linku w załączniku można również wyświetlić stronę logowania używaną w ładunku, wybrać inną stronę logowania do użycia lub utworzyć nową stronę logowania do użycia.

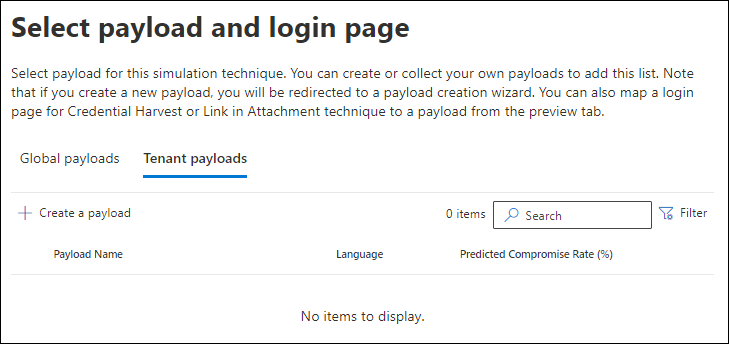

Wybieranie ładunku

Strona Wybieranie ładunku i logowania zawiera dwie karty:

- Ładunki globalne: zawiera wbudowane ładunki.

- Ładunki dzierżawy: zawiera ładunki niestandardowe.

Dla każdego ładunku są wyświetlane następujące informacje:

- Nazwa ładunku

-

Język: język zawartości ładunku. Katalog ładunków firmy Microsoft (globalny) udostępnia ładunki w ponad 29 językach, zgodnie z opisem w

artykule Filtruj.

artykule Filtruj. - Przewidywany wskaźnik kompromisu: dane historyczne w usłudze Microsoft 365, które przewidują odsetek osób, które powinny zostać naruszone przez ten ładunek (użytkownicy naruszeni / łączna liczba użytkowników, którzy otrzymują ładunek). Aby uzyskać więcej informacji, zobacz Przewidywana szybkość naruszenia zabezpieczeń.

Wpisy można sortować, klikając dostępny nagłówek kolumny.

Aby znaleźć ładunek na liście, wpisz część nazwy ładunku ![]() w polu Wyszukaj, a następnie naciśnij ENTER.

w polu Wyszukaj, a następnie naciśnij ENTER.

Aby filtrować ładunki, wybierz pozycję ![]() Filtruj. W wyświetlonym okienku wysuwowym Filtry są dostępne następujące filtry :

Filtruj. W wyświetlonym okienku wysuwowym Filtry są dostępne następujące filtry :

Źródło: Dostępne wartości to: Globalne, Dzierżawa i Wszystkie.

Złożoność: obliczana na podstawie liczby wskaźników w ładunku, które wskazują na możliwy atak (błędy pisowni, pilność itp.). Więcej wskaźników można łatwiej zidentyfikować jako atak i wskazać mniejszą złożoność. Dostępne wartości to: Wysoki, Średni i Niski.

Język: Dostępne wartości to: angielski, hiszpański, niemiecki, japoński, francuski, portugalski, holenderski, włoski, szwedzki, chiński (uproszczony),chiński (tradycyjny, Tajwan),norweski Bokmål, polski, rosyjski, fiński, koreański, turecki, węgierski, hebrajski, tajski, arabski, wietnamski,słowacki, indonezyjski, rumuński, słoweński, chorwacki, kataloński i inne.

Filtruj według motywu: Dostępne wartości to: Aktywacja konta, Weryfikacja konta, Rozliczenia, Oczyszczanie poczty, Odebrane dokumenty, Wydatki, Faks, Raport finansowy, Wiadomości przychodzące, Faktura, Odebrany element, Alert logowania, Odebrana wiadomość e-mail, Hasło, Płatność, Lista płac, Spersonalizowana oferta, Kwarantanna, Praca zdalna, przeglądanie wiadomości, aktualizacja zabezpieczeń, wstrzymanie usługi, wymagany podpis, uaktualnienie magazynu skrzynek pocztowych, weryfikowanie skrzynki pocztowej, poczty głosowej i innych.

Filtruj według marki: Dostępne wartości to: American Express, Capital One, DHL, DocuSign, Dropbox, Facebook, First American, Microsoft, Netflix, Scotiabank, SendGrid, Stewart Title, Tesco, Wells Fargo, Syrinx Cloud i Inne.

Filtruj według branży: Dostępne wartości to: Bankowość, Usługi biznesowe, Usługi konsumenckie, Edukacja, Energia, Budownictwo, Doradztwo, Usługi finansowe, Rząd, Gościnność, Ubezpieczenia, Prawne, Usługi kurierskie, Opieka zdrowotna, Produkcja, Handel detaliczny, Telekomunikacja, Nieruchomości i Inne.

Bieżące zdarzenie: Dostępne wartości to Tak lub Nie.

Kontrowersyjne: Dostępne wartości to Tak lub Nie.

Po zakończeniu konfigurowania filtrów wybierz pozycję Zastosuj, Anuluj lub ![]() Wyczyść filtry.

Wyczyść filtry.

Jeśli wybierzesz ładunek, zaznaczając pole wyboru obok nazwy, ![]() nad listą ładunków zostanie wyświetlona akcja Wyślij test. Ta akcja służy do wysyłania kopii wiadomości e-mail ładunku do siebie (obecnie zalogowanego użytkownika) w celu przeprowadzenia inspekcji.

nad listą ładunków zostanie wyświetlona akcja Wyślij test. Ta akcja służy do wysyłania kopii wiadomości e-mail ładunku do siebie (obecnie zalogowanego użytkownika) w celu przeprowadzenia inspekcji.

Jeśli na karcie Ładunki dzierżawy nie są dostępne żadne ładunki lub chcesz utworzyć własny ładunek, wybierz pozycję ![]() Utwórz ładunek. Kroki tworzenia są takie same jak na karcie >biblioteki Szkolenie z symulacji ataków>ContentPayloadsTenant payloads> tab. Aby uzyskać więcej informacji, zobacz Tworzenie niestandardowych ładunków dla Szkolenie z symulacji ataków.

Utwórz ładunek. Kroki tworzenia są takie same jak na karcie >biblioteki Szkolenie z symulacji ataków>ContentPayloadsTenant payloads> tab. Aby uzyskać więcej informacji, zobacz Tworzenie niestandardowych ładunków dla Szkolenie z symulacji ataków.

Jeśli wybierzesz ładunek, klikając dowolne miejsce w wierszu innym niż pole wyboru obok nazwy, szczegóły dotyczące ładunku są wyświetlane w wyświetlonym wysuwie:

- Karta Przegląd (o nazwie Payload in Credential Harvest and Link in Attachment payloads) zawiera szczegółowe informacje o ładunku, w tym wersję zapoznawczą.

- Karta Strona logowania jest dostępna tylko dla zbioru poświadczeń lub linku w ładunkach załączników i jest opisana w podsekcji Wybierz stronę logowania .

- Karta Załącznik jest dostępna tylko dla załącznika złośliwego oprogramowania, linku w załączniku i ładunków udzielania zgody Oauth . Ta karta zawiera szczegółowe informacje o załączniku, w tym podgląd.

- Karta Symulacje uruchomione zawiera nazwę symulacji, szybkość kliknięć, wskaźnik naruszonych zabezpieczeń i akcję.

Jeśli symulacja nie używa zbioru poświadczeń ani linku w ładunkach załączników lub nie chcesz wyświetlać ani edytować używanej strony logowania, wybierz pozycję Dalej na stronie Wybierz ładunek i logowanie , aby kontynuować.

Aby wybrać stronę logowania używaną w obszarze Zbiory poświadczeń lub Link w ładunkach załączników , przejdź do podsekcji Wybierz stronę logowania .

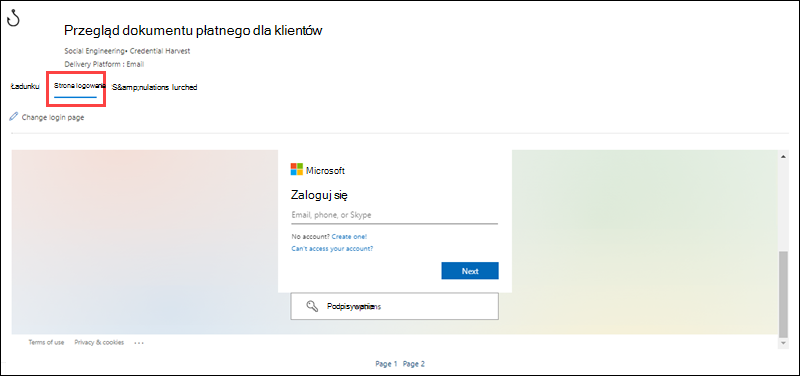

Wybieranie strony logowania

Uwaga

Karta Strona logowania jest dostępna tylko w wysuwie szczegółów zbioru poświadczeń lub linku w ładunkach załączników .

Na stronie Wybieranie ładunku i logowania wybierz ładunek, klikając dowolne miejsce w wierszu innym niż pole wyboru, aby otworzyć wysuwany limit szczegółów ładunku.

W wysuwu szczegółów ładunku na karcie Strona logowania jest wyświetlana strona logowania, która jest obecnie wybrana dla ładunku.

Aby wyświetlić pełną stronę logowania, użyj linków Strony 1 i Strony 2 w dolnej części strony dla dwustronicowych stron logowania.

Aby zmienić stronę logowania używaną w ładunku, wybierz pozycję Zmień stronę![]() logowania.

logowania.

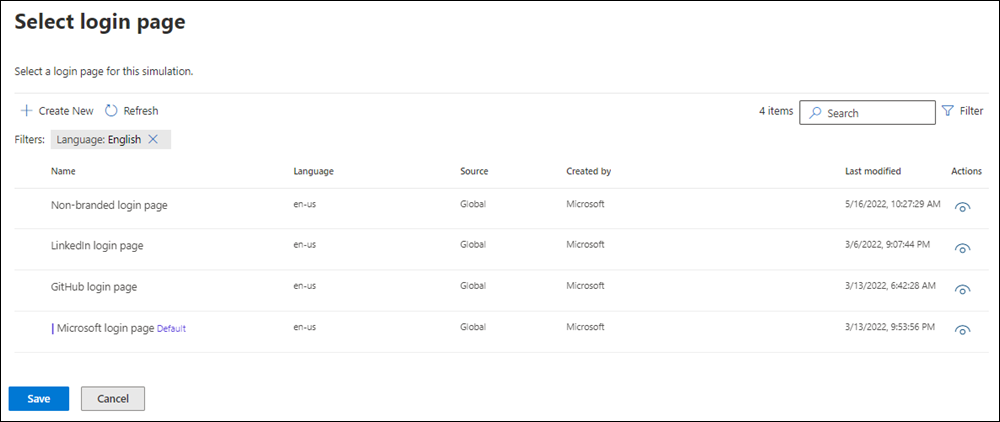

Na wyświetlonym menu wysuwowym Wybieranie logowania są wyświetlane następujące informacje dla każdej strony logowania:

- Nazwa

- Język

- Źródło: W przypadku wbudowanych stron logowania wartość to Globalna. W przypadku niestandardowych stron logowania wartość to Dzierżawa.

- Utworzone przez: w przypadku wbudowanych stron logowania wartość to Microsoft. W przypadku niestandardowych stron logowania wartość to nazwa UPN użytkownika, który utworzył stronę logowania.

- Ostatnia modyfikacja

-

Akcje: wybierz pozycję

Podgląd , aby wyświetlić podgląd strony logowania.

Podgląd , aby wyświetlić podgląd strony logowania.

Aby znaleźć stronę logowania na liście, wpisz część nazwy strony logowania w ![]() polu Wyszukaj, a następnie naciśnij ENTER.

polu Wyszukaj, a następnie naciśnij ENTER.

Wybierz pozycję ![]() Filtruj , aby filtrować strony logowania według źródła lub języka.

Filtruj , aby filtrować strony logowania według źródła lub języka.

Aby utworzyć nową stronę logowania, wybierz pozycję ![]() Utwórz nową. Kroki tworzenia są takie same jak na karcie biblioteki Szkolenie z symulacji ataków>Content Strony >logowania strony>logowania dzierżawy kartę. Aby uzyskać instrukcje, zobacz Tworzenie stron logowania.

Utwórz nową. Kroki tworzenia są takie same jak na karcie biblioteki Szkolenie z symulacji ataków>Content Strony >logowania strony>logowania dzierżawy kartę. Aby uzyskać instrukcje, zobacz Tworzenie stron logowania.

Po powrocie na stronę Wybierz logowanie sprawdź, czy wybrano utworzoną nową stronę logowania, a następnie wybierz pozycję Zapisz.

Po powrocie do wysuwanego szczegółów ładunku wybierz pozycję ![]() Zamknij.

Zamknij.

Po zakończeniu na stronie Wybieranie ładunku i logowania wybierz pozycję Dalej.

Konfigurowanie ładunku OAuth

Uwaga

Ta strona jest dostępna tylko wtedy, gdy wybrano opcję Udzielanie zgody OAuth na stronie Technika wybierania i odpowiedni ładunek.

Na stronie Konfigurowanie ładunku OAuth skonfiguruj następujące ustawienia:

- Nazwa aplikacji: wprowadź nazwę ładunku.

- Logo aplikacji: wybierz pozycję Przeglądaj , aby wybrać plik .png, .jpeg lub .gif do użycia. Aby usunąć plik po jego wybraniu, wybierz pozycję Usuń.

-

Wybierz zakres aplikacji: wybierz jedną z następujących wartości:

- Odczytywanie kalendarzy użytkowników

- Odczytywanie kontaktów użytkowników

- Odczytywanie poczty użytkownika

- Odczytywanie wszystkich wiadomości na czacie

- Odczytywanie wszystkich plików, do których użytkownik może uzyskać dostęp

- Odczyt i zapis dostępu do poczty użytkownika

- Wysyłanie wiadomości e-mail jako użytkownik

Po zakończeniu pracy na stronie Konfigurowanie ładunku OAuth wybierz pozycję Dalej.

Użytkownicy docelowi

Na stronie Użytkownicy docelowi wybierz, kto otrzyma symulację. Użyj następujących opcji, aby wybrać użytkowników:

Uwzględnij wszystkich użytkowników w organizacji: niemodyfikowalna lista użytkowników jest wyświetlana w grupach po 10. Aby przewijać listę, możesz użyć opcji Dalej i Poprzednie poniżej listy użytkowników. Możesz również użyć funkcji

Wyszukaj na stronie, aby znaleźć określonych użytkowników.

Wyszukaj na stronie, aby znaleźć określonych użytkowników.Porada

Mimo że nie można usunąć użytkowników z listy na tej stronie, możesz użyć następnej strony Wyklucz użytkowników , aby wykluczyć określonych użytkowników.

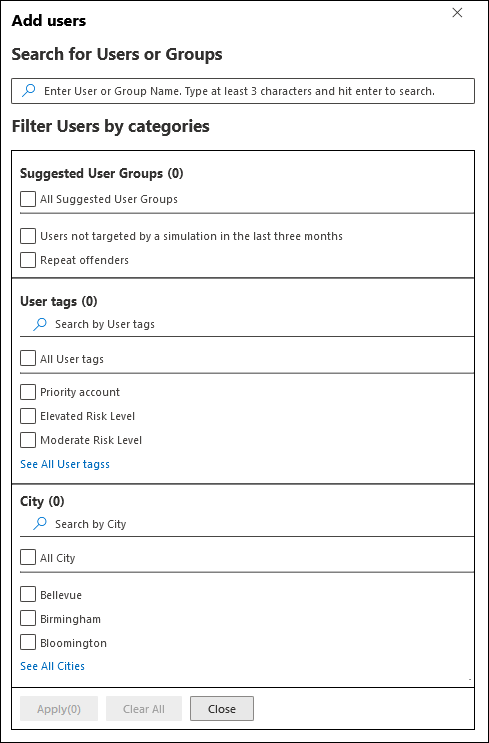

Uwzględnij tylko określonych użytkowników i grupy: na początku żaden użytkownik ani grupy nie są wyświetlane na stronie Użytkownicy docelowi . Aby dodać użytkowników lub grupy do symulacji, wybierz jedną z następujących opcji:

Dodaj użytkowników: w wyświetlonym menu wysuwowym Dodawanie użytkowników znajdziesz i wybierzesz użytkowników i grupy, aby otrzymać symulację. Obsługiwane są następujące typy grup:

Dodaj użytkowników: w wyświetlonym menu wysuwowym Dodawanie użytkowników znajdziesz i wybierzesz użytkowników i grupy, aby otrzymać symulację. Obsługiwane są następujące typy grup:- Grupy Microsoft 365 (statyczne i dynamiczne)

- Grupy dystrybucyjne (tylko statyczne)

- Grupa zabezpieczeń z obsługą poczty (tylko statyczna)

Dostępne są następujące narzędzia wyszukiwania:

Wyszukaj użytkowników lub grupy: jeśli klikniesz w

polu Wyszukiwania i wykonasz jedną z następujących akcji, opcje Filtruj użytkowników według kategorii w wysuwnym Dodawaniu użytkowników zostaną zastąpione przez sekcję Lista użytkowników:

polu Wyszukiwania i wykonasz jedną z następujących akcji, opcje Filtruj użytkowników według kategorii w wysuwnym Dodawaniu użytkowników zostaną zastąpione przez sekcję Lista użytkowników:- Wpisz co najmniej trzy znaki, a następnie naciśnij ENTER. Nazwy użytkowników lub grup zawierające te znaki są wyświetlane w sekcji Lista użytkowników według nazwy, Email, stanowiska i typu.

- Wpisz mniej niż trzy znaki lub nie ma znaków, a następnie naciśnij ENTER. Żaden użytkownik nie jest wyświetlany w sekcji Lista użytkowników , ale możesz wpisać co najmniej trzy znaki w polu Wyszukiwania , aby wyszukać użytkowników i grupy.

Liczba wyników jest wyświetlana w etykiecie Wybrani użytkownicy (0/x ).

Porada

Wybranie pozycji Dodaj filtry powoduje wyczyszczanie i zastąpienie wszystkich wyników w sekcji Lista użytkowników opcją Filtruj użytkowników według kategorii.

Jeśli masz listę użytkowników lub grup w sekcji Lista użytkowników , wybierz niektóre lub wszystkie wyniki, zaznaczając pole wyboru obok kolumny Nazwa . Liczba wybranych wyników jest wyświetlana w etykiecie Wybrani użytkownicy (y/x ).

Wybierz pozycję Dodaj x użytkowników , aby dodać wybranych użytkowników lub grupy na stronie Użytkownicy docelowi i wrócić do strony Użytkownicy docelowi .

Filtruj użytkowników według kategorii: Użyj następujących opcji:

Sugerowane grupy użytkowników: wybierz spośród następujących wartości:

- Wszystkie sugerowane grupy użytkowników: taki sam wynik jak wybranie pozycji Użytkownicy, których symulacja nie dotyczy w ciągu ostatnich trzech miesięcy , i Recydywistów.

- Użytkownicy, którzy nie są objęci symulacją w ciągu ostatnich trzech miesięcy

- Recydywistów: Aby uzyskać więcej informacji, zobacz Konfigurowanie progu recydywisty.

Tagi użytkowników: tagi użytkowników są identyfikatorami określonych grup użytkowników (na przykład kont priorytetowych). Aby uzyskać więcej informacji, zobacz Tagi użytkowników w Ochrona usługi Office 365 w usłudze Microsoft Defender. Użyj następujących opcji:

-

Wyszukiwanie: W

obszarze Wyszukaj według tagów użytkownika możesz wpisać część nazwy tagu użytkownika, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki.

obszarze Wyszukaj według tagów użytkownika możesz wpisać część nazwy tagu użytkownika, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki. - Wybierz pozycję Wszystkie tagi użytkowników

- Wybierz istniejące tagi użytkowników. Jeśli link jest dostępny, wybierz pozycję Zobacz wszystkie tagi użytkowników , aby wyświetlić pełną listę dostępnych tagów.

-

Wyszukiwanie: W

Miasto: użyj następujących opcji:

-

Wyszukaj: W

obszarze Wyszukaj według miasta możesz wpisać część wartości Miasto, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki.

obszarze Wyszukaj według miasta możesz wpisać część wartości Miasto, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki. - Wybierz pozycję Wszystkie miasto

- Wybierz istniejące wartości miasta. Jeśli link jest dostępny, wybierz pozycję Zobacz wszystkie miasta , aby wyświetlić pełną listę dostępnych wartości miasta.

-

Wyszukaj: W

Kraj: Użyj następujących opcji:

-

Wyszukiwanie: W

obszarze Wyszukaj według kraju możesz wpisać część wartości Country/region, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki.

obszarze Wyszukaj według kraju możesz wpisać część wartości Country/region, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki. - Wybierz pozycję Wszystkie krajy

- Wybierz istniejące wartości miasta. Jeśli link jest dostępny, wybierz pozycję Zobacz wszystkie kraje , aby wyświetlić pełną listę dostępnych wartości kraju/regionu.

-

Wyszukiwanie: W

Dział: Użyj następujących opcji:

-

Wyszukiwanie: W

obszarze Wyszukaj według działu możesz wpisać część wartości Dział, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki.

obszarze Wyszukaj według działu możesz wpisać część wartości Dział, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki. - Wybierz pozycję Wszystkie działy

- Wybierz istniejące wartości działu. Jeśli link jest dostępny, wybierz pozycję Zobacz wszystkie działy , aby wyświetlić pełną listę dostępnych wartości działu.

-

Wyszukiwanie: W

Tytuł: Użyj następujących opcji:

-

Wyszukiwanie: W

obszarze Wyszukaj według tytułu możesz wpisać część wartości Tytuł, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki.

obszarze Wyszukaj według tytułu możesz wpisać część wartości Tytuł, a następnie nacisnąć Enter. Możesz wybrać niektóre lub wszystkie wyniki. - Wybierz pozycję Wszystkie tytuły

- Wybierz istniejące wartości tytułu. Jeśli link jest dostępny, wybierz pozycję Zobacz wszystkie tytuły , aby wyświetlić pełną listę dostępnych wartości tytułu.

-

Wyszukiwanie: W

Możesz użyć niektórych lub wszystkich kategorii wyszukiwania, aby znaleźć użytkowników i grupy. Jeśli wybierzesz wiele kategorii, zostanie użyty operator AND. Wszyscy użytkownicy lub grupy muszą być zgodni z obiema wartościami, które mają zostać zwrócone w wynikach (co jest praktycznie niemożliwe, jeśli używasz wartości Wszystkie w wielu kategoriach).

Liczba wartości używanych jako kryteria wyszukiwania według określonej kategorii jest wyświetlana obok kafelka kategorii (na przykład City 50 lub Priority accounts 10).

Po zakończeniu wyszukiwania według kategorii wybierz przycisk Zastosuj(x ). Poprzednie opcje Filtruj użytkowników według kategorii w wysuwnym Dodawaniu użytkowników są zastępowane następującymi informacjami:

- Sekcja Filtry: pokaż liczbę użytych wartości filtru i nazwy wartości filtru. Jeśli jest dostępna, wybierz link Zobacz wszystkie , aby wyświetlić wszystkie wartości filtru

- Sekcja listy użytkowników: pokazuje użytkowników lub grupy, które pasują do wyszukiwań w kategorii. Liczba wyników jest wyświetlana w etykiecie Wybrani użytkownicy (0/x ).

Jeśli masz listę użytkowników lub grup w sekcji Lista użytkowników , wybierz niektóre lub wszystkie wyniki, zaznaczając pole wyboru obok kolumny Nazwa . Liczba wybranych wyników jest wyświetlana w etykiecie Wybrani użytkownicy (y/x ).

Wybierz przycisk Dodaj x użytkowników , aby dodać wybranych użytkowników lub grupy na stronie Użytkownicy docelowi i wrócić do strony Użytkownicy docelowi .

Importuj: W otwieranym oknie dialogowym określ plik CSV zawierający jeden adres e-mail na wiersz.

Importuj: W otwieranym oknie dialogowym określ plik CSV zawierający jeden adres e-mail na wiersz.Po znalezieniu wybranego pliku CSV użytkownicy zostaną zaimportowane i wyświetlone na stronie Użytkownicy docelowi .

Na głównej stronie Użytkownicy docelowi możesz znaleźć wybranych użytkowników przy użyciu

pola Wyszukiwania. Możesz również wybrać pozycję

pola Wyszukiwania. Możesz również wybrać pozycję  Usuń , a następnie potwierdź w oknie dialogowym potwierdzenia, aby usunąć określonych użytkowników.

Usuń , a następnie potwierdź w oknie dialogowym potwierdzenia, aby usunąć określonych użytkowników.Aby dodać więcej użytkowników i grup, wybierz pozycję

Dodaj użytkowników lub

Dodaj użytkowników lub  Zaimportuj na stronie Użytkownicy docelowi i powtórz poprzednie kroki.

Zaimportuj na stronie Użytkownicy docelowi i powtórz poprzednie kroki.

Po zakończeniu na stronie Użytkownicy docelowi wybierz pozycję Dalej.

Wykluczanie użytkowników

Na stronie Wykluczanie użytkowników możesz wybrać pozycję Wyklucz niektórych użytkowników docelowych z tej symulacji , aby wykluczyć użytkowników, którzy w przeciwnym razie zostaną uwzględnieni na podstawie poprzednich wyborów na stronie Użytkownicy docelowi .

Metody znajdowania i wybierania użytkowników są takie same, jak opisano w poprzedniej sekcji dla pozycji Uwzględnij tylko określonych użytkowników i grupy.

Po zakończeniu na stronie Wykluczanie użytkowników wybierz pozycję Dalej.

Porada

Jeśli wybrano pozycję Przewodnik po instrukcjach jako technikę inżynierii społecznej, przejdź bezpośrednio do strony powiadomienia Wybierz użytkownika końcowego .

Przypisywanie szkolenia

Na stronie Przypisywanie szkolenia można przypisać szkolenia dla symulacji. Zalecamy przypisanie szkoleń dla każdej symulacji, ponieważ pracownicy, którzy przechodzą szkolenie, są mniej podatni na podobne ataki.

Użyj następujących opcji na stronie, aby przypisać szkolenia w ramach symulacji:

Sekcja Preferencje: W obszarze Wybieranie preferencji zawartości szkoleniowej wybierz jedną z następujących opcji na liście rozwijanej:

Środowisko szkoleniowe firmy Microsoft (zalecane): jest to wartość domyślna. Ta wartość ma następujące skojarzone opcje konfigurowania na stronie:

- Wybierz jedną z następujących wartości:

- Przypisz mi trenowanie (zalecane): jest to wartość domyślna. Przypisujemy szkolenia na podstawie poprzednich wyników symulacji i trenowania użytkownika.

- Wybierz samodzielnie kursy i moduły szkoleniowe: jeśli wybierzesz tę wartość, następnym krokiem w kreatorze jest przypisanie szkoleniowe , w którym znajdziesz i wybierzesz szkolenia. Kroki zostały opisane w podsekcji Trenowanie przypisania .

- Sekcja Data ukończenia: W obszarze Wybierz datę ukończenia szkolenia wybierz jedną z następujących wartości:

- 30 dni po zakończeniu symulacji (jest to wartość domyślna)

- 15 dni po zakończeniu symulacji

- 7 dni po zakończeniu symulacji

- Wybierz jedną z następujących wartości:

Przekierowanie do niestandardowego adresu URL: Ta wartość ma następujące skojarzone opcje do skonfigurowania na stronie:

- Niestandardowy adres URL trenowania (wymagany)

- Niestandardowa nazwa trenowania (wymagana)

- Niestandardowy opis trenowania

- Niestandardowy czas trwania trenowania (w minutach): wartość domyślna to 0, co oznacza, że nie ma określonego czasu trwania szkolenia.

- Sekcja Data ukończenia: W obszarze Wybierz datę ukończenia szkolenia wybierz jedną z następujących wartości:

- 30 dni po zakończeniu symulacji (jest to wartość domyślna)

- 15 dni po zakończeniu symulacji

- 7 dni po zakończeniu symulacji

Brak trenowania: jeśli wybierzesz tę wartość, jedyną opcją na stronie jest Dalej.

Po zakończeniu na stronie Przypisywanie trenowania wybierz pozycję Dalej.

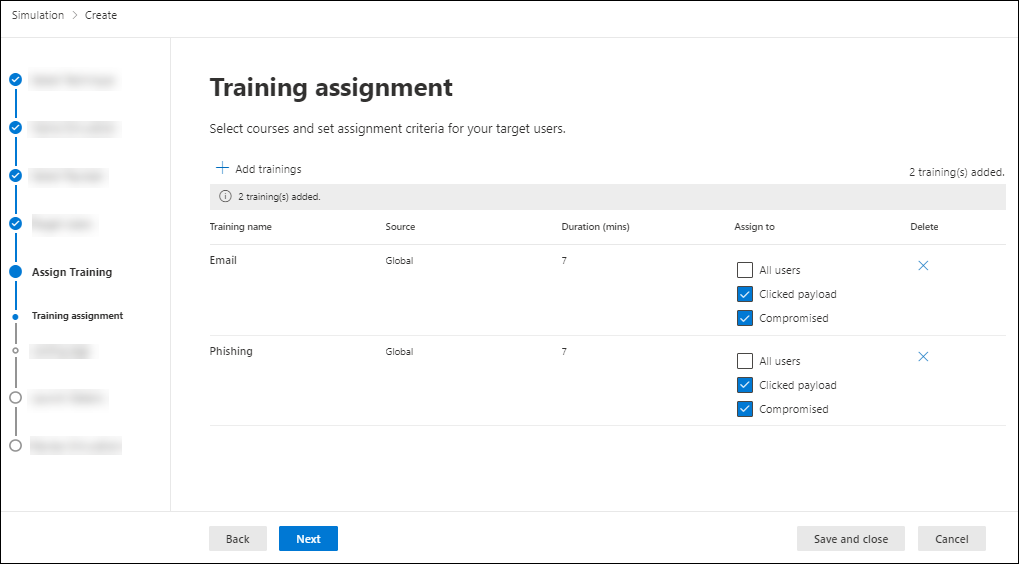

Przypisanie szkoleniowe

Uwaga

Ta strona jest dostępna tylko wtedy, gdy wybrano pozycję Wybierz kursy szkoleniowe i moduły samodzielnie na stronie Przypisywanie szkolenia .

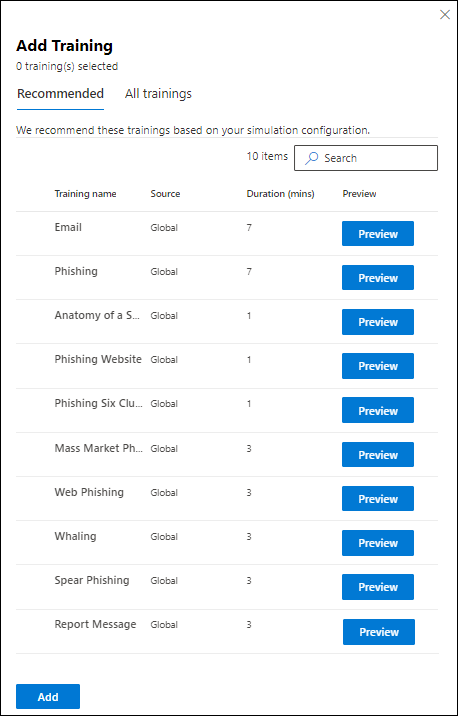

Na stronie Przypisanie trenowania wybierz szkolenia, które chcesz dodać do symulacji, wybierając ![]() pozycję Dodaj szkolenia.

pozycję Dodaj szkolenia.

W wyświetlonym menu wysuwowym Dodawanie szkolenia użyj następujących kart, aby wybrać szkolenia do uwzględnienia w symulacji:

- Zalecana karta: przedstawia zalecane wbudowane szkolenia oparte na konfiguracji symulacji. Te szkolenia są tymi samymi szkoleniami, które zostałyby przypisane w przypadku wybrania pozycji Przypisz szkolenie dla mnie (zalecane) na poprzedniej stronie.

- Karta Wszystkie szkolenia : pokazuje wszystkie dostępne wbudowane szkolenia.

Na obu kartach dla każdego szkolenia są wyświetlane następujące informacje:

- Nazwa szkolenia

- Źródło: Wartość jest globalna.

- Czas trwania (min)

- Wersja zapoznawcza: wybierz pozycję Podgląd , aby wyświetlić szkolenie.

Na obu kartach możesz znaleźć szkolenia przy użyciu ![]() pola Wyszukiwania. Wpisz część nazwy trenowania i naciśnij ENTER.

pola Wyszukiwania. Wpisz część nazwy trenowania i naciśnij ENTER.

Na dowolnej karcie wybierz co najmniej jedno szkolenie, zaznaczając pole wyboru obok nazwy trenowania. Aby zaznaczyć wszystkie szkolenia, zaznacz pole wyboru w nagłówku kolumny Nazwa trenowania . Po zakończeniu wybierz pozycję Dodaj.

Po powrocie na stronę Przypisania trenowania zostaną wyświetlone wybrane szkolenia. Dla każdego szkolenia są wyświetlane następujące informacje:

- Nazwa szkolenia

- Źródło

- Czas trwania (min)

-

Przypisz do: Dla każdego szkolenia wybierz, kto pobiera szkolenie, wybierając spośród następujących wartości:

- Wszyscy użytkownicy

- Jedna lub obie wartości : Kliknięty ładunek lub Naruszony.

-

Usuń: wybierz pozycję

Usuń , aby usunąć szkolenie z symulacji.

Usuń , aby usunąć szkolenie z symulacji.

Po zakończeniu pracy na stronie Przypisania trenowania wybierz pozycję Dalej.

Wybieranie strony docelowej

Na stronie docelowej Wybierz język phish skonfiguruj stronę internetową, do którą użytkownicy są przewożeni, jeśli otworzą ładunek w symulacji.

Wybierz jedną z następujących opcji:

Użyj stron docelowych z biblioteki: Dostępne są następujące opcje:

- Sekcja wskaźników ładunku: wybierz pozycję Dodaj wskaźniki ładunku do poczty e-mail, aby pomóc użytkownikom dowiedzieć się, jak identyfikować wiadomości e-mail dotyczące wyłudzania informacji.

- To ustawienie nie jest dostępne, jeśli wybrano opcję Załącznik złośliwego oprogramowania lub Link do złośliwego oprogramowania na stronie Wybieranie techniki inżynierii społecznej .

- W przypadku stron docelowych utworzonych na karcie Strony docelowe dzierżawy to ustawienie ma znaczenie tylko wtedy, gdy używasz tagu dynamicznego o nazwie Wstaw zawartość ładunku w zawartości strony docelowej zgodnie z opisem w podsekcji Tworzenie stron docelowych .

- Pokaż stronę śródmiąższową przed stroną docelową: to ustawienie jest dostępne tylko wtedy, gdy wybrano pozycję Drive-by URL na stronie Wybierz technikę inżynierii społecznej . Możesz wyświetlić nakładkę, która jest wyświetlana w przypadku ataków typu drive-by URL. Aby ukryć nakładkę i przejść bezpośrednio do strony docelowej, nie wybieraj tej opcji.

Pozostała część strony docelowej Wybieranie phish ma dwie karty, na których wybierasz stronę docelową do użycia:

Karta Globalne strony docelowe : zawiera wbudowane strony docelowe. Po wybraniu wbudowanej strony docelowej do użycia przez zaznaczenie pola wyboru obok nazwy zostanie wyświetlona sekcja Edytuj układ z następującymi opcjami:

- Dodaj logo: wybierz pozycję Przeglądaj obraz logo , aby znaleźć i wybrać plik .png, .jpeg lub .gif. Aby uniknąć zniekształceń, rozmiar logo powinien wynosić maksymalnie 210 x 70. Aby usunąć logo, wybierz pozycję Usuń przekazany obraz logo.

- Wybierz język domyślny: to ustawienie jest wymagane. Wybierz jedną z następujących wartości: chiński (uproszczony),chiński (tradycyjny, tajwan), holenderski, angielski, hiszpański, francuski, niemiecki, włoski, japoński, koreański, portugalski lub rosyjski.

Karta Strony docelowe dzierżawy: zawiera wszystkie utworzone niestandardowe strony docelowe. Aby utworzyć nową stronę docelową, wybierz pozycję

Utwórz nową. Kroki tworzenia są takie same jak na karcie biblioteki Szkolenie z symulacji ataków>ContentStrony docelowe>> Phish kartystrony docelowe dzierżawy. Aby uzyskać instrukcje, zobacz Tworzenie stron docelowych.

Utwórz nową. Kroki tworzenia są takie same jak na karcie biblioteki Szkolenie z symulacji ataków>ContentStrony docelowe>> Phish kartystrony docelowe dzierżawy. Aby uzyskać instrukcje, zobacz Tworzenie stron docelowych.

Na obu kartach są wyświetlane następujące informacje dla każdej strony docelowej. Strony docelowe można sortować, klikając dostępny nagłówek kolumny. Wybierz pozycję

Dostosuj kolumny , aby zmienić wyświetlane kolumny. Kolumny domyślne są oznaczone gwiazdką (*):

Dostosuj kolumny , aby zmienić wyświetlane kolumny. Kolumny domyślne są oznaczone gwiazdką (*):- Nazwa*

- Język*: jeśli strona docelowa zawiera wiele tłumaczeń, dwa pierwsze języki są wyświetlane bezpośrednio. Aby wyświetlić pozostałe języki, umieść kursor nad ikoną liczbową (na przykład +10).

- Źródło

- Język domyślny*

- Stan*

- Połączone symulacje*

- Utworzone przez

- Czas utworzenia*

- Zmodyfikowane przez*

- Ostatnia modyfikacja*

Aby znaleźć stronę docelową na liście, wpisz część nazwy strony docelowej w

polu Wyszukaj, a następnie naciśnij ENTER.

polu Wyszukaj, a następnie naciśnij ENTER.Wybierz pozycję

Filtruj , aby filtrować strony docelowe według języka.

Filtruj , aby filtrować strony docelowe według języka.Po wybraniu strony docelowej, jeśli klikniesz dowolne miejsce w wierszu, zostanie otwarty wysuwany szczegół zawierający więcej informacji o stronie docelowej:

- Karta Podgląd pokazuje, jak strona docelowa wygląda dla użytkowników.

- Na karcie Szczegóły są wyświetlane właściwości strony docelowej.

Porada

Aby wyświetlić szczegóły dotyczące innych stron docelowych bez opuszczania wysuwanego szczegółów, użyj pozycji

Poprzedni element i Następny element w górnej części wysuwanego elementu.

Poprzedni element i Następny element w górnej części wysuwanego elementu.Po zakończeniu wysuwanego szczegółów strony docelowej wybierz pozycję Zamknij.

Na stronie docelowej Wybieranie phish wybierz stronę docelową do użycia, zaznaczając pole wyboru obok kolumny Nazwa .

- Sekcja wskaźników ładunku: wybierz pozycję Dodaj wskaźniki ładunku do poczty e-mail, aby pomóc użytkownikom dowiedzieć się, jak identyfikować wiadomości e-mail dotyczące wyłudzania informacji.

Użyj niestandardowego adresu URL: to ustawienie nie jest dostępne, jeśli wybrano pozycję Załącznik złośliwego oprogramowania lub Link do złośliwego oprogramowania na stronie Wybieranie techniki .

Jeśli wybierzesz pozycję Użyj niestandardowego adresu URL, musisz dodać adres URL w wyświetlonym polu Wprowadź niestandardowy adres URL strony docelowej . Na stronie docelowej Wybieranie phish nie są dostępne żadne inne opcje.

Po zakończeniu na stronie docelowej Wybieranie phish wybierz przycisk Dalej.

Wybieranie powiadomień użytkowników końcowych

Na stronie Wybieranie powiadomienia użytkownika końcowego wybierz jedną z następujących opcji powiadomień:

Nie dostarczaj powiadomień: na stronie nie są dostępne żadne inne opcje konfiguracji. Użytkownicy nie otrzymują powiadomień o przypisaniu trenowania, powiadomień o przypomnieniu szkoleniowym ani powiadomień o pozytywnym wzmocnieniu z symulacji. Wybierz pozycję Kontynuuj w oknie dialogowym ostrzeżenia.

Domyślne powiadomienie firmy Microsoft (zalecane): powiadomienia otrzymywane przez użytkowników są wyświetlane na stronie:

- Domyślne powiadomienie o pozytywnym wzmocnieniu firmy Microsoft (w przypadku techniki inżynierii społecznej przewodnika po instrukcjach jest to jedyne dostępne powiadomienie)

- Domyślne powiadomienie o przypisaniu szkolenia firmy Microsoft

- Domyślne powiadomienie o przypomnieniu szkoleniowym firmy Microsoft

Wybierz język domyślny do użycia w obszarze Wybierz język domyślny. Dostępne wartości to: chiński (uproszczony), chiński (tradycyjny, Tajwan), angielski, francuski, niemiecki, włoski, japoński, koreański, portugalski, rosyjski, hiszpański, holenderski, polski, arabski, fiński, grecki, węgierski, indonezyjski, norweski Bokmål, rumuński, słowacki, Szwedzki, tajski, turecki, wietnamski, kataloński, chorwacki lub słoweński.

Dla każdego powiadomienia są dostępne następujące informacje:

Powiadomienia: nazwa powiadomienia.

Język: jeśli powiadomienie zawiera wiele tłumaczeń, dwa pierwsze języki są wyświetlane bezpośrednio. Aby wyświetlić pozostałe języki, umieść kursor nad ikoną liczbową (na przykład +10).

Typ: Jedna z następujących wartości:

- Powiadomienie o pozytywnym wzmocnieniu

- Powiadomienie o przypisaniu szkolenia

- Powiadomienie dotyczące przypomnienia o trenowaniu

Preferencje dostarczania: Przed kontynuowaniem należy skonfigurować następujące preferencje dostarczania:

- W przypadku domyślnego powiadomienia o pozytywnym wzmocnieniu firmy Microsoft wybierz pozycję Nie dostarczaj, Dostarczaj po zakończeniu kampanii lub Dostarczaj podczas kampanii.

- W przypadku domyślnego powiadomienia o przypomnieniu szkoleniowym firmy Microsoft wybierz pozycję Dwa razy w tygodniu lub Co tydzień.

Akcje: Jeśli wybierzesz pozycję

Wyświetl, zostanie otwarta strona powiadomienia Przeglądanie z następującymi informacjami:

Wyświetl, zostanie otwarta strona powiadomienia Przeglądanie z następującymi informacjami:- Karta Podgląd: wyświetl komunikat powiadomienia w miarę wyświetlania go przez użytkowników. Aby wyświetlić komunikat w różnych językach, użyj pola Wybierz język powiadomień .

- Karta Szczegóły: wyświetl szczegóły dotyczące powiadomienia:

- Opis powiadomienia

- Źródło: W przypadku wbudowanych powiadomień wartość to Globalne. W przypadku powiadomień niestandardowych wartość to Dzierżawa.

-

Typ powiadomienia: jeden z następujących typów na podstawie pierwotnie wybranego powiadomienia:

- Powiadomienie o pozytywnym wzmocnieniu

- Powiadomienie o przypisaniu szkolenia

- Powiadomienie dotyczące przypomnienia o trenowaniu

- Zmodyfikowane przez

- Ostatnia modyfikacja

Po zakończeniu na stronie Przejrzyj powiadomienie wybierz pozycję Zamknij , aby powrócić do strony Powiadomienia wybierz użytkownika końcowego .

Dostosowane powiadomienia użytkowników końcowych: na stronie nie są dostępne żadne inne opcje konfiguracji. Po wybraniu pozycji Dalej należy wybrać powiadomienie Dotyczące przypisania trenowania, powiadomienie o przypomnieniu o trenowaniu i (opcjonalnie) powiadomienie o pozytywnym wzmocnieniu , które będzie używane do symulacji zgodnie z opisem w kolejnych trzech podsekcjach.

Porada

W przypadku techniki inżynierii społecznejPrzewodnik po instrukcjach można skonfigurować tylko powiadomienie o pozytywnym wzmocnieniu.

Po zakończeniu na stronie Wybieranie powiadomienia użytkownika końcowego wybierz pozycję Dalej.

Wybieranie powiadomienia o przypisaniu szkolenia

Uwaga

Ta strona jest dostępna tylko wtedy, gdy wybrano opcję Dostosowane powiadomienia użytkownika końcowego na stronie Wybieranie powiadomień użytkownika końcowego .

Na stronie Powiadomienia o przypisaniu trenowania są wyświetlane następujące powiadomienia i ich skonfigurowane języki:

- Domyślne powiadomienie o przypisaniu szkolenia firmy Microsoft

- Domyślne powiadomienie o przypisaniu szkolenia tylko do kampanii firmy Microsoft

- Wszystkie utworzone wcześniej niestandardowe powiadomienia dotyczące przypisania trenowania.

Te powiadomienia są również dostępne na karcie > biblioteki Szkolenie z symulacji ataków>ContentPowiadomienia użytkowników końcowych:

- Wbudowane powiadomienia dotyczące przypisań szkoleniowych są dostępne na karcie Powiadomienia globalne pod adresem https://security.microsoft.com/attacksimulator?viewid=contentlibrary& source=global.

- Niestandardowe powiadomienia dotyczące przypisania trenowania są dostępne na karcie Powiadomienia dzierżawy pod adresem https://security.microsoft.com/attacksimulator?viewid=contentlibrary& source=tenant.

Aby uzyskać więcej informacji, zobacz Powiadomienia użytkowników końcowych dotyczące Szkolenie z symulacji ataków.

Wykonaj jedną z następujących czynności:

Wybierz istniejące powiadomienie do użycia:

Aby wyszukać istniejące powiadomienie na liście, wpisz część nazwy powiadomienia w

polu Wyszukaj, a następnie naciśnij ENTER.

polu Wyszukaj, a następnie naciśnij ENTER.Po wybraniu powiadomienia przez kliknięcie dowolnego miejsca w wierszu innym niż pole wyboru zostanie otwarte okno wysuwane szczegółów zawierające więcej informacji o powiadomieniu:

- Karta Podgląd pokazuje, jak wygląda powiadomienie dla użytkowników.

- Na karcie Szczegóły są wyświetlane właściwości powiadomienia.

Po zakończeniu wysuwanego szczegółów powiadomienia wybierz pozycję Zamknij.

Na stronie Powiadomienie o przypisaniu trenowania wybierz powiadomienie do użycia, zaznaczając pole wyboru obok nazwy.

Utwórz nowe powiadomienie do użycia: wybierz pozycję

Utwórz nowe. Kroki tworzenia są identyczne z tworzeniem powiadomień użytkowników końcowych.

Utwórz nowe. Kroki tworzenia są identyczne z tworzeniem powiadomień użytkowników końcowych.Uwaga

Na stronie Definiowanie szczegółów nowego kreatora powiadomień wybierz wartość Powiadomienie o przypisaniu trenowania dla typu powiadomienia.

Po zakończeniu tworzenia powiadomienia wrócisz na stronę powiadomień o przypisaniu szkolenia , na której zostanie teraz wyświetlone nowe powiadomienie na liście, którą chcesz wybrać

Po zakończeniu na stronie powiadomienia O przypisaniu trenowania wybierz pozycję Dalej.

Wybieranie powiadomienia o przypomnieniu szkoleniowym

Uwaga

Ta strona jest dostępna tylko wtedy, gdy wybrano opcję Dostosowane powiadomienia użytkownika końcowego na stronie Wybieranie powiadomień użytkownika końcowego .

Na stronie powiadomień o przypomnieniu szkoleniowym są wyświetlane następujące powiadomienia i ich skonfigurowane języki:

- Domyślne powiadomienie o przypomnieniu szkoleniowym firmy Microsoft

- Powiadomienie o przypomnieniu o domyślnym szkoleniu tylko dla kampanii firmy Microsoft

- Wszystkie utworzone wcześniej powiadomienia o przypomnieniu o trenowaniu niestandardowym.

Te powiadomienia są również dostępne na karcie > biblioteki Szkolenie z symulacji ataków>ContentPowiadomienia użytkowników końcowych:

- Wbudowane powiadomienia dotyczące przypomnień szkoleniowych są dostępne na karcie Powiadomienia globalne pod adresem https://security.microsoft.com/attacksimulator?viewid=contentlibrary& source=global.

- Powiadomienia o przypomnieniu o trenowaniu niestandardowym są dostępne na karcie Powiadomienia dzierżawy pod adresem https://security.microsoft.com/attacksimulator?viewid=contentlibrary& source=tenant.

Aby uzyskać więcej informacji, zobacz Powiadomienia użytkowników końcowych dotyczące Szkolenie z symulacji ataków.

W obszarze Ustaw częstotliwość dla powiadomienia o przypomnieniu wybierz pozycję Co tydzień (wartość domyślna) lub Dwa razy w tygodniu, a następnie wykonaj jedną z następujących czynności:

Wybierz istniejące powiadomienie do użycia:

Aby wyszukać istniejące powiadomienie na liście, wpisz część nazwy powiadomienia w

polu Wyszukaj, a następnie naciśnij ENTER.

polu Wyszukaj, a następnie naciśnij ENTER.Po wybraniu powiadomienia przez kliknięcie dowolnego miejsca w wierszu innym niż pole wyboru zostanie otwarte okno wysuwane szczegółów zawierające więcej informacji o powiadomieniu:

- Karta Podgląd pokazuje, jak wygląda powiadomienie dla użytkowników.

- Na karcie Szczegóły są wyświetlane właściwości powiadomienia.

Po zakończeniu wysuwanego szczegółów powiadomienia wybierz pozycję Zamknij.

Na stronie Powiadomienie o przypomnieniu szkoleniowym wybierz powiadomienie do użycia, zaznaczając pole wyboru obok nazwy.

Utwórz nowe powiadomienie do użycia: wybierz pozycję

Utwórz nowe. Kroki tworzenia są identyczne z tworzeniem powiadomień użytkowników końcowych.

Utwórz nowe. Kroki tworzenia są identyczne z tworzeniem powiadomień użytkowników końcowych.Uwaga

Na stronie Definiowanie szczegółów nowego kreatora powiadomień wybierz wartość Powiadomienie o przypomnieniu trenowania dla typu powiadomienia.

Po zakończeniu tworzenia powiadomienia wrócisz do strony powiadomień Przypomnienie o trenowaniu , na której nowe powiadomienie zostanie teraz wyświetlone na liście, którą chcesz wybrać.

Po zakończeniu na stronie powiadomienia Przypomnienie o trenowaniu wybierz pozycję Dalej.

Wybierz powiadomienie o pozytywnym wzmocnieniu

Uwaga

Ta strona jest dostępna tylko wtedy, gdy wybrano opcję Dostosowane powiadomienia użytkownika końcowego na stronie Wybieranie powiadomień użytkownika końcowego .

W sekcji Preferencje dostarczania dla powiadomień o pozytywnym wzmocnieniu znajdują się następujące opcje:

Nie używaj pozytywnych powiadomień wzmacniania: wybierz pozycję Nie dostarczaj . Nie ma nic innego do skonfigurowania na stronie, więc po wybraniu przycisku Dalej przejdź do strony Szczegóły uruchamiania.

Użyj istniejącego powiadomienia o pozytywnym wzmocnieniu: wybierz jedną z pozostałych wartości:

- Dostarczanie po wyświetleniu przez użytkownika raportu phish i zakończeniu kampanii

- Dostarczaj natychmiast po tym, jak użytkownik zgłosi phish.

Na stronie są wyświetlane następujące powiadomienia i ich skonfigurowane języki:

- Domyślne powiadomienie o wzmacnianiu dodatnim firmy Microsoft

- Wszystkie utworzone wcześniej niestandardowe powiadomienia o pozytywnym wzmocnieniu.

Te powiadomienia są również dostępne na karcie > biblioteki Szkolenie z symulacji ataków>ContentPowiadomienia użytkowników końcowych:

- Wbudowane powiadomienia o pozytywnym wzmocnieniu są dostępne na karcie Powiadomienia globalne pod adresem https://security.microsoft.com/attacksimulator?viewid=contentlibrary& source=global.

- Niestandardowe powiadomienia o pozytywnym wzmocnieniu są dostępne na karcie Powiadomienia dzierżawy pod adresem https://security.microsoft.com/attacksimulator?viewid=contentlibrary& source=tenant.

Aby uzyskać więcej informacji, zobacz Powiadomienia użytkowników końcowych dotyczące Szkolenie z symulacji ataków.

Aby wyszukać istniejące powiadomienie na liście, wpisz część nazwy powiadomienia w

polu Wyszukaj, a następnie naciśnij ENTER.

polu Wyszukaj, a następnie naciśnij ENTER.Po wybraniu powiadomienia przez kliknięcie dowolnego miejsca w wierszu innym niż pole wyboru zostanie otwarte okno wysuwane szczegółów zawierające więcej informacji o powiadomieniu:

- Karta Podgląd pokazuje, jak wygląda powiadomienie dla użytkowników.

- Na karcie Szczegóły są wyświetlane właściwości powiadomienia.

Po zakończeniu wysuwanego szczegółów powiadomienia wybierz pozycję Zamknij.

Na stronie Powiadomienie o pozytywnym wzmocnieniu wybierz istniejące powiadomienie do użycia, zaznaczając pole wyboru obok nazwy.

Utwórz nowe powiadomienie o pozytywnym wzmocnieniu do użycia: wybierz pozycję

Utwórz nowe. Kroki tworzenia są identyczne z tworzeniem powiadomień użytkowników końcowych.

Utwórz nowe. Kroki tworzenia są identyczne z tworzeniem powiadomień użytkowników końcowych.Uwaga

Na stronie Definiowanie szczegółów nowego kreatora powiadomień wybierz wartość Powiadomienie o pozytywnym wzmocnieniu dla typu powiadomienia.

Po zakończeniu tworzenia powiadomienia wrócisz do strony powiadomienia o pozytywnym wzmocnieniu , na której nowe powiadomienie zostanie teraz wyświetlone na liście, którą chcesz wybrać.

Po zakończeniu na stronie Powiadomienia o pozytywnym wzmocnieniu wybierz pozycję Dalej.

Konfigurowanie szczegółów uruchamiania symulacji

Na stronie Szczegóły uruchamiania wybierz, kiedy rozpocząć i zakończyć symulację. Zatrzymamy przechwytywanie interakcji z tą symulacją po podanej dacie zakończenia.

Wybierz jedną z następujących wartości:

Uruchom tę symulację natychmiast po zakończeniu

Zaplanuj uruchomienie tej symulacji później: Ta wartość ma następujące skojarzone opcje konfigurowania:

- Wybierz datę uruchomienia

- Wybierz godzinę uruchamiania

- Wybierz minutę rozpoczęcia

- Wybierz format czasu: wybierz pozycję AM lub PM.

Skonfiguruj pozostałe opcje na stronie:

- Skonfiguruj liczbę dni do zakończenia symulacji po: wartość domyślna to dwa dni, co jest również wartością minimalną. Maksymalna wartość to 30 dni.

- Włącz dostarczanie strefy czasowej z obsługą regionu: w przypadku wybrania tej wartości symulowane komunikaty o ataku są dostarczane użytkownikom w ich regionalnych godzinach pracy.

Po zakończeniu na stronie Szczegóły uruchamiania wybierz pozycję Dalej.

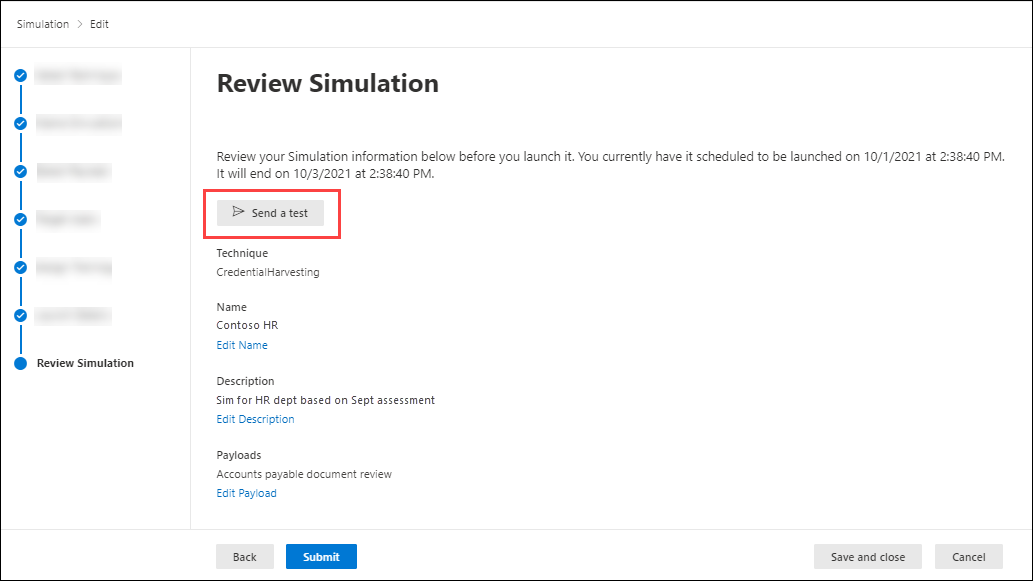

Przeglądanie szczegółów symulacji

Na stronie Przeglądanie symulacji możesz przejrzeć szczegóły symulacji.

![]() Wybierz przycisk Wyślij test, aby wysłać kopię wiadomości e-mail ładunku do siebie (obecnie zalogowanego użytkownika) do inspekcji.

Wybierz przycisk Wyślij test, aby wysłać kopię wiadomości e-mail ładunku do siebie (obecnie zalogowanego użytkownika) do inspekcji.

W każdej sekcji możesz wybrać pozycję Edytuj , aby zmodyfikować ustawienia w sekcji. Możesz też wybrać pozycję Wstecz lub określoną stronę w kreatorze, aby zmodyfikować ustawienia.

Po zakończeniu pracy na stronie Przeglądanie symulacji wybierz pozycję Prześlij.

Na stronie Symulacja została zaplanowana do uruchomienia możesz użyć linków, aby przejść do przeglądu Szkolenie z symulacji ataków lub wyświetlić wszystkie ładunki.

Po zakończeniu symulacji zaplanowanej do uruchomienia wybierz pozycję Gotowe.

Na karcie Symulacje zostanie wyświetlona utworzona symulacja. Wartość Stan zależy od poprzedniego wyboru w kroku Konfigurowanie szczegółów uruchamiania symulacji :

- W toku , jeśli wybrano pozycję Uruchom tę symulację natychmiast po zakończeniu.

- Zaplanowano, jeśli wybrano opcję Zaplanuj, aby ta symulacja została uruchomiona później.

Symulacje kodu QR i szkolenia

Możesz wybrać ładunki z kodami QR do użycia w symulacjach. Kod QR zastępuje adres URL wyłudzania informacji jako ładunek używany w wiadomości e-mail symulacji w następujących technikach inżynierii społecznej:

- Zbieranie poświadczeń

- Link do złośliwego oprogramowania

- Drive-by URL

- Udzielanie zgody OAuth

- Przewodnik po instrukcjach

Aby uzyskać więcej informacji na temat ładunków kodu QR i konfigurowania niestandardowego ładunku kodu QR, zobacz Ładunki kodu QR.

Aby uzyskać więcej informacji na temat raportowania symulacji z ładunkami kodu QR, zobacz Raportowanie symulacji kodu QR.

Wyświetlanie symulacji

Karta Symulacje w Szkolenie z symulacji ataków na stronie https://security.microsoft.com/attacksimulator przedstawia wszystkie utworzone symulacje.

Poniższe informacje są wyświetlane dla każdej symulacji. Symulacje można sortować, klikając dostępny nagłówek kolumny. Wybierz pozycję ![]() Dostosuj kolumny , aby zmienić wyświetlane kolumny. Domyślnie są zaznaczone wszystkie kolumny:

Dostosuj kolumny , aby zmienić wyświetlane kolumny. Domyślnie są zaznaczone wszystkie kolumny:

- Nazwa symulacji

- Type

- Platforma

- Data uruchomienia

- Data zakończenia

- Rzeczywisty wskaźnik naruszenia zabezpieczeń (%): odsetek osób, których zabezpieczenia zostały naruszone przez symulację (użytkownicy naruszyli bezpieczeństwo /całkowita liczba użytkowników, którzy otrzymują symulację).

- Przewidywany wskaźnik naruszenia zabezpieczeń (%): dane historyczne na platformie Microsoft 365, które przewidują odsetek osób, które powinny zostać naruszone przez ten ładunek (użytkownicy naruszeni / łączna liczba użytkowników, którzy otrzymują ładunek). Aby uzyskać więcej informacji, zobacz Przewidywana szybkość naruszenia zabezpieczeń.

- Technika: technika inżynierii społecznej używana w symulacji.

-

Stan: Jedna z następujących wartości:

- Szkic

- Zaplanowane

- W toku

- Zakończone

- Zakończone niepowodzeniem

- Anulowane

- Wykluczone

- ⋮ (kontrolka Akcje ): wykonaj akcję w symulacji. Dostępne akcje zależą od wartości Stan symulacji zgodnie z opisem w sekcjach procedury. Ta kontrolka jest zawsze wyświetlana na końcu wiersza.

Porada

Aby wyświetlić wszystkie kolumny, prawdopodobnie trzeba wykonać co najmniej jeden z następujących kroków:

- Przewiń w poziomie w przeglądarce internetowej.

- Zawęź szerokość odpowiednich kolumn.

- Usuń kolumny z widoku.

- Pomniejszyj w przeglądarce internetowej.

![]() Użyj pola Wyszukaj, aby wyszukać nazwę istniejącej symulacji.

Użyj pola Wyszukaj, aby wyszukać nazwę istniejącej symulacji.

Wybierz pozycję ![]() Filtruj , aby filtrować symulacje według techniki lub stanu (wszystkie wartości stanu z wyjątkiem pozycji Wykluczone).

Filtruj , aby filtrować symulacje według techniki lub stanu (wszystkie wartości stanu z wyjątkiem pozycji Wykluczone).

Po zakończeniu konfigurowania filtrów wybierz pozycję Zastosuj, Anuluj lub ![]() Wyczyść filtry.

Wyczyść filtry.

Aby wyświetlić symulacje, które zostały wykluczone z raportowania (wartość Stan to Wykluczone), użyj przełącznika Pokaż wykluczone symulacje na karcie Symulacje .

Wyświetlanie raportów symulacji

W przypadku symulacji z wartością Stanw toku lub Ukończono możesz wyświetlić raport dla symulacji przy użyciu jednej z następujących metod na karcie Symulacje pod adresem https://security.microsoft.com/attacksimulator?viewid=simulations:

- Wybierz symulację, klikając dowolne miejsce w wierszu innym niż pole wyboru obok nazwy.

- Wybierz symulację, klikając pozycję ⋮ (Akcje) na końcu wiersza, a następnie wybierz pozycję

Wyświetl raport.

Wyświetl raport.

Tytuł otwartej strony raportu zawiera nazwę symulacji i inne informacje (na przykład stan, technikę inżynierii społecznej i stan dostarczania).

Porada

W następujących scenariuszach zostanie otwarta strona raportu, ale na stronie nie są dostępne żadne inne informacje ani akcje:

- Wartość Stan to Zaplanowane.

- W ciągu pierwszych kilku minut po utworzeniu symulacji, gdy wartość Stan jest w toku.

Możesz wybrać pozycję ![]() Wyświetl oś czasu działania , aby wyświetlić informacje o dacie/godzinie symulacji (zaplanowane symulacje, uruchomienie symulacji, zakończenie symulacji i terminy ukończenia szkolenia).

Wyświetl oś czasu działania , aby wyświetlić informacje o dacie/godzinie symulacji (zaplanowane symulacje, uruchomienie symulacji, zakończenie symulacji i terminy ukończenia szkolenia).

Pozostała część strony raportu zawiera karty opisane w poniższych podsekcjach.

Aby zamknąć raport symulacji, wybierz pozycję ![]() Zamknij.

Zamknij.

Karta Raport

Opis elementów na karcie Raport dla symulacji można znaleźć w temacie Raport symulacji dla symulacji.

Karta Użytkownicy

Karta Użytkownicy zawiera następujące informacje dla każdego użytkownika w symulacji. Możesz posortować użytkowników, klikając dostępny nagłówek kolumny. Wybierz pozycję ![]() Dostosuj kolumny , aby zmienić wyświetlane kolumny. Kolumny domyślne są oznaczone gwiazdką (*):

Dostosuj kolumny , aby zmienić wyświetlane kolumny. Kolumny domyślne są oznaczone gwiazdką (*):

- Nazwa* (nie można usunąć zaznaczenia tej wartości)

- Zagrożone*

- Zgłoszone*

- Stan trenowania*

- Inne akcje*

- Naruszona*

- Raportowany*

- Dni poza biurem

- Komunikat odczytany

- Komunikat przesłany dalej

- Komunikat usunięty w dniu

- Odpowiedź na wiadomość

- Nieudane dostawy*

- Nazwa użytkownika* (nie można usunąć zaznaczenia tej wartości)

- Department

- Company

- Stanowisko

- Pakiet Office

- Miasto

- Kraj/region

- Menedżer

Porada

Aby wyświetlić wszystkie kolumny, prawdopodobnie trzeba wykonać co najmniej jeden z następujących kroków:

- Przewiń w poziomie w przeglądarce internetowej.

- Zawęź szerokość odpowiednich kolumn.

- Usuń kolumny z widoku.

- Pomniejszyj w przeglądarce internetowej.

Aby zmienić listę użytkowników z normalnej na kompaktową, wybierz pozycję ![]() Zmień odstępy między listami na kompaktowe lub normalne, a następnie wybierz pozycję

Zmień odstępy między listami na kompaktowe lub normalne, a następnie wybierz pozycję ![]() Lista kompaktowa.

Lista kompaktowa.

Wybierz pozycję ![]() Filtruj , aby filtrować docelowych użytkowników, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwie:

Filtruj , aby filtrować docelowych użytkowników, wybierając co najmniej jedną z następujących wartości w wyświetlonym wysuwie:

- Naruszone: wybierz pozycję Tak lub Nie.

- Zgłoszony komunikat: wybierz pozycję Tak lub Nie.

- Dostarczanie komunikatów symulacji: wybierz pozycję Dostarczone lub Nie można dostarczyć.

- Inne akcje: *Wybierz co najmniej jedną z następujących wartości: Odpowiedzi na wiadomość, Wiadomość przesłana dalej i Usunięte komunikaty.

- Stan trenowania: wybierz pozycję Ukończono, W toku, Nie uruchomiono lub Nie przypisano.

- Przypisane szkolenia: wybierz co najmniej jedno z przypisanych szkoleń.

Po zakończeniu konfigurowania filtrów wybierz pozycję Zastosuj, Anuluj lub ![]() Wyczyść filtry.

Wyczyść filtry.

![]() Użyj pola Wyszukaj, aby znaleźć użytkownika na liście, wpisując część nazwy, a następnie naciśnij ENTER.

Użyj pola Wyszukaj, aby znaleźć użytkownika na liście, wpisując część nazwy, a następnie naciśnij ENTER.

Karta Szczegóły

Karta Szczegóły zawiera szczegółowe informacje o symulacji w następujących sekcjach:

-

Sekcja opisu :

- Platforma dostarczania

- Type

- Technika

- Szczegóły uruchamiania

- Strona logowania & ładunku: wybierz pozycję Ładunek w wersji zapoznawczej & stronę logowania , aby wyświetlić podgląd strony ładunku i logowania w wysuwnym okienku szczegółów.

- Użytkownicy docelowi: wybierz pozycję Wyświetl wykluczonych użytkowników lub grupy , aby wyświetlić wykluczonych użytkowników lub grupy w wysuwnym oknie szczegółów.

- Strona docelowa: wybierz pozycję Podgląd strony docelowej , aby wyświetlić podgląd strony docelowej.

- Sekcja informacji szkoleniowych: zawiera tabelę z następującymi kolumnami:

- Nazwa szkolenia

- Przypisz do

-

Akcje: wybierz pozycję

Widok , aby wyświetlić szkolenie.

Widok , aby wyświetlić szkolenie.

- Sekcja Powiadomienia: zawiera tabelę z następującymi kolumnami:

- Nazwa powiadomienia

- Typ powiadomienia

- Częstotliwość dostarczania

-

Akcje: wybierz pozycję

Widok , aby wyświetlić powiadomienie.

Widok , aby wyświetlić powiadomienie.

Podjęcie akcji w symulacjach

Wszystkie akcje istniejących symulacji rozpoczynają się na karcie Symulacje. Aby tam przejść, otwórz portal Microsoft Defender pod adresem https://security.microsoft.com, przejdź do karty Email & collaboration Szkolenie z symulacji ataków Simulations(Współpraca >Szkolenie z symulacji ataków>Simulations). Aby przejść bezpośrednio do karty Symulacje, użyj polecenia https://security.microsoft.com/attacksimulator?viewid=simulations.

Porada

Aby wyświetlić kontrolkę ⋮ (Actions), która jest wymagana do działania w symulacjach na karcie Symulacje , prawdopodobnie trzeba wykonać co najmniej jeden z następujących kroków:

- Przewiń w poziomie w przeglądarce internetowej.

- Zawęź szerokość odpowiednich kolumn.

- Usuń kolumny z widoku.

- Pomniejszyj w przeglądarce internetowej.

Kopiowanie symulacji

Możesz skopiować istniejącą symulację i zmodyfikować ją zgodnie z potrzebami. Ta akcja pozwala zaoszczędzić czas i nakład pracy podczas tworzenia nowych symulacji na podstawie poprzednich.

Możesz skopiować dowolną symulację dostępną na karcie Symulacje , niezależnie od wartości Stan . Podczas kopiowania symulacji można zmienić ustawienie w nowej kopii symulacji. Na przykład zmień nazwę symulacji, opis, technikę, ładunek i użytkowników docelowych.

- Nie zalecamy kopiowania nieudanych symulacji, ponieważ przyczyny niepowodzenia mogą wystąpić ponownie w skopiowanych symulacjach.

- Podczas kopiowania symulacji w kopii są używane najnowsze ustawienia (na przykład ładunek, strona docelowa i powiadomienia użytkowników końcowych). Jeśli jakakolwiek zawartość zostanie usunięta, zostanie wyświetlony monit o ponowne wybranie odpowiedniej zawartości.

- Ostatni użytkownicy docelowi i wykluczeni podczas uruchamiania symulacji są używane, gdy grupy są dodawane z paska wyszukiwania (wyszukaj użytkowników lub grupy). Użytkownicy docelowi i wykluczeni nie zmienią się w następujących scenariuszach:

- Lista użytkowników została zaimportowana z pliku CSV.

- Użytkownicy zostali dodani z paska wyszukiwania.

- Użytkownicy zostali dodani do różnych kategorii: Wszyscy użytkownicy, Sugerowane grupy użytkowników, Tagi użytkowników, Miasto, Kraj, Dział, Tytuł.

- Przyszłe zaplanowane czasy uruchamiania w oryginalnej symulacji są kopiowane i używane w następujących warunkach. Wcześniejsze czasy uruchamiania w oryginalnej symulacji powodują, że wartość domyślna Uruchom tę symulację natychmiast po zakończeniu pracy z kopią.

Aby skopiować symulację, wykonaj następujące czynności:

- Na karcie Symulacje w https://security.microsoft.com/attacksimulator?viewid=simulationsobszarze znajdź i wybierz symulację do skopiowania, zaznaczając pole wyboru obok nazwy.

- Wybierz akcję

Kopiowanie symulacji wyświetlaną na karcie.

Kopiowanie symulacji wyświetlaną na karcie. - Zostanie otwarty kreator symulacji ze wszystkimi ustawieniami z oryginalnej symulacji. Domyślna nazwa symulacji na stronie Symulacja nazw to oryginalna nazwa oraz sufiks _Copy.

- Przejrzyj i zmodyfikuj konfigurację symulacji zgodnie z potrzebami. Wybierz pozycję Prześlij , aby ją uruchomić lub Zapisz i zamknij , aby przejrzeć ją później. Jeśli wybierzesz pozycję Anuluj, skopiowana symulacja nie zostanie zapisana.

Anulowanie symulacji

Symulacje można anulować przy użyciu wartości Stanw toku lub Zaplanowane.

Aby anulować symulację, wykonaj następujące czynności:

- Na karcie Symulacje na https://security.microsoft.com/attacksimulator?viewid=simulationsstronie znajdź i wybierz symulację w toku lub zaplanowaną, aby anulować, wybierając pozycję ⋮ (Akcje) na końcu wiersza.

- Wybierz pozycję

Anuluj symulację, a następnie wybierz pozycję Potwierdź w oknie dialogowym potwierdzenia.

Anuluj symulację, a następnie wybierz pozycję Potwierdź w oknie dialogowym potwierdzenia.

Po anulowaniu symulacji wartość Stan zmieni się na Anulowano.

- Anulowanie symulacji z wartością StanZaplanowane powoduje anulowanie w 100%. Nie są wysyłane żadne komunikaty o przypisaniach szkoleniowych ani powiadomienia, a kampania została w pełni zakończona.

- Anulowanie symulacji z wartością Stanw toku ma następujące wyniki:

- Dostarczanie symulacji jest kontynuowane dla użytkowników docelowych.

- Jeśli anulujesz symulację po przypisaniu trenowania, przydziały szkoleniowe będą nadal wyświetlane jako należne, ale kolejne przypomnienia szkoleniowe zostaną anulowane.

- Jeśli anulujesz symulację przed przypisaniem treningowym, szkolenia nie zostaną przypisane i nie będą wysyłane żadne powiadomienia o przypisaniu trenowania.

- Użytkownicy, którzy otrzymali już symulowaną wiadomość wyłudzającą informacje, uzyskują następujące wyniki:

W przypadku technik inżynierii społecznej korzystających z linków wyłudzających informacje (wszystkie z wyjątkiem załącznika złośliwego oprogramowania) linki są dezaktywowane. Wybranie linku powoduje wyświetlenie następującego komunikatu:

Ten adres URL był częścią symulowanego ćwiczenia wyłudzania informacji dostarczonego przez firmę Microsoft i nie jest już aktywny.

W przypadku techniki inżynierii społecznej załącznika złośliwego oprogramowania strona docelowa pozostaje widoczna.

Pozytywne komunikaty wzmacniające są dostarczane, jeśli użytkownik zgłosi symulowaną wiadomość wyłudzającą informacje.

Usuwanie symulacji

Nie można usunąć symulacji z wartością Stanw toku.

Aby usunąć symulację, wykonaj następujące czynności:

- Na karcie Symulacje na https://security.microsoft.com/attacksimulator?viewid=simulationsstronie znajdź i wybierz symulację do usunięcia, wybierając pozycję ⋮ (Akcje) na końcu wiersza.

- Wybierz pozycję

Usuń, a następnie wybierz pozycję Potwierdź w oknie dialogowym potwierdzenia.

Usuń, a następnie wybierz pozycję Potwierdź w oknie dialogowym potwierdzenia.

Po usunięciu symulacji nie będzie ona już wyświetlana na karcie Symulacje .

Wykluczanie ukończonych symulacji z raportowania

Akcja Wyklucz jest dostępna tylko dla symulacji z wartością Status Competed.The Exclude action is available only for simulations with the Status value Competed (Wyklucz akcję jest dostępna tylko dla symulacj

Domyślnie wszystkie ukończone symulacje są uwzględniane w raportowaniu. Aby wykluczyć ukończoną symulację z raportowania, wykonaj następujące czynności:

- Na karcie Symulacje pod adresem https://security.microsoft.com/attacksimulator?viewid=simulationsznajdź i wybierz ukończoną symulację do wykluczenia z raportowania, wybierając pozycję ⋮ (Akcje) na końcu wiersza.

- Wybierz pozycję

Wyklucz, a następnie wybierz pozycję Potwierdź w oknie dialogowym potwierdzenia.

Wyklucz, a następnie wybierz pozycję Potwierdź w oknie dialogowym potwierdzenia.

Po wykluczeniu ukończonej symulacji z raportowania wartość Stan zmieni się na Wykluczone, a symulacja nie będzie już widoczna na karcie Symulacje , gdy przełącznik Pokaż wykluczone symulacje jest wyłączony  .

.

Aby wyświetlić ukończone symulacje, które zostały wykluczone z raportowania, użyj jednej z następujących metod:

- Na karcie Symulacje przełącz opcję Pokaż wykluczone symulacje na wartość na .

Wyświetlane są tylko wykluczone symulacje.

Wyświetlane są tylko wykluczone symulacje. - Na karcie Ustawienia w https://security.microsoft.com/attacksimulator?viewid=settingobszarze wybierz link Wyświetl wszystko w sekcji Symulacje wykluczone z raportowania . Ta akcja spowoduje przejście do karty Symulacje , na której opcja Pokaż wykluczone symulacje jest przełączona na

. Wykluczona symulacja jest wyświetlana na liście ze wszystkimi innymi symulacjami. Znajdź go przy użyciu wartości Stan . Aby uzyskać więcej informacji, zobacz Wyświetlanie symulacji wykluczonych z raportowania.

. Wykluczona symulacja jest wyświetlana na liście ze wszystkimi innymi symulacjami. Znajdź go przy użyciu wartości Stan . Aby uzyskać więcej informacji, zobacz Wyświetlanie symulacji wykluczonych z raportowania.

Uwzględnianie ukończonych symulacji w raportowaniu

Symulacja jest wykluczona z raportowania tylko wtedy, gdy wykluczysz ją zgodnie z opisem w poprzedniej sekcji. Akcja Uwzględnij jest dostępna tylko dla symulacji z wykluczoną wartością Stanu, które są widoczne na karcie Symulacje tylko wtedy, gdy opcja Pokaż wykluczone symulacje jest przełączona na  .

.

Aby uwzględnić ukończoną sesję w raportowaniu po jej wykluczeniu, wykonaj następujące kroki:

- Na karcie Symulacje w https://security.microsoft.com/attacksimulator?viewid=simulationsobszarze ustaw przełącznik Pokaż wykluczone symulacje na wartość

Włączone.

Włączone. - Wybierz symulację, klikając pozycję ⋮ (Akcje) na końcu wiersza, a następnie wybierz pozycję

Wyklucz.

Wyklucz.

Po uwzględnieniu wykluczonej symulacji wartość Stan zmieni się na Ukończono. Przełącz opcję Pokaż wykluczone symulacje , aby wyłączyć  , aby wyświetlić symulację.

, aby wyświetlić symulację.