Novità della piattaforma di operazioni di sicurezza unificata di Microsoft

Questo articolo elenca le funzionalità recenti aggiunte alla piattaforma SecOps unificata di Microsoft all'interno del portale di Microsoft Defender e le nuove funzionalità nei servizi correlati che offrono un'esperienza utente migliorata nella piattaforma.

Gennaio 2025

- Intelligence unificata sulle minacce

- Gestire il funzionamento nativo di SecOps con la gestione dei casi (anteprima)

- Sequenza temporale del dispositivo unificata nel portale di Microsoft Defender (anteprima)

- Aggiornamenti dell'ottimizzazione SOC per la gestione unificata della copertura

Intelligence unificata sulle minacce

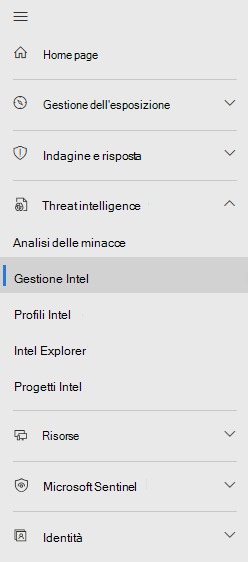

Microsoft Sentinel-powered threat intelligence è passato nel portale di Defender alla gestione Intel, unificando le funzionalità di intelligence sulle minacce. Nel portale di Azure la posizione rimane invariata.

Insieme alla nuova posizione, l'interfaccia di gestione semplifica la creazione e la cura delle informazioni sulle minacce con queste funzionalità chiave:

- Definire le relazioni durante la creazione di nuovi oggetti STIX.

- Gestire l'intelligence sulle minacce esistente con il nuovo generatore di relazioni.

- Creare rapidamente più oggetti copiando metadati comuni da un oggetto TI nuovo o esistente con la funzionalità duplicata.

- Usare la ricerca avanzata per ordinare e filtrare gli oggetti intelligence sulle minacce senza nemmeno scrivere una query di Log Analytics.

Per altre informazioni, vedere gli articoli seguenti:

- Scoprire gli avversari con intelligence sulle minacce nella piattaforma SecOps unificata di Microsoft

- Nuovi oggetti STIX in Microsoft Sentinel

- Informazioni sull'intelligence sulle minacce

Gestione dei casi (anteprima)

La gestione dei casi è la prima rata di una soluzione end-to-end che offre una gestione semplice del lavoro di sicurezza. I team SecOps mantengono il contesto di sicurezza, lavorano in modo più efficiente e rispondono più velocemente agli attacchi quando gestiscono il case work senza uscire dal portale di Defender. Ecco il set iniziale di scenari e funzionalità supportati dalla gestione dei casi.

- Definire il proprio flusso di lavoro case con valori di stato personalizzati

- Assegnare attività ai collaboratori e configurare le date di scadenza

- Gestire escalation e casi complessi collegando più eventi imprevisti a un caso

- Gestire l'accesso ai casi usando il controllo degli accessi in base al ruolo

Questo è solo l'inizio. Man mano che si evolve questa soluzione, è possibile rimanere aggiornati per ottenere funzionalità aggiuntive.

Per altre informazioni, vedere gli articoli seguenti:

- Gestire i casi in modo nativo nella piattaforma SecOps (Unified Security Operations) di Microsoft

- blog Microsoft Sentinel - Migliorare la collaborazione secOps con la gestione dei casi

Sequenza temporale del dispositivo unificata nel portale di Microsoft Defender (anteprima)

La sequenza temporale unificata del dispositivo, una singola visualizzazione coesa che integra l'attività del dispositivo da Microsoft Sentinel e Defender XDR in una singola sequenza temporale, è ora disponibile in anteprima. Questa funzionalità semplifica le indagini sulla sicurezza consentendo agli analisti di accedere a tutte le attività pertinenti dei dispositivi in un'unica posizione, riducendo la necessità di passare da una piattaforma all'altra e riducendo i tempi di risposta agli eventi imprevisti.

Per altre informazioni, vedere Pagina Entità dispositivo in Microsoft Defender.

Aggiornamenti dell'ottimizzazione SOC per la gestione unificata della copertura

Nelle aree di lavoro abilitate per le operazioni di sicurezza unificata, le ottimizzazioni SOC supportano ora sia i dati SIEM che XDR, con copertura di rilevamento da tutti i servizi Microsoft Defender.

Nel portale di Defender, le ottimizzazioni SOC e le pagine di MITRE ATT&CK offrono ora funzionalità aggiuntive per le ottimizzazioni della copertura basata sulle minacce per comprendere l'impatto delle raccomandazioni sull'ambiente e per definire le priorità per l'implementazione.

I miglioramenti includono:

| Area | Dettagli |

|---|---|

| Pagina Panoramica delle ottimizzazioni SOC | - Punteggio alto, medio o basso per la copertura di rilevamento corrente. Questo tipo di punteggio può aiutare a decidere quali raccomandazioni assegnare priorità a colpo d'occhio. - Indicazione del numero di prodotti Microsoft Defender attivi (servizi) di tutti i prodotti disponibili. Ciò consente di capire se è presente un intero prodotto mancante nell'ambiente. |

|

Riquadro laterale Dettagli ottimizzazione, mostrata quando si esegue il drill-down a un'ottimizzazione specifica |

- Analisi dettagliata della copertura, incluso il numero di rilevamenti definiti dall'utente, le azioni di risposta e i prodotti attivi. - Grafici a ragno dettagliati che mostrano la copertura in diverse categorie di minacce, sia per i rilevamenti definiti dall'utente che per i rilevamenti predefiniti. - Un'opzione per passare allo scenario di minaccia specifico nella pagina MITRE ATT&CK invece di visualizzare MITRE ATT&copertura CK solo nel riquadro laterale. - Un'opzione per visualizzare lo scenario di minaccia completa per eseguire il drill-down per ottenere ulteriori dettagli sui prodotti e i rilevamenti di sicurezza disponibili per fornire la copertura di sicurezza nell'ambiente. |

| Pagina MITRE ATT&CK | - Nuovo interruttore per visualizzare la copertura in base allo scenario di minaccia. Se si è passati alla pagina MITRE ATT&CK da un riquadro laterale dei dettagli della raccomandazione o dalla pagina Visualizza scenario di minaccia completa , la pagina MITRE ATT&CK viene pre-filtrata per lo scenario di minaccia. - Il riquadro dei dettagli della tecnica, visualizzato sul lato quando si seleziona una specifica tecnica MITRE ATT&CK, ora mostra il numero di rilevamenti attivi di tutti i rilevamenti disponibili per tale tecnica. |

Per altre informazioni, vedere Ottimizzare le operazioni di sicurezza e Comprendere la copertura della sicurezza dal framework MITRE ATT&CK.

Dicembre 2024

- Nuovi consigli di ottimizzazione soc basati su organizzazioni simili (anteprima)

- Microsoft Sentinel cartelle di lavoro ora disponibili per la visualizzazione direttamente nel portale di Microsoft Defender

Nuovi consigli di ottimizzazione soc basati su organizzazioni simili (anteprima)

Le ottimizzazioni SOC includono ora nuove raccomandazioni per l'aggiunta di origini dati all'area di lavoro in base al comportamento di sicurezza di altre organizzazioni in settori e settori simili e con modelli di inserimento dati simili.

Per altre informazioni, vedere Informazioni di riferimento sull'ottimizzazione SOC delle raccomandazioni.

Microsoft Sentinel cartelle di lavoro ora disponibili per la visualizzazione direttamente nel portale di Microsoft Defender

Microsoft Sentinel cartelle di lavoro sono ora disponibili per la visualizzazione direttamente nel portale di Microsoft Defender con la piattaforma SecOps (Unified Security Operations) di Microsoft. A questo punto, nel portale di Defender, quando si seleziona Microsoft Sentinel > Cartelle di lavoro di gestione > delle minacce, si rimane nel portale di Defender anziché aprire una nuova scheda per le cartelle di lavoro nel portale di Azure. Continuare a passare alla portale di Azure solo quando è necessario modificare le cartelle di lavoro.

Microsoft Sentinel cartelle di lavoro sono basate su cartelle di lavoro di Monitoraggio di Azure e consentono di visualizzare e monitorare i dati inseriti in Microsoft Sentinel. Le cartelle di lavoro aggiungono tabelle e grafici con analisi per i log e le query agli strumenti già disponibili.

Per altre informazioni, vedere Visualizzare e monitorare i dati usando le cartelle di lavoro in Microsoft Sentinel e Connetti Microsoft Sentinel a Microsoft Defender XDR.

Novembre 2024

- disponibilità Microsoft Sentinel nel portale di Microsoft Defender

- Disponibilità delle funzionalità per i cloud per enti pubblici

disponibilità Microsoft Sentinel nel portale di Microsoft Defender

È stato annunciato in precedenza Microsoft Sentinel è disponibile a livello generale all'interno della piattaforma di operazioni di sicurezza unificata di Microsoft nel portale di Microsoft Defender. Per l'anteprima, Microsoft Sentinel è ora disponibile nel portale di Defender senza Microsoft Defender XDR o una licenza E5. Per altre informazioni, vedere:

- Microsoft Sentinel nel portale di Microsoft Defender

- Connettere Microsoft Sentinel al portale di Microsoft Defender

Disponibilità delle funzionalità per i cloud per enti pubblici

Nel portale di Defender tutte le funzionalità Microsoft Sentinel per i secOps unificati in disponibilità generale sono ora disponibili sia nei cloud commerciali che GCC High e DoD. Le funzionalità ancora in anteprima sono disponibili solo nel cloud commerciale.

Per altre informazioni, vedere Microsoft Sentinel supporto delle funzionalità per cloud commerciali/altri cloud di Azure e Microsoft Defender XDR per i clienti del governo degli Stati Uniti.

Contenuto correlato

Per ulteriori informazioni sulle novità degli altri prodotti di sicurezza Microsoft Defender e di Microsoft Sentinel, vedi:

- Novità di Microsoft Sentinel

- Novità di Microsoft Defender XDR

- Novità di Microsoft Defender per Office 365

- Novità di Microsoft Defender per Endpoint

- Novità di Microsoft Defender per identità

- Novità di Microsoft Defender per le app cloud

- Novità di Gestione dell'esposizione in Microsoft Security

È anche possibile ottenere aggiornamenti del prodotto e notifiche importanti tramite il centro messaggi.