Scoprire gli avversari con intelligence sulle minacce nella piattaforma SecOps unificata di Microsoft

Scoprire e neutralizzare gli avversari moderni con intelligence sulle minacce nella piattaforma SecOps (Unified Security Operations) di Microsoft. Se si usa l'intelligence sulle minacce di Microsoft o altre origini importanti per l'organizzazione SecOps, l'intelligence sulle minacce nel portale di Microsoft Defender unifica gli strumenti necessari per identificare i cyberattacker e la relativa infrastruttura.

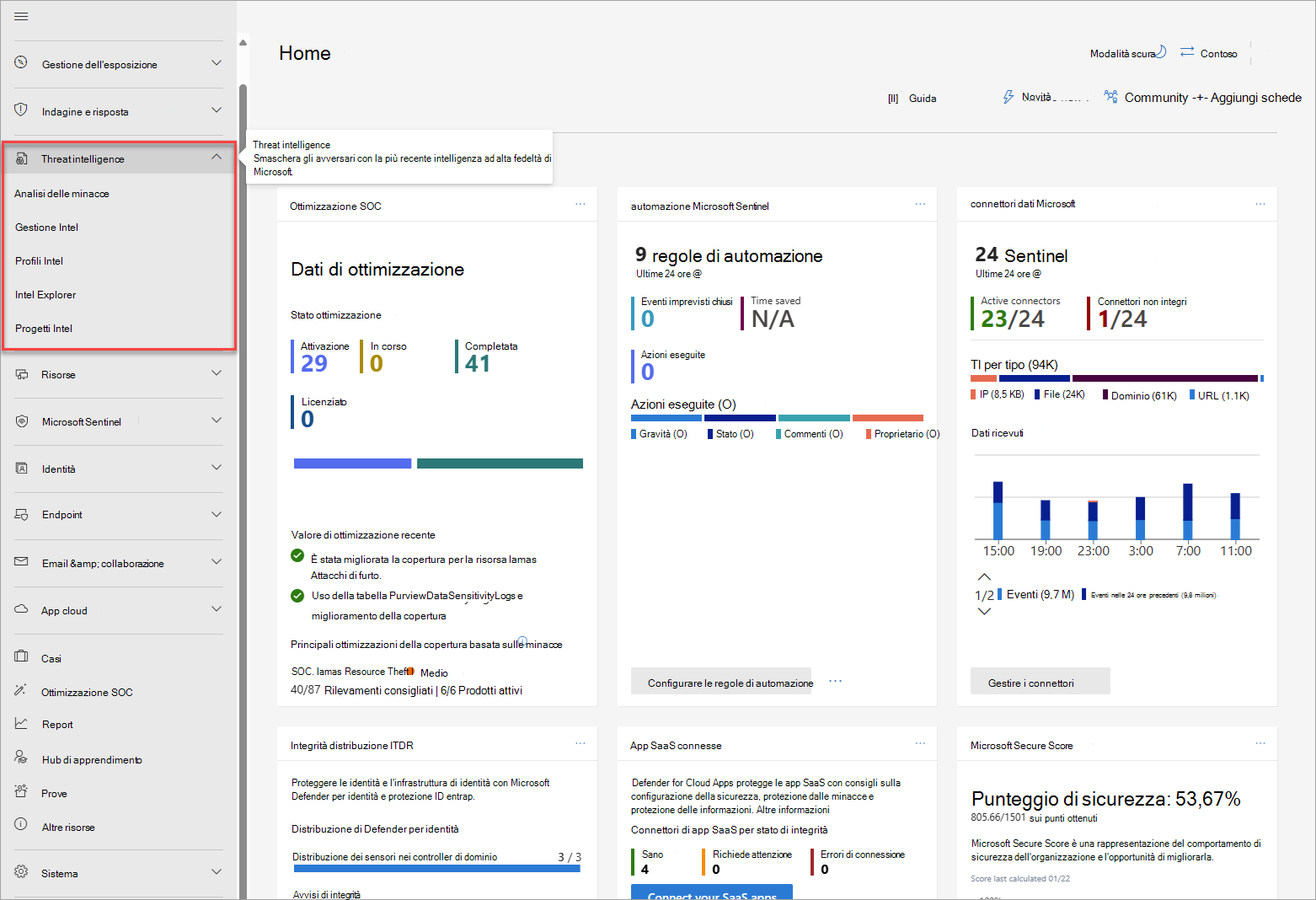

Intelligence sulle minacce nel portale di Defender

L'emergere di nuove minacce e attori delle minacce per la cybersecurity e la continua evoluzione del panorama delle minacce comportano una quantità sempre crescente di intelligence sulle minacce che i centri operativi di sicurezza (SOC) devono analizzare. Questa intelligence sulle minacce assume molte forme, da indicatori specifici di compromissione (IIC) a report e analisi, e può provenire da diverse origini. La piattaforma SecOps unificata di Microsoft nel portale di Defender consolida tutte le informazioni sulle minacce in un'unica posizione, in modo che i SOC possano valutare questa intelligence in modo rapido e accurato per prendere decisioni informate. La piattaforma SecOps unificata di Microsoft nel portale di Defender esegue il pull dell'intelligence sulle minacce dalle origini seguenti:

- report di analisi delle minacce Microsoft Defender XDR

- Microsoft Defender Threat Intelligence articoli e set di dati

- Microsoft Sentinel intelligence sulle minacce

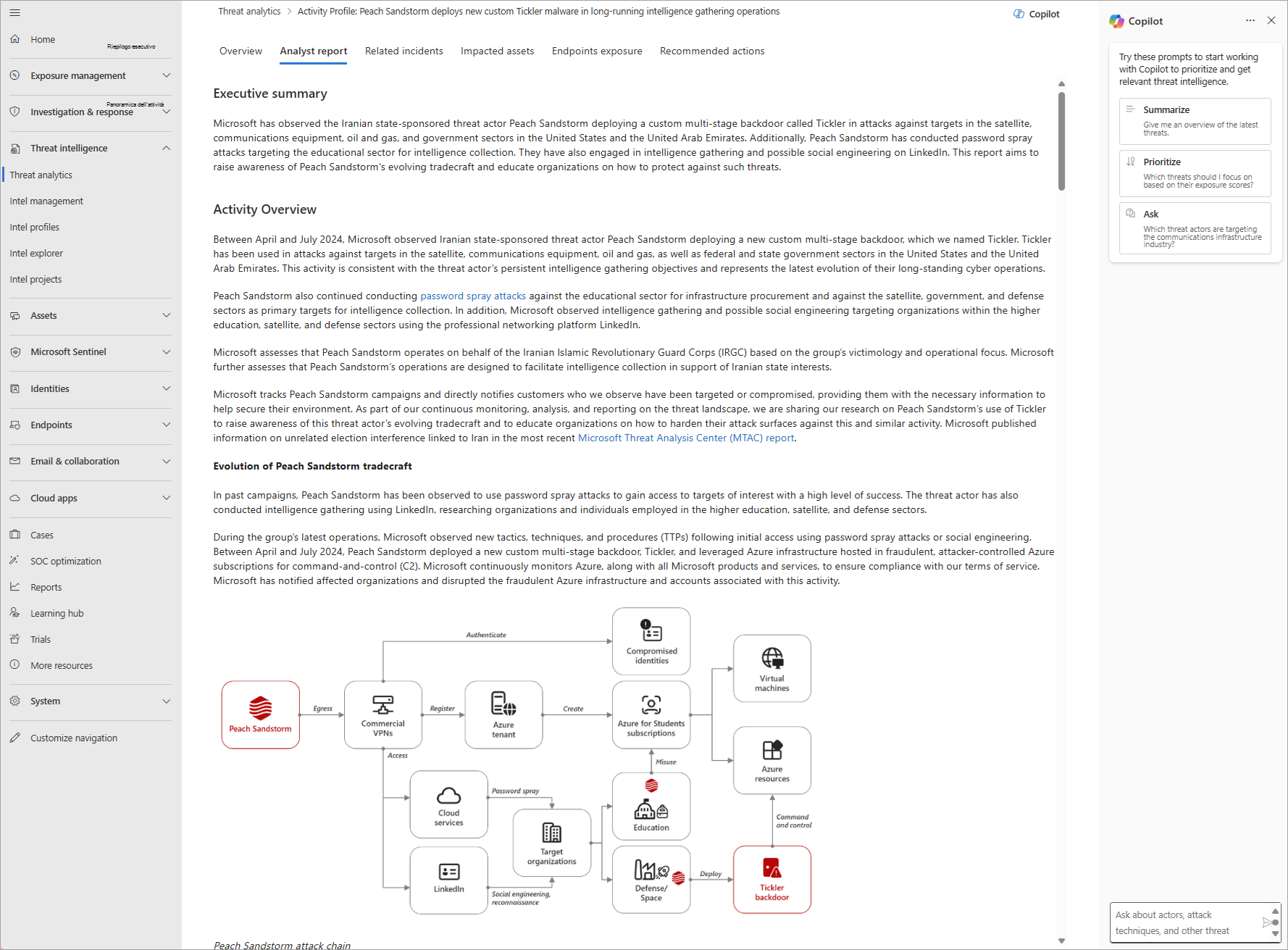

Analisi delle minacce in Microsoft Defender XDR

L'analisi delle minacce è la soluzione di intelligence sulle minacce Microsoft Defender XDR nel prodotto da esperti ricercatori di sicurezza Microsoft. È progettata per aiutare i team di sicurezza a essere il più efficienti possibile e ad affrontare le minacce emergenti, ad esempio:

- Attori di minaccia attivi e relative campagne

- Tecniche di attacco popolari e nuove

- Vulnerabilità critiche

- Le superfici di attacco comuni

- I malware prevalenti

Sezione Report degli analisti di un report di analisi delle minacce

Ogni report fornisce un'analisi di una minaccia monitorata e indicazioni approfondite su come difendersi da tale minaccia. Incorpora anche i dati della rete, che indicano se la minaccia è attiva e se sono state applicate protezioni applicabili.

Per altre informazioni, vedere Analisi delle minacce in Microsoft Defender XDR.

Microsoft Defender Threat Intelligence

Microsoft Defender Threat Intelligence (Defender TI) consente di semplificare la valutazione degli analisti della sicurezza, la risposta agli eventi imprevisti, la ricerca delle minacce e i flussi di lavoro di gestione delle vulnerabilità. Defender TI aggrega e arricchisce le informazioni sulle minacce critiche in un'interfaccia facile da usare in cui gli utenti possono correlare IIC con articoli correlati, profili attore e vulnerabilità. Defender TI consente inoltre agli analisti di collaborare con altri utenti con licenza TI di Defender all'interno del tenant per le indagini.

È possibile accedere a Defender TI nelle pagine seguenti all'interno del menu di spostamento Intelligence per le minacce del portale di Defender:

- Profili Intel : accedere a una libreria completa di attori delle minacce, strumenti e profili di vulnerabilità.

- Intel Explorer : esplorare l'intelligence sulle minacce per analisi, artefatti e indicatori pertinenti.

- Progetti Intel : gestire gli artefatti di sicurezza per l'intero tenant.

Pagina intel explorer di Defender TI nel portale di Defender

Per altre informazioni, vedere Che cos'è Microsoft Defender Threat Intelligence?.

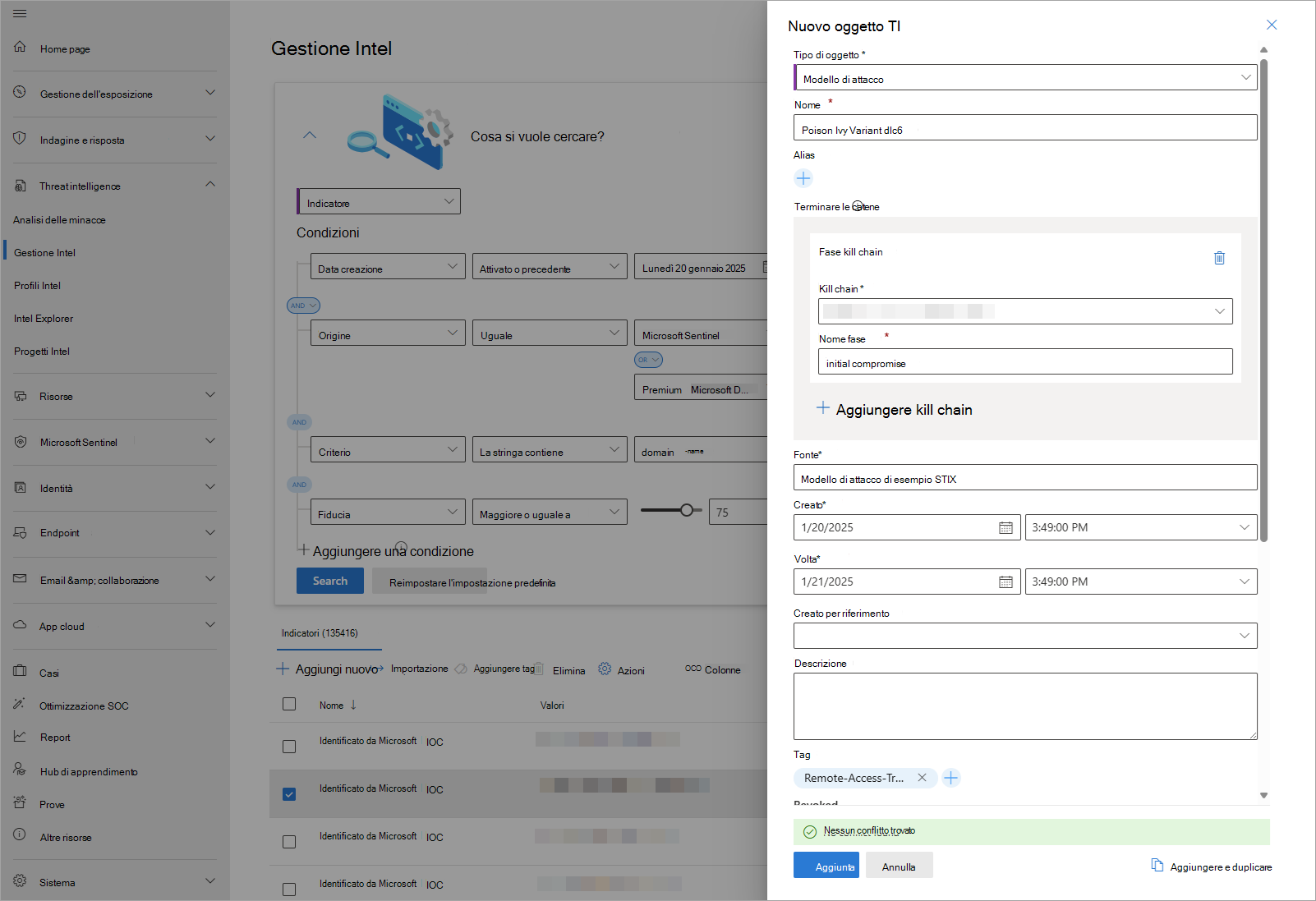

Gestione dell'intelligence sulle minacce

La gestione Intel è basata su Microsoft Sentinel e fornisce strumenti per aggiornare, cercare e creare intelligence sulle minacce e gestirla su larga scala.

Le forme più comuni di intelligence sulle minacce sono gli indicatori di minaccia o I/O. Un altro aspetto dell'intelligence sulle minacce rappresenta gli attori delle minacce, le tecniche, le tattiche e le procedure (TTP), la loro infrastruttura e le loro vittime. La gestione Intel supporta la gestione di tutti questi facet usando l'espressione di informazioni sulle minacce strutturata (STIX), lo standard open source per lo scambio di intelligence sulle minacce.

La gestione Intel rende operativa l'intelligence sulle minacce mentre Microsoft Sentinel le origini con i metodi di inserimento seguenti:

- Importare l'intelligence sulle minacce in Microsoft Sentinel abilitando i connettori dati a varie piattaforme di intelligence sulle minacce, tra cui il ti di Defender di Microsoft.

- Connettere intelligence sulle minacce a Microsoft Sentinel usando l'API di caricamento per connettere varie piattaforme di intelligence sulle minacce o applicazioni personalizzate.

- Creare informazioni sulle minacce singolarmente o importare usando un file dall'interfaccia di gestione Intel.

Esempio di aggiunta di un nuovo oggetto STIX nella gestione Intel

Per altre informazioni, vedere Informazioni sull'intelligence sulle minacce in Microsoft Sentinel.