Microsoft Defender for Identity uudet ominaisuudet

Tässä artikkelissa luetellaan Microsoft Defender for Identity julkaisutiedot versioista ja ominaisuuksista, jotka on julkaistu yli 6 kuukautta sitten.

Lisätietoja uusimmista versioista ja ominaisuuksista on artikkelissa Microsoft Defender for Identity uudet ominaisuudet.

Huomautus

15.6.2022 alkaen Microsoft ei enää tue Defender for Identity -tunnistinta laitteissa, joissa on käytössä Windows Server 2008 R2. Suosittelemme, että tunnistat kaikki muut toimialueen ohjauskoneet tai AD FS -palvelimet, jotka ovat edelleen käynnissä Windows Server 2008 R2 käyttöjärjestelmänä, ja suunnittelet niiden päivittämistä tuettuun käyttöjärjestelmään.

Anturi jatkaa toimintaansa kahden kuukauden ajan 15.6.2022 jälkeen. Tämän kahden kuukauden jakson jälkeen, alkaen 15.8.2022, tunnistin ei enää toimi Windows Server 2008 R2 -alustoissa. Lisätietoja on seuraavissa kohdissa: https://aka.ms/mdi/2008r2

Heinäkuu 2023

Defender for Identityn julkaisu 2.209

Tämä versio sisältää parannuksia ja virheenkorjauksia pilvipalveluihin ja Defender for Identity -tunnistimeen.

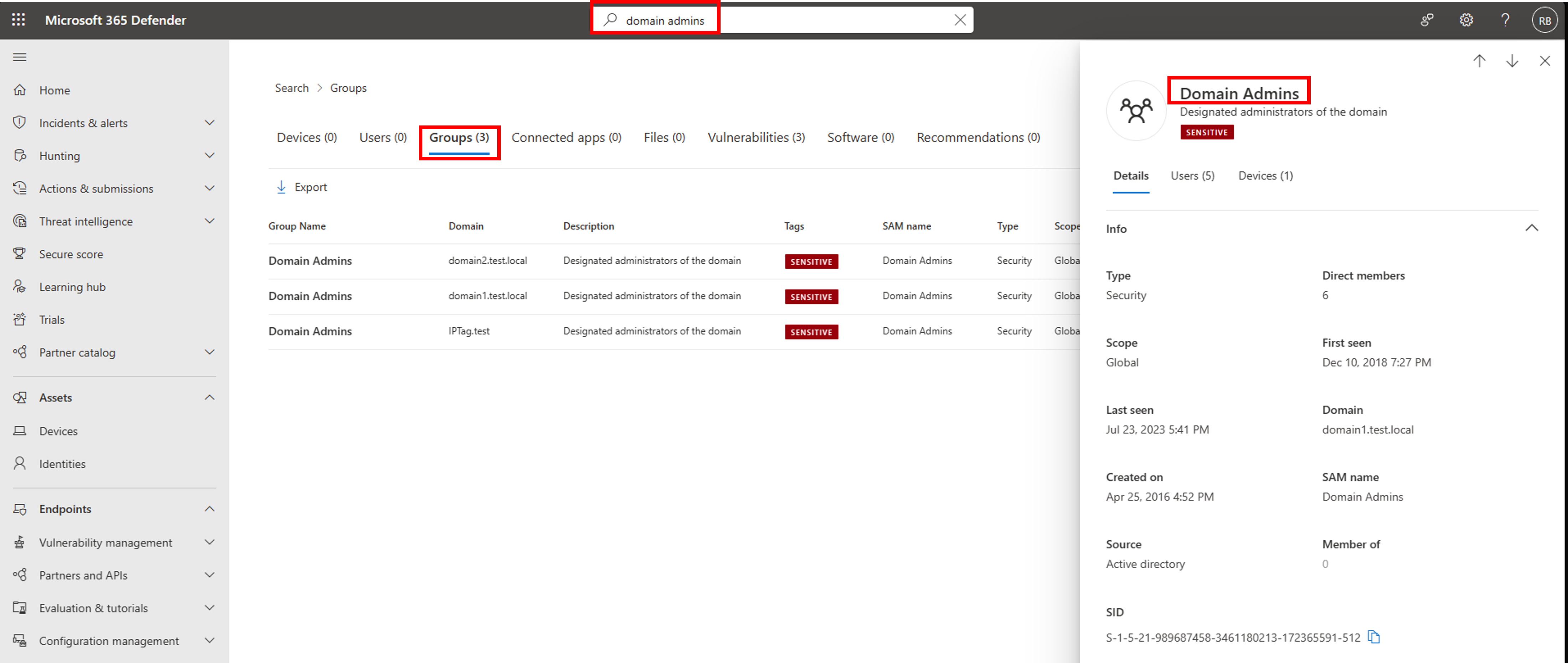

Active Directory -ryhmien hakeminen Microsoft Defender XDR (esikatselu)

Microsoft Defender XDR yleinen haku tukee nyt etsimistä Active Directory -ryhmän nimellä. Löytyneet ryhmät näkyvät tuloksissa erillisellä Ryhmät välilehdellä. Valitse Active Directory -ryhmä hakutuloksista, jos haluat lisätietoja, kuten:

- Kirjoita

- Laajuus

- Toimialue

- SAM-nimi

- SID

- Ryhmän luontiaika

- Ensimmäinen kerta, kun ryhmän toimintaa havaittiin

- Ryhmät, jotka sisältävät valitun ryhmän

- Kaikkien ryhmän jäsenten luettelo

Esimerkki:

Lisätietoja on Microsoft Defender XDR kohdassa Microsoft Defender for Identity.

Uudet suojausasetukset

Defender for Identityn käyttäjätietojen suojausasenteiden arvioinnit tunnistavat ja suosittelevat ennakoivasti toimintoja kaikissa paikallinen Active Directory kokoonpanoissasi.

Seuraavat uudet suojausasenteiden arvioinnit ovat nyt käytettävissä Microsoftin suojatuissa pisteissä:

- Poista epäilyttävien tilien käyttöoikeudet Hallinta SDHolder -käyttöoikeudella

- Nonadmin-tilien poistaminen DCSync-käyttöoikeuksilla

- Poista paikalliset järjestelmänvalvojat käyttäjätietoresursseista

- Käynnistä Defender for Identity -käyttöönotto

Lisätietoja on Microsoft Defender for Identity suojausasennon arvioinneissa.

Automaattinen uudelleenohjaus perinteiselle Defender for Identity -portaalille

Microsoft Defender for Identity portaalin käyttökokemus ja toiminnot on yhdistetty Microsoftin laajennettuun tunnistus- ja vastausympäristöön Microsoft Defender XDR. Perinteisessä Defender for Identity -portaalissa 6.7.2023 alkaen asiakkaat ohjataan automaattisesti Microsoft Defender XDR, eikä perinteiseen portaaliin voi palata.

Lisätietoja on blogikirjoituksessamme ja Microsoft Defender for Identity Microsoft Defender XDR.

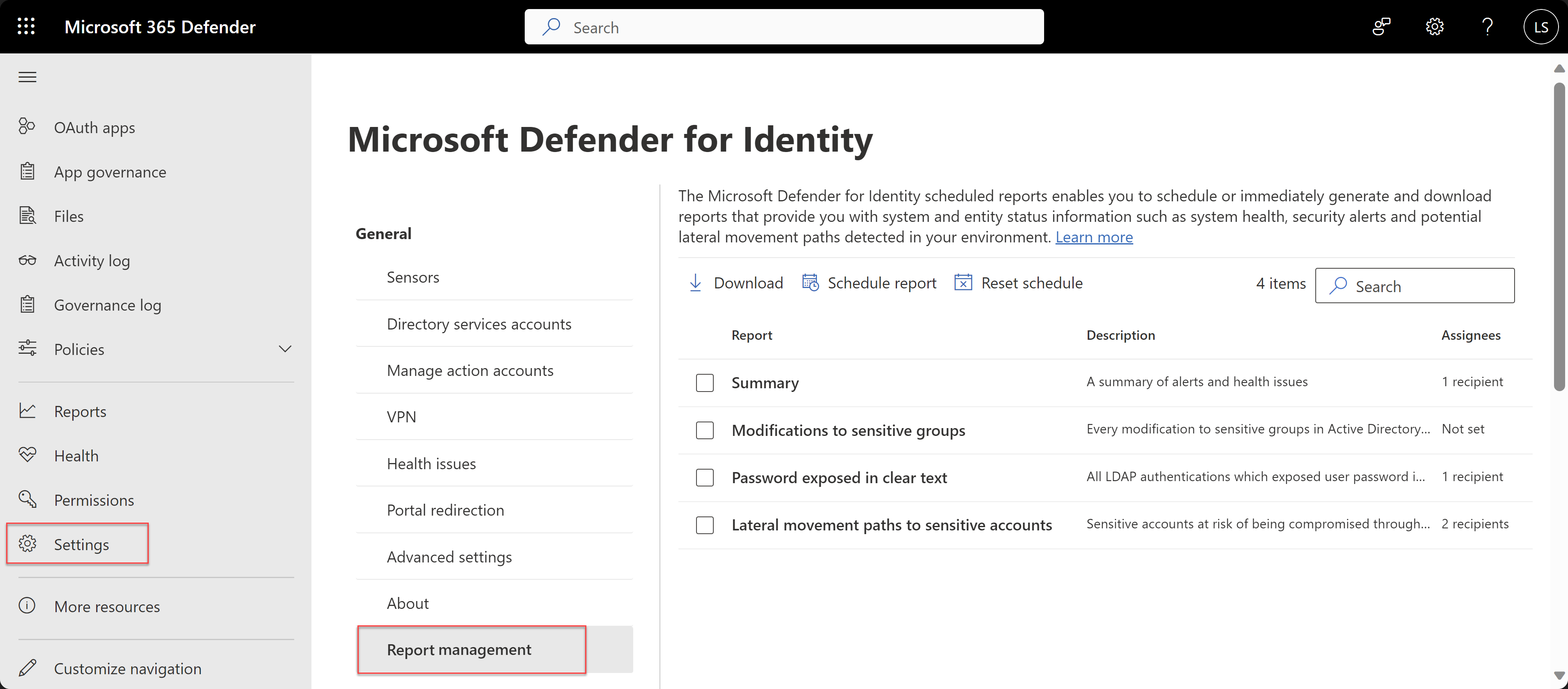

Defender for Identity -raporttien lataukset ja ajoitus Microsoft Defender XDR (esikatselu)

Nyt voit ladata ja ajoittaa säännöllisiä Defender for Identity -raportteja Microsoft Defender portaalista, mikä luo pariteetin raporttitoimintoihin vanhalla perinteisellä Defender for Identity -portaalilla.

Lataa ja ajoita raportteja Microsoft Defender XDR Asetukset-käyttäjätietoraportin >> hallintasivulta. Esimerkki:

Lisätietoja on Microsoft Defender for Identity-raporttien Microsoft Defender XDR.

Defender for Identityn julkaisu 2.208

- Tämä versio sisältää parannuksia ja virheenkorjauksia pilvipalveluihin ja Defender for Identity -tunnistimeen.

Defender for Identityn julkaisu 2.207

Tämä versio sisältää uuden AccessKeyFile-asennusparametrin . Käytä AccessKeyFile-parametria Defender for Identity -tunnistimen hiljaisen asennuksen aikana ja määritä työtilan Käyttöoikeusavain annetusta tekstipolusta. Lisätietoja on artikkelissa Microsoft Defender for Identity tunnistimen asentaminen.

Tämä versio sisältää parannuksia ja virheenkorjauksia pilvipalveluihin ja Defender for Identity -tunnistimeen.

Kesäkuu 2023

Defender for Identityn julkaisu 2.206

- Tämä versio sisältää parannuksia ja virheenkorjauksia pilvipalveluihin ja Defender for Identity -tunnistimeen.

Kehittynyt metsästys parannetulla IdentityInfo-taulukolla

- Vuokraajille, joissa Defender for Identity on otettu käyttöön, Microsoft 365 IdentityInfo -lisämetsästystaulukko sisältää nyt enemmän määritteitä käyttäjätietoja kohden sekä tunnistetiedot, jotka Defender for Identity -tunnistin on havainnut paikallisesta ympäristöstäsi.

Lisätietoja on Microsoft Defender XDR kehittyneen metsästyksen dokumentaatiossa.

Defender for Identityn julkaisu 2.205

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Toukokuu 2023

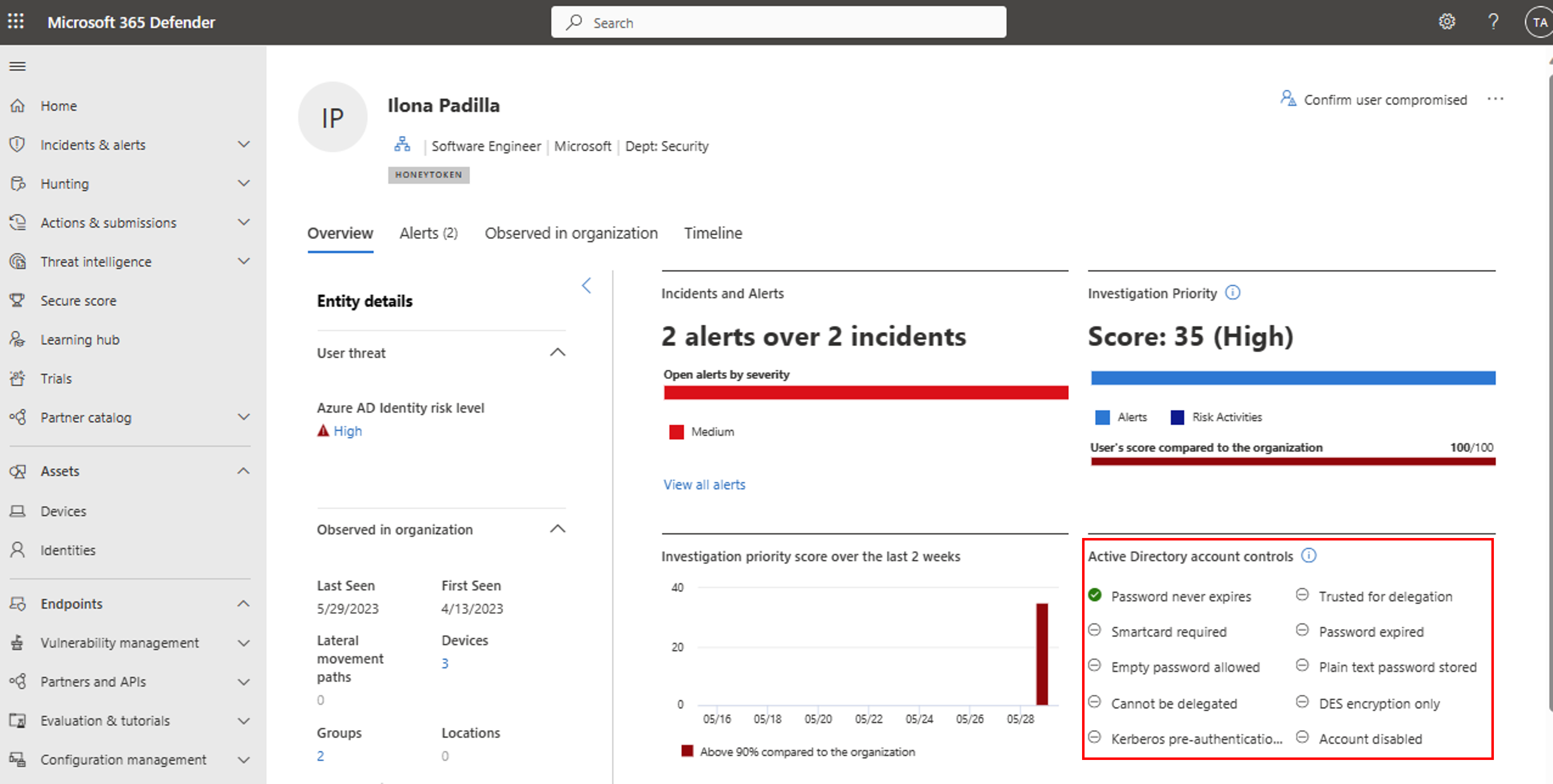

Parannetun Active Directory -tilin hallinnan kohokohdat

Microsoft Defender XDR Käyttäjätietojen> käyttäjätiedot -sivulla on nyt uusia Active Directory -tilin ohjausobjektin tietoja.

Käyttäjätietojen Yleiskatsaus-välilehdellä olemme lisänneet uuden Active Directory -tilinhallintakortin tärkeiden suojausasetusten ja Active Directory -komponenttien korostamiseksi. Tämän kortin avulla voit esimerkiksi selvittää, pystyykö tietty käyttäjä ohittamaan salasanavaatimukset vai onko hänellä salasana, joka ei vanhene koskaan.

Esimerkki:

Lisätietoja on user-account-control-määritteen dokumentaatiossa.

Defender for Identityn julkaisu 2.204

Julkaistu 29.5.2023

Uusi kuntohälytys VPN(säteen) integrointitietojen käsittelyvirheille. Lisätietoja on kohdassa Microsoft Defender for Identity tunnistimien kuntoilmoitukset.

Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.203

Julkaistu 15.5.2023

Uusi kuntoilmoitus sen varmistamiseksi, että ADFS-säilön valvonta on määritetty oikein. Lisätietoja on kohdassa Microsoft Defender for Identity tunnistimien kuntoilmoitukset.

Microsoft Defender 365 -käyttäjätietosivu sisältää käyttöliittymäpäivityksiä sivuttaisen siirtopolun käyttökokemukseen. Toimintoja ei muutettu. Lisätietoja on artikkelissa Tutustu sivusuuntaisten siirtopolkujen (LMP) ymmärtämiseen ja tutkimiseen Microsoft Defender for Identity avulla.

Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Käyttäjätietojen aikajanan parannukset

Käyttäjätietojen aikajanavälilehti sisältää nyt uusia ja parannettuja ominaisuuksia! Päivitetyn aikajanan avulla voit nyt suodattaa alkuperäisten suodattimien lisäksi toimintatyypin, protokollan ja sijainnin mukaan. Voit myös viedä aikajanan CSV-tiedostoon ja etsiä lisätietoja MITRE ATT&CK -tekniikoihin liittyvistä toiminnoista. Lisätietoja on artikkelissa Käyttäjien tutkiminen Microsoft Defender XDR.

Ilmoitusten säätö Microsoft Defender XDR

Ilmoitusten säätö, joka on nyt käytettävissä Microsoft Defender XDR,mahdollistaa ilmoitusten muokkaamisen ja optimoinnin. Hälytysten säätäminen vähentää vääriä positiivisia arvoja, antaa SOC-tiimeille mahdollisuuden keskittyä korkean prioriteetin hälytyksiin ja parantaa uhkien tunnistamisen kattavuutta koko järjestelmässäsi.

Luo Microsoft Defender XDR sääntöehdot näyttötyyppien perusteella ja sovella sitten sääntöäsi mihin tahansa ehtoasi vastaavaan sääntötyyppiin. Lisätietoja on kohdassa Ilmoituksen hienosäätäminen.

Huhtikuu 2023

Defender for Identityn julkaisu 2.202

Julkaistu 23.4.2023

- Uusi kuntoilmoitus sen varmistamiseksi, että hakemistopalvelujen kokoonpanon säilön valvonta on määritetty oikein kuntoilmoitusten sivulla kuvatulla tavalla.

- Uuteen-Seelantiin yhdistetyille AD-vuokraajille luodaan uusia työtiloja Australian itäalueella. Katso ajantasaisin luettelo aluekäyttöönotosta kohdasta Defender for Identity -osat.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Maaliskuu 2023

Defender for Identityn julkaisu 2.201

Julkaistu 27.3.2023

Olemme poistamassa käytöstä SAM-R-hunajatunnushälytyksen. Vaikka tällaisia tilejä ei pitäisi koskaan käyttää tai tehdä kyselyjä, jotkin vanhat järjestelmät saattavat käyttää näitä tilejä osana säännöllistä toimintaansa. Jos tämä toiminto on sinulle välttämätön, voit aina luoda kehittyneen metsästyskyselyn ja käyttää sitä mukautettuna tunnistuksena. Tarkistamme myös LDAP-hunajatunnushälytyksen tulevina viikkoina, mutta se toimii toistaiseksi.

Korjattu tunnistuslogiikkaongelmat Hakemistopalveluiden objektien valvonnan kuntohälytyksessä muissa kuin englanninkielisissä käyttöjärjestelmissä ja Windows 2012:ssa, jossa hakemistopalveluiden rakenteet olivat versiota 87 varhaisemmat.

Hakemistopalvelutilin määrittämisen edellytys poistettiin, jotta tunnistimet käynnistyvät. Lisätietoja on artikkelissa Microsoft Defender for Identity Hakemistopalvelun tilisuositukset.

1644-tapahtumien kirjaamista ei enää tarvita. Jos tämä rekisteriasetus on käytössä, voit poistaa sen. Lisätietoja on kohdassa Tapahtuman tunnus 1644.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.200

Julkaistu 16.3.2023

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.199

Julkaistu 5.3.2023

Joihinkin Honeytokenin poissulkemisiin tehtiin kysely SAM-R-hälytyksen kautta , ne eivät toimineet oikein. Näissä tapauksissa hälytyksiä käynnistettiin myös pois jätetyille entiteeteille. Tämä virhe on nyt korjattu.

Päivitetty NTLM-protokollanimi Identity Advanced Hunting -taulukoille: Vanha protokollan nimi

Ntlmon nyt lueteltu uutena protokollan nimenäNTLMAdvanced Hunting Identity -taulukoissa: IdentityLogonEvents, IdentityQueryEvents, IdentityDirectoryEvents. Jos käytät protokollaaNtlmidentity-tapahtumataulukoiden kirjainkoon huomioon ottavassa muodossa, vaihda sen arvoksiNTLM.Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Helmikuu 2023

Defender for Identityn julkaisu 2.198

Julkaistu 15.2.2023

Käyttäjätietojen aikajana on nyt käytettävissä osana uutta käyttäjätietosivua Microsoft Defender XDR: Microsoft Defender XDR päivitetyllä käyttäjäsivulla on nyt uusi ulkoasu, laajennettu näkymä aiheeseen liittyvistä resursseista ja uusi erillinen aikajanavälilehti. Aikajana edustaa viimeisen 30 päivän toimintoja ja ilmoituksia, ja se yhdistää käyttäjän käyttäjätiedot kaikkiin käytettävissä oleviin kuormituksille (Defender for Identity/Defender for Cloud Apps/Defender for Endpoint). Aikajanaa käyttämällä voit helposti keskittyä käyttäjän suorittamiin (tai niille suorittamiin) toimintoihin tietyin aikajaksoin. Lisätietoja on artikkelissa Käyttäjien tutkiminen Microsoft Defender XDR

Muita parannuksia hunajakentti-hälytyksiin: Julkaisussa 2.191 esittelimme useita uusia skenaarioita hunajatunnusten toimintahälytykseen.

Asiakaspalautteen perusteella olemme päättäneet jakaa hunajatunnuksen toimintahälytyksen viiteen erilliseen hälytykseen:

- Honeytoken-käyttäjälle tehtiin kysely SAM-R:n kautta.

- Honeytoken-käyttäjälle tehtiin kysely LDAP:n kautta.

- Honeytoken-käyttäjän todennustoiminta

- Honeytoken-käyttäjän määritteitä muokattiin.

- Honeytoken-ryhmän jäsenyys muuttui.

Lisäksi olemme lisänneet näihin hälytyksiin poissulkemisia, jotka tarjoavat mukautetun käyttökokemuksen ympäristöllesi.

Odotamme kuulemamme palautteesi, jotta voimme jatkaa parantamista.

Uusi suojaushälytys – Epäilyttävä varmenteen käyttö Kerberos-protokollan (PKINIT) välityksellä.: Monet Active Directory Certificate Servicesin (AD CS) väärinkäytön tekniikoista liittyvät varmenteen käyttöön hyökkäyksen jossakin vaiheessa. Microsoft Defender for Identity ilmoittaa käyttäjille nyt, kun se havaitsee tällaisen epäilyttävän varmenteen käytön. Tämä toiminnan valvontamenetelmä tarjoaa kattavan suojauksen AD CS -hyökkäyksiä vastaan, mikä käynnistää hälytyksen, kun epäilyttävää varmennetodennusta yritetään toimialueen ohjauskonetta vastaan, johon on asennettu Defender for Identity -tunnistin. Lisätietoja on kohdassa Microsoft Defender for Identity havaitsee nyt epäilyttävän varmenteen käytön.

Automaattinen hyökkäyshäiriö: Defender for Identity toimii nyt yhdessä Microsoft Defender XDR kanssa tarjotakseen automatisoidun hyökkäyksen häiriöitä. Tämä integrointi tarkoittaa sitä, että Microsoft Defender XDR tuleville signaaleille voidaan käynnistää Poista käyttäjä -toiminto. Nämä toiminnot käynnistyvät erittäin korkealaatuisten XDR-signaalien ja Microsoftin tutkimusryhmien tuhansien tapausten jatkuvan tutkimuksen merkityksellisten tietojen avulla. Toiminto keskeyttää vaarantuneet käyttäjätilit Active Directoryssa ja synkronoi nämä tiedot Microsoft Entra ID. Lisätietoja automaattisen hyökkäyksen häiriöistä on Microsoft Defender XDR blogikirjoituksessa.

Voit myös sulkea pois tiettyjä käyttäjiä automaattisista vastaustoiminnoista. Lisätietoja on artikkelissa Defenderin määrittäminen käyttäjätietojen automatisoiduille vastauspoikkeuksille.

Poista oppimisjakso: Defenderin luomat identiteetin hälytykset perustuvat eri tekijöihin, kuten profilointiin, deterministiseen tunnistamiseen, koneoppimiseen ja käyttäytymisalgoritmeihin, joita se on oppinut verkostasi. Defender for Identityn koko oppimisprosessi voi kestää jopa 30 päivää toimialueen ohjauskonetta kohden. Saatat kuitenkin haluta saada ilmoituksia jo ennen koko oppimisprosessin valmistumista. Kun esimerkiksi asennat uuden tunnistimen toimialueen ohjauskoneeseen tai arvioit tuotetta, haluat ehkä saada hälytykset heti. Tällaisissa tapauksissa voit poistaa kyseessä olevien ilmoitusten oppimisjakson käytöstä ottamalla käyttöön Poista oppimisjakso -ominaisuuden. Lisätietoja on aiheessa Advanced settings.

Uusi tapa lähettää ilmoituksia M365D:hen: Vuosi sitten ilmoitimme, että kaikki Microsoft Defender for Identity käyttökokemukset ovat käytettävissä Microsoft Defender-portaalissa. Ensisijainen ilmoitusjaksomme siirtyy nyt vähitellen Defender for Identity > Defender for Cloud Apps > Microsoft Defender XDRDefender for Identity > -Microsoft Defender XDR. Tämä integrointi tarkoittaa sitä, että Defender for Cloud Apps tilapäivitykset eivät näy Microsoft Defender XDR ja päinvastoin. Tämän muutoksen pitäisi lyhentää merkittävästi aikaa, joka ilmoitusten näkymiseen Microsoft Defender portaalissa kuluu. Osana tätä siirtoa kaikki Defender for Identity -käytännöt eivät ole enää käytettävissä Defender for Cloud Apps-portaalissa 5. maaliskuuta alkaen. Kuten aina, suosittelemme käyttämään Microsoft Defender-portaalia kaikille Defender for Identity -käyttökokemuksille.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Tammikuu 2023

Defender for Identityn julkaisu 2.197

Julkaistu 22. tammikuuta 2023

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.196

Julkaistu 10.1.2023

Uusi kuntoilmoitus sen varmistamiseksi, että hakemistopalveluiden objektien valvonta on määritetty oikein kuntoilmoitusten sivulla kuvatulla tavalla.

Uusi kuntohälytys sen varmistamiseksi, että tunnistimen virta-asetukset on määritetty optimaalisen suorituskyvyn varmistamiseksi , kuten kuntoilmoitukset-sivulla on kuvattu.

Olemme lisänneet MITRE ATT&CK -tiedot IdentityLogonEvents-, IdentityDirectoryEvents- ja IdentityQueryEvents-taulukoihin kohteessa Microsoft Defender XDR Advanced Hunting. Lisäkentät-sarakkeesta löydät tietoja hyökkäystekniikoista ja taktiikka (luokka), jotka liittyvät joihinkin loogisiin toimintoihimme.

Koska kaikki tärkeimmät Microsoft Defender for Identity ominaisuudet ovat nyt käytettävissä Microsoft Defender-portaalissa, portaalin uudelleenohjausasetus otetaan automaattisesti käyttöön jokaiselle vuokraajalle 31.1.2023 alkaen. Lisätietoja on artikkelissa Tilien uudelleenohjaus Microsoft Defender for Identity Microsoft Defender XDR.

Joulukuu 2022

Defender for Identityn julkaisu 2.195

Julkaistu 7.12.2022

Defender for Identity -palvelinkeskukset otetaan nyt käyttöön myös Australian itäalueella. Katso ajantasaisin luettelo aluekäyttöönotosta kohdasta Defender for Identity -osat.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Marraskuu 2022

Defender for Identityn julkaisu 2.194

Julkaistu 10.11.2022

Uusi kuntohälytys sen varmistamiseksi, että hakemistopalvelujen lisävalvonta on määritetty oikein kuntoilmoitusten sivulla kuvatulla tavalla.

Joitakin defender for Identity -julkaisuun 2.191 tehtyjä muutoksia, jotka koskivat hunajatunnusilmoituksia, ei otettu käyttöön oikein. Nämä ongelmat on nyt ratkaistu.

Marraskuun lopusta lähtien manuaalista integrointia Microsoft Defender for Endpoint kanssa ei enää tueta. Suosittelemme kuitenkin käyttämään Microsoft Defender portaalia (https://security.microsoft.com), johon integrointi on muodostettu.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Lokakuu 2022

Defender for Identityn julkaisu 2.193

Julkaistu 30.10.2022

Uusi suojaushälytys: Epänormaali Active Directory -liittoutumispalvelut (AD FS) -todennus epäilyttävää varmennetta käyttämällä

Tämä uusi tekniikka on yhdistetty surullisenkuuluisaan NOBELIUM-näyttelijään, ja sitä kutsuttiin nimellä "MagicWeb" – sen avulla vastustaja voi istuttaa takaoven vaarantuneille AD FS -palvelimille, mikä mahdollistaa tekeytymisen mille tahansa toimialueen käyttäjälle ja siten pääsyn ulkoisiin resursseihin. Lisätietoja tästä hyökkäyksestä on tässä blogikirjoituksessa.Defender for Identity voi nyt käyttää toimialueen ohjauskoneen LocalSystem-tiliä korjaustoimenpiteiden suorittamiseen (ota käyttöön tai poista käytöstä käyttäjä, pakota käyttäjän nollaussalasana) aiemmin käytettävissä olleen gMSA-asetuksen lisäksi. Tämä ottaa käyttöön paketin ulkopuolisen tuen korjaustoimille. Lisätietoja on kohdassa Microsoft Defender for Identity toimintotilit.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.192

Julkaistu 23.10.2022

Uusi kuntoilmoitus NTLM-valvonnan käyttöönoton varmistamiseen kuntoilmoitusten sivulla kuvatulla tavalla.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Syyskuu 2022

Defender for Identityn julkaisu 2.191

Julkaistu 19.9.2022

-

Lisää toimintoja hunajatunnusilmoitusten käynnistämiseksi

Microsoft Defender for Identity tarjoaa mahdollisuuden määrittää hunajaisen tunnisteen tilejä, joita käytetään pahantahtoisten toimijoiden ansoina. Mikä tahansa näihin hunajatunnustileihin liittyvä todennus (yleensä lepotilassa) käynnistää hunajatunnusaktiviteetin (ulkoisen tunnuksen 2014) ilmoituksen. Tämän version uudet LDAP- tai SAMR-kyselyt, jotka koskevat näitä hunajatunnustilejä, käynnistävät ilmoituksen. Lisäksi jos tapahtuma 5136 tarkastetaan, ilmoitus käynnistyy, kun jotakin hunajatunnuksen ominaisuuksista muutetaan tai jos hunajatunnuksen ryhmän jäsenyyttä muutettiin.

Lisätietoja on kohdassa Windowsin tapahtumakokoelman määrittäminen.

Defender for Identityn julkaisu 2.190

Julkaistu 11.9.2022

Päivitetty arviointi: Suojaamattomat toimialuemääritykset

Microsoftin suojatun pistemäärän kautta käytettävissä oleva suojaamaton toimialuemääritys arvioi nyt toimialueen ohjauskoneen LDAP-allekirjoituskäytännön määritykset ja hälytykset, jos se löytää suojaamattoman määrityksen. Lisätietoja on kohdassa Suojauksen arviointi: Suojaamattomat toimialuemääritykset.Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.189

Julkaistu 4. syyskuuta 2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Elokuu 2022

Defender for Identityn julkaisu 2.188

Julkaistu 28. elokuuta 2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.187

Julkaistu 18. elokuuta 2022

Olemme muuttaneet joitakin logiikkaa, jonka mukaan käynnistämme Epäillyt DCSync-hyökkäykset (hakemistopalveluiden replikointi) (ulkoinen tunnus 2006) -ilmoituksen. Tämä ilmaisin kattaa nyt tapaukset, joissa tunnistimen näkemä lähde-IP-osoite näyttää olevan NAT-laite.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.186

Julkaistu 10. elokuuta 2022

Kuntoilmoitukset näyttävät nyt tunnistimen täydellisen toimialuenimen (FQDN) NetBIOS-nimen sijaan.

Uusia kuntoilmoituksia on saatavilla osan tyypin ja määrityksen tallentamiseen kuntoilmoitukset-sivulla kuvatulla tavalla.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Heinäkuu 2022

Defender for Identityn julkaisu 2.185

Julkaistu 18.7.2022

Ongelma korjattiin, kun Epäilty Golden Ticket -käyttö (tili, jota ei ole) (ulkoinen tunnus 2027) tunnisti virheellisesti macOS-laitteet.

Käyttäjän toiminnot: Olemme päättäneet jakaa Käyttäjän käytöstä poistaminen -toiminnon käyttäjäsivulla kahteen eri toimintoon:

- Poista käyttäjä käytöstä – tämä poistaa käyttäjän käytöstä Active Directory -tasolla

- Keskeytä käyttäjä – joka poistaa käyttäjän käytöstä Microsoft Entra ID tasolla

Ymmärrämme, että aika, joka Active Directoryn synkronoinnilla kestää Microsoft Entra ID, voi olla ratkaisevaa, joten voit nyt poistaa käyttäjät käytöstä yksi toisensa jälkeen poistaaksesi riippuvuuden itse synkronoinnista. Huomaa, että Active Directory korvaa vain Microsoft Entra ID käytöstä poistetun käyttäjän, jos käyttäjä on edelleen aktiivinen siellä.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.184

Julkaistu 10.7.2022

Uudet suojausarvioinnit

Defender for Identity sisältää nyt seuraavan uuden suojausarvioinnin:- Suojaamattomat toimialuemääritykset

Microsoft Defender for Identity valvoo ympäristöäsi jatkuvasti tunnistaakseen toimialueet, joiden määritysarvot paljastavat suojausriskin, ja näitä toimialueita koskevat raportit, jotka auttavat sinua suojaamaan ympäristöäsi. Lisätietoja on kohdassa Suojauksen arviointi: Suojaamattomat toimialuemääritykset.

- Suojaamattomat toimialuemääritykset

Defender for Identity -asennuspaketti asentaa nyt Npcap-komponentin WinPcap-ohjainten sijaan. Lisätietoja on kohdassa WinPcap- ja Npcap-ohjaimet.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Kesäkuu 2022

Defender for Identityn julkaisu 2.183.15436.10558 (Hotfix-korjaus)

Julkaistu 20.6.2022 (päivitetty 4.7.2022)

- Uusi suojaushälytys: Epäilty DFSCoerce-hyökkäys hajautetun tiedostojärjestelmän protokollan avulla

Vastauksena DFS-protokollan työnkulkua hyödyntävän äskettäisen hyökkäystyökalun julkaisemiseen Microsoft Defender for Identity käynnistää suojaushälytyksen aina, kun hyökkääjä käyttää tätä hyökkäysmenetelmää. Lisätietoja tästä hyökkäyksestä on blogikirjoituksessa.

Defender for Identityn julkaisu 2.183

Julkaistu 20.6.2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.182

Julkaistu 4.6.2022

- Uusi Tietoja-sivu Defender for Identitylle on käytettävissä. Löydät sen Microsoft Defender-portaalinkohdasta Asetukset ->Käyttäjätiedot ->Tietoja. Se sisältää useita tärkeitä tietoja Defender for Identity -esiintymästä, kuten esiintymän nimen, version, tunnuksen ja esiintymän maantieteellisen sijainnin. Näistä tiedoista voi olla hyötyä ongelmien vianmäärityksessä ja tukipalvelupyyntöjen avaamisessa.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Toukokuu 2022

Defender for Identityn julkaisu 2.181

Julkaistu 22.5.2022

Voit nyt suorittaa korjaustoimintoja suoraan paikallisilla tileilläsi käyttämällä Microsoft Defender for Identity.

- Poista käyttäjä käytöstä – Tämä estää tilapäisesti käyttäjää kirjautumasta verkkoon. Se voi auttaa estämään vaarantuneita käyttäjiä siirtymästä sivuttain ja yrittämästä suodattaa tietoja tai vaarantaa verkkoa entisestään.

- Käyttäjän salasanan vaihtaminen – Tämä kehottaa käyttäjää vaihtamaan salasanansa seuraavan sisäänkirjautumisen yhteydessä ja varmistaa, ettei tätä tiliä voi enää käyttää tekeytymisyrityksiin.

Nämä toiminnot voidaan suorittaa useista sijainneista Microsoft Defender XDR: käyttäjäsivu, käyttäjän sivusivupaneeli, kehittynyt metsästys ja jopa mukautetut tunnisteet. Tämä edellyttää etuoikeutetun gMSA-tilin määrittämistä, jota Microsoft Defender for Identity käyttää toimintojen suorittamiseen. Lisätietoja vaatimuksista on Microsoft Defender for Identity toimintotileillä.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.180

Julkaistu 12.5.2022

Uusi suojaushälytys: dNSHostName-määritteen epäilyttävä muokkaaminen (CVE-2022-26923)

Vastauksena äskettäisen CVE:n julkaisemiseen Microsoft Defender for Identity käynnistää suojaushälytyksen aina, kun hyökkääjä yrittää hyödyntää CVE-2022 -26923:a. Lisätietoja tästä hyökkäyksestä on blogikirjoituksessa.Versiossa 2.177 olemme julkaisseet lisää LDAP-toimintoja, joita Defender for Identity voi käsitellä. Löysimme kuitenkin virheen, joka aiheuttaa sen, että tapahtumia ei esitetä ja otetaan käyttöön Defender for Identity -portaalissa. Tämä on korjattu tässä versiossa. Versiosta 2.180 alkaen, kun otat tapahtumatunnuksen 1644 käyttöön, et vain näe LDAP-toimintoja Active Directory Web Servicesissä, vaan myös muita LDAP-toimintoja ovat käyttäjä, joka suoritti LDAP-toiminnon lähdetietokoneessa. Tämä koskee suojaushälytyksiä ja loogisia toimintoja, jotka perustuvat LDAP-tapahtumiin.

Vastauksena äskettäiseen KrbRelayUp-hyväksikäyttöön olemme julkaisseet hiljaisen ilmaisimen, joka auttaa meitä arvioimaan vastaustamme tähän hyväksikäyttöön. Hiljaisen ilmaisimen avulla voidaan arvioida tunnistamisen tehokkuutta ja kerätä tietoja keräämieni tapahtumien perusteella. Jos tämän tunnistuksen näytetään olevan korkealaatuinen, julkaisemme uuden suojausilmoituksen seuraavassa versiossa.

Olemme nimenneet DNS:n etäkoodin suorittamisen uudelleen DNS: n kautta DNS:n kautta suoritettavaksi etäkoodin suoritusyritykseksi, koska se kuvastaa paremmin näiden suojausilmoitusten taustalla olevaa logiikkaa.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.179

Julkaistu 1.5.2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Huhtikuu 2022

Defender for Identityn julkaisu 2.178

Julkaistu 10.4.2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Maaliskuu 2022

Defender for Identityn julkaisu 2.177

Julkaistu 27.3.2022

Microsoft Defender for Identity voivat nyt valvoa muita LDAP-kyselyitä verkossasi. Nämä LDAP-toiminnot lähetetään Active Directory -verkkopalvelun protokollan kautta, ja ne toimivat normaalien LDAP-kyselyiden tavoin. Jotta saat näkyvyyttä näihin toimintoihin, sinun on otettava tapahtuma 1644 käyttöön toimialueen ohjauskoneissa. Tämä tapahtuma kattaa toimialueesi LDAP-toiminnot, ja sitä käytetään ensisijaisesti tunnistamaan kalliita, tehottomia tai hitaita Lightweight Directory Access Protocol (LDAP) -hakuja, joita Active Directory -toimialueen ohjauskoneet palvelevat. Lisätietoja on kohdassa Vanhat määritykset.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.176

Julkaistu 16.3.2022

Tästä versiosta alkaen, kun asennat tunnistimen uudesta paketista, Lisää tai poista sovellus - kohdassa oleva tunnistimen versio näkyy täydellä versionumerolla (esimerkiksi 2.176.x.y) verrattuna aiemmin näytettyyn staattiseen 2.0.0.0:aan. Se näyttää edelleen kyseisen version (se, joka on asennettu paketin kautta), vaikka versio päivitetään Defender for Identity -pilvipalveluiden automaattisilla päivityksillä. Oikea versio näkyy tunnistimen asetussivulla portaalissa, suoritettavassa polussa tai tiedostoversiossa.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.175

Julkaistu 6.3.2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Helmikuu 2022

Defender for Identityn julkaisu 2.174

Julkaistu 20.2.2022

Olemme lisänneet hälytykseen osallistuvan tilin shost FQDN:n siem:lle lähetettyihin viestiin. Lisätietoja on kohdassa Microsoft Defender for Identity SIEM-lokiviittaus.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.173

Julkaistu 13.2.2022

Kaikki Microsoft Defender for Identity ominaisuudet ovat nyt käytettävissä Microsoft Defender-portaalissa. Lisätietoja on tässä blogikirjoituksessa.

Tämä versio korjaa ongelmat asennettaessa tunnistinta Windows Server 2019 KB5009557 asennettuna tai palvelimeen, jolla on kiinteät EventLog-käyttöoikeudet.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.172

Julkaistu 8.2.2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Tammikuu 2022

Defender for Identityn julkaisu 2.171

Julkaistu 31.1.2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.170

Julkaistu 24. tammikuuta 2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.169

Julkaistu 17.1.2022

Julkaisemme mielellämme mahdollisuuden määrittää toimintotili Microsoft Defender for Identity varten. Tämä on ensimmäinen vaihe kyvyssä tehdä toimintoja käyttäjille suoraan tuotteesta. Ensimmäisessä vaiheessa voit määrittää gMSA-tilin, jota Microsoft Defender for Identity käyttää toimintojen ottamiseen. Suosittelemme, että aloitat näiden käyttäjien luomisen, jotta voit nauttia Toiminnot-ominaisuudesta, kun se on julkaistu. Lisätietoja on kohdassa Toimintotilien hallinta.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.168

Julkaistu 9. tammikuuta 2022

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Joulukuu 2021

Defender for Identityn julkaisu 2.167

Julkaistu 29.12.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.166

Julkaistu 27.12.2021

- Versio sisältää uuden suojausilmoituksen: sAMNameAccount-määritteen epäilyttävä muokkaaminen (CVE-2021-42278 ja CVE-2021-42287-hyödyntäminen) (ulkoinen tunnus 2419).

Vastauksena viimeisimpien CVE:iden julkaisemiseen Microsoft Defender for Identity käynnistää suojausilmoituksen aina, kun hyökkääjä yrittää hyödyntää CVE-2021-42278:aa ja CVE-2021-42287:ää. Lisätietoja tästä hyökkäyksestä on blogikirjoituksessa. - Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.165

Julkaistu 6.12.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Marraskuu 2021

Defender for Identityn julkaisu 2.164

Julkaistu 17.11.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.163

Julkaistu 8. marraskuuta 2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.162

Julkaistu 1.11.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Syyskuu 2021

Defender for Identityn julkaisu 2.161

Julkaistu 12.9.2021

- Versio sisältää uuden valvotun toiminnan: käyttäjä nouti gMSA-tilin salasanan. Jos haluat lisätietoja, katso Microsoft Defender for Identity valvotut toimet

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Elokuu 2021

Defender for Identityn julkaisu 2.160

Julkaistu 22. elokuuta 2021

- Versio sisältää erilaisia parannuksia ja kattaa enemmän skenaarioita PetitPotam-hyväksikäytön viimeisimpien muutosten mukaan.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.159

Julkaistu 15. elokuuta 2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

- Versio sisältää parannuksen äskettäin julkaistuun ilmoitukseen: Epäilyttävä verkkoyhteys tiedostojärjestelmän etäprotokollan salaamisen kautta (ulkoinen tunnus 2416).

Tämän tunnistamisen tukea laajennettiin käynnistymään, kun mahdollinen hyökkääjä kommunikoi salatun EFS-RPCchannel-kanavan kautta. Kanavan salauksen yhteydessä käynnistettävät hälytykset käsitellään normaalin vakavuusasteen ilmoituksena, kun niitä ei salata. Lisätietoja ilmoituksesta on artikkelissa Epäilyttävä verkkoyhteys tiedostojärjestelmän etäprotokollan (ulkoinen tunnus 2416) salauksen kautta.

Defender for Identityn julkaisu 2.158

Julkaistu 8. elokuuta 2021

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Versio sisältää uuden suojausilmoituksen: Epäilyttävä verkkoyhteys tiedostojärjestelmän etäprotokollan (ulkoinen tunnus 2416) kautta.

Tässä tunnistamisessa Microsoft Defender for Identity käynnistää suojaushälytyksen aina, kun hyökkääjä yrittää hyödyntää EFS-RPC:tä toimialueen ohjauskonetta vastaan. Tämä hyökkäysvektori liittyy äskettäiseen PetitPotam-hyökkäykseen. Lisätietoja ilmoituksesta on artikkelissa Epäilyttävä verkkoyhteys tiedostojärjestelmän etäprotokollan (ulkoinen tunnus 2416) salauksen kautta.Versio sisältää uuden suojausilmoituksen: Exchange Server Etäkoodin suorittaminen (CVE-2021-26855) (ulkoinen tunnus 2414)

Tässä tunnistamisessa Microsoft Defender for Identity käynnistää suojausilmoituksen aina, kun hyökkääjä yrittää muuttaa Exchange-objektin msExchExternalHostName-määritettä koodin etäsuorittamista varten. Lisätietoja tästä ilmoituksesta on artikkelissa Exchange Server Etäkoodin suorittaminen (CVE-2021-26855) (ulkoinen tunnus 2414). Tämä tunnistaminen käyttää Windows-tapahtumaa 4662, joten se on otettava käyttöön etukäteen. Lisätietoja tämän tapahtuman määrittämisestä ja keräämisestä on kohdassa Windowsin tapahtumakokoelman määrittäminen ja noudattamalla Exchange-objektin valvonnan käyttöönotto -ohjeita.

Defender for Identityn julkaisu 2.157

Julkaistu 1. elokuuta 2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Heinäkuu 2021

Defender for Identityn julkaisu 2.156

Julkaistu 25.7.2021

- Tästä versiosta alkaen lisäämme Npcap-ohjaimen suoritettavan tiedoston tunnistimen asennuspakettiin. Lisätietoja on kohdassa WinPcap- ja Npcap-ohjaimet.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.155

Julkaistu 18.7.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.154

Julkaistu 11.7.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

- Versio sisältää lisäparannuksia ja tunnistuksia tulostuksen taustatulostimen hyödyntämiseen eli PrintNightmare-tunnistamiseen, jotta se kattaa lisää hyökkäysskenaarioita.

Defender for Identityn julkaisu 2.153

Julkaistu 4.7.2021

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Versio sisältää uuden suojausilmoituksen: Epäilty Windows Print Spooler -palvelun hyväksikäyttöyritys (CVE-2021-34527-hyödyntäminen) (ulkoinen tunnus 2415).

Tässä tunnistamisessa Defender for Identity käynnistää suojausilmoituksen aina, kun hyökkääjä yrittää hyödyntää Windows Print Spooler -palvelua toimialueen ohjauskonetta vastaan. Tämä hyökkäysvektori liittyy taustatulostimen hyväksikäyttöön, ja se tunnetaan nimellä PrintNightmare. Lue lisätietoja tästä ilmoituksesta.

Kesäkuu 2021

Defender for Identityn julkaisu 2.152

Julkaistu 27.6.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.151

Julkaistu 20.6.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.150

Julkaistu 13.6.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Toukokuu 2021

Defender for Identityn julkaisu 2.149

Julkaistu 31.5.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.148

Julkaistu 23.5.2021

- Jos määrität ja keräät tapahtuman tunnuksen 4662, Defender for Identity ilmoittaa, minkä käyttäjän on tehnyt päivityksen järjestysnumeron (USN) muutoksen erilaisiin Active Directory -objektiominaisuuksiin. Jos esimerkiksi tilin salasana vaihdetaan ja tapahtuma 4662 on käytössä, tapahtuma tallentaa salasanan vaihtajan.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.147

Julkaistu 9.5.2021

- Asiakaspalautteen perusteella lisäämme antureiden oletusmäärää 200:sta 350:een ja Hakemistopalveluiden tunnistetietoja 10:stä 30:een.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.146

Julkaistu 2.5.2021

Sekä kunto- että suojausilmoitusten sähköposti-ilmoituksilla on nyt sekä Microsoft Defender for Identity että Microsoft Defender XDR tutkinnan URL-osoite.

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Huhtikuu 2021

Defender for Identityn julkaisu 2.145

Julkaistu 22.4.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.144

Julkaistu 12.4.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Maaliskuu 2021

Defender for Identityn julkaisu 2.143

Julkaistu 14.3.2021

- Olemme lisänneet Windowsin tapahtuman 4741 Active Directory -toimintoihin lisättyjen tietokonetilien tunnistamiseksi . Määritä uusi tapahtuma , jonka Defender kerää käyttäjätietoja varten. Kun kerätyt tapahtumat on määritetty, niitä voi tarkastella toimintalokissa sekä Microsoft Defender XDR kehittyneessä metsästyksessä.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.142

Julkaistu 7.3.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Helmikuu 2021

Defender for Identityn julkaisu 2.141

Julkaistu 21.2.2021

-

Uusi suojaushälytys: Epäilty AS-REP-paahtamishyökkäys (ulkoinen tunnus 2412)

Defender for Identityn epäilty AS-REP-paahtamishyökkäys (ulkoinen tunnus 2412) -suojaushälytys on nyt saatavilla. Tässä tunnistamisessa defender for Identity -suojaushälytys käynnistyy, kun hyökkääjä kohdistaa kohteen tileihin, joiden Kerberos-esitodennus on poistettu käytöstä, ja yrittää hankkia Kerberos TGT -tietoja. Hyökkääjän tarkoituksena saattaa olla poimia tunnistetiedot tiedoista offline-salasanojen murtamishyökkäysten avulla. Lisätietoja on kohdassa Kerberos AS-REP Paahtamisalttius (ulkoinen tunnus 2412). - Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.140

Julkaistu 14.2.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Tammikuu 2021

Defender for Identityn julkaisu 2.139

Julkaistu 31.1.2021

- Olemme päivittäneet Epäillyn Kerberos-palvelun päänimen altistumisen vakavuuden korkealle, jotta se kuvastaisi paremmin hälytyksen vaikutusta. Lisätietoja ilmoituksesta on kohdassa Epäillyt Kerberos-palvelun päänimen altistuminen (ulkoinen tunnus 2410)

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.138

Julkaistu 24. tammikuuta 2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.137

Julkaistu 17.1.2021

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.136

Julkaistu 3. tammikuuta 2021

- Defender for Identity tukee nyt tunnistimien asentamista Active Directory -liittoutumispalvelut (AD FS) -palvelimiin. Tunnistimen asentaminen yhteensopiviin AD FS -palvelimiin laajentaa Microsoft Defender for Identity näkyvyyden hybridiympäristöön valvomalla tätä kriittistä infrastruktuurikomponenttia. Päivitimme myös joitakin olemassa olevia tunnistuksiamme (epäilyttävä palvelun luonti, Epäilty Brute Force -hyökkäys (LDAP) ja Tilin luettelointitietotiedot) myös AD FS -tietojen työstämiseksi. Aloita Microsoft Defender for Identity-tunnistimen käyttöönotto AD FS -palvelimelle lataamalla uusin käyttöönottopaketti tunnistimen määrityssivulta.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Joulukuu 2020

Defender for Identityn julkaisu 2.135

Julkaistu 20.12.2020

- Olemme parantaneet Active Directory -määritteiden tiedustelua (LDAP) (ulkoinen tunnus 2210) -ilmoitusta tunnistaaksemme myös tekniikoita, joiden avulla saadaan suojaustunnusten luomiseen tarvittavat tiedot, kuten Solorigate-kampanjan osana.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.134

Julkaistu 13.12.2020

- Äskettäin julkaistua NetLogon-ilmaisinta on parannettu toimimaan myös silloin, kun Netlogon-kanavatapahtuma tapahtuu salatulla kanavalla. Lisätietoja ilmaisimen toiminnosta on kohdassa Epäillyt Netlogon-oikeuksien korkeuskorotusyritys.

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.133

Julkaistu 6. joulukuuta 2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Marraskuu 2020

Defender for Identityn julkaisu 2.132

Julkaistu 17.11.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Defender for Identityn julkaisu 2.131

Julkaistu 8. marraskuuta 2020

-

Uusi suojaushälytys: Epäilty Kerberos-palvelun päänimen altistuminen (ulkoinen tunnus 2410)

Defender for Identityn Epäilty Kerberos SPN -altistuminen (ulkoinen tunnus 2410) -suojaushälytys on nyt saatavilla. Tässä tunnistukseen käynnistyy Defender for Identityn suojaushälytys, kun hyökkääjä luetteloi palvelutilit ja niiden spn:t ja pyytää sitten Kerberos TGS -lippuja palveluille. Hyökkääjän tarkoituksena saattaa olla poimia hajauukset lipuista ja tallentaa ne myöhempää käyttöä varten offline-raakajoukon hyökkäyksissä. Lisätietoja on kohdassa Kerberos-palvelun päänimen altistuminen. - Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Lokakuu 2020

Defender for Identityn julkaisu 2.130

Julkaistu 25. lokakuuta 2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.129

Julkaistu 18. lokakuuta 2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Syyskuu 2020

Azure ATP -julkaisu 2.128

Julkaistu 27.9.2020

-

Muokattujen sähköposti-ilmoitusten määritys

Sähköposti-ilmoitusten vaihtopainikkeet poistetaan sähköposti-ilmoitusten ottaminen käyttöön. Jos haluat saada sähköposti-ilmoituksia, lisää osoite. Lisätietoja on kohdassa Ilmoitusten määrittäminen. - Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.127

Julkaistu 20.9.2020

-

Uusi suojaushälytys: Epäilty Netlogon-oikeuden korotusyritys (ulkoinen tunnus 2411)

Azure ATP:n epäilty Netlogon-oikeuksien korotusyritys (CVE-2020-1472-hyödyntäminen) (ulkoinen tunnus 2411) -suojausilmoitus on nyt saatavilla. Tässä tunnistamisessa Azure ATP -suojaushälytys käynnistyy, kun hyökkääjä muodostaa haavoittuvan Netlogon-suojatun kanavayhteyden toimialueen ohjauskoneeseen käyttämällä Netlogon Remote Protocolia (MS-NRPC), joka tunnetaan myös nimillä Netlogon Elevation of Privilege Vulnerability. Lisätietoja on kohdassa Epäillyt Netlogon-oikeuksien koronkorotusyritys. - Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.126

Julkaistu 13.9.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.125

Julkaistu 6. syyskuuta 2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Elokuu 2020

Azure ATP -julkaisu 2.124

Julkaistu 30. elokuuta 2020

-

Uudet suojaushälytykset

Azure ATP -suojaushälytykset sisältävät nyt seuraavat uudet tunnistuksia:-

Active Directory -määritteiden tiedustelu (LDAP) (ulkoinen tunnus 2210)

Tässä tunnistamisessa Azure ATP -suojaushälytys käynnistyy, kun hyökkääjän epäillään saaneen onnistuneesti tärkeitä tietoja toimialueesta hyökkäysten tappoketjussa käytettäväksi. Lisätietoja on artikkelissa Active Directory -määritteiden tiedustelu. -

Epäillyt konnat Kerberos-varmenteen käyttö (ulkoinen tunnus 2047)

Tässä tunnistamisessa Azure ATP -suojaushälytys käynnistyy, kun hyökkääjä, joka on saanut organisaation hallintaansa vaarantamalla varmenteiden myöntäjäpalvelimen, epäillään luovan varmenteita, joita voidaan käyttää takaoven tileinä tulevissa hyökkäyksissä, kuten siirtymisestä sivuttain verkossasi. Lisätietoja on kohdassa Epäillyn kerberos-varmenteen käyttö. -

Epäilty kultaisten lippujen käytöstä (lippujen poikkeama RBCD:n avulla) (ulkoinen tunnus 2040)

Hyökkääjät, joilla on toimialueen järjestelmänvalvojan oikeudet, voivat vaarantaa KRBTGT-tilin. KRBTGT-tilin avulla he voivat luoda Kerberos-lipun myöntämispalvelupyynnön (TGT), joka tarjoaa valtuutuksen mille tahansa resurssille.

Tätä taottua TGT:tä kutsutaan "kultaiseksi lipuksi", koska sen avulla hyökkääjät voivat saavuttaa pysyvän verkon pysyvyyden resurssipohjaisella rajoitetulla delegoinnilla (RBCD). Tämäntyyppisillä taotut kultaiset liput ovat ainutlaatuisia ominaisuuksia, jotka tämä uusi tunnistus on suunniteltu tunnistamaan. Lisätietoja on kohdassa Epäillyt kultaisten lippujen käyttö (lippupoikkeamat RBCD:n avulla).

-

Active Directory -määritteiden tiedustelu (LDAP) (ulkoinen tunnus 2210)

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.123

Julkaistu 23. elokuuta 2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.122

Julkaistu 16. elokuuta 2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.121

Julkaistu 2. elokuuta 2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Heinäkuu 2020

Azure ATP -julkaisu 2.120

Julkaistu 26.7.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.119

Julkaistu 5.7.2020

-

Ominaisuuden parannus: Excel-raportin uudet pois jätetyt toimialueen ohjauskoneet -välilehti

Toimialueen ohjauskoneen kattavuuslaskennan tarkkuuden parantamiseksi suljemme toimialueen ohjauskoneet, joilla on ulkoisia luottamussuhdetta, laskutoimituksesta kohti 100 prosentin kattavuutta. Pois jätetyt toimialueen ohjauskoneet näkyvät uudessa pois jätetyssä toimialueen ohjauskoneessa -välilehdellä toimialueen kattavuuden Excel-raportin latauksessa. Lisätietoja raportin lataamisesta on kohdassa Toimialueen ohjauskoneen tila. - Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Kesäkuu 2020

Azure ATP -julkaisu 2.118

Julkaistu 28.6.2020

Uudet suojausarvioinnit

Azure ATP -suojausarvioinnit sisältävät nyt seuraavat uudet arvioinnit:-

Riskialttiimmat sivusuuntaiset liikepolut

Tämä arviointi valvoo jatkuvasti ympäristöäsi ja tunnistaa arkaluontoisia tilejä, joilla on riskialttiimmat sivuttaiset siirtopolut, jotka paljastavat suojausriskin, ja raportoi näillä tileillä, jotta voit hallita ympäristöäsi. Polkuja pidetään riskialttiina, jos niillä on kolme tai useampia ei-arkaluonteisia tilejä, jotka voivat altistaa luottamuksellisen tilin pahantahtoisten toimijoiden tunnistetietovarkaudelle. Lisätietoja on kohdassa Suojauksen arviointi: Riskialtteimmat sivusuuntaiset siirtopolut (LMP). -

Suojaamattomat tilin määritteet

Tämä arviointi Azure ATP valvoo jatkuvasti ympäristöäsi tunnistaakseen tilit, joiden määritearvot paljastavat suojausriskin, ja raportoi näillä tileillä, jotta voit suojata ympäristösi. Lisätietoja on kohdassa Suojauksen arviointi: Suojaamattomat tilin määritteet.

-

Riskialttiimmat sivusuuntaiset liikepolut

Päivitetty luottamuksellisuusmääritys

Laajennamme paikallisten tilien luottamuksellisuusmääritystä niin, että se sisältää entiteetit, joilla on oikeus käyttää Active Directory -replikointia.

Azure ATP :n julkaisu 2.117

Julkaistu 14.6.2020

Ominaisuuden parannus: Lisätietoja toiminnoista on saatavilla yhdistetyssä SecOps-käyttökokemuksessa

Olemme laajentaneet lähettämämme laitetiedot Defender for Cloud Apps mukaan lukien laitenimet, IP-osoitteet, tilin upn-käyttäjätunnukset ja käytetty portti. Lisätietoja integroinnista Defender for Cloud Apps kanssa on artikkelissa Azure ATP:n käyttäminen Defender for Cloud Apps kanssa.Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.116

Julkaistu 7.6.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Toukokuu 2020

Azure ATP -julkaisu 2.115

Julkaistu 31.5.2020

Uudet suojausarvioinnit

Azure ATP -suojausarvioinnit sisältävät nyt seuraavat uudet arvioinnit:-

Suojaamattomat SID-historiamääritteet

Tämä arviointi raportoi SID-historiamääritteistä, joita pahantahtoiset hyökkääjät voivat käyttää päästäkseen ympäristöösi. Lisätietoja on kohdassa Suojauksen arviointi: Suojaamattomat SID-historiamääritteet. -

Microsoft LAPS -käyttö

Tämä arviointi raportoi paikallisista järjestelmänvalvojatileistä, jotka eivät käytä Microsoftin "Paikallisen järjestelmänvalvojan salasanaratkaisua" (LAPS) salasanojensa suojaamiseen. LAPS:n käyttäminen yksinkertaistaa salasanojen hallintaa ja auttaa myös suojautumaan kyberhyökkäyksiä vastaan. Lisätietoja on kohdassa Suojauksen arviointi: Microsoft LAPS -käyttö.

-

Suojaamattomat SID-historiamääritteet

Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.114

Julkaistu 17.5.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.113

Julkaistu 5.5.2020

Ominaisuuden parannus: Täydennetty resurssien käyttötoiminta NTLMv1:n avulla

Tästä versiosta alkaen Azure ATP tarjoaa nyt tietoja resurssien käyttötoimista, jotka osoittavat, käyttääkö resurssi NTLMv1-todennusta. Tämä resurssimääritys on suojaamaton ja aiheuttaa riskin, että pahantahtoiset toimijat voivat pakottaa sovelluksen edukseen. Lisätietoja riskistä on kohdassa Vanhojen protokollien käyttö.Ominaisuuden parannus: Epäilty raaka voimahyökkäys (Kerberos, NTLM) -hälytys

Hyökkääjät käyttävät Brute Force -hyökkäystä saadakseen jalansijaa organisaatioosi, ja se on keskeinen tapa uhkien ja riskien löytämiseen Azure ATP:ssä. Tämän päivityksen avulla voit keskittyä käyttäjiisi kohdistuviin kriittisiin riskeihin, mikä nopeuttaa riskien analysointia ja korjaamista rajoittamalla ja priorisoimalla ilmoitusten määrää.

Maaliskuu 2020

Azure ATP -julkaisu 2.112

Julkaistu 15.3.2020

Uudet Azure ATP -esiintymät integroituvat automaattisesti Microsoft Defender for Cloud Apps kanssa

Kun luot Azure ATP -esiintymää (aiemmin esiintymä), integrointi Microsoft Defender for Cloud Apps kanssa on oletusarvoisesti käytössä. Lisätietoja integroinnista on artikkelissa Azure ATP:n käyttäminen Microsoft Defender for Cloud Apps kanssa.Uudet valvotut toiminnot

Seuraavat toiminnan näytöt ovat nyt käytettävissä:Vuorovaikutteinen kirjautuminen ja varmenne

Kirjautuminen varmenteeseen epäonnistui

Delegoidun resurssin käyttö

Lue lisätietoja siitä, mitä toimintoja Azure ATP valvoo sekä miten valvottuja toimintoja suodatetaan ja haetaan portaalissa.

Ominaisuuden parannus: Täydennetty resurssien käyttötoiminto

Tästä versiosta alkaen Azure ATP tarjoaa nyt tietoja resurssien käyttötoimista, jotka osoittavat, onko resurssi luotettu rajoittamattomassa delegoinnissa. Tämä resurssimääritys on suojaamaton ja aiheuttaa riskin, että pahantahtoiset toimijat voivat pakottaa sovelluksen edukseen. Lisätietoja riskistä on kohdassa Suojauksen arviointi: Suojaamaton Kerberos-delegointi.Epäilty SMB-pakettikäsittely (CVE-2020-0796-hyödyntäminen) - (esikatselu)

Azure ATP:n epäilty SMB-pakettikäsittelyn suojaushälytys on nyt julkisessa esikatselussa. Tässä tunnistamisessa Azure ATP -suojaushälytys käynnistyy, kun SMBv3-paketti, jonka epäillään hyödyntävän CVE-2020-0796-suojaushaavoittuvuutta , kohdistuu verkon toimialueen ohjauskoneeseen.

Azure ATP -julkaisu 2.111

Julkaistu 1.3.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Helmikuu 2020

Azure ATP -julkaisu 2.110

Julkaistu 23.2.2020

-

Uusi suojausarviointi: valvomattomat toimialueen ohjauskoneet

Azure ATP:n suojausarvioinnit sisältävät nyt raportin valvomattomista toimialueen ohjauskoneista, palvelimista, joilla ei ole tunnistinta. Ne auttavat sinua hallitsemaan ympäristösi täyttä kattavuutta. Lisätietoja on kohdassa Valvomattomat toimialueen ohjauskoneet.

Azure ATP :n julkaisu 2.109

Julkaistu 16.2.2020

-

Ominaisuuden parannus: Luottamukselliset entiteetit

Tästä versiosta (2.109) alkaen Azure ATP:n varmenteiden myöntäjäksi, DHCP:ksi tai DNS-palvelimina tunnistamat koneet merkitään nyt automaattisesti luottamuksellisiksi.

Azure ATP :n julkaisu 2.108

Julkaistu 9.2.2020

Uusi ominaisuus: Ryhmän hallittujen palvelutilien tuki

Azure ATP tukee nyt ryhmän hallittujen palvelutilien (gMSA) käyttöä suojauksen parantamiseksi, kun Azure ATP -tunnistimet yhdistetään Microsoft Entra metsiin. Lisätietoja gMSA:n käyttämisestä Azure ATP -tunnistimien kanssa on artikkelissa Active Directory Forestiin yhdistäminen.Ominaisuuden parannus: Ajoitettu raportti, jossa on liikaa tietoja

Kun ajoitetussa raportissa on liikaa tietoja, sähköpostiviesti ilmoittaa nyt siitä näyttämällä seuraavan tekstin: Määritetyn ajanjakson aikana oli liikaa tietoja raportin luomiseksi. Tämä korvaa aiemman toiminnan, kun vasta napsautetaan sähköpostissa olevaa raportin linkkiä.Ominaisuuden parannus: Päivitetty toimialueen ohjauskoneen kattavuuslogiikka

Olemme päivittäneet toimialueen ohjauskoneen kattavuusraportin logiikan sisältämään lisätietoja Microsoft Entra ID, jolloin toimialueen ohjauskoneista saadaan tarkempi näkymä ilman antureita. Tällä uudella logiikalla pitäisi olla myös positiivinen vaikutus vastaavaan Microsoftin suojattuun pistemäärään.

Azure ATP -julkaisu 2.107

Julkaistu 3.2.2020

Uusi valvottu toiminto: SID-historian muutos

SID-historian muutos on nyt valvottava ja suodatettava toiminto. Lue lisätietoja siitä, mitä toimintoja Azure ATP valvoo sekä miten valvottuja toimintoja suodatetaan ja haetaan portaalissa.Ominaisuuden parannus: Suljettuja tai estettyjä ilmoituksia ei enää avata uudelleen

Kun ilmoitus on suljettu tai estetty Azure ATP -portaalissa, uusi ilmoitus avautuu, jos sama toiminto havaitaan uudelleen lyhyen ajan kuluessa. Aiemmin ilmoitus avattiin uudelleen samoissa olosuhteissa.TLS 1.2 vaaditaan portaalin käyttöä ja tunnistimia varten

TLS 1.2:ta tarvitaan nyt Azure ATP -tunnistimien ja pilvipalvelun käyttämiseen. Azure ATP -portaalin käyttö ei ole enää mahdollista selaimilla, jotka eivät tue TLS 1.2:ta.

Tammikuu 2020

Azure ATP :n julkaisu 2.106

Julkaistu 19.1.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.105

Julkaistu 12.1.2020

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Joulukuu 2019

Azure ATP -julkaisu 2.104

Julkaistu 23.12.2019

Tunnistimen versioiden vanhentumiset on poistettu

Azure ATP -tunnistimien käyttöönotto- ja tunnistimien asennuspaketit eivät enää vanhene useiden versioiden jälkeen ja päivittävät nyt itsensä vain kerran. Tämän ominaisuuden tuloksena aiemmin ladatut tunnistimien asennuspaketit voidaan nyt asentaa, vaikka ne olisivat vanhempia kuin suurin mahdollinen rauenneiden versioiden määrä.Vahvista kompromissi

Voit nyt vahvistaa tiettyjen Microsoft 365 -käyttäjien kompromissin ja määrittää heidän riskitasonsa korkeaksi. Tämän työnkulun avulla suojaustoimintatiimit voivat myös pienentää suojaustapausten aika-ratkaisu-raja-arvoja. Lue lisätietoja siitä, miten voit vahvistaa kompromissit Azure ATP:n ja Defender for Cloud Apps avulla.Uuden käyttökokemuksen mainospalkki

Azure ATP -portaalin sivuilla, joissa uusi käyttökokemus on käytettävissä Defender for Cloud Apps-portaalissa, näytetään uudet bannerit, joissa kuvataan, mitä käyttöoikeuslinkeillä on käytettävissä.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.103

Julkaistu 15.12.2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.102

Julkaistu 8.12.2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Marraskuu 2019

Azure ATP release 2.101

Julkaistu 24.11.2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.100

Julkaistu 17.11.2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.99

Julkaistu 3.11.2019

Ominaisuuden parannus: Lisätty käyttöliittymäilmoitus Defender for Cloud Apps portaalin käytettävyydestä Azure ATP -portaaliin

Varmistamalla, että kaikki käyttäjät ovat tietoisia Defender for Cloud Apps portaalin parannettujen ominaisuuksien saatavuudesta, portaaliin lisättiin ilmoitus olemassa olevasta Azure ATP -ilmoituksen aikajanasta.Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Lokakuu 2019

Azure ATP :n julkaisu 2.98

Julkaistu 27.10.2019

Ominaisuuden parannus: Epäilty raaka voimahyökkäyshälytys

Parannettu Epäilty raaka hyökkäys (SMB) -hälytystä lisäanalyysin avulla ja parannettu tunnistuslogiikka hyvänlaatuisten true-positiivisten (B-TP) ja false-positiivisten (FP) hälytystulosten vähentämiseksi.Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.97

Julkaistu 6. lokakuuta 2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Syyskuu 2019

Azure ATP :n julkaisu 2.96

Julkaistu 22.9.2019

Täydennetyt NTLM-todennustiedot Windows-tapahtuman 8004 avulla

Azure ATP -tunnistimet voivat nyt lukea ja täydentää NTLM-todennustoimintoja automaattisesti käsitellyillä palvelintiedoilla, kun NTLM-valvonta on käytössä ja Windowsin tapahtuma 8004 on käytössä. Azure ATP jäsentää Windowsin tapahtuman 8004 NTLM-todennuksille rikastaakseen NTLM-todennustietoja, joita käytetään Azure ATP -uhka-analyyseissa ja -hälytyksissä. Tämä parannettu ominaisuus tarjoaa resurssien käyttöaktiviteetin NTLM-tiedoille sekä täydennettyjä epäonnistuneita kirjautumistoimintoja, mukaan lukien kohdetietokoneen, jota käyttäjä yritti mutta jota ei voinut käyttää.Lue lisätietoja NTLM-todennustoimista Windows-tapahtuman 8004 avulla.

Versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.95

Julkaistu 15.9.2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.94

Julkaistu 8.9.2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.93

Julkaistu 1.9.2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Elokuu 2019

Azure ATP -julkaisu 2.92

Julkaistu 25. elokuuta 2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.91

Julkaistu 18. elokuuta 2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.90

Julkaistu 11. elokuuta 2019

- Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.89

Julkaistu 4. elokuuta 2019

Tunnistinmenetelmän parannuksia

Jotta ylimääräisten NTLM-liikennemuotojen luomisen välttäminen luotaisiin tarkkojen lateraalisten siirtopolkujen (LMP) arviointien avulla, Azure ATP -anturimenetelmiin on tehty parannuksia, jotta NTLM-käyttöön voidaan luottaa vähemmän ja Kerberosta käytetään merkittävämmin.Hälytyksen parannus: Epäilty kultalippujen käytöstä (tiliä ei ole)

SAM-nimien muutokset on lisätty tämäntyyppisessä hälytyksessä lueteltuihin tukinäyttötyyppeihin. Lisätietoja ilmoituksesta, kuten tämäntyyppisen toiminnan estämisestä ja korjaamisesta, on kohdassa Kultalippujen epäilty käyttö (tiliä ei ole).Yleinen saatavuus: Epäilty NTLM-todennuksen peukalointi

Epäillyn NTLM-todennuksen peukalointiilmoitus ei ole enää esikatselutilassa, ja se on nyt yleisesti saatavilla.Versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Heinäkuu 2019

Azure ATP -julkaisu 2.88

Julkaistu 28.7.2019

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP :n julkaisu 2.87

Julkaistu 21.7.2019

Ominaisuuden parannus: Azure ATP:n erillisantureiden automatisoitu Syslog-tapahtumakokoelma

Azure ATP:n erillistunnistimen saapuvat Syslog-yhteydet ovat nyt täysin automatisoituja, mutta vaihtopainike poistetaan määritysnäytöstä. Näillä muutoksilla ei ole vaikutusta lähteviin Syslog-yhteyksiin.Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.86

Julkaistu 14.7.2019

Uusi suojaushälytys: Epäilty NTLM-todennuksen peukalointi (ulkoinen tunnus 2039)

Azure ATP:n uusi epäilty NTLM-todennuksen peukaloinnin suojaushälytys on nyt julkisessa esikatselussa. Tässä tunnistamisessa Azure ATP -suojaushälytys käynnistyy, kun "mies keskellä" -hyökkäyksen epäillään ohittavan onnistuneesti NTLM-viestien eheystarkastuksen (MIC), joka on Microsoft CVE-2019-040:ssä yksityiskohtainen tietoturvahaavoittuvuus. Tämäntyyppiset hyökkäykset yrittävät alentaa NTLM-suojausominaisuuksia ja suorittaa onnistuneesti todennuksen, jonka lopullisena tavoitteena on onnistuneiden sivuttaisten liikkeiden tekeminen.Ominaisuuden parannus: Täydennetyssä laitteessa olevan käyttöjärjestelmän tunnistetiedot

Azure ATP on tähän asti antanut entiteettilaitteen käyttöjärjestelmätietoja Active Directoryssa käytettävissä olevan määritteen perusteella. Jos käyttöjärjestelmätiedot eivät aiemmin olleet käytettävissä Active Directoryssa, tiedot eivät olleet käytettävissä myös Azure ATP -entiteettisivuilla. Tästä versiosta alkaen Azure ATP tarjoaa nyt nämä tiedot laitteille, joissa Active Directory ei sisällä tietoja tai joita ei ole rekisteröity Active Directoryyn, käyttämällä täydennettyjä laitteen käyttöjärjestelmän tunnistusmenetelmiä.Täydennetyssä laitteessa olevien käyttöjärjestelmän tunnistustietojen lisääminen auttaa tunnistamaan rekisteröimättömät ja muut kuin Windows-laitteet ja samalla auttamaan tutkimusprosessissasi. Lisätietoja verkon nimen ratkaisusta Azure ATP:ssä on artikkelissa Tietoja verkon nimen ratkaisusta (NNR).

Uusi ominaisuus: Todennettu välityspalvelin – esikatselu

Azure ATP tukee nyt todennettua välityspalvelinta. Määritä välityspalvelimen URL-osoite käyttäen tunnistimen komentoriviä ja määritä Käyttäjänimi/Salasana, jos haluat käyttää välityspalvelimiä, jotka edellyttävät todentamista. Lisätietoja todennetun välityspalvelimen käytöstä on kohdassa Välityspalvelimen määrittäminen.Ominaisuuden parannus: Automatisoitu toimialueen synkronointiprosessi

Toimialueen ohjauskoneiden määrittäminen ja merkitseminen toimialueen synkronointiohjelman ehdokkaiksi asennuksen ja jatkuvan määrityksen aikana on nyt täysin automatisoitu. Vaihtovalinta, jonka avulla toimialueen ohjauskoneet valitaan manuaalisesti toimialueen synkronointiohjelmaehdokkaina, poistetaan.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.85

Julkaistu 7.7.2019

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.84

Julkaistu 1.7.2019

Uusi sijaintituki: Azure UK -palvelinkeskus

Azure ATP -esiintymiä tuetaan nyt Azure UK -palvelinkeskuksessa. Lisätietoja Azure ATP -esiintymien ja niitä vastaavien palvelinkeskussijainnien luomisesta on artikkelissa Azure ATP -asennuksen vaihe 1.Ominaisuuden parannus: Uudet nimet ja ominaisuudet epäilyttäville lisäyksille luottamuksellisten ryhmien hälytyksiin (ulkoinen tunnus 2024)

Epäilyttävien lisäysten luottamuksellisten ryhmien hälytykseen nimettiin aiemmin Epäilyttävät muutokset luottamuksellisiin ryhmiin -hälytykseen. Hälytyksen ulkoinen tunnus (tunnus 2024) pysyy samana. Kuvaava nimen muutos vastaa tarkemmin luottamuksellisiin ryhmiin lisäyksien ilmoittamisen tarkoitusta. Parannetussa hälytyksessä on myös uusia todisteita ja parannettuja kuvauksia. Lisätietoja on kohdassa Epäilyttävät lisäykset luottamuksellisiin ryhmiin.Uusi dokumentaatio-ominaisuus: Opas siirtymiseen Advanced Threat Analyticsista Azure ATP:hen

Tämä uusi artikkeli sisältää edellytykset, suunnitteluohjeet sekä määritys- ja vahvistusvaiheet ATA:sta Azure ATP -palveluun siirtymistä varten. Lisätietoja on artikkelissa Siirtyminen ATA:sta Azure ATP:hen.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Kesäkuu 2019

Azure ATP -julkaisu 2.83

Julkaistu 23.6.2019

Ominaisuuden parannus: Epäilyttävä palvelun luomisilmoitus (ulkoinen tunnus 2026)

Tämä ilmoitus sisältää nyt parannetun ilmoitussivun, joka sisältää lisätodisteita ja uuden kuvauksen. Lisätietoja on kohdassa Epäilyttävän palvelun luomisen suojaushälytys.Esiintymän nimeämistuki: tuki lisätty vain numero -toimialueen etuliitteelle

Tuki Azure ATP -esiintymän luomiselle käyttämällä alustavia toimialueen etuliitteitä, jotka sisältävät vain numeroita. Esimerkiksi vain numeroiden alkutoimialueen etuliitteitä, kuten 123456.contoso.com, tuetaan nyt.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.82

Julkaistu 18.6.2019

Uusi julkinen esikatselu

Azure ATP:n käyttäjätietojen uhkien tutkimuskokemus on nyt julkisessa esikatselussa, ja se on kaikkien Azure ATP -suojattujen vuokraajien käytettävissä. Lisätietoja on artikkelissa Azure ATP Microsoft Defender for Cloud Apps tutkimuskokemus.Yleinen käytettävyys

Azure ATP-tuki ei-luotettaville metsille on nyt yleisesti saatavilla. Lisätietoja on artikkelissa Azure ATP:n usean toimialuepuuryhmän käyttö.Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.81

Julkaistu 10.6.2019

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP release 2.80

Julkaistu 2.6.2019

Ominaisuuden parannus: Epäilyttävä VPN-yhteyshälytys

Tämä ilmoitus sisältää nyt parannetut todisteet ja tekstit käytettävyyden parantamiseksi. Lisätietoja hälytysominaisuuksista sekä ehdotetuista korjausvaiheista ja estotoimista on epäilyttävän VPN-yhteyden hälytyksen kuvauksessa.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Toukokuu 2019

Azure ATP :n julkaisu 2.79

Julkaistu 26.5.2019

Yleinen saatavuus: Suojauksen päätietotieto (LDAP) (ulkoinen tunnus 2038)

Tämä ilmoitus on nyt yleisesti saatavilla. Lisätietoja ilmoituksesta, ilmoitusominaisuuksista sekä ehdotetuista korjauksista ja estämisestä on suojauspäänimitietoilmoituksen (LDAP) kuvauksessa

Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.78

Julkaistu 19.5.2019

Ominaisuuden parannus: Luottamukselliset entiteetit

Exchange-palvelimien manuaalinen merkitseminenVoit nyt manuaalisesti merkitä entiteetit Exchange-palvelimina määrityksen aikana.

Entiteetin merkitseminen manuaalisesti Exchange Server:

- Valitse Azure ATP -portaalissa Määritys.

- Valitse Tunnistaminen-kohdastaEntiteettitunnisteet ja valitse sitten Arkaluontoinen.

- Valitse Exchange-palvelimet ja lisää sitten entiteetti, jonka haluat merkitä.

Kun tietokone on merkitty Exchange Server, se merkitään herkäksi ja näytetään, että se on merkitty Exchange Server. Arkaluontoinen-tunniste näkyy tietokoneen entiteettiprofiilissa, ja tietokonetta käsitellään kaikissa tunnistukset, jotka perustuvat luottamuksellisiin tileihin ja sivuttaisten siirtojen polkuihin.

Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.77

Julkaistu 12.5.2019

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.76

Julkaistu 6.5.2019

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Huhtikuu 2019

Azure ATP :n julkaisu 2.75

Julkaistu 28.4.2019

Ominaisuuden parannus: Luottamukselliset entiteetit

Tästä versiosta (2.75) alkaen Azure ATP:n Exchange-palvelimina tunnistamat koneet merkitään nyt automaattisesti luottamuksellisiksi.Entiteetit, jotka merkitään automaattisesti luottamuksellisiksi , koska ne toimivat Exchange-palvelimina, luettelevat tämän luokituksen syyksi, miksi ne on merkitty.

Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.74

Julkaistaan 14.4.2019

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Azure ATP -julkaisu 2.73

Julkaistu 10.4.2019

- Tämä versio sisältää parannuksia ja virheenkorjauksia sisäiseen tunnistininfrastruktuuriin.

Maaliskuu 2019

Azure ATP -julkaisu 2.72

Julkaistu 31.3.2019

Ominaisuuden parannus: LMP-polun (Lateral Movement Path) vaikutusalueen syvyys

Sivuttaisten siirtojen polut ovat keskeinen tapa uhkien ja riskien löytämiseen Azure ATP:ssä. Tämän päivityksen avulla voit keskittyä herkimpiin käyttäjiisi kohdistuviin kriittisiin riskeihin, mikä nopeuttaa kunkin LMP:n luottamuksellisille käyttäjille aiheutuvien riskien analysointia ja korjaamista rajoittamalla jokaisen näytettävän kaavion laajuutta ja syvyyttä.Lisätietoja siitä, miten Azure ATP käyttää LLMP:itä, saat lisätietoja siitä, miten se tuo esiin ympäristösi kunkin entiteetin käyttöoikeusriskit .

Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.71

Julkaistu 24.3.2019

Ominaisuuden parannus: Verkkonimien ratkaisu (NNR) -kuntoilmoitukset

Kuntoilmoitukset lisättiin Azure ATP -suojaushälytyksiin liittyville luottamustasoille, jotka perustuvat NNR:hen. Jokainen kuntohälytys sisältää toiminnallisia ja yksityiskohtaisia suosituksia, joiden avulla voidaan ratkaista alhaiset NNR-onnistumisprosentit.Lisätietoja siitä, miten Azure ATP käyttää NNR:iä ja miksi se on tärkeä ilmoitusten tarkkuuden kannalta, on artikkelissa Mikä on verkon nimen ratkaisu .

Palvelintuki: Palvelimeen 2019 lisätty tuki KB4487044 avulla

Tuki lisätty Windows Server 2019 käyttöön, korjaustiedoston taso KB4487044. Server 2019:n käyttöä ilman korjaustiedostoa ei tueta, ja se on estetty tästä päivityksestä alkaen.Ominaisuuden parannus: Käyttäjäpohjaisen ilmoituksen poissulkeminen

Laajennetut poissulkemisasetukset sallivat nyt tiettyjen käyttäjien jättämisen pois tietyistä ilmoituksista. Poikkeukset voivat auttaa välttämään tilanteita, joissa tietyntyyppisten sisäisten ohjelmistojen käyttö tai määritys käynnisti toistuvasti hyvänlaatuisia suojaushälytyksiä.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.70

Julkaistu 17.3.2019

Ominaisuuden parannus: Useisiin hälytyksiin lisätty verkon nimen tarkkuuden (NNR) luotettavuustaso Verkon nimen ratkaisu tai (NNR) auttaa tunnistamaan positiivisesti epäiltyjen hyökkäysten lähde-entiteetin identiteetin. Lisäämällä NNR-luottamustasoja Azure ATP -hälytysnäyttöluetteloihin voit nyt välittömästi arvioida ja ymmärtää mahdollisiin tunnistettuihin lähteisiin liittyvän NNR-luottamuksen tason ja korjata sen asianmukaisesti.

Seuraaviin hälytyksiin lisättiin NNR-luottamustason näyttö:

Lisäkuntohälytysskenaario: Azure ATP -tunnistinpalvelun käynnistys epäonnistui

Jos Azure ATP -tunnistin ei käynnistynyt ohjaimen verkko-ongelman vuoksi, tunnistimen kuntohälytys käynnistyy. Azure ATP -anturin vianmääritys Azure ATP -lokien avulla saat lisätietoja Azure ATP -lokeista ja niiden käytöstä.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP :n julkaisu 2.69

Julkaistu 10.3.2019

Ominaisuuden parannus: Epäilty identiteettivarkaus (pass-the-ticket) -hälytys Tässä hälytyksessä on nyt uusia todisteita, jotka näyttävät RDP-etäkäyttöprotokollan avulla tehtyjen yhteyksien tiedot. Lisätyn näytön avulla on helppo korjata tunnettu ongelma ( B-TP) Benign-True Positiiviset hälytykset, jotka johtuvat etätunnistetietojen suojauksen käytöstä RDP-yhteyksissä.

Ominaisuuden parannus: Etäkoodin suorittaminen DNS-ilmoituksen kautta

Tässä hälytyksessä on nyt uusia todisteita, jotka näyttävät toimialueen ohjauskoneen suojauspäivityksen tilan ja ilmoittavat, kun päivityksiä vaaditaan.Uusi dokumentaatio-ominaisuus: Azure ATP -suojaushälytys MITRE ATT&CK-matriisi™

Selittääksemme ja helpottaaksemme Azure ATP -suojausilmoitusten ja tutun MITRE ATT&CK Matrixin välistä suhdetta olemme lisänneet asianmukaiset MITRE-tekniikat Azure ATP -suojaushälytysluetteloihin. Tämän lisäviittauksen avulla on helpompi ymmärtää epäilty hyökkäystekniikka, joka on mahdollisesti käytössä, kun Azure ATP -suojaushälytys käynnistetään. Lue lisätietoja Azure ATP:n suojaushälytysoppaasta.Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Azure ATP -julkaisu 2.68

Julkaistu 3.3.2019

Ominaisuuden parannus: Epäilty raaka voimahyökkäys (LDAP) -hälytys

Tähän suojaushälytykseen tehtiin merkittäviä käytettävyysparannuksia, kuten muokattu kuvaus, lisätietojen valmisteleminen ja yritystietojen arvaaminen korjauksen nopeuttamiseksi.

Lue lisätietoja epäillyn raakajoukon hyökkäyksen (LDAP) suojaushälytyksistä.Uusi dokumentaatio-ominaisuus: Suojaushälytyslaboratorio

Olemme lisänneet uuden suojaushälytyslaboratorion tähän dokumentaatioon selittääksemme Azure ATP:n tehon työympäristösi todellisten uhkien havaitsemisessa. Suojaushälytyslaboratorion avulla voit nopeasti määrittää labratyön tai testausympäristön ja selittää parhaan puolustustavan olettamukset yleisiä, reaalimaailman uhkia ja hyökkäyksiä vastaan.Vaiheittainen labratyö on suunniteltu varmistamaan, että käytät mahdollisimman vähän aikaa uhkamaiseman ja käytettävissä olevien Azure ATP -hälytysten ja suojauksen opettelemiseen. Olemme innoissamme kuullessamme palautteesi.

Tämä versio sisältää myös parannuksia ja virheenkorjauksia sisäiseen tunnistimen infrastruktuuriin.

Helmikuu 2019

Azure ATP -julkaisu 2.67

Julkaistu 24.2.2019

Uusi suojaushälytys: suojauksen päänimen tiedustelu (LDAP) – (esikatselu)