Översikt över Zero Trust Adoption Framework

Den digitala omvandlingen formar ett nytt normalläge. Organisationer omfamnar digital omvandling för att hantera kontinuerliga ändringar i företagsmiljön genom att spåra:

- Skiftande affärsmodeller och partnerskap.

- Tekniktrender.

- Reglerande, geopolitiska och kulturella krafter.

Dessutom påskyndade COVID-19 fjärrarbete den här omvandlingen och flyttar säkerheten från ett kostnadsställe till en strategisk drivkraft för tillväxt.

Noll förtroende är säkerhet för digitala företag. Digital omvandling kräver uppdatering av traditionella säkerhetsmodeller eftersom traditionella säkerhetsmetoder inte uppfyller aktuella krav för affärsflexialitet, användarupplevelser och ständigt växande hot. Organisationer implementerar Noll förtroende för att hantera dessa utmaningar och aktivera det nya normala att arbeta var som helst, med vem som helst, när som helst.

Att byta från en traditionell säkerhetsmodell till Noll förtroende representerar dock en betydande omvandling som kräver inköp, implementering och ändringshantering i en hel organisation. Företagsledare, teknikledare, säkerhetsledare och säkerhetsansvariga spelar alla viktiga roller för att skapa en flexibel Zero Trust-säkerhetsstrategi.

Många säkerhetsarkitekter och IT-team ber om hjälp med att kommunicera med företagsledare, spåra framsteg och driva implementeringen. Den här vägledningen hjälper säkerhets- och teknikteam att samarbeta med företagsledare på Zero Trust genom att tillhandahålla:

- Rekommenderade Noll förtroendemål för företagsledare i olika organisationer.

- En metodisk och stegvis metod för att implementera en Zero Trust-arkitektur.

- Ett systematiskt sätt att spåra framsteg, som är begränsat till företagsledare.

- Kuration av de mest relevanta resurserna för implementering av Noll förtroende från bilder som är redo att presentera för företagsledare till teknisk implementeringsvägledning och informationsgrafik för användare.

"Vårt mål är att hjälpa varje organisation att stärka sina säkerhetsfunktioner genom en Zero Trust-arkitektur som bygger på våra omfattande lösningar som omfattar identitets-, säkerhets-, efterlevnads- och enhetshantering i alla moln och plattformar." – Satya Nadella, verkställande ordförande och VD för Microsoft

Som Microsoft-partner bidrog NBConsult till och gav väsentlig feedback till den här implementeringsvägledningen.

Zero Trust kräver engagemang på högsta nivå

Zero Trust skyddar företagstillgångar var de än befinner sig och vart de än går. Zero Trust är en proaktiv, integrerad metod för säkerhet som kräver att du vet vilka affärstillgångar och processer som är viktigast att skydda och skydda dem samtidigt som affärsflexiiteten bevaras.

För att anta en Zero Trust-strategi krävs det stöd från hela ledningsgruppen. I takt med att hotlandskapet växer och kritiska attacker blir vanligare, är företagsledare inom funktionella områden alltmer bekymrade över den cybersäkerhetsstrategi som organisationen har.

Zero Trust gör det möjligt för hela C-sviten och verksamheten att omfamna ett mätbart affärsresultat som är anpassat till att minska hot och öka produktiviteten.

Zero Trust tillför värde till två scenarier som dominerar marknaden.

- En formell säkerhetsstrategi som är anpassad till affärsresultat. Den här Zero Trust-metoden ger en holistisk syn på säkerheten för hela verksamheten, genom värden som delas i hela verksamheten och som antas på alla nivåer uppifrån och ned. Detta är ofta lett av CISO och affärsresultat spåras som en del av rapporteringsfunktionen i Zero Trust kontinuerligt.

- Delegerad säkerhet till IT-funktioner där säkerhet behandlas som en annan teknik vertikal med minimal C-suite-indata och integrering. Detta fokuserar ofta på kortsiktig kostnadsoptimering för säkerhet snarare än att hantera det som en affärsrisk, vilket ofta ytterligare separerar säkerheten i icke-integrerade oberoende lösningar av typen "best of breed".

Zero Trust är ett sätt att integrera de vertikala lösningarna i en enda vision. Den här visionen stöder konsekventa affärsfunktioner och resultat och ger löpande mätbara mått på säkerhetstillståndet.

Traditionellt anger CISO eller IT/Security Manager strategi, eller åtminstone alternativ för säkerhetsteknik. Inköp från de andra ledarna på C-nivå krävs dock för att motivera ytterligare "säkerhetsutgifter". Enligt zero trust-säkerhetsstrategin måste andra C-suite-medlemmar delta i Zero Trust-resan och förstå att säkerhet är ett delat affärsansvar som är anpassat till affärsresultat.

Följande är en generaliserad vy över de möjliga funktioner som används av olika funktioner på C-nivå och hur de överensstämmer med en integrerad vision av säkerhet med hjälp av Noll förtroende.

| Roll | Ansvar | Zero Trust-intresse |

|---|---|---|

| Verkställande direktör (VD) | Ansvarig för verksamheten | Zero Trust är en integrerad metod för säkerhet i alla digitala lager. |

| Marknadschef (CMO) | Ansvarig för marknadsföringsvisionen och utförandet | Zero Trust möjliggör snabb återställning från intrång och ger den ansvarsfulla rapporteringsfunktionen för en offentlig organisation, vilket gör att överträdelser kan begränsas utan ryktesförlust. |

| Chief Information Officer (CIO) | Ansvarig för IT som helhet | Zero Trust-principer eliminerar vertikala säkerhetslösningar som inte är anpassade till affärsresultat och möjliggör Säkerhet som en plattform, vilket överensstämmer med affärsresultat. |

| Chief Information Security Officer (CISO) | Ansvarig för implementering av säkerhetsprogram | Zero Trust-principerna utgör en tillräcklig grund för att organisationen ska kunna följa olika säkerhetsstandarder och göra det möjligt för organisationen att skydda data, tillgångar och infrastruktur. |

| Chief Technology Officer (CTO) | Chefsarkitekt i verksamheten | Zero Trust hjälper till med försvarbar teknikjustering som är anpassad till affärsresultat. Med Noll förtroende bakas säkerheten in i varje arkitektur. |

| Operativ chef (COO) | Ansvarig för operativt utförande | Zero Trust hjälper till med operativ styrning; "hur man" för säkerhetsvisionen och synliggörandet av vem som gjorde vad och när. Båda är anpassade till affärsresultat. |

| Ekonomichef (CFO) | Ansvarig för styrning och utgifter | Noll förtroende hjälper till med ansvarstagandet för utgifter och tillförlitligheten av utgifter; ett mätbart sätt att få en riskbaserad åtgärd mot säkerhet och Noll förtroende-utgifter som är anpassade till affärsresultat. |

Noll förtroendeprinciper för C-sviten

Zero Trust är en strategi och arkitektur som bygger på tre principer.

| Princip | Teknisk beskrivning | Företagsbeskrivning |

|---|---|---|

| Verifiera uttryckligen | Autentisera och auktorisera alltid baserat på alla tillgängliga datapunkter, inklusive användaridentitet, plats, enhetens hälsa, tjänst eller arbetsbelastning, dataklassificering och avvikelser. | Den här principen kräver att användarna verifierar vilka de är, med hjälp av mer än en metod, så att komprometterade konton som hackare har fått inte får åtkomst till dina data och appar. Den här metoden kräver också att enheter identifieras som tillåtna att komma åt miljön och helst hanteras och vara felfria (inte komprometteras av skadlig kod). |

| Använd minst privilegierad åtkomst | Begränsa användaråtkomst med just-in-time och just-enough-access (JIT/JEA), riskbaserade anpassningsbara principer och dataskydd för att skydda både data och produktivitet. | Den här principen begränsar explosionsradien för ett potentiellt intrång så att den potentiella skadan begränsas om ett konto komprometteras. För konton med större behörighet, till exempel administratörskonton, innebär detta att använda funktioner som begränsar hur mycket åtkomst dessa konton har och när de har åtkomst. Det handlar också om att använda högre nivåer av riskbaserade autentiseringsprinciper för dessa konton. Den här principen omfattar också att identifiera och skydda känsliga data. Till exempel bör en dokumentmapp som är associerad med ett känsligt projekt endast innehålla åtkomstbehörigheter för de teammedlemmar som behöver det. Dessa skydd begränsar tillsammans hur mycket skada som kan orsakas av ett komprometterat användarkonto. |

| Förvänta intrång | Minimera explosionsradien och segmentera åtkomst. Verifiera kryptering från slutpunkt till slutpunkt och använd analys för att få synlighet, driva hotidentifiering och förbättra skyddet. | Den här principen förutsätter sannolikheten att en angripare får åtkomst till ett konto, en identitet, en slutpunkt, ett program, ett API eller en annan tillgång. För att svara skyddar Microsoft alla tillgångar i enlighet med detta för att begränsa skadan. Den här principen omfattar även implementering av verktyg för kontinuerlig hotidentifiering och snabba åtgärder. Helst har dessa verktyg åtkomst till signaler som är integrerade i din miljö och kan vidta automatiserade åtgärder, till exempel att inaktivera ett konto, för att minska skadorna så snart som möjligt. |

Zero Trusts funktionella områden och tekniska arkitektur

De tre principerna för Noll förtroende tillämpas på försvarsområden. Dessa kallas ibland funktionella områden eller områden för IT-hantering. Många organisationer är strukturerade kring dessa områden med team av specialiserade individer.

Zero Trust kräver en integrerad strategi inom dessa områden och team, vilket är anledningen till att det är så viktigt att ha samsyn i hela C-sviten och en väl samordnad strategi och plan i hela organisationen.

| Funktionellt område | Teknisk definition | Företagsöversättning |

|---|---|---|

| Identiteter | Mänskliga och icke-mänskliga identiteter, inklusive användare, datorer och tjänstens huvudnamn. Allt som kan autentiseras. | Allt som är baserat på människor eller datorer som kan logga in eller använda dina tjänster. |

| Slutpunkter | Slutanvändares databehandlingsenheter, inklusive datorer, bärbara datorer, mobiltelefoner och surfplattor. | De enheter som våra användare använder för att ansluta till dina tjänster och arbeta med dina data. |

| Apps | Moln- eller datacenterbaserade program som kräver att användarna loggar in och använder dessa tjänster eller program. | Alla appar som används av din organisation, inklusive SaaS-appar som du prenumererar på och andra program, oavsett om de är i molnet eller lokalt. |

| Infrastruktur | Infrastruktur som en tjänst (IaaS) eller datacenterbaserad infrastruktur, inklusive nätverkskomponenter, servrar och datalagring. | Det här är de tekniska grunderna och komponenterna som stöder din organisation, inklusive fysiska och virtuella servrar som finns i ditt datacenter eller en molntjänst. |

| Data | Strukturerade, ostrukturerade och programbaserade data. | Dina företagsdata som finns i filer, databaser eller andra program (till exempel CRM). |

| Nätverk | LAN, WAN, trådlös eller internetanslutning, inklusive mobil (till exempel 3G och 5G) eller till och med det trådlösa kafénätverket. | Nätverket som används för att ansluta användarna till de tjänster de behöver. Detta kan vara ett företagsägt lokalt nätverk (LAN), det bredare nätverket som omfattar åtkomst till din digitala egendom eller de Internetanslutningar som används av dina arbetare för att ansluta. |

När du tillämpar Zero Trust-strategin i en digital egendom är det mindre användbart att tänka på att hantera vart och ett av dessa domänområden oberoende av varandra. Det är inte som om identitetsteamet kan utföra alla rekommendationer och sedan kan Noll förtroende-fokus flyttas till det team som hanterar slutpunkter. Zero Trust-strategin tillämpar dessa funktionella områden tillsammans för att skydda ett område inom en digital egendom och sedan bredda omfattningen av skyddet i den.

Identitetsteamet kan till exempel bara göra så stora framsteg med att använda Principer för villkorsstyrd åtkomst i Microsoft Entra innan de samordnar med slutpunktsteamet för att väva samman skydd.

Följande diagram integrerar dessa funktionella områden i en enhetlig Zero Trust-arkitektur.

I diagrammet:

- Vart och ett av de funktionella områdena representeras: Identiteter, slutpunkter, Nätverk, Data, Appar, Infrastruktur

- Noll förtroende integrerar skydd inom alla funktionella områden genom principer och principoptimering.

- Hotskydd samlar signaler i organisationen i realtid för att ge insyn i attacker och för att effektivisera reparationen genom automatiserade åtgärder och spårning av incidenthantering.

I nästa avsnitt beskrivs hur du kommer igång med Zero Trust-resan. Vi använder funktionsområdet Identiteter som exempel.

Zero Trust-implementeringsmotionen

Kunder som är bekanta med Cloud Adoption Framework för Azure har frågat: "Var är ramverket för zero trust-implementering?"

Cloud Adoption Framework för Azure är en metodisk process för att introducera nya appar och tjänster i en organisation. Fokus ligger främst på en beprövad process som en organisation kan följa för att introducera en app eller tjänst i miljön. Skalningsrörelsen upprepar processen för varje app som läggs till i en digital egendom.

Implementering av en Noll förtroende-strategi och -arkitektur kräver ett annat omfång. Det handlar om att introducera nya säkerhetsinställningar i en hel digital infrastruktur. Skalningsrörelsen är tvådimensionell:

- Ta en del av Zero Trust-arkitekturen, till exempel dataskydd, och skala ut det här skyddet över hela den digitala egendomen.

- Upprepa processen med varje ytterligare del av Zero Trust-arkitekturen, börja med strategiska snabba vinster och grundläggande delar och sedan avancera till mer komplexa delar.

Precis som Cloud Adoption Framework för Azure tar den här vägledningen för Zero Trust-implementering upp arbetet genom implementeringsscenarier enligt beskrivningen i nästa avsnitt.

I följande diagram sammanfattas skillnaderna mellan dessa två typer av implementeringsrörelser.

Den här vägledningen för zero trust-implementering använder samma livscykelfaser som Cloud Adoption Framework för Azure men är anpassad för Zero Trust.

I följande tabell beskrivs livscykelfaserna.

| Livscykelfas | Beskrivning |

|---|---|

| Definiera strategi | Skapa ett affärsfall som fokuserar på de resultat som bäst överensstämmer med organisationens risker och strategiska mål. |

| Plan |

|

| Klar |

|

| Adoptera | Implementera strategin stegvis mellan funktionella områden. |

| Regera | Spåra och mät framgången av din implementering. |

| Förvalta |

|

Affärsscenarier

Den här vägledningen för zero trust-implementering rekommenderar att du skapar en Noll förtroende-strategi och -arkitektur genom dessa affärsscenarier:

- Modernisera snabbt din säkerhetsstatus

- Säker fjärr- och hybridarbete

- Identifiera och skydda känsliga affärsdata

- Förhindra eller minska affärsskador från en överträdelse

- Uppfylla regel- och efterlevnadskrav

Varje affärsscenario beskrivs i en artikel som beskriver hur du går vidare med det tekniska arbetet genom var och en av livscykelfaserna, med början att bygga affärsfallet. De lämpligaste resurserna tillhandahålls längs vägen.

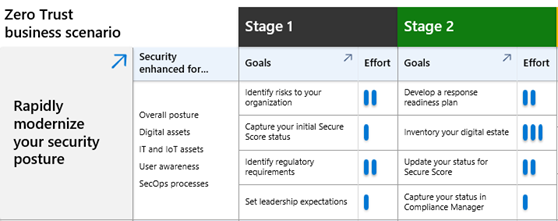

Var och en av dessa affärsscenarier delar upp arbetet med Zero Trust i hanterbara delar som kan implementeras i fyra implementeringssteg. Detta hjälper dig att prioritera, gå vidare och spåra arbete när du går igenom de olika lagren för att implementera en Zero Trust-arkitektur.

Den här vägledningen innehåller en PowerPoint-presentation med framstegsbilder som du kan använda för att presentera arbetet och spåra dina framsteg på övergripande nivå för företagsledare och andra intressenter. Bilderna innehåller funktioner som hjälper dig att hålla reda på och presentera framsteg för intressenter. Här är ett exempel.

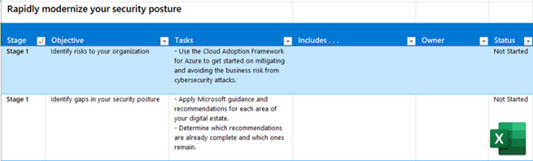

Den här vägledningen innehåller även en Excel-arbetsbok med kalkylblad för varje affärsscenario som du kan använda för att tilldela ägare och spåra förloppet för varje steg, mål och uppgift. Här är ett exempel.

I affärsscenarier är implementeringsstegen grovt anpassade så att uppnåendet av målen för steg 1 i scenarierna hjälper till att hålla organisationen igång på alla fronter samtidigt.

Starta en Zero Trust-resa

Om du ger dig ut på en Zero Trust-resa som är anpassad till ett affärsscenario eller vill omfamna Zero Trust som en strategisk försvarsdoktrin kan det vara svårt att mäta framgång. Det beror på att säkerheten inte genomgår en enkel godkänd/icke godkänd-utvärdering. Säkerheten är snarare ett åtagande och en resa som Zero Trust tillhandahåller vägledande principer för.

Med hjälp av den här implementeringsvägledningen som ett processramverk måste du först upprätta och dokumentera vår säkerhetsstrategi, ungefär som ett PID (Project Initiation Document). Med hjälp av de principer som gäller för strategin bör du åtminstone dokumentera:

- Vad gör du?

- Varför gör du det?

- Hur är du överens om och mäter framgång?

Varje affärsscenario omfattar en annan uppsättning tillgångar med olika verktyg för inventering. Metodiskt börjar du med en inventering och klassificering av tillgångarna för varje affärsscenario:

- Tillgångsidentifiering: Vilka tillgångar vill du skydda, till exempel identiteter, data, appar, tjänster och infrastruktur? Du kan använda de funktionella områden som beskrivs ovan som en guide för var du ska börja. Tillgångsidentifiering ingår i din Definiera Strategi och Plan livscykelfaser. Definiera strategi fasen kan formulera ett specifikt scenario, medan fasen Plan dokumenterar de digitala tillgångarna.

- Tillgångsklassificering: Hur viktigt är var och en av de identifierade tillgångarna, till exempel identiteter, affärskritiska data och personaldata? Tillgångsklassificering är en del av fasen Redo där du börjar identifiera skyddsstrategin för varje tillgång.

- Asset Management: Hur väljer du att skydda (styra) och administrera (hantera) dessa tillgångar?

- Asset Recovery: Hur återställer du efter att en tillgång har komprometterats eller förlorat kontrollen över en tillgång (styrning)?

Varje affärsscenario rekommenderar hur man tar inventering och hur man skyddar tillgångarna samt rapporterar om framstegen. Även om det oundvikligen finns en viss överlappning i affärsscenarierna, försöker den här implementeringsvägledningen förenkla så mycket som möjligt genom att hantera tillgångstyper i övervägande ett affärsscenario.

Spåra förlopp

Det är viktigt att spåra dina framsteg under implementeringsprocessen för Noll förtroende eftersom det gör det möjligt för din organisation att övervaka och mäta strategiska mål.

Vad du ska spåra och mäta

Microsoft rekommenderar att du tar två metoder för att spåra dina framsteg:

- Mät dina framsteg mot att minska riskerna för ditt företag.

- Mät dina framsteg mot att uppnå strategiska mål i Zero Trust-arkitekturen.

Många organisationer använder ISO-standardresurser (International Organization for Standardization) för att mäta en organisations risk. Specifikt:

ISO/IEC 27001:2022

- Informationssäkerhet, cybersäkerhet och sekretessskydd

- System för informationssäkerhetshantering

- Krav

ISO 31000

- Riskhantering

Kraven och riktlinjerna i dessa standarder är allmänna och kan gälla för alla organisationer. De ger dig ett strukturerat och omfattande sätt att granska och mäta de risker som gäller för din organisation, samt åtgärder.

Genom att identifiera och förstå de specifika risker som gäller för din organisation kan du prioritera dina mest strategiska mål i Zero Trust-arkitekturen.

Så här spårar och mäter du

När din organisation har identifierat och prioriterat dina mest strategiska tekniska mål kan du kartlägga en stegvis översikt för implementeringen. Du kan sedan spåra dina framsteg med hjälp av olika verktyg.

Anpassningsbara spårningsrapporter

Microsoft tillhandahåller anpassningsbara PowerPoint- och Excel-spårningsverktyg. Dessa är förfyllda med mål och uppgifter, ordnade efter affärsscenarier för Nollförtroende. Du kan anpassa dessa med dina egna prioriteringar, mål och teammedlemmar. Mer information finns i utvärderings- och förloppsspårningsresurs. Du kan ladda ned samvarumärkesanpassade och anpassningsbara spårverktyg från Zero Trust-partnerpaketet.

Instrumentpaneler i produkter

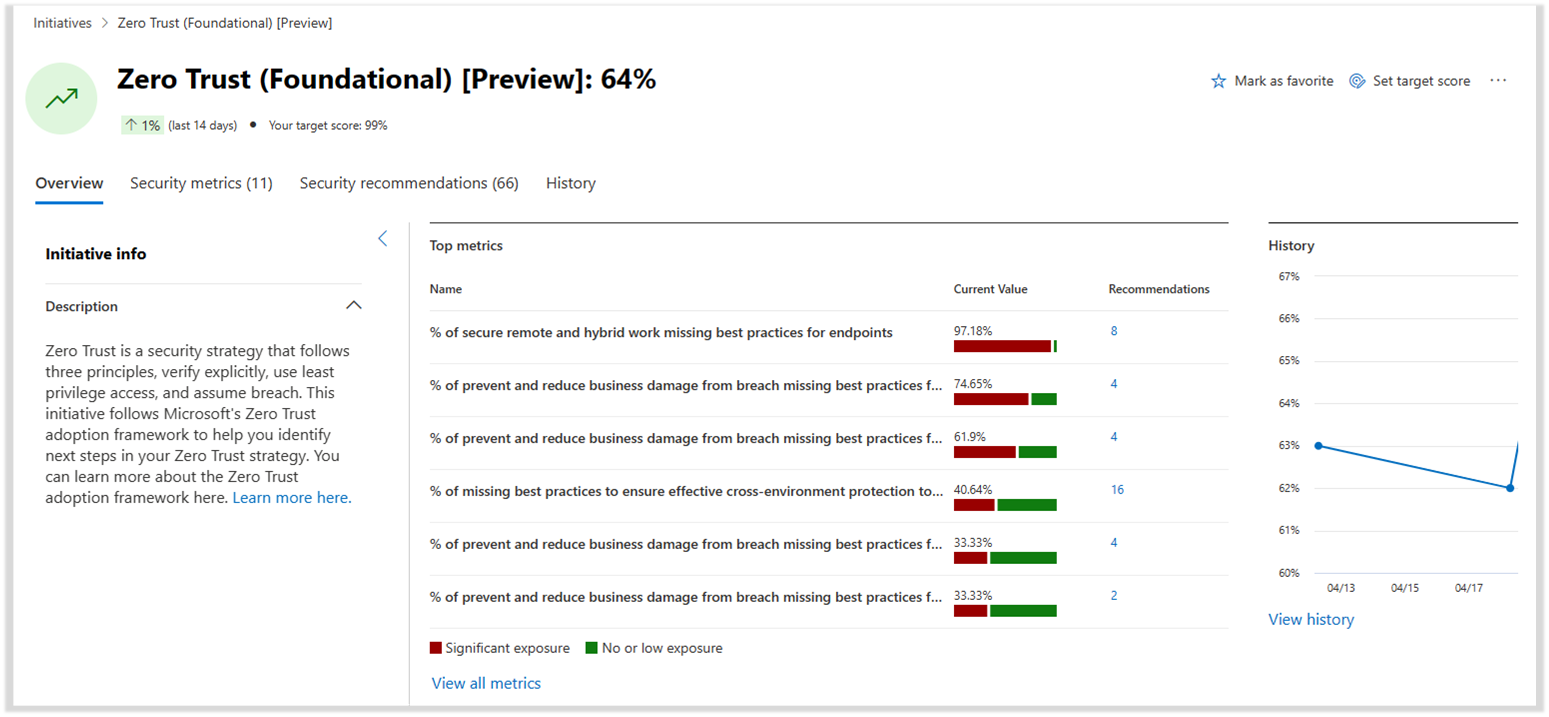

Microsoft Security Exposure Management är en säkerhetslösning som ger en enhetlig vy över säkerhetsstatus för företagets tillgångar och arbetsbelastningar. I det här verktyget säkerhetsinitiativ hjälper dig att bedöma beredskap och mognad inom specifika områden av säkerhetsrisker. Säkerhetsinitiativ har en proaktiv metod för att hantera säkerhetsprogram mot specifika risk- eller domänrelaterade mål.

Använd initiativet Noll förtroende för att spåra organisationens framsteg mot att implementera Zero Trust-säkerhet. Det här initiativet är i linje med det här Microsoft Zero Trust-implementeringsramverket, så att du kan spåra dina framsteg med mått som är anpassade till affärsscenarier. Dessa mått samlar in din resurstäckning över prioriterade åtgärdsrekommendationer som hjälper säkerhetsteam att skydda sin organisation. Initiativet innehåller också realtidsdata om zero trust-förloppet som kan delas med intressenter.

Mer information om hur du använder initiativet Noll förtroende i verktyget Exponeringshantering finns i snabbt modernisera din säkerhetsstatus – Spåra och mäta.

Dessutom kan flera andra portaler och rapporter hjälpa dig att skapa en översikt över risker i ditt företag, inklusive:

- Initiativet Critical Asset Protection i Microsoft Security Exposure Management samlar viktiga tillgångsrisker i Defender-produkter och områden.

- Rapporter i Microsoft Defender XDR innehåller information om säkerhetstrender och spårar skyddsstatusen för dina identiteter, data, enheter, program och infrastruktur.

- Med Cloud Security Explorer kan du proaktivt söka efter säkerhetsrisker.

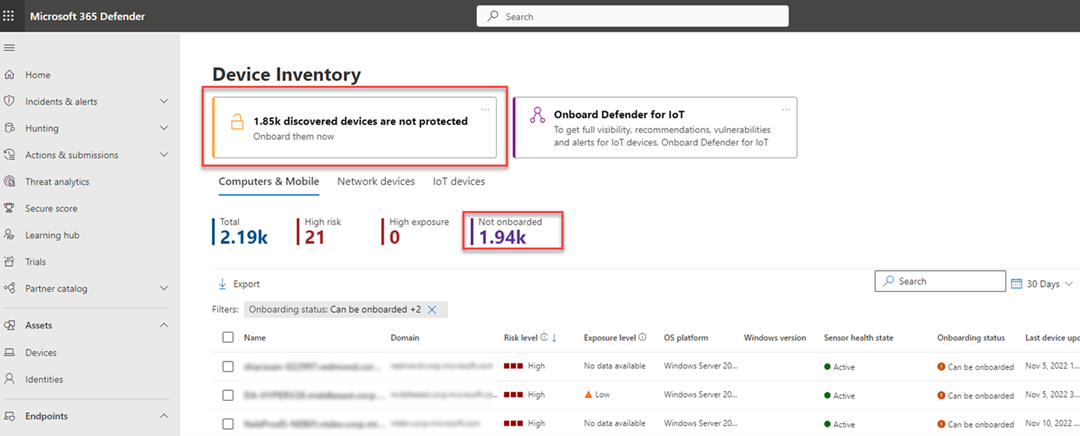

I Microsoft Defender XDR ger enhetsinventeringen till exempel en tydlig vy över nyligen identifierade enheter i nätverket som ännu inte är skyddade. Överst i varje Enhetsinventeringsflik kan du se det totala antalet enheter som inte är ombord. Här är ett exempel.

Mer information om hur du använder Microsoft Defender XDR för att spåra dina framsteg finns i Stärka din säkerhetsstatus med Microsoft Defender XDR.

Observera att förloppsprocenten som tillhandahålls av produktverktyg kanske inte är korrekta för organisationer som inte är villiga att implementera alla kontroller på grund av orsaker som:

- Verksamhetens omfattning

- Licensiering

- Kapacitet

Ytterligare artiklar för adoption

- Modernisera snabbt din säkerhetsstatus

- Säker fjärr- och hybridarbete med Zero Trust

- Identifiera och skydda känsliga affärsdata

- Förhindra eller minska affärsskador från en överträdelse

- Uppfylla regel- och efterlevnadskrav

Förloppsspårningsresurser

För varje affärsscenario kan du använda följande förloppsspårningsresurser.

| Resurs för förloppsspårning | Det hjälper dig... | Designad för... |

|---|---|---|

Adoption Scenario Plan Phase Grid nedladdningsbar Visio-fil eller PDF-

|

Förstå enkelt säkerhetsförbättringarna för varje affärsscenario och hur mycket arbete som krävs för faserna och målen i planfasen. | Projektledare för affärsscenarion, företagsledare och andra intressenter. |

| Zero Trust adoption tracker PowerPoint-bildspel för nedladdning |

Spåra dina framsteg genom faserna och målen i planfasen. | Projektledare för affärsscenarion, företagsledare och andra intressenter. |

Affärsscenariomål och uppgifter nedladdningsbar Excel-arbetsbok

|

Tilldela ägarskap och spåra förloppet genom faserna, målen och uppgifterna i planfasen. | Affärsscenarioprojektledare, IT-ledare och IT-implementatörer. |

För ytterligare resurser, se Zero Trust-utvärdering och förloppsspårningsresurser.

Ytterligare dokumentation om Noll förtroende

Se ytterligare Zero Trust-innehåll baserat på en dokumentationsuppsättning eller din roll i din organisation.

Dokumentationsuppsättning

Följ den här tabellen för de bästa Zero Trust-dokumentationsuppsättningarna för dina behov.

| Dokumentationsuppsättning | Hjälper dig... | Roller |

|---|---|---|

| Adoptionsramverk för fas- och stegvägledning för viktiga affärslösningar och resultat | Tillämpa Noll förtroendeskydd från C-sviten på IT-implementeringen. | Säkerhetsarkitekter, IT-team och projektledare |

| Resurs för utvärdering och förloppsspårning | Utvärdera infrastrukturens beredskap och spåra dina framsteg. | Säkerhetsarkitekter, IT-team och projektledare |

| Zero Trust-partnerpaket | Sammärkta spårningsresurser, workshop och arkitekturillustrationer | Partner och säkerhetsarkitekter |

| Distribution för teknikpelare för konceptuell information och distributionsmål | Tillämpa Noll förtroendeskydd i linje med vanliga IT-teknikområden. | IT-team och säkerhetspersonal |

| Zero Trust för småföretag | Tillämpa Zero Trust-principer på småföretagskunder. | Kunder och partner som arbetar med Microsoft 365 för företag |

| Zero Trust för Microsoft Copilots för stegvis och detaljerad vägledning vid design och distribution | Tillämpa Noll förtroendeskydd på Microsoft Copilots. | IT-team och säkerhetspersonal |

| Zero Trust-distributionsplan med Microsoft 365 för stegvis och detaljerad vägledning för design och distribution | Tillämpa Noll förtroendeskydd på din Microsoft 365-organisation. | IT-team och säkerhetspersonal |

| incidenthantering med XDR och integrerad SIEM- | Ange XDR-verktyg och integrera dem med Microsoft Sentinel | IT-team och säkerhetspersonal |

| Zero Trust för Azure-tjänster för stegvis och detaljerad vägledning för design och distribution | Tillämpa Noll förtroendeskydd på Azure-arbetsbelastningar och -tjänster. | IT-team och säkerhetspersonal |

| Partnerintegrering med Zero Trust för designvägledning för teknikområden och specialiseringar | Tillämpa Noll förtroendeskydd på Microsofts partnermolnlösningar. | Partnerutvecklare, IT-team och säkerhetspersonal |

| Utveckla med noll förtroende-principer för designvägledning och metodtips för programutveckling | Tillämpa Noll förtroendeskydd på ditt program. | Programutvecklare |

| Vägledning från amerikanska myndigheter för CISA, DoDoch arkitekturen Memorandum for Zero Trust | Normativa rekommendationer för krav från amerikanska myndigheter | IT-arkitekter och IT-team |