Relatera aviseringar till incidenter i Microsoft Sentinel

Den här artikeln visar hur du relaterar aviseringar till dina incidenter i Microsoft Sentinel. Med den här funktionen kan du manuellt eller automatiskt lägga till aviseringar i eller ta bort dem från befintliga incidenter som en del av dina undersökningsprocesser, vilket förfinar incidentomfånget när undersökningen utvecklas.

Viktigt!

Incidentexpansionen är för närvarande i förhandsversion. Tilläggsvillkoren för Azure Preview innehåller ytterligare juridiska villkor som gäller för Azure-funktioner som är i betaversion, förhandsversion eller på annat sätt ännu inte har släppts i allmän tillgänglighet.

Utöka omfånget och kraften för dina incidenter

En sak som den här funktionen gör att du kan göra är att inkludera aviseringar från en datakälla i incidenter som genereras av en annan datakälla. Du kan till exempel lägga till aviseringar från Microsoft Defender för molnet, eller från olika datakällor från tredje part, till incidenter som importerats till Microsoft Sentinel från Microsoft Defender XDR.

Den här funktionen är inbyggd i den senaste versionen av Microsoft Sentinel-API:et, vilket innebär att den är tillgänglig för Logic Apps-anslutningsappen för Microsoft Sentinel. Du kan därför använda spelböcker för att automatiskt lägga till en avisering till en incident om vissa villkor uppfylls.

Du kan också använda den här automatiseringen för att lägga till aviseringar för manuellt skapade incidenter, för att skapa anpassade korrelationer eller för att definiera anpassade kriterier för att gruppera aviseringar i incidenter när de skapas.

Begränsningar

Microsoft Sentinel importerar både aviseringar och incidenter från Microsoft Defender XDR. För det mesta kan du behandla dessa aviseringar och incidenter som vanliga Microsoft Sentinel-aviseringar och incidenter.

Du kan dock bara lägga till Defender-aviseringar till Defender-incidenter (eller ta bort dem) i Defender-portalen, inte i Sentinel-portalen. Om du försöker göra detta i Microsoft Sentinel får du ett felmeddelande. Du kan pivotering till incidenten i Microsoft Defender-portalen med hjälp av länken i Microsoft Sentinel-incidenten. Oroa dig dock inte – alla ändringar du gör i incidenten i Microsoft Defender-portalen synkroniseras med den parallella incidenten i Microsoft Sentinel, så du ser fortfarande de tillagda aviseringarna i incidenten i Sentinel-portalen.

Du kan lägga till Microsoft Defender XDR-aviseringar till icke-Defender-incidenter och icke-Defender-aviseringar till Defender-incidenter i Microsoft Sentinel-portalen.

Om du registrerade Microsoft Sentinel på portalen för enhetliga säkerhetsåtgärder kan du inte längre lägga till Microsoft Sentinel-aviseringar till incidenter eller ta bort Microsoft Sentinel-aviseringar från incidenter i Microsoft Sentinel (i Azure-portalen). Du kan bara göra detta i Microsoft Defender-portalen. Mer information finns i Kapacitetsskillnader mellan portaler.

En incident kan innehålla högst 150 aviseringar. Om du försöker lägga till en avisering till en incident med 150 aviseringar i den får du ett felmeddelande.

Lägga till aviseringar med hjälp av entitetens tidslinje (förhandsversion)

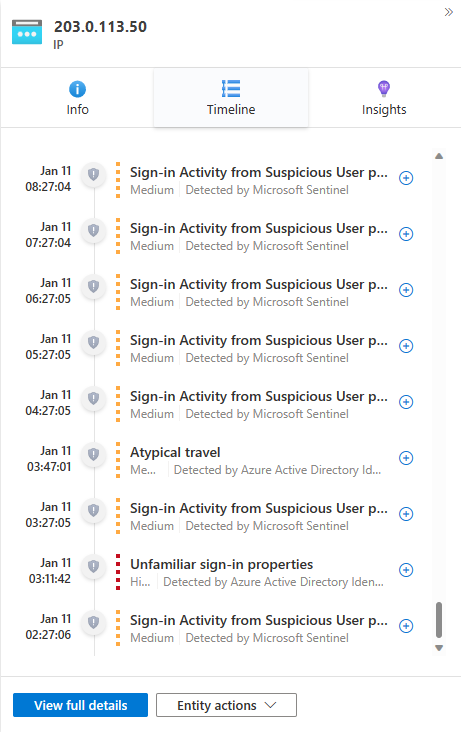

Entitetens tidslinje, som visas i den nya incidentupplevelsen (nu i förhandsversion), visar alla entiteter i en viss incidentundersökning. När en entitet i listan är markerad visas en miniatyrentitetssida i en sidopanel.

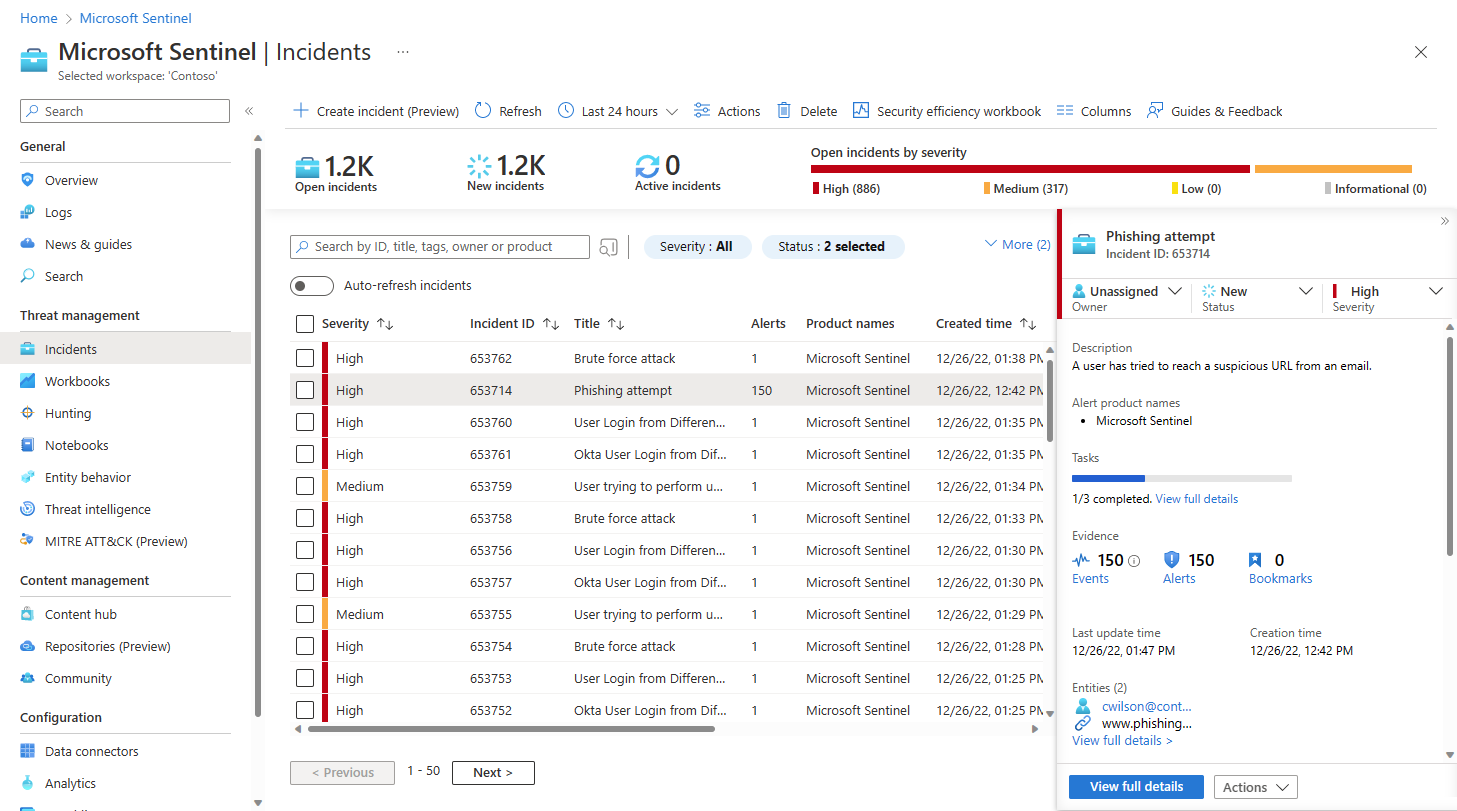

På Microsoft Sentinel-navigeringsmenyn väljer du Incidenter.

Välj en incident att undersöka. I panelen incidentinformation väljer du Visa fullständig information.

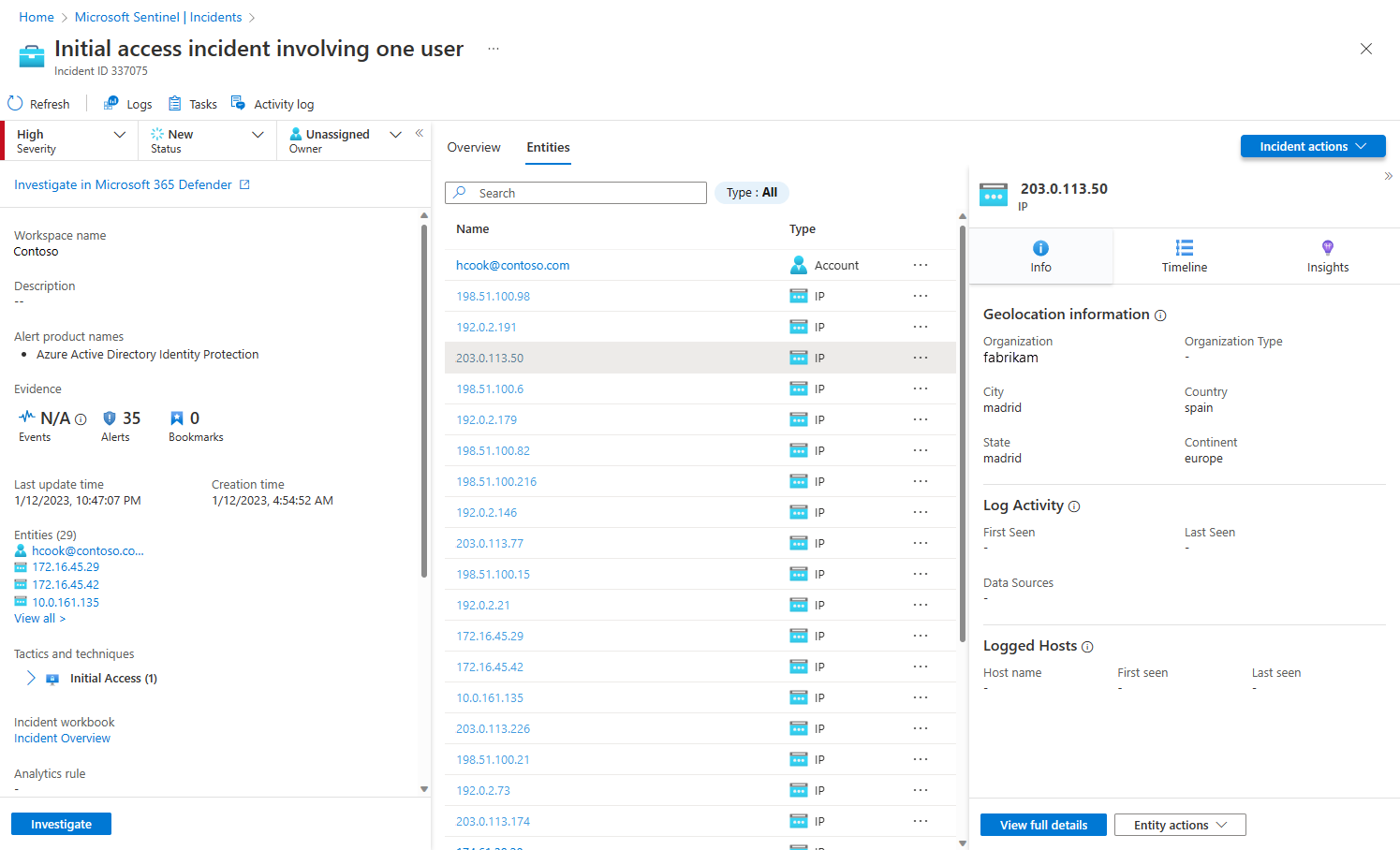

På incidentsidan väljer du fliken Entiteter .

Välj en enhet i listan.

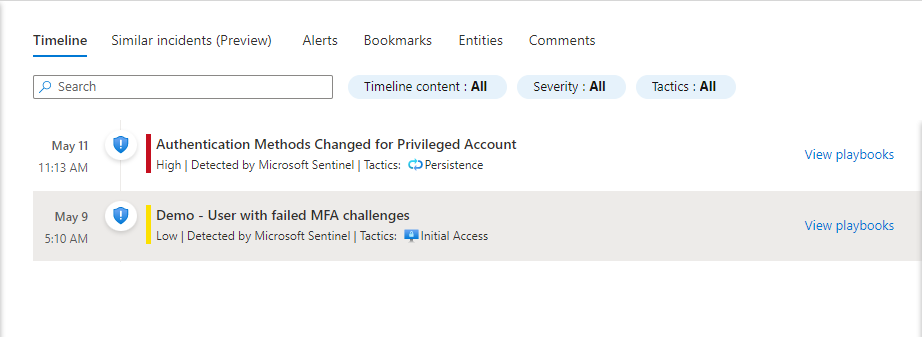

Välj kortet Tidslinje på entitetssidans sidopanel.

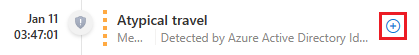

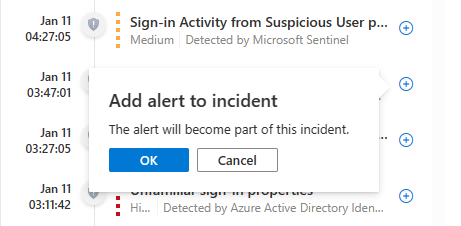

Välj en avisering utanför den öppna incidenten. Dessa indikeras av en nedtonad sköldikon och ett färgband med streckad linje som representerar allvarlighetsgraden. Välj plusteckenikonen till höger i aviseringen.

Bekräfta att du lägger till aviseringen i incidenten genom att välja OK. Du får ett meddelande som bekräftar att aviseringen har lagts till i incidenten eller som förklarar varför den inte lades till.

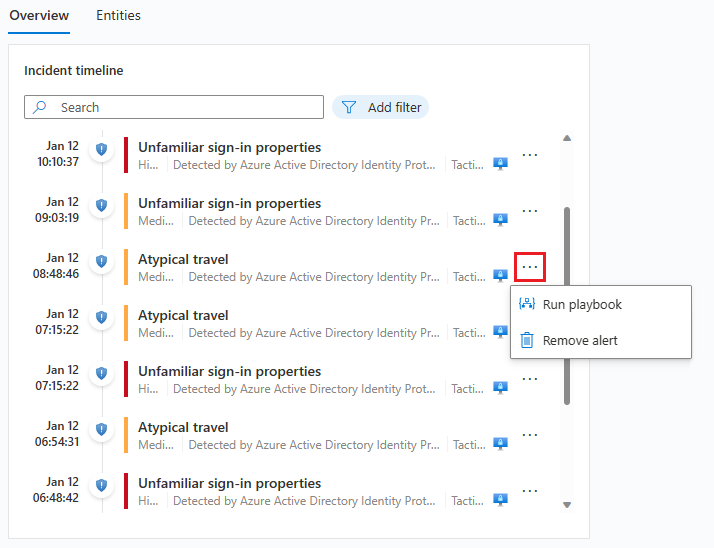

Du ser att den tillagda aviseringen nu visas i den öppna incidentens tidslinjewidget på fliken Översikt , med en sköldikon i fullfärg och ett färgband med heldragen linje som andra aviseringar i incidenten.

Den tillagda aviseringen är nu en fullständig del av incidenten, och alla entiteter i den tillagda aviseringen (som inte redan var en del av incidenten) har också blivit en del av incidenten. Nu kan du utforska de entiteternas tidslinjer för deras andra aviseringar som nu är berättigade att läggas till i incidenten.

Ta bort en avisering från en incident

Aviseringar som har lagts till i en incident – manuellt eller automatiskt – kan också tas bort från en incident.

På Microsoft Sentinel-navigeringsmenyn väljer du Incidenter.

Välj en incident att undersöka. I panelen incidentinformation väljer du Visa fullständig information.

På fliken Översikt går du till widgeten Incidenttidslinje och väljer de tre punkterna bredvid en avisering som du vill ta bort från incidenten. På popup-menyn väljer du Ta bort avisering.

Lägga till aviseringar med hjälp av undersökningsdiagrammet

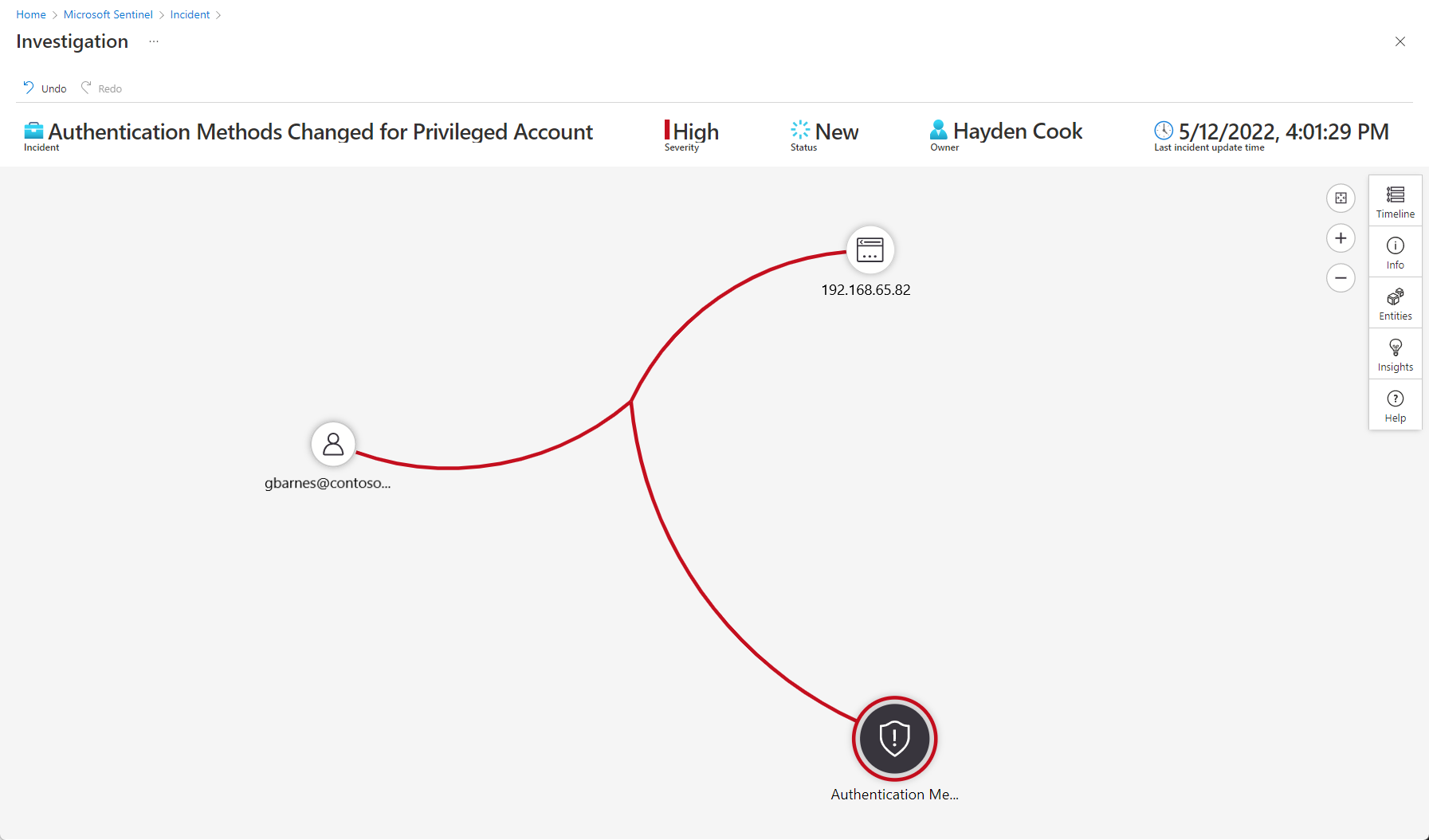

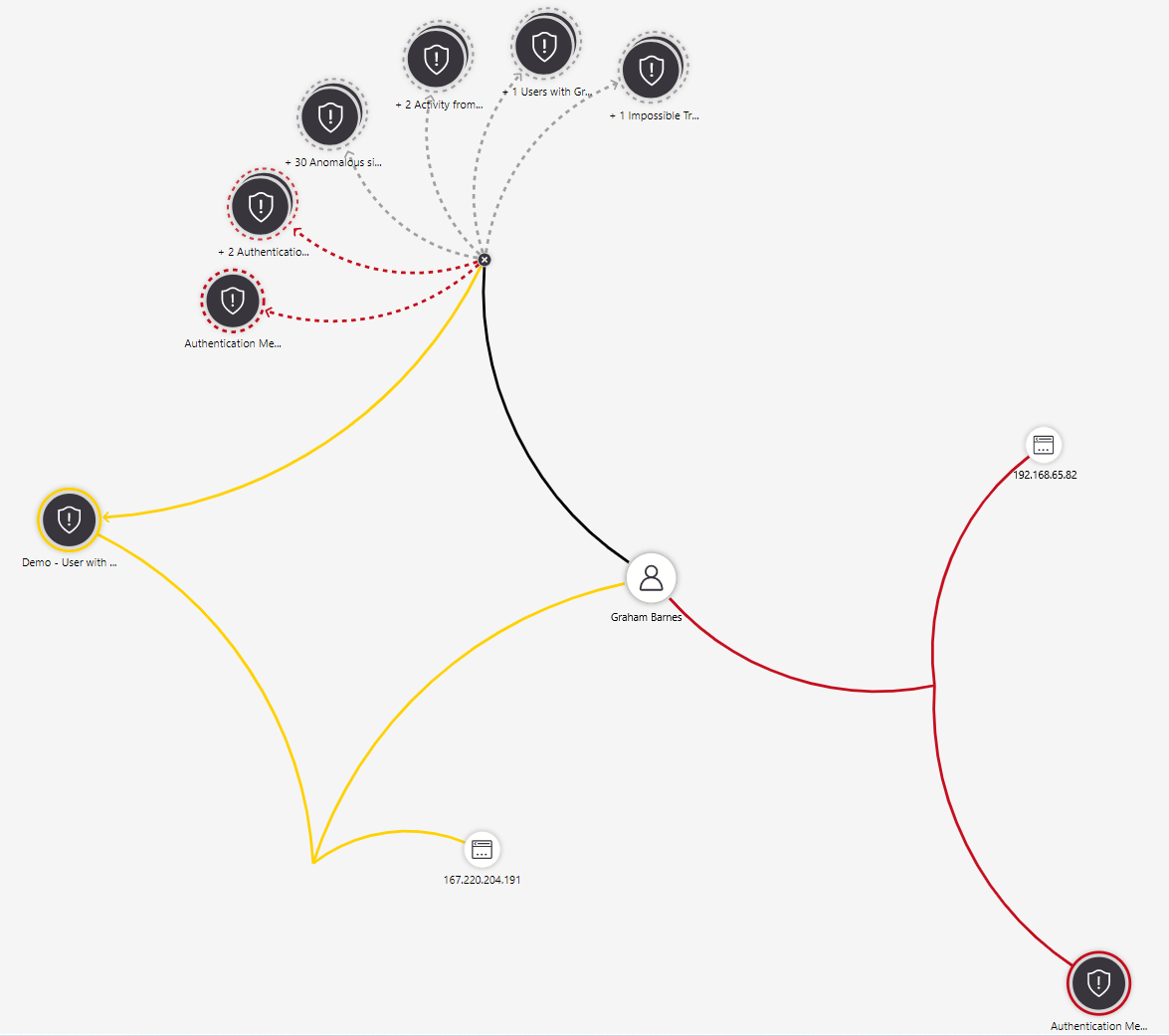

Undersökningsdiagrammet är ett visuellt, intuitivt verktyg som presenterar anslutningar och mönster och gör det möjligt för dina analytiker att ställa rätt frågor och följa leads. Du kan använda den för att lägga till aviseringar till och ta bort dem från dina incidenter, bredda eller begränsa undersökningens omfattning.

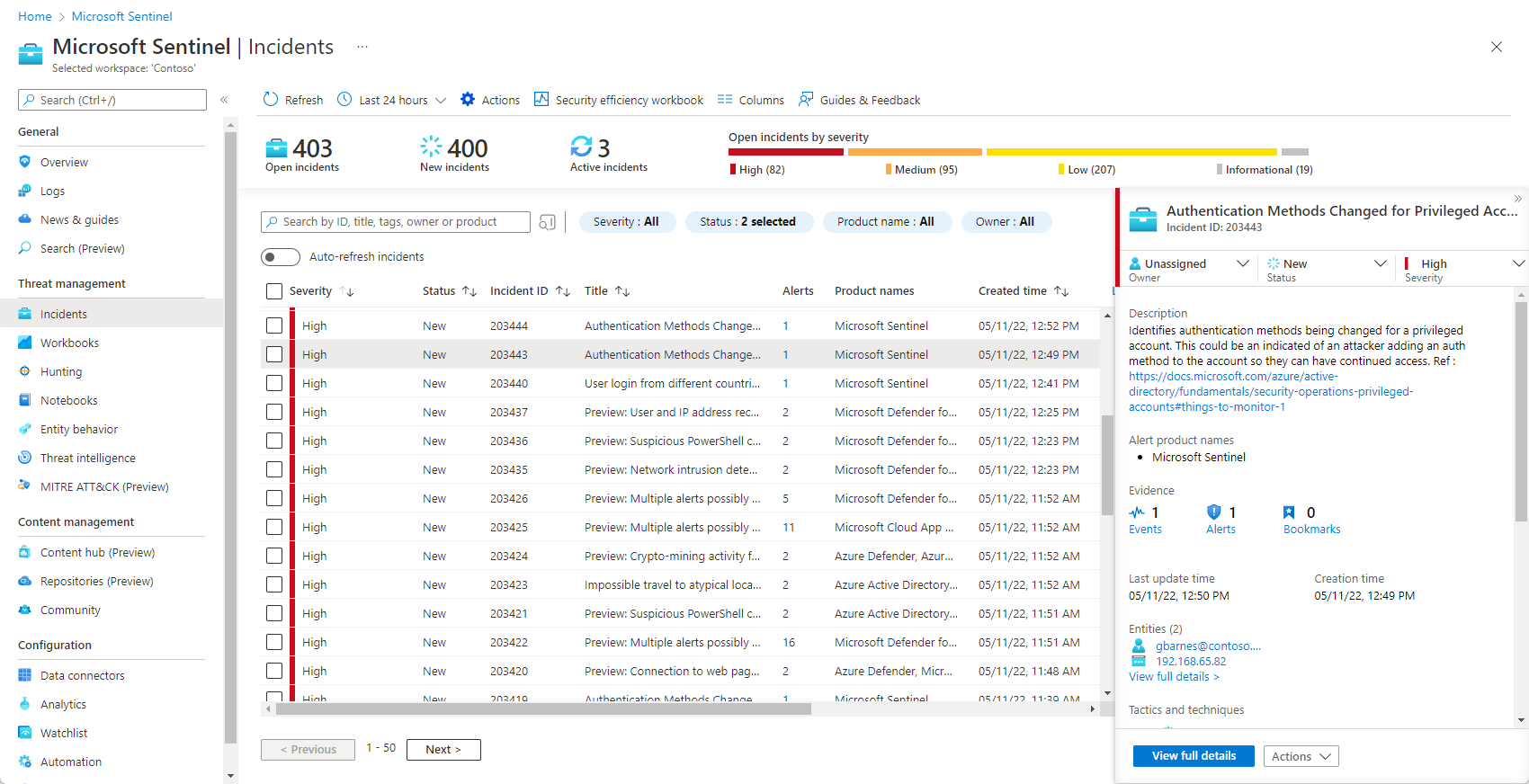

På Microsoft Sentinel-navigeringsmenyn väljer du Incidenter.

Välj en incident att undersöka. I panelen incidentinformation väljer du knappen Åtgärder och väljer Undersök på popup-menyn. Då öppnas undersökningsdiagrammet.

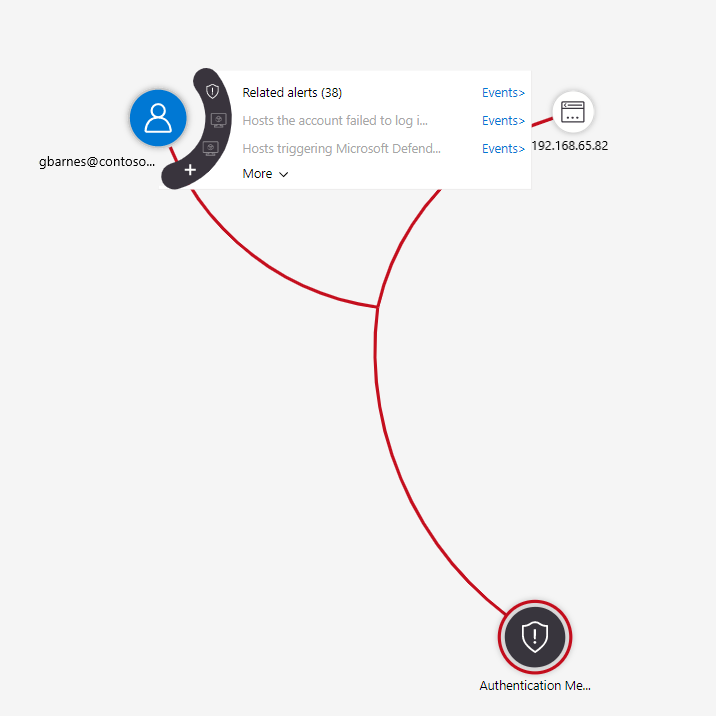

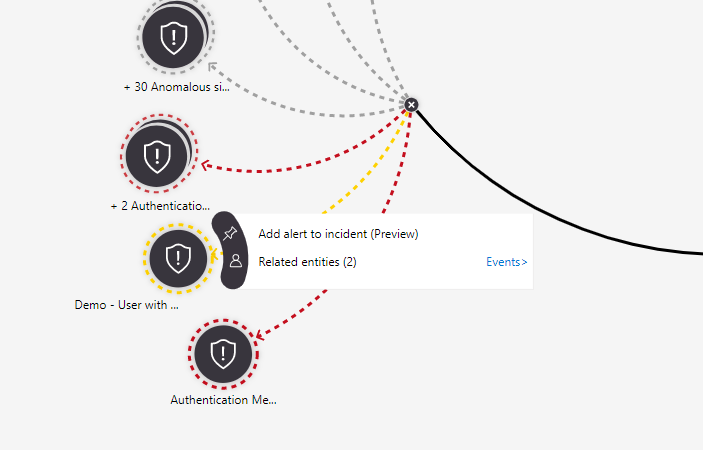

Hovra över en entitet för att visa listan över utforskningsfrågor åt sidan. Välj Relaterade aviseringar.

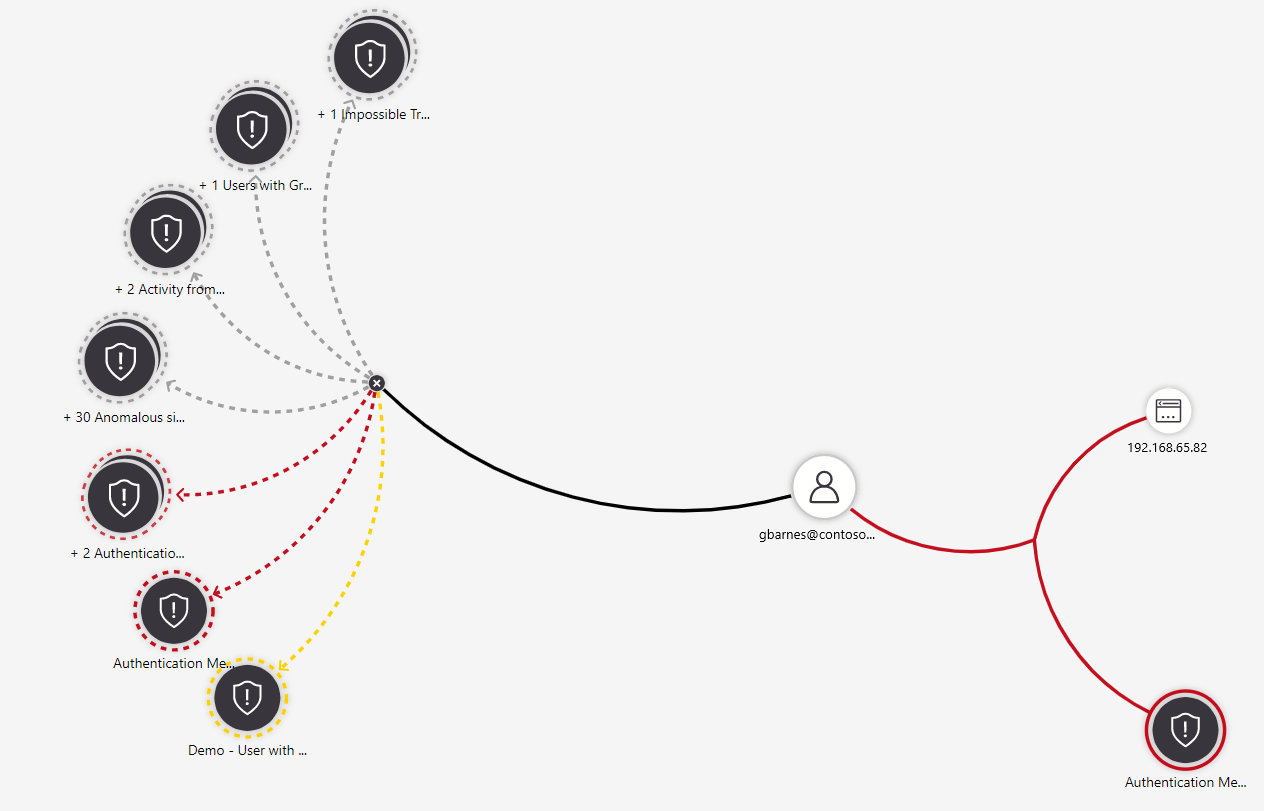

Relaterade aviseringar visas som anslutna till entiteten med streckade linjer.

Hovra över en av de relaterade aviseringarna tills en meny öppnas åt sidan. Välj Lägg till avisering till incident (förhandsversion).

Aviseringen läggs till i incidenten och är för alla ändamål en del av incidenten, tillsammans med alla dess entiteter och information. Du ser två visuella representationer av detta:

Särskilda situationer

När du lägger till en avisering i en incident kan du, beroende på omständigheterna, bli ombedd att bekräfta din begäran eller välja mellan olika alternativ. Följande är några exempel på dessa situationer, de val som du uppmanas att göra och deras konsekvenser.

Aviseringen som du vill lägga till tillhör redan en annan incident.

I det här fallet visas ett meddelande om att aviseringen är en del av en annan incident eller incident och frågar om du vill fortsätta. Välj OK för att lägga till aviseringen eller Avbryt för att lämna saker som de var.

Om du lägger till aviseringen i den här incidenten tas den inte bort från andra incidenter. Aviseringar kan vara relaterade till fler än en incident. Om du vill kan du ta bort aviseringen manuellt från de andra incidenterna genom att följa länkarna i meddelandeprompten ovan.

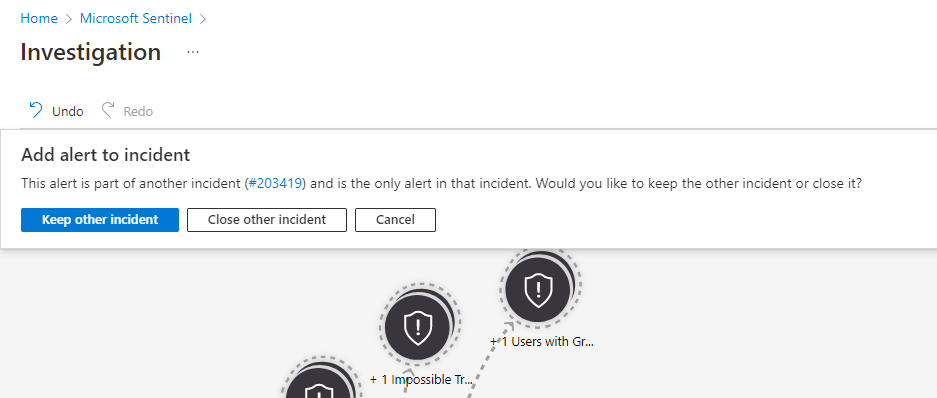

Aviseringen som du vill lägga till tillhör en annan incident och är den enda aviseringen i den andra incidenten.

Detta skiljer sig från fallet ovan, eftersom om aviseringen är ensam i den andra incidenten kan spårning av den i den här incidenten göra den andra incidenten irrelevant. Så i det här fallet ser du den här dialogrutan:

Behåll andra incidenter bevarar den andra incidenten som den är, samtidigt som aviseringen läggs till i den här.

Stäng andra incidenter lägger till aviseringen till den här incidenten och stänger den andra incidenten, lägger till slutorsaken "Obestämd" och kommentaren "Aviseringen lades till i en annan incident" med den öppna incidentens nummer.

Avbryt lämnar status quo. Den gör inga ändringar i vare sig den öppna incidenten eller någon annan refererad incident.

Vilka av de här alternativen du väljer beror på dina specifika behov. Vi rekommenderar inte det ena alternativet framför det andra.

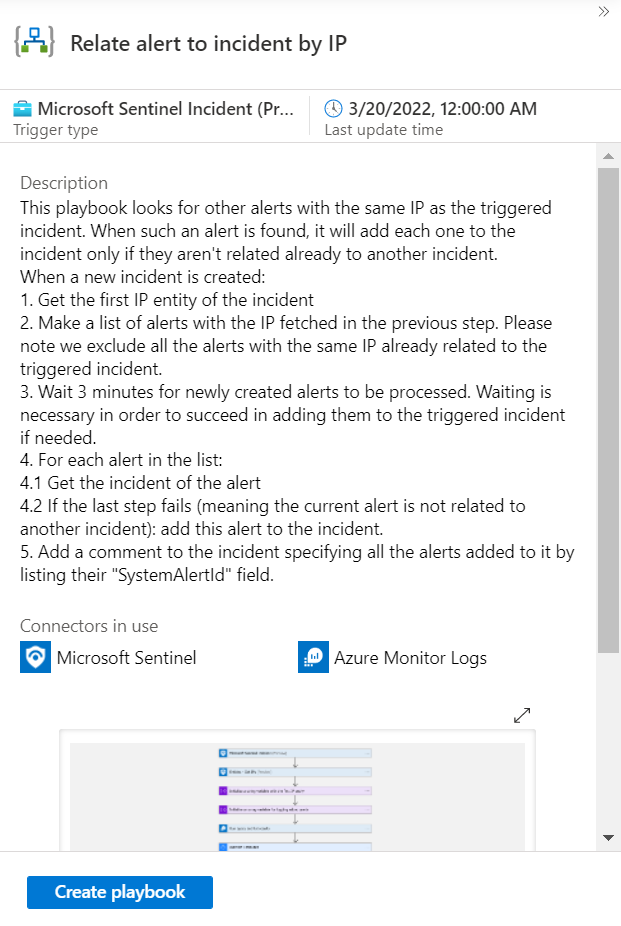

Lägga till/ta bort aviseringar med hjälp av spelböcker

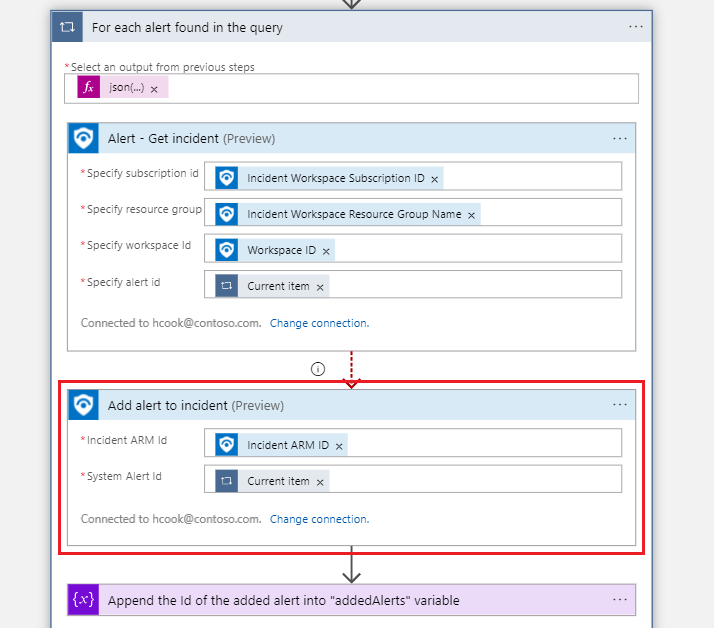

Att lägga till och ta bort aviseringar till incidenter är också tillgängligt som Logic Apps-åtgärder i Microsoft Sentinel-anslutningsappen och därför i Microsoft Sentinel-spelböcker. Du måste ange incidentens ARM-ID och systemets aviserings-ID som parametrar, och du kan hitta dem båda i spelboksschemat för både aviserings- och incidentutlösare.

Microsoft Sentinel tillhandahåller ett exempel på en spelboksmall i mallgalleriet som visar hur du arbetar med den här funktionen:

Så här används åtgärden Lägg till avisering till incident (förhandsversion) i den här spelboken, som ett exempel på hur du kan använda den någon annanstans:

Lägga till/ta bort aviseringar med hjälp av API:et

Du är inte begränsad till portalen för att använda den här funktionen. Den är också tillgänglig via Microsoft Sentinel-API:et via åtgärdsgruppen Incidentrelationer . Det gör att du kan hämta, skapa, uppdatera och ta bort relationer mellan aviseringar och incidenter.

Skapa en relation

Du lägger till en avisering till en incident genom att skapa en relation mellan dem. Använd följande slutpunkt för att lägga till en avisering till en befintlig incident. När den här begäran har gjorts ansluter aviseringen till incidenten och visas i listan över aviseringar i incidenten i portalen.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}/relations/{relationName}?api-version=2022-07-01-preview

Begärandetexten ser ut så här:

{

"properties": {

"relatedResourceId": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/entities/{systemAlertId}"

}

}

Ta bort en relation

Du tar bort en avisering från en incident genom att ta bort relationen mellan dem. Använd följande slutpunkt för att ta bort en avisering från en befintlig incident. När den här begäran har gjorts kommer aviseringen inte längre att vara ansluten till eller visas i incidenten.

DELETE https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}/relations/{relationName}?api-version=2022-07-01-preview

Lista aviseringsrelationer

Du kan också lista alla aviseringar som är relaterade till en viss incident, med den här slutpunkten och begäran:

GET https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/incidents/{incidentId}/relations?api-version=2022-07-01-preview

Specifika felkoder

I den allmänna API-dokumentationen visas förväntade svarskoder för åtgärderna Skapa, Ta bort och Lista som nämns ovan. Felkoder nämns bara där som en allmän kategori. Här är de möjliga specifika felkoderna och meddelandena som anges där under kategorin "Andra statuskoder":

| Kod | Meddelande |

|---|---|

| 400 – Felaktig begäran | Det gick inte att skapa en relation. Det finns redan en annan relationstyp med namnet {relationName} i incidenten {incidentIdentifier}. |

| 400 – Felaktig begäran | Det gick inte att skapa en relation. Aviseringen {systemAlertId} finns redan i incidenten {incidentIdentifier}. |

| 400 – Felaktig begäran | Det gick inte att skapa en relation. Relaterade resurser och incidenter ska tillhöra samma arbetsyta. |

| 400 – Felaktig begäran | Det gick inte att skapa en relation. Microsoft Defender XDR-aviseringar kan inte läggas till i Microsoft Defender XDR-incidenter. |

| 400 – Felaktig begäran | Det gick inte att ta bort relationen. Microsoft Defender XDR-aviseringar kan inte tas bort från Microsoft Defender XDR-incidenter. |

| 404 – Hittades inte | Resursen {systemAlertId} finns inte. |

| 404 – Hittades inte | Incidenten finns inte. |

| 409 – Konflikt | Det gick inte att skapa en relation. Det finns redan en relation med namnet {relationName} i incidenten {incidentIdentifier} till en annan avisering {systemAlertId}. |

Nästa steg

I den här artikeln har du lärt dig hur du lägger till aviseringar till incidenter och tar bort dem med hjälp av Microsoft Sentinel-portalen och API:et. Mer information finns i: