Условный доступ: назначение сети

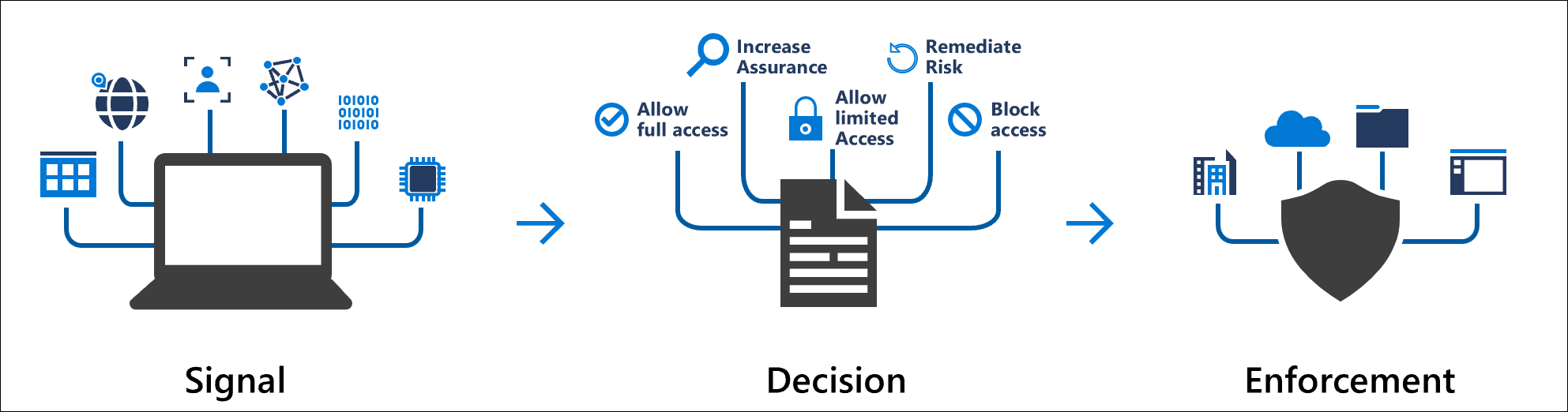

Администраторы могут создавать политики, предназначенные для определенных сетевых расположений как сигнал наряду с другими условиями для принятия решений. Они могут включать или исключать эти сетевые расположения в рамках конфигурации политики. Эти сетевые расположения могут включать публичные сведения о сети IPv4 или IPv6, страны или регионы, неизвестные области, которые не относятся к конкретным странам или регионам, или соответствующих сетейглобального безопасного доступа.

Примечание.

Политики условного доступа применяются после того, как пользователь прошел однофакторную аутентификацию. Условный доступ не может служить первой линией защиты организации для таких сценариев, как атаки типа "отказ в обслуживании" (DoS), но может использовать сигналы этих событий для определения доступа.

Организации могут использовать эти расположения для распространенных задач, таких как:

- требование многофакторной проверки подлинности для пользователей, которые пытаются получить доступ к службе, но пока отключены от корпоративной сети;

- Блокировка доступа из определенных стран, из которых ваша организация никогда не работает.

Расположение пользователя найдено с помощью общедоступного IP-адреса или координат GPS, предоставляемых приложением Microsoft Authenticator. Политики условного доступа применяются ко всем расположениям по умолчанию.

Совет

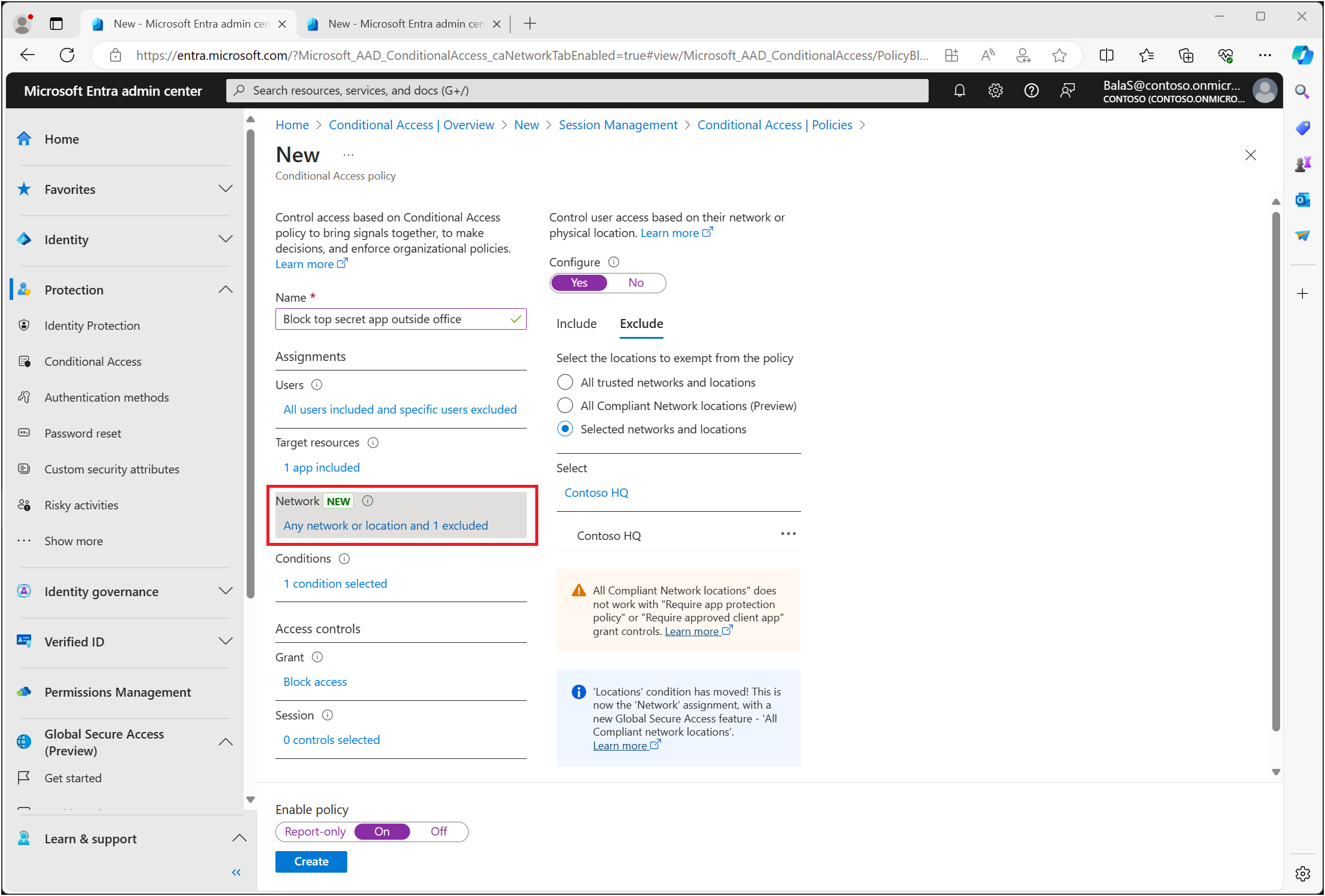

Условие расположения перемещено и переименовано в сеть. Сначала это условие будет отображаться как на уровне назначения, так и в разделе "Условия".

Обновления и изменения отображаются в обоих местах. Функциональные возможности остаются неизменными и существующие политики, использующие расположение , продолжают работать без изменений.

При настройке в политике

При настройке условия расположения вы можете выбрать:

- Любая сеть или расположение

- Все доверенные сети и местоположения

- Все узлы сети, соответствующие стандартам

- Выбранные сети и расположения

Любая сеть или расположение

По умолчанию выбор любого расположения приводит к применению политики ко всем IP-адресам, что означает любой адрес в Интернете. Этот параметр не ограничивается IP-адресами, настроенными в качестве именованных расположений. Выбрав вариант Любое местонахождение, вы все равно можете исключить определенные расположения из политики. Например, можно применить политику ко всем расположениям, кроме надежных, чтобы задать область применения для всех, кроме корпоративной сети.

Все доверенные сети и местоположения

Этот параметр применяется:

- Все местоположения помечены как надежные.

- Многофакторная проверка подлинности доверенных IP-адресов, если настроена.

Многофакторная проверка подлинности доверенных IP-адресов

Использование раздела доверенных IP-адресов параметров службы многофакторной проверки подлинности больше не рекомендуется. Этот элемент управления принимает только IPv4-адреса и должен использоваться только для определенных сценариев, описанных в статье "Настройка параметров многофакторной проверки подлинности Microsoft Entra".

Если у вас настроены доверенные IP-адреса, они отображаются в списке расположений для условия расположения как MFA Trusted IPs.

Все соответствующие расположения сети

Организации с доступом к функциям Global Secure Access имеют дополнительную локацию, состоящую из пользователей и устройств, соответствующих политикам безопасности вашей организации. Дополнительные сведения см. в разделе "Включение сигнала глобального безопасного доступа для условного доступа". Его можно использовать с политиками условного доступа для выполнения проверки доступа к ресурсам, соответствующим требованиям.

Выбранные сети и расположения

С помощью этого параметра вы можете выбрать одну или несколько указанных локаций. Для применения политики с этим параметром пользователю необходимо подключиться из любого из выбранных расположений. При выборе "Выбрать", откроется список заранее определенных местоположений. В этом списке показано имя, тип и расположение сети, помеченное как доверенное.

Как определены эти расположения?

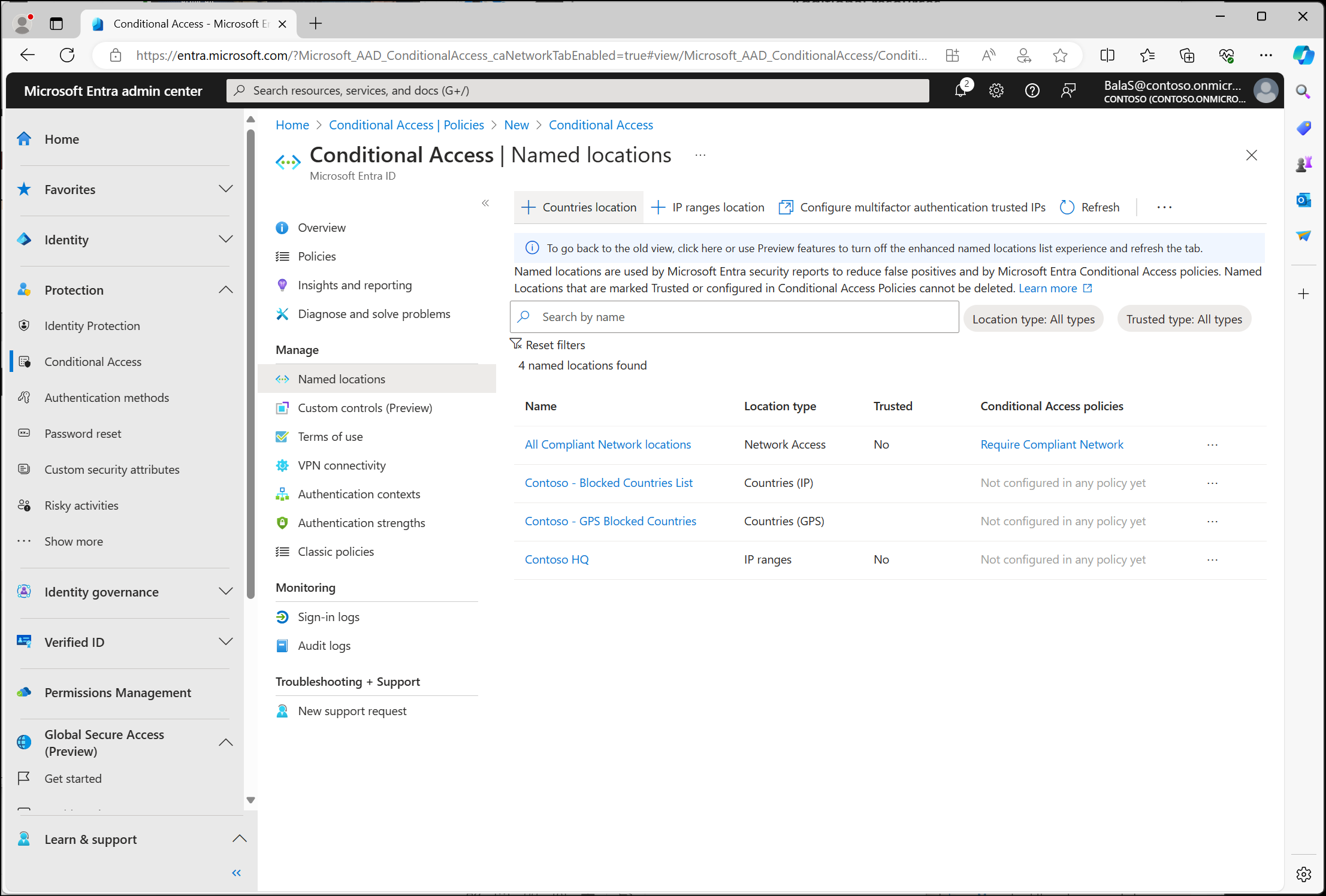

Расположения определяются и находятся в Центре администрирования Microsoft Entra, в разделе Защита, Управляемый доступ по условиям, Именованные расположения. Администраторы по крайней мере с ролью администратора условного доступа могут создавать и обновлять именованные локации.

Именованные местоположения могут включать, например, такие расположения, как диапазоны сетей штаб-квартиры организации, диапазоны VPN-сети или диапазоны, которые вы хотите заблокировать. Названные места содержат диапазоны адресов IPv4 и IPv6 или страны.

Диапазоны адресов IPv4 и IPv6

Чтобы определить именованное расположение по общедоступным диапазонам адресов IPv4 или IPv6, необходимо указать следующее:

- Название местоположения.

- Один или несколько диапазонов общедоступных IP-адресов.

- При необходимости помечается как надежное расположение.

К именованным расположениям, определяемым диапазонами адресов IPv4/IPv6, применяются следующие ограничения:

- Не более 195 именованных мест.

- Не более 2000 диапазонов IP-адресов на именованное расположение.

- При определении диапазона IP-адресов разрешены только маски CIDR длиной больше /8.

Для устройств в частной сети IP-адрес не является IP-адресом клиента устройства пользователя в интрасети (например, 10.55.99.3), это адрес, используемый сетью для подключения к общедоступному Интернету (например, 198.51.100.3).

Надежные расположения

Администраторы могут при необходимости пометить расположения на основе IP-адресов, такие как диапазоны общедоступных сетей вашей организации как доверенные. Эта маркировка используется функциями различными способами.

- Политики условного доступа могут включать или исключать эти расположения.

- Входы с доверенных именованных местоположений повышают точность вычисления рисков в защите идентификаций Microsoft Entra.

Расположения, помеченные как доверенные, не могут быть удалены без первого удаления доверенного обозначения.

Страны

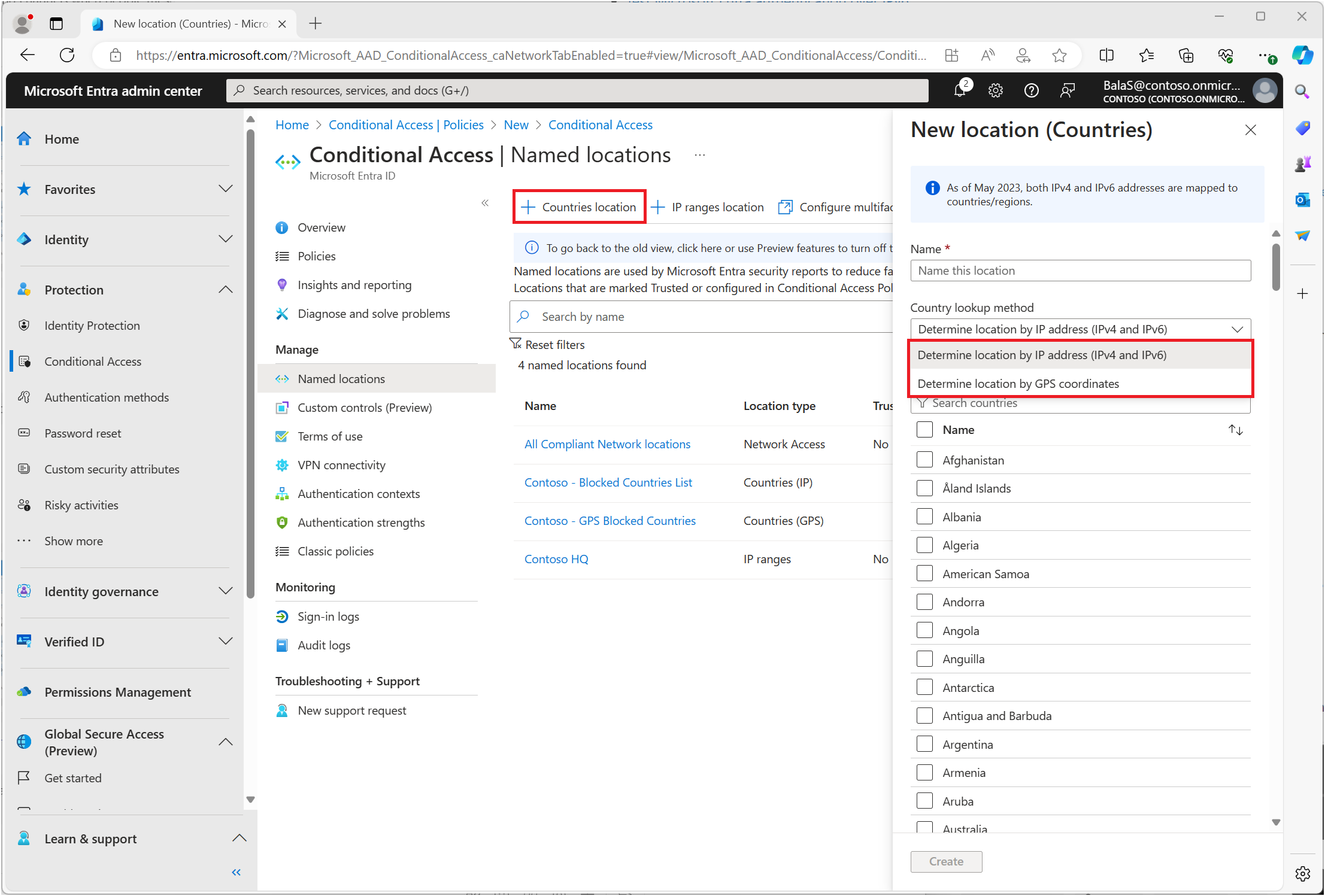

Организации могут определить географическое расположение страны или региона по IP-адресу или координатам GPS.

Чтобы определить местоположение по стране или региону, необходимо:

- Укажите имя расположения.

- Выберите расположение по IP-адресу или координатам GPS.

- Добавьте один или несколько стран или регионов.

- При необходимости выберите включить неизвестные страны или регионы.

При выборе Определение местоположения по IP-адресу Идентификатор Microsoft Entra разрешает IPv4-адрес пользователя или IPv6-адрес в страну или регион на основе регулярно обновляемой таблицы сопоставлений.

При выборе местоположения по координатам GPS пользователи должны установить приложение Microsoft Authenticator на мобильном устройстве. Каждый час система связывается с приложением Microsoft Authenticator пользователя, чтобы определить местоположение его мобильного устройства по GPS.

- Впервые, когда пользователь должен предоставить общий доступ к своему местоположению из приложения Microsoft Authenticator, он получает уведомление в приложении. Для этого необходимо открыть приложение и предоставить разрешения на использование данных о местоположении. Если пользователь по-прежнему будет обращаться к ресурсу, предоставив разрешение на выполнение приложения в фоновому режиме, на протяжении следующих 24 часов, данные о расположении устройства будут автоматически передаваться каждый час.

- Спустя 24 часа пользователь должен открыть приложение и подтвердить уведомление.

- Каждый раз, когда пользователь делится своим местоположением GPS, приложение выполняет обнаружение джейлбрейка, используя ту же самую логику, что и SDK Microsoft Intune MAM. Если устройство взломано, расположение не считается допустимым и пользователю не предоставляется доступ.

- Приложение Microsoft Authenticator на Android использует API целостности Google Play для упрощения обнаружения взлома. Если API целостности Google Play недоступен, запрос отклоняется, и пользователь не может получить доступ к запрошенному ресурсу, если политика условного доступа не отключена. Дополнительные сведения о приложении Microsoft Authenticator см. в статье Распространенные вопросы о приложении Microsoft Authenticator.

- Пользователи могут изменять местоположение GPS, сообщаемое устройствами iOS и Android. В результате приложение Microsoft Authenticator отклоняет проверку подлинности, когда пользователь может использовать местоположение, отличное от фактического местоположения GPS мобильного устройства, на котором установлено приложение. Пользователи, которые изменяют местоположение своего устройства, получают сообщение об отказе в использовании политик на основе местоположения GPS.

Примечание.

Политика условного доступа с именованными местоположениями на основе GPS в режиме "только отчет" предлагает пользователям поделиться их GPS-местоположением, даже если их вход не блокируется.

Расположение GPS можно использовать при входе в систему без пароля через телефон только в том случае, если также включены push-уведомления MFA. Пользователи могут использовать Microsoft Authenticator для входа, но им также нужно утвердить последующие push-уведомления MFA, чтобы поделиться своим расположением GPS.

Расположение GPS не работает, если заданы только методы проверки подлинности без пароля.

До применения всех политик условного доступа, пользователям может быть предложено указать свое местоположение GPS. Из-за того, как применяются политики условного доступа, пользователю может быть отказан доступ, если он проходит проверку расположения, но не проходит другую политику. Дополнительные сведения о применении политик см. в статье о создании политики условного доступа.

Внимание

Пользователи могут получать запросы каждый час, уведомляя их о том, что Microsoft Entra ID проверяет их местоположение в приложении Authenticator. Эта функция должна использоваться только для защиты очень конфиденциальных приложений, где это поведение приемлемо или где доступ должен быть ограничен для определенной страны или региона.

Включение неизвестных стран и регионов

Некоторые IP-адреса не сопоставляют с определенной страной или регионом. Чтобы собирать данные об этих IP-адресах, установите флажок Включить неизвестные страны и регионы при определении географического расположения. Этот параметр позволяет указать, следует ли включать эти IP-адреса в указанное местоположение. Используйте данный параметр, когда политика, использующая именованное расположение, должна применяться к неизвестным расположениям.

Часто задаваемые вопросы

Поддерживается ли API Graph?

Поддержка Graph API для именованных локаций доступна, дополнительные сведения см. в namedLocation API.

Что делать, если я использую облачный прокси-сервер или VPN?

При использовании облачного прокси-сервера или решения VPN, IP-адрес, который Microsoft Entra ID использует для оценки политики, является IP-адресом прокси-сервера. Заголовок X-Forwarded-For (XFF), содержащий общедоступный IP-адрес пользователей, не используется, так как нет подтверждения того, что он поступает из надежного источника, а значит может быть поддельным.

При использовании облачного прокси-сервера управление политикой, требующей устройства с гибридным подключением или совместимого устройства Microsoft Entra, может быть проще. Хранение списка IP-адресов, используемых облачным прокси-сервером или VPN-решением, практически невозможно.

Мы рекомендуем организациям использовать глобальный безопасный доступ, чтобы включить восстановление исходного IP-адреса, чтобы избежать этого изменения в адресе и упрощения управления.

Когда оценивается местоположение?

Политики условного доступа оцениваются, когда:

- Изначально пользователь входит в веб-приложение, мобильное или классическое приложение.

- Мобильное или настольное приложение, в котором применяется современная аутентификация, использует токен обновления для получения нового токена доступа. По умолчанию проверка происходит один раз в час.

Эта проверка означает, что для мобильных и настольных приложений, использующих современную аутентификацию, изменение местоположения обнаруживается в течение часа после изменения сетевого местоположения. Для мобильных и настольных приложений, которые не используют современную проверку подлинности, политика применяется к каждому запросу токена. Частота выполнения запроса зависит от приложения. Аналогичным образом, для веб-приложений политики применяются при первоначальном входе и действительны на протяжении всего времени сеанса в веб-приложении. Из-за различий в времени существования сеансов в приложениях время между оценкой политики варьируется. Каждый раз, когда приложение запрашивает новый маркер входа, применяется политика.

По умолчанию Microsoft Entra ID выдает токен каждый час. После перехода пользователей из корпоративной сети в течение часа политика применяется для приложений с использованием современной проверки подлинности.

Когда вы можете заблокировать местоположения?

Политика, которая использует условие расположения для блокировки доступа, считается ограничивающим и должна выполняться с осторожностью после тщательного тестирования. Некоторые примеры использования условия расположения для блокировки аутентификации могут включать:

- Блокировка стран или регионов, в которых ваша организация никогда не работает.

- Блокировка определенных диапазонов IP-адресов, например:

- Известные вредоносные IP-адреса перед изменением политики брандмауэра.

- Высокочувствительные или привилегированные действия и облачные приложения.

- На основе определенного диапазона IP-адресов пользователя, например доступа к приложениям для учета или заработной платы.