Настройка параметров многофакторной проверки подлинности Microsoft Entra

Чтобы настроить взаимодействие с конечным пользователем для многофакторной проверки подлинности (MFA) Microsoft Entra, можно настроить параметры для создания отчетов о подозрительных действиях. В следующей таблице описаны параметры MFA Microsoft Entra, а подразделы подробно описывают каждый параметр.

| Функция | Описание |

|---|---|

| Блокировка учетной записи (только сервер MFA) | Временно блокируйте учетные записи для использования Microsoft Entra MFA, если подряд слишком много попыток аутентификации отклонено. Эта функция применяется только к пользователям, использующим сервер MFA для ввода ПИН-кода для проверки подлинности. |

| Сообщить о подозрительном действии | Настройка параметров, которые позволяют пользователям сообщать о мошеннических запросах на проверку. |

| OATH-токены | Используется в облачных средах Microsoft Entra MFA для управления токенами OATH для пользователей. |

| Параметры телефонного звонка | Настройте параметры, относящиеся к телефонным звонками и приветствиям в облачных и локальных средах. |

| Поставщики | Здесь отображаются все существующие поставщики проверки подлинности, которые вы ранее связали с этой учетной записью. Добавление новых поставщиков отключено с 1 сентября 2018 г. |

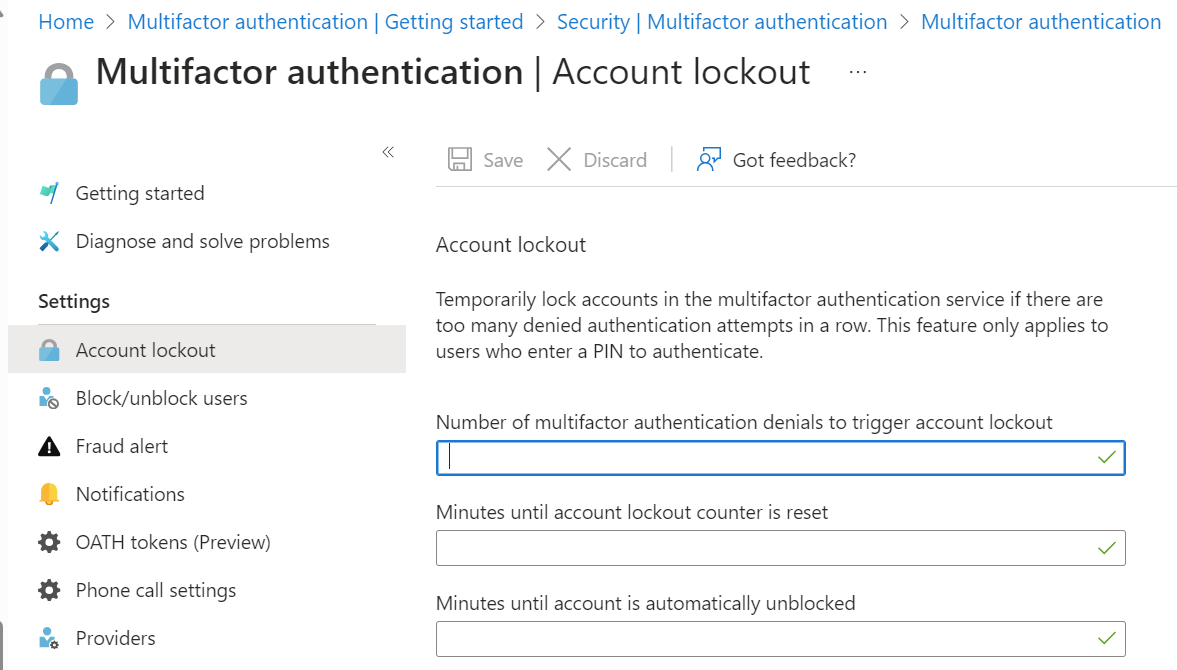

Блокировка учетной записи (только сервер MFA)

Примечание.

Блокировка учетной записи влияет только на пользователей, которые входят в систему с помощью сервера MFA в локальной сети.

Чтобы предотвратить повторные попытки прохождения MFA при атаке, с помощью параметров блокировки учетных записей можно указать количество неудачных попыток, по истечении которых учетная запись блокируется на определенный период времени. Параметры блокировки учетной записи применяются только при вводе ПИН-кода для запроса MFA с помощью локального сервера MFA.

Доступны следующие параметры:

- "Число отказов многофакторной аутентификации, ведущих к блокировке учетной записи".

- Время до сброса счетчика блокировки учетной записи (в минутах)

- "Время до авторазблокировки учетной записи (в минутах)".

Чтобы настроить блокировку учетных записей:

Войдите в центр администрирования Microsoft Entra как минимум администратор политики аутентификации.

Перейдите к Защите>Многофакторной аутентификации>Блокировке учетной записи. Чтобы просмотреть многофакторную проверку подлинности, может потребоваться нажать кнопку "Показать больше".

Введите значения для своей среды, а затем нажмите кнопку Сохранить.

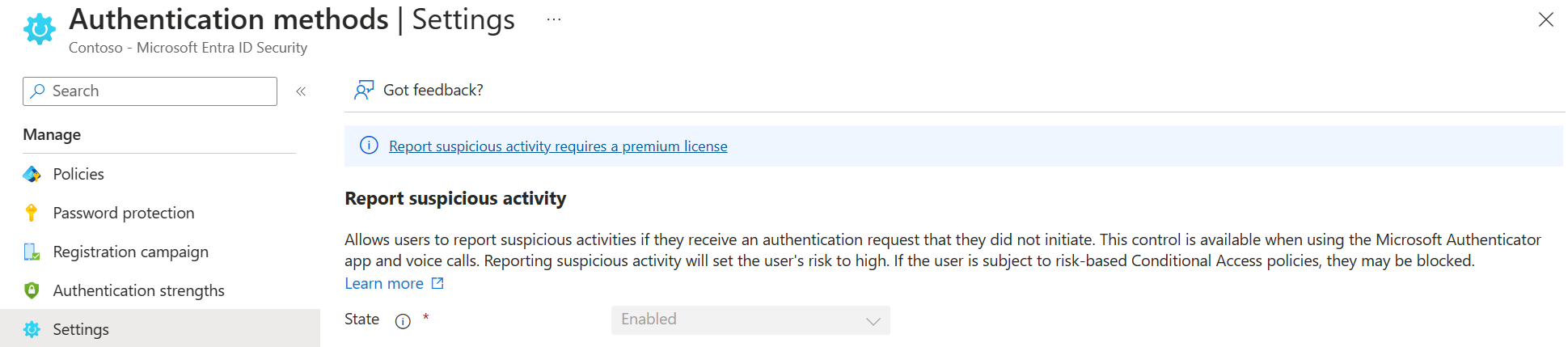

Сообщить о подозрительном действии

При получении неизвестного и подозрительного запроса MFA пользователи могут сообщать об этом действии с помощью Microsoft Authenticator или по телефону. Отчет о подозрительных действиях интегрирован с Microsoft Entra ID Protection для управления рисками, создания отчетов и администрирования с минимальными привилегиями.

Пользователи, которые сообщают о запросе MFA как подозрительном, назначаются со статусом высокий уровень риска пользователя. Администраторы могут использовать политики на основе рисков, чтобы ограничить доступ для этих пользователей или включить самостоятельный сброс пароля (SSPR) для пользователей, чтобы устранить проблемы самостоятельно.

Если у вас нет лицензии Microsoft Entra ID P2 для политик на основе рисков, можно использовать события обнаружения рисков вручную для идентификации и отключения затронутых пользователей или настройки автоматизации с помощью пользовательских рабочих процессов с Microsoft Graph. Дополнительные сведения об изучении и устранении рисков пользователей см. в следующем разделе:

- Практическое руководство. Изучение риска

- Практическое руководство. Устранение рисков и разблокировка пользователей

Чтобы включить Сообщить о подозрительной активности в разделе Настройки политики методов проверки подлинности:

- Войдите в центр администрирования Microsoft Entra как минимум администратор политики аутентификации.

- Перейдите к Защита>Методы проверки подлинности>Параметры.

- Установите параметр Сообщать о подозрительной активности на Включено. Эта функция остается отключенной, если вы выберете управление корпорацией Майкрософт. Дополнительные сведения об управляемых значениях Майкрософт см. в разделе "Защита методов проверки подлинности" в идентификаторе Microsoft Entra.

- Выберите всех пользователей или определенную группу.

- Если вы также загружаете пользовательские приветствия для арендатора, выберите код отчетности. Код отчетности — это номер, который пользователи ввели в свой телефон, чтобы сообщить о подозрительных действиях. Код отчетов применим только в том случае, если пользовательские приветствия также загружаются администратором политики аутентификации

. В противном случае код по умолчанию равен 0, независимо от любого значения, указанного в политике. - Нажмите кнопку Сохранить.

Устранение рисков для клиентов с лицензией Microsoft Entra ID P1

Когда пользователь сообщает запрос MFA как подозрительный, событие отображается в журналах входа (как вход, отклоненный пользователем), в журналах аудита и в отчете об обнаружении рисков.

| Отчет | Центр администрирования | Сведения |

|---|---|---|

| Отчет об обнаружении рисков | Защита>Защита личности>Обнаружение рисков | Тип обнаружения: пользователь сообщил о подозрительном действии Уровень риска: высокий Сообщил конечный пользователь |

| Журналы логов входа | Удостоверения>Мониторинг и состояние>Журналы входа>Сведения об аутентификации | Подробные сведения о результатах будут отображаться как отказ MFA |

| Журналы аудита | Идентификация, мониторинг и состояние>>Журналы аудита | Под типом действия появляется подозрительная активность. |

Примечание.

Пользователь не считается подвергающимся высокому риску, если он проходит аутентификацию без пароля.

Вы также можете запросить обнаружение рисков и пользователей, помеченных как рискованные с помощью Microsoft Graph.

| интерфейс программирования приложений (API) | Подробные сведения |

|---|---|

| Тип ресурса riskDetection | тип события риска: userReportedSuspiciousActivity |

| Список рискованныхUsers | riskLevel = высокий |

Для исправления вручную администраторы или вспомогательные службы могут попросить пользователей сбросить пароль с помощью самостоятельного сброса пароля (SSPR) или сделать это от их имени. Для автоматического исправления используйте API Microsoft Graph или PowerShell для создания скрипта, который изменяет пароль пользователя, заставляет SSPR, отменяет сеансы входа или временно отключает учетную запись пользователя.

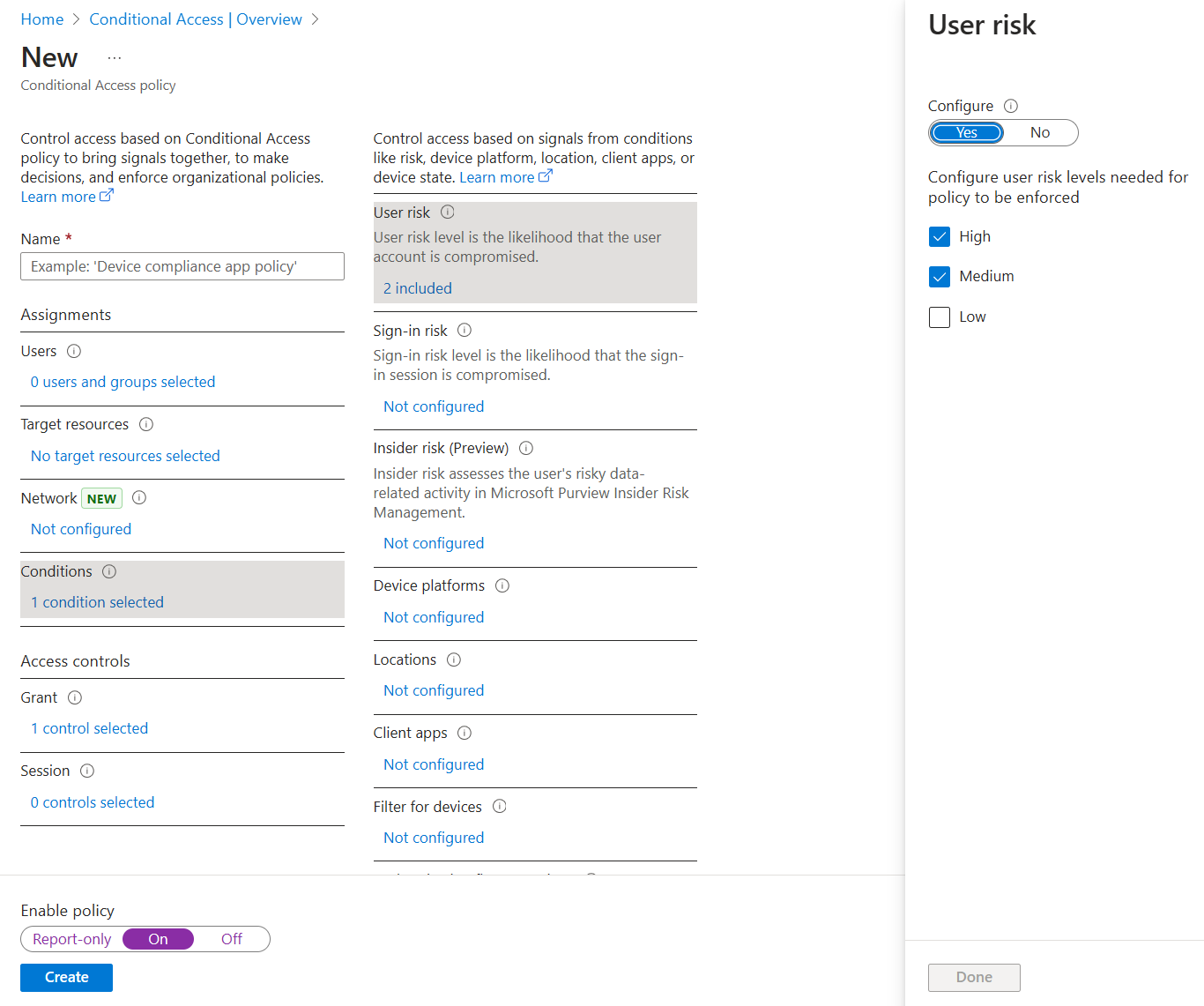

Устранение рисков для клиентов с лицензией Microsoft Entra ID P2

Клиенты с лицензией Microsoft Entra ID P2 могут использовать политики условного доступа на основе рисков для автоматического устранения риска пользователей в дополнение к параметрам лицензии Microsoft Entra ID P2.

Настройте политику, которая оценивает риск пользователя в разделе Условия>Риск пользователя. Найдите пользователей, где риск = высокий, чтобы заблокировать вход или требовать от них сброс пароля.

Для получения дополнительной информации смотрите политику условного доступа, основанную на риске при входе.

Токены OATH

Идентификатор Microsoft Entra поддерживает использование токенов OATH TOTP SHA-1, которые обновляют коды каждые 30 или 60 секунд. Вы можете приобрести эти маркеры у любого поставщика по выбору.

Аппаратные токены OATH TOTP, как правило, поставляются с предварительно запрограммированным в токене секретным ключом или начальным значением. Эти ключи необходимо ввести в идентификатор Microsoft Entra, как описано в следующих шагах. Максимальная длина секретного ключа — 128 символов, что может быть несовместимо с некоторыми маркерами. Секретный ключ может содержать только буквы a–z или A–Z и цифры 1–7. Он должен быть закодирован в Base32.

Программируемые аппаратные токены OATH TOTP, которые можно пересемянить, также могут быть настроены с Microsoft Entra ID в процессе установки программных токенов.

Аппаратные маркеры OATH поддерживаются как часть общедоступной предварительной версии. См. подробные сведения о дополнительных условиях использования предварительных выпусков Microsoft Azure.

После получения токенов их необходимо загрузить в формате файла значений, разделённых запятыми (CSV). Укажите UPN, серийный номер, секретный ключ, интервал времени, производителя и модель, как показано в этом примере:

upn,serial number,secret key,time interval,manufacturer,model

Helga@contoso.com,1234567,1234567abcdef1234567abcdef,60,Contoso,HardwareKey

Примечание.

Обязательно включите строку заголовка в CSV-файл.

- Войдите в Центр администрирования Microsoft Entra в качестве глобального администратора.

- Перейдите к Защите>Многофакторной аутентификации>OATH-токенам и отправьте CSV-файл.

В зависимости от размера CSV-файла этот процесс может занять несколько минут. Выберите Обновить, чтобы узнать текущее состояние. Если в файле есть ошибки, можно скачать их список в формате CSV-файла. Имена полей в скачанном CSV-файле отличаются от тех, что указаны в загруженной версии.

После устранения ошибок администратор может активировать каждый ключ, выбрав Активировать для токена и введя одноразовый пароль, отображаемый на токене.

Пользователи могут настроить сочетание до 5 аппаратных OATH-токенов или приложений проверки подлинности, таких как приложение Microsoft Authenticator, для использования в любое время.

Внимание

Убедитесь, что каждый токен назначен только одному пользователю. В будущем поддержка назначения одного маркера нескольким пользователям остановится, чтобы предотвратить риск безопасности.

Параметры телефонного звонка

Если пользователи получают телефонные звонки для запросов MFA, вы можете настроить их взаимодействие, например идентификатор вызывающей стороны или приветствие, которое они услышат.

В США, если вы не настроили идентификатор абонента MFA, голосовые звонки от Корпорации Майкрософт поступают из следующих номеров. Пользователи с фильтрами нежелательной почты должны исключить эти числа.

Номер по умолчанию: +1 (855) 330-8653

В следующей таблице перечислены дополнительные числа для разных стран или регионов.

| Страна или регион | Номер(а) |

|---|---|

| Австрия | +43 6703062076 |

| Бангладеш | +880 9604606026 |

| Китай | +44 1235619418, +44 1235619536, +44 1235619537, +44 1235619538, +44 1235619539, +44 1235619535, +44 7897087681, +44 7897087690, +44 7897087692, +66 977832930 |

| Хорватия | +385 15507766 |

| Эквадор | +593 964256042 |

| Эстония | +372 6712726 |

| Франция | +33 744081468 |

| Гана | +233 308250245 |

| Греция | +30 2119902739 |

| Гватемала | +502 23055056 |

| Гонконг, САР | +852 25716964 |

| Индия | +91 3371568300, +91 1205089400, +91 4471566601, +91 2271897557, +91 1203524400, +91 3335105700, +91 2235544120, +91 4435279600 |

| Иордания | +962 797639442 |

| Кения | +254 709605276 |

| Нидерланды | +31 202490048 |

| Нигерия | +234 7080627886 |

| Пакистан | +92 4232618686, +44 7897087681, +44 7897087690, +44 7897087692, +66 977832930 |

| Польша | +48 699740036 |

| Саудовская Аравия | +966 115122726 |

| ЮАР | +27 872405062 |

| Испания | +34 913305144 |

| Шри-Ланка | +94 117750440 |

| Швеция | +46 701924176 |

| Тайвань | +886 277515260, +886 255686508 |

| Турция | +90 8505404893 |

| Украина | +380 443332393 |

| ОАЭ | +971 44015046 |

| Вьетнам | +84 2039990161 |

Примечание.

Когда вызовы многофакторной проверки подлинности Microsoft Entra размещаются через общедоступную телефонную сеть, иногда звонки направляются через оператор, который не поддерживает идентификатор абонента. Из-за этого идентификатор вызывающего абонента не гарантируется, даже если многофакторная аутентификация Microsoft Entra всегда его отправляет. Это относится как к телефонным звонкам, так и к текстовым сообщениям, предоставляемым многофакторной проверкой подлинности Microsoft Entra. Если вам нужно проверить, является ли текстовое сообщение из многофакторной проверки подлинности Microsoft Entra, ознакомьтесь с краткими кодами, используемыми для отправки сообщений?.

Чтобы настроить собственный номер звонящего, выполните следующие действия.

- Перейдите к Защите>Многофакторной аутентификации>Настройкам телефонных вызовов.

- Задайте для параметра Идентификатор вызывающего абонента MFA номер, который нужно отображать на телефонах пользователей. Допустимы только номера телефонов США.

- Выберите Сохранить.

Примечание.

Когда вызовы многофакторной проверки подлинности Microsoft Entra размещаются через общедоступную телефонную сеть, иногда звонки направляются через оператор, который не поддерживает идентификатор абонента. Из-за этого идентификатор вызывающего объекта не гарантируется, хотя многофакторная проверка подлинности Microsoft Entra всегда отправляет его. Это относится как к телефонным звонкам, так и к текстовым сообщениям, предоставляемым многофакторной проверкой подлинности Microsoft Entra. Если вам нужно проверить, является ли текстовое сообщение из многофакторной проверки подлинности Microsoft Entra, ознакомьтесь с краткими кодами, используемыми для отправки сообщений?.

Пользовательские голосовые сообщения

Вы можете использовать собственные записи или приветствия для многофакторной проверки подлинности Microsoft Entra. Их можно использовать вместе с записями корпорации Майкрософт по умолчанию или вместо них.

Прежде чем начать, ознакомьтесь со следующими ограничениями:

- Поддерживаются только форматы файлов WAV и MP3.

- Максимальный размер файла составляет 1 МБ.

- Сообщения о проверке подлинности должны длиться меньше, чем 20 секунд. Сообщения, которые длиннее 20 секунд, могут вызвать сбой проверки. Если пользователь не успеет ответить до окончания сообщения, проверка прервется.

Особенности языка пользовательского сообщения

При воспроизведении пользовательского голосового сообщения для пользователя язык сообщения зависит от следующих факторов:

- Язык пользователя.

- Язык, обнаруживаемый в браузере пользователя.

- Другие сценарии аутентификации могут выполняться по-разному.

- Язык любых доступных пользовательских сообщений.

- Этот язык выбирает администратор при добавлении пользовательского сообщения.

Например, если имеется только одно настраиваемое сообщение, и оно на немецком языке:

- Пользователь, который выполняет аутентификацию на немецком языке, услышит немецкое пользовательское сообщение.

- Пользователь, который выполняет аутентификацию на английском языке, услышит стандартное английское сообщение.

Значения по умолчанию для пользовательских голосовых сообщений

Приведенные ниже примеры сценариев можно использовать для создания собственных пользовательских сообщений. Если не настроены пользовательские сообщения, то по умолчанию используются приведенные ниже фразы.

| Название сообщения | Скрипт |

|---|---|

| Проверка подлинности пройдена успешно | Вход выполнен успешно. До свидания. |

| Запрос на расширение | Благодарим за использование системы проверки входа Microsoft. Для продолжения нажмите клавишу с решеткой. |

| Активация | Благодарим за использование системы проверки входа Microsoft. Нажмите решетку, чтобы завершить проверку. |

| Проверка подлинности не пройдена — повторите | В проверке отказано. |

| Повтор (стандарт) | Благодарим за использование системы проверки входа Microsoft. Нажмите решетку, чтобы завершить проверку. |

| Приветствие (стандарт) | Благодарим за использование системы проверки входа Microsoft. Нажмите решетку, чтобы завершить проверку. |

| Приветствие (ПИН-код) | Благодарим за использование системы проверки входа Microsoft. Пожалуйста, введите ПИН-код, а затем нажмите решетку (#), чтобы завершить проверку. |

| Повтор (ПИН-код) | Благодарим за использование системы проверки входа Microsoft. Пожалуйста, введите ПИН-код, а затем нажмите решетку (#), чтобы завершить проверку. |

| Подсказка о расширении после цифр | Если вы уже на этом добавочном номере, нажмите клавишу решетки, чтобы продолжить. |

| Проверка подлинности не пройдена | Не удается выполнить вход в систему. Повторите попытку позже. Повторите попытку позже". |

| Приветствие активации (стандартное) | Благодарим за использование системы проверки входа Microsoft. Нажмите решетку, чтобы завершить проверку. |

| Повтор активации (стандартный) | Благодарим за использование системы проверки входа Microsoft. Нажмите решетку, чтобы завершить проверку. |

| Приветствие активации (ПИН-код) | Благодарим за использование системы проверки входа Microsoft. Пожалуйста, введите ПИН-код, а затем нажмите решетку (#), чтобы завершить проверку. |

| Запрос на ввод добавочного номера перед цифрами | Благодарим за использование системы проверки входа Microsoft. Переведите этот вызов на <добавочный номер>. |

Настройка пользовательского сообщения

Чтобы использовать пользовательские сообщения, выполните следующие действия.

- Перейдите к Защите>Многофакторной аутентификации>Настройкам телефонных вызовов.

- Щелкните Добавить приветствие.

- Выберите тип приветствия, например Приветствие (стандарт) или Проверка подлинности пройдена успешно.

- Выберите язык См. предыдущий раздел о поведении языка пользовательских сообщений.

- Пролистайте и выберите файл формата MP3 или WAV для загрузки.

- Нажмите кнопку Применить, а затем — Сохранить.

Параметры службы MFA

Параметры паролей приложений, доверенных IP-адресов, параметров проверки подлинности и запоминания многофакторной проверки подлинности на доверенных устройствах доступны в параметрах службы. Это устаревший портал.

Вы можете получить доступ к параметрам службы из Центра администрирования Microsoft Entra, перейдя в раздел Защита>, Многофакторная аутентификация>, Начало работы>, Настроить>, Дополнительные параметры MFA на базе облака. Откроется окно или вкладка с дополнительными параметрами службы.

Надежные IP-адреса

Условия расположения — это рекомендуемый способ настройки MFA с условным доступом из-за поддержки IPv6 и других улучшений. Дополнительные сведения об условиях расположения см. в разделе "Использование условия расположения" в политике условного доступа. Инструкции по определению расположений и созданию политики условного доступа см. в статье "Условный доступ: блокировка доступа по расположению".

Функция доверенных IP-адресов многофакторной аутентификации Microsoft Entra также обходит запросы MFA для пользователей, которые входят в систему из определенного диапазона IP-адресов. Вы можете задать диапазоны надежных IP-адресов для локальных сред. Когда пользователи находятся в одном из этих местоположений, запрос многофакторной аутентификации Microsoft Entra не появляется. Чтобы использовать функцию доверенных IP-адресов, необходим выпуск Microsoft Entra ID P1.

Примечание.

Надежные IP-адреса могут содержать диапазоны частных адресов только при использовании сервера MFA. Для облачной многофакторной проверки подлинности Microsoft Entra можно использовать только диапазоны общедоступных IP-адресов.

Диапазоны IPv6 поддержаны в именованных местах.

Если ваша организация использует расширение NPS для многофакторной проверки подлинности локальных приложений, то IP-адресом источника всегда будет адрес NPS-сервера, через который выполняется попытка проверки подлинности.

| Тип клиента Microsoft Entra | Параметры функции доверенных IP-адресов |

|---|---|

| Управляется | Определенный диапазон IP-адресов: администраторы указывают диапазон IP-адресов, которые могут обойти многофакторную проверку подлинности для пользователей, которые входят из интрасети компании. Можно настроить не более 50 диапазонов надежных IP-адресов. |

| Федерация |

Все федеративные пользователи: все федеративные пользователи, которые входят в систему внутри организации, могут обойти многофакторную проверку подлинности. Пользователи обходят проверки, предоставляя утверждение, выданное службами федерации Active Directory (AD FS). Определенный диапазон IP-адресов: администраторы указывают диапазон IP-адресов, которые могут обойти многофакторную проверку подлинности для пользователей, которые вошли из интрасети компании. |

Обход с использованием доверенных IP-адресов работает только внутри интрасети компании. Если выбрать параметр "Все федеративные пользователи" и пользователь входит за пределы интрасети компании, пользователь должен пройти проверку подлинности с помощью многофакторной проверки подлинности. Процесс остается таким же, даже если пользователь предоставляет утверждение AD FS.

Примечание.

Если политики MFA и условного доступа для каждого пользователя настроены в клиенте, необходимо добавить доверенных IP-адресов в политику условного доступа и обновить параметры службы MFA.

Взаимодействие с пользователем в корпоративной сети

Если функция доверенных IP-адресов отключена, для потоков браузера требуется многофакторная проверка подлинности. Пароли приложений требуются для более старых многофункциональных клиентских приложений.

При использовании доверенных IP-адресов многофакторная проверка подлинности не требуется для потоков браузера. Пароли приложений не требуются для более старых полнофункциональных клиентских приложений при условии, что пользователь не создал пароль приложения. После начала использования пароля приложения он становится обязательным.

Взаимодействие с пользователем вне корпоративной сети

Независимо от того, определены ли доверенные IP-адреса, для потоков браузера требуется многофакторная проверка подлинности. Пароли приложений требуются для более старых многофункциональных клиентских приложений.

Включение именованных местоположений с помощью условного доступа

Можно использовать правила условного доступа для определения именованных расположений, выполнив описанные ниже действия.

- Войдите в Центр администрирования Microsoft Entra как минимум в роли администратора условного доступа.

- Перейдите к Защита>Условный доступ>Именованные расположения.

- Выберите Новое расположение.

- Введите имя расположения.

- Выберите Отметить как надежное расположение.

- Введите диапазон IP-адресов в нотации CIDR для своей среды. Например, 40.77.182.32/27.

- Нажмите кнопку создания.

Включение функции надежных IP-адресов с помощью условного доступа

Чтобы включить надежные IP-адреса с помощью политик условного доступа, выполните приведенные ниже действия.

Войдите в Центр администрирования Microsoft Entra как минимум в роли администратора условного доступа.

Перейдите к Защита>Условный доступ>Именованные расположения.

Выберите Настроить доверенные IP-адреса для многофакторной проверки подлинности.

На странице Параметры службы в разделе Надежные IP-адреса выберите один из следующих вариантов:

Для запросов от федеративных пользователей, исходящих из моей интрасети. Чтобы выбрать этот вариант, установите флажок. Все федеративные пользователи, которые входят в систему из корпоративной сети, обходят многофакторную проверку подлинности с помощью утверждения, выданного AD FS. Убедитесь, что в службах AD FS установлено правило добавления утверждения интрасети для соответствующего трафика. Если правило не существует, создайте такое правило в AD FS:

c:[Type== "https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork"] => issue(claim = c);Примечание.

Опция Пропуск многофакторной аутентификации для запросов от федеративных пользователей во внутренней сети будет влиять на оценку условного доступа для местоположений. Любой запрос с утверждением insidecorporatenetwork будет рассматриваться как поступающий из надежного расположения, если этот параметр выбран.

Для запросов от определенного диапазона общедоступных IP-адресов. Чтобы выбрать этот вариант, введите IP-адреса в соответствующем текстовом поле в нотации CIDR.

- Для IP-адресов, которые находятся в диапазоне от xxx.xxx.xxx.1 до xxx.xxx.xxx.254, используйте такую нотацию, как xxx.xxx.xxx.0/24.

- Для одного IP-адреса используйте такую нотацию: xxx.xxx.xxx.xxx/32.

- Можно ввести до 50 диапазонов IP-адресов. Пользователи, которые входят из этих IP-адресов, обходят многофакторную проверку подлинности.

Выберите Сохранить.

Включение функции надежных IP-адресов с помощью параметров службы

Если вы не хотите использовать политики условного доступа для включения доверенных IP-адресов, можно настроить параметры службы для многофакторной проверки подлинности Microsoft Entra, выполнив следующие действия.

Войдите в центр администрирования Microsoft Entra как минимум администратор политики аутентификации.

Перейдите к Защита>Многофакторной аутентификации>Дополнительные настройки многофакторной аутентификации на облачной основе.

На странице параметров службы в разделе доверенных IP-адресов выберите один или оба из следующих параметров:

For requests from federated users on my intranet (Для запросов от федеративных пользователей, исходящих из моей интрасети). Чтобы выбрать этот вариант, установите флажок. Все федеративные пользователи, которые входят в систему из корпоративной сети, обходят многофакторную проверку подлинности с помощью утверждения, выданного AD FS. Убедитесь, что в службах AD FS установлено правило добавления утверждения интрасети для соответствующего трафика. Если правило не существует, создайте такое правило в AD FS:

c:[Type== "https://schemas.microsoft.com/ws/2012/01/insidecorporatenetwork"] => issue(claim = c);For requests from a specified range of IP address subnets (Для запросов от определенного диапазона IP-адресов подсетей). Чтобы выбрать этот вариант, введите IP-адреса в соответствующем текстовом поле в нотации CIDR.

- Для IP-адресов, которые находятся в диапазоне от xxx.xxx.xxx.1 до xxx.xxx.xxx.254, используйте такую нотацию, как xxx.xxx.xxx.0/24.

- Для одного IP-адреса используйте такую нотацию: xxx.xxx.xxx.xxx/32.

- Можно ввести до 50 диапазонов IP-адресов. Пользователи, которые входят из этих IP-адресов, обходят многофакторную проверку подлинности.

Выберите Сохранить.

Методы проверки

Вы можете выбрать методы проверки, которые будут доступны пользователям на портале параметров службы. Когда пользователи регистрируют свои учетные записи для многофакторной проверки подлинности Microsoft Entra, они выбирают предпочтительный метод проверки из параметров, которые вы включили. Руководство по процессу регистрации пользователей предоставляется в разделе "Настройка учетной записи для многофакторной проверки подлинности".

Внимание

В марте 2023 года мы объявили об отмене управления методами проверки подлинности в устаревших политиках многофакторной проверки подлинности и самостоятельном сбросе пароля (SSPR). Начиная с 30 сентября 2025 г. методы проверки подлинности нельзя управлять в этих устаревших политиках MFA и SSPR. Мы рекомендуем клиентам использовать ручное управление миграцией для перехода на политику методов аутентификации до даты прекращения поддержки. Сведения об управлении миграцией см. в статье "Как перенести параметры политики MFA и SSPR" в политику методов проверки подлинности для идентификатора Microsoft Entra ID.

Доступны следующие методы проверки.

| Метод | Описание |

|---|---|

| Звонок на телефон | Осуществляется автоматический голосовой вызов. Для проверки подлинности пользователь отвечает на вызов и нажимает кнопку # на телефоне. Этот номер телефона не синхронизируется в локальной службе Active Directory. |

| Текстовое сообщение на телефон | Отправляется текстовое сообщение, содержащее код проверки. Пользователю предлагается ввести код проверки в интерфейсе входа. Этот процесс предусматривает отправку одностороннего текстового сообщения. При использовании двустороннего текстового сообщения пользователь должен отправить ответ с определенным кодом. Двустороннее SMS устарело и больше не поддерживается после 14 ноября 2018 года. Администраторы должны активировать другой способ для пользователей, которые ранее использовали двусторонний обмен СМС. |

| Уведомление в мобильном приложении | Отправляется push-уведомление на телефон или зарегистрированное устройство пользователя. Пользователь просматривает уведомление и выбирает Проверить, чтобы выполнить проверку. Приложение Microsoft Authenticator доступно для Windows Phone, Android и iOS. |

| Код проверки из мобильного приложения или токен оборудования | Приложение Microsoft Authenticator создает код проверки OATH каждые 30 секунд. Пользователь вводит этот код проверки в интерфейсе входа. Приложение Microsoft Authenticator доступно для Windows Phone, Android и iOS. |

Для получения дополнительной информации см. Какие методы аутентификации и верификации доступны в Microsoft Entra ID?.

Включение и отключение способов проверки подлинности

Чтобы включить или отключить методы проверки, выполните следующие действия.

- Войдите в центр администрирования Microsoft Entra как минимум администратор политики аутентификации.

- Перейдите к Идентификация>Пользователи>Все пользователи.

- Выберите MFA для каждого пользователя.

- В разделе Многофакторная проверка подлинности в верхней части страницы выберите параметры службы.

- На странице параметров службы в разделе "Параметры проверки" установите или снимите соответствующие флажки.

- Выберите Сохранить.

Помните многофакторную проверку подлинности

Функция многофакторной проверки подлинности позволяет пользователям обойти последующие проверки в течение указанного количества дней после успешного входа на устройство с помощью MFA. Чтобы повысить удобство использования и свести к минимуму количество операций многофакторной проверки подлинности на определенном устройстве, выберите длительность 90 дней или меньше.

Внимание

Если учетная запись или устройство скомпрометированы, сохранение данных MFA для доверенных устройств может повлиять на безопасность. В случае потери доверенного устройства или компрометации учетной записи организации следует отозвать сеансы MFA.

Действие отзыва отменяет состояние доверия со всех устройств, и пользователю необходимо снова выполнить многофакторную аутентификацию. Вы также можете указать пользователям восстановить исходное состояние MFA на своих устройствах, как указано в разделе "Управление параметрами для многофакторной проверки подлинности".

Как работает функция

Функция многофакторной проверки подлинности задает постоянный файл cookie в браузере, когда пользователь выбирает параметр "Не запрашивать еще раз X дней" при входе. До истечения срока действия файла cookie пользователю не будет повторно предлагаться выполнить MFA в этом браузере. Если пользователь на том же устройстве откроет другой браузер или очистит файлы cookie, запрос на проверку отобразится снова.

Опция Не спрашивать снова в течение X дней не отображается в приложениях, отличных от браузеров, независимо от того, поддерживает ли приложение современную аутентификацию. Эти приложения используют токены обновления, которые предоставляют новые маркеры доступа каждый час. При проверке маркера обновления Microsoft Entra ID проверяет, была ли последняя многофакторная аутентификация в течение указанного количества дней.

Функция сокращает количество проверок подлинности в веб-приложениях, которые обычно запрашиваются каждый раз. Если настроена меньшая длительность, функция может увеличить число проверок подлинности для современных клиентов проверки подлинности, которые обычно запрашивают проверку каждые 180 дней. Кроме того, она увеличивает количество операций аутентификации при использовании с политиками условного доступа.

Внимание

Функция запомнить многофакторную аутентификацию не совместима с функцией сохранять меня в системе в AD FS, когда пользователи выполняют многофакторную аутентификацию для AD FS через сервер MFA или стороннее решение многофакторной аутентификации.

Если пользователи выбирают оставаться в системе в AD FS и помечают свое устройство как доверенное для MFA, пользователь не проверяется автоматически после истечения количества дней, отведенных на запоминание многофакторной аутентификации. Microsoft Entra ID запрашивает новую многофакторную аутентификацию, но AD FS возвращает токен с исходным MFA подтверждением и датой, вместо повторного выполнения многофакторной аутентификации. Эта реакция задает цикл проверки между идентификатором Microsoft Entra и AD FS.

Функция запоминания многофакторной аутентификации несовместима с пользователями B2B и не будет отображаться для пользователей B2B при входе в приглашенные клиента.

Функция запоминания многофакторной аутентификации не совместима с управлением условным доступом по частоте входа. Подробнее см. в статье Настройка управления сеансами проверки подлинности с помощью условного доступа.

Включение запоминания многофакторной проверки подлинности

Чтобы включить и настроить для пользователей возможность сохранять состояние MFA и избегать повторных запросов, выполните следующие шаги:

- Войдите в центр администрирования Microsoft Entra как минимум администратор политики аутентификации.

- Перейдите к Идентификация>Пользователи>Все пользователи.

- Выберите MFA для каждого пользователя.

- В разделе Многофакторная проверка подлинности в верхней части страницы выберите параметры службы.

- На странице параметров службы в разделе "Многофакторная проверка подлинности" выберите "Разрешить пользователям запоминать многофакторную проверку подлинности на устройствах, которым они доверяют".

- Задайте количество дней, чтобы разрешить доверенным устройствам обходить многофакторную проверку подлинности. Для оптимального взаимодействия с пользователями увеличьте продолжительность до 90 или более дней.

- Выберите Сохранить.

Пометка устройства как доверенного

После включения функции многофакторной проверки подлинности пользователи могут пометить устройство как доверенное при входе, нажав кнопку "Не спрашивать снова".

Следующие шаги

Подробнее см. в разделе Какие методы аутентификации и проверки доступны в Microsoft Entra ID?