Метка конфиденциальности для Power BI и ресурсов данных для обеспечения соответствия требованиям PSPF для правительства Австралии

В этой статье приводятся рекомендации для австралийских государственных организаций по расширению возможностей маркировки конфиденциальности Microsoft Purview в источниках данных. Его цель — продемонстрировать, как эти возможности могут укрепить подход организации к безопасности данных путем маркировки информации в исходных системах. Рекомендации, приведенные в этой статье, предназначены для реализации подходов к классификации и защите информации, описанных в платформе политики защиты безопасности (PSPF).

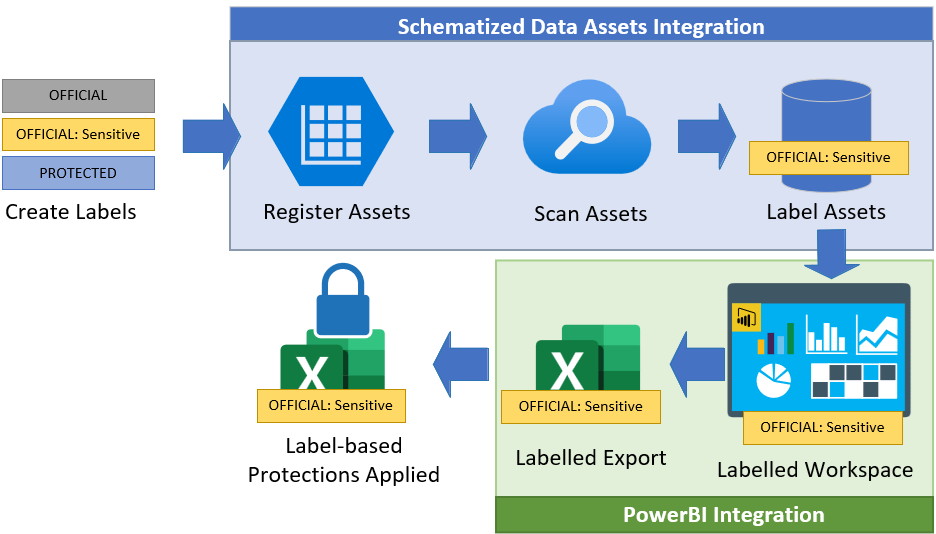

Существуют две возможности Microsoft Purview, которые расширяют возможности меток конфиденциальности в области данных и аналитики, а также связанные с ними средства защиты:

Схематизированные ресурсы данных или возможности карты данных позволяют нам определять конфиденциальную информацию, находясь в системах баз данных, и применять метки к данным на месте.

Интеграция Power BI позволяет присваивать метки ресурсам Power BI, включая панели мониторинга, отчеты, наборы данных, потоки данных, отчеты с разбивкой на страницы и PBIX-файлы Power BI. Метки можно поддерживать во всех экспортированных файлах Excel или PDF, а шифрование Azure Rights Management на основе меток можно применять к экспортируемым элементам.

Цель этих возможностей заключается в более эффективной поддержке защиты информации на протяжении всего жизненного цикла. Например:

Примечание.

Эти функции в настоящее время находятся в предварительной версии и должны быть включены в предварительной версии с помощью запроса, доступного в меню Information Protection > Метки.

Ресурсы со схематизированными данными

Схематизированные метки активов данных позволяют автоматически применять метки к данным, например к данным, находящимся в столбцах базы данных. Цель этой службы заключается в том, чтобы обеспечить идентификацию конфиденциальной информации в исходных системах и использовать эту идентификацию для защиты информации на протяжении всего жизненного цикла и использования в любых подключенных системах. Метка информации в источнике также может помочь упростить управление информацией в подчиненных системах, облегчая необходимость использования таких средств, как точное сопоставление данных, для идентификации содержимого после экспорта.

Параметры ресурсов схематизированных данных можно включить для метки с помощью область параметров в конфигурации метки.

После включения схемы ресурсов данных область выбраны типы конфиденциальной информации (как описано в разделе Идентификация конфиденциальной информации), соответствующие настраиваемой метке. Этот процесс похож на рекомендацию меток на основе обнаружения конфиденциального содержимого.

После настройки меток необходимо зарегистрировать ресурсы данных. Метки конфиденциальности поддерживаются для следующих источников данных:

- SQL Server

- База данных Azure SQL

- Управляемый экземпляр SQL Azure

- Рабочие области Azure Synapse Analytics

- Azure Cosmos DB для NoSQL

- База данных Azure для MySQL

- База данных Azure для PostgreSQL

- Azure Data Explorer

Службе требуется время для проверки источника данных на наличие определенных конфиденциальных сведений. Каталог Microsoft Purview, доступный в портал Azure, можно использовать для просмотра помеченной конфиденциальной информации.

Дополнительные сведения о схематизированных ресурсах данных и маркировке с помощью Схема данных Microsoft Purview см. в разделе Метка в Схема данных Microsoft Purview.

Интеграция с Power BI

Возможность того, чтобы метка конфиденциальности была доступна для приложения к содержимому Power BI, привязана к метке "файл" область.

Чтобы использовать интеграцию меток Power BI, сначала необходимо включить параметры Information Protection на портале администрирования Power BI в параметрах организации.

В параметрах администратора power BI Information Protection доступны следующие параметры:

| Setting | Назначение |

|---|---|

| Разрешить пользователям применять метки конфиденциальности к содержимому | Включает интеграцию MPIP с Power BI и должен быть включен, чтобы разрешить маркировку элементов Power BI. |

| Применение меток конфиденциальности из источников данных к данным в Power BI | Этот параметр позволяет наследовать метки от меток, применяемых к исходным сведениям, таким как Azure Synapse Analytics и базы данных Azure SQL. Эта возможность основана на функциях Schematized Data Assets, которые обсуждались в предыдущем разделе. |

| Автоматическое применение меток конфиденциальности к нижестоящему содержимому | Этот параметр позволяет наследовать метки для элементов, созданных из ресурсов данных Power BI. Например, метка, применяемая к набору данных, проходит через отчеты и панели мониторинга, использующие содержимое. Наследуемые метки не перезаписываются вручную и рассматриваются как бесплатные для ISM-0271, обеспечивая минимальный уровень защиты подчиненных элементов. |

| Разрешить администраторам рабочей области переопределять автоматически примененные метки конфиденциальности | Этот параметр позволяет администраторам рабочей области переопределять метки, которые автоматически помечаются с помощью предыдущего параметра. Этот параметр доступен в дополнение к возможности администратора изменять метки, чтобы переопределить элементы управления на основе Azure Rights Management, которые могут блокировать администраторов или пользователей из элементов. |

| Запретить доступ к содержимому с защищенными метками по ссылке для всех пользователей в вашей организации | Этот параметр настраивает параметры общего доступа, чтобы ограничить доступ пользователей, которые создают ссылки в организации , уменьшая потенциальную уязвимость к данным. |

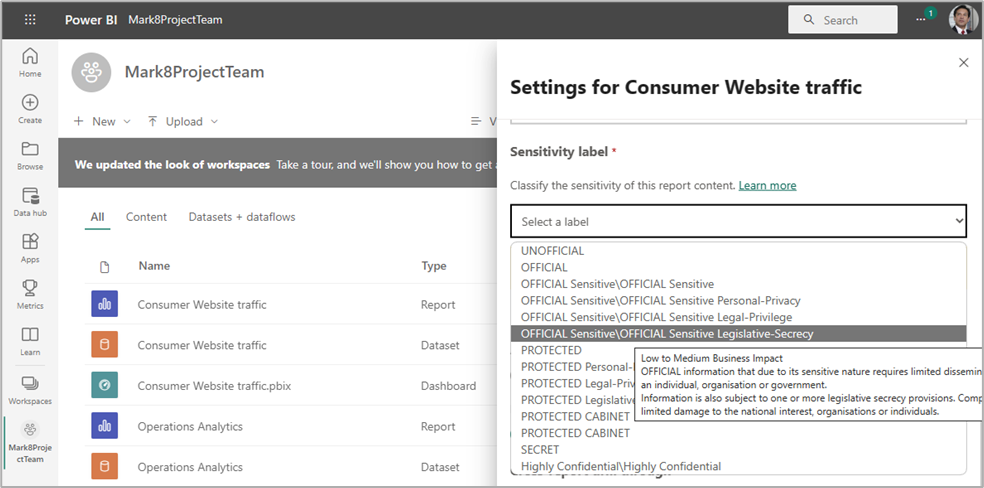

После настройки параметров Information Protection Power BI и наличия времени для репликации меток в служба Power BI метки становятся доступными для приложения к ресурсам Power BI. Например:

Как обсуждалось во время политик меток конфиденциальности, политики меток можно настроить для принудительного применения меток для всего содержимого Power BI.

Включение этого параметра в дополнение к параметру подчиненного содержимого Power BI может помочь обеспечить защиту конфиденциальной информации, созданной или просматриваемой с помощью Power BI, в соответствии с политиками защиты от потери данных организации, в том числе рекомендуемыми для предотвращения неправильного распространения конфиденциальной информации безопасности.

Эти параметры расширяют возможности организации в соответствии с политикой PSPF 8. Основное требование 1. Это связано с тем, что они позволяют расширять классификации, маркировки и связанные элементы управления в расположениях Power BI.

| Требование | Detail (Сведения) |

|---|---|

| Политика PSPF 8, требование 1 (основное требование) — идентификация запасов информации (версия 2018.6) | Инициатор должен определить, является ли создаваемая информация официальной (предназначенной для использования в качестве официальной записи) и является ли эта информация конфиденциальной или секретной. |

Параметры нижестоящего содержимого Power BI будут автоматически применять метку в зависимости от конфиденциальности исходных сведений. Обычно это не используется в параметрах для государственных организаций, так как оно не выполняется в политике PSPF 8. Основное требование 2. Причина заключается в том, что метка применяется к содержимому без необходимости оценки конфиденциальности информации.

| Требование | Detail (Сведения) |

|---|---|

| Требование 2 политики PSPF 8 (основное требование) — оценка конфиденциальности и классификации безопасности информационных запасов (версия 2018.6) | Чтобы решить, какую классификацию безопасности следует применить, инициатор должен: и. Оцените ценность, важность или конфиденциальность официальной информации, учитывая потенциальный ущерб правительству, национальным интересам, организациям или отдельным лицам, который может возникнуть в случае компрометации конфиденциальности информации (см. следующую таблицу). ii. Установите классификацию безопасности на самом низком разумном уровне. |

Могут возникать исключительные обстоятельства, требующие выполнения этой функции (например, правительственный механизм (MoG), когда массовые данные перемещаются из целевой группы в отдел), поэтому для этой цели он включен.

Дополнительные сведения о включении интеграции с Power BI, предварительные требования см. в статье Включение меток конфиденциальности в Power BI.