Como Defender for Cloud Apps ajuda a proteger o seu ambiente do Salesforce

Enquanto principal fornecedor de cloud crm, o Salesforce incorpora grandes quantidades de informações confidenciais sobre clientes, manuais de procedimentos de preços e negócios importantes dentro da sua organização. Sendo uma aplicação crítica para a empresa, o Salesforce é acedido e utilizado por pessoas dentro da sua organização e por outras pessoas fora da mesma (como parceiros e empreiteiros) para vários fins. Em muitos casos, uma grande parte dos seus utilizadores que acedem ao Salesforce têm pouca consciência da segurança e podem colocar as suas informações confidenciais em risco ao partilhá-la involuntariamente. Noutros casos, os atores maliciosos podem obter acesso aos seus recursos mais confidenciais relacionados com o cliente.

Ligar o Salesforce ao Defender for Cloud Apps fornece informações melhoradas sobre as atividades dos seus utilizadores, fornece deteção de ameaças através de deteções de anomalias baseadas em machine learning e deteções de proteção de informações (como detetar a partilha de informações externas), ativa controlos de remediação automatizados e deteta ameaças de aplicações de terceiros ativadas na sua organização.

Utilize este conector de aplicações para aceder às funcionalidades da Gestão da Postura de Segurança (SSPM) SaaS, através de controlos de segurança refletidos na Classificação de Segurança da Microsoft. Saiba mais.

Principais ameaças

- Contas comprometidas e ameaças internas

- Fuga de dados

- Privilégios elevados

- Deteção de segurança insuficiente

- Aplicações maliciosas de terceiros e suplementos do Google

- Ransomware

- Bring Your Own Device (BYOD) não gerido

Como Defender for Cloud Apps ajuda a proteger o seu ambiente

- Detetar ameaças na cloud, contas comprometidas e utilizadores maliciosos

- Detetar, classificar, etiquetar e proteger dados regulados e confidenciais armazenados na cloud

- Descobrir e gerir aplicações OAuth que têm acesso ao seu ambiente

- Impor políticas DLP e de conformidade para dados armazenados na cloud

- Limitar a exposição de dados partilhados e impor políticas de colaboração

- Utilizar o registo de auditoria de atividades para investigações forenses

Gestão da postura de segurança SaaS

Ligue o Salesforce para obter automaticamente recomendações de segurança para o Salesforce na Classificação de Segurança da Microsoft.

Em Classificação de Segurança, selecione Ações recomendadas e filtre porSalesforce de Produtos = . Por exemplo, as recomendações para o Salesforce incluem:

- Exigir a verificação de identidade durante o registo da autenticação multifator (MFA)

- Impor intervalos de IP de início de sessão em cada pedido

- Máximo de tentativas de início de sessão inválidas

- Requisito de complexidade da palavra-passe

Para mais informações, consulte:

Controlar o Salesforce com políticas e modelos de política incorporados

Pode utilizar os seguintes modelos de política incorporados para detetar e notificá-lo sobre potenciais ameaças:

| Tipo | Name |

|---|---|

| Política de deteção de anomalias incorporada |

Atividade de endereços IP anónimos Atividade do país com pouca frequência Atividade de endereços IP suspeitos Viagem impossível Atividade realizada pelo utilizador terminado (requer Microsoft Entra ID como IdP) Várias tentativas de início de sessão falhadas Atividades administrativas invulgares Atividades de eliminação de ficheiros invulgares Atividades de partilha de ficheiros invulgares Atividades representadas invulgares Atividades invulgares de transferência de múltiplos ficheiros |

| Modelo de política de atividade | Início de sessão a partir de um endereço IP de risco Transferência em massa por um único utilizador |

| Modelo de política de ficheiros | Detetar um ficheiro partilhado com um domínio não autorizado Detetar um ficheiro partilhado com endereços de e-mail pessoais |

Para obter mais informações sobre como criar políticas, veja Criar uma política.

Automatizar controlos de governação

Além da monitorização de potenciais ameaças, pode aplicar e automatizar as seguintes ações de governação do Salesforce para remediar ameaças detetadas:

| Tipo | Ação |

|---|---|

| Governação de utilizadores | - Notificar os utilizadores de alertas pendentes - Enviar resumo da violação de DLP aos proprietários de ficheiros - Suspender utilizador - Notificar o utilizador em alerta (através de Microsoft Entra ID) - Exigir que o utilizador inicie sessão novamente (através de Microsoft Entra ID) - Suspender utilizador (através de Microsoft Entra ID) |

| Governação de aplicações OAuth | - Revogar a aplicação OAuth para utilizadores |

Para obter mais informações sobre como remediar ameaças a partir de aplicações, veja Governar aplicações ligadas.

Proteger o Salesforce em tempo real

Reveja as nossas melhores práticas para proteger e colaborar com utilizadores externos e bloquear e proteger a transferência de dados confidenciais para dispositivos não geridos ou de risco.

Ligar o Salesforce ao Microsoft Defender for Cloud Apps

Esta secção fornece instruções para ligar Microsoft Defender for Cloud Apps à sua conta do Salesforce existente com a API do conector de aplicações. Esta ligação dá-lhe visibilidade e controlo sobre a utilização do Salesforce.

Utilize este conector de aplicações para aceder às funcionalidades da Gestão da Postura de Segurança (SSPM) SaaS, através de controlos de segurança refletidos na Classificação de Segurança da Microsoft. Saiba mais.

Como ligar o Salesforce ao Defender for Cloud Apps

Nota

O Salesforce Shield deve estar disponível para a sua instância do Salesforce como pré-requisito para esta integração em todas as capacidades suportadas, exceto no SSPM

Recomenda-se ter uma conta de administrador de serviço dedicada para Defender for Cloud Apps.

Confirme que a API REST está ativada no Salesforce.

A sua conta do Salesforce tem de ser uma das seguintes edições que incluem suporte para a API REST:

Desempenho, Empresa, Ilimitado ou Programador.

A edição Professional não tem a API REST por predefinição, mas pode ser adicionada a pedido.

Verifique se a sua edição tem a API REST disponível e ativada da seguinte forma:

Inicie sessão na sua conta do Salesforce e aceda à Home page da Configuração .

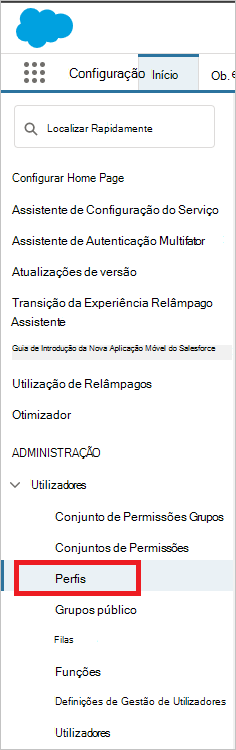

Em Administração ->Utilizadores, aceda à página Perfis.

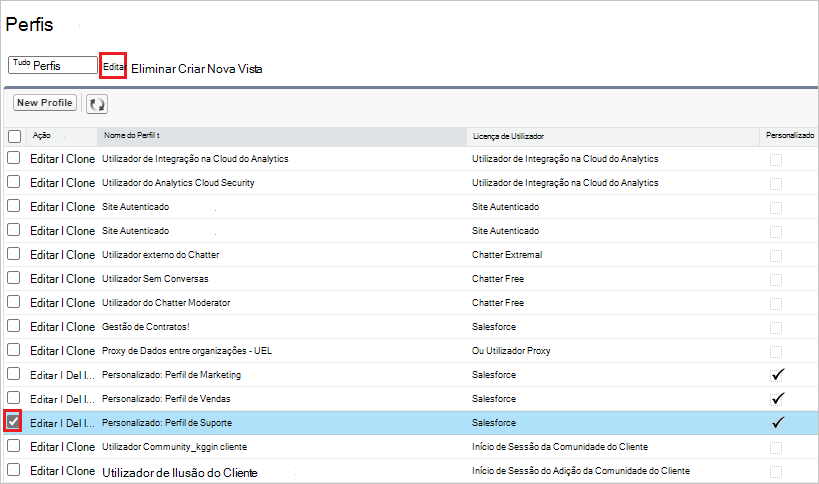

Crie um novo perfil ao selecionar Novo Perfil.

Escolha o perfil que acabou de criar para implementar Defender for Cloud Apps e selecione Editar. Este perfil será utilizado para a conta de serviço Defender for Cloud Apps para configurar o Conector de aplicações.

Certifique-se de que tem as seguintes caixas de verificação ativadas:

- API Ativada

- Ver Todos os Dados

- Gerir Conteúdo CRM do Salesforce

- Gerir Utilizadores

- Consultar Todos os Ficheiros

- Modificar Metadados através das Funções da API de Metadados

Se estas caixas de verificação não estiverem selecionadas, poderá ter de contactar o Salesforce para as adicionar à sua conta.

Se a sua organização tiver o Conteúdo CRM do Salesforce ativado, certifique-se de que a conta administrativa atual também o tem ativado.

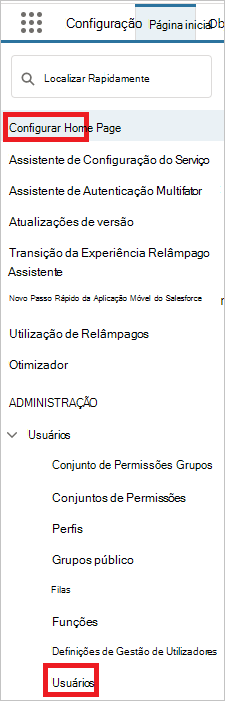

Aceda à Home page de Configuração do Salesforce.

Em Administração ->Utilizadores, aceda à página Utilizadores.

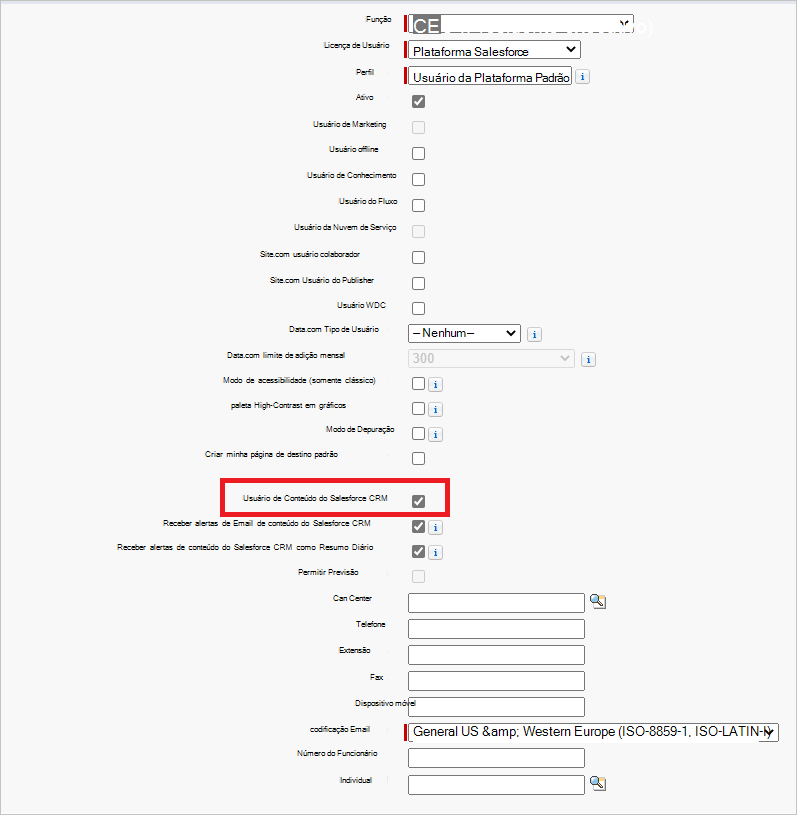

Selecione o utilizador administrativo atual para o utilizador Defender for Cloud Apps dedicado.

Certifique-se de que a caixa de verificação Utilizador de Conteúdo crm do Salesforce está selecionada.

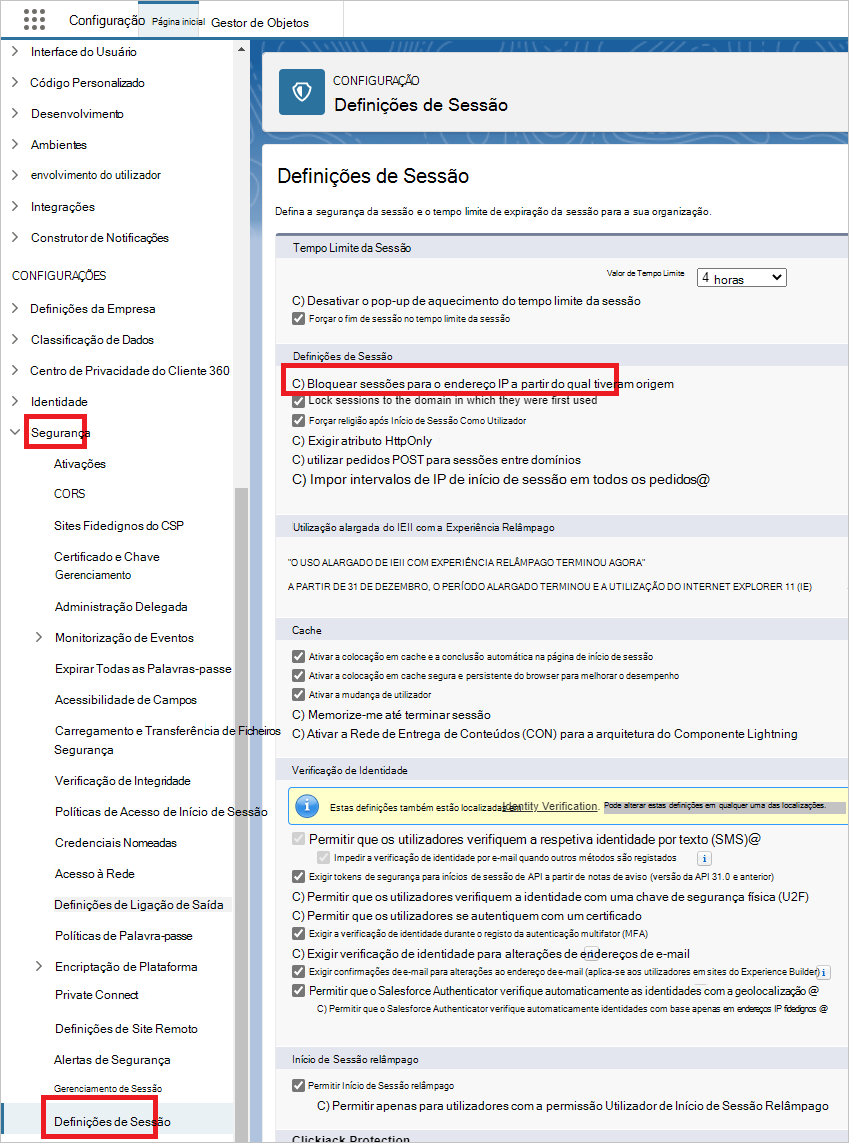

Aceda a Configurar Base ->Segurança ->Definições de Sessão. Em Definições de Sessão, certifique-se de que a caixa de verificação Bloquear sessões para o endereço IP a partir do qual tiveram origemnão está selecionada.

Seleccione Guardar.

Aceda a Aplicações ->Definições de Funcionalidades ->Ficheiros do Salesforce ->Entregas de Conteúdo e Ligações Públicas.

Selecione Editar e, em seguida, selecione A funcionalidade Entregas de Conteúdo Selecionadas pode ser ativada para os utilizadores

Seleccione Guardar.

Nota

A funcionalidade Entregas de Conteúdo tem de estar ativada para Defender for Cloud Apps consultar dados de partilha de ficheiros. Para obter mais informações, veja ContentDistribution ( ContentDistribution).

Como ligar Defender for Cloud Apps ao Salesforce

Na consola do Defender for Cloud Apps, selecione Investigar e, em seguida, Aplicações ligadas.

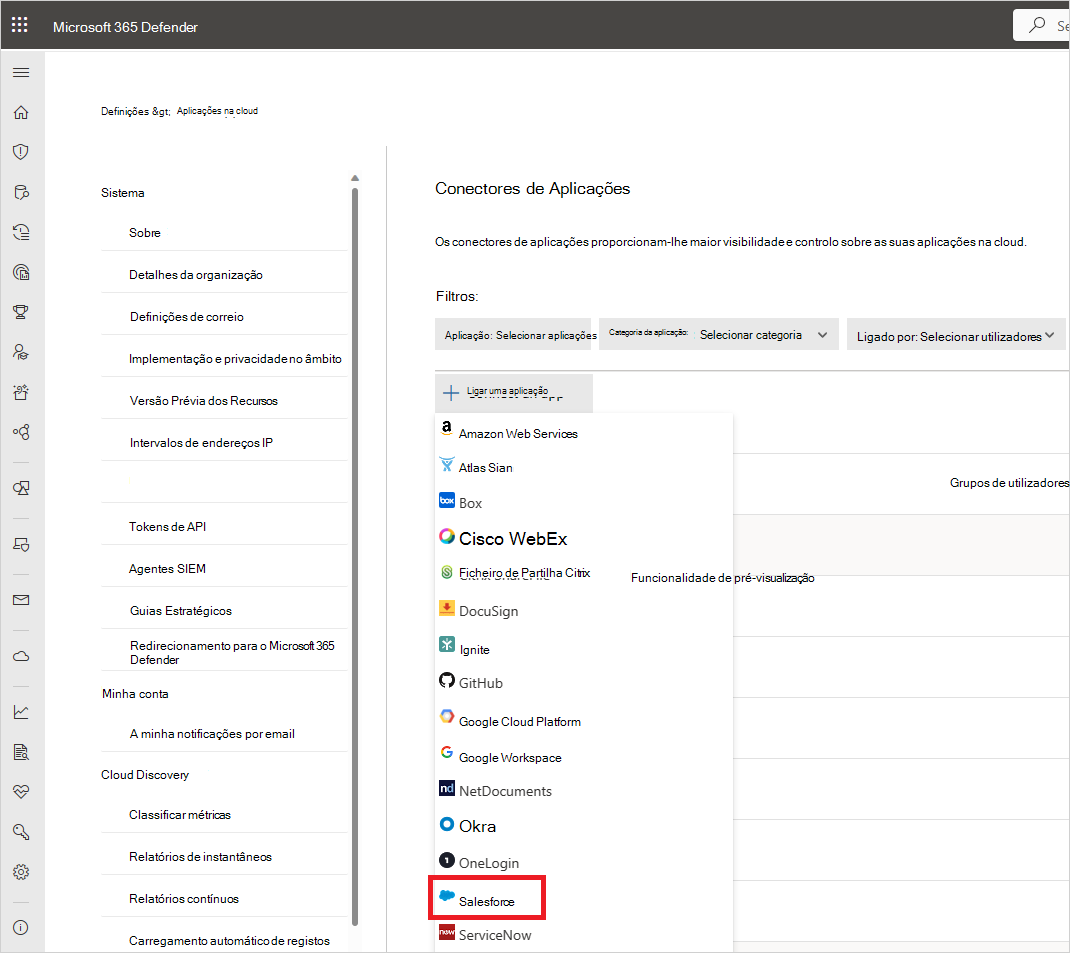

Na página Conectores de aplicações , selecione +Ligar uma aplicação seguido do Salesforce.

Na janela seguinte, atribua um nome à ligação e selecione Seguinte.

Na página Seguir a ligação , selecione Ligar Salesforce.

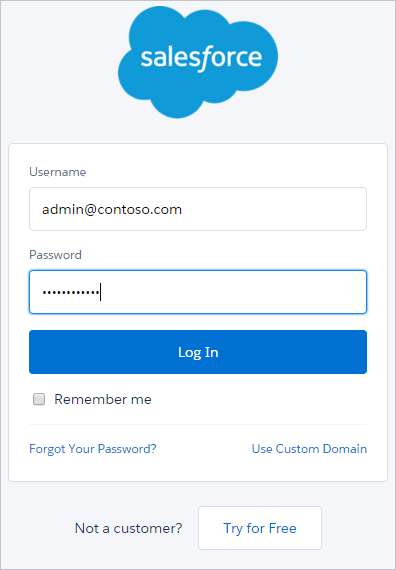

Esta ação abre a página de início de sessão do Salesforce. Introduza as suas credenciais para permitir Defender for Cloud Apps acesso à aplicação Salesforce da sua equipa.

O Salesforce irá perguntar-lhe se pretende permitir Defender for Cloud Apps acesso às informações da sua equipa e ao registo de atividades e efetuar qualquer atividade como qualquer membro da equipa. Para continuar, selecione Permitir.

Neste momento, receberá um aviso de êxito ou falha para a implementação. Defender for Cloud Apps está agora autorizado no Salesforce.com.

Novamente na consola do Defender for Cloud Apps, deverá ver que a mensagem Salesforce foi ligada com êxito.

No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud. Em Aplicações ligadas, selecione Conectores de Aplicações. Certifique-se de que o estado do Conector de Aplicações ligado está Ligado.

Depois de ligar o Salesforce, receberá Eventos da seguinte forma: Registar eventos e Configurar o Registo de Auditoria durante sete dias antes da ligação, EventMonitoring 30 dias ou um dia atrás, dependendo da licença Do Salesforce EventMonitoring. A API de Defender for Cloud Apps comunica diretamente com as APIs disponíveis no Salesforce. Uma vez que o Salesforce limita o número de chamadas à API que pode receber, Defender for Cloud Apps tem isto em conta e respeita a limitação. As APIs do Salesforce enviam cada resposta com um campo para os contadores de API, incluindo o total disponível e o restante. Defender for Cloud Apps calcula isto numa percentagem e certifica-se de que deixa sempre 10% das chamadas à API disponíveis restantes.

Nota

Defender for Cloud Apps limitação é calculada apenas nas suas próprias chamadas à API com o Salesforce, não com as de outras aplicações a fazer chamadas à API com o Salesforce. A limitação das chamadas à API devido à limitação pode abrandar a velocidade a que os dados são ingeridos no Defender for Cloud Apps, mas geralmente é efetuada durante a noite.

Nota

Se a instância do Salesforce não estiver em inglês, certifique-se de que seleciona o valor de atributo de idioma adequado para a conta de administrador do serviço de integração.

Para alterar o atributo de idioma, navegue para Administração ->Utilizadores ->Utilizador e abra a conta de administrador do sistema de integração. Agora, navegue para Definições de Região ->Idioma e selecione o idioma pretendido.

Os eventos do Salesforce são processados por Defender for Cloud Apps da seguinte forma:

- Eventos de início de sessão a cada 15 minutos

- Configurar registos de auditoria a cada 15 minutos

- Registos de eventos a cada 1 hora. Para obter mais informações sobre os eventos do Salesforce, veja Utilizar a monitorização de eventos.

Se tiver problemas ao ligar a aplicação, veja Resolução de Problemas dos Conectores de Aplicações.

Passos seguintes

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do produto, abra um pedido de suporte.