Ligar e gerir um Instância Gerenciada de SQL do Azure no Microsoft Purview

Este artigo descreve como registar e Instância Gerenciada de SQL do Azure, bem como como autenticar e interagir com o Instância Gerenciada de SQL do Azure no Microsoft Purview. Para obter mais informações sobre o Microsoft Purview, leia o artigo introdutório.

Recursos compatíveis

| Extração de Metadados | Verificação Completa | Análise Incremental | Análise de Âmbito | Classificação | Rotulamento | Política de Acesso | Linhagem | Compartilhamento de Dados | Modo de exibição ao vivo |

|---|---|---|---|---|---|---|---|---|---|

| Sim | Sim | Sim | Sim | Sim | Sim | Sim | Limitado** | Não | Não |

** A linhagem é suportada se o conjunto de dados for utilizado como origem/sink no Data Factory atividade Copy

Pré-requisitos

Uma conta do Azure com uma subscrição ativa. Crie uma conta gratuitamente.

Terá de ser Administrador de Origem de Dados e Leitor de Dados para registar uma origem e geri-la no portal de governação do Microsoft Purview. Consulte a nossa página Permissões do Microsoft Purview para obter detalhes.

Configurar o ponto final público no Instância Gerenciada de SQL do Azure

Observação

Agora, suportamos a análise SQL do Azure Managed Instances através da ligação privada com pontos finais privados de ingestão do Microsoft Purview e uma VM de runtime de integração autoalojada. Para obter mais informações relacionadas com os pré-requisitos, consulte Ligar ao Seu Microsoft Purview e analisar origens de dados de forma privada e segura

Registrar

Esta secção descreve como registar um Instância Gerenciada de SQL do Azure no Microsoft Purview com o portal de governação do Microsoft Purview.

Autenticação para registo

Se precisar de criar uma nova autenticação, terá de autorizar o acesso à base de dados para Banco de Dados SQL Instância Gerenciada de SQL. Existem três métodos de autenticação que o Microsoft Purview suporta atualmente:

- Identidade gerida atribuída pelo sistema ou pelo utilizador

- Principal de Serviço

- Autenticação do SQL

Identidade gerida atribuída pelo sistema ou utilizador para registar

Observação

Se estiver a utilizar Pontos Finais Privados para ligar ao Microsoft Purview, a identidade gerida não é suportada.

Pode utilizar a identidade gerida (SAMI) atribuída pelo sistema do Microsoft Purview ou uma identidade gerida atribuída pelo utilizador (UAMI) para autenticar. Ambas as opções permitem-lhe atribuir autenticação diretamente ao Microsoft Purview, tal como faria para qualquer outro utilizador, grupo ou principal de serviço. A identidade gerida atribuída pelo sistema do Microsoft Purview é criada automaticamente quando a conta é criada e tem o mesmo nome que a sua conta do Microsoft Purview. Uma identidade gerida atribuída pelo utilizador é um recurso que pode ser criado de forma independente. Para criar uma, pode seguir o nosso guia de identidade gerida atribuída pelo utilizador.

Pode encontrar o ID do Objeto de identidade gerida no portal do Azure ao seguir estes passos:

Para a identidade gerida atribuída pelo sistema da conta do Microsoft Purview:

- Abra o portal do Azure e navegue para a sua conta do Microsoft Purview.

- Selecione o separador Propriedades no menu do lado esquerdo.

- Selecione o valor ID do objeto identidade gerida e copie-o.

Para a identidade gerida atribuída pelo utilizador (pré-visualização):

- Abra o portal do Azure e navegue para a sua conta do Microsoft Purview.

- Selecione o separador Identidades geridas no menu do lado esquerdo

- Selecione as identidades geridas atribuídas pelo utilizador e selecione a identidade pretendida para ver os detalhes.

- O ID do objeto (principal) é apresentado na secção de descrição geral essencial.

Qualquer uma das identidades geridas precisará de permissão para obter metadados para a base de dados, esquemas e tabelas e para consultar as tabelas para classificação.

- Crie um utilizador Microsoft Entra no Instância Gerenciada de SQL do Azure ao seguir os pré-requisitos e o tutorial em Criar utilizadores contidos mapeados para identidades Microsoft Entra

- Atribua

db_datareaderpermissão à identidade.

Principal de Serviço a registar

Existem vários passos para permitir que o Microsoft Purview utilize o principal de serviço para analisar os seus Instância Gerenciada de SQL do Azure.

Criar ou utilizar um principal de serviço existente

Para utilizar um principal de serviço, pode utilizar um existente ou criar um novo. Se pretender utilizar um principal de serviço existente, avance para o passo seguinte. Se tiver de criar um novo Principal de Serviço, siga estes passos:

- Navegue no portal Azure.

- Selecione Microsoft Entra ID no menu do lado esquerdo.

- Selecione Registros de aplicativos.

- Selecione + Novo registo de aplicação.

- Introduza um nome para a aplicação (o nome do principal de serviço).

- Selecione Contas apenas neste diretório organizacional.

- Para URI de Redirecionamento, selecione Web e introduza qualquer URL que pretenda; não tem que ser real ou trabalhar.

- Selecione Registrar.

Configurar a autenticação Microsoft Entra na conta da base de dados

O principal de serviço tem de ter permissão para obter metadados para a base de dados, esquemas e tabelas. Também tem de ser capaz de consultar as tabelas para obter um exemplo de classificação.

- Configurar e gerir a autenticação Microsoft Entra com SQL do Azure

- Crie um utilizador Microsoft Entra no Instância Gerenciada de SQL do Azure ao seguir os pré-requisitos e o tutorial em Criar utilizadores contidos mapeados para identidades Microsoft Entra

- Atribua

db_datareaderpermissão à identidade.

Adicionar principal de serviço ao cofre de chaves e à credencial do Microsoft Purview

É necessário obter o ID e o segredo da aplicação do principal de serviço:

- Navegue para o Principal de Serviço no portal do Azure

- Copie os valores do ID da Aplicação (cliente) da Descrição Geral e do Segredo do cliente dos Certificados & segredos.

- Navegue para o cofre de chaves

- Selecionar Segredos de Definições >

- Selecione + Gerar/Importar e introduza o Nome da sua escolha e Valor como o Segredo do cliente do Principal de Serviço

- Selecione Criar para concluir

- Se o cofre de chaves ainda não estiver ligado ao Microsoft Purview, terá de criar uma nova ligação ao cofre de chaves

- Por fim, crie uma nova credencial com o Principal de Serviço para configurar a análise.

Autenticação SQL a registar

Observação

Apenas o início de sessão principal ao nível do servidor (criado pelo processo de aprovisionamento) ou os loginmanager membros da função de base de dados na base de dados master podem criar novos inícios de sessão. Demora cerca de 15 minutos após conceder permissão, a conta do Microsoft Purview deve ter as permissões adequadas para poder analisar os recursos.

Pode seguir as instruções em CREATE LOGIN para criar um início de sessão para Instância Gerenciada de SQL do Azure se não tiver este início de sessão disponível. Precisará de nome de utilizador e palavra-passe para os próximos passos.

- Navegue para o cofre de chaves no portal do Azure

- Selecionar Segredos de Definições >

- Selecione + Gerar/Importar e introduza o Nome e o Valor como a palavra-passe do seu Instância Gerenciada de SQL do Azure

- Selecione Criar para concluir

- Se o cofre de chaves ainda não estiver ligado ao Microsoft Purview, terá de criar uma nova ligação ao cofre de chaves

- Por fim, crie uma nova credencial com o nome de utilizador e a palavra-passe para configurar a análise.

Passos para registar

Abra o portal de governação do Microsoft Purview ao:

- Navegue diretamente para https://web.purview.azure.com e selecione a sua conta do Microsoft Purview.

- Abrir o portal do Azure, procurar e selecionar a conta do Microsoft Purview. Selecione o botão portal de governação do Microsoft Purview .

Navegue para o Mapa de Dados.

Selecione Registar

Selecione Instância Gerenciada de SQL do Azure e, em seguida, Continuar.

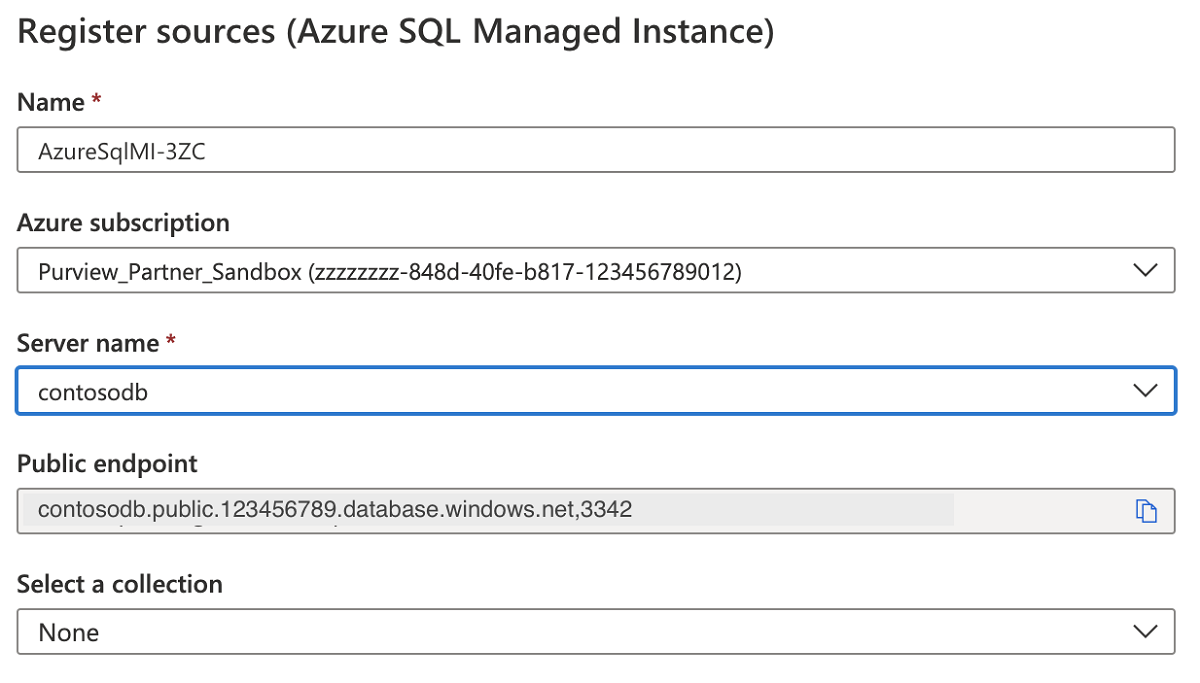

Selecione A partir da subscrição do Azure, selecione a subscrição adequada na caixa pendente Subscrição do Azure e o servidor adequado na caixa pendente Nome do servidor.

Indique o nome de domínio completamente qualificado e o número de porta do ponto final público. Em seguida, selecione Registar para registar a origem de dados.

Por exemplo:

foobar.public.123.database.windows.net,3342

Examinar

Siga os passos abaixo para analisar uma Instância Gerenciada de SQL do Azure para identificar automaticamente os recursos e classificar os seus dados. Para obter mais informações sobre a análise em geral, veja a nossa introdução às análises e ingestão.

Criar e executar a análise

Para criar e executar uma nova análise, conclua os seguintes passos:

Selecione o separador Mapa de Dados no painel esquerdo no portal de governação do Microsoft Purview.

Selecione a origem Instância Gerenciada de SQL do Azure que registou.

Selecione Nova análise

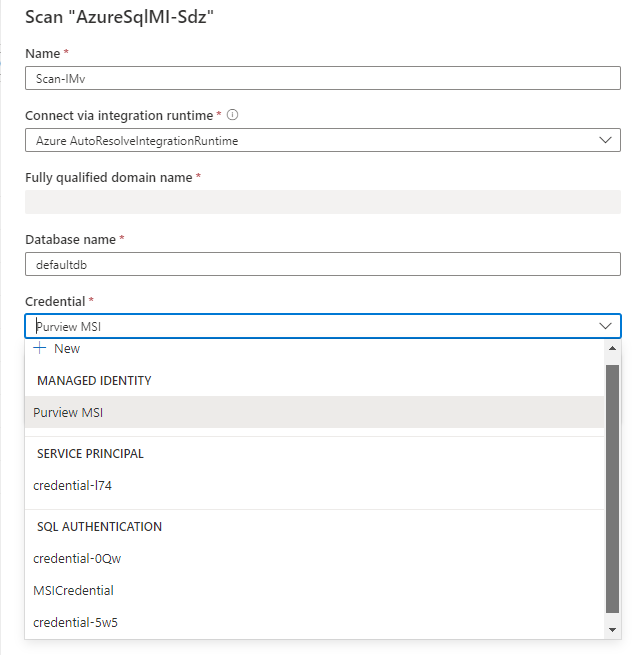

Escolha o runtime de integração do Azure se a sua origem estiver acessível publicamente, um runtime de integração de rede virtual gerido se estiver a utilizar uma rede virtual gerida ou um runtime de integração autoalojado padrão ou kubernetes suportado se a sua origem estiver numa rede virtual privada. Para obter mais informações sobre o runtime de integração a utilizar, veja o artigo escolher a configuração do runtime de integração correta.

Selecione a credencial para ligar à sua origem de dados.

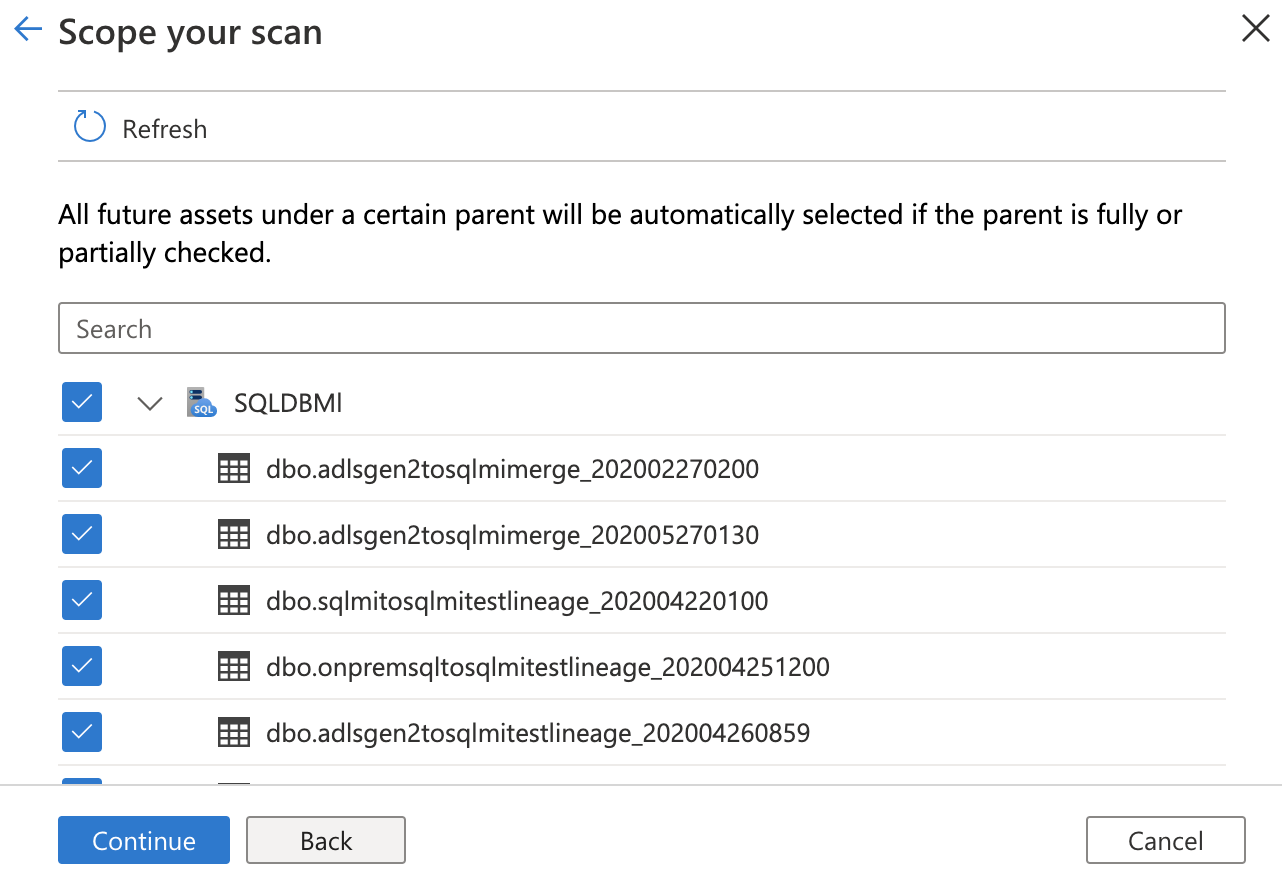

Pode definir o âmbito da análise para tabelas específicas ao escolher os itens adequados na lista.

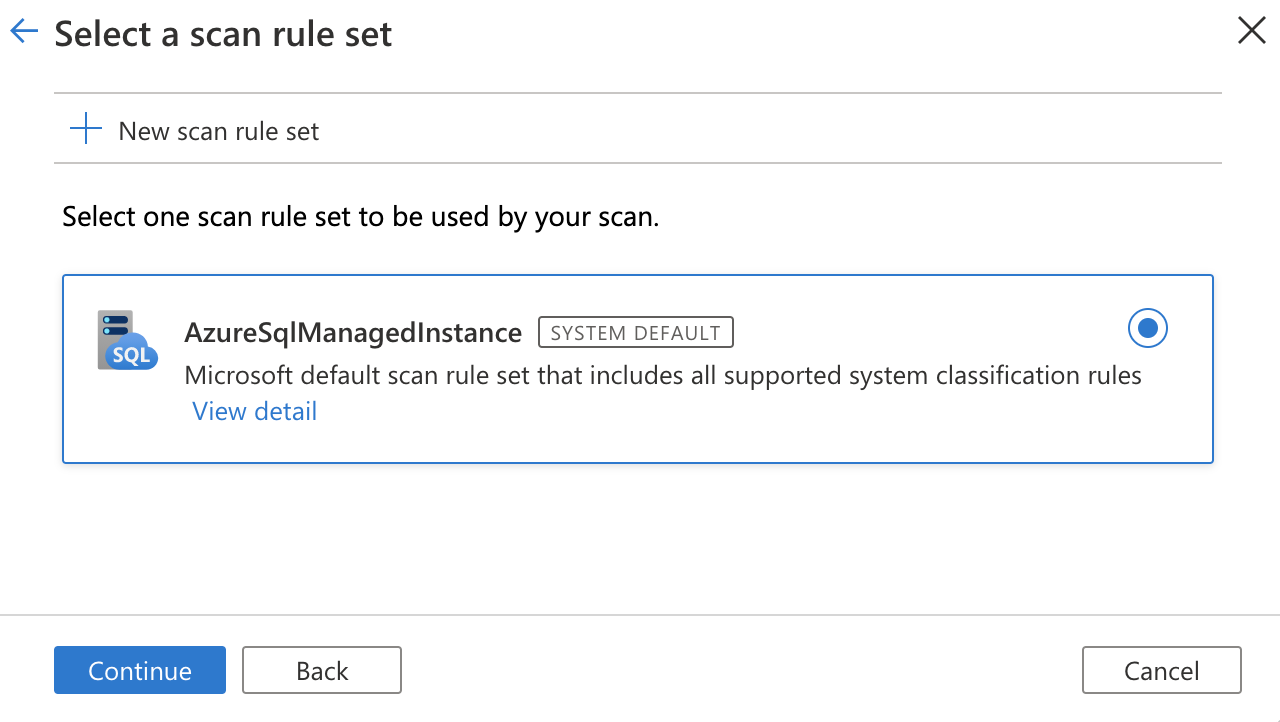

Em seguida, selecione um conjunto de regras de análise. Pode escolher entre a predefinição do sistema, os conjuntos de regras personalizadas existentes ou criar um novo conjunto de regras inline.

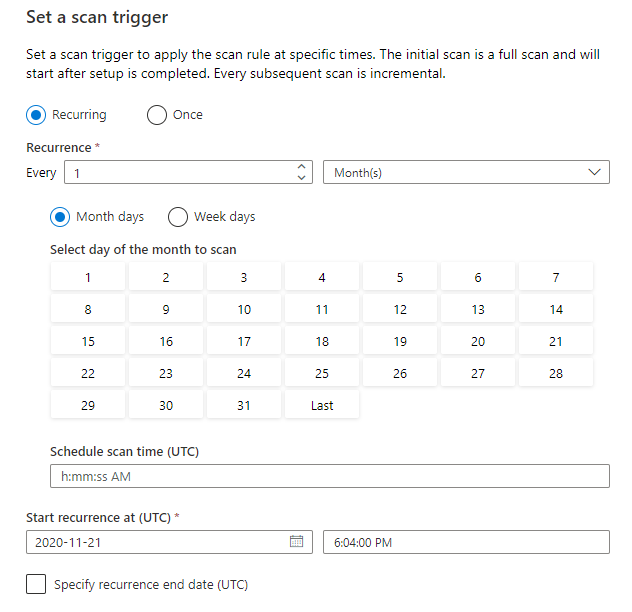

Escolha o acionador de análise. Pode configurar uma agenda ou executar a análise uma vez.

Reveja a análise e selecione Guardar e executar.

Se estiver a ter problemas em ligar à origem de dados ou a executar a análise, veja o nosso guia de resolução de problemas para análises e ligações.

Ver as suas análises e execuções de análise

Para ver as análises existentes:

- Aceda ao portal do Microsoft Purview. No painel esquerdo, selecione Mapa de dados.

- Selecione a origem de dados. Pode ver uma lista de análises existentes nessa origem de dados em Análises recentes ou pode ver todas as análises no separador Análises .

- Selecione a análise que tem os resultados que pretende ver. O painel mostra-lhe todas as execuções de análise anteriores, juntamente com as status e as métricas de cada execução de análise.

- Selecione o ID de execução para marcar os detalhes da execução da análise.

Gerir as suas análises

Para editar, cancelar ou eliminar uma análise:

Aceda ao portal do Microsoft Purview. No painel esquerdo, selecione Mapa de Dados.

Selecione a origem de dados. Pode ver uma lista de análises existentes nessa origem de dados em Análises recentes ou pode ver todas as análises no separador Análises .

Selecione a análise que pretende gerir. Você poderá:

- Edite a análise ao selecionar Editar análise.

- Cancele uma análise em curso ao selecionar Cancelar execução de análise.

- Elimine a análise ao selecionar Eliminar análise.

Observação

- Eliminar a análise não elimina os recursos de catálogo criados a partir de análises anteriores.

Configurar políticas de acesso

Os seguintes tipos de políticas do Microsoft Purview são suportados neste recurso de dados:

Pré-requisitos da política de acesso no SQL do Azure MI

- Crie uma nova SQL do Azure MI ou utilize uma existente numa das regiões atualmente disponíveis para esta funcionalidade. Pode seguir este guia para criar um novo SQL do Azure MI.

Suporte de região

Todas as regiões do Microsoft Purview são suportadas.

A imposição de políticas do Microsoft Purview só está disponível nas seguintes regiões para SQL do Azure MI:

Cloud pública:

- Leste dos EUA

- E.U.A. Leste2

- Centro-Sul dos EUA

- Centro-Oeste dos EUA

- E.U.A. Oeste3

- Canadá Central

- Sul do Brasil

- Europa Ocidental

- Norte da Europa

- França Central

- Sul do Reino Unido

- Norte da África do Sul

- Índia Central

- Sudeste Asiático

- Leste da Ásia

- Leste da Austrália

configuração SQL do Azure MI

Esta secção explica como pode configurar SQL do Azure MI para respeitar as políticas do Microsoft Purview. Verifique primeiro se SQL do Azure MI está configurado para o ponto final público ou privado. Este guia explica como fazê-lo.

Configuração para o ponto final público mi do SQL

Se SQL do Azure MI estiver configurado para o ponto final público, siga estes passos:

Configure um Microsoft Entra Administração. No portal do Azure navegue para o SQL do Azure MI e, em seguida, navegue para Microsoft Entra ID no menu lateral (anteriormente denominado administrador do Active Directory). Defina um nome de Administração e, em seguida, selecione Guardar.

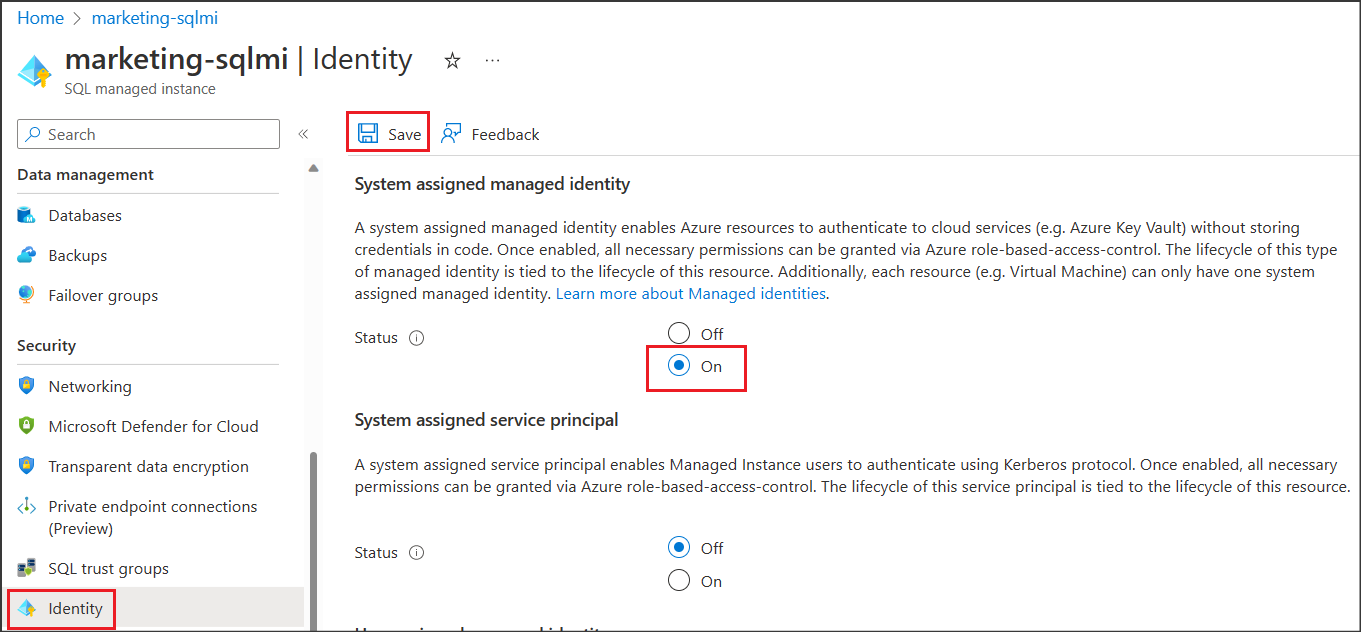

Em seguida, navegue para Identidade no menu lateral. Em Identidade gerida atribuída pelo sistema marcar status a Ativado e, em seguida, selecione Guardar. Veja captura de ecrã:

Configuração do ponto final privado mi do SQL

Se SQL do Azure MI estiver configurado para utilizar o ponto final privado, execute os mesmos passos descritos na configuração para o ponto final público e, além disso, faça o seguinte:

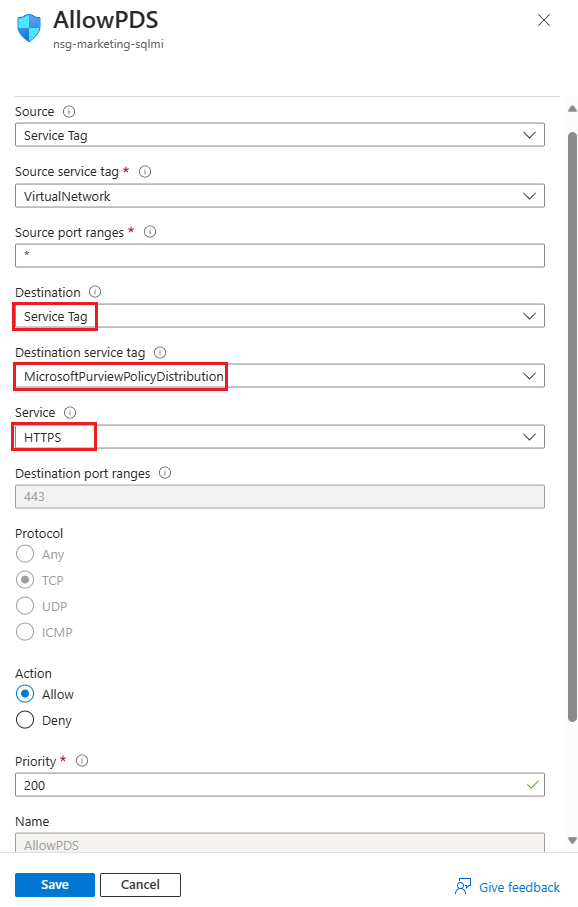

Navegue para o Grupo de Segurança de Rede (NSG) associado à sua SQL do Azure MI.

Adicione uma regra de segurança de saída semelhante à da captura de ecrã seguinte. Destination = Service Tag, Destination service tag = MicrosoftPurviewPolicyDistribution, Service = HTTPS, Action = Allow. Certifique-se também de que a prioridade desta regra é inferior à da regra de deny_all_outbound .

Configurar a conta do Microsoft Purview para políticas

Registar a origem de dados no Microsoft Purview

Antes de uma política poder ser criada no Microsoft Purview para um recurso de dados, tem de registar esse recurso de dados no Microsoft Purview Studio. Encontrará as instruções relacionadas com o registo do recurso de dados mais adiante neste guia.

Observação

As políticas do Microsoft Purview dependem do caminho arm do recurso de dados. Se um recurso de dados for movido para um novo grupo de recursos ou subscrição, terá de ser desativado e registado novamente no Microsoft Purview.

Configurar permissões para ativar a imposição de políticas de dados na origem de dados

Assim que um recurso for registado, mas antes de poder criar uma política no Microsoft Purview para esse recurso, tem de configurar as permissões. É necessário um conjunto de permissões para ativar a imposição da política de dados. Isto aplica-se a origens de dados, grupos de recursos ou subscrições. Para ativar a imposição da política de dados, tem de ter privilégios específicos de Gestão de Identidades e Acessos (IAM) no recurso, bem como privilégios específicos do Microsoft Purview:

Tem de ter uma das seguintes combinações de funções IAM no caminho de Resource Manager do Azure do recurso ou qualquer elemento principal do mesmo (ou seja, através da herança de permissões IAM):

- Proprietário do IAM

- Contribuidor de IAM e Administrador de Acesso de Utilizador do IAM

Para configurar permissões de controlo de acesso baseado em funções (RBAC) do Azure, siga este guia. A seguinte captura de ecrã mostra como aceder à secção Controle de Acesso no portal do Azure para o recurso de dados adicionar uma atribuição de função.

Observação

A função Proprietário de IAM para um recurso de dados pode ser herdada de um grupo de recursos principal, de uma subscrição ou de um grupo de gestão de subscrições. Verifique que Microsoft Entra utilizadores, grupos e principais de serviço têm ou estão a herdar a função Proprietário do IAM do recurso.

Também tem de ter a função de administrador da origem de dados do Microsoft Purview para a coleção ou uma coleção principal (se a herança estiver ativada). Para obter mais informações, veja o guia sobre como gerir atribuições de funções do Microsoft Purview.

A captura de ecrã seguinte mostra como atribuir a função de administrador da Origem de dados ao nível da coleção de raiz.

Configurar permissões do Microsoft Purview para criar, atualizar ou eliminar políticas de acesso

Para criar, atualizar ou eliminar políticas, tem de obter a função de Autor de políticas no Microsoft Purview ao nível da coleção de raiz:

- A função de autor da Política pode criar, atualizar e eliminar políticas de DevOps e Proprietário de Dados.

- A função de autor da Política pode eliminar políticas de acesso self-service.

Para obter mais informações sobre como gerir atribuições de funções do Microsoft Purview, consulte Criar e gerir coleções no Mapa de Dados do Microsoft Purview.

Observação

A função de autor da política tem de ser configurada ao nível da coleção de raiz.

Além disso, para procurar facilmente Microsoft Entra utilizadores ou grupos ao criar ou atualizar o assunto de uma política, pode beneficiar bastante da obtenção da permissão Leitores de Diretórios no Microsoft Entra ID. Esta é uma permissão comum para utilizadores num inquilino do Azure. Sem a permissão Leitor de Diretórios, o Autor da Política terá de escrever o nome de utilizador ou e-mail completo para todos os principais incluídos no assunto de uma política de dados.

Configurar permissões do Microsoft Purview para publicar políticas de Proprietário de Dados

As políticas de Proprietário de Dados permitem verificações e saldos se atribuir o autor da Política do Microsoft Purview e as funções de administrador da origem de dados a diferentes pessoas na organização. Antes de uma política de Proprietário de dados ter efeito, uma segunda pessoa (administrador da origem de dados) tem de revê-la e aprová-la explicitamente ao publicá-la. Isto não se aplica às políticas de acesso DevOps ou Self-service, uma vez que a publicação é automática para as mesmas quando essas políticas são criadas ou atualizadas.

Para publicar uma política de Proprietário de dados, tem de obter a função de Administrador da origem de dados no Microsoft Purview ao nível da coleção de raiz.

Para obter mais informações sobre como gerir atribuições de funções do Microsoft Purview, consulte Criar e gerir coleções no Mapa de Dados do Microsoft Purview.

Observação

Para publicar políticas de Proprietário de dados, a função de administrador da origem de dados tem de ser configurada ao nível da coleção de raiz.

Delegar a responsabilidade de aprovisionamento de acesso a funções no Microsoft Purview

Depois de um recurso ter sido ativado para a imposição da política de dados, qualquer utilizador do Microsoft Purview com a função de Autor de políticas ao nível da coleção de raiz pode aprovisionar o acesso a essa origem de dados a partir do Microsoft Purview.

Observação

Qualquer administrador da Coleção de raiz do Microsoft Purview pode atribuir novos utilizadores às funções de autor da Política de raiz. Qualquer administrador da Coleção pode atribuir novos utilizadores a uma função de administrador de Origem de dados na coleção. Minimize e analise cuidadosamente os utilizadores que detêm funções de administrador da Coleção do Microsoft Purview, Administrador da origem de dados ou Autor de políticas .

Se uma conta do Microsoft Purview com políticas publicadas for eliminada, essas políticas deixarão de ser impostas num período de tempo que dependa da origem de dados específica. Esta alteração pode ter implicações na disponibilidade de acesso a dados e segurança. As funções Contribuidor e Proprietário no IAM podem eliminar contas do Microsoft Purview. Pode marcar estas permissões ao aceder à secção Controlo de acesso (IAM) da sua conta do Microsoft Purview e selecionar Atribuições de Funções. Também pode utilizar um bloqueio para impedir que a conta do Microsoft Purview seja eliminada através de bloqueios de Resource Manager.

Registar as origens de dados no Microsoft Purview

A Instância Gerenciada de SQL do Azure origem de dados tem de ser registada primeiro no Microsoft Purview, antes de poder criar políticas de acesso. Pode seguir as secções "Pré-requisitos" e "Registar a origem de dados" neste guia:

Registar e analisar SQL do Azure MI

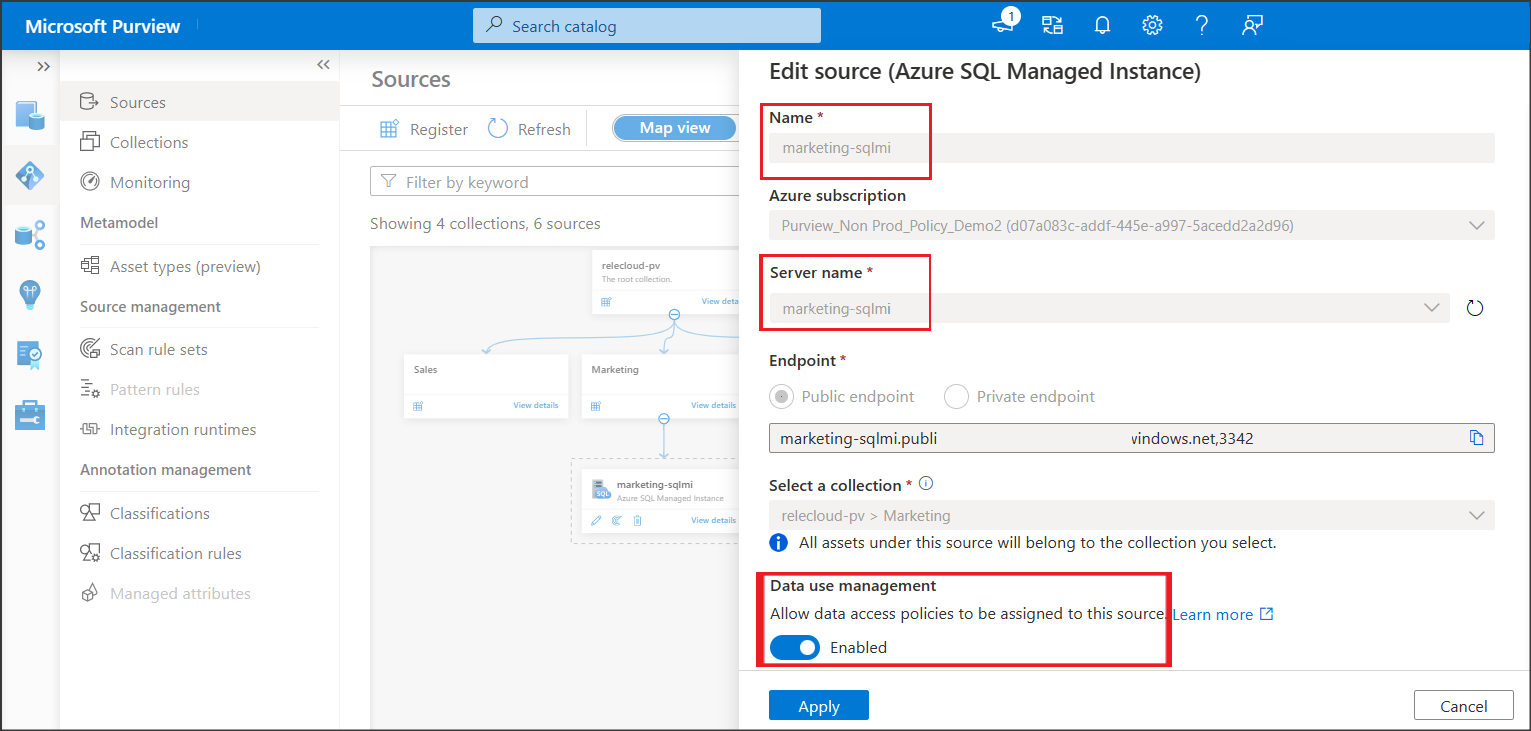

Depois de registar os recursos, terá de ativar a imposição da política de dados (anteriormente Gestão de Utilização de Dados). A imposição da política de dados precisa de determinadas permissões e pode afetar a segurança dos seus dados, uma vez que delega a determinadas funções do Microsoft Purview a capacidade de gerir o acesso a origens de dados. Veja as práticas seguras relacionadas com a imposição de políticas de dados neste guia: Como ativar a aplicação da política de dados

Assim que a origem de dados tiver o botão de ativar a imposição da política de dadosAtivado, terá o aspeto desta captura de ecrã. Esta ação permitirá que as políticas de acesso sejam utilizadas com a origem de dados especificada

Regresse ao portal do Azure da Base de Dados do SQL do Azure para verificar se está agora regido pelo Microsoft Purview:

Inicie sessão no portal do Azure através desta ligação

Selecione o servidor SQL do Azure que pretende configurar.

Aceda a Microsoft Entra ID no painel esquerdo.

Desloque-se para baixo até às políticas de acesso do Microsoft Purview.

Selecione o botão para Procurar Governação do Microsoft Purview. Aguarde enquanto o pedido é processado. Pode demorar alguns minutos.

Confirme que o Estado de Governação do Microsoft Purview mostra

Governed. Tenha em atenção que poderá demorar alguns minutos após ativar a imposição da política de dados no Microsoft Purview para que a status correta seja refletida.

Observação

Se desativar a Imposição da política de dados para este SQL do Azure origem de dados da Base de Dados, poderá demorar até 24 horas para que o Estado de Governação do Microsoft Purview seja atualizado automaticamente para Not Governedo . Isto pode ser acelerado ao selecionar Verificar Governação do Microsoft Purview. Antes de ativar a Imposição da política de dados para a origem de dados noutra conta do Microsoft Purview, certifique-se de que o Estado de Governação do Purview é apresentado como Not Governed. Em seguida, repita os passos acima com a nova conta do Microsoft Purview.

Criar uma política

Para criar políticas de acesso para SQL do Azure MI, siga estes guias:

- Para criar uma política de DevOps num único SQL do Azure MI, veja Aprovisionar o acesso às informações de estado de funcionamento, desempenho e auditoria do sistema no SQL do Azure MI.

- Para criar políticas que abrangem todas as origens de dados dentro de um grupo de recursos ou subscrição do Azure, veja Detetar e governar várias origens do Azure no Microsoft Purview.

Próximas etapas

Agora que registou a sua origem, siga os guias abaixo para saber mais sobre o Microsoft Purview e os seus dados.