Etiquetagem de Confidencialidade para o Power BI e recursos de dados para conformidade do Governo Australiano com o PSPF

Este artigo fornece orientações para organizações do Governo australiano sobre a extensão das capacidades de etiquetagem de confidencialidade do Microsoft Purview em origens de dados. O seu objetivo é demonstrar como estas capacidades podem fortalecer uma abordagem das organizações à segurança de dados ao etiquetar informações nos sistemas de origem. Neste artigo, os conselhos destinam-se a abordar a classificação e a proteção das informações descritas no PSPF (Protection Security Policy Framework).

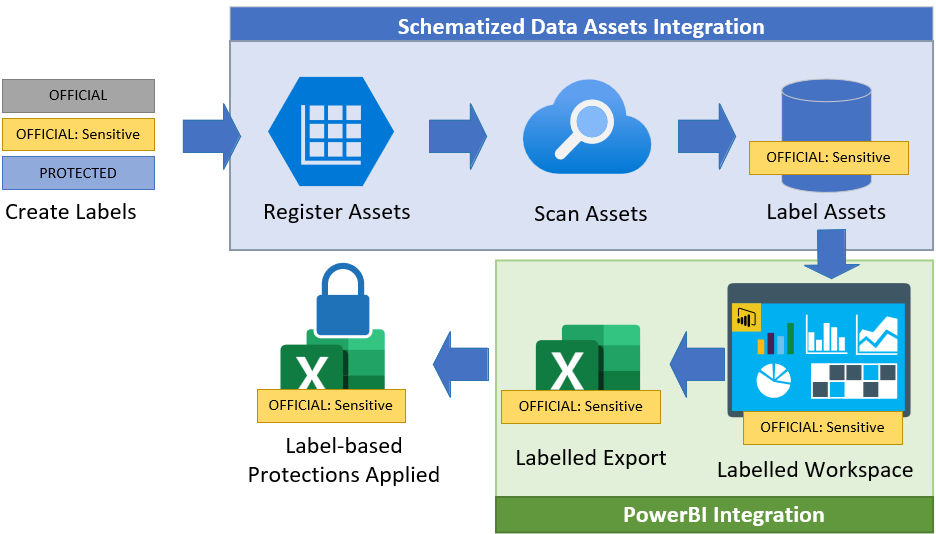

Existem duas capacidades do Microsoft Purview que expandem a etiquetagem de confidencialidade para as proteções associadas e para o espaço de dados e análise:

Os Recursos de Dados esquematizados ou as capacidades do Mapa de Dados permitem-nos identificar informações confidenciais enquanto residem em Sistemas de bases de dados e aplicar etiquetas aos dados implementados.

A integração do Power BI permite a etiquetagem de recursos do Power BI, incluindo dashboards, relatórios, conjuntos de dados, fluxos de dados, relatórios paginados e ficheiros do Power BI (.pbix). As etiquetas podem ser mantidas em todos os ficheiros Excel ou PDF exportados e a encriptação do Azure Rights Management baseada em etiquetas pode ser aplicada a itens exportados.

O objetivo destas capacidades é suportar melhor a proteção das informações ao longo do ciclo de vida. Por exemplo:

Observação

Estas funcionalidades estão atualmente em pré-visualização e têm de ser ativadas ao optar pela pré-visualização através do pedido disponível no menu Etiquetas Proteção de Informações>.

Ativos de dados esquematizados

A etiquetagem do Recurso de Dados Esquematizado permite que as etiquetas sejam aplicadas automaticamente aos dados, como os que residem em colunas de base de dados. O objetivo deste serviço é permitir a identificação de informações confidenciais nos sistemas de origem e utilizar esta identificação para ajudar a proteger as informações ao longo do ciclo de vida e utilização em quaisquer sistemas ligados. As informações de etiquetagem na origem também podem ajudar a simplificar a gestão de informações em sistemas a jusante, aliviando a necessidade de utilizar ferramentas como Correspondência de Dados Exata para identificar conteúdos após a exportação.

As opções de recursos de dados esquematizados podem ser ativadas para uma etiqueta através de opções de âmbito na configuração de uma etiqueta.

Após a ativação da opção de âmbito de recursos de dados esquematizados, são selecionados Tipos de Informações Confidenciais (conforme discutido na identificação de informações confidenciais) que se alinham com a etiqueta que está a ser configurada. Este processo é semelhante à recomendação de etiquetas com base na deteção de conteúdo confidencial.

Após a configuração da etiqueta, os recursos de dados têm de ser registados. As Etiquetas de Confidencialidade são suportadas para as seguintes origens de dados:

- SQL Server

- Banco de dados SQL do Azure

- Instância Gerenciada de SQL do Azure

- Workspaces do Azure Synapse Analytics

- Azure Cosmos DB para NoSQL

- Banco de Dados do Azure para MySQL

- Banco de dados do Azure para PostgreSQL

- Azure Data Explorer

O serviço requer tempo para analisar a origem de dados para obter informações confidenciais definidas. O catálogo do Microsoft Purview, que está disponível a partir do portal do Azure pode ser utilizado para ver informações confidenciais etiquetadas.

Para obter mais informações sobre recursos de dados esquematizados e etiquetagem através de Mapa de Dados do Microsoft Purview, veja etiquetagem no Mapa de Dados do Microsoft Purview.

Integração do Power BI

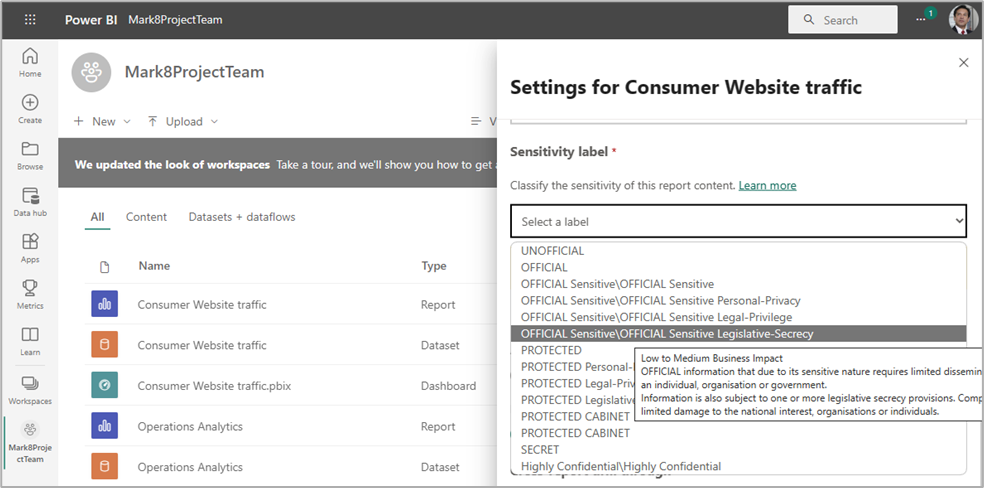

A capacidade de uma etiqueta de confidencialidade estar disponível para a aplicação para conteúdo do Power BI está associada ao âmbito "ficheiro" da etiqueta.

Para utilizar a integração de etiquetas do Power BI, as opções de Proteção de Informações terão primeiro de ser ativadas com o portal de administração do Power BI nas definições da organização.

As seguintes opções estão disponíveis nas definições de administrador do Power BI Proteção de Informações:

| Setting | Objetivo |

|---|---|

| Permitir que os utilizadores apliquem etiquetas de confidencialidade para conteúdo | Ativa a integração do Power BI no MPIP e tem de estar ativado para permitir a etiquetagem de itens do Power BI. |

| Aplicar etiquetas de confidencialidade de origens de dados aos respetivos dados no Power BI | Esta opção permite que as etiquetas sejam herdadas das aplicadas às informações de origem, como o Azure Synapse Analytics e SQL do Azure Bases de Dados. Esta capacidade baseia-se nas funcionalidades de Recursos de Dados Esquematizados, que foram abordadas na secção anterior. |

| Aplicar automaticamente etiquetas de confidencialidade a conteúdo a jusante | Esta opção permite que as etiquetas sejam herdadas em itens gerados a partir de recursos de dados do Power BI. Por exemplo, uma etiqueta aplicada a um conjunto de dados flui para relatórios e dashboards que utilizam o conteúdo. As etiquetas herdadas não substituem as etiquetas aplicadas manualmente e são vistas como complementares ao ISM-0271, garantindo um nível mínimo de proteção para itens a jusante. |

| Permitir que os administradores da área de trabalho substituam as etiquetas de confidencialidade aplicadas automaticamente | Esta opção permite que os administradores da área de trabalho substituam as etiquetas, que são etiquetadas automaticamente através da definição anterior. Esta opção está disponível para além da capacidade do administrador de alterar etiquetas para substituir os controlos baseados no Azure Rights Management que podem bloquear administradores ou utilizadores fora dos itens. |

| Restringir a partilha de conteúdos com etiquetas protegidas através de uma ligação com todas as pessoas na sua organização | Esta opção personaliza as definições de partilha para restringir a criação de pessoas nas ligações de partilha da sua organização , reduzindo a potencial exposição de dados. |

Assim que as opções de Proteção de Informações do Power BI estiverem configuradas e as etiquetas tiverem tido tempo de replicar para o serviço do Power BI, as etiquetas estão disponíveis para a aplicação para recursos do Power BI. Por exemplo:

Conforme abordado durante as políticas de etiquetas de confidencialidade, as políticas de etiquetas podem ser configuradas para impor a etiquetagem obrigatória para todos os conteúdos do Power BI.

Ativar esta opção para além da definição de conteúdo a jusante do Power BI pode ajudar a garantir que as informações confidenciais geradas ou visualizadas através do Power BI estão protegidas em conformidade com as políticas DLP das organizações, incluindo as recomendadas em impedir uma distribuição inadequada de informações classificadas de segurança.

Estas definições expandem a capacidade de uma organização cumprir a Política PSPF 8 Core Requirement 1. Isto acontece porque permitem que as classificações, marcas e controlos associados sejam expandidos para localizações do Power BI.

| Requisito | Detalhe |

|---|---|

| Política PSPF 8, Requisito 1 (Requisito Principal) – Identificar as participações de informações (v2018.6) | O criador tem de determinar se as informações que estão a ser geradas são informações oficiais (destinadas a serem utilizadas como um registo oficial) e se essas informações são confidenciais ou classificadas de segurança. |

As definições de conteúdo a jusante do Power BI aplicarão automaticamente uma etiqueta com base na confidencialidade das informações de origem. Normalmente, isto não é utilizado nas definições do Governo, uma vez que não está a seguir o requisito 2 do PSPF Policy 8 Core. O motivo é que a etiqueta é aplicada ao conteúdo sem que um utilizador precise de avaliar a confidencialidade das informações.

| Requisito | Detalhe |

|---|---|

| PSPF Policy 8 Requirement 2 (Core Requirement) – Avaliar a confidencialidade e a classificação de segurança das participações de informações (v2018.6) | Para decidir qual a classificação de segurança a aplicar, o criador tem de: i. Avalie o valor, importância ou sensibilidade das informações oficiais ao considerar os potenciais danos causados ao governo, ao interesse nacional, às organizações ou aos indivíduos, que surgiriam se a confidencialidade da informação fosse comprometida (consulte a tabela seguinte) e ii. Defina a classificação de segurança no nível mais baixo razoável. |

Podem existir circunstâncias excecionais que exijam esta função (por exemplo, uma Máquina de Administração Pública (MoG) em que os dados em massa são transferidos de um grupo de trabalho para um departamento), pelo que estão incluídos aqui para este fim.

Para obter mais informações sobre a ativação da integração do Power BI, pré-requisitos, veja Ativar etiquetas de confidencialidade no Power BI.