Email a marcar estratégias com o Microsoft Purview para conformidade do Governo Australiano com o PSPF

Este artigo fornece orientações para organizações do Governo Australiano sobre a utilização do Microsoft Purview para a marcação de e-mail. O seu objetivo é demonstrar que o Microsoft Purview pode integrar-se com o Microsoft Exchange para aplicar marcas de proteção em conformidade com o PSPF, o PSPF Protection Security Policy Framework (PSPF), incluindo o Anexo F da Política PSPF 8: Email marcação de proteção do governo australiano Standard. O objetivo desta orientação é ajudar as organizações do Governo Australiano a proteger informações e aumentar a sua maturidade em matéria de segurança de informações.

A Política 8 do PSPF (Protective Security Policy Framework) indica que as informações, incluindo o e-mail, têm de ser claramente identificadas através de marcações de proteção adequadas:

| Requisito | Detalhe |

|---|---|

| PSPF Policy 8 Requirement 4: Marking Information (v2018.6) | O criador tem de identificar claramente informações confidenciais e classificadas de segurança, incluindo e-mails, utilizando marcas de proteção aplicáveis através de marcas de proteção baseadas em texto para marcar informações confidenciais e classificadas de segurança (e metadados associados), a menos que sejam impraticáveis por razões operacionais. |

As marcas de proteção podem ser aplicadas de várias formas, como por exemplo, através de marcações de conteúdo de etiqueta, abordadas na marcação de conteúdo da etiqueta de confidencialidade. No entanto, é possível que os destinatários modifiquem marcas de proteção baseadas em texto nos respetivos e-mails de resposta. PSPF Policy 8 Anexo F: Governo australiano Email marcação protetora Standard fornece orientação extra sobre a marcação de e-mail. O Anexo F inclui a sintaxe de marcação que pode ser aplicada ao assunto do e-mail ou metadados de e-mail sob a forma de cabeçalhos x.

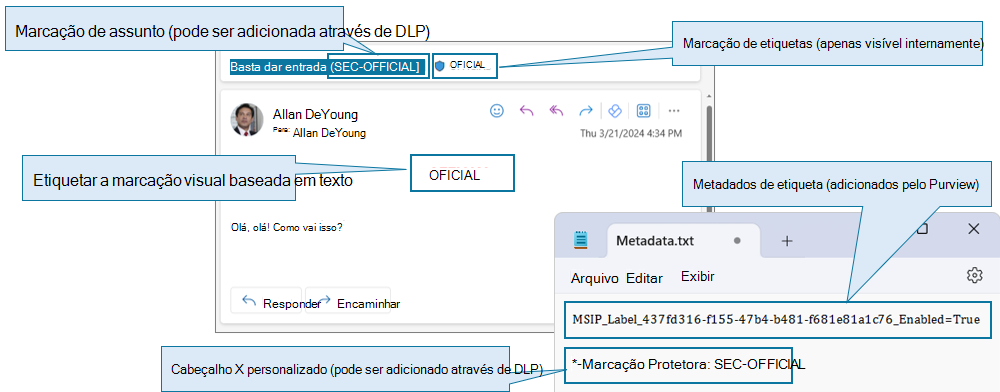

O gráfico seguinte demonstra os vários métodos de marcação disponíveis e abordados neste artigo:

X-Protective-Marking x-headers

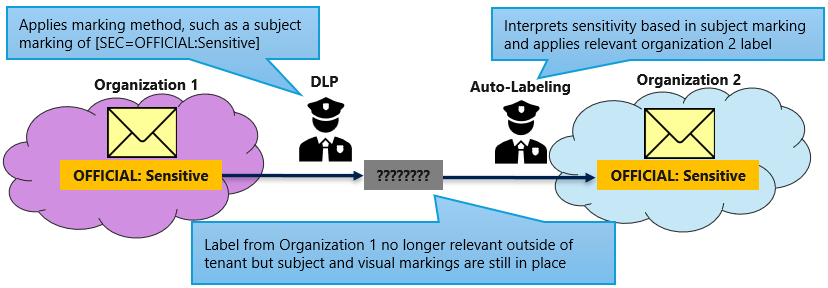

Por predefinição, uma etiqueta de confidencialidade, que está configurada num ambiente e que tem um conjunto de controlos configurados para proteger as informações associadas, não é aplicada automaticamente em ambientes externos. Os itens enviados para uma organização externa têm metadados e marcas visuais aplicadas. Em seguida, cabe à organização receção garantir que as informações contidas estão devidamente protegidas.

Para garantir que as informações são tratadas adequadamente ao receber organizações, é importante marcar itens com indicadores para ajudar a sua classificação de segurança a ser interpretada. Depois de interpretado, o item é então colocado no âmbito dos controlos de segurança das segundas organizações. A tradução de classificações entre organizações é obtida para e-mail com Prevenção Contra Perda de Dados do Microsoft Purview (DLP) e etiquetagem automática baseada no serviço. O DLP carimba e-mails com marcas que a etiquetagem automática baseada no serviço (ou um serviço equivalente) interpreta no final de receção:

Email x-headers fornecem um método de marcação menos sobre a visibilidade do utilizador e mais sobre garantir que os sistemas podem interpretar as marcas aplicadas ao e-mail. Do ponto de vista das plataformas de e-mail, os cabeçalhos x são a origem de informações mais fiável relativamente à classificação de um item, uma vez que não podem ser facilmente manipulados pelos utilizadores.

Para garantir que as informações baseadas em e-mail são devidamente controladas e protegidas à medida que se movem entre organizações governamentais, é utilizado o cabeçalho x-marcação de proteção de PSPF. Este cabeçalho x é lido e interpretado por plataformas de e-mail para todos os e-mails que entram num ambiente governamental e é utilizado para aplicar controlos adequados à confidencialidade das informações contidas.

Importante

A utilização consistente de cabeçalhos-x é fundamental para o sucesso deste processo, uma vez que as organizações recetivas utilizam cabeçalhos-x para interpretar marcas e aplicar controlos relevantes.

Para garantir que os cabeçalhos-x são consistentes entre organizações, o Anexo F da Política PSPF 8: Email Standard Marcação Protetora do Governo Australiano define a seguinte configuração de cabeçalho x:

| Requisito | Detalhe |

|---|---|

| PSPF Policy 8 Anexo F Sintaxe de Marcação Protetora X |

X-Protective-Marking:VER=[version], NS=gov.au, SEC=[SecurityClassification], CAVEAT=[CaveatType]:[CaveatValue], EXPIRES=[genDate]\|[event], DOWNTO=[SecurityClassification], ACCESS=[InformationManagementMarker], NOTE=[comment], ORIGIN=[authorEmail] |

Os componentes normalmente configurados são:

-

VER, que lista a versão da norma para a qual o sistema está configurado (atualmente v2018.6). -

NS, que são os domínios em que a marcação é relevante para as organizações do Estado do Governo que estão a utilizar este guia, a configuração difere. Por exemplo, o VPDSF (Victorian Protective Data Security Framework) indica que é utilizado aqui um domínio de vic.gov.au.). -

SECalinha-se com uma marcação ou classificação (OFFICIAL, OFFICIAL, OFFICIAL Sensitive ou PROTECTED). -

CAVEATé preenchido se uma Ressalva, como CABINET, for aplicada ao conteúdo. -

ACCESSserá preenchido se for aplicado um Marcador de Gestão de Informações (IMM) ao conteúdo.

Cabeçalho de origem

Dentro da organização e conteúdo de saída

O Anexo F da Política PSPF 8 afirma que o ORIGIN campo: "captura o endereço de e-mail do autor para que a pessoa que classificou originalmente a mensagem de e-mail seja sempre conhecida. Isto não é necessariamente o mesmo que no RFC5322 do campo."

Importante

Um erro comum é configurar o ORIGIN campo através de uma Regra de Fluxo de Correio que carimba o endereço do remetente no campo de origem do e-mail enviado. Esta configuração resulta na alteração do campo sempre que ocorre uma atividade de resposta ou reencaminhamento. Esta configuração não cumpre o requisito PSPF, uma vez que o ORIGIN campo não deve ser alterado uma vez definido.

Conteúdo externo e de entrada

O elemento mais importante do ORIGIN campo é a entidade de origem. A política PSPF 8 define a origem como "a entidade que inicialmente gerou as informações ou recebeu as informações de fora do Governo australiano". Para capturar informações de entidade de origem no ORIGIN campo, podemos utilizar um endereço de e-mail genérico. Por exemplo, info@entity.gov.au. Este endereço de e-mail é carimbado no campo de origem de todos os e-mails gerados por uma organização, permitindo que a intenção dos requisitos seja cumprida.

Se forem necessárias mais informações sobre as especificações de um e-mail, como o remetente original, o destinatário ou a pessoa que reencaminhava um e-mail, os serviços como Rastreio de mensagens no Exchange Online e pesquisa de Conteúdo de Deteção de Dados Eletrónicos podem ser utilizados para apresentar essas informações.

Utilização de dois pontos em campos de cabeçalho

RFC 5322: formato de mensagem de Internet e RFC 822: Standard para o formato de padrões de mensagens de texto da Internet ARPA indica que o caráter especial dos dois pontos deve ser utilizado como delimitador entre os nomes dos campos de cabeçalhos de x e o corpo do campo.

A interface do Microsoft Purview nos serviços do Microsoft 365 cumpre as normas RFC e permite dois pontos : e é processada como se destina a clientes australianos.

Risco de despojamento de cabeçalhos x

Quando as organizações do Governo Australiano trabalham com clientes e plataformas de e-mail sem problemas, o sistema da outra organização pode remover os cabeçalhos x dos e-mails de resposta. As plataformas de e-mail empresariais, como Exchange Online e clientes, como o Outlook, garantem que, quando os utilizadores respondem a e-mails, os metadados de e-mail importantes, incluindo os cabeçalhos x, são mantidos. É provável que outros clientes, incluindo plataformas de e-mail anónimas e clientes de e-mail de dispositivos móveis nativos, removam quaisquer metadados de e-mail que não compreendam. Isto afeta a segurança do e-mail e a experiência do utilizador, a menos que seja considerado como tendo em conta a conceção.

Um e-mail enviado de uma organização típica do Governo Australiano para um utilizador que não seja do Microsoft 365 terá cabeçalhos de marcação de proteção x e outros metadados de etiqueta específicos da Microsoft (como cabeçalhos msip_labels) aplicados. Estes metadados que podem ser utilizados para garantir que cada e-mail numa conversação herda a etiqueta que foi aplicada à mensagem anterior. Quando um utilizador que não seja do Microsoft 365 responde a um e-mail marcado, a resposta pode ser removida apenas para metadados de e-mail essenciais. O resultado disto é que o e-mail de resposta, quando recebido pela plataforma de e-mail da sua organização, não será etiquetado. Em seguida, o utilizador terá de selecionar e aplicar uma nova etiqueta na respetiva resposta, alinhando-se manualmente com a marcação do item original. Esta abordagem cria riscos de desclassificação.

Embora os cabeçalhos-x sejam o método ideal para marcar e-mails, uma vez que não podem ser facilmente modificados pelos destinatários, a Microsoft recomenda que sejam configurados e utilizados vários métodos de marcação nas políticas de etiquetagem automática para o Governo australiano:

- X-Protective-Marking x-header (método primário)

- Marcação baseada no assunto (método auxiliar 1)

- Etiquetar marcas visuais a serem interpretadas por SITs (método auxiliar 2)

Ao aplicar várias abordagens de marcação e etiquetagem automática, a etiqueta de confidencialidade mais elevada detetada num item aplicado ao item e/ou recomendada ao utilizador. Isto reduz qualquer probabilidade de o conteúdo ser mal identificado devido à manipulação do destinatário ou à remoção de cabeçalhos.

As abordagens de etiquetagem automática para ajudar a mitigar os riscos relacionados com a remoção de cabeçalhos são abordadas em Recomendações de etiquetagem automática baseadas no cliente para o Governo australiano e recomendações de etiquetagem automática baseadas em serviços para o Governo australiano.

Aplicar cabeçalhos de Marcação Protetora de X através da política DLP

Uma política DLP pode ser utilizada para aplicar cabeçalhos de marcação de proteção x ao e-mail.

Podem ser criadas novas políticas DLP a partir de portal de conformidade do Microsoft Purview. Essas políticas devem ser criadas a partir de um modelo de política personalizada e devem ser aplicadas apenas ao serviço Exchange. Selecionar apenas este serviço permite que todas as condições específicas de troca sejam visíveis. Se outros serviços estiverem selecionados, a lista só mostrará condições comuns a todos os serviços selecionados.

A política deve conter uma regra para cada etiqueta de confidencialidade publicada para os utilizadores.

Importante

Recomenda-se uma única política DLP que contenha várias regras que aplicam marcas de cabeçalho x e de assunto em vez de múltiplas políticas DLP. Uma política que alcança estas ações para todas as etiquetas necessárias foi incluída, por exemplo, a política DLP que aplica cabeçalhos x e marcações de assunto.

Cada regra deve ser nomeada com base no seu objetivo. Por exemplo, um nome de regra de Apply UNOFFICIAL x-Header. Para regras que acomodam combinações de marcas, os nomes de etiquetas podem exceder o comprimento permitido para nomes de regras DLP. Por este motivo, é necessária truncagem. Em Exemplo, as Políticas DLP para aplicar cabeçalhos x e marcações de assunto , a ressalva ou ASMs foram reduzidas para ter em conta esta situação.

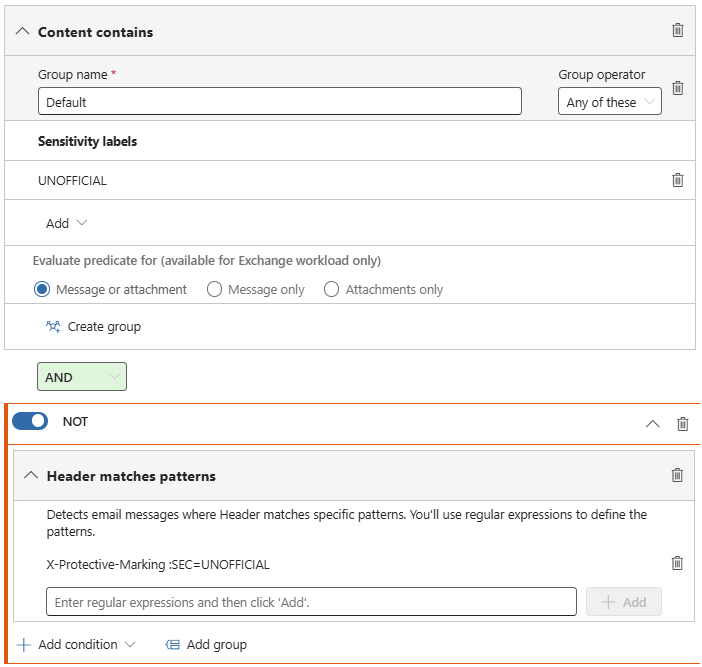

As regras devem ter uma condição de conteúdo que> contenhauma etiqueta de confidencialidade e, em seguida, ter a etiqueta relevante para a regra selecionada.

As opções para avaliar o predicado da mensagem ou anexo devem ser selecionadas, uma vez que isto ajuda a garantir que os cabeçalhos x aplicados aos e-mails são responsáveis por anexos de confidencialidade mais elevados, expandindo as capacidades abordadas na herança de etiquetas.

Os administradores devem estar atentos ao facto de os x cabeçalhos-x de marcação protetora de x poderem conter outros dados, por exemplo, valores para EXPIRES ou DOWNTO. A presença destas informações é improvável para muitas organizações devido à sua utilização limitada, mas, se os dados existirem, devem ser mantidos. Para tal, crie um grupo de condições com o operando NOT . Isto garante que, se já existir um cabeçalho num item, não será substituído:

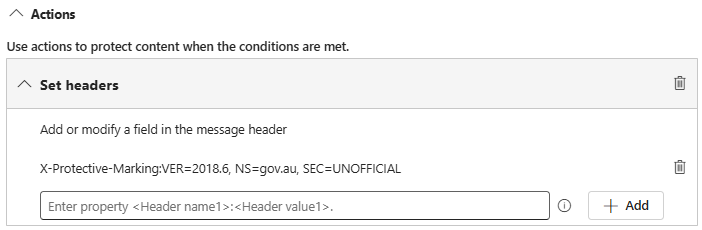

As ações de regra são configuradas para definir cabeçalhos. Em seguida, o valor do cabeçalho deve ser alinhado com o valor de marcação protetora x da etiqueta aplicada.

Dica

Se copiar valores de cabeçalho x de um ficheiro formatado, como um Word documento, alguns carateres especiais podem ter sido substituídos por um equivalente. Exemplos de carateres que podem ter sido substituídos devido à formatação incluem vírgulas invertidas ou hífenes. A interface do Microsoft Purview garante o hygine de configuração através da validação do formulário. Isto pode fazer com que os formulários não aceitem determinados valores de texto colados. Se forem encontrados problemas, volte a escrever os carateres especiais com o teclado em vez de depender dos valores colados.

Testar cabeçalhos de Marcação Protetora de X

As políticas DLP descritas neste artigo devem ser testadas em ambientes de teste para garantir a correção e o alinhamento com a arquitetura PSPF. Email cabeçalhos x podem ser visualizados através da maioria dos clientes de e-mail. No Outlook, dependendo da versão do cliente, os cabeçalhos podem ser visualizados ao abrir um e-mail e selecionarPropriedades do Ficheiro> ou ao abrir uma mensagem e selecionar Ver>ver propriedades da mensagem.

O Analisador de Cabeçalhos de Mensagens da Microsoft é utilizado para ver informações de cabeçalho, que estão localizadas em https://mha.azurewebsites.net/.

O Anexo F da Política PSPF 8 fornece exemplos que pode comparar com a sua própria configuração.

Marcações baseadas no assunto

Uma abordagem alternativa à marcação de e-mail baseia-se nos campos do assunto do e-mail, que podem ser modificados para incluir uma marcação no final de um assunto de e-mail. Por exemplo, "Assunto do e-mail de teste [SEC=PROTECTED]".

Conforme explicado na Política PSPF 8 Anexo F, as marcações baseadas no assunto podem ser facilmente manipuladas durante a geração ou transporte de e-mail. No entanto, como mitigação do risco de remoção de cabeçalhos x, as marcações baseadas no assunto ajudam situações em que plataformas de e-mail ou clientes removeram metadados de e-mail. Por conseguinte, a marcação baseada no assunto deve ser utilizada como um método auxiliar para cabeçalhos de x.

| Requisito | Detalhe |

|---|---|

| Política PSPF 8 – Aplicar marcas de proteção através de metadados | Para os e-mails, a abordagem preferencial é que as entidades apliquem marcas de proteção à extensão do cabeçalho da mensagem na Internet, de acordo com o Email Standard de Marcação Protetora no Anexo G. Isto ajuda na construção e análise por gateways de e-mail e servidores e permite o processamento de informações com base na marcação protetora. Quando não é possível uma extensão de cabeçalho de mensagem de Internet, as marcas de proteção são colocadas no campo assunto de um e-mail. |

Observação

Embora a marcação baseada no assunto seja menos técnica do que as abordagens baseadas em cabeçalhos x, ainda é um método completamente válido de aplicar marcas ao e-mail.

Aplicar marcações de e-mail baseadas no assunto

Tal como acontece com os cabeçalhos x, os marcadores baseados no assunto são aplicados através de políticas DLP. As políticas devem ser criadas a partir do modelo de política personalizada e aplicar-se apenas ao serviço Exchange.

Certifique-se de que a política contém uma regra para cada etiqueta de confidencialidade. Um exemplo de nome de regra adequado é Aplicar marcação de assunto NÃO OFICIAL. Tal como acontece com as regras baseadas em x cabeçalhos, é provável que os nomes das regras excedam os valores permitidos quando estão a ser utilizadas combinações de marcas. Por este motivo, os exemplos de políticas DLP de exemplo para aplicar cabeçalhos x e marcações de assunto aplicam truncamento a nomes de avisos ou MI.

Estas regras precisam de uma condição de conteúdo e , em seguida, da etiqueta de confidencialidade relevante para a regra. Não é necessário aplicar exceções às regras que aplicam marcações de assunto.

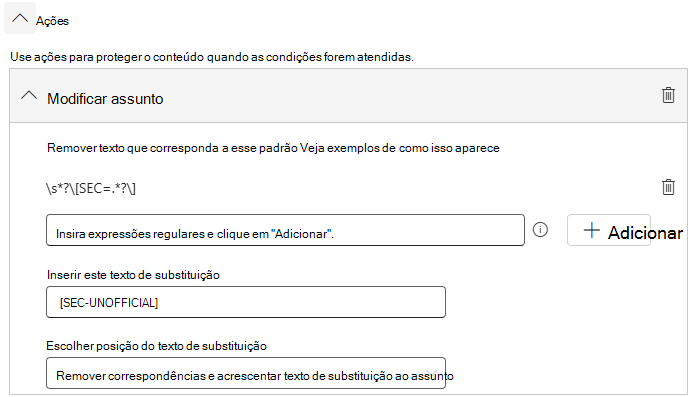

A ação de regra deve ser configurada para modificar o assunto.

A ação modificar assunto deve ser configurada com uma Expressão Regular (RegEx) de \s*?\[SEC=.*?\]. Este RegEx verifica e remove valores dentro de dados entre parênteses retos que começam com [SEC=. Também remove carateres de espaço antes das marcas.

A utilização deste método baseado em RegEx para reaplicar marcações de assunto garante que a duplicação de marcações não ocorre (por exemplo, [SEC=UNOFFICIAL] [SEC=UNOFFICIAL]). As políticas DLP podem fazê-lo ao remover e substituir a marcação do assunto pelo valor da origem da verdade, que neste caso é a etiqueta do e-mail.

No campo Inserir este texto de substituição , introduza o texto que é utilizado como marcação baseada no assunto. É desejável colocar o prefixo da marcação aplicada através do texto de substituição com um caráter de espaço (por exemplo, " [SEC=NÃO OFICIAL]"), uma vez que irá garantir que um espaço está presente após o fim do assunto do e-mail e antes da marcação. Certifique-se de que o RegEx inclui espaços de deteção (\s*?) no padrão modificar assunto mantém a experiência consistente. Sem o RegEx, os espaços poderiam facilmente empilhar antes da marcação.

A posição do texto de substituição deve ser definida para remover correspondências e acrescentar texto de substituição ao assunto.

Importante

Recomenda-se uma única política DLP que contenha várias regras que aplicam marcas de cabeçalho x e de assunto em vez de múltiplas políticas DLP. Uma política que alcança estas ações para todas as etiquetas necessárias foi incluída, por exemplo, a política DLP que aplica cabeçalhos x e marcações de assunto.

Exemplo de Política DLP para aplicar cabeçalhos x e marcas de assunto

A seguinte política DLP destina-se a aplicar x-protective-marking x-headers e marcas de assunto a e-mails.

Nome da Política: Adicionar cabeçalho x PSPF e marcação de assunto

Serviços Aplicáveis: Exchange

| Regra | Condições | Ações |

|---|---|---|

UNOFFICIAL append subject |

Conteúdo Contém Etiqueta de Confidencialidade: NÃO OFICIAL | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=UNOFFICIAL]

Posição: Remover correspondências e acrescentar |

UNOFFICIAL add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: NÃO OFICIAL | Definir cabeçalho:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=UNOFFICIAL Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=UNOFFICIAL |

OFFICIAL append subject |

Conteúdo Contém Etiqueta de Confidencialidade: OFICIAL | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=OFFICIAL]

Posição: Remover correspondências e acrescentar |

OFFICIAL add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: OFICIAL | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=OFFICIAL |

OFFICIAL Sensitive append subject |

Conteúdo Contém Etiqueta de Confidencialidade: CONFIDENCIAL OFICIAL | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=OFFICIAL:Sensitive]

Posição: Remover correspondências e acrescentar |

OFFICIAL Sensitive add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: CONFIDENCIAL OFICIAL | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive |

OFFICIAL Sensitive PP append subject |

Conteúdo Contém Etiqueta de Confidencialidade: Privacidade Pessoal Confidencial OFICIAL | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=OFFICIAL:Sensitive, ACCESS=Personal-Privacy]

Posição: Remover correspondências e acrescentar |

OFFICIAL Sensitive PP add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: Privacidade Pessoal Confidencial OFICIAL | Definir cabeçalho:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Personal-Privacy Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, ACCESS=Personal-Privacy |

OFFICIAL Sensitive LP append subject |

Conteúdo Contém Etiqueta de Confidencialidade: PRIVILÉGIO Legal Confidencial OFICIAL | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=OFFICIAL:Sensitive, ACCESS=Legal-Privilege]

Posição: Remover correspondências e acrescentar |

OFFICIAL Sensitive LP add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: PRIVILÉGIO Legal Confidencial OFICIAL | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Legal-Privilege Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, ACCESS=Legal-Privilege |

OFFICIAL Sensitive LS append subject |

Conteúdo Contém Etiqueta de Confidencialidade: Sigilo Legislativo Confidencial OFICIAL | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=OFFICIAL:Sensitive, ACCESS=Legislative-Secrecy]

Posição: Remover correspondências e acrescentar |

OFFICIAL Sensitive LS adds x-header |

Conteúdo Contém Etiqueta de Confidencialidade: Sigilo Legislativo Confidencial OFICIAL | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Legislative-Secrecy Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking: SEC=OFFICIAL[-: ]Sensitive, ACCESS=Legislative-Secrecy |

OFFICIAL Sensitive NC append subject |

Conteúdo Contém Etiqueta de Confidencialidade: OFFICIAL Sensitive NATIONAL CABINET | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=OFFICIAL:Sensitive, CAVEAT=SH:NATIONAL-CABINET]

Posição: Remover correspondências e acrescentar |

OFFICIAL Sensitive NC add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: OFFICIAL Sensitive NATIONAL CABINET | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, CAVEAT=SH:NATIONAL-CABINET Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, CAVEAT=SH[-: ]NATIONAL-CABINET |

PROTECTED append subject |

Conteúdo Contém Etiqueta de Confidencialidade: PROTEGIDO | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=PROTECTED]

Posição: Remover correspondências e acrescentar |

PROTECTED add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: PROTEGIDO | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=PROTECTED |

PROTECTED PP append subject |

Conteúdo Contém Etiqueta de Confidencialidade: Privacidade Pessoal PROTEGIDA | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=PROTECTED, ACCESS=Personal-Privacy]

Posição: Remover correspondências e acrescentar |

PROTECTED PP add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: Privacidade Pessoal PROTEGIDA | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Personal-Privacy Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=PROTECTED, ACCESS=Personal-Privacy |

PROTECTED LP append subject |

Conteúdo Contém Etiqueta de Confidencialidade: Privilégio Legal PROTEGIDO | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=PROTECTED, ACCESS=Legal-Privilege]

Posição: Remover correspondências e acrescentar |

PROTECTED LP add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: Privilégio Legal PROTEGIDO | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Legal-Privilege Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=PROTECTED, ACCESS=Legal-Privilege |

PROTECTED LS append subject |

Conteúdo Contém Etiqueta de Confidencialidade: Sigilo Legislativo PROTEGIDO | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=PROTECTED, ACCESS=Legislative-Secrecy]

Posição: Remover correspondências e acrescentar |

PROTECTED LS add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: Sigilo Legislativo PROTEGIDO | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Legislative-Secrecy Exceto se o cabeçalho corresponder aos padrões: Marcação protetora de X: SEC=PROTECTED, ACCESS=Legislative-Secrecy |

PROTECTED CABINET append subject |

Conteúdo Contém Etiqueta de Confidencialidade: PROTECTED CABINET | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=PROTECTED, CAVEAT=SH:CABINET]

Posição: Remover correspondências e acrescentar |

PROTECTED CABINET add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: PROTECTED CABINET | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, CAVEAT=SH:CABINET Exceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=PROTECTED, CAVEAT=SH[-: ]CABINET |

PROTECTED NC append subject |

Conteúdo Contém Etiqueta de Confidencialidade: PROTECTED NATIONAL CABINET | Modificar assunto, remover texto que corresponda a: \s*?\[SEC=.*?\] Insira este texto de substituição:

[SEC=PROTECTED, CAVEAT=SH:NATIONAL-CABINET]

Posição: Remover correspondências e acrescentar |

PROTECTED NC add x-header |

Conteúdo Contém Etiqueta de Confidencialidade: PROTECTED NATIONAL CABINET | Definir cabeçalho: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, CAVEAT=SH:NATIONAL-CABINETExceto se o cabeçalho corresponder aos padrões: X-Protective-Marking:SEC=PROTECTED, CAVEAT=SH[-: ]NATIONAL-CABINET |

Observação

As regras DLP anteriores utilizam [-: ] no RegEx, o que permite a correspondência entre hífenes, dois pontos ou um espaço. Isto destina-se a permitir que as organizações lhe enviem informações, mas devido à menor maturidade de compatibilidade ou configuração desatualizada, não pode aplicar dois carateres a cabeçalhos x.