Recursos de segurança para o Azure Local, versão 23H2

Aplica-se a: Azure Local 2311.2 e posterior

Importante

O Azure Stack HCI agora faz parte do Azure Local. Saiba mais.

O Azure Local é um produto seguro por padrão que tem mais de 300 configurações de segurança habilitadas desde o início. As configurações de segurança padrão fornecem uma linha de base de segurança consistente para garantir que os dispositivos sejam iniciados em um bom estado conhecido.

Este artigo fornece uma breve visão geral conceitual dos vários recursos de segurança associados à sua instância local do Azure. Os recursos incluem padrões de segurança, Controle de Aplicativo, criptografia de volume via BitLocker, rotação de segredo, contas de usuário internas locais, Microsoft Defender para Nuvem e muito mais.

Padrões de segurança

Seu Azure Local tem configurações de segurança habilitadas por padrão que fornecem uma linha de base de segurança consistente, um sistema de gerenciamento de linha de base e um mecanismo de controle de descompasso.

Você pode monitorar a linha de base de segurança e as configurações de núcleo seguro durante a implantação e o tempo de execução. Você também pode desabilitar o controle de desvios durante a implantação ao definir as configurações de segurança.

Com o controle de desvio aplicado, as configurações de segurança são atualizadas a cada 90 minutos. Esse intervalo de atualização garante a correção de todas as alterações do estado desejado. O monitoramento contínuo e a correção automática permitem uma postura de segurança consistente e confiável durante todo o ciclo de vida do dispositivo.

Linha de base segura no Azure Local:

- Melhora a postura de segurança desativando protocolos e cifras herdados.

- Reduz o OPEX com um mecanismo interno de proteção contra desvios que permite o monitoramento consistente em escala por meio da linha de base do Azure Arc Hybrid Edge.

- Permite que você atenda aos requisitos de referência do Center for Internet Security (CIS) e do Guia de Implementação Técnica de Segurança (STIG) da Defense Information System Agency (DISA) para o sistema operacional e a linha de base de segurança recomendada.

Para obter mais informações, consulte Gerenciar padrões de segurança no Azure Local.

Controle de Aplicativo

O Controle de Aplicativos é uma camada de segurança baseada em software que reduz a superfície de ataque ao impor uma lista explícita de softwares que podem ser executados. O Controle de Aplicativo é habilitado por padrão e limita os aplicativos e o código que você pode executar na plataforma principal. Para obter mais informações, consulte Gerenciar o Controle de Aplicativos do Azure Local, versão 23H2.

O Controle de Aplicativo fornece dois modos de operação principais, modo de imposição e modo de auditoria. No modo de imposição, o código não confiável é bloqueado e os eventos são registrados. No modo de auditoria, o código não confiável pode ser executado e os eventos são registrados. Para saber mais sobre eventos relacionados ao Controle de Aplicativo, consulte Lista de Eventos.

Importante

Para minimizar o risco de segurança, sempre execute o Controle de Aplicativo no modo de imposição.

Sobre o design da política de Controle de Aplicativo

A Microsoft fornece políticas assinadas base no Azure Local para o modo de imposição e o modo de auditoria. Além disso, as políticas incluem um conjunto predefinido de regras de comportamento da plataforma e regras de bloqueio a serem aplicadas à camada de controle do aplicativo.

Composição das políticas de base

As políticas base locais do Azure incluem as seguintes seções:

- Metadados: os metadados definem propriedades exclusivas da política, como o nome da política, a versão, o GUID e muito mais.

- Regras de opção: essas regras definem o comportamento da política. As políticas suplementares só podem diferir de um pequeno conjunto de regras de opção vinculadas à sua política básica.

- Regras de permissão e negação: essas regras definem limites de confiança de código. As regras podem ser baseadas em editores, signatários, hash de arquivo e muito mais.

Regras de opção

Esta seção discutiu as regras de opção habilitadas pela política base.

Para a política imposta, as seguintes regras de opção são habilitadas por padrão:

| Regra de opção | Valor |

|---|---|

| Enabled | UMCI |

| Obrigatório | WHQL |

| Enabled | Permitir políticas complementares |

| Enabled | Revogado Expirado como Não Assinado |

| Desabilitadas | Assinatura de voo |

| Enabled | Política de integridade do sistema não assinada (padrão) |

| Enabled | Segurança de código dinâmico |

| Enabled | Menu de opções avançadas de inicialização |

| Desabilitadas | Aplicação de script |

| Enabled | Instalador gerenciado |

| Enabled | Política de atualização sem reinicialização |

A política de auditoria adiciona as seguintes regras de opção à política base:

| Regra de opção | Valor |

|---|---|

| Enabled | Modo de auditoria (padrão) |

Para obter mais informações, consulte a lista completa de regras de opção.

Regras de permissão e negação

As regras de permissão na política base permitem que todos os componentes da Microsoft fornecidos pelo sistema operacional e pelas implantações de nuvem sejam confiáveis. As regras de negação bloqueiam aplicativos de modo de usuário e componentes de kernel considerados inseguros para a postura de segurança da solução.

Observação

As regras de Permissão e Negação na política base são atualizadas regularmente para melhorar a funcionalidade do produto e maximizar a proteção de sua solução.

Para saber mais sobre as regras de negação, consulte:

Criptografia de BitLocker

A criptografia de dados em repouso é habilitada em volumes de dados criados durante a implantação. Esses volumes de dados incluem volumes de infraestrutura e volumes de carga de trabalho. Ao implantar seu sistema, você pode modificar as configurações de segurança.

Por padrão, a criptografia de dados em repouso é habilitada durante a implantação. Recomendamos que você aceite a configuração padrão.

Depois que o Azure Local for implantado com êxito, você poderá recuperar as chaves de recuperação do BitLocker. Você deve armazenar as chaves de recuperação do BitLocker em um local seguro fora do sistema.

Para obter mais informações sobre a criptografia do BitLocker, consulte:

- Use o BitLocker com CSV (Volumes Compartilhados Clusterizados).

- Gerencie a criptografia do BitLocker no Azure Local.

Contas de usuário internas locais

Nesta versão, os seguintes usuários internos locais associados RID 500 e RID 501 estão disponíveis em seu sistema local do Azure:

| Nome na imagem inicial do sistema operacional | Nome após a implantação | Habilitado por padrão | Descrição |

|---|---|---|---|

| Administrador | ASBuiltInAdmin | Verdadeiro | Conta interna para administrar o computador/domínio. |

| Convidado | ASBuiltInGuest | Falso | Conta interna para acesso de convidado ao computador/domínio, protegida pelo mecanismo de controle de descompasso de linha de base de segurança. |

Importante

Recomendamos que você crie sua própria conta de administrador local e desative a conta de usuário conhecida RID 500 .

Criação e rotação de segredos

O orquestrador no Azure Local requer vários componentes para manter comunicações seguras com outros recursos e serviços de infraestrutura. Todos os serviços em execução no sistema têm certificados de autenticação e criptografia associados a eles.

Para garantir a segurança, implementamos recursos internos de criação e rotação de segredos. Ao revisar os nós do sistema, você verá vários certificados criados no caminho LocalMachine/Armazenamento de certificados pessoais (Cert:\LocalMachine\My).

Nesta versão, os seguintes recursos estão habilitados:

- A capacidade de criar certificados durante a implantação e após operações de escala do sistema.

- Rotação automática automatizada antes que os certificados expirem e uma opção para alternar certificados durante o tempo de vida do sistema.

- A capacidade de monitorar e alertar se os certificados ainda são válidos.

Observação

As operações secretas de criação e rotação levam cerca de dez minutos para serem concluídas, dependendo do tamanho do sistema.

Para obter mais informações, consulte Gerenciar a rotação de segredos.

Encaminhamento de Syslog de eventos de segurança

Para clientes e organizações que exigem seu próprio sistema SIEM (gerenciamento de eventos e informações de segurança) local, o Azure Local, versão 23H2, inclui um mecanismo integrado que permite encaminhar eventos relacionados à segurança para um SIEM.

O Azure Local tem um encaminhador de syslog integrado que, uma vez configurado, gera mensagens de syslog definidas no RFC3164, com o conteúdo no CEF (Common Event Format).

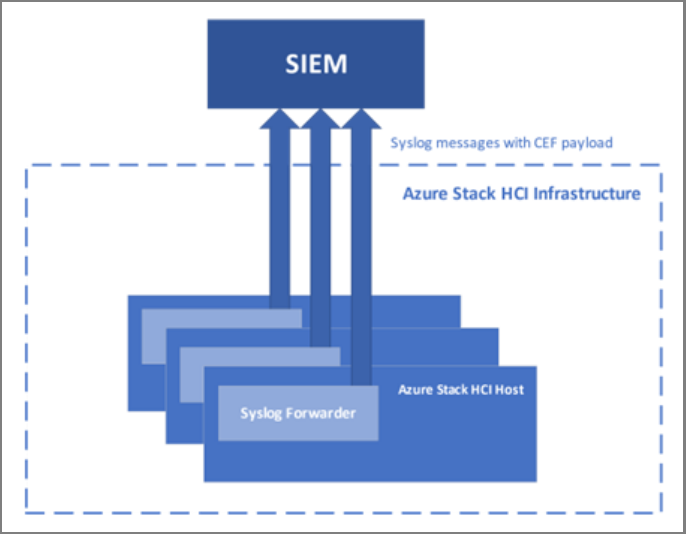

O diagrama a seguir ilustra a integração do Azure Local com um SIEM. Todas as auditorias, logs de segurança e alertas são coletados em cada host e expostos via syslog com a carga útil do CEF.

Os agentes de encaminhamento de syslog são implantados em cada host local do Azure para encaminhar mensagens de syslog para o servidor syslog configurado pelo cliente. Os agentes de encaminhamento de Syslog funcionam independentemente uns dos outros, mas podem ser gerenciados juntos em qualquer um dos hosts.

O encaminhador de syslog no Azure Local dá suporte a várias configurações com base no encaminhamento de syslog com TCP ou UDP, se a criptografia está habilitada ou não e se há autenticação unidirecional ou bidirecional.

Para obter mais informações, consulte Gerenciar encaminhamento de syslog.

Microsoft Defender para Nuvem (versão prévia)

O Microsoft Defender para Nuvem é uma solução de gerenciamento de postura de segurança com recursos avançados de proteção contra ameaças. Ele fornece ferramentas para avaliar o status de segurança de sua infraestrutura, proteger cargas de trabalho, gerar alertas de segurança e seguir recomendações específicas para corrigir ataques e lidar com ameaças futuras. Ele executa todos esses serviços em alta velocidade na nuvem por meio de provisionamento automático e proteção com serviços do Azure, sem sobrecarga de implantação.

Com o plano básico do Defender para Nuvem, você obtém recomendações sobre como melhorar a postura de segurança do seu sistema local do Azure sem custo adicional. Com o plano pago do Defender para Servidores, você obtém recursos de segurança aprimorados, incluindo alertas de segurança para computadores individuais e VMs do Arc.

Para obter mais informações, consulte Gerenciar a segurança do sistema com Microsoft Defender para Nuvem (versão prévia).

Próximas etapas

- Avalie a prontidão da implantação por meio do Verificador de Ambiente.

- Leia o livro de segurança local do Azure.

- Veja os padrões de segurança locais do Azure.