Poziomy zabezpieczeń dostępu uprzywilejowanego

W tym dokumencie opisano poziomy zabezpieczeń strategii dostępu uprzywilejowanego Aby zapoznać się z planem wdrażania tej strategii, zobacz plan szybkiej modernizacji (RaMP). Aby uzyskać wskazówki dotyczące implementacji, zobacz wdrożenie dostępu uprzywilejowanego

Te poziomy zostały zaprojektowane głównie w celu zapewnienia prostych i prostych wskazówek technicznych, dzięki czemu organizacje mogą szybko wdrażać te niezwykle ważne zabezpieczenia. Strategia dostępu uprzywilejowanego rozpoznaje, że organizacje mają unikatowe potrzeby, ale także, że niestandardowe rozwiązania tworzą złożoność, która skutkuje wyższymi kosztami i niższymi zabezpieczeniami w czasie. Aby zrównoważyć tę potrzebę, strategia zapewnia zdecydowane wskazówki dotyczące poszczególnych poziomów i elastyczności dzięki umożliwieniu organizacjom wyboru, kiedy każda rola będzie wymagana do spełnienia wymagań tego poziomu.

Proste rzeczy pomagają ludziom to zrozumieć i obniża ryzyko, że będą mylone i popełniają błędy. Chociaż podstawowa technologia jest prawie zawsze złożona, ważne jest, aby zachować prostotę, a nie tworzyć niestandardowych rozwiązań, które są trudne do obsługi. Aby uzyskać więcej informacji, zobacz Zasady projektowania zabezpieczeń.

Projektowanie rozwiązań, które koncentrują się na potrzebach administratorów i użytkowników końcowych, będzie dla nich proste. Projektowanie rozwiązań, które są proste dla personelu ds. bezpieczeństwa i IT w celu tworzenia, oceniania i utrzymania (z wykorzystaniem automatyzacji tam, gdzie to możliwe), prowadzi do mniej błędów w zabezpieczeniach i bardziej niezawodnych gwarancji bezpieczeństwa.

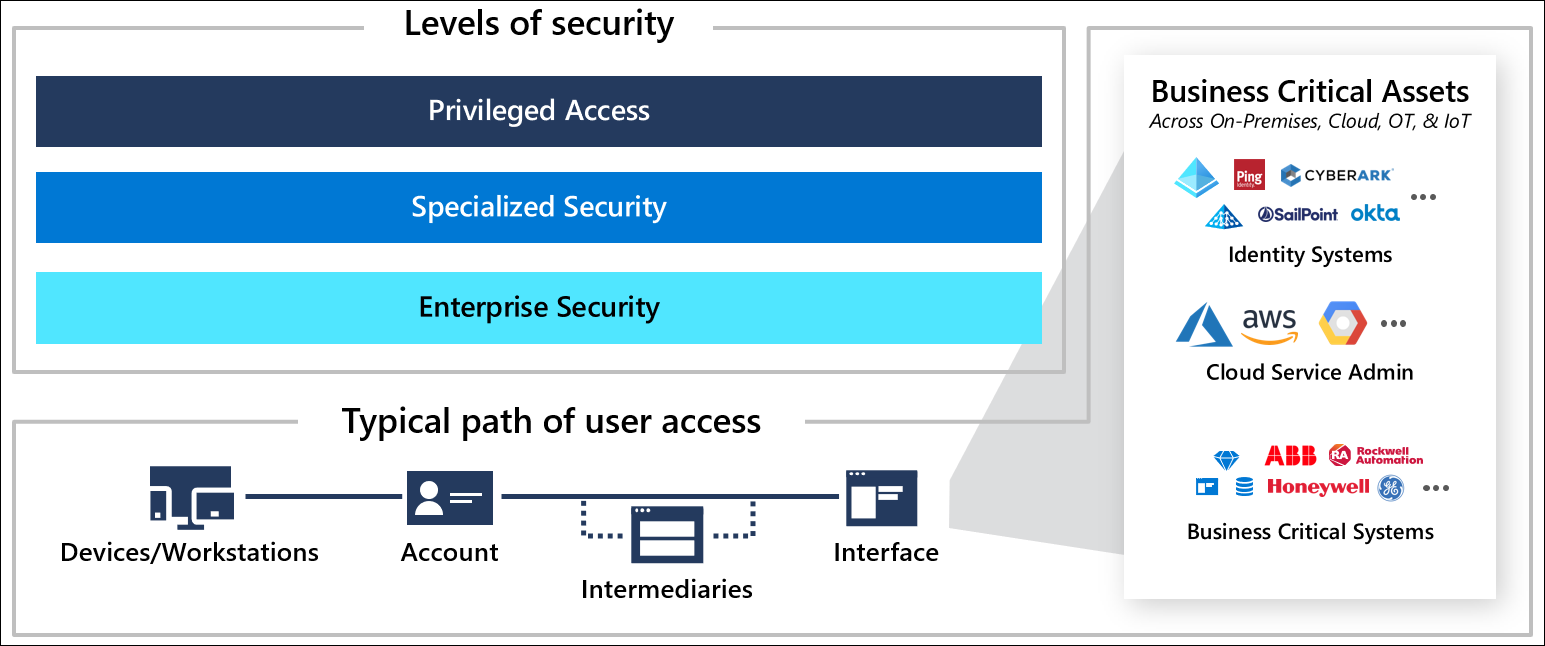

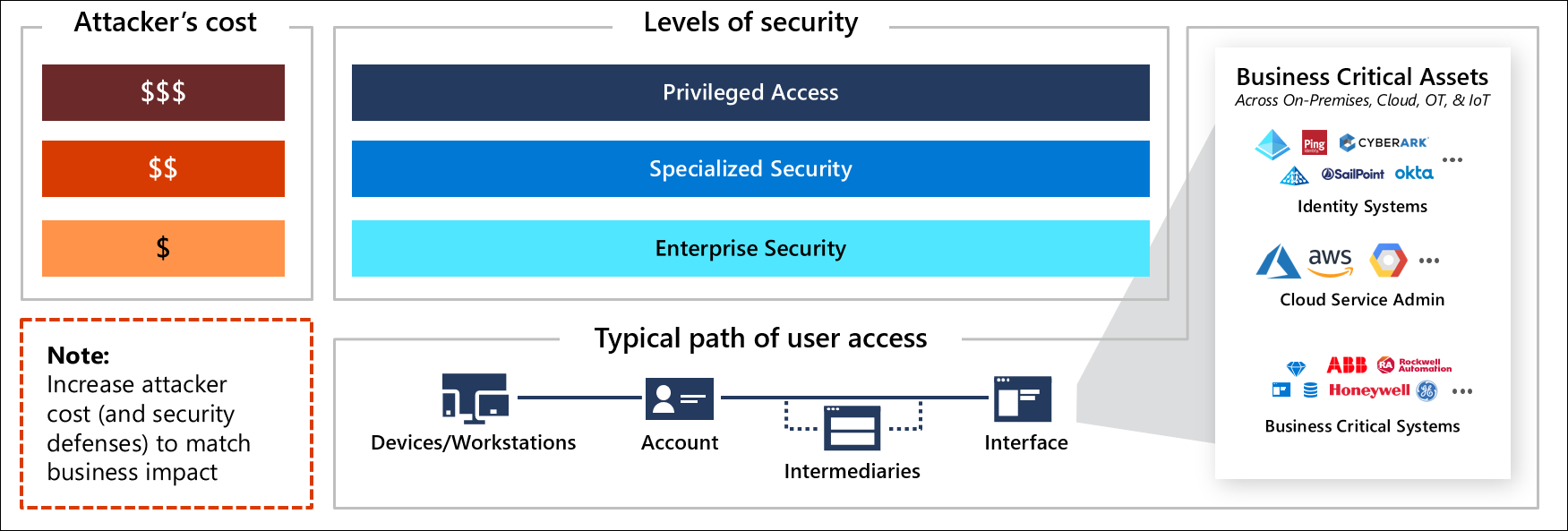

Zalecana strategia zabezpieczeń dostępu uprzywilejowanego implementuje prosty system zabezpieczeń na trzech poziomach, który obejmuje wiele obszarów, przeznaczony do łatwego wdrażania dla: kont, urządzeń, pośredników i interfejsów.

Każdy kolejny poziom zwiększa koszty dla atakujących, wraz z dodatkowym poziomem inwestycji w usługę Defender for Cloud. Poziomy są zaprojektowane tak, aby celować w optymalne punkty, w których obrońcy otrzymują największy zwrot (wzrost kosztów atakujących) z każdej inwestycji w zabezpieczenia.

Każda rola w środowisku powinna być mapowana na jeden z tych poziomów (i opcjonalnie zwiększana wraz z upływem czasu w ramach planu poprawy bezpieczeństwa). Każdy profil jest jasno zdefiniowany jako konfiguracja techniczna i zautomatyzowany, jeśli to możliwe, aby ułatwić wdrażanie i przyspieszyć ochronę zabezpieczeń. Aby uzyskać szczegółowe informacje o implementacji, zobacz artykuł Plan dostępu uprzywilejowanego.

Poziomy zabezpieczeń

Poziomy zabezpieczeń używane w tej strategii to:

Przedsiębiorstwo

Enterprise Security jest odpowiednia dla wszystkich użytkowników przedsiębiorstwa i scenariuszy związanych z produktywnością. Kontynuując realizację planu szybkiej modernizacji, przedsiębiorstwo stanowi także punkt wyjścia do uzyskania wyspecjalizowanego i uprzywilejowanego dostępu, gdy stopniowo rozwijają mechanizmy kontroli bezpieczeństwa w zabezpieczeniach przedsiębiorstwa.

Notatka

Istnieją słabsze konfiguracje zabezpieczeń, ale nie są obecnie zalecane przez firmę Microsoft dla organizacji korporacyjnych ze względu na dostępne umiejętności i zasoby atakujące. Aby uzyskać informacje na temat tego, co osoby atakujące mogą kupić od siebie na ciemnych rynkach i średnich cenach, zobacz film wideo Top 10 Best Practices for Azure Security

Specjalistyczne

Wyspecjalizowane zabezpieczenia zapewniają wzmocnione mechanizmy kontroli bezpieczeństwa dla ról o podwyższonym wpływie na działalność biznesową (w przypadku kompromitacji przez atakującego lub złośliwego pracownika wewnętrznego).

Twoja organizacja powinna mieć udokumentowane kryteria dla wyspecjalizowanych i uprzywilejowanych kont (na przykład potencjalny wpływ na firmę wynosi ponad 1 mln USD), a następnie zidentyfikuj wszystkie role i konta spełniające te kryteria. (używane w całej tej strategii, w tym w wyspecjalizowanych kontach)

Role wyspecjalizowane zazwyczaj obejmują:

- Twórcy systemów krytycznych dla działalności biznesowej.

- Poufne role biznesowe, takie jak użytkownicy terminali SWIFT, naukowcy z dostępem do poufnych danych, personel z dostępem do raportowania finansowego przed publicznym wydaniem, administratorzy listy płac, osoby zatwierdzające poufne procesy biznesowe i inne role o dużym wpływie.

- Kierownicy i osobistych asystentów / asystentów administracyjnych, którzy regularnie obsługują poufne informacje.

- konta w mediach społecznościowych o dużym wpływie, które mogłyby zaszkodzić reputacji firmy.

- Wrażliwi administratorzy IT ze znaczącymi przywilejami i wpływem, ale nie mają wpływu na całe przedsiębiorstwo. Ta grupa zazwyczaj składa się z administratorów obciążeń o wysokim priorytecie. (na przykład administratorzy planowania zasobów przedsiębiorstwa, administratorzy banków, dział pomocy technicznej /role pomocy technicznej itp.)

Wyspecjalizowane zabezpieczenia konta służą również jako krok tymczasowy dla uprzywilejowanych zabezpieczeń, co dodatkowo opiera się na tych mechanizmach kontroli. Aby uzyskać szczegółowe informacje na temat zalecanej kolejności progresji, zobacz uprzywilejowany plan dostępu.

Uprzywilejowany

Uprzywilejowane bezpieczeństwo to najwyższy poziom zabezpieczeń przeznaczony dla ról, które mogą łatwo spowodować poważne zdarzenie i potencjalne szkody materialne w organizacji w rękach atakującego lub złośliwego insidera. Ten poziom zazwyczaj obejmuje role techniczne z uprawnieniami administracyjnymi dla większości lub wszystkich systemów przedsiębiorstwa (a czasami obejmuje kilka ról krytycznych dla działania firmy)

Konta uprzywilejowane koncentrują się przede wszystkim na zabezpieczeniach, a produktywność jest zdefiniowana jako możliwość łatwego i bezpiecznego wykonywania poufnych zadań. Te role nie będą miały możliwości wykonywania zarówno wrażliwej pracy, jak i ogólnych zadań związanych z produktywnością (przeglądanie internetu, instalowanie i używanie dowolnej aplikacji) przy użyciu tego samego konta lub tego samego urządzenia/stacji roboczej. Będą one mieć wysoce ograniczone konta i stacje robocze ze zwiększonym monitorowaniem ich akcji w przypadku nietypowych działań, które mogą reprezentować działania osoby atakującej.

Role zabezpieczeń dostępu uprzywilejowanego zwykle obejmują:

- ról administratora usługi Microsoft Entra

- Inne role zarządzania tożsamościami z uprawnieniami administracyjnymi do katalogu przedsiębiorstwa, systemów synchronizacji tożsamości, rozwiązania federacyjnego, katalogu wirtualnego, uprzywilejowanego systemu zarządzania tożsamościami/dostępem lub podobne.

- Role z członkostwem w tych lokalnych grupach usługi Active Directory

- Administratorzy przedsiębiorstwa

- Administratorzy domeny

- Administrator schematu

- BUILTIN\Administratorzy

- Operatory kont

- Operatory kopii zapasowych

- Operatory drukowania

- Operatory serwera

- Kontrolery domeny

- Kontrolery domeny tylko do odczytu

- Właściciele twórcy zasad grupowych

- Operatory kryptograficzne

- Użytkownicy rozproszonego modelu COM

- Wrażliwe grupy Exchange w lokalnym środowisku (w tym uprawnienia Windows dla Exchange i zaufany podsystem Exchange)

- Inne delegowane grupy — grupy niestandardowe, które organizacja może tworzyć w celu zarządzania operacjami katalogu.

- Każdy lokalny administrator bazowego systemu operacyjnego lub dzierżawy usługi w chmurze, który hostuje wymienione powyżej funkcje.

- Członkowie lokalnej grupy administratorów

- Personel, który zna hasło administratora root lub wbudowanego administratora.

- Administratorzy dowolnego narzędzia do zarządzania lub zabezpieczeń z agentami zainstalowanymi w tych systemach

Następne kroki

- Zabezpieczanie uprzywilejowanego dostępu — omówienie

- strategia dostępu uprzywilejowanego

- Mierzenie sukcesu

- konta dostępu uprzywilejowanego

- Pośrednicy

- Interfejsy

- Urządzenia z uprzywilejowanym dostępem

- modelu dostępu Enterprise