przewodnik administratora Microsoft 365 Copilot dla licencji E5 + SAM

Podczas przygotowywania organizacji do Microsoft 365 Copilot lub możesz rozpocząć korzystanie z rozwiązania Copilot, w licencjach E5 + SAM znajdują się funkcje, które mogą pomóc w przygotowaniu danych.

Gdy użytkownicy wprowadzają monit, copilot może odpowiadać danymi, do których użytkownik ma uprawnienia dostępu. Nadmierne udostępnianie i nieaktualne dane mogą prowadzić do niedokładnych wyników z programu Copilot.

Ten artykuł zawiera wskazówki dla administratorów IT z licencjami Microsoft 365 E5 i Zaawansowane zarządzanie programem SharePoint (SAM). Dzięki funkcjom zawartym w tych licencjach:

- Użyj Zaawansowane zarządzanie programem SharePoint (SAM), aby zapobiec nadmiernemu udostępnianiu, usuwaniu źródeł danych i monitorowaniu zmian witryny programu SharePoint.

- Użyj usługi Microsoft Purview, aby włączyć etykiety poufności, identyfikować i chronić poufne dane, ograniczać punkty końcowe i usuwać zawartość, której nie potrzebujesz.

Aby dowiedzieć się więcej, watch Oversharing Control w skali przedsiębiorstwa (otwiera witrynę internetową YouTube).

Skorzystaj z tego artykułu, aby rozpocząć pracę z Microsoft 365 Copilot w organizacji. Jeśli korzystasz z funkcji opisanych w tym artykule, Twoja organizacja jest lepiej przygotowana do pracy z rozwiązaniem Copilot, w tym do uzyskiwania dokładniejszych wyników z rozwiązania Copilot.

Ten artykuł dotyczy:

- Microsoft 365 Copilot

- Microsoft SharePoint Premium — Zaawansowane zarządzanie programem SharePoint (SAM)

- Microsoft Purview

Uwaga

Jeśli masz licencję E3, zobacz przewodnik Microsoft 365 Copilot administratora dotyczący licencji E3. Aby zapoznać się z porównaniem funkcji w licencjach, zobacz Porównanie funkcji Microsoft Copilot w licencjach E3 i E5.

Przed rozpoczęciem

Firma Microsoft zaleca również, aby wykonać kroki opisane w temacie Microsoft 365 Copilot — najlepsze rozwiązania dotyczące programu SharePoint. Ułatwia optymalizację wyszukiwania w programie SharePoint, aktualizowanie ustawień udostępniania w programie SharePoint & OneDrive oraz sprawdzanie uprawnień & dostępu do witryny w witrynach programu SharePoint.

Następujące licencje są wymagane do korzystania z funkcji w tym artykule:

Microsoft 365 E5 lub Office 365 E5

- Microsoft Purview — dołączony do licencji E5

Aby uzyskać listę funkcji i usług dostępnych z licencją, zobacz Subskrypcje platformy Microsoft 365, Office 365, Enterprise Mobility + Security i Windows 11.

Microsoft SharePoint Premium — Zaawansowane zarządzanie programem SharePoint

Począwszy od początku 2025 r., usługa Microsoft SharePoint Premium — Zaawansowane zarządzanie programem SharePoint (SAM) zostanie dołączona do licencji Microsoft 365 Copilot. Aby dowiedzieć się więcej na temat licencjonowania SAM, zobacz Microsoft SharePoint Premium — Zaawansowane zarządzanie programem SharePoint.

-

W zależności od planu subskrypcji możesz kupić licencje Microsoft 365 Copilot za pośrednictwem Centrum administracyjne platformy Microsoft 365 (usług zakupurozliczeń>), partnerów firmy Microsoft lub twojego zespołu ds. konta Microsoft.

Licencje usługi Microsoft 365 Copilot są dostępne jako dodatek do innych planów licencjonowania. Aby dowiedzieć się więcej, zobacz Omówienie licencjonowania usługi Microsoft 365 Copilot.

W tym artykule użyto następujących centrów administracyjnych. Te centra administracyjne wymagają określonej roli do wykonania zadań w artykule.

Centrum administracyjne programu SharePoint: zaloguj się jako administrator usługi SharePoint.

Portal Microsoft Purview: istnieją różne role w zależności od zadania, które należy wykonać. Aby dowiedzieć się więcej, zobacz:

Zadanie administratora programu SharePoint — korzystanie z funkcji Zaawansowane zarządzanie programem SharePoint (SAM)

Istnieją funkcje w Zaawansowane zarządzanie programem SharePoint (SAM), które mogą pomóc Ci przygotować się do Copilot.

✅ Copilot cele z SAM:

- Usuwanie źródeł danych przez znalezienie i usunięcie nieaktywnych witryn programu SharePoint.

- Zidentyfikuj witryny programu SharePoint z zawartością nadudostępnioną lub poufnej.

- Użyj zasad, aby ograniczyć dostęp do witryn programu SharePoint, które mają krytyczne znaczenie dla działania firmy lub mają poufne treści.

- Monitorowanie zmian witryny.

W tej sekcji przedstawiono różne funkcje SAM, które mogą pomóc w przygotowaniu organizacji i danych do rozwiązania Copilot.

Aby dowiedzieć się więcej o języku SAM + Copilot, zobacz Przygotowanie do copilot z Zaawansowane zarządzanie programem SharePoint.

Upewnij się, że wszystkie witryny mają prawidłowych właścicieli

✅ Uruchamianie zasad własności witryny , które znajdują wszystkie witryny, które nie mają co najmniej dwóch właścicieli

Zasady własności witryny automatycznie wykrywają witryny, które nie mają co najmniej dwóch właścicieli i mogą pomóc w znalezieniu potencjalnych właścicieli. Skonfiguruj zasady w trybie symulacji, aby identyfikować właścicieli na podstawie żądanych kryteriów. Następnie uaktualnij zasady do trybu aktywnego, aby włączyć powiadomienia dla kandydatów właścicieli witryny.

Właściciele witryn muszą pomóc w potwierdzeniu, że witryna jest nadal aktywna, przejrzyj dostęp do witryny, zaktualizuj uprawnienia do zawartości i w razie potrzeby kontroluj dostęp.

- Zaloguj się do centrum administracyjnego programu SharePoint jako administrator programu SharePoint.

- Rozwiń pozycję Zasady> wybierz pozycję Zarządzanie cyklem życia lokacji.

- Wybierz pozycję Utwórz zasady, wprowadź parametry i zakończ zasady.

- Po uruchomieniu zasad raport pokazuje liczbę witryn, które są niezgodne. Możesz również pobrać raport.

Aby dowiedzieć się więcej o tych zasadach i raporcie, zobacz Zasady własności witryny.

Znajdowanie i oczyszczanie nieaktywnych witryn

✅ Tworzenie zasad zarządzania cyklem życia lokacji , które znajdują nieaktywne lokacje

Zasady zarządzania cyklem życia lokacji automatycznie wykrywają nieaktywne witryny i wysyłają wiadomość e-mail z powiadomieniem do właścicieli witryn. W przypadku korzystania z wiadomości e-mail właściciele witryn mogą potwierdzić, że witryna jest nadal aktywna.

Usługa Copilot może wyświetlać dane z tych nieaktywnych witryn w monitach użytkowników, co może prowadzić do niedokładnych i zaśmieconych wyników rozwiązania Copilot.

Zasady tworzą również raport, który można pobrać i przejrzeć. Raport przedstawia nieaktywne witryny, datę ostatniego działania i stan powiadomienia e-mail.

- Zaloguj się do centrum administracyjnego programu SharePoint jako administrator programu SharePoint.

- Rozwiń pozycję Zasady> wybierz pozycję Zarządzanie cyklem życia lokacji.

- Wybierz pozycję Utwórz zasady, wprowadź parametry i zakończ zasady.

- Gdy zasady są uruchamiane i znajdują nieaktywne witryny, zasady automatycznie wysyłają wiadomości e-mail do właścicieli witryn. Właściciele witryn powinni potwierdzić, czy witryna jest nadal aktywna.

- Jeśli właściciele witryn potwierdzą, że witryny nie są potrzebne, umieść nieaktywne witryny w trybie tylko do odczytu za pomocą sam lub przenieś witryny do usługi Microsoft 365 Archiwum za pomocą protokołu SAM.

Aby dowiedzieć się więcej o tych zasadach i raporcie, zobacz zasady zarządzania cyklem życia lokacji.

Najlepsze rozwiązania dotyczące zarządzania nieaktywnymi witrynami programu SharePoint

- Raport wykonywania zasad umożliwia śledzenie stanu akcji właściciela witryny w odpowiedzi na powiadomienia.

- Wybierz przycisk Pobierz szczegółowe informacje o sztucznej inteligencji, aby uzyskać szczegółowe informacje o sztucznej inteligencji wygenerowane dla raportu, aby ułatwić identyfikowanie problemów z witrynami i możliwych akcji w celu rozwiązania tych problemów.

- Nadaj właścicielom witryn oś czasu , aby ukończyć te zadania. Jeśli zadanie nie zostanie ukończone w tym przedziale czasu, możesz przenieść witryny na platformę Microsoft 365 Archiwum przy użyciu nieaktywnych witryn SAM — Archiwum możliwości, dzięki czemu w razie potrzeby będzie można je reaktywnie reagować później.

Ta akcja pomaga zmniejszyć nieaktualna zawartość, która zaśmieca źródło danych copilot, co zwiększa dokładność odpowiedzi copilot.

Porada

Witryny przeniesione na platformę Microsoft 365 Archiwum nie są już dostępne dla nikogo w organizacji poza usługą Microsoft Purview lub wyszukiwaniem administratora. Usługa Copilot nie będzie zawierać zawartości z tych witryn podczas odpowiadania na monity użytkowników.

Identyfikowanie witryn z zawartością nadudostępnioną lub poufnej

✅ Uruchamianie raportów dotyczących zarządzania dostępem do danych (DAG) w centrum administracyjnym programu SharePoint

Raporty języka DAG zawierają bardziej szczegółowe informacje na temat linków do udostępniania witryn, etykiet poufności i Everyone except external users uprawnień (EEEU) w witrynach programu SharePoint. Użyj tych raportów, aby znaleźć witryny z udostępnianiem.

Witryny z udostępnianiem są witrynami udostępnianymi większej liczby osób niż jest to konieczne. Usługa Copilot może wyświetlać dane z tych witryn w odpowiedziach.

Zaloguj się do centrum administracyjnego programu SharePoint jako administrator programu SharePoint.

Wybierz pozycję Raporty>Zarządzanie dostępem do danych. Opcje raportu:

Raport Opis Zadanie Udostępnianie linków Pokazuje witryny, które mają linki do udostępniania, w tym linki udostępnione wszystkim osobom, udostępnione Osoby w organizacji i udostępnione określonym osobom spoza twojej pracy lub szkoły. Przejrzyj te witryny.

Upewnij się, że witryny są udostępniane tylko użytkownikom lub grupom, którzy potrzebują dostępu. Usuń udostępnianie niepotrzebnym użytkownikom i grupom.Etykiety poufności stosowane do plików Pokazuje witryny z plikami pakietu Office, które mają etykiety poufności. Przejrzyj te witryny.

Upewnij się, że zastosowano poprawne etykiety. Zaktualizuj etykiety zgodnie z potrzebami. Aby dowiedzieć się więcej, zobacz Identyfikowanie i etykietowanie poufnych danych (w tym artykule).Udostępnione ( Everyone except external usersEEEU)Pokazuje witryny, które są udostępniane wszystkim w organizacji, z wyjątkiem użytkowników zewnętrznych. Przejrzyj te witryny.

Określ, czy uprawnienia EEEU są odpowiednie. Wiele witryn z EEEU są overshared. Usuń uprawnienie EEEU i przypisz je do użytkowników lub grup w razie potrzeby.Oversharing Baseline Report for Sites, OneDrives and Files Skanuje wszystkie witryny w dzierżawie i wyświetla listę witryn, które udostępniają zawartość więcej niż określonej liczbie użytkowników (określasz liczbę). Sortuj, filtruj lub pobierz raport oraz zidentyfikuj witryny z potencjalnie udostępnianymi zawartościami.

Możesz uruchamiać dowolne z tych raportów pojedynczo lub uruchamiać je razem. Aby dowiedzieć się więcej na temat tych raportów, zobacz Raporty dotyczące zarządzania dostępem do danych (DAG).

Najlepsze rozwiązania dotyczące zarządzania raportami dag

Uruchamiaj te raporty co tydzień, zwłaszcza na początkowych etapach wdrażania rozwiązania Copilot. Gdy zapoznasz się z raportami i danymi, możesz dostosować częstotliwość.

Jeśli masz zespół administracyjny, utwórz zadanie administratora, aby uruchomić te raporty i przejrzeć dane.

Twoja organizacja płaci za licencję na uruchamianie tych raportów i używanie danych do podejmowania decyzji. Upewnij się, że najlepiej się z tego korzystasz.

Wybierz pozycję Pobierz szczegółowe informacje o sztucznej inteligencji , aby wygenerować raport, który ułatwia identyfikowanie problemów z witrynami i możliwych akcji w celu rozwiązania tych problemów.

Kontrolowanie dostępu do witryn programu SharePoint z udostępnianiem

✅ Inicjowanie przeglądów dostępu do witryny dla właścicieli witryn

W raporcie dag (Data access governance) (Zarządzanie dostępem do danych) możesz wybrać witryny z ryzykiem nadmiernego udostępniania. Następnie zainicjuj przeglądy dostępu do witryny. Właściciele witryn otrzymują powiadomienie dla każdej witryny, która wymaga uwagi. Mogą oni używać strony Przeglądy witryn do śledzenia wielu żądań przeglądu i zarządzania nimi.

Właściciel witryny przegląda dostęp w dwóch głównych obszarach: grupach programu SharePoint i poszczególnych elementach. Mogą określić, czy udostępnianie szerokie jest odpowiednie, czy witryna jest udostępniana i wymaga korygowania.

Jeśli właściciel witryny stwierdzi, że zawartość jest udostępniana, może użyć pulpitu nawigacyjnego przeglądu dostępu, aby zaktualizować uprawnienia.

✅ Używanie zasad kontroli dostępu z ograniczeniami (RAC) w centrum administracyjnym programu SharePoint

Zasady kontroli dostępu z ograniczeniami ograniczają dostęp do witryny z zawartością nadmiernie udostępnianą. Może ograniczyć dostęp do witryn programu SharePoint i zawartości użytkownikom w określonej grupie. Użytkownicy, którzy nie są w grupie, nie mogą uzyskać dostępu do witryny ani jej zawartości, nawet jeśli wcześniej mieli uprawnienia lub link udostępniony.

Gdy użytkownicy w grupie mają uprawnienia do zawartości, ta zawartość może być wyświetlana w wynikach rozwiązania Copilot. Użytkownicy, którzy nie są w grupie, nie widzą tych informacji w wynikach copilot. Możesz skonfigurować ograniczoną kontrolę dostępu dla poszczególnych witryn lub usługi OneDrive.

✅ Używanie zasad odnajdywania zawartości z ograniczeniami (RCD) w centrum administracyjnym programu SharePoint

Zasady odnajdywania zawartości z ograniczeniami (RCD) nie zmieniają dostępu do witryny. Zamiast tego zmienia możliwość odnajdywania zawartości witryny. Po zastosowaniu identyfikatora RCD do witryny zawartość witryny nie jest odnajdywalna przez program Copilot lub wyniki wyszukiwania dla wszystkich użytkowników w całej organizacji.

Program SharePoint Administracja może ustawić możliwość odnajdywania zawartości z ograniczeniami w poszczególnych witrynach.

Najlepsze rozwiązania dotyczące kontroli dostępu do witryn programu SharePoint z udostępnianiem

Jeśli Organizacja ma Zero Trust sposób myślenia, możesz zastosować ograniczoną kontrolę dostępu (RAC) do wszystkich witryn. Następnie dostosuj uprawnienia zgodnie z potrzebami. Jeśli masz wiele witryn, ta akcja może pomóc w szybkim zabezpieczeniu witryn. Może to jednak powodować zakłócenia dla użytkowników.

Jeśli używasz rac lub RCD, upewnij się, że przekazujesz zmiany i przyczyny zmian.

Porada

W przypadku witryn o krytycznym znaczeniu dla działania firmy można również:

- Podczas tworzenia nowych witryn skonfiguruj zasady RAC lub RCD w ramach procesu aprowizacji witryny niestandardowej. Ten krok aktywnie zapobiega nadmiernemu udostępnianiu.

- Rozważ zablokowanie pobierania z wybranych witryn przy użyciu zasad pobierania blokowego. Na przykład zablokuj pobieranie nagrań spotkań i transkrypcji w aplikacji Teams.

- Zastosuj szyfrowanie przy użyciu „wyodrębniania praw” wymuszane w dokumentach pakietu Office o krytycznym znaczeniu dla działania firmy. Aby dowiedzieć się więcej, zobacz Zabezpieczenia danych i ochrona zgodności w usłudze Microsoft Purview dla aplikacji generatywnej AI.

Monitorowanie zmian

✅ Uruchamianie raportu historii zmian w centrum administracyjnym programu SharePoint

Raport historii zmian śledzi i monitoruje zmiany, w tym zmiany, kiedy nastąpiła zmiana i kto zainicjował zmianę. Celem jest zidentyfikowanie ostatnich zmian, które mogą prowadzić do nadmiernego udostępniania, co ma wpływ na wyniki Copilot.

Ten raport służy do przeglądania zmian wprowadzonych w witrynach programu SharePoint i ustawieniach organizacji.

Zaloguj się do centrum administracyjnego programu SharePoint jako administrator programu SharePoint.

Rozwiń pozycję Raporty> wybierz pozycję Historia> zmianNowy raport.

Opcje raportu:

Raport Opis Zadanie Raport ustawień witryny Przedstawia zmiany właściwości witryny i akcje uruchamiane przez administratorów witryn i administratorów programu SharePoint. Przejrzyj zmiany i akcje. Upewnij się, że akcje spełniają wymagania dotyczące zabezpieczeń. Raport ustawień organizacji Przedstawia zmiany wprowadzone w ustawieniach organizacji, na przykład podczas tworzenia witryny i włączania udostępniania zewnętrznego. Przejrzyj zmiany i akcje. Upewnij się, że zmiany spełniają wymagania dotyczące zabezpieczeń.

Najlepsze rozwiązania dotyczące zarządzania raportami historii zmian

Uruchamiaj te raporty co tydzień, zwłaszcza na początkowych etapach wdrażania rozwiązania Copilot. Gdy zapoznasz się z raportami i danymi, możesz dostosować częstotliwość.

Jeśli masz zespół administracyjny, utwórz zadanie administratora, aby uruchomić te raporty i przejrzeć dane.

Twoja organizacja płaci za licencję na uruchamianie tych raportów i używanie danych do podejmowania decyzji. Upewnij się, że najlepiej się z tego korzystasz.

Utwórz raport dla zmian na poziomie witryny i zmian na poziomie organizacji. Raporty na poziomie witryny pokazują zmiany wprowadzone we właściwościach i akcjach witryny. Raporty na poziomie organizacji pokazują zmiany wprowadzone w ustawieniach organizacji.

Przejrzyj ustawienia udostępniania i ustawienia kontroli dostępu. Upewnij się, że zmiany są zgodne z wymaganiami dotyczącymi zabezpieczeń. Jeśli nie zostaną one wyrównane, skontaktuj się z właścicielami witryn, aby poprawić ustawienia.

Zastosuj ograniczoną kontrolę dostępu (RAC) do witryn, które wydają się być nadmiernie współudostępnione. Poinformuj właścicieli witryn o zmianach i dlaczego.

Jeśli Twoja organizacja ma Zero Trust sposób myślenia, możesz zastosować rac do wszystkich witryn. Następnie dostosuj uprawnienia zgodnie z potrzebami. Jeśli masz wiele witryn, ta akcja może pomóc w szybkim zabezpieczeniu witryn. Może to jednak również powodować zakłócenia dla użytkowników. Upewnij się, że przekazujesz zmiany i przyczyny zmian.

Zadanie administratora programu SharePoint — ograniczanie wyszukiwania w programie SharePoint (RSS)

✅ Cel rozwiązania Copilot: Wyłączanie usługi RSS

Gdy przygotujesz się do rozwiązania Copilot, przejrzyj i skonfiguruj poprawne uprawnienia w witrynach programu SharePoint. Być może włączono funkcję wyszukiwania w programie SharePoint z ograniczeniami (RSS).

RSS to tymczasowe rozwiązanie, które daje czas na przejrzenie i skonfigurowanie prawidłowych uprawnień w witrynach programu SharePoint. Do listy dozwolonych dodaj sprawdzone & poprawione witryny.

Jeśli uprawnienia witryny programu SharePoint są ustawione poprawnie, wyłącz usługę RSS.

Po wyłączeniu funkcja wyszukiwania programu SharePoint uzyskuje dostęp do wszystkich witryn programu SharePoint. Gdy użytkownicy wprowadzają monity, program Copilot może wyświetlać dane ze wszystkich witryn, co spowoduje wyświetlenie bardziej odpowiednich i kompletnych informacji w odpowiedzi.

Celem jest wyłączenie usługi RSS i zezwolenie wyszukiwaniu programu SharePoint na dostęp do wszystkich witryn. Ta akcja zapewnia copilot więcej danych do pracy, co może poprawić dokładność odpowiedzi.

LUB

Jeśli włączono usługę RSS, dodaj więcej witryn do listy dozwolonych. Do listy dozwolonych można dodać maksymalnie 100 witryn. Usługa Copilot może wyświetlać dane z dozwolonych witryn listy w monitach użytkownika.

Pamiętaj, że twoim celem jest przejrzenie & skonfigurować poprawne uprawnienia w witrynach programu SharePoint i wyłączyć usługę RSS.

Aby dowiedzieć się więcej, zobacz:

- Ograniczone wyszukiwanie w programie SharePoint

- Wyselekcjonuj listę dozwolonych funkcji wyszukiwania w programie SharePoint z ograniczeniami

- Blog — wprowadzenie do ograniczonego wyszukiwania w programie SharePoint, aby ułatwić rozpoczęcie pracy z Microsoft 365 Copilot

Wyłącz usługę RSS i usuń witryny z listy dozwolonych

-

Set-SPOTenantRestrictedSearchModeUżyj polecenia cmdlet programu PowerShell, aby wyłączyć usługę RSS. -

Remove-SPOTenantRestrictedSearchAllowedSiteUżyj polecenia cmdlet programu PowerShell, aby usunąć witryny z listy dozwolonych.

Aby dowiedzieć się więcej na temat tych poleceń cmdlet, zobacz Używanie skryptów programu PowerShell do wyszukiwania w ograniczonym programie SharePoint.

Dodawanie witryn do listy dozwolonych usług RSS

Pobierz listę witryn, które chcesz dodać do listy dozwolonych.

Opcja 1 — korzystanie z raportu łącza udostępniania

- Zaloguj się do centrum administracyjnego programu SharePoint jako administrator programu SharePoint.

- Wybierz pozycję Raporty> Łącza doudostępniania>>dostępu do danychWyświetl raporty.

- Wybierz jeden z raportów, na przykład linki "Każdy". Ten raport zawiera listę witryn z największą liczbą utworzonych łączy Dowolna osoba. Te linki umożliwiają każdemu dostęp do plików i folderów bez logowania. Te witryny są kandydatami do zezwolenia w wyszukiwaniu w całej dzierżawie/organizacji.

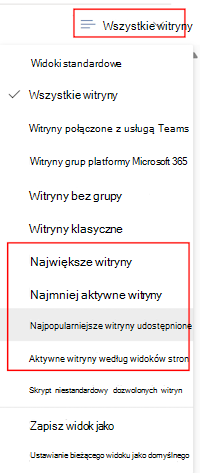

Opcja 2 — użyj opcji sortowania i filtrowania dla aktywnych witryn

Zaloguj się do centrum administracyjnego programu SharePoint jako administrator programu SharePoint.

Wybierz pozycję Witryny>Aktywne witryny.

Użyj opcji sortowania i filtrowania, aby znaleźć najbardziej aktywną witrynę, w tym widoki stron. Te witryny są kandydatami do zezwolenia w wyszukiwaniu w całej dzierżawie/organizacji.

Add-SPOTenantRestrictedSearchAllowedListUżyj polecenia cmdlet programu PowerShell, aby dodać witryny do listy dozwolonych.Aby dowiedzieć się więcej na temat tego polecenia cmdlet, zobacz Używanie skryptów programu PowerShell do wyszukiwania w ograniczonym programie SharePoint.

Zadania administratora usługi Purview — korzystanie z funkcji usługi Microsoft Purview

W usłudze Microsoft Purview dostępne są funkcje, które mogą pomóc Ci przygotować się do pracy z rozwiązaniem Copilot.

✅ Cele Copilot w usłudze Purview:

- Identyfikowanie i etykietowanie poufnych danych na platformie Microsoft 365.

- Wykrywanie i ochrona poufnych informacji przed nieautoryzowanym udostępnianiem lub wyciekami.

- Usuń zawartość, której nie potrzebujesz.

- Wykrywanie poufnych danych i niezgodnej zawartości w monitach i odpowiedziach rozwiązania Copilot.

- Przejrzyj i przeanalizuj monity i odpowiedzi rozwiązania Copilot.

Aby dowiedzieć się więcej na temat sposobu, w jaki usługa Microsoft Purview może pomóc w zarządzaniu danymi i zarządzaniu nimi, zobacz Dowiedz się więcej o usłudze Microsoft Purview.

Identyfikowanie i etykietowanie poufnych danych

✅ Tworzenie i stosowanie etykiet poufności w celu ochrony danych

Etykiety poufności to sposób identyfikowania i klasyfikowania poufności danych organizacji, dodając dodatkową warstwę ochrony danych.

Gdy etykiety poufności są stosowane do elementów, takich jak dokumenty i wiadomości e-mail, etykiety dodają ochronę bezpośrednio do tych danych. W związku z tym ta ochrona będzie się powtarzać wszędzie tam, gdzie są przechowywane dane. Gdy etykiety poufności są stosowane do kontenerów, takich jak witryny i grupy programu SharePoint, etykiety dodają ochronę pośrednio, kontrolując dostęp do kontenera, w którym są przechowywane dane. Na przykład ustawienia prywatności, dostęp użytkowników zewnętrznych i dostęp z urządzeń niezarządzanych.

Etykiety poufności mogą również wpływać na wyniki rozwiązania Copilot, w tym:

Ustawienia etykiet obejmują akcje ochrony, takie jak dostęp do witryn, dostosowywalne nagłówki i stopki oraz szyfrowanie.

Jeśli etykieta stosuje szyfrowanie, usługa Copilot sprawdza prawa użytkowania dla użytkownika. Aby usługa Copilot mogła zwrócić dane z tego elementu, użytkownik musi mieć przyznane uprawnienia do kopiowania z niego.

Sesja monitu z programem Copilot (nazywana Microsoft 365 Copilot Chat) może odwoływać się do danych z różnych typów elementów. Etykiety poufności są wyświetlane w zwróconych wynikach. Najnowsza odpowiedź wyświetla etykietę poufności o najwyższym priorytecie.

Jeśli program Copilot tworzy nową zawartość z elementów oznaczonych etykietą, etykieta poufności z elementu źródłowego jest automatycznie dziedziczona.

W tej sekcji przedstawiono kroki tworzenia i używania domyślnych etykiet poufności w usłudze Microsoft Purview. Jeśli musisz używać własnych nazw etykiet i konfiguracji, utwórz etykiety ręcznie lub edytuj etykiety domyślne. Jeśli utworzono już własne etykiety poufności, nie można utworzyć etykiet domyślnych.

Aby dowiedzieć się więcej na temat etykiet poufności, zobacz:

- Wprowadzenie do etykiet poufności

- Aktywowanie domyślnych etykiet i zasad w celu ochrony danych

- Poznaj niektóre typowe scenariusze dotyczące etykiet poufności

- Korzystanie z usługi Microsoft Purview w celu wzmocnienia ochrony informacji dla rozwiązania Copilot

1. Utwórz domyślne etykiety poufności

Zaloguj się do portalu usługi Microsoft Purview jako administrator w jednej z grup wymienionych w obszarze Etykiety poufności — uprawnienia.

Wybierz pozycję Rozwiązania>DSPM omówienie sztucznej inteligencji>.

W sekcji Zalecenia wybierz pozycję Chroń dane przy użyciu etykiet poufności. Ten krok tworzy etykiety domyślne i ich zasady.

Aby wyświetlić lub edytować etykiety domyślne lub utworzyć własne etykiety, wybierz pozycjęEtykiety poufnościochrony> informacji. Może być konieczne wybranie pozycji Odśwież.

Jeśli masz domyślne etykiety poufności:

- Etykiety pomagają chronić dane i mogą mieć wpływ na wyniki rozwiązania Copilot.

- Użytkownicy mogą zacząć ręcznie stosować opublikowane etykiety do swoich plików i wiadomości e-mail.

- Administratorzy mogą rozpocząć tworzenie zasad i konfigurowanie funkcji, które automatycznie stosują etykiety do plików i wiadomości e-mail.

W dowolnym momencie możesz utworzyć własne etykiety poufności. Aby dowiedzieć się więcej, zobacz Tworzenie i konfigurowanie etykiet poufności i ich zasad.

2. Włączanie i konfigurowanie etykiet poufności dla kontenerów

Domyślne etykiety poufności nie obejmują ustawień dla grup i witryn, które umożliwiają stosowanie etykiety poufności do witryny programu SharePoint lub aplikacji Teams ani Microsoft Loop obszaru roboczego. Elementy w kontenerze nie dziedziczą etykiety poufności.

Zamiast tego ustawienia etykiety mogą ograniczać dostęp do kontenera. To ograniczenie zapewnia dodatkową warstwę zabezpieczeń podczas korzystania z rozwiązania Copilot. Jeśli użytkownik nie może uzyskać dostępu do witryny lub obszaru roboczego, program Copilot nie może uzyskać do niego dostępu w imieniu tego użytkownika.

Na przykład można ustawić ustawienie prywatności na Wartość Prywatna, co ogranicza dostęp do witryny tylko do zatwierdzonych członków w organizacji. Gdy etykieta zostanie zastosowana do lokacji, zastąpi wszystkie poprzednie ustawienia i zablokuje witrynę tak długo, jak długo zostanie zastosowana etykieta. Ta funkcja jest bezpieczniejszym ustawieniem niż zezwolenie użytkownikom na dostęp do witryny i umożliwienie użytkownikom zmiany ustawienia. Gdy tylko zatwierdzone elementy członkowskie mogą uzyskiwać dostęp do danych, zapobiega to nadmiernemu udostępnianiu danych, do których może uzyskiwać dostęp copilot.

Aby skonfigurować ustawienia etykiet dla grup i witryn, należy włączyć tę funkcję w dzierżawie, a następnie zsynchronizować etykiety. Ta konfiguracja jest konfiguracją jednorazową i używa programu PowerShell. Aby dowiedzieć się więcej, zobacz Jak włączyć etykiety poufności dla kontenerów i zsynchronizować etykiety.

Następnie możesz edytować etykiety poufności lub tworzyć nowe etykiety poufności specjalnie dla grup i witryn:

Dla zakresu etykiet poufności wybierz pozycję Grupy & lokacje. Pamiętaj, że musisz już uruchomić polecenia programu PowerShell. Jeśli tego nie zrobiliśmy, nie możesz wybrać tego zakresu.

Aby dowiedzieć się więcej, zobacz Jak włączyć etykiety poufności dla kontenerów i zsynchronizować etykiety.

Wybierz grupy ustawień do skonfigurowania. Niektóre ustawienia mają zależności zaplecza, zanim będzie można je wymusić, na przykład dostęp warunkowy, który musi być już skonfigurowany. Ustawienie prywatności, które jest zawarte w ustawieniach prywatności i dostępu użytkowników zewnętrznych, nie ma żadnych zależności zaplecza.

Skonfiguruj ustawienia, których chcesz użyć, i zapisz zmiany.

Aby uzyskać więcej informacji, w tym szczegóły wszystkich dostępnych ustawień etykiet, które można skonfigurować dla grup i witryn, zobacz Używanie etykiet poufności do ochrony zawartości w usłudze Microsoft Teams, grupach platformy Microsoft 365 i witrynach programu SharePoint.

3. Publikowanie etykiet i edukowanie użytkowników

Jeśli używasz domyślnych etykiet poufności, etykiety są automatycznie publikowane dla wszystkich użytkowników, nawet jeśli edytujesz etykiety.

Jeśli utworzono własne etykiety poufności, należy dodać etykiety do zasad publikowania. Po opublikowaniu użytkownicy mogą ręcznie stosować etykiety w swoich aplikacjach pakietu Office. W przypadku etykiet, które obejmują zakres grup & witryn, użytkownicy mogą stosować te etykiety do nowych i istniejących witryn, zespołów i obszarów roboczych Loop. Zasady publikowania mają również ustawienia, które należy wziąć pod uwagę, takie jak etykieta domyślna i wymagające od użytkowników etykietowania danych.

Aby dowiedzieć się więcej, zobacz Publikowanie etykiet poufności przez utworzenie zasad etykiet.

Poinformuj użytkowników i podaj wskazówki dotyczące tego, kiedy powinni stosować każdą etykietę poufności.

Oprócz ręcznego stosowania etykiet domyślne zasady etykiet obejmują stosowanie etykiety Ogólne \ Wszyscy pracownicy (nieograniczony) jako etykiety domyślnej dla elementów. Ta etykieta zapewnia podstawową warstwę ochrony. Jednak w razie potrzeby użytkownicy powinni zmienić etykietę, szczególnie w przypadku bardziej wrażliwej zawartości wymagającej szyfrowania.

Aby ułatwić ci wykonanie tego kroku, zobacz dokumentację użytkownika końcowego dotyczącą etykiet poufności.

Monitorowanie etykiet. Wybierz pozycję Raporty ochrony> informacji. Możesz zobaczyć użycie etykiet.

4. Włączanie etykiet poufności dla plików w programach SharePoint i OneDrive

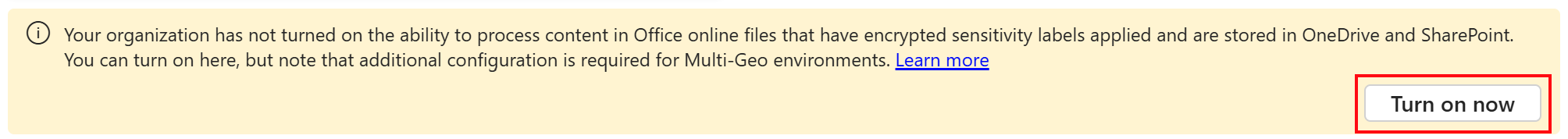

Ten krok to jednorazowa konfiguracja, która jest wymagana do włączenia etykiet poufności dla programu SharePoint i usługi OneDrive. Jest również wymagane, aby Microsoft 365 Copilot uzyskać dostęp do zaszyfrowanych plików przechowywanych w tych lokalizacjach.

Podobnie jak w przypadku wszystkich zmian konfiguracji na poziomie dzierżawy dla programu SharePoint i usługi OneDrive, wprowadzenie zmiany trwa około 15 minut. Następnie użytkownicy mogą wybierać etykiety poufności w Office w sieci Web i tworzyć zasady, które automatycznie etykietują pliki w tych lokalizacjach.

Dostępne są dwie opcje:

Opcja 1. Wybierz pozycję Information Protection>Etykiety pozytywności. Jeśli zostanie wyświetlony następujący komunikat, wybierz pozycję Włącz teraz:

Opcja 2. Użyj

[Set-SPOTenant](/powershell/module/sharepoint-online/set-spotenant)polecenia cmdlet Windows PowerShell.

Aby dowiedzieć się więcej na temat tej konfiguracji, zobacz Włączanie etykiet poufności dla plików w programach SharePoint i OneDrive.

Porada

Chociaż nie jest to związane z rozwiązaniem Copilot, teraz jest dobry moment, aby włączyć współtworzynie zaszyfrowanych plików. To ustawienie zapewnia najlepsze środowisko użytkownika do współpracy i może być wymagane w innych scenariuszach etykietowania.

5. Ustawianie domyślnych etykiet poufności dla bibliotek dokumentów programu SharePoint

Domyślne zasady etykietowania są skonfigurowane do stosowania domyślnej etykiety poufności Ogólne \ Wszyscy pracownicy (nieograniczony) dla nieoznaczonych plików, wiadomości e-mail i spotkań. Możesz zastąpić to ustawienie etykietami opartymi na lokalizacji dla bibliotek dokumentów programu SharePoint. Ta metoda etykietowania stosuje etykietę domyślną do biblioteki dokumentów.

Istnieją dwie opcje automatycznego etykietowania plików w tej samej bibliotece dokumentów:

| Opcja biblioteki | Kiedy używać tej opcji |

|---|---|

| Opcja 1 — domyślna etykieta poufności, która może stosować uprawnienia zdefiniowane przez administratora (opcja Przypisywanie uprawnień teraz szyfrowania) lub bez szyfrowania. | Zalecane w przypadku nowych bibliotek dokumentów i gdy biblioteki przechowują pliki, które zwykle mają ten sam poziom znanej poufności. W przypadku wyjątków chcesz, aby użytkownicy mogli wybrać alternatywną etykietę, która nie stosuje szyfrowania. Wszystkie nowe pliki, które nie mają etykiety poufności i zostały przekazane do biblioteki, są oznaczone etykietą domyślną tej biblioteki. |

|

Opcja 2 — chroni pobierane pliki i rozszerza uprawnienia programu SharePoint do pobranej kopii pliku. Aby skonfigurować to ustawienie dla biblioteki, etykieta poufności musi być skonfigurowana z uprawnieniami zdefiniowanymi przez użytkownika (opcja Zezwalaj użytkownikom na przypisywanie uprawnień ). Obecnie w wersji zapoznawczej ta konfiguracja wymaga poleceń programu PowerShell na poziomie dzierżawy, a następnie poziomu lokacji, zanim będzie można wybrać etykietę poufności. |

Zalecane w przypadku nowych i istniejących bibliotek dokumentów, gdy chcesz scentralizować uprawnienia i nadal chronić pliki po ich pobraniu. Ta opcja jest odpowiednia w następujących przypadkach: — Zawartość pliku nie została sprawdzona pod kątem poufności. — Nie można skonfigurować uprawnień użytkownika i grupy dla etykiety definiującej, kto uzyskuje dostęp do zawartości. W tym scenariuszu właściciele firm powinni kontrolować dostęp przy użyciu uprawnień programu SharePoint i możliwości zarządzania dostępem. Jednak ta konfiguracja etykiet zapewnia większą ochronę, ponieważ pobrana kopia pliku ma uprawnienia takie same jak jego kopia źródłowa w czasie rzeczywistym. |

Obie opcje zapewniają poziom ochrony punktu odniesienia, który jest specyficzny dla biblioteki dokumentów, nie wymaga inspekcji zawartości i nie polega na działaniu ze strony użytkowników końcowych.

Administrator witryny programu SharePoint może wybrać etykietę domyślną dla biblioteki dokumentów.

W witrynie programu SharePoint wybierz pozycję Ustawienia dokumentów> ikona>Ustawienia biblioteki Ustawienia>biblioteki Więcej ustawień biblioteki.

W obszarze Domyślne etykiety poufności (Zastosuj etykietę do elementów na tej liście lub w bibliotece):

a. W przypadku standardowej domyślnej etykiety poufności z listy rozwijanej wybierz etykietę poufności odpowiednią dla większości plików w bibliotece. Może to być etykieta poufności skonfigurowana pod kątem uprawnień zdefiniowanych przez administratora, takich jak Poufne \ Wszyscy pracownicy. Lub etykieta poufności, która nie stosuje szyfrowania, na przykład Publiczna. Nie wybieraj opcji Rozszerz ochronę podczas pobierania, kopiowania ani przenoszenia.

b. W przypadku domyślnej etykiety poufności, która rozszerza ochronę na pliki, które są pobierane, kopiowane lub przenoszone, wybierz pozycję Rozszerz ochronę podczas pobierania, kopiowania lub przenoszenia. Następnie z listy rozwijanej wybierz etykietę poufności skonfigurowaną dla uprawnień zdefiniowanych przez użytkownika, taką jak Poufne \ Zaufane Osoby.

Uwaga

Pole wyboru Rozszerzanie ochrony podczas pobierania, kopiowania lub przenoszenia nie jest wyświetlane, dopóki nie zostaną ukończone polecenia programu PowerShell wymagane wstępnie. Aby dowiedzieć się więcej, zobacz Konfigurowanie programu SharePoint z etykietą poufności w celu rozszerzenia uprawnień do pobranych dokumentów.

Zapisz zmiany.

Aby dowiedzieć się więcej, w tym jak uruchomić polecenia programu PowerShell dla pola wyboru, szczegóły dotyczące wyników etykietowania dla każdej konfiguracji i wszelkie ograniczenia:

- Konfigurowanie domyślnej etykiety poufności dla biblioteki dokumentów programu SharePoint

- Konfigurowanie programu SharePoint z etykietą poufności w celu rozszerzenia uprawnień do pobranych dokumentów

6. Automatyczne stosowanie etykiet poufności do plików i wiadomości e-mail

Etykiety można automatycznie stosować do plików w witrynach programu SharePoint, kontach usługi OneDrive, wiadomościach e-mail programu Exchange i plikach pakietu Office. Automatyczne etykietowanie pomaga zidentyfikować etykietę o wyższym priorytecie, aby uzyskać bardziej poufne informacje, które mogą wymagać bardziej restrykcyjnego ustawienia niż etykieta domyślna.

- Aby zapoznać się z konkretnymi krokami i informacjami, które należy znać, w tym informacjami na temat trybu symulacji dla zasad automatycznego etykietowania, zobacz Automatyczne stosowanie etykiety poufności do zawartości.

Automatyczne etykietowanie po stronie klienta a automatyczne etykietowanie po stronie usługi

- Gdy automatycznie oznaczasz dokumenty i wiadomości e-mail używane przez Word, Excel, PowerPoint i Outlook, używa ono automatycznego etykietowania po stronie klienta. Użytkownicy widzą etykietę automatycznie stosowaną w aplikacjach pakietu Office lub możesz polecić użytkownikowi odpowiednią etykietę.

- W przypadku automatycznego oznaczania dokumentów przechowywanych we wszystkich witrynach programu SharePoint lub OneDrive oraz wszystkich wiadomości e-mail wysyłanych przy użyciu Exchange Online jest używane automatyczne etykietowanie po stronie usługi. Nie ma żadnej interakcji z użytkownikiem. Możesz etykietować na dużą skalę dla plików magazynowanych w usłudze OneDrive i programie SharePoint oraz wszystkich wiadomości e-mail, które są wysyłane i odbierane.

Jeśli utworzono domyślne etykiety poufności i zasady, obejmują one zarówno automatyczne etykietowanie po stronie klienta , jak i automatyczne etykietowanie po stronie usługi w celu wykrywania numerów kart kredytowych i danych osobowych. Te ustawienia domyślne ułatwiają testowanie funkcji automatycznego etykietowania.

Możesz edytować lub tworzyć własne ustawienia automatycznego etykietowania. Ta funkcja pomaga zidentyfikować dane organizacji, które wymagają określonej etykiety poufności, aby zastosować akcje ochrony, takie jak szyfrowanie.

Wykrywanie poufnych informacji i ochrona ich przed nieautoryzowanym udostępnianiem lub wyciekami

✅ Używanie zasad ochrony przed utratą danych (DLP) w celu ochrony przed niezamierzonym udostępnianiem

Ochrona przed utratą danych w Microsoft Purview (DLP) pomaga organizacjom chronić poufne informacje, chroniąc przed nieautoryzowanym udostępnianiem lub wyciekiem. Celem jest dynamiczna ochrona poufnych informacji, takich jak dane finansowe, numery ubezpieczenia społecznego i dokumentacja kondycji, przed udostępnianiem.

Zasady DLP można tworzyć w celu ochrony poufnych informacji w następujących lokalizacjach:

- Usługi Platformy Microsoft 365, takie jak Teams, Exchange, SharePoint i OneDrive

- Aplikacje pakietu Office, takie jak Word, Excel i PowerPoint

- punkty końcowe Windows 10, Windows 11 i macOS (trzy najnowsze wydane wersje)

- Aplikacje w chmurze spoza firmy Microsoft

- Lokalne udziały plików i lokalny program SharePoint

- Sieć szkieletowa i usługa Power BI

Gdy zasady DLP znajdą te dane, mogą działać i zapobiegać wyświetlaniu danych w Microsoft 365 Copilot wynikach. Może również uniemożliwić programowi Copilot podsumowanie elementów, które mają zastosowane określone etykiety poufności.

Aby dowiedzieć się więcej, zobacz:

- Tworzenie i wdrażanie zasad ochrony przed utratą danych

- Dowiedz się więcej o lokalizacji zasad Microsoft 365 Copilot

Dzięki zasadom DLP można używać klasyfikatorów z możliwością trenowania, typów informacji poufnych, etykiet poufności i etykiet przechowywania w celu identyfikowania poufnych informacji w całej organizacji.

W tej sekcji przedstawiono proces tworzenia zasad DLP. Zasady DLP to zaawansowane narzędzie. Upewnij się, że:

- Poznaj dane, które chronisz, i cele, które chcesz osiągnąć.

- Przed zaimplementowaniem zasad poświęć trochę czasu. Chcesz uniknąć niezamierzonych problemów. Nie zalecamy tworzenia zasad, a następnie dostrajania zasad tylko przez próbę i błąd.

- Praca z zapobieganiem utracie danych — przed rozpoczęciem projektowania zasad. Ten krok ułatwia zrozumienie pojęć i narzędzi używanych do tworzenia zasad DLP i zarządzania nimi.

1. Otwórz portal Microsoft Purview

- Zaloguj się do portalu usługi Microsoft Purview jako jeden z administratorów wymienionych w temacie Tworzenie i wdrażanie zasad DLP — uprawnienia.

- Wybierz pozycję Rozwiązania—Zapobieganie utracie> danych.

2. Tworzenie zasad DLP

W przypadku usług Exchange Online, SharePoint Online i OneDrive można używać usługi DLP do identyfikowania, monitorowania i automatycznego ochrony poufnych informacji w wiadomościach e-mail i plikach, w tym plikach przechowywanych w repozytoriach plików usługi Microsoft Teams.

- Aby zapoznać się z krokami, zobacz Projektowanie zasad DLP oraz Tworzenie i wdrażanie zasad ochrony przed utratą danych.

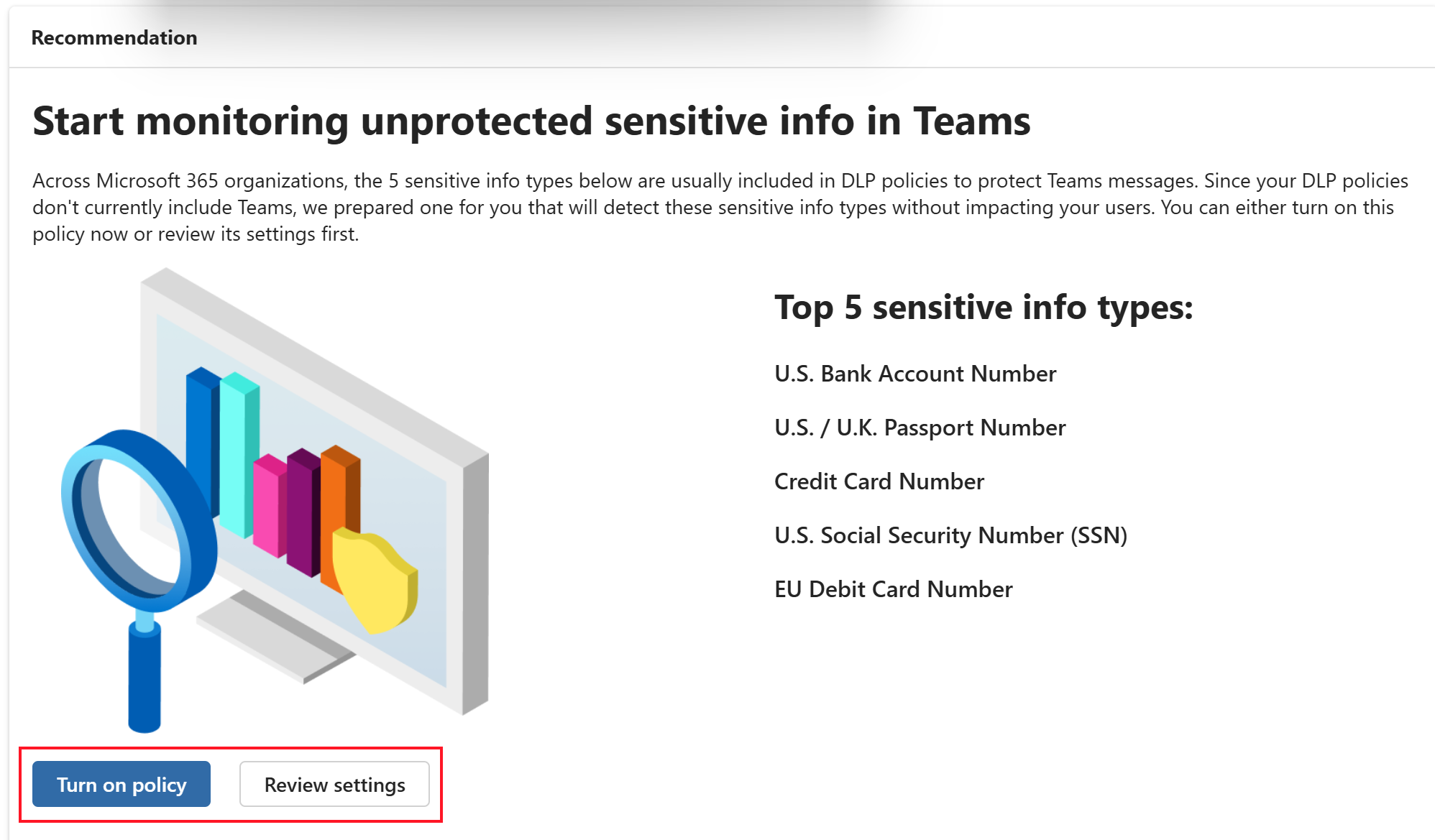

3. Tworzenie zasad DLP dla usługi Teams

Domyślnie usługa Purview zawiera niektóre zasady dla usługi Teams, które można włączyć. Te zasady to szybki sposób na rozpoczęcie pracy z ochroną informacji w usłudze Teams.

Te zasady mogą wykrywać, kiedy poufne informacje, takie jak numery kont bankowych lub numery paszportów, są udostępniane w wiadomościach usługi Teams. Następnie możesz utworzyć wskazówki dotyczące zasad, aby edukować użytkowników lub dodawać akcje kontrolujące udostępnianie.

W obszarze Ochrona przed utratą danych wybierz pozycję Przegląd.

Przewiń w dół, aby wyświetlić następujące zasady:

- Rozpoczynanie monitorowania niechronionych informacji poufnych w usłudze Teams

- Automatyczne konfigurowanie zasad DLP usługi Teams w celu ochrony plików udostępnionych w komunikatach zespołu

Możesz włączyć te zasady, a także przejrzeć ustawienia w zasadach:

Aby uzyskać więcej informacji na temat korzystania z zasad DLP w celu ochrony informacji w usłudze Teams, zobacz:

- Dowiedz się więcej o domyślnych zasadach ochrony przed utratą danych dla usługi Microsoft Teams

- Ochrona przed utratą danych i usługa Microsoft Teams

4. Tworzenie zasad DLP punktu końcowego dla urządzeń z systemem Windows i macOS

Ochrona przed utratą danych punktu końcowego (Endpoint DLP) rozszerza możliwości monitorowania i ochrony DLP na poufne elementy, które są fizycznie przechowywane na urządzeniach Windows 10/11 i macOS (trzy najnowsze wydane główne wersje).

DLP może monitorować działania użytkowników i podejmować działania ochronne, takie jak:

- Kopiowanie na urządzenie wymienne USB

- Kopiowanie do udziału sieciowego

- Drukować

- Przekazywanie do domeny usługi w chmurze z ograniczeniami lub do dostępu z przeglądarki, która nie jest dozwolona

Te działania to tylko niektóre działania, które DLP może monitorować i chronić. Aby uzyskać pełną listę, zobacz Informacje o zapobieganiu utracie danych punktu końcowego.

Aby uzyskać więcej informacji na temat wymagań wstępnych i kroków tworzenia zasad DLP punktu końcowego, zobacz:

- Wprowadzenie do zapobiegania utracie danych punktu końcowego

- Dołączanie urządzeń z systemem Windows do platformy Microsoft 365 — omówienie

- Dołączanie urządzeń z systemem macOS do platformy Microsoft 365 — omówienie.

Uwaga

Jeśli używasz usługi zarządzania urządzeniami przenośnymi (MDM), aby zarządzać urządzeniami i pomagać w ich ochronie, na przykład Microsoft Intune, a następnie nadal używasz dostawcy mdm. Zasady DLP punktu końcowego koncentrują się na zapobieganiu utracie danych przy użyciu danych platformy Microsoft 365. Rozwiązanie MDM koncentruje się na zarządzaniu urządzeniami. Używasz ich jednocześnie.

5. Tworzenie ochrony adaptacyjnej

Usługa Adaptive Protection integruje informacje z rozwiązania Insider Risk Management z usługą DLP. Gdy ryzyko wewnętrzne identyfikuje użytkownika angażującego się w ryzykowne zachowanie, użytkownikowi jest dynamicznie przypisywany poziom ryzyka wewnętrznego, taki jak podwyższony poziom.

Usługa Adaptive Protection może automatycznie tworzyć zasady DLP , które pomagają chronić organizację przed ryzykownym zachowaniem związanym z poziomem ryzyka związanego z wewnętrznym dostępem. Wraz ze zmianą poziomu ryzyka związanego z wewnętrznym dostępem użytkowników zasady DLP stosowane do użytkowników również mogą być dostosowywane.

Włącz funkcję Adaptive Protection:

Zaloguj się do portalu usługi Microsoft Purview jako jeden z administratorów wymienionych w artykule Adaptive Protection — Uprawnienia.

Wybierz pozycję Rozwiązania>Insider Risk Management>Adaptive Protection.

Na pulpicie nawigacyjnym wybierz pozycję Szybka konfiguracja.

Adaptacyjna ochrona — szybka konfiguracja to najprostszy i najszybszy sposób rozpoczęcia pracy z funkcją Adaptive Protection. Automatycznie tworzy i dynamicznie przypisuje zasady ryzyka wewnętrznego, zasady DLP i zasady dostępu warunkowego.

Po osiągnięciu poziomu ryzyka zasady są automatycznie dostosowywane do nowego poziomu ryzyka.

Można również utworzyć zasady niestandardowe zamiast szybkiej konfiguracji. Jeśli tworzysz zasady niestandardowe, musisz również utworzyć zasady DLP i dostępu warunkowego.

Aby dowiedzieć się więcej, zobacz Zasady ochrony adaptacyjnej.

6. Testowanie i monitorowanie zasad

W przypadku zasad DLP można:

Przetestuj zasady przy użyciu trybu symulacji. Tryb symulacji umożliwia wyświetlanie efektu poszczególnych zasad bez wymuszania zasad. Służy do znajdowania elementów zgodnych z zasadami.

Monitorowanie zasad przy użyciu alertów i wbudowanych raportów, w tym ryzykownych działań użytkowników poza zasadami DLP.

Aby dowiedzieć się więcej, zobacz:

Po włączeniu ochrony adaptacyjnej i skonfigurowaniu zasad można uzyskać następujące elementy:

- Metryki zasad

- Użytkownicy z przypisanym poziomem ryzyka

- Zasady aktualnie w zakresie dla użytkownika

Aby dowiedzieć się więcej, zobacz:

Usuń zawartość, której nie potrzebujesz

✅ Używanie zarządzania cyklem życia danych do automatycznego przechowywania lub usuwania danych

Zarządzanie cyklem życia danych używa zasad przechowywania i opcjonalnie etykiet przechowywania. Są one zwykle używane do przechowywania zawartości ze względów zgodności, a także mogą automatycznie usuwać nieaktualne informacje.

Na przykład organizacja może mieć wymagania prawne, które wymagają przechowywania zawartości przez pewien czas. Możesz też mieć zawartość, którą chcesz usunąć, ponieważ jest stara, nieaktualna lub nie jest już potrzebna.

Jeśli masz nieaktualne dane w organizacji, utwórz i użyj zasad przechowywania. Te zasady ułatwiają usłudze Copilot zwrócenie dokładniejszych informacji z dokumentów i wiadomości e-mail.

Zasady przechowywania mogą również zachowywać monity i odpowiedzi rozwiązania Copilot dotyczące wymagań dotyczących zgodności, nawet jeśli użytkownicy usunęli swoje działanie Copilot. Aby dowiedzieć się więcej, zobacz Informacje o utrzymaniu aplikacji Copilot & AI.

Ustawienia zasad przechowywania mają zastosowanie na poziomie kontenera, takim jak witryna programu SharePoint lub skrzynka pocztowa programu Exchange. Dane w tym kontenerze automatycznie dziedziczą te ustawienia.

Jeśli potrzebujesz wyjątków dla poszczególnych wiadomości e-mail lub dokumentów, użyj etykiet przechowywania. Na przykład masz zasady przechowywania umożliwiające usunięcie danych w usłudze OneDrive, jeśli dane są starsze niż jeden rok. Jednak użytkownicy mogą stosować etykiety przechowywania do określonych dokumentów, aby zapobiec automatycznemu usuwaniu tych dokumentów.

Aby utworzyć zasady przechowywania, zaloguj się do portalu usługi Microsoft Purview jako administrator zgodności.

Aby dowiedzieć się więcej na temat uprawnień, zobacz Zarządzanie cyklem życia danych — uprawnienia.

Wybierz pozycję Rozwiązania>Zasady przechowywaniazasad>zarządzania cyklem> życia danych.

Wybierz pozycję Nowe zasady przechowywania i postępuj zgodnie z instrukcjami. Aby uzyskać bardziej szczegółowe informacje, zobacz Tworzenie i konfigurowanie zasad przechowywania.

W razie potrzeby utwórz i zastosuj etykiety przechowywania.

Aby utworzyć etykiety, możesz użyć funkcji Zarządzania cyklem życia danych lub Zarządzanie rekordami w Microsoft Purview. Zarządzanie rekordami obejmuje więcej opcji konfiguracji, takich jak proces przeglądu dyspozycji. Przegląd dyspozycji jest przydatny, jeśli konieczne jest ręczne potwierdzenie, zanim elementy zostaną automatycznie usunięte.

Zarządzanie cyklem życia danych służy do zarządzania zasadami przechowywania, które zarządzają automatycznym przechowywaniem i usuwaniem obciążeń platformy Microsoft 365 & Microsoft 365 Copilot interakcji i etykiet przechowywania dla wszelkich wyjątków.

- W obszarze Zarządzanie cyklem życia danych wybierz pozycję Etykiety> przechowywaniaUtwórz etykietę.

Postępuj zgodnie z instrukcjami konfiguracji i jeśli potrzebujesz więcej pomocy, zobacz Jak utworzyć etykiety przechowywania na potrzeby zarządzania cyklem życia danych.

Po utworzeniu etykiet przechowywania można zastosować etykiety do dokumentów i wiadomości e-mail:

Jeśli zastosowano etykiety przechowywania, monitoruj je, aby zobaczyć, jak są używane.

Zaloguj się do portalu usługi Microsoft Purview jako jeden z administratorów wymienionych na stronie:

Użyj Eksploratora zawartości , aby uzyskać informacje o elementach przy użyciu etykiet przechowywania.

Istnieje kilka sposobów otwierania Eksploratora zawartości:

- Zapobieganie >utracie danychOdkrywców

- Zarządzanie rekordami>Odkrywców

- Ochrona> informacjiOdkrywców

Użyj Eksploratora działań , aby uzyskać historyczny widok działań dotyczących zawartości, która ma etykiety przechowywania. Istnieją różne filtry, których można użyć.

Istnieje kilka sposobów otwierania eksploratora działań:

- Zarządzanie cyklem> życia danychOdkrywców

- Zarządzanie rekordami>Odkrywców

- Zapobieganie >utracie danychOdkrywców

- Ochrona> informacjiOdkrywców

Aby dowiedzieć się więcej, zobacz:

- Dowiedz się więcej o zasadach przechowywania i etykietach przechowywania

- Typowe ustawienia zasad przechowywania i zasad etykiet przechowywania

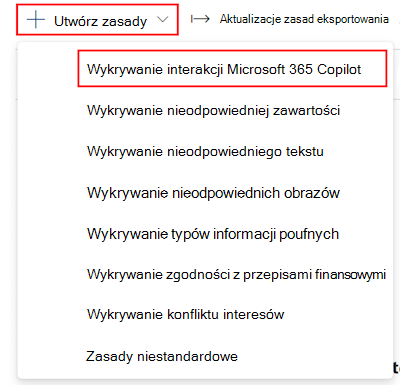

Wykrywanie poufnych danych i niezgodnej zawartości w interakcjach copilot

✅ Tworzenie zasad zgodności komunikacji w celu monitorowania interakcji z Microsoft 365 Copilot

Zgodność z komunikacją może wykrywać, przechwytywać i działać na potencjalnie nieodpowiednich komunikatach w organizacji. Nieodpowiednie treści obejmują poufne lub poufne informacje, nękanie lub grożenie językiem oraz udostępnianie treści dla dorosłych.

Zgodność z komunikacją jest dostarczana z pewnymi wstępnie zdefiniowanymi zasadami, które ułatwiają rozpoczęcie pracy. Zalecamy użycie tych wstępnie zdefiniowanych szablonów. Możesz również utworzyć własne zasady niestandardowe.

Te zasady monitorują i oceniają monity i odpowiedzi za pomocą rozwiązania Copilot.

Zaloguj się do portalu usługi Microsoft Purview jako jeden z administratorów wymienionych w artykule Zgodność z komunikacją — uprawnienia.

Wybierz pozycję Rozwiązania>— Omówienie zgodności> komunikacji.

Jeśli na liście jest kilka wymaganych kroków, wykonaj je. Aby dowiedzieć się więcej na temat tych kroków, zobacz Konfigurowanie i tworzenie zasad zgodności komunikacji.

W przypadku wstępnie zdefiniowanych zasad wybierz pozycję Utwórz zasady>Wykryj interakcje Microsoft 365 Copilot:

Te zasady programu Copilot ułatwiają rozpoczęcie pracy. Istnieją również inne wstępnie zdefiniowane szablony, których można użyć. W dowolnym momencie możesz również utworzyć własne zasady niestandardowe.

Aby dowiedzieć się więcej, zobacz:

Monitorowanie zasad. Regularnie przeglądaj raporty zasad i dzienniki inspekcji, aby zobaczyć wszystkie zasady zgodne & rozpoznanych elementów, w tym działania użytkowników.

Aby dowiedzieć się więcej, zobacz Korzystanie z raportów i inspekcji zgodności komunikacji.

Aby dowiedzieć się więcej, zobacz:

- Dowiedz się więcej o zgodności w komunikacji

- Wprowadzenie do zgodności w komunikacji

- Tworzenie zasad zgodności komunikacji

Przeglądanie i analizowanie monitów i odpowiedzi rozwiązania Copilot

✅ Używanie Zarządzanie stanem bezpieczeństwa danych (DSPM) dla sztucznej inteligencji lub zbierania elektronicznych materiałów dowodowych w celu analizowania monitów i odpowiedzi użytkowników rozwiązania Copilot

Gdy użytkownicy wprowadzają monit i otrzymują odpowiedź od rozwiązania Copilot, możesz wyświetlić i wyszukać te interakcje. W szczególności te funkcje ułatwiają:

- Znajdź informacje poufne lub nieodpowiednie treści zawarte w działaniach Copilot.

- Reagowanie na zdarzenie związane z wyciekiem danych, gdy poufne lub złośliwe informacje są udostępniane za pośrednictwem działania związanego z rozwiązaniem Copilot.

- Dzięki funkcji zbierania elektronicznych materiałów dowodowych możesz usunąć poufne informacje lub nieodpowiednie treści zawarte w działaniach Copilot.

Istnieją dwa sposoby przeglądania i analizowania monitów i odpowiedzi rozwiązania Copilot — Zarządzanie stanem bezpieczeństwa danych dla AI i eDiscovery.

Zarządzanie stanem bezpieczeństwa danych (DSPM) dla sztucznej inteligencji (wcześniej nazywanej Centrum Sztucznej Inteligencji) to centralna lokalizacja w portalu usługi Microsoft Purview, która aktywnie monitoruje użycie sztucznej inteligencji. Zawiera ona elektroniczne dowody elektroniczne i umożliwia analizowanie i przeglądanie monitów i odpowiedzi rozwiązania Copilot.

- Zaloguj się do portalu usługi Microsoft Purview jako administrator w jednej z grup wymienionych w witrynie Zarządzanie stanem bezpieczeństwa danych dla AI — Uprawnienia.

- Wybierz pozycję Rozwiązania> DSPM dlaEksploratora działań sztucznejinteligencji>.

- Wybierz istniejące działanie na liście. Jeśli na przykład istnieje działanie Typ informacji poufnych , wybierz je.

- Wybierz pozycję Wyświetl powiązane działanie interakcji ze sztuczną inteligencją. W obszarze Szczegóły interakcji możesz wyświetlić aplikację i monit & odpowiedzi. Możesz również wyeksportować działanie.

Aby dowiedzieć się więcej, zobacz:

Dostępne zasoby techniczne i wdrożeniowe

Organizacje z minimalną liczbą licencji copilot kwalifikują się do wspólnej inwestycji firmy Microsoft w wdrażanie i wdrażanie za pośrednictwem kwalifikujących się partnerów firmy Microsoft.

Aby dowiedzieć się więcej, zobacz Microsoft 365 Copilot Katalog partnerski.

Uprawnieni klienci mogą zażądać pomocy technicznej i wdrożeniowej z Microsoft FastTrack. Rozwiązanie FastTrack zawiera wskazówki i zasoby ułatwiające planowanie, wdrażanie i wdrażanie platformy Microsoft 365.

Aby dowiedzieć się więcej, zobacz FastTrack dla platformy Microsoft 365.