Korzystanie z odnajdywania i zarządzanie nim

Zarządzanie zewnętrznym obszarem podatnym na ataki w usłudze Microsoft Defender (Defender EASM) opiera się na własnościowej technologii odnajdywania w celu ciągłego definiowania unikatowej powierzchni ataków narażonych na Internet w organizacji. Odnajdywanie skanuje Internet pod kątem zasobów należących do organizacji w celu wykrycia wcześniej nieznanych i niemonitorowanych właściwości.

Odnalezione zasoby są indeksowane w spisie, aby zapewnić dynamiczny system rejestrowania aplikacji internetowych, zależności innych firm i infrastruktury internetowej w ramach zarządzania organizacją za pomocą jednego okienka szkła.

Przed uruchomieniem odnajdywania niestandardowego zobacz Co to jest odnajdywanie? aby zrozumieć kluczowe pojęcia omówione tutaj.

Uzyskiwanie dostępu do zautomatyzowanego obszaru ataków

Firma Microsoft wstępnie skonfigurowała powierzchnie ataków wielu organizacji, mapując ich początkową powierzchnię ataków, odnajdując infrastrukturę połączoną ze znanymi elementami zawartości.

Zalecamy wyszukiwanie obszaru ataków organizacji przed utworzeniem niestandardowej powierzchni ataków i uruchomieniem innych odkryć. Ten proces umożliwia szybki dostęp do spisu, ponieważ usługa Defender EASM odświeża dane i dodaje więcej zasobów i ostatniego kontekstu do obszaru ataków.

Gdy po raz pierwszy uzyskujesz dostęp do wystąpienia usługi Defender EASM, wybierz pozycję Wprowadzenie w sekcji Ogólne , aby wyszukać organizację na liście zautomatyzowanych powierzchni ataków. Następnie wybierz swoją organizację z listy i wybierz pozycję Build my Attack Surface (Kompiluj mój obszar ataków).

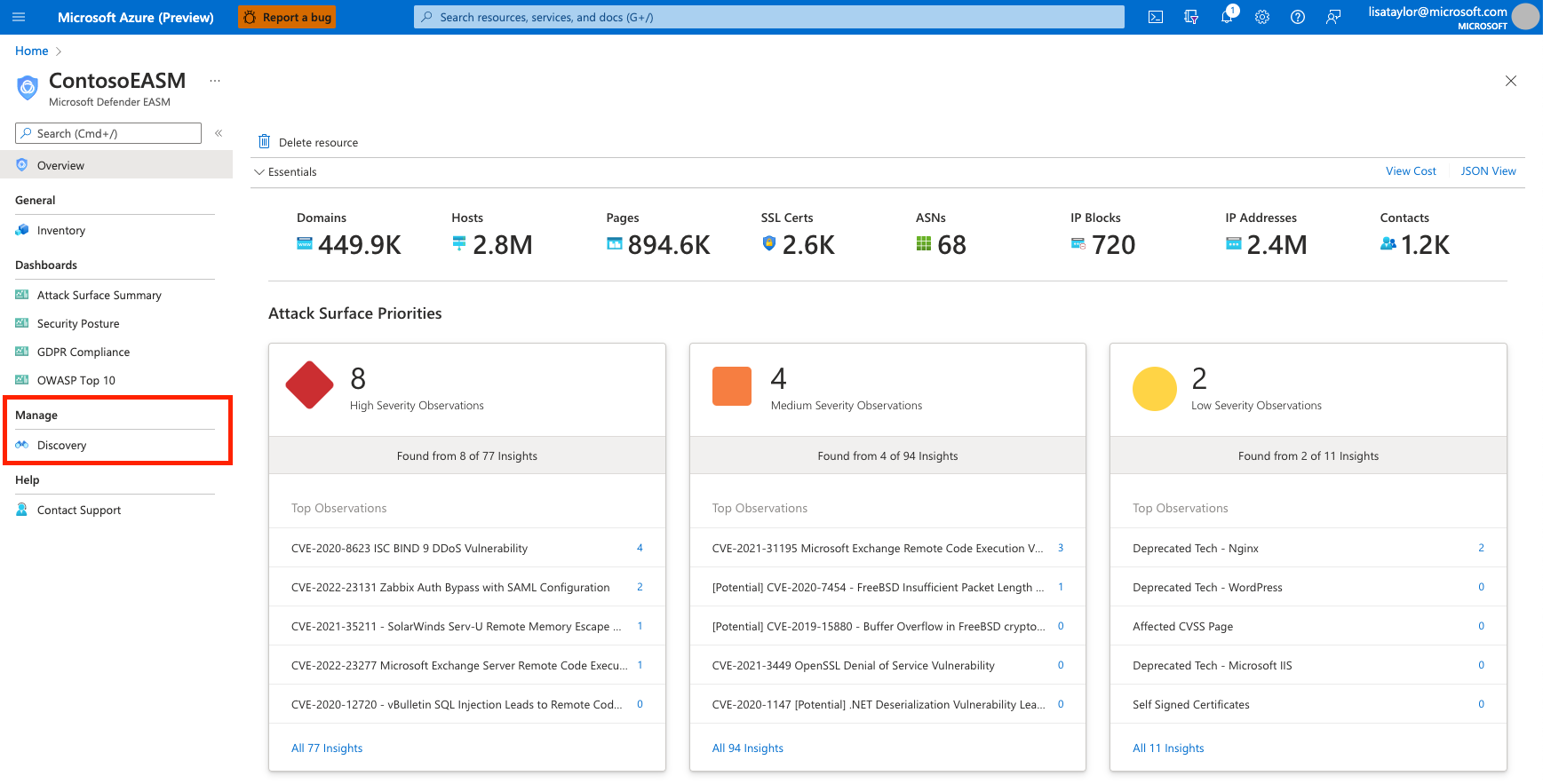

W tym momencie odnajdywanie jest uruchamiane w tle. Jeśli wybrano wstępnie skonfigurowany obszar ataku z listy dostępnych organizacji, nastąpi przekierowanie do ekranu przeglądu pulpitu nawigacyjnego, na którym można wyświetlić szczegółowe informacje o infrastrukturze organizacji w trybie podglądu.

Przejrzyj te szczegółowe informacje o pulpicie nawigacyjnym, aby zapoznać się z powierzchnią ataków, czekając na odnalezienie i wypełnienie większej liczby zasobów w spisie. Aby uzyskać więcej informacji na temat uzyskiwania szczegółowych informacji z tych pulpitów nawigacyjnych, zobacz Omówienie pulpitów nawigacyjnych.

Możesz uruchamiać niestandardowe odnajdywania, aby wykrywać zasoby odstjące. Na przykład może brakować zasobów. A może masz inne jednostki do zarządzania, które mogą nie zostać odnalezione za pośrednictwem infrastruktury, która jest wyraźnie połączona z twoją organizacją.

Dostosowywanie odnajdywania

Niestandardowe odnajdywanie jest idealne, jeśli twoja organizacja wymaga głębszego wglądu w infrastrukturę, która może nie być natychmiast połączona z podstawowymi elementami zawartości inicjujących. Przesyłając większą listę znanych zasobów do działania jako nasiona odnajdywania, aparat odnajdywania zwraca szerszą pulę zasobów. Odnajdywanie niestandardowe może również pomóc organizacji w znalezieniu różnej infrastruktury, która może odnosić się do niezależnych jednostek biznesowych i przejętych firm.

Grupy odnajdywania

Odnajdywania niestandardowe są zorganizowane w grupy odnajdywania. Są to niezależne klastry inicjujące, które składają się na pojedynczy przebieg odnajdywania i działają zgodnie z własnymi harmonogramami cyklu. Grup odnajdywania można organizować w celu oddzielenia zasobów w dowolny sposób od najlepszych korzyści dla firmy i przepływów pracy. Typowe opcje obejmują organizowanie przez odpowiedzialny zespół lub jednostkę biznesową, marki lub podmioty zależne.

Tworzenie grupy odnajdywania

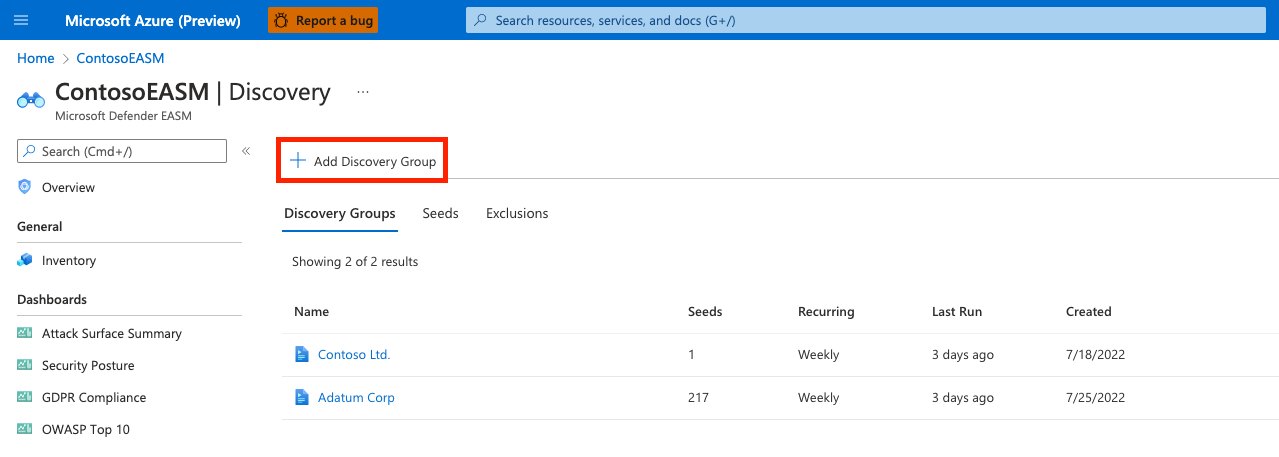

W okienku po lewej stronie w obszarze Zarządzanie wybierz pozycję Odnajdywanie.

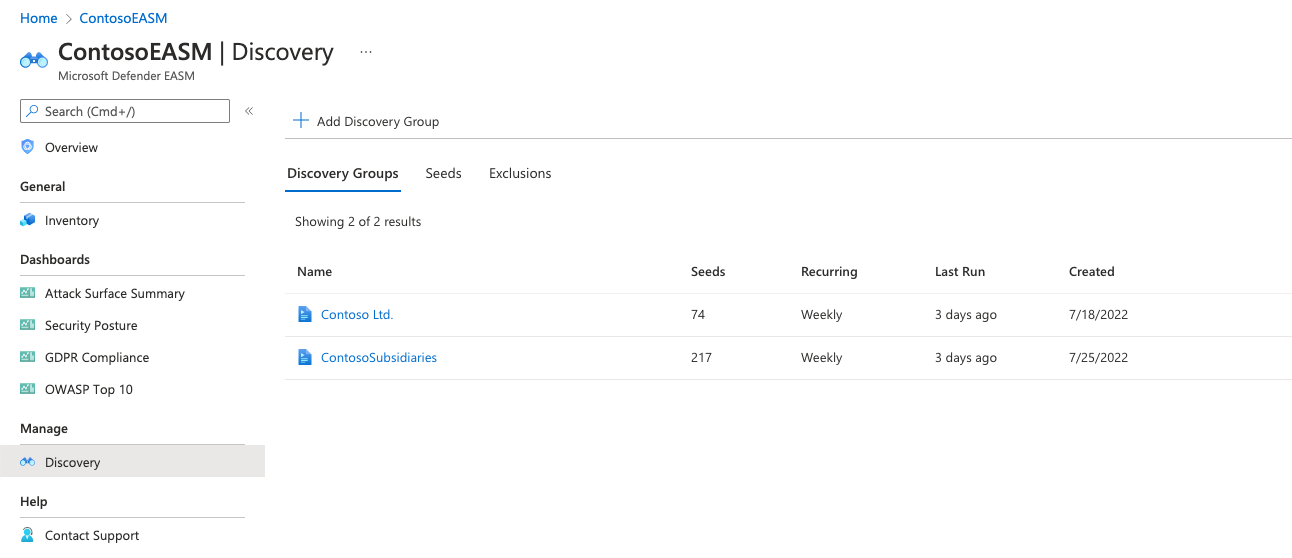

Na stronie Odnajdywanie jest wyświetlana lista grup odnajdywania domyślnie. Ta lista jest pusta podczas pierwszego uzyskiwania dostępu do platformy. Aby uruchomić pierwsze odnajdywanie, wybierz pozycję Dodaj grupę odnajdywania.

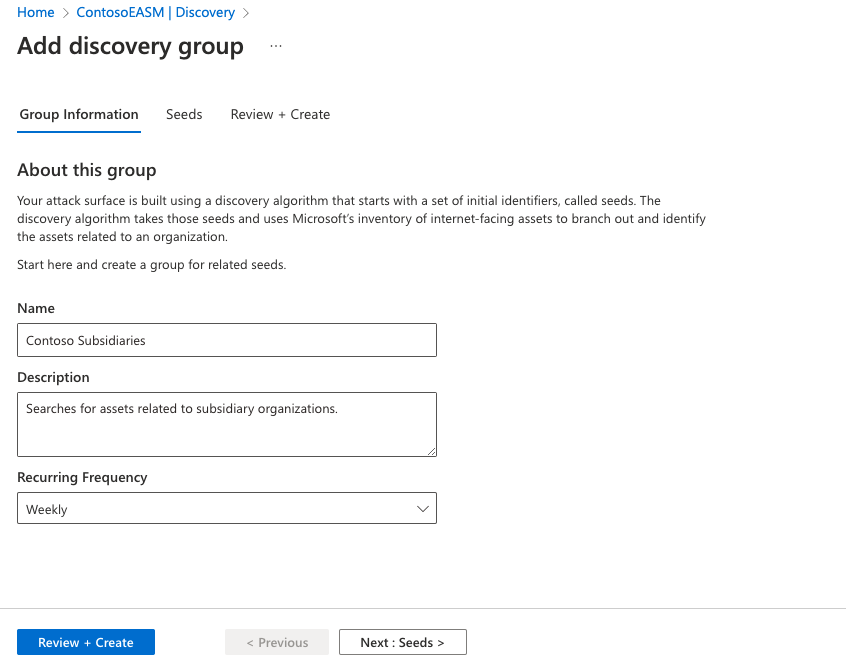

Nadaj nowej grupie odnajdywania nazwę i dodaj opis. Pole Częstotliwość cykliczna umożliwia zaplanowanie uruchomień odnajdywania dla tej grupy przez skanowanie pod kątem nowych zasobów związanych z wyznaczonymi nasionami w sposób ciągły. Domyślny wybór cyklu to Co tydzień. Zalecamy tę kadencję, aby upewnić się, że zasoby organizacji są regularnie monitorowane i aktualizowane.

W przypadku pojedynczego jednorazowego uruchomienia odnajdywania wybierz pozycję Nigdy. Zalecamy zachowanie domyślnego tempa cotygodniowego , ponieważ odnajdywanie jest przeznaczone do ciągłego odnajdywania nowych zasobów powiązanych ze znaną infrastrukturą. Częstotliwość cyklu można edytować później, wybierając opcję "Edytuj" na dowolnej stronie szczegółów grupy odnajdywania.

Wybierz pozycję Dalej: Nasiona.

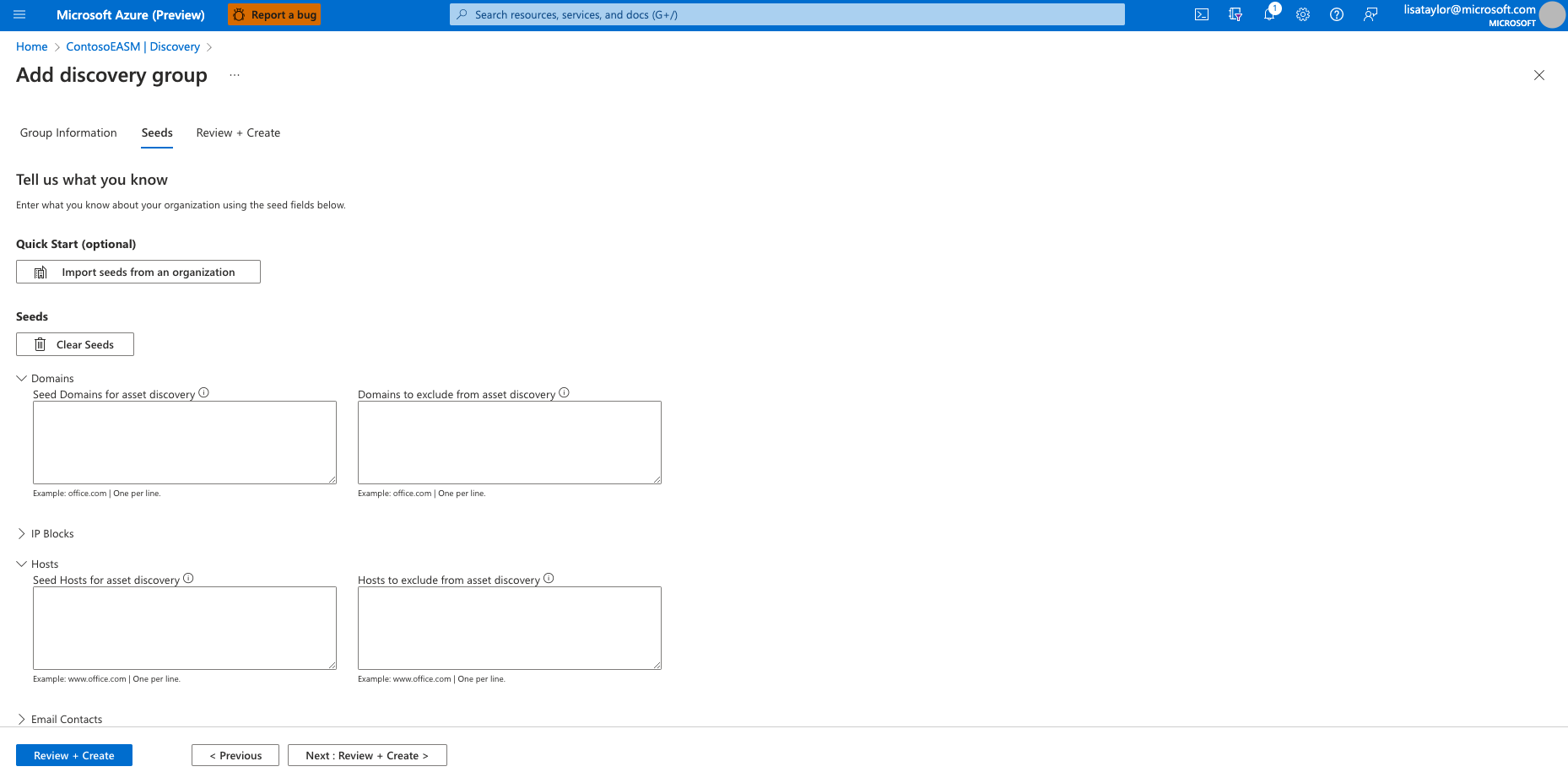

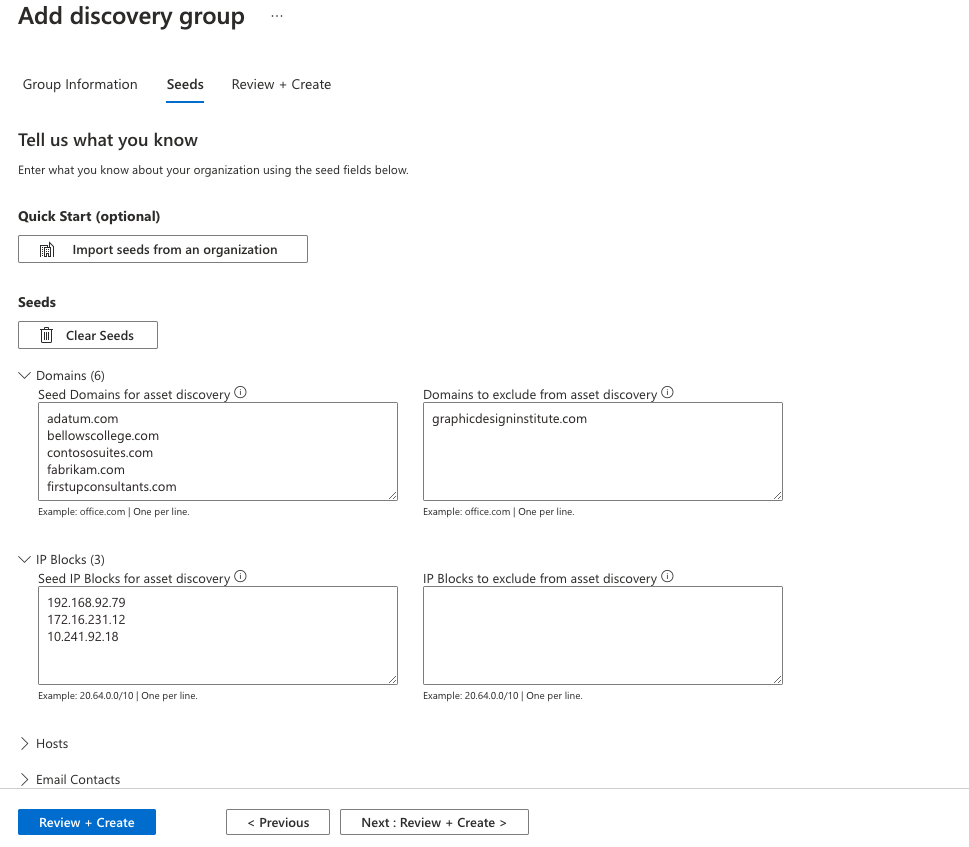

Wybierz nasiona, których chcesz użyć dla tej grupy odnajdywania. Nasiona są znanymi aktywami należącymi do organizacji. Platforma EASM usługi Defender skanuje te jednostki i mapuje ich połączenia z inną infrastrukturą online w celu utworzenia obszaru ataków. Ponieważ usługa Defender EASM ma na celu monitorowanie powierzchni ataków z perspektywy zewnętrznej, prywatne adresy IP nie mogą być dołączane jako nasiona odnajdywania.

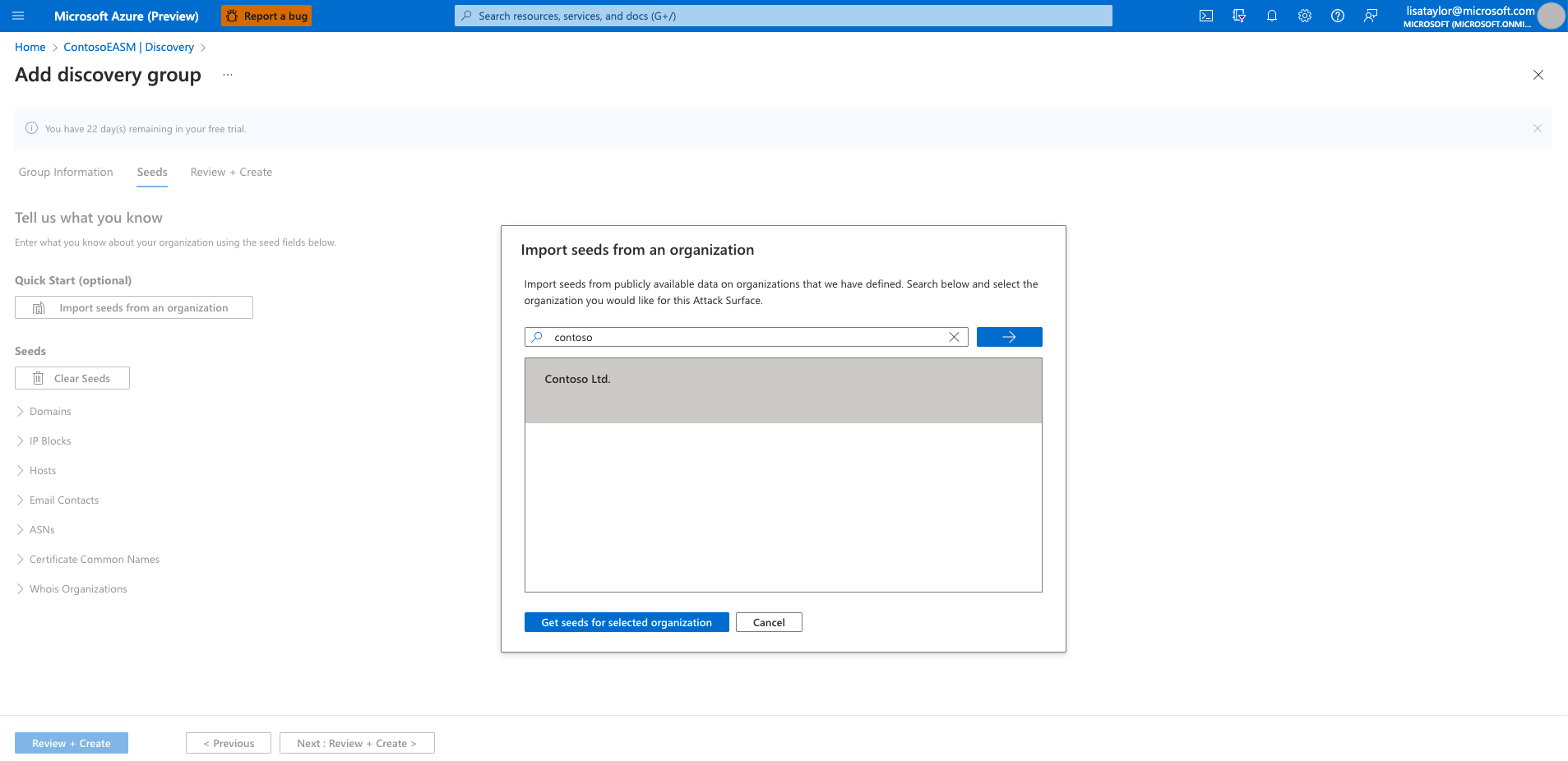

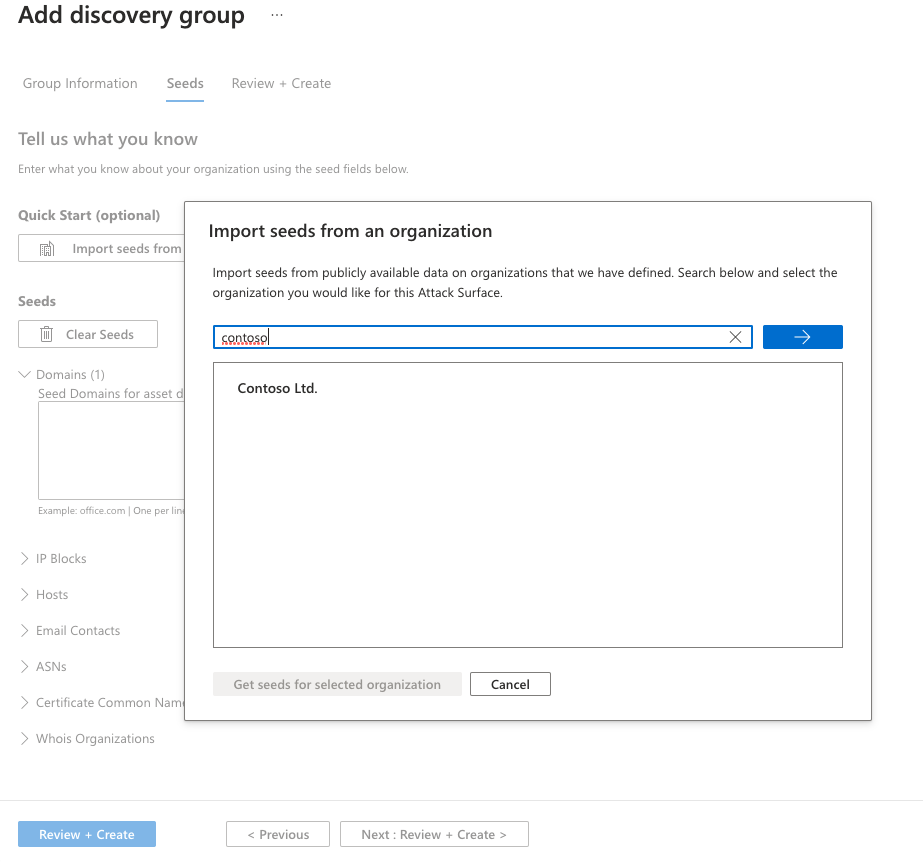

Opcja Szybki start umożliwia wyszukiwanie organizacji na liście wstępnie wypełnionych powierzchni ataków. Grupę odnajdywania można szybko utworzyć na podstawie znanych zasobów należących do organizacji.

Alternatywnie możesz ręcznie wprowadzić nasiona. Usługa Defender EASM akceptuje nazwy organizacji, domeny, bloki adresów IP, hosty, kontakty e-mail, sieci ASN i KtoTo is organizacji jako wartości inicjatora.

Można również określić jednostki, które mają zostać wykluczone z odnajdywania zasobów, aby upewnić się, że nie zostaną dodane do spisu, jeśli zostaną wykryte. Na przykład wykluczenia są przydatne w przypadku organizacji, które mają spółki zależne, które prawdopodobnie będą połączone z ich centralną infrastrukturą, ale nie należą do organizacji.

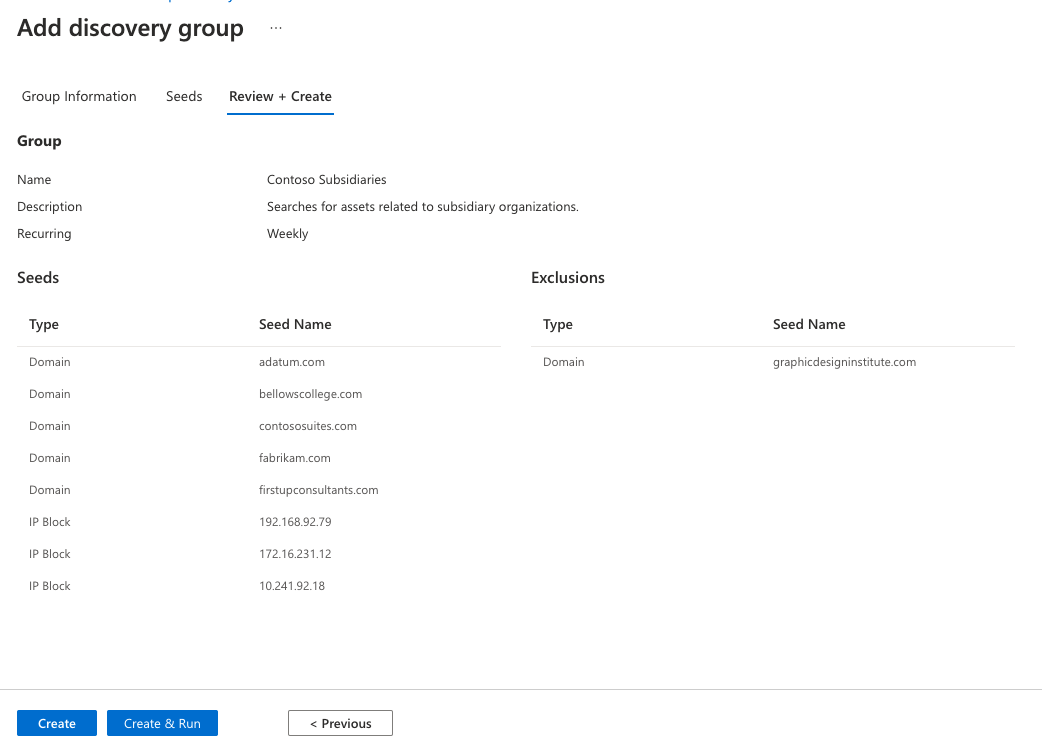

Po wybraniu nasion wybierz pozycję Przejrzyj i utwórz.

Przejrzyj informacje o grupie i listę inicjatorów, a następnie wybierz pozycję Utwórz i uruchom.

Wrócisz do głównej strony odnajdywania, na której są wyświetlane grupy odnajdywania. Po zakończeniu uruchamiania odnajdywania zostaną wyświetlone nowe zasoby dodane do zatwierdzonego spisu.

Wyświetlanie i edytowanie grup odnajdywania

Grupy odnajdywania można zarządzać na stronie głównej odnajdywania . Widok domyślny zawiera listę wszystkich grup odnajdywania i niektóre kluczowe dane dotyczące każdego z nich. W widoku listy można zobaczyć liczbę nasion, harmonogram cyklu, datę ostatniego uruchomienia i datę utworzenia dla każdej grupy.

Wybierz dowolną grupę odnajdywania, aby wyświetlić więcej informacji, edytować grupę lub rozpocząć nowy proces odnajdywania.

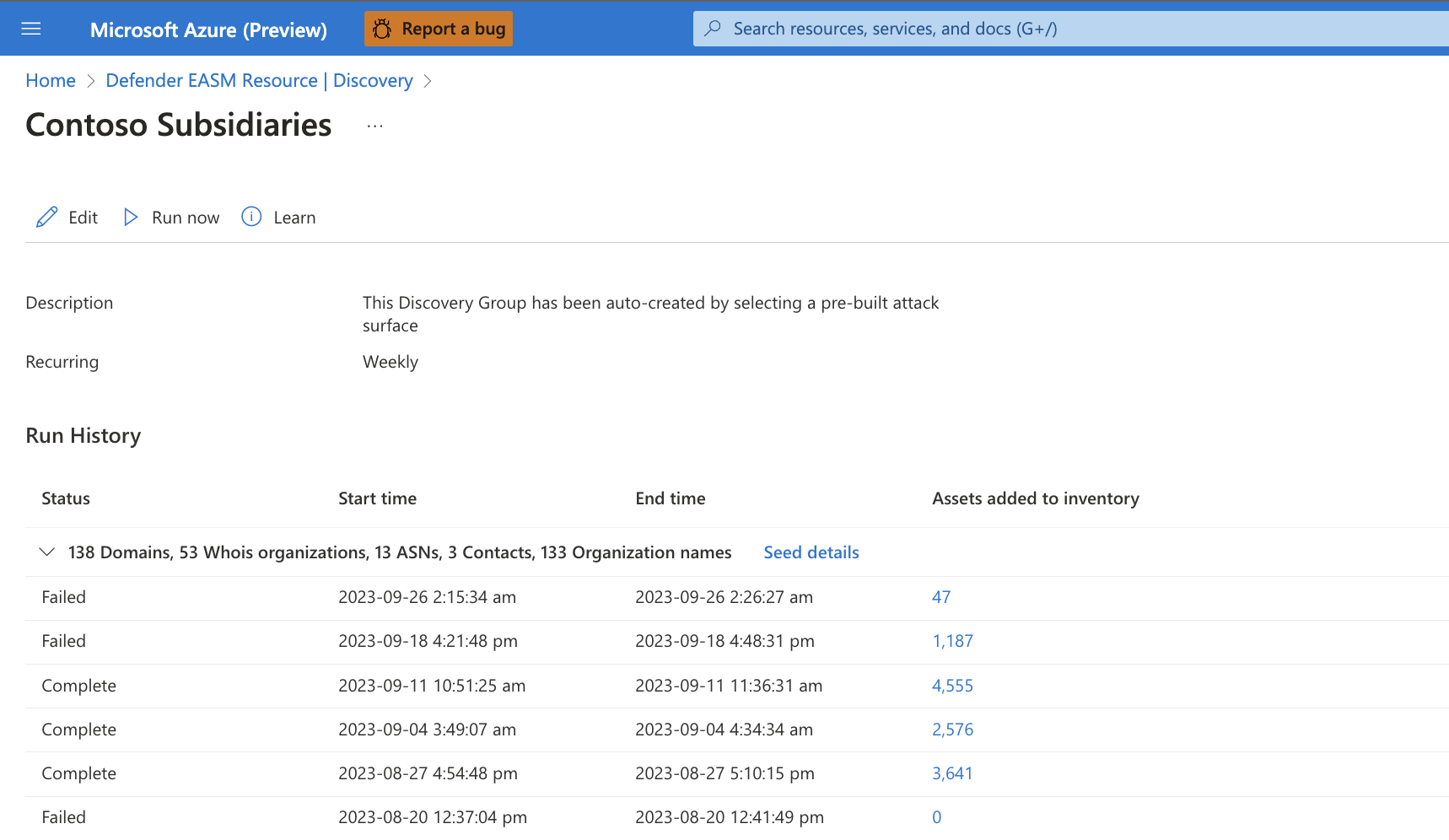

Hist. przeb.

Strona szczegółów grupy odnajdywania zawiera historię uruchamiania grupy. W tej sekcji są wyświetlane kluczowe informacje o każdym uruchomieniu odnajdywania, które zostało wykonane w określonej grupie nasion. Kolumna Stan wskazuje, czy przebieg jest w toku, ukończony, czy zakończony. Ta sekcja zawiera również rozpoczęte i ukończone znaczniki czasu oraz liczbę wszystkich nowych zasobów dodanych do spisu po uruchomieniu tego konkretnego odnajdywania. Ta liczba obejmuje wszystkie zasoby wprowadzone do spisu, niezależnie od stanu lub stanu rozliczanego.

Historia przebiegów jest zorganizowana przez zasoby inicjujące, które zostały zeskanowane podczas uruchamiania odnajdywania. Aby wyświetlić listę odpowiednich nasion, wybierz pozycję Szczegóły. Po prawej stronie ekranu zostanie otwarte okienko zawierające listę wszystkich nasion i wykluczeń według rodzaju i nazwy.

Wyświetlanie nasion i wykluczeń

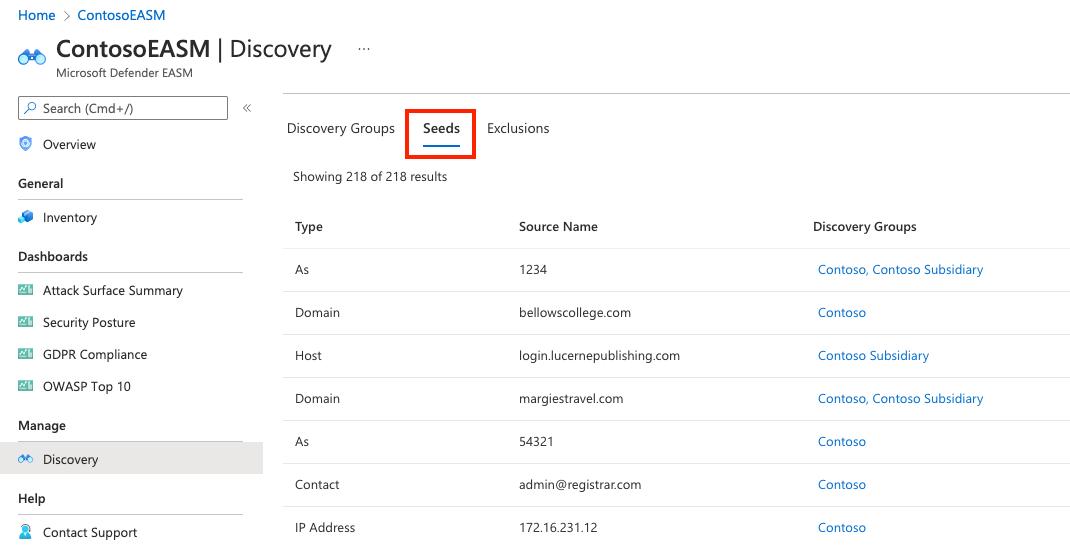

Strona Odnajdywanie jest domyślnie wyświetlana w widoku listy grup odnajdywania, ale można również wyświetlić listy wszystkich nasion i wykluczonych jednostek z tej strony. Wybierz kartę, aby wyświetlić listę wszystkich nasion lub wykluczeń, które napędzają grupy odnajdywania.

Nasiona

W widoku listy inicjowania są wyświetlane wartości inicjowania z trzema kolumnami: Type (Typ), Source Name (Nazwa źródła) i Discovery Groups (Grupy odnajdywania). W polu Typ jest wyświetlana kategoria elementu zawartości inicjowania. Najczęstszymi nasionami są domeny, hosty i bloki IP. Możesz również użyć kontaktów e-mail, numerów ASN, nazw pospolitych certyfikatów lub organizacji KtoTo is.

Nazwa źródłowa to wartość wejściowa w odpowiednim polu typu podczas tworzenia grupy odnajdywania. Końcowa kolumna zawiera listę grup odnajdywania, które używają inicjatora. Każda wartość jest klikana i umożliwia przejście do strony szczegółów dla tej grupy odnajdywania.

Podczas wprowadzania nasion pamiętaj, aby zweryfikować odpowiedni format dla każdego wpisu. Po zapisaniu grupy odnajdywania platforma uruchamia serię kontroli poprawności i ostrzega o wszelkich błędnie skonfigurowanych nasionach. Na przykład bloki adresów IP powinny być wprowadzane przez adres sieciowy (na przykład początek zakresu adresów IP).

Wykluczenia

Podobnie możesz wybrać kartę Wykluczenia , aby wyświetlić listę jednostek wykluczonych z grupy odnajdywania. Te zasoby nie będą używane jako nasiona odnajdywania ani dodawane do spisu. Wykluczenia wpływają tylko na przyszłe uruchomienia odnajdywania dla pojedynczej grupy odnajdywania.

W polu Typ zostanie wyświetlona kategoria wykluczonej jednostki. Nazwa źródłowa to wartość wejściowa w odpowiednim polu typu podczas tworzenia grupy odnajdywania. Końcowa kolumna zawiera listę grup odnajdywania, w których znajduje się to wykluczenie. Każda wartość jest klikana i umożliwia przejście do strony szczegółów dla tej grupy odnajdywania.