Microsoft の統合 SecOps プラットフォームで脅威インテリジェンスを使用して敵対者を発見する

Microsoft の統合セキュリティ運用 (SecOps) プラットフォームで脅威インテリジェンスを使用して、最新の敵対者を明らかにし、中和します。 SecOps organizationにとって重要な Microsoft の脅威インテリジェンスやその他のソースを使用する場合でも、Microsoft Defender ポータルの脅威インテリジェンスは、サイバー攻撃とそのインフラストラクチャを識別するために必要なツールを統合します。

Defender ポータルの脅威インテリジェンス

新しいサイバーセキュリティの脅威と脅威アクターの出現と脅威環境の継続的な進化により、セキュリティ オペレーション センター (SOC) が調査する必要がある脅威インテリジェンスの量が増え続けます。 この脅威インテリジェンスは、侵害の特定のインジケーター (IOC) からレポートや分析まで、さまざまな形式を取り、さまざまなソースから取得できます。 Defender ポータルの Microsoft の統合 SecOps プラットフォームにより、すべての脅威インテリジェンスが 1 つの場所に統合されるため、SOC はこのインテリジェンスを迅速かつ正確に評価して、情報に基づいた意思決定を行うことができます。 Defender ポータルの Microsoft の統合 SecOps プラットフォームは、次のソースから脅威インテリジェンスを取得します。

- 脅威分析レポートのMicrosoft Defender XDR

- Microsoft Defender 脅威インテリジェンスアーティクルとデータ セット

- 脅威インテリジェンスのMicrosoft Sentinel

Microsoft Defender XDRでの脅威分析

脅威分析は、Microsoft セキュリティ研究者の製品内脅威インテリジェンス ソリューションMicrosoft Defender XDRです。 次のような新たな脅威に直面しても、セキュリティ チームができるだけ効率よく対応できるように設計されています。

- アクティブな脅威アクターとその攻撃活動

- 人気のある新しい攻撃手法

- 重大な脆弱性

- 一般的な攻撃対象領域

- 流行しているマルウェア

脅威分析レポートのアナリスト レポート セクション

各レポートには、追跡対象の脅威の分析と、その脅威に対する防御方法に関する広範なガイダンスが用意されています。 また、ネットワークからのデータも組み込まれており、脅威がアクティブかどうかと、該当する保護が適用されているかどうかを示します。

詳細については、「Microsoft Defender XDRの脅威分析」を参照してください。

Microsoft Defender 脅威インテリジェンス

Microsoft Defender 脅威インテリジェンス (Defender TI) は、セキュリティ アナリストのトリアージ、インシデント対応、脅威ハンティング、脆弱性管理ワークフローを合理化するのに役立ちます。 Defender TI は、ユーザーが IOC を関連する記事、アクター プロファイル、脆弱性と関連付けることができる、使いやすいインターフェイスで重要な脅威情報を集約して強化します。 Defender TI を使用すると、アナリストはテナント内の Defender TI ライセンスを持つ仲間のユーザーと協力して調査を行うこともできます。

Defender ポータルの [脅威インテリジェンス ] ナビゲーション メニュー内の次のページで Defender TI にアクセスできます。

- Intel プロファイル - 脅威アクター、ツール、脆弱性プロファイルの包括的なライブラリにアクセスします。

- Intel Explorer - 脅威インテリジェンスを参照して、関連する分析、成果物、インジケーターを確認します。

- Intel プロジェクト - テナント全体のセキュリティ成果物を管理します。

Defender ポータルの Defender TI の Intel エクスプローラー ページ

詳細については、「Microsoft Defender 脅威インテリジェンスとは」を参照してください。

脅威インテリジェンス管理

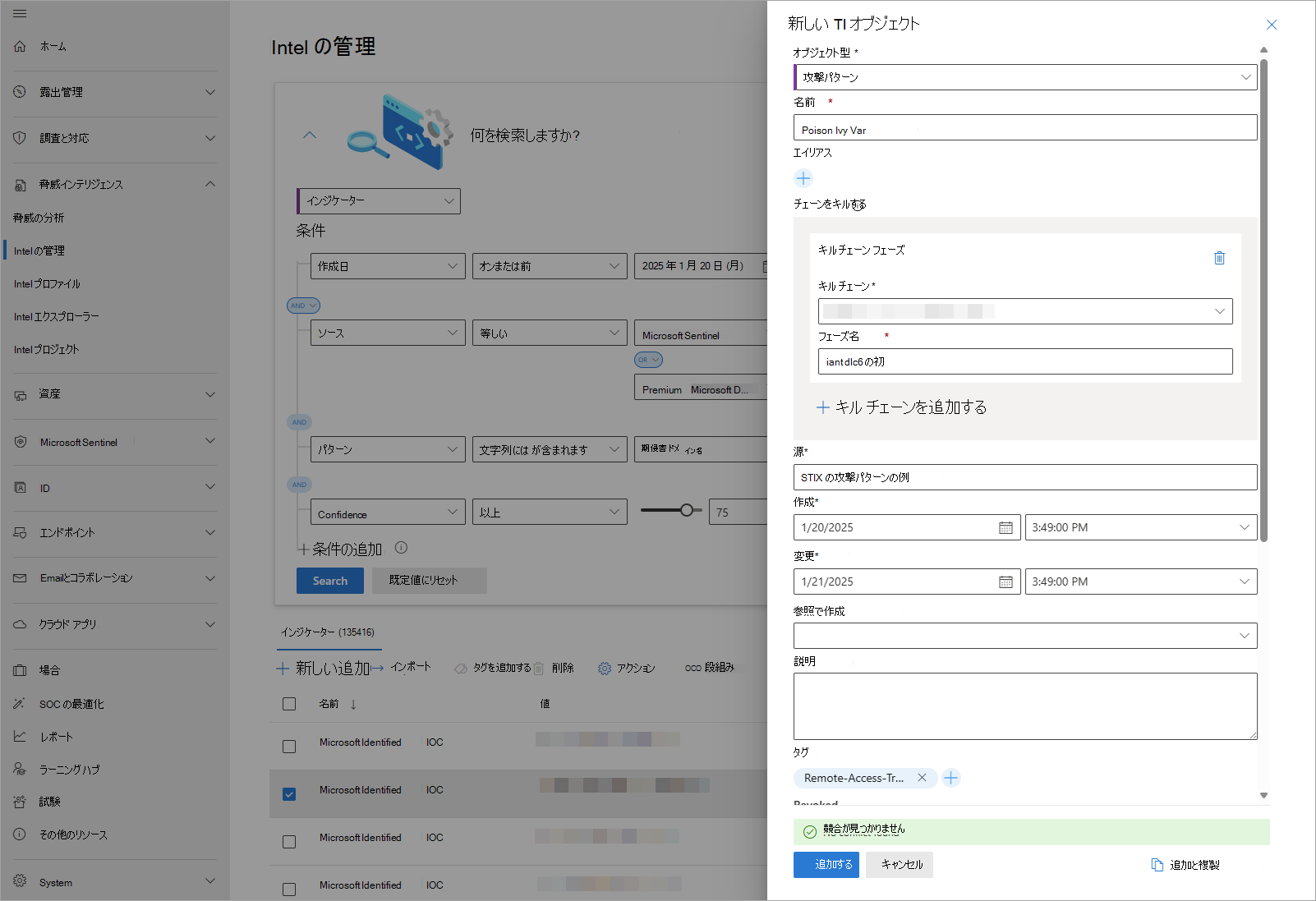

Intel の管理は、Microsoft Sentinelを利用し、脅威インテリジェンスを更新、検索、作成し、大規模に管理するためのツールを提供します。

脅威インテリジェンスの最も一般的な形式は、脅威インジケーター (IOC) です。 脅威インテリジェンスのもう 1 つの側面は、脅威アクター、その手法、戦術、手順 (TCP)、インフラストラクチャ、および被害者を表します。 Intel Management では、脅威インテリジェンスを交換するためのオープンソース標準である構造化脅威情報式 (STIX) を使用して、これらすべてのファセットの管理がサポートされています。

Intel 管理では、次のインジェスト方法を使用して脅威インテリジェンスをソースMicrosoft Sentinelしながら、脅威インテリジェンスが運用可能になります。

- Microsoft 独自の Defender TI など、さまざまな脅威インテリジェンス プラットフォームにデータ コネクタを有効にして、脅威インテリジェンスをMicrosoft Sentinelにインポートします。

- アップロード API を使用して、さまざまな脅威インテリジェンス プラットフォームまたはカスタム アプリケーションを接続することで、脅威インテリジェンスをMicrosoft Sentinelに接続します。

- 脅威インテリジェンスを 個別に作成するか、Intel 管理インターフェイスのファイルを使用してインポートします。

Intel 管理で新しい STIX オブジェクトを追加する例

詳細については、「Microsoft Sentinelの脅威インテリジェンスについて」を参照してください。

![Microsoft Defender ポータルの [脅威インテリジェンス] セクションのスクリーンショット。](/ja-jp/unified-secops-platform/media/threat-intel-overview/usx-threat-intel.png)