Pianificare una distribuzione di Privileged Identity Management

Privileged Identity Management (PIM) fornisce un'attivazione dei ruoli basata sul tempo e basata sull'approvazione per ridurre i rischi di autorizzazioni di accesso eccessive, non necessarie o improprie alle risorse importanti. Tali risorse includono quelle in Microsoft Entra ID, Azure e altri servizi Microsoft online, come ad esempio Microsoft 365 o Microsoft Intune.

PIM permette di consentire un set specifico di azioni in un determinato ambito. Le funzionalità principali includono:

Fornire accesso just-in-time con privilegi alle risorse

Assegnare l'idoneità per l'appartenenza o la proprietà di PIM per i gruppi

Assegnare l'accesso con vincoli di tempo alle risorse usando dati di inizio e fine

Richiedere l'approvazione per attivare i ruoli con privilegi

Applicare l'autenticazione a più fattori per attivare qualsiasi ruolo

Applicare i criteri di accesso condizionale per attivare qualsiasi ruolo (anteprima pubblica)

Usare la giustificazione per comprendere i motivi delle attivazioni da parte degli utenti

Ricevere notifiche all'attivazione dei ruoli con privilegi

Condurre verifiche di accesso per assicurarsi che gli utenti necessitino ancora dei ruoli

Scaricare la cronologia di controllo per il controllo interno o esterno

Per ottenere il massimo da questo piano di distribuzione, è importante avere una panoramica completa di What is Privileged Identity Management.

Informazioni su PIM

I concetti relativi a PIM in questa sezione consentono di comprendere i requisiti di identità con privilegi dell'organizzazione.

Cosa è possibile gestire in PIM

Oggi è possibile usare PIM con:

i ruoli di Microsoft Entra : talvolta definiti ruoli della directory, i ruoli di Microsoft Entra includono ruoli predefiniti e personalizzati per gestire l'ID Microsoft Entra e altri servizi online di Microsoft 365.

Ruoli di Azure: ruoli di controllo degli accessi in base al ruolo in Azure che concedono l'accesso a gruppi di gestione, sottoscrizioni, gruppi di risorse e risorse.

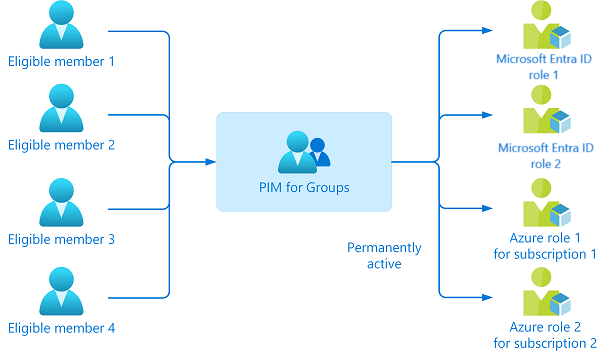

PIM per i gruppi: per configurare l'accesso just-in-time-In al ruolo membro e proprietario di un gruppo di sicurezza Microsoft Entra. PIM per i gruppi non solo offre un modo alternativo per configurare PIM per i ruoli di Microsoft Entra e i ruoli di Azure, ma consente anche di configurare PIM per altre autorizzazioni nei servizi online Microsoft, ad esempio Intune, Azure Key Vault e Azure Information Protection. Se il gruppo è configurato per il provisioning delle app, l'attivazione dell'appartenenza al gruppo attiva il provisioning dell'appartenenza al gruppo (e l'account utente, se non è stato effettuato il provisioning) all'applicazione usando il protocollo System for Cross-Domain Identity Management (SCIM).

È possibile assegnare quanto segue a questi ruoli o gruppi:

Utenti: per ottenere l'accesso JUST-In-Time ai ruoli di Microsoft Entra, ai ruoli di Azure e a PIM per i gruppi.

Gruppi: chiunque in un gruppo possa accedere just-in-time ai ruoli di Microsoft Entra e ai ruoli di Azure. Per i ruoli di Microsoft Entra, il gruppo deve essere un gruppo cloud appena creato e contrassegnato come assegnabile a un ruolo mentre per i ruoli di Azure, il gruppo può essere qualsiasi gruppo di sicurezza di Microsoft Entra. Non è consigliabile assegnare o annidare un gruppo a PIM per i gruppi.

Nota

Non è possibile assegnare le entità servizio come idonee ai ruoli di Microsoft Entra, ai ruoli di Azure e a PIM per i gruppi, ma è possibile concedere un'assegnazione attiva limitata al tempo a tutti e tre.

Principio del privilegio minimo

Si assegna agli utenti il ruolo con i privilegi minimi necessari per eseguire le attività. Ciò consente di ridurre al minimo il numero di amministratori globali usando in alternativa ruoli di amministratore specifici per determinati scenari.

Nota

Microsoft dispone di pochissimi amministratori globali. Per altre informazioni, vedere Come Microsoft usa Privileged Identity Management.

Tipo di assegnazioni

Esistono due tipi di assegnazioni: idonei e attivi. Se un utente è idoneo per un ruolo, può attivare il ruolo quando deve eseguire attività con privilegi.

È anche possibile impostare un'ora di inizio e di fine per ogni tipo di assegnazione. Questa aggiunta offre quattro possibili tipi di assegnazioni:

Idoneo permanente

Attivo permanente

Idoneo associato al tempo, con date di inizio e fine specificate per l'assegnazione

Attivo associato al tempo, con date di inizio e fine specificate per l'assegnazione

Se il ruolo scade, è possibile estendere o rinnovare queste assegnazioni.

È consigliabile mantenere zero assegnazioni attive in modo permanente per i ruoli diversi da quelli degli account di accesso di emergenza.

Microsoft consiglia alle organizzazioni di avere due account di accesso di emergenza solo cloud assegnati in modo permanente al ruolo di amministratore globale. Si tratta di account con privilegi elevati non assegnati a utenti specifici. Tali account sono limitati a scenari di emergenza o "break glass", in cui gli account normali non possono essere usati o tutti gli altri amministratori vengono accidentalmente bloccati. Questi account devono essere creati seguendo le raccomandazioni per l'account di accesso di emergenza.

Pianificare il progetto

Quando i progetti tecnologici non hanno successo, in genere è dovuto alle diverse aspettative in merito a conseguenze, risultati e responsabilità. Per evitare questi inconvenienti, assicurarsi di coinvolgere gli stakeholder appropriati e che i loro ruoli nel progetto siano chiari.

Pianificare un progetto pilota

In ogni fase della distribuzione assicurarsi che i risultati siano quelli previsti. Vedere Procedure consigliate per un progetto pilota.

Iniziare con un set di utenti ridotto (gruppo pilota) e verificare che PIM abbia il comportamento previsto.

Verificare se tutte le configurazioni per i ruoli o PIM per i gruppi funzionano correttamente.

Iniziare la produzione solo dopo che è stato testato accuratamente.

Pianificare le comunicazioni

La comunicazione è fondamentale per il successo di un nuovo servizio. Comunicare in modo proattivo con gli utenti su come cambia l'esperienza, quando viene modificata, e su come ottenere supporto in caso di problemi.

Configurare il tempo di attività con il supporto IT interno per illustrarli nel flusso di lavoro PIM. Fornire le documentazioni appropriate e le informazioni di contatto.

Pianificare test e rollback

Nota

Per i ruoli di Microsoft Entra, le organizzazioni spesso testano e implementano prima l’amministratore globale, mentre per le risorse di Azure, in genere testano PIM con una sottoscrizione di Azure alla volta.

Panificare i test

Creare utenti di test per verificare che le impostazioni di PIM funzionino come previsto prima di applicarli agli utenti reali e potenzialmente compromettere l'accesso di questi alle applicazioni e alle risorse. Costruire un piano di test per avere un confronto tra i risultati previsti e quelli effettivi.

La tabella seguente mostra un esempio di test case:

| Ruolo | Comportamento previsto durante l'attivazione | Risultati effettivi |

|---|---|---|

| Amministratore globale |

Assicurarsi di disporre di utenti rappresentati che assumeranno tali ruoli sia per Microsoft Entra ID che per il ruolo della risorsa di Azure. Quando si testa PIM nell'ambiente di gestione temporanea, considerare anche i ruoli seguenti:

| Ruoli | Ruoli di Microsoft Entra | Ruoli delle risorse di Azure | PIM per i gruppi |

|---|---|---|---|

| Membro di un gruppo | x | ||

| Membri di un ruolo | x | x | |

| Proprietario del servizio IT | x | x | |

| Proprietario della sottoscrizione o della risorsa | x | x | |

| PIM per il proprietario dei gruppi | x |

Pianificare il rollback

Se PIM non funziona come desiderato nell'ambiente di produzione, è possibile modificare nuovamente l'assegnazione di ruolo da idonea a attiva. Per ogni ruolo configurato, selezionare i puntini di sospensione (…) per tutti gli utenti con tipo di assegnazione idoneo. È quindi possibile selezionare l'opzione Rendi attivo per tornare indietro e rendere attiva l'assegnazione di ruolo.

Pianificare e implementare PIM per i ruoli di Microsoft Entra

Seguire queste attività per preparare PIM per gestire i ruoli di Microsoft Entra.

Individuare e attenuare i ruoli con privilegi

Visualizzare l'elenco degli utenti che dispongono di ruoli con privilegi all'interno dell'organizzazione. Esaminare gli utenti assegnati, identificare gli amministratori che non hanno più bisogno del ruolo e rimuoverli dalle assegnazioni.

È possibile usare le Verifiche di accesso ai ruoli di Microsoft Entra per automatizzare l'individuazione, la revisione e l'approvazione o la rimozione delle assegnazioni.

Determinare i ruoli da gestire da PIM

Classificare in ordine di priorità i ruoli di Microsoft Entra con il numero più alto di autorizzazioni. È anche importante considerare quali dati e autorizzazioni sono più sensibili per l'organizzazione.

Prima di tutto, assicurarsi che tutti i ruoli amministratore globale e amministratore della sicurezza siano gestiti tramite PIM perché sono gli utenti che possono fare il maggior danno quando vengono compromessi. Prendere quindi in considerazione altri ruoli che devono essere gestiti che potrebbero essere vulnerabili agli attacchi.

È possibile usare l'etichetta Privileged per identificare i ruoli con privilegi elevati che è possibile gestire con PIM. L'etichetta con privilegi è presente in Ruoli e Amministratori nell'interfaccia di amministrazione di Microsoft Entra. Per altre informazioni, vedere l'articolo Ruoli predefiniti di Microsoft Entra.

Configurare le impostazioni di PIM per i ruoli di Microsoft Entra

Creare una bozza e configurare le impostazioni di PIM per ogni ruolo Microsoft Entra con privilegi usato dall'organizzazione.

Nella tabella seguente vengono mostrate le impostazioni di esempio:

| Ruolo | Richiedere l'autenticazione MFA | Richiedi accesso condizionale | Notifica | Ticket evento imprevisto | Richiedi approvazione | Approver | Durata dell'attivazione | Amministratore di Perm |

|---|---|---|---|---|---|---|---|---|

| Amministratore globale | ✔️ | ✔️ | ✔️ | ✔️ | ✔️ | Altro amministratore globale | Un'ora | Account di accesso di emergenza |

| Amministratore di Exchange | ✔️ | ✔️ | ✔️ | ❌ | ❌ | None | Due ore | None |

| Amministratore helpdesk | ❌ | ❌ | ❌ | ✔️ | ❌ | None | Otto ore | None |

Assegnare e attivare i ruoli di Microsoft Entra

Per i ruoli di PIM in Microsoft Entra, solo un utente con ruolo di Amministratore del ruolo con privilegi o di Amministratore globale può gestire le assegnazioni per altri amministratori. Gli amministratori globali, gli amministratori della sicurezza, i lettori globali e i lettori per la sicurezza possono visualizzare le assegnazioni ai ruoli di PIM in Microsoft Entra.

Seguire le istruzioni in ognuno dei passaggi seguenti:

Quando il ruolo si avvicina alla scadenza, usare PIM per estendere o rinnovare i ruoli. Per entrambe le azioni avviate dall'utente è necessaria l'approvazione di un amministratore globale o di un amministratore ruolo con privilegi.

Quando questi eventi importanti si verificano nei ruoli di Microsoft Entra, PIM invia notifiche tramite posta elettronica e messaggi di posta elettronica di digest settimanali agli amministratori dei privilegi a seconda del ruolo, dell'evento e delle impostazioni di notifica. I messaggi di posta elettronica possono includere collegamenti ad attività importanti, quali l'attivazione o il rinnovo di un ruolo.

Nota

È anche possibile eseguire queste attività PIM usando le API di Microsoft Graph per i ruoli di Microsoft Entra.

Approvare o negare le richieste di attivazione PIM

Un responsabile dell'approvazione con delega riceve una notifica tramite posta elettronica quando una richiesta è in sospeso per l'approvazione. Seguire questa procedura per approvare o rifiutare le richieste di attivazione di un ruolo della risorsa di Azure.

Visualizzare la cronologia di controllo per i ruoli di Microsoft Entra

Visualizzare la cronologia di audit per tutte le assegnazioni di ruolo e le attivazioni negli ultimi 30 giorni per i ruoli di Microsoft Entra. È possibile accedere ai log di controllo se si è un amministratore globale o un amministratore del ruolo con privilegi.

È consigliabile che almeno un amministratore legga tutti gli eventi di controllo su base settimanale e che esporti gli eventi di controllo su base mensile.

Avvisi di sicurezza per i ruoli di Microsoft Entra

Configurare gli avvisi di sicurezza per i ruoli di Microsoft Entra per attivare un avviso in caso di attività sospette e non sicure.

Pianificare e implementare PIM per i ruoli delle risorse di Azure

Seguire queste attività per preparare PIM a gestire i ruoli delle risorse di Azure.

Individuare e attenuare i ruoli con privilegi

Ridurre al minimo le assegnazioni dei ruoli Proprietario e Amministratore Accesso utenti associate a ogni sottoscrizione o risorsa e rimuovere le assegnazioni non necessarie.

In qualità di Amministratore globale, è possibile elevare l'accesso per gestire tutte le sottoscrizioni di Azure. È quindi possibile trovare ogni proprietario della sottoscrizione e collaborare con loro per rimuovere le assegnazioni non necessarie all'interno delle sottoscrizioni.

Usare le verifiche di accesso per le risorse di Azure per controllare e rimuovere le assegnazioni di ruolo non necessarie.

Determinare i ruoli da gestire da PIM

Quando si decide quali assegnazioni di ruolo devono essere gestite usando PIM per la risorsa di Azure, è prima necessario identificare i gruppi di gestione, le sottoscrizioni, i gruppi di risorse e le risorse più importanti per l'organizzazione. È consigliabile usare i gruppi di gestione per organizzare tutte le risorse all'interno dell'organizzazione.

È consigliabile gestire tutti i ruoli come Proprietario della sottoscrizione e Amministratore accesso utenti usando PIM.

Collaborare con i proprietari della sottoscrizione per documentare le risorse gestite da ogni sottoscrizione e classificare il livello di rischio di ogni risorsa in caso di compromissione. Dare la priorità alla gestione delle risorse con PIM in base al livello di rischio. Sono incluse anche le risorse personalizzate associate alla sottoscrizione.

È anche consigliabile collaborare con i proprietari di sottoscrizioni o risorse dei servizi critici per configurare il flusso di lavoro PIM per tutti i ruoli all'interno di sottoscrizioni o risorse sensibili.

Per le sottoscrizioni o le risorse che non hanno un'importanza critica, non è necessario configurare PIM per tutti i ruoli. È comunque consigliabile proteggere i ruoli Proprietario e Amministratore Accesso utenti con PIM.

Configurare le impostazioni di PIM per i ruoli delle risorse di Azure

Creare una bozza e configurare le impostazioni per i ruoli delle risorse di Azure che si prevede di proteggere con PIM.

Nella tabella seguente vengono mostrate le impostazioni di esempio:

| Ruolo | Richiedere l'autenticazione MFA | Notifica | Richiedi accesso condizionale | Richiedi approvazione | Approver | Durata dell'attivazione | Amministratore attivo | Scadenza attiva | Scadenza idonea |

|---|---|---|---|---|---|---|---|---|---|

| Proprietario delle sottoscrizioni critiche | ✔️ | ✔️ | ✔️ | ✔️ | Altri proprietari della sottoscrizione | Un'ora | None | n/d | Tre mesi |

| Amministratore accesso utenti di sottoscrizioni meno critiche | ✔️ | ✔️ | ✔️ | ❌ | None | Un'ora | None | n/d | Tre mesi |

Assegnare e attivare il ruolo risorsa di Azure

Per i ruoli delle risorse di Azure in PIM, solo un proprietario o un amministratore accesso utenti può gestire le assegnazioni per altri amministratori. Gli utenti che sono Amministratori dei ruoli con privilegi, Amministratori della sicurezza o Lettori della sicurezza non hanno, per impostazione predefinita, accesso per visualizzare le assegnazioni ai ruoli delle risorse di Azure.

Seguire le istruzioni disponibili nei collegamenti seguenti:

1.Assegnare assegnazioni idonee

2.Consentire agli utenti idonei di attivare i propri ruoli just-in-time di Azure

Quando l'assegnazione di ruolo con privilegi si avvicina alla scadenza, usare PIM per estendere o rinnovare i ruoli. Entrambe le azioni avviate dall'utente richiedono un'approvazione da parte del proprietario della risorsa o dell'amministratore accesso utenti.

Quando questi eventi importanti si verificano nei ruoli delle risorse di Azure, PIM invia notifiche tramite posta elettronica ai proprietari e agli amministratori di accesso agli utenti. I messaggi di posta elettronica possono includere collegamenti ad attività importanti, quali l'attivazione o il rinnovo di un ruolo.

Nota

È anche possibile eseguire queste attività PIM usando le API di Microsoft Azure Resource Manager per i ruoli delle risorse di Azure.

Approvare o negare le richieste di attivazione PIM

Approvare o negare le richieste di attivazione per il ruolo Microsoft Entra: un responsabile approvazione delegato riceve una notifica tramite posta elettronica quando una richiesta è in sospeso per l'approvazione.

Visualizzare la cronologia di controllo per i ruoli delle risorse di Azure

Visualizzare la cronologia di controllo per tutte le assegnazioni e le attivazioni negli ultimi 30 giorni per i ruoli delle risorse di Azure.

Avvisi di sicurezza per i ruoli delle risorse di Azure

Configurare gli avvisi di sicurezza per i ruoli delle risorse di Azure che attivano un avviso in caso di attività sospette e non sicure.

Pianificare e implementare PIM per PIM per i gruppi

Seguire queste attività per preparare PIM per gestire PIM per i gruppi.

Individuare PIM per i gruppi

Un utente potrebbe avere cinque o sei assegnazioni idonee ai ruoli di Microsoft Entra tramite PIM. Devono attivare ogni ruolo singolarmente, riducendo così la produttività. Peggio ancora, può avere anche decine o centinaia di risorse di Azure assegnate, elemento che aggrava il problema.

In questo caso, è consigliabile usare PIM per i gruppi. Creare un pim per i gruppi e concedergli l'accesso attivo permanente a più ruoli. Vedere Privileged Identity Management (PIM) per i gruppi (anteprima).

Per gestire un gruppo assegnabile ai ruoli di Microsoft Entra come PIM per i gruppi, è necessario portarlo in gestione in PIM.

Configurare le impostazioni di PIM per PIM per i gruppi

Bozza e configurare le impostazioni per PIM per i gruppi da proteggere con PIM.

Nella tabella seguente vengono mostrate le impostazioni di esempio:

| Ruolo | Richiedere l'autenticazione MFA | Notifica | Richiedi accesso condizionale | Richiedi approvazione | Approver | Durata dell'attivazione | Amministratore attivo | Scadenza attiva | Scadenza idonea |

|---|---|---|---|---|---|---|---|---|---|

| Proprietario | ✔️ | ✔️ | ✔️ | ✔️ | Altri proprietari della risorsa | Un'ora | None | n/d | Tre mesi |

| Membro | ✔️ | ✔️ | ✔️ | ❌ | None | Cinque ore | None | n/d | Tre mesi |

Assegnare l'idoneità per PIM per i gruppi

È possibile assegnare l'idoneità ai membri o ai proprietari di PIM per i gruppi. Con una sola attivazione, hanno accesso a tutte le risorse collegate.

Nota

È possibile assegnare il gruppo a uno o più ruoli di Microsoft Entra ID e risorse di Azure nello stesso modo in cui si assegnano ruoli agli utenti. È possibile creare un massimo di 500 gruppi assegnabili a ruoli in un'unica organizzazione Microsoft Entra (tenant).

Quando l'assegnazione di gruppo si avvicina alla scadenza, usare PIM per estendere o rinnovare l'assegnazione del gruppo. Questa operazione richiede l'approvazione del proprietario del gruppo.

Approvare o negare la richiesta di attivazione PIM

Configurare PIM per i membri e i proprietari dei gruppi per richiedere l'approvazione per l'attivazione e scegliere utenti o gruppi dell'organizzazione Microsoft Entra come responsabili dell'approvazione con delega. È consigliabile selezionare due o più responsabili approvazione per ogni gruppo per ridurre il carico di lavoro per l'amministratore del ruolo con privilegi.

Approvare o rifiutare le richieste di attivazione dei ruoli per PIM per i gruppi. I responsabili approvazione delegati ricevono notifiche tramite posta elettronica quando una richiesta è in attesa dell'approvazione.

Visualizzare la cronologia di controllo per PIM per i gruppi

Visualizzare la cronologia di audit per tutte le assegnazioni e le attivazioni negli ultimi 30 giorni per PIM per i gruppi.

Passaggi successivi

In caso di problemi correlati a PIM, vedere Risoluzione di un problema con PIM.