Microsoft Security Copilot in Microsoft Defender Threat Intelligence

Microsoft Security Copilot è una piattaforma di intelligenza artificiale basata sul cloud che offre un'esperienza copilot in linguaggio naturale. Può aiutare a supportare i professionisti della sicurezza in scenari diversi, ad esempio la risposta agli eventi imprevisti, la ricerca delle minacce e la raccolta di informazioni. Per altre informazioni sulle operazioni che può eseguire, vedere Che cos'è Microsoft Security Copilot?.

Security Copilot clienti ottengono per ognuno degli utenti Copilot autenticati l'accesso a Microsoft Defender Threat Intelligence (Defender TI). Per assicurarsi di avere accesso a Copilot, vedere le informazioni sull'acquisto e sulle licenze Security Copilot.

Dopo aver accesso a Security Copilot, le funzionalità principali descritte in questo articolo diventano accessibili nel portale di Security Copilot o nel portale di Microsoft Defender.

Sapere prima di iniziare

Se non si ha familiarità con Security Copilot, è consigliabile acquisire familiarità con questo articolo leggendo questi articoli:

- Che cos'è Microsoft Security Copilot?

- esperienze Microsoft Security Copilot

- Introduzione a Microsoft Security Copilot

- Informazioni sull'autenticazione in Microsoft Security Copilot

- Richiesta in Microsoft Security Copilot

integrazione Security Copilot in Defender TI

Security Copilot fornisce informazioni sugli attori delle minacce, sugli indicatori di compromissione (IIC), sugli strumenti e sulle vulnerabilità, nonché sull'intelligence sulle minacce contestuale di Defender TI. È possibile usare i prompt e i promptbook per analizzare gli eventi imprevisti, arricchire i flussi di ricerca con informazioni di intelligence sulle minacce o acquisire maggiori informazioni sul panorama globale delle minacce o dell'organizzazione.

Essere chiari e specifici con le richieste. È possibile ottenere risultati migliori se si includono nomi di attori di minacce o IPC specifici nelle richieste. Può essere utile anche se si aggiunge intelligence sulle minacce alla richiesta, ad esempio:

- Mostrami i dati di intelligence sulle minacce per Aqua Blizzard.

- Riepilogare i dati di intelligence sulle minacce per "malicious.com".

Specificare quando si fa riferimento a un evento imprevisto, ad esempio "ID evento imprevisto 15324".

Sperimentare diverse richieste e varianti per vedere cosa funziona meglio per il caso d'uso. I modelli di intelligenza artificiale della chat variano, quindi è possibile eseguire l'iterazione e perfezionare le richieste in base ai risultati ricevuti.

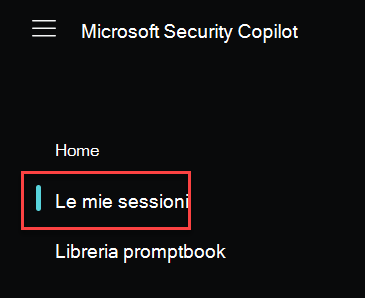

Copilot salva le sessioni di richiesta. Per visualizzare le sessioni precedenti, dal menu Security Copilot Home passare a Sessioni personali.

Nota

Per una procedura dettagliata su Copilot, inclusa la funzionalità di aggiunta e condivisione, vedere Navigate Microsoft Security Copilot.For awalkthrough on Copilot, including the pin and share feature, read Navigate Microsoft Security Copilot.

Altre informazioni sulla creazione di richieste efficaci

Funzionalità principali

Security Copilot consente ai team di sicurezza di comprendere, assegnare priorità e intervenire immediatamente sulle informazioni di intelligence sulle minacce.

È possibile chiedere informazioni su un attore di minacce, una campagna di attacco o qualsiasi altra intelligence sulle minacce di cui si vuole ottenere maggiori informazioni e Copilot genera risposte basate su report di analisi delle minacce, profili e articoli intel e altri contenuti ti di Defender.

È anche possibile selezionare una delle richieste predefinite disponibili nel portale di Defender per eseguire le azioni seguenti:

- Riepilogare le minacce più recenti correlate all'organizzazione

- Assegnare priorità alle minacce su cui concentrarsi in base al livello di esposizione più elevato dell'ambiente a queste minacce

- Chiedere informazioni sugli attori delle minacce destinati al settore dell'infrastruttura di comunicazione

Scopri di più sull'uso di Copilot in Defender per intelligence sulle minacce

Attivare l'integrazione Security Copilot in Defender TI

Accedere a Microsoft Security Copilot con le credenziali di amministratore.

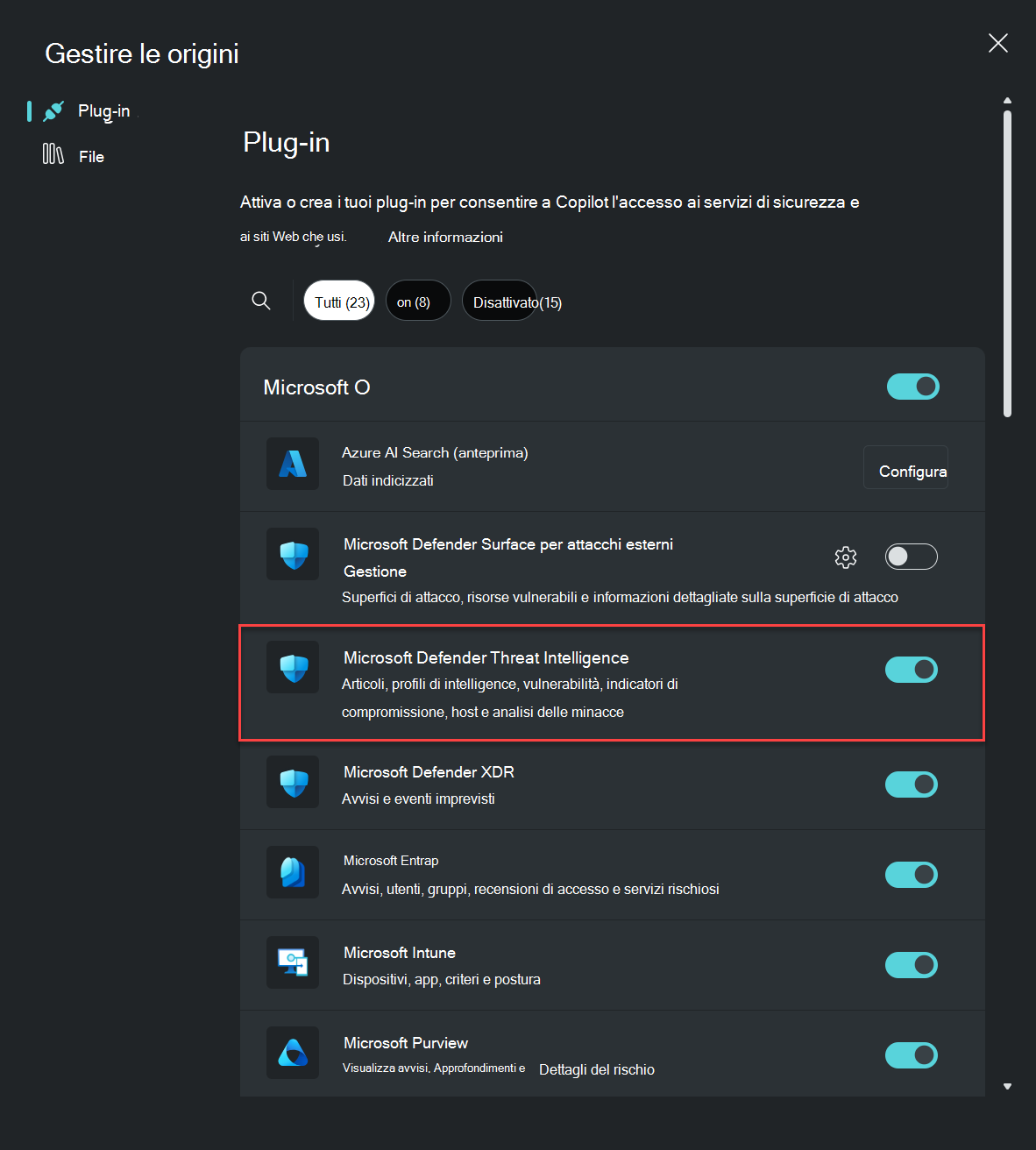

Assicurarsi che il plug-in Microsoft Threat Intelligence sia attivato. Nella barra dei prompt selezionare l'icona Origini

.

.

Nella finestra popup Gestisci origini visualizzata, in Plug-in, verificare che l'interruttore di Microsoft Threat Intelligence sia attivato e quindi chiudere la finestra.

Nota

Alcuni ruoli possono attivare o disattivare l'interruttore per plug-in come Microsoft Threat Intelligence. Per altre informazioni, vedere Gestire i plug-in in Microsoft Security Copilot.

Immettere il prompt nella barra dei prompt.

Funzionalità di sistema predefinite

Security Copilot dispone di funzionalità di sistema predefinite in grado di ottenere dati dai diversi plug-in attivati.

Per visualizzare l'elenco delle funzionalità di sistema predefinite per Defender TI:

Nella barra dei prompt selezionare l'icona Richiesta

.

.

Selezionare Visualizza tutte le funzionalità di sistema. La sezione Microsoft Threat Intelligence elenca tutte le funzionalità disponibili per Defender TI che è possibile usare.

Copilot include anche i promptbook seguenti che forniscono anche informazioni da Defender TI:

- Controllare l'impatto di un articolo sulle minacce esterne : analizza un articolo esterno o di terze parti (ovvero, non pubblicato in Defender TI) per estrarre le operazioni di I/O correlate, riepilogare l'intelligence e generare query di ricerca in modo da poter valutare il potenziale impatto della minaccia segnalata nell'articolo all'organizzazione.

- Profilo dell'attore di minacce: genera un report che profila un attore di minacce noto, inclusi i suggerimenti per difendersi dagli strumenti e dalle tattiche comuni.

- Report di Threat Intelligence 360 basato sull'articolo MDTI : analizza un articolo di Defender TI per estrarre le operazioni di I/O correlate, riepilogare l'intelligence e generare query di ricerca in modo da poter valutare il potenziale impatto della minaccia segnalata nell'articolo all'organizzazione.

- Valutazione dell'impatto sulla vulnerabilità : genera un report che riepiloga l'intelligence per una vulnerabilità nota, inclusi i passaggi per risolverla.

Per visualizzare questi promptbook, nella barra dei prompt selezionare l'icona Richieste, quindi selezionare Visualizza tutti i promptbook.

Richieste TI di Defender di esempio

Puoi usare molte richieste per ottenere informazioni da Defender TI. Questa sezione elenca alcune idee ed esempi.

Informazioni generali sulle tendenze di intelligence sulle minacce

Ottieni intelligence sulle minacce dagli articoli sulle minacce e dagli attori delle minacce.

Richieste di esempio:

- Riepilogare l'intelligence sulle minacce recente.

- Mostra gli articoli più recenti sulle minacce.

- Ottieni articoli sulle minacce correlati al ransomware negli ultimi sei mesi.

Mapping e infrastruttura dell'attore delle minacce

Ottieni informazioni sugli attori delle minacce e sulle tattiche, le tecniche e le procedure (TTP), gli stati sponsorizzati, i settori e i CPC associati.

Richieste di esempio:

- Altre informazioni su Silk Typhoon.

- Condividere le operazioni di I/O associate a Silk Typhoon.

- Condividere i TTP associati a Silk Typhoon.

- Condividere gli attori di minaccia associati alla Russia.

Dati di vulnerabilità di CVE

Ottenere informazioni contestuali e intelligence sulle minacce sulle vulnerabilità e le esposizioni comuni (CVE), derivate da articoli di Defender TI, report di analisi delle minacce e dati da Gestione delle vulnerabilità di Microsoft Defender e Gestione della superficie di attacco esterna di Microsoft Defender.

Richieste di esempio:

- Condividere le tecnologie soggette alla vulnerabilità CVE-2021-44228.

- Riepilogare la vulnerabilità CVE-2021-44228.

- Mostra gli ultimi CVE.

- Mostra gli attori di minaccia associati a CVE-2021-44228.

- Mostra gli articoli sulle minacce associati a CVE-2021-44228.

Dati degli indicatori in relazione all'intelligence sulle minacce

Ottenere informazioni dettagliate su un indicatore (ad esempio, indirizzi IP, domini e hash di file) in base ai numerosi set di dati disponibili in Defender TI, inclusi punteggi di reputazione, informazioni WHOIS, DNS (Domain Name System), coppie host e certificati.

Richieste di esempio:

- Cosa è possibile dirmi sul nome> di dominio di dominio<?

- Mostra gli indicatori relativi al nome> di< dominio.

- Visualizza tutte le risoluzioni per <il nome> di dominio.

- Mostra le coppie host correlate al nome> di< dominio.

- Mostra la reputazione dell'host <nome host>.

- Mostra tutte le risoluzioni per l'indirizzo IP dell'indirizzo<> IP.

- Mostra i servizi aperti nell'indirizzo<> IP.

Inviare feedback

I commenti e suggerimenti sull'integrazione di Defender TI in Security Copilot sono utili per lo sviluppo. Per fornire commenti e suggerimenti, in Copilot selezionare Qual è la risposta? Nella parte inferiore di ogni richiesta completata scegliere una delle opzioni seguenti:

- Sembra corretta: selezionare questo pulsante se i risultati sono accurati, in base alla valutazione.

- C'è da migliorare: selezionare questo pulsante se i dettagli nei risultati non sono corretti o incompleti, in base alla valutazione.

- Inappropriata : selezionare questo pulsante se i risultati contengono informazioni dubbie, ambigue o potenzialmente dannose.

Per ogni pulsante di feedback, è possibile fornire altre informazioni nella finestra di dialogo successiva visualizzata. Quando possibile, e quando il risultato è C'è da migliorare, scrivere alcune parole che spiegano cosa è possibile fare per migliorare il risultato. Se hai immesso richieste specifiche per Defender TI e i risultati non sono correlati, includi tali informazioni.

Privacy e sicurezza dei dati in Security Copilot

Quando si interagisce con Security Copilot per ottenere i dati di Defender TI, Copilot esegue il pull di tali dati da Defender TI. Le richieste, i dati recuperati e l'output visualizzato nei risultati della richiesta vengono elaborati e archiviati all'interno del servizio Copilot. Altre informazioni sulla privacy e sulla sicurezza dei dati in Microsoft Security Copilot