Informazioni sull'autenticazione in Microsoft Security Copilot

Copilot usa l'autenticazione per conto dell'utente per accedere ai dati correlati alla sicurezza tramite plug-in Microsoft attivi. È necessario assegnare ruoli di Security Copilot specifici affinché un gruppo o un singolo utente possa accedere alla piattaforma Security Copilot. Dopo l'autenticazione alla piattaforma, il Microsoft Entra e il Controllo di accesso controllo degli accessi in base al ruolo di Azure determinano quali plug-in sono disponibili nelle richieste. Il ruolo Security Copilot controlla le altre attività a cui si ha accesso nella piattaforma, ad esempio la configurazione delle impostazioni, l'assegnazione delle autorizzazioni e l'esecuzione di attività.

Security Copilot ruoli controllo degli accessi in base al ruolo non sono Microsoft Entra ruoli. Security Copilot ruoli vengono definiti e gestiti all'interno di Copilot e concedono l'accesso solo alle funzionalità di Security Copilot.

Microsoft Entra controllo degli accessi in base al ruolo concede l'accesso al portfolio Microsoft di prodotti, inclusi i servizi che contengono dati di sicurezza. Questi ruoli vengono gestiti tramite il Interfaccia di amministrazione di Microsoft Entra. Per altre informazioni, vedere Assegnare ruoli Microsoft Entra agli utenti.

Controllo degli accessi in base al ruolo di Azure controlla l'accesso alle risorse di Azure, ad esempio Unità di capacità di sicurezza (SCU) in un gruppo di risorse o Microsoft Sentinel aree di lavoro abilitate. Per altre informazioni, vedere Assegnare ruoli di Azure.

Accedere alla piattaforma Security Copilot

Dopo aver eseguito l'onboarding di Security Copilot per l'organizzazione, configurare Security Copilot controllo degli accessi in base al ruolo per determinare l'accesso degli utenti alla piattaforma Security Copilot. Quindi, creare un livello di copertura della sicurezza con i criteri di accesso condizionale. Per altre informazioni sulla protezione dell'accesso alla piattaforma Security Copilot oltre al controllo degli accessi in base al ruolo, vedere Proteggere l'intelligenza artificiale con i criteri di accesso condizionale.

ruoli Security Copilot

Security Copilot introduce due ruoli che funzionano come i gruppi di accesso ma non sono ruoli Microsoft Entra ID. Al contrario, controllano solo l'accesso alle funzionalità della piattaforma Security Copilot e non forniscono da soli l'accesso ai dati di sicurezza.

- Proprietario copilot

- Collaboratore copilot

ruoli Microsoft Entra

I ruoli di Microsoft Entra seguenti ereditano automaticamente l'accesso al proprietario di Copilot, assicurandosi che Security Copilot abbia sempre almeno un proprietario. amministratore globale è un ruolo Microsoft Entra con protezioni predefinite dalla rimozione. Per altre informazioni sulla continuità in Microsoft Entra, vedere Gestire gli account di accesso di emergenza.

- Amministratore della sicurezza

- Amministratore globale

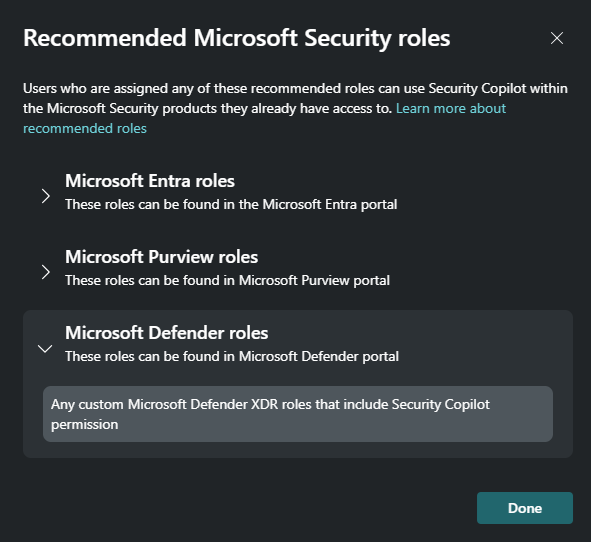

Ruoli consigliati

Effettuare il provisioning dell'accesso a Security Copilot con il gruppo Ruoli di sicurezza Microsoft consigliati, che usa un approccio bilanciato per la sicurezza e l'efficienza amministrativa. Agli utenti che dispongono già dell'autorizzazione di sicurezza tramite ruoli Microsoft Entra viene concesso l'accesso come collaboratore alla piattaforma Security Copilot con questo bundle. Se viene assegnato il gruppo Everyone , è necessario rimuoverlo prima di aggiungere i ruoli di sicurezza consigliati.

L'elenco dei ruoli consigliati include ruoli Microsoft Entra ID e alcuni ruoli specifici del servizio, ad esempio ruoli di Microsoft Purview e ruoli Microsoft Defender.

Se un plug-in Microsoft richiede un ruolo diverso per accedere ai dati di sicurezza, è necessario assicurarsi che venga assegnato anche il ruolo di servizio appropriato. Ad esempio, il bundle funziona correttamente per un analista a cui è stato assegnato il ruolo di amministratore della conformità . Questo ruolo è uno dei ruoli consigliati di Microsoft Purview e consente loro di accedere ai dati del plug-in Microsoft Purview. Lo stesso analista necessita di assegnazioni di ruolo aggiuntive per accedere ai dati di sicurezza come Microsoft Sentinel. Per altri esempi, vedere Accedere alle funzionalità dei plug-in Microsoft.

| Assegnazione di ruolo | Vantaggio | Debolezza |

|---|---|---|

| Ruoli di sicurezza Microsoft consigliati (impostazione predefinita) | Modo rapido e sicuro per concedere agli utenti dell'organizzazione che hanno già accesso ai dati di sicurezza l'accesso necessario alla piattaforma. È comunque possibile aggiungere altri ruoli, utenti e gruppi. | Il gruppo è tutto o niente. Se è presente un ruolo nel gruppo consigliato a cui non si vuole accedere, è necessario rimuovere l'intero gruppo. |

| Tutti | Per impostazione predefinita, a questo gruppo è stato inizialmente concesso l'accesso come collaboratore per semplificare il provisioning. | Se un utente del gruppo everyone non ha accesso ai dati di sicurezza, l'esperienza in Security Copilot crea confusione. |

| Personalizzato | Controllo completo su utenti e gruppi con accesso alla piattaforma. | Richiede una maggiore complessità amministrativa. |

Nota

L'assegnazione dei ruoli di sicurezza Microsoft consigliati a Copilot è l'impostazione predefinita per le nuove istanze di Security Copilot. I clienti esistenti a cui è assegnato il gruppo everyone possono continuare a usare l'assegnazione. Se il gruppo everyone viene rimosso, tuttavia, non può essere assegnato di nuovo.

Accedere alle funzionalità dei plug-in Microsoft

Security Copilot non va oltre l'accesso, in linea con il principio RAI per la sicurezza e la privacy di Microsoft. Ogni plug-in Microsoft ha i propri requisiti di ruolo che rimangono in vigore per accedere al servizio del plug-in e ai relativi dati. Verificare di avere i ruoli e le licenze appropriati assegnati per usare le funzionalità dei plug-in Microsoft attivati.

Si considerino questi esempi:

Collaboratore copilot

Come analista, viene assegnato il ruolo di collaboratore copilot per l'accesso alla piattaforma Copilot e la possibilità di creare sessioni. Questa assegnazione da sola non consente di accedere ai dati di sicurezza dell'organizzazione. Seguendo il modello con privilegi minimi, non sono presenti ruoli di Microsoft Entra sensibili, ad esempio Amministratore della sicurezza. Per usare Copilot per accedere ai dati di sicurezza come il plug-in Microsoft Sentinel, è comunque necessario un ruolo di Controllo degli accessi in base al ruolo di Azure appropriato, ad esempio Microsoft Sentinel Reader. Questo ruolo consente di accedere agli eventi imprevisti nell'area di lavoro Microsoft Sentinel da Copilot. Per consentire alla sessione copilot di accedere ai dispositivi, ai criteri e alle posizioni disponibili tramite il plug-in Intune, è necessario un ruolo Intune come Endpoint Security Manager. Lo stesso modello è valido per l'accesso ai dati Microsoft Defender XDR tramite la sessione Copilot o le esperienze di Security Copilot incorporate.

Per altre informazioni sul controllo degli accessi in base al ruolo specifico del servizio, vedere gli articoli seguenti:

Microsoft Entra gruppo di sicurezza

Anche se il ruolo Amministratore della sicurezza eredita l'accesso a Copilot e alcune funzionalità del plug-in, questo ruolo include

le autorizzazioni. Non assegnare agli utenti questo ruolo esclusivamente per l'accesso copilot. Creare invece un gruppo di sicurezza e aggiungerlo al ruolo Copilot appropriato (proprietario o collaboratore).

le autorizzazioni. Non assegnare agli utenti questo ruolo esclusivamente per l'accesso copilot. Creare invece un gruppo di sicurezza e aggiungerlo al ruolo Copilot appropriato (proprietario o collaboratore).Per altre informazioni, vedere Procedure consigliate per i ruoli Microsoft Entra.

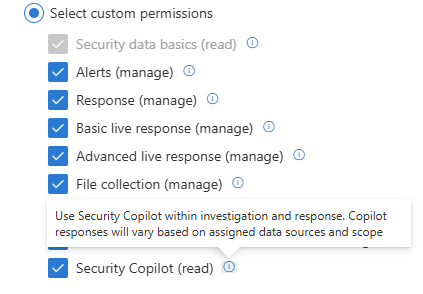

Ruoli di sicurezza Microsoft consigliati

Un analista con accesso alla piattaforma delle operazioni di sicurezza unificata di Microsoft ha un ruolo di Defender XDR personalizzato assegnato che consente loro di accedere a più carichi di lavoro nel portale di Defender. Se le operazioni di sicurezza dei ruoli personalizzate includono Security Copilot, i ruoli Consiglia sicurezza Microsoft consentono loro di accedere alla piattaforma Security Copilot e a Copilot in Microsoft Defender, semplificando la gestione della sicurezza.

Accedere alle esperienze incorporate

Oltre al ruolo di collaboratore copilot, verificare i requisiti per ogni Security Copilot'esperienza incorporata per comprendere quali ruoli e licenze aggiuntivi sono necessari.

Per altre informazioni, vedere esperienze Security Copilot.

Assegnare ruoli

Nella tabella seguente viene illustrato l'accesso predefinito concesso ai ruoli di avvio.

Nota

Alcune organizzazioni potrebbero avere ancora il gruppo Everyone assegnato all'accesso collaboratore Copilot . Prendere in considerazione la sostituzione di questo accesso generale con il gruppo di ruoli di sicurezza Microsoft consigliati .

| Funzionalità | Proprietario copilot | Collaboratore copilot |

|---|---|---|

| Creare sessioni | Sì | Sì |

| Gestire plug-in personalizzati personali | Sì | No predefinito |

| Consentire ai collaboratori di gestire plug-in personalizzati personali | Sì | No |

| Consentire ai collaboratori di pubblicare plug-in personalizzati per il tenant | Sì | No |

| Modificare la disponibilità dei plug-in preinstallati per il tenant | Sì | No |

| Carica file | Sì | Impostazione predefinita Sì |

| Gestire l'utilizzo dei file di caricamento | Sì | No |

| Eseguire promptbook | Sì | Sì |

| Gestire i promptbook personali | Sì | Sì |

| Condividere promptbook con il tenant | Sì | Sì |

| Aggiornare le opzioni di condivisione dei dati e commenti e suggerimenti | Sì | No |

| Gestione della capacità | Sì* | No |

| Visualizzare il dashboard di utilizzo | Sì | No |

| Seleziona lingua | Sì | Sì |

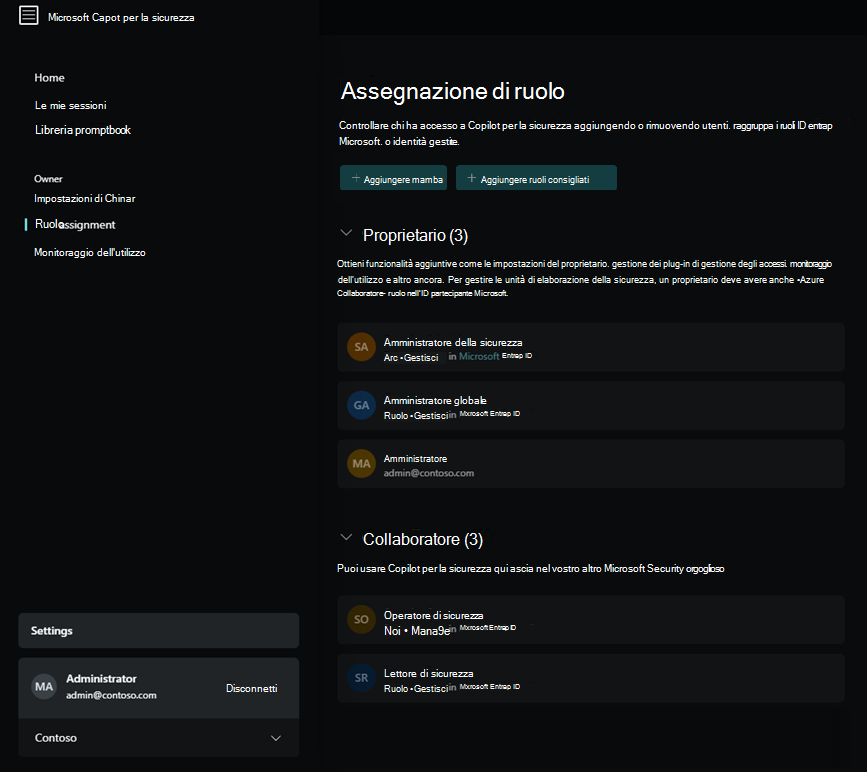

Assegnare l'accesso Security Copilot

Assegnare ruoli Copilot all'interno delle impostazioni di Security Copilot.

- Selezionare il

menu home.

menu home. - Selezionare Assegnazione di ruolo>Aggiungi membri.

- Iniziare a digitare il nome della persona o del gruppo nella finestra di dialogo Aggiungi membri .

- Selezionare la persona o il gruppo.

- Selezionare il ruolo Security Copilot da assegnare (proprietario copilot o collaboratore copilot).

- Selezionare Aggiungi.

Consiglio

È consigliabile usare i gruppi di sicurezza per assegnare ruoli Security Copilot anziché singoli utenti. In questo modo si riduce la complessità amministrativa.

I ruoli Amministratore globale e Amministratore della sicurezza non possono essere rimossi dall'accesso proprietario, ma il gruppo Everyone è rimovibile dall'accesso collaboratore. Valutare la possibilità di aggiungere i ruoli consigliati dopo aver rimosso il gruppo everyone.

Microsoft Entra'appartenenza al ruolo è gestibile solo dal Interfaccia di amministrazione di Microsoft Entra. Per altre informazioni, vedere Gestire Microsoft Entra ruoli utente.

Sessioni condivise

Il ruolo collaboratore copilot è l'unico requisito per condividere un collegamento alla sessione o visualizzarlo da tale tenant.

Quando si condivide un collegamento di sessione, considerare queste implicazioni di accesso:

- Security Copilot deve accedere al servizio e ai dati di un plug-in per generare una risposta, ma lo stesso accesso non viene valutato quando si visualizza la sessione condivisa. Ad esempio, se si ha accesso a dispositivi e criteri in Intune e il plug-in Intune viene utilizzato per generare una risposta condivisa, il destinatario del collegamento alla sessione condivisa non deve Intune l'accesso per visualizzare i risultati completi della sessione.

- Una sessione condivisa contiene tutte le richieste e le risposte incluse nella sessione, indipendentemente dal fatto che sia stata condivisa dopo il primo prompt o l'ultima.

- Solo l'utente che crea una sessione controlla quali utenti Copilot possono accedere a tale sessione. Se si riceve un collegamento per una sessione condivisa dall'autore della sessione, si ha accesso. Se si inoltra tale collegamento a un altro utente, non gli viene concesso l'accesso.

- Le sessioni condivise sono di sola lettura.

- Le sessioni possono essere condivise solo con gli utenti dello stesso tenant che hanno accesso a Copilot.

- Alcune aree non supportano la condivisione delle sessioni tramite posta elettronica.

SouthAfricaNorthUAENorth

Per altre informazioni sulle sessioni condivise, vedere Esplorazione di Security Copilot.

Multitenant

Se l'organizzazione dispone di più tenant o si sfrutta un partner del provider di servizi gestito, Security Copilot può supportare l'autenticazione per accedere ai dati di sicurezza in cui viene effettuato il provisioning di Security Copilot. Il tenant di cui viene effettuato il provisioning per Security Copilot non deve essere il tenant da cui gli analisti della sicurezza effettuano l'accesso. Attualmente sono supportano i modelli di autenticazione seguenti tramite diversi approcci di accesso.

Gli account guest di Azure B2B & sono in grado di sfruttare il "cambio tenant" integrato in modo nativo nel portale autonomo Security Copilot. Per altre informazioni, vedere Esplorazione Security Copilot cambio di tenant.

Privilegi Amministrazione delegati granulari (GDAP) tramite il Centro per i partner. Per altre informazioni, vedere Concedere agli MSSP l'accesso a Microsoft Security Copilot.

Azure Lighthouse tramite il portale di Azure. Per altre informazioni, vedere Concedere agli MSSP l'accesso a Microsoft Security Copilot.

Il cambio di tenant è disponibile tramite il portale autonomo Security Copilot, ma supporta solo gli account di collaborazione B2B o l'account guest. Per altre informazioni, vedere Esplorazione Security Copilot cambio di tenant.

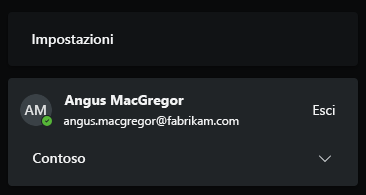

Esempio di accesso tra tenant

Contoso è stato unito di recente a Fabrikam. Entrambi i tenant hanno analisti della sicurezza, ma solo Contoso ha acquistato e sottoposto a provisioning Security Copilot. Angus MacGregor, analista di Fabrikam, vuole usare le credenziali di Fabrikam per usare Security Copilot. Ecco i passaggi per eseguire questo accesso:

Assicurarsi che l'account Fabrikam di Angus MacGregor abbia un account membro esterno nel tenant contoso.

Assegnare all'account membro esterno i ruoli necessari per accedere a Security Copilot e ai plug-in Microsoft desiderati.

Accedere al portale di Security Copilot con l'account Fabrikam.

Passare da tenant a Contoso.

Per altre informazioni, vedere Concedere l'accesso a MSSP.

Gestire i promptbook

La creazione del promptbook è disponibile per tutti i ruoli, inclusa la possibilità di pubblicare un promptbook personalizzato per il tenant. Scegliere se pubblicare un promptbook per se stessi o per il tenant al momento della creazione.

Per altre informazioni, vedere Creare un promptbook personalizzato.

Autenticazione del plug-in preinstallata

I plug-in preinstallati, ad esempio Microsoft Sentinel e Ricerca di Azure per intelligenza artificiale, richiedono una maggiore configurazione. Il provider di plug-in determina il tipo di autenticazione. Qualsiasi plug-in con l'ingranaggio  o il pulsante Configura è configurato per utente. Se un plug-in preinstallato è limitato, tutti gli utenti che hanno accesso al plug-in configurano autonomamente la configurazione del plug-in.

o il pulsante Configura è configurato per utente. Se un plug-in preinstallato è limitato, tutti gli utenti che hanno accesso al plug-in configurano autonomamente la configurazione del plug-in.

Nota

I plug-in del sito Web usano l'autenticazione anonima per accedere al contenuto.

Per altre informazioni, vedere Gestire i plug-in preinstallati.