Hakeminen ja siirtäminen

Microsoft Defender Threat Intelligence (Defender TI) tarjoaa vankan ja joustavan hakukoneen tutkimusprosessin tehostamiseksi. Defender TI on suunniteltu siten, että voit pivotoida eri tietolähteiden eri ilmaisimia, mikä helpottaa eri infrastruktuurin välisten suhteiden löytämistä.

Tässä artikkelissa kerrotaan, miten voit suorittaa haun ja pivotoida eri tietojoukoissa löytääksesi eri artefaktien välisiä suhteita.

Ennakkovaatimukset

Microsoft Entra ID -tili tai henkilökohtainen Microsoft-tili. Kirjaudu sisään tai luo tili

Defender TI Premium -käyttöoikeus.

Huomautus

Käyttäjät, joilla ei ole Defender TI Premium -käyttöoikeutta, voivat edelleen käyttää maksutonta Defender TI -tarjoustamme.

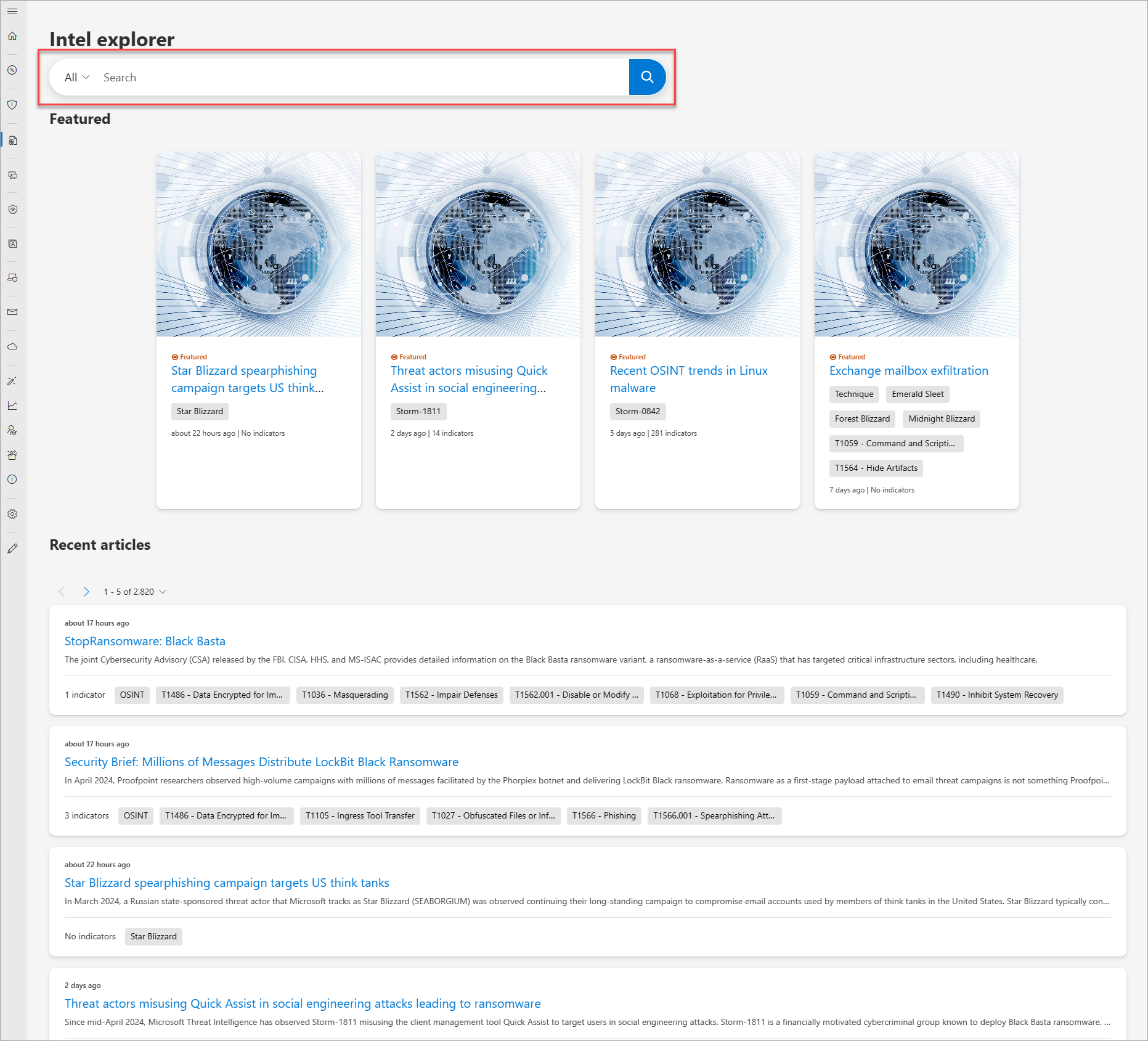

Avaa Defender TI Microsoft Defender -portaalissa

- Avaa Defender-portaali ja suorita Microsoftin todennusprosessi loppuun. Lisätietoja Defender-portaalista

- Siirry kohtaan Uhkien älykkyys>Intel Explorer.

Uhkatietojen hakujen ja pivot-hakujen suorittaminen

Defender TI:n Intel Explorer -haku on sekä yksinkertainen että tehokas, ja se on suunniteltu niin, että se tuo näkyviin merkityksellisiä tietoja välittömästi ja voit samalla käsitellä suoraan näitä merkityksellisiä tietoja sisältäviä tietojoukkoja. Hakupalkki tukee eri syötteitä. voit hakea tiettyjä artefakteja sekä artikkelien tai projektien nimiä.

Hae artefaktityyppejä

IP-osoite: Haku 195.161.141[.]65 Intel Explorerin hakupalkissa. Tämä toiminto johtaa IP-osoitehakuun.

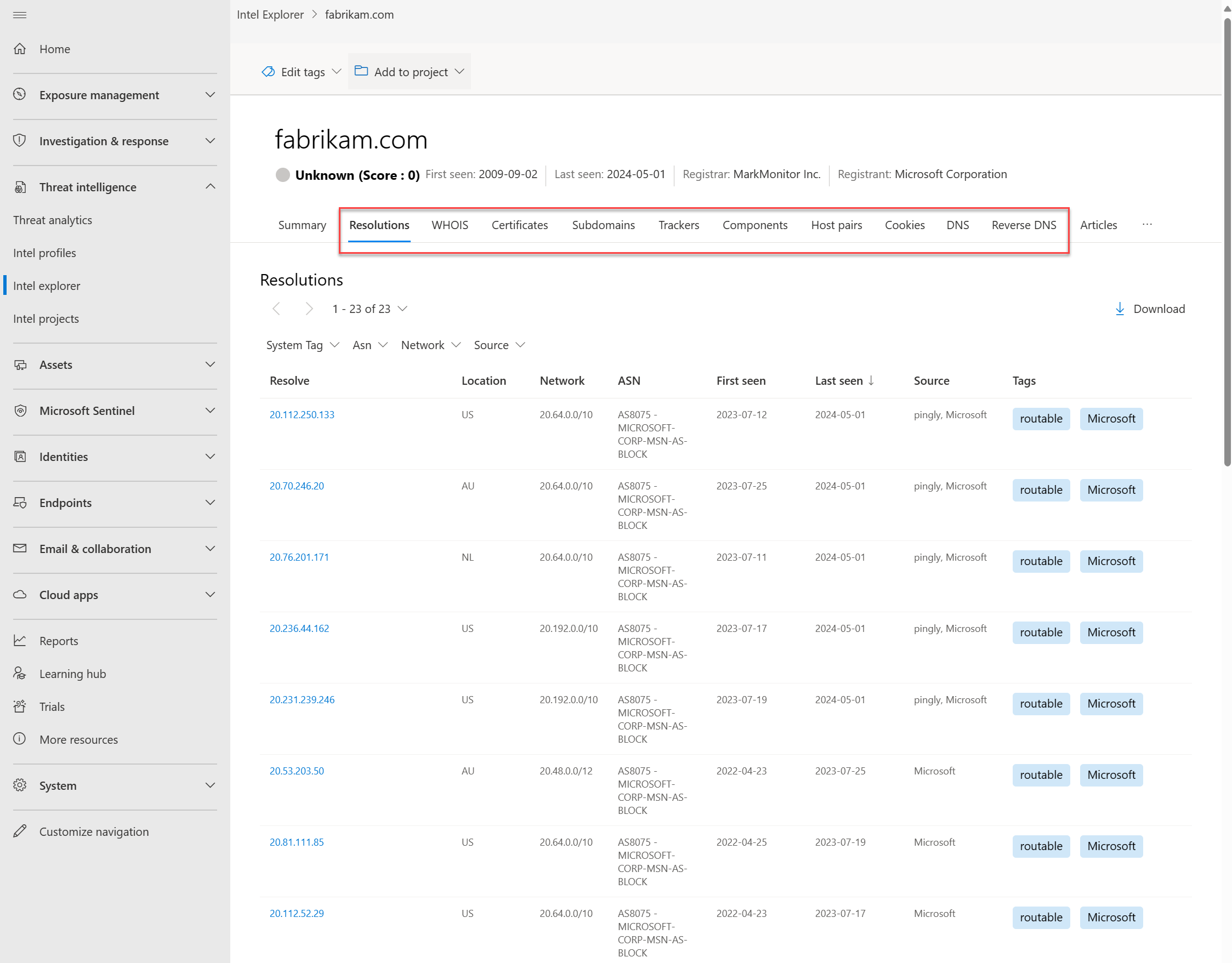

Alue: Etsi

fabrikam.comIntel Explorerin hakupalkista. Tämä toiminto tuottaa toimialuehaun.Isäntä: Etsi

canary.fabrikam.comIntel Explorerin hakupalkista. Tämä toiminto tuottaa isäntähaun.Avainsana: Hae apt29 Intel Explorerin hakupalkista. Tämä toiminto tuottaa avainsanahaun. Avainsanahaut kattavat kaikentyyppiset avainsanat, jotka voivat sisältää muun muassa termin tai sähköpostiosoitteen, ja ne johtavat artikkeleihin, projekteihin ja tietojoukkoihin.

Yleiset haavoittuvuudet ja altistumiset (CVE) -tunnus: Hae CVE-2021-40444 Intel Explorerin hakupalkista. Tämä toiminto tuottaa CVE-tunnuksen avainsanahaun.

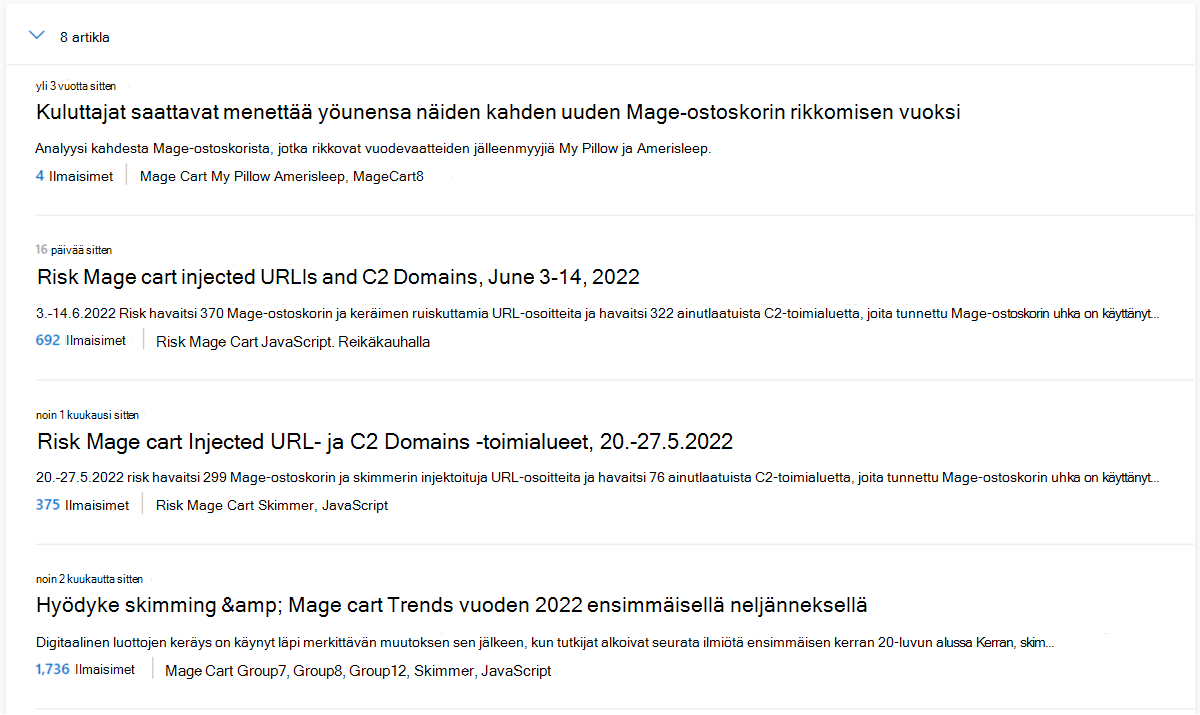

Artikkeli: Hae hyödykkeiden skimming-& Magecart-trendejä vuoden 2022 ensimmäisellä neljänneksellä Intel Explorerin hakupalkissa. Tämä toiminto tuottaa artikkelihaun.

Tag: Valitse Tunniste Intel Explorerin hakupalkin avattavasta valikosta ja hae sitten magecart-tiedostoa. Tämä toiminto tuottaa tunnistehaun.

Huomautus

Tämä haku ei palauta artikkeleita, jotka jakavat kyseisen tunnistearvon.

Komponentti: Valitse Osa Intel Explorerin hakupalkin avattavasta valikosta ja hae sitten kobolttiviivaa Tämä toiminto johtaa komponenttihakuun.

Jäljittäjä: Valitse Jäljittimet Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten 07d14d16d21d21d00042d41d00041d47e4e0ae17960b2a5b4fd6107fbb0926. Tämä toiminto tuottaa seurannan haun.

Huomautus

Tämä esimerkki on JarmHash-seurantatyyppi .

WHOIS-sähköposti: Valitse WHOIS-sähköposti> Intel Explorerin hakupalkin avattavasta valikosta ja etsidomains@microsoft.comsitten . Tämä toiminto tuottaa WHOIS-sähköpostihaun.

WHOIS-nimi: Valitse WHOIS-nimi> Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten MSN Hostmaster. Tämän toiminnon tuloksena saadaan WHOIS-nimihaku.

WHOIS-organisaatio: Valitse WHOIS-organisaatio> Intel Explorerin hakupalkin avattavasta valikosta ja hae sitten Microsoft Corporationista. Tämä toiminto tuottaa WHOIS-organisaatiohaun.

WHOIS-osoite: Valitse WHOIS-osoite> Intel Explorerin hakupalkin avattavasta valikosta ja valitse sitten One Microsoft Way. Tämän toiminnon tuloksena saadaan WHOIS-osoitehaku.

WHOIS-kaupunki: Valitse WHOIS>City Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten Redmondista. Tämä toiminto johtaa WHOIS:n kaupunkihakuun.

WHOIS-tila: Valitse WHOIS-tila> Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten WA. Tämä toiminto johtaa WHOIS-tilahakuun.

WHOIS-postinumero: ValitseWHOIS-postinumero> Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten 98052. Tämä toiminto tuottaa WHOIS-postinumerohaun.

WHOIS-maa: Valitse WHOIS-maa> Intel Explorerin hakupalkin avattavasta valikosta ja hae sitten Yhdysvalloista. Tämän toiminnon tuloksena saadaan WHOIS:n maa-/aluehaku.

WHOIS-puhelin: Valitse WHOIS-puhelin> Intel Explorerin hakupalkin avattavasta valikosta ja hae sitten +1.4258828080. Tämä toiminto johtaa WHOIS-puhelinhakuun.

WHOIS-nimipalvelin: ValitseWHOIS-nimipalvelin> Intel Explorerin hakupalkin avattavasta valikosta ja etsi

ns1-03.azure-dns.comsitten . Tämä toiminto johtaa WHOIS-nimipalvelinhakuun.Varmenteen SHA-1: Valitse Varmenne>SHA-1 Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten 35cd04a03ef86664623581cbd56e45ed07729678. Tämä toiminto johtaa sha-1-varmenteen hakuun.

Varmenteen sarjanumero: Valitse Sertifikaatin>sarjanumero Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten 1137354899731266880939192213383415094395905558. Tämä toiminto johtaa varmenteen sarjanumerohakuun.

Varmenteen myöntäjän yleinen nimi: Valitse Varmenteen>myöntäjän yleinen nimi Intel Explorerin hakupalkin avattavasta valikosta ja etsi sitten Haku Microsoft Azure TLS :n myöntäjästä CA 05. Tämä toiminto johtaa varmenteen myöntäjän yleisen nimen hakuun.

Varmenteen myöntäjän vaihtoehtoinen nimi: Valitse varmenteen>myöntäjän vaihtoehtoinen nimi Intel Explorerin hakupalkin avattavasta valikosta ja hae sitten varmenteen myöntäjän vaihtoehtoinen nimi. Tämä toiminto johtaa varmenteen myöntäjän vaihtoehtoiseen nimihakuun.

Varmenteen kohteen yleinen nimi: Valitse Certificate>Subjectin yleinen nimi Intel Explorerin hakupalkin avattavasta valikosta ja etsi

*.oneroute.microsoft.comsitten . Tämä toiminto tuottaa varmenteen aiheen yleisen nimihaun.Varmenteen aiheen vaihtoehtoinen nimi: Valitse Vaihtoehtoinen Certificate Subject ->nimi Intel Explorerin hakupalkin avattavasta valikosta ja etsi

oneroute.microsoft.comsitten . Tämä toiminto johtaa varmenteen aiheen vaihtoehtoiseen nimihakuun.Evästeen nimi: Valitse Evästeen>nimi Intel Explorerin hakupalkin avattavasta valikosta ja hae sitten ARRAffinity-haku. Tämä toiminto tuottaa evästeen nimihaun.

Evästetoimialue: ValitseEvästetoimialue> Intel Explorerin hakupalkin avattavasta valikosta ja etsi

portal.fabrikam.comsitten . Tämä toiminto johtaa evästetoimialuehakuun.

Kääntyy

Kaikissa edellisissä vaiheissa suoritetuissa hauissa on hyperlinkkejä sisältäviä artefakteja, joiden avulla voit löytää lisää näihin ilmaisimiin liittyviä täydennettyjä tuloksia. Voit kokeilla pivot-käännöksiä itse.

Etsinnän tulokset

Uhkatietohaun tulokset voidaan ryhmiteltää seuraaviin osioihin:

Tärkeimmät merkitykselliset tiedot

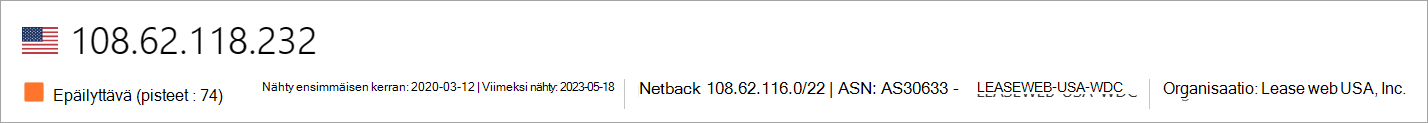

Defender TI antaa joitakin perustietoja artefaktista hakutulossivun yläosassa. Nämä tiedot voivat sisältää minkä tahansa seuraavista artefaktin tyypistä riippuen.

- Maa tai alue: IP-osoitteen vieressä oleva merkintä ilmaisee artefaktin alkuperämaan tai -alueen, mikä voi auttaa määrittämään sen hyvämaineisuuden tai suojausasennon. Edellisessä mallikuvassa IP-osoitetta isännöidaan infrastruktuurissa Yhdysvallat.

- Maine: Esimerkissä IP-osoite on merkitty Malicious-tunnisteella, mikä osoittaa, että Defender TI havaitsi yhteyksiä tämän artefaktin ja tunnetun vastustajainfrastruktuurin välillä. Artefakteja voidaan myös merkitä epäilyttäviksi, puolueettomiksi tai tuntemattomiksi.

- Nähty ensimmäisen kerran: Tämä aikaleima ilmaisee, milloin Defender TI havaitsi artefaktin ensimmäisen kerran. Artefaktin elinkaaren ymmärtäminen voi auttaa määrittämään sen siirtonopeuden.

- Viimeksi nähty: Tämä aikaleima ilmaisee, milloin Defender TI viimeksi havaitsi artefaktin. Nämä tiedot auttavat määrittämään, käytetäänkö artefaktia edelleen aktiivisesti.

- IP-lohko: IP-lohko, joka sisältää kyseltyjen IP-osoitteiden artefaktin.

- Kirjaaja: Whois-tietueeseen liittyvä rekisteröijä kysellylle toimialueen artefaktille.

- Rekisteröijän: Rekisteröijän nimi WHOIS-tiedoissa artefaktille.

- ASN: Artefaktiin liittyvä autonomisen järjestelmän numero (ASN).

- OS: Artefaktiin liittyvä käyttöjärjestelmä.

- Isäntä: Artefaktin isännöintipalvelu. Jotkin isännöintipalvelut ovat hyvämaineisempia kuin toiset, joten tämä arvo voi auttaa ilmaisemaan artefaktin kelpoisuuden.

Tässä osiossa näkyvät myös kaikki artefaktiin tai sen sisältäviin projekteihin käytetyt tunnisteet. Voit myös lisätä tunnisteen artefaktiin tai lisätä sen projektiin. Lisätietoja tunnisteiden käyttämisestä

Yhteenveto

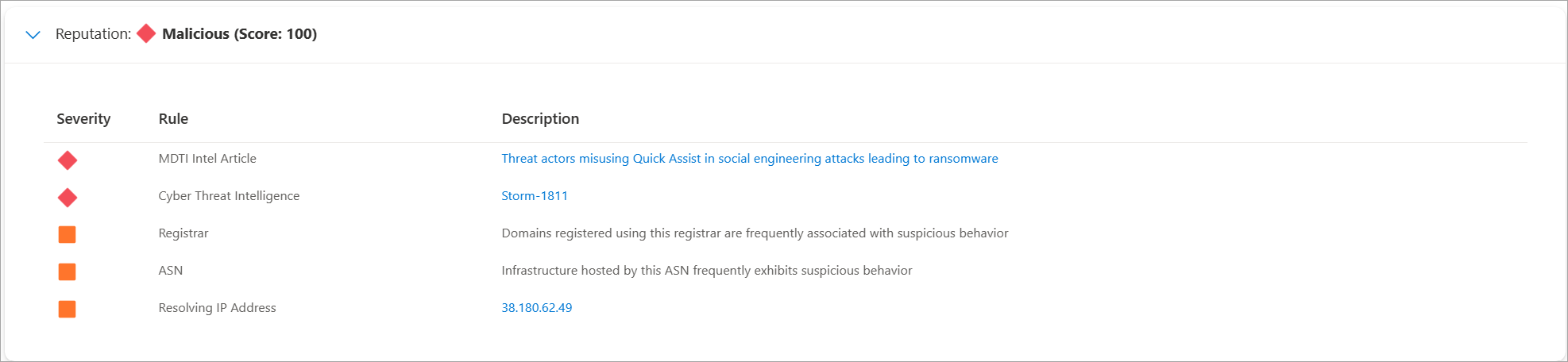

Yhteenveto-välilehti tuo esiin avainhavaintoja artefaktista, jonka Defender TI on peräisin laajoista tietojoukoistamme tutkimuksen aloittamiseksi.

Maine: Defender TI tarjoaa mainepisteet kaikille isännille, toimialueelle tai IP-osoitteelle. Tämä pistemäärä auttaa ymmärtämään nopeasti kaikki havaitut siteet haitalliseen tai epäilyttävään infrastruktuuriin riippumatta tunnetun tai tuntemattoman entiteetin maineen vahvistamisesta.

Defender TI näyttää mainepisteet numeerisena arvona nollan ja 100:n välillä. Entiteetillä, jonka pistemäärä on ,

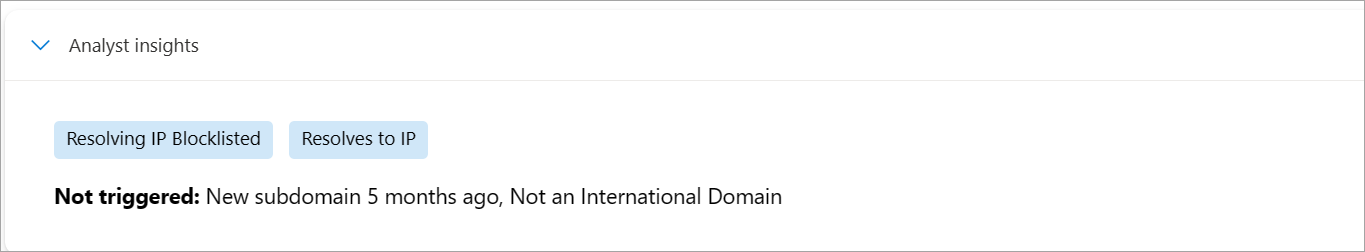

0ei ole suhteita epäilyttävään toimintaan tai tunnetut kompromissi-indikaattorit (IOC), kun taas pisteet100ilmaisevat, että entiteetti on haitallinen. Defender TI tarjoaa myös luettelon säännöistä, jotka vastaavat kuvauksia ja vakavuusluokitusta. Seuraavassa esimerkissä toimialueeseen sovelletaan neljää suuren vakavuusasteen sääntöä.Analyytikon merkitykselliset tiedot: Tässä osiossa on nopeita merkityksellisiä tietoja artefaktista, jotka saattavat auttaa määrittämään tutkimuksen seuraavan vaiheen. Tässä osiossa luetellaan kaikki artefaktiin sovellettavat merkitykselliset tiedot. Siinä luetellaan myös merkitykselliset tiedot, jotka eivät hae lisää näkyvyyttä.

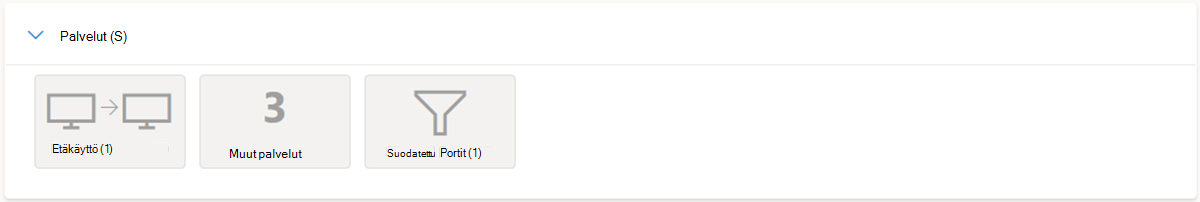

Seuraavassa näyttökuvassa voimme nopeasti määrittää, että IP-osoite on reititettävä, isännöi verkkopalvelinta ja että portti on ollut avoinna viimeisten viiden päivän aikana. Lisäksi Defender TI näyttää säännöt, joita ei käynnistetty, mikä voi olla yhtä hyödyllistä, kun aloitat tutkimuksen.

Artikkeleita: Tässä osiossa näytetään kaikki artikkelit, jotka saattavat tarjota merkityksellisiä tietoja siitä, miten voit tutkia ja lopulta purkaa kyseisen artefaktin. Tutkijat, jotka tutkivat tunnettujen uhkatoimijoiden käyttäytymistä ja heidän infrastruktuuriaan, kirjoittavat näitä artikkeleita ja sisältävät keskeisiä havaintoja, jotka voivat auttaa sinua ja muita lieventämään organisaatioonsa kohdistuvia riskejä.

Seuraavassa esimerkissä haettu IP-osoite tunnistetaan KOK:ksi, joka liittyy artikkelin tuloksiin.

Palvelut: Tässä osiossa luetellaan ip-osoitteen artefaktissa suoritettavat havaitut palvelut, mikä on hyödyllistä yritettäessä ymmärtää entiteetin aiottua käyttöä. Kun tutkit haitallista infrastruktuuria, nämä tiedot voivat auttaa määrittämään artefaktin ominaisuudet, jolloin voit ennakoivasti puolustaa organisaatiotasi näiden tietojen perusteella.

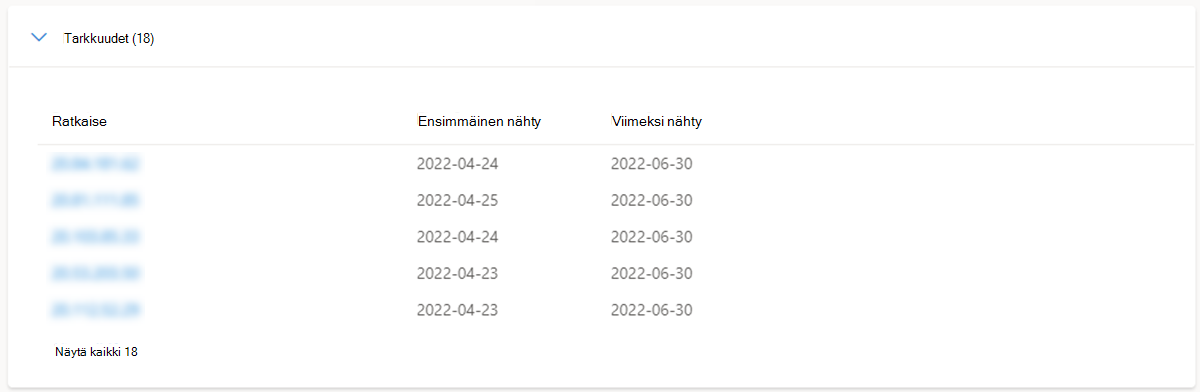

Päätöslauselmat: Ratkaisut ovat yksittäisiä toimialuenimijärjestelmän (DNS) tietueita, jotka on tallennettu passiivisilla antureilla, jotka on jaettu ympäri maailmaa. Nämä arvot paljastavat historian siitä, miten toimialue tai IP-osoite muuttaa infrastruktuuria ajan kuluessa. Niiden avulla voidaan löytää muu infrastruktuuri ja mitata riskejä yhteystasojen perusteella. Kullekin tarkkuudelle tarjoamme First seen - ja Last seen -aikaleimat, jotka esittelevät ratkaisujen elinkaaren.

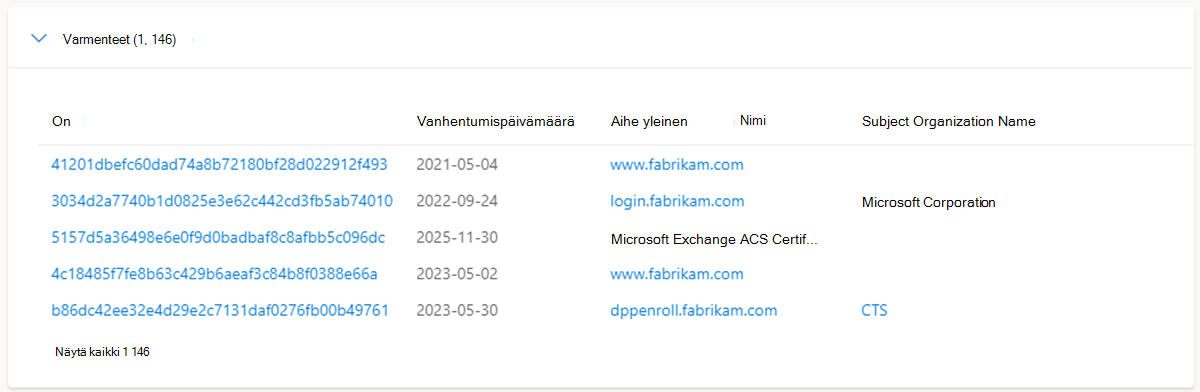

Todistukset: Tietojen suojaamisen lisäksi TLS-varmenteet ovat käyttäjille fantastinen tapa yhdistää eri verkkoinfrastruktuuri. TLS-varmenteet voivat muodostaa yhteyksiä, joita passiiviset DNS- tai WHOIS-tiedot saattavat menettää. Tämä tarkoittaa useampia tapoja korreloimaan mahdollista haitallista infrastruktuuria ja tunnistamaan toimijoiden mahdollisia toiminnallisia suojausvirheitä. Kullekin TLS-varmenteelle annetaan varmenteen nimi, vanhentumispäivämäärä, aiheen yleinen nimi ja aiheen organisaation nimi.

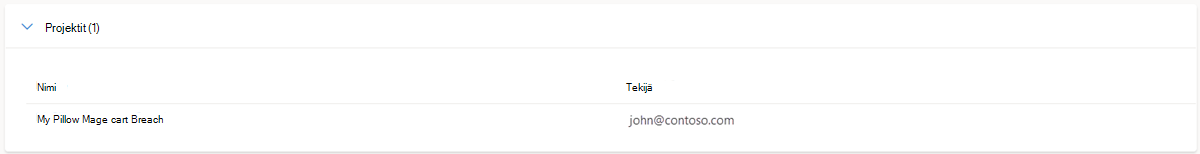

Projektit: Defender TI:n avulla voit luoda projekteja, joiden avulla voit järjestää kiinnostuksenilmaisimia tai tehdä kompromisseja tutkimuksen perusteella. Projekteja luodaan myös, jotta artefaktien yhdistämistä voidaan valvoa näkyvyyden parantamiseksi. Projektit sisältävät luettelon kaikista liittyvistä artefakeista ja yksityiskohtaisen historian, joka säilyttää nimet, kuvaukset, yhteistyökumppanit ja valvontaprofiilit.

Kun etsit IP-osoitetta, toimialuetta tai isäntää ja jos tämä ilmaisin on luettelossa projektissa, johon sinulla on käyttöoikeus, voit valita Projektit-välilehden ja siirtyä projektitietoihin saadaksesi lisää kontekstia ilmaisimesta, ennen kuin tarkastelet muita tietojoukkoja saadaksesi lisätietoja.

Tietojoukot

Tietojoukkojen avulla voit perehtyä tarkemmin Defender TI:n havaitsemiin konkreettisiin yhteyksiin. Vaikka Yhteenveto-välilehti näyttää tärkeimmät havainnot tarjotakseen välittömän kontekstin artefaktista, eri tietojoukot, jotka näkyvät erillisinä välilehdinä hakutuloksissa, antavat sinun tutkia näitä yhteyksiä paljon tarkemmin.

Voit valita minkä tahansa palautetut arvot pivotoidaksesi nopeasti aiheeseen liittyvien metatietojen välillä ja paljastaaksesi merkityksellisiä tietoja, joita saatat menettää perinteisillä tutkimusmenetelmillä.

Seuraavat tietojoukot ovat käytettävissä Defender TI:ssä:

- Päätöslauselmat

- WHOIS-tiedot

- TLS/SSL-varmenteet

- Jäljittää

- Aliverkkotunnuksia

- Osia

- Isäntäparit

- Evästeet

- Palvelut

- DNS

- Käänteinen DNS

Seuraavat vaiheet

Lisätietoja on seuraavissa artikkeleissa: