Informe de reglas de reducción de superficie expuesta a ataques

Se aplica a:

- Microsoft Defender para punto de conexión Plan 1

- Microsoft Defender para punto de conexión Plan 2

- Microsoft Defender XDR

Plataformas:

- Windows

El informe Reglas de reducción de superficie expuesta a ataques proporciona información detallada sobre las reglas aplicadas en los dispositivos de la organización. Además, este informe ofrece información sobre:

- amenazas detectadas

- amenazas bloqueadas

- dispositivos que no están configurados para usar las reglas de protección estándar para bloquear amenazas

Además, el informe proporciona una interfaz fácil de usar que le permite:

- Visualización de detecciones de amenazas

- Visualización de la configuración de las reglas de ASR

- Configurar exclusiones (agregar)

- Explorar en profundidad para recopilar información detallada

Para obtener más información sobre las reglas de reducción de superficie expuesta a ataques individuales, consulte Referencia de reglas de reducción de superficie expuesta a ataques.

Requisitos previos

Importante

Para acceder al informe de reglas de reducción de superficie expuesta a ataques, se requieren permisos de lectura para el portal de Microsoft Defender. Para que Windows Server 2012 R2 y Windows Server 2016 aparezcan en el informe de reglas de reducción de superficie expuesta a ataques, estos dispositivos deben incorporarse mediante el paquete de solución unificado moderno. Para obtener más información, consulte Nueva funcionalidad en la solución unificada moderna para Windows Server 2012 R2 y 2016.

Permisos de acceso de informes

Para acceder al informe de reglas de reducción de superficie expuesta a ataques en el portal de Microsoft Defender, se requieren los permisos siguientes:

| Nombre del permiso | Tipo de permiso |

|---|---|

| Ver datos | Operaciones de seguridad |

Importante

Microsoft recomienda utilizar roles con la menor cantidad de permisos. Esto ayuda a mejorar la seguridad de la organización. Administrador global es un rol con muchos privilegios que debe limitarse a escenarios de emergencia cuando no se puede usar un rol existente.

Para asignar estos permisos:

Inicie sesión en el portal de Microsoft Defender.

En el panel de navegación, seleccione Configuración>Roles de puntos> de conexión (en Permisos).

Seleccione el rol que desea editar y, a continuación, seleccione Editar.

En Editar rol, en la pestaña General , en Nombre del rol, escriba un nombre para el rol.

En Descripción, escriba un breve resumen del rol.

En Permisos, seleccione Ver datos y, en Ver datos , seleccione Operaciones de seguridad.

Vaya al informe de reglas de reducción de superficie expuesta a ataques.

Para ir a las tarjetas de resumen del informe de reglas de reducción de superficie expuesta a ataques

Abra el portal de Microsoft Defender.

En el panel de navegación, seleccione Informes. En la sección principal, en Informes, seleccione Informe de seguridad.

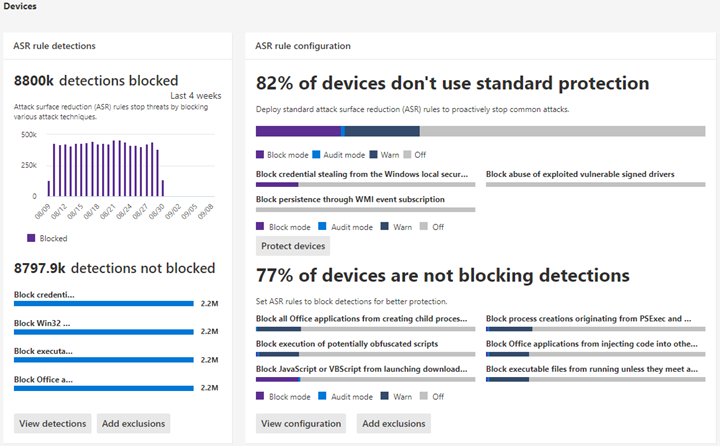

Desplácese hacia abajo hasta Dispositivos para buscar las tarjetas de resumen de las reglas de reducción de superficie expuesta a ataques . Las tarjetas de informe de resumen para las reglas ASR son similares a la siguiente imagen:

Tarjetas de resumen del informe de reglas de ASR

El resumen del informe de reglas de ASR se divide en dos tarjetas:

- Tarjeta de resumen de detecciones de reglas de ASR

- Tarjeta de resumen de configuración de reglas ASR

Tarjeta de resumen de detecciones de reglas de ASR

La tarjeta de resumen de detecciones de reglas de ASR muestra un resumen del número de amenazas detectadas bloqueadas por las reglas de ASR. Esta tarjeta incluye dos botones de acción:

- Ver detecciones: abre la pestaña Detecciones

- Agregar exclusiones: abre la pestaña Exclusiones

Al seleccionar el vínculo Detecciones de reglas de ASR en la parte superior de la tarjeta también se abre la pestaña Detecciones de reglas de reducción de superficie expuesta a ataques.

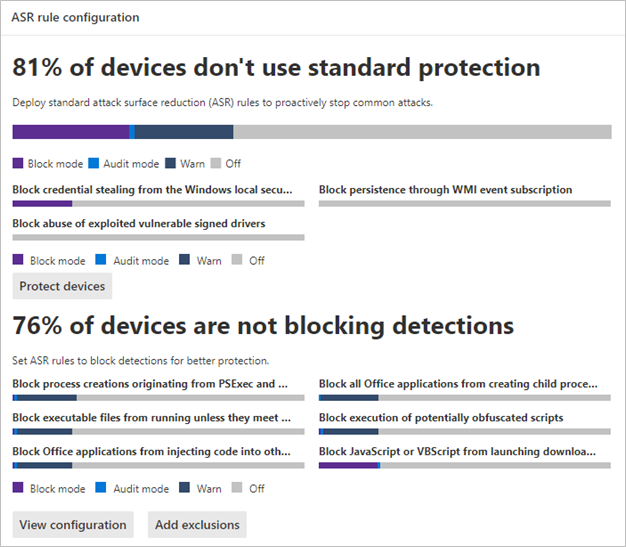

Tarjeta de resumen de configuración de reglas de ASR

La sección superior se centra en tres reglas recomendadas, que protegen contra técnicas de ataque comunes. Esta tarjeta muestra información de estado actual sobre los equipos de la organización que tienen las siguientes reglas de protección estándar de tres (ASR) establecidas en modo de bloque, modo auditoría o desactivadas (no configuradas). El botón Proteger dispositivos muestra los detalles de configuración completos solo para las tres reglas; los clientes pueden tomar medidas rápidamente para habilitar estas reglas.

La sección inferior expone seis reglas en función del número de dispositivos no protegidos por regla. El botón Ver configuración muestra todos los detalles de configuración de todas las reglas de ASR. El botón Agregar exclusiones muestra la página Agregar exclusión con todos los nombres de archivo o proceso detectados enumerados para que Security Operation Center (SOC) se evalúe. La página Agregar exclusión está vinculada a Microsoft Intune.

La tarjeta también incluye dos botones de acción:

- Ver configuración: abre la pestaña Detecciones

- Agregar exclusiones: abre la pestaña Exclusiones

Al seleccionar el vínculo de configuración de reglas de ASR en la parte superior de la tarjeta también se abre la pestaña Configuración de las reglas de reducción de superficie expuesta a ataques.

Opción de protección estándar simplificada

La tarjeta de resumen de configuración proporciona un botón para proteger dispositivos con las tres reglas de protección estándar. Como mínimo, Microsoft recomienda habilitar estas tres reglas de protección estándar de reducción de superficie expuesta a ataques:

- Bloquear el robo de credenciales del subsistema de autoridad de seguridad local de Windows (lsass.exe)

- Bloquear el abuso de controladores firmados vulnerables explotados

- Bloquear la persistencia a través de la suscripción de eventos de Instrumental de administración de Windows (WMI)

Para habilitar las tres reglas de protección estándar:

Seleccione Proteger dispositivos. Se abre la pestaña Configuración principal.

En la pestaña Configuración, reglas básicas cambia automáticamente de Todas las reglas a Standard reglas de protección habilitadas.

En la lista Dispositivos , seleccione los dispositivos para los que desea que se apliquen las reglas de protección estándar y, a continuación, seleccione Guardar.

Esta tarjeta tiene otros dos botones de navegación:

- Ver configuración: abre la pestaña Configuración .

- Agregar exclusiones: abre la pestaña Exclusiones .

Al seleccionar el vínculo de configuración de reglas de ASR en la parte superior de la tarjeta también se abre la pestaña Configuración de las reglas de reducción de superficie expuesta a ataques.

Pestañas principales de las reglas de reducción de superficie expuesta a ataques

Aunque las tarjetas de resumen del informe de reglas de ASR son útiles para obtener un resumen rápido del estado de las reglas de ASR, las pestañas principales proporcionan información más detallada con funcionalidades de filtrado y configuración:

Funciones de búsqueda

La funcionalidad de búsqueda se agrega a las pestañas principales Detección, Configuración y Agregar exclusión . Con esta funcionalidad, puede buscar mediante el identificador de dispositivo, el nombre de archivo o el nombre del proceso.

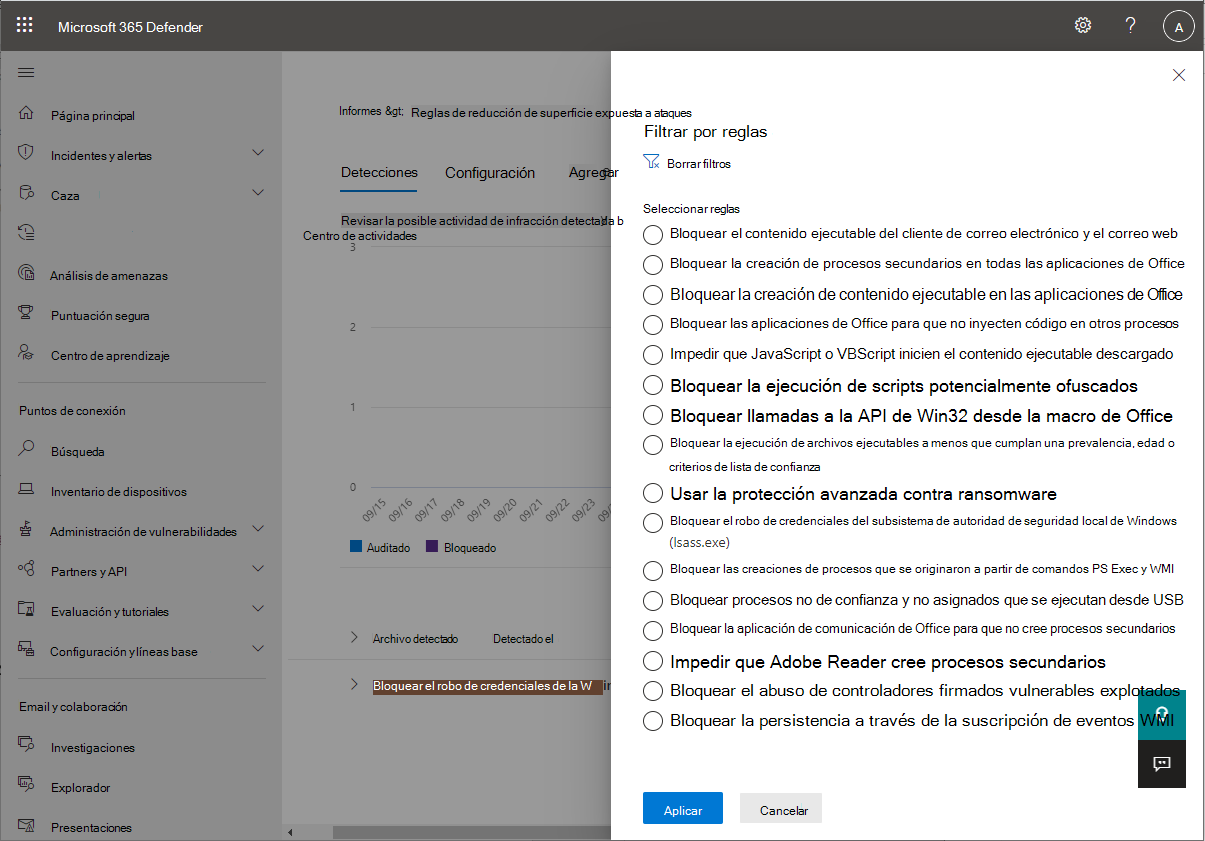

Filtrado

El filtrado proporciona una manera de especificar qué resultados se devuelven:

- Date permite especificar un intervalo de fechas para los resultados de los datos.

- Filters

Nota:

Al filtrar por regla, el número de elementos detectados individualmente que aparecen en la mitad inferior del informe se limita actualmente a 200 reglas. Puede usar Exportar para guardar la lista completa de detecciones en Excel.

Sugerencia

Como el filtro funciona actualmente en esta versión, cada vez que quiera "agrupar por", primero debe desplazarse hacia abajo hasta la última detección de la lista para cargar el conjunto de datos completo. Después de cargar el conjunto de datos completo, puede iniciar el filtrado "ordenar por". Si no se desplaza hacia abajo hasta la última detección que aparece en cada uso o al cambiar las opciones de filtrado (por ejemplo, las reglas de ASR aplicadas a la ejecución del filtro actual), los resultados son incorrectos para cualquier resultado que tenga más de una página visible de detecciones enumeradas.

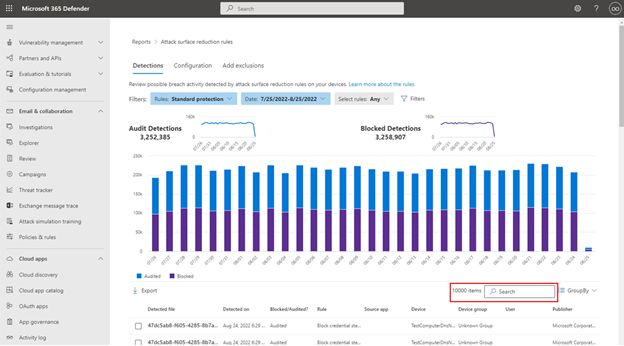

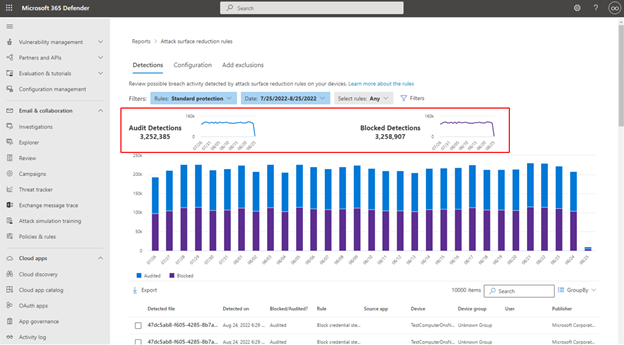

Pestaña de detecciones principales de las reglas de reducción de superficie expuesta a ataques

- Detecciones de auditoría: muestra cuántas detecciones de amenazas capturan las reglas establecidas en el modo auditoría .

- Detecciones bloqueadas: muestra cuántas detecciones de amenazas están bloqueadas por reglas establecidas en modo de bloque .

- Gráfico grande y consolidado: muestra detecciones bloqueadas y auditadas.

Los gráficos proporcionan datos de detección sobre el intervalo de fechas mostrado, con la capacidad de mantener el puntero sobre una ubicación específica para recopilar información específica de la fecha.

En la sección inferior del informe se enumeran las amenazas detectadas ,por dispositivo, con los campos siguientes:

| Nombre del campo | Definición |

|---|---|

| Archivo detectado | El archivo determinado para contener una amenaza posible o conocida |

| Detectado en | La fecha en que se detectó la amenaza |

| ¿Bloqueado o auditado? | Si la regla de detección para el evento específico estaba en modo de bloque o auditoría |

| Rule | ¿Qué regla detectó la amenaza? |

| Aplicación de origen | La aplicación que realizó la llamada al "archivo detectado" infractor |

| Dispositivo | Nombre del dispositivo en el que se produjo el evento Audit o Block |

| Grupo de dispositivos | Grupo de Active Directory al que pertenece el dispositivo |

| Usuario | La cuenta de equipo responsable de la llamada |

| Publisher | La empresa que publicó el .exe o la aplicación en particular |

Para obtener más información sobre los modos de bloque y auditoría de reglas ASR, consulte Modos de regla de reducción de superficie expuesta a ataques.

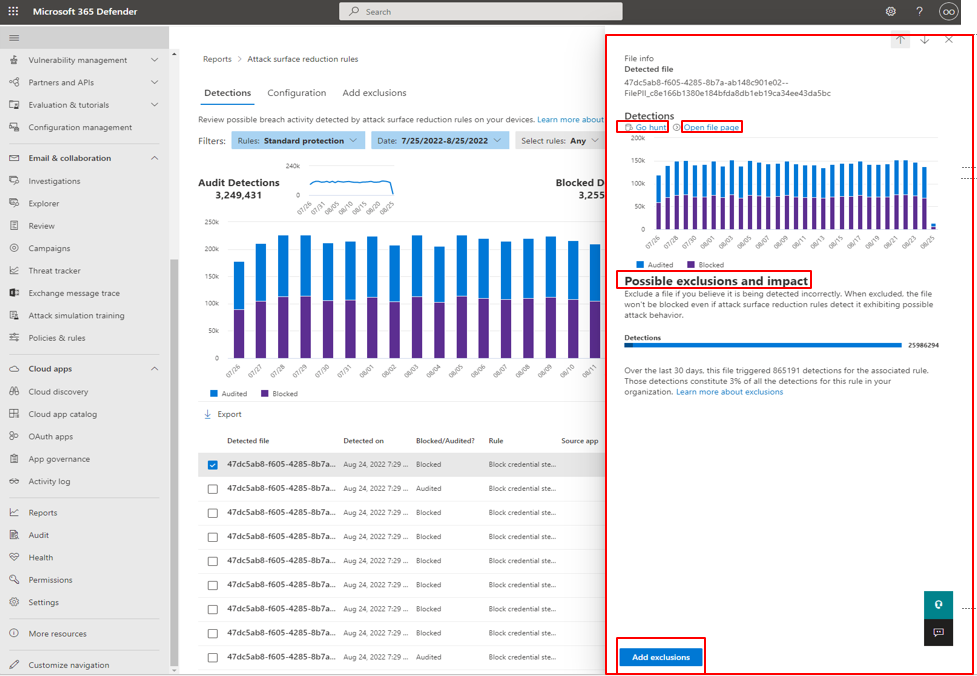

Control flotante accionable

La página principal "Detección" tiene una lista de todas las detecciones (archivos o procesos) en los últimos 30 días. Seleccione cualquiera de las detecciones para abrir con funcionalidades de exploración en profundidad.

La sección Posible exclusión e impacto proporciona el efecto del archivo o proceso seleccionado. Puede:

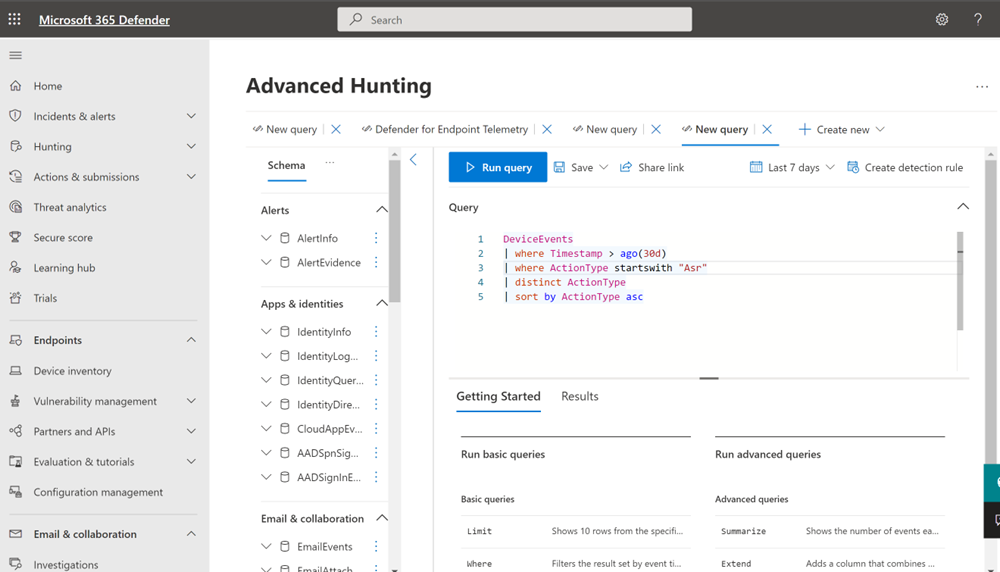

- Seleccione Ir a la búsqueda , que abre la página de consulta búsqueda avanzada.

- Se abre la página Abrir archivo Microsoft Defender para punto de conexión detección

- El botón Agregar exclusión está vinculado a la página principal agregar exclusión.

En la imagen siguiente se muestra cómo se abre la página de consulta búsqueda avanzada desde el vínculo del control flotante accionable:

Para obtener más información sobre la búsqueda avanzada, vea Búsqueda proactiva de amenazas con la búsqueda avanzada en Microsoft Defender XDR

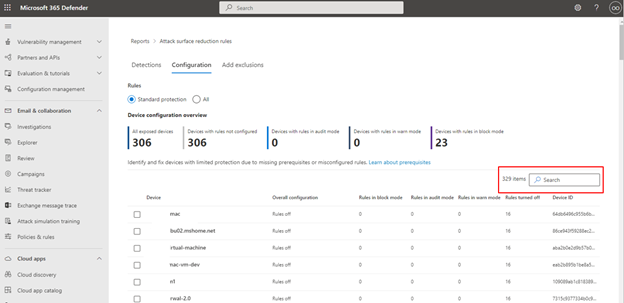

Reglas de reducción de superficie expuesta a ataques pestaña configuración principal

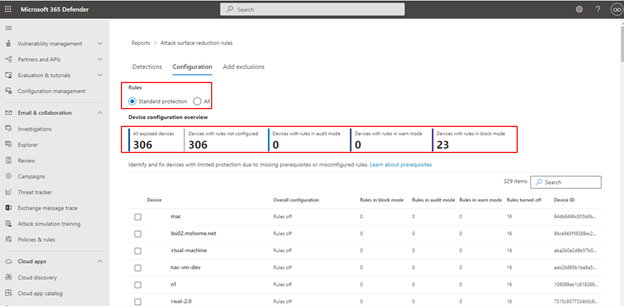

La pestaña configuración principal de reglas de ASR proporciona detalles de configuración de reglas ASR de resumen y por dispositivo. Hay tres aspectos principales en la pestaña Configuración:

Reglas básicas Proporciona un método para alternar los resultados entre reglas básicas y todas las reglas. De forma predeterminada, se selecciona Reglas básicas .

Introducción a la configuración del dispositivo Proporciona una instantánea actual de los dispositivos en uno de los siguientes estados:

- Todos los dispositivos expuestos (dispositivos con requisitos previos que faltan, reglas en modo auditoría, reglas mal configuradas o reglas no configuradas)

- Dispositivos con reglas no configuradas

- Dispositivos con reglas en modo de auditoría

- Dispositivos con reglas en modo de bloque

La sección inferior sin nombre de la pestaña Configuración proporciona una lista del estado actual de los dispositivos (por dispositivo):

- Dispositivo (nombre)

- Configuración general (independientemente de si hay reglas activadas o todas desactivadas)

- Reglas en modo de bloque (número de reglas por dispositivo establecidas para bloquear)

- Reglas en modo de auditoría (número de reglas en modo de auditoría)

- Reglas desactivadas (reglas que están desactivadas o no están habilitadas)

- Id. de dispositivo (GUID del dispositivo)

Estos elementos se muestran en la ilustración siguiente.

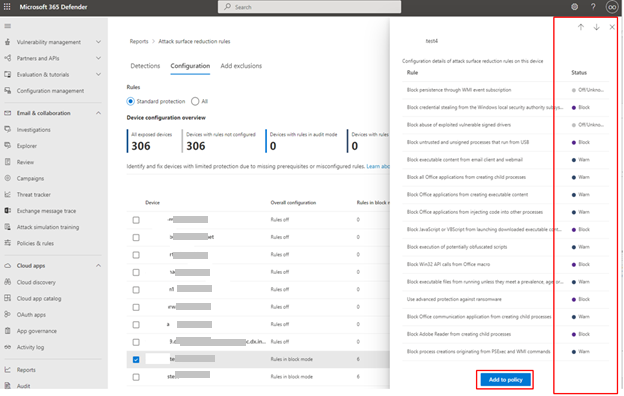

Para habilitar las reglas de ASR:

En Dispositivo, seleccione el dispositivo o los dispositivos para los que desea aplicar las reglas de ASR.

En la ventana flotante, compruebe las selecciones y, a continuación, seleccione Agregar a la directiva. La pestaña Configuración y el control flotante Agregar regla se muestran en la siguiente imagen.

[NOTA] Si tiene dispositivos que requieren que se apliquen reglas ASR diferentes, debe configurarlos individualmente.

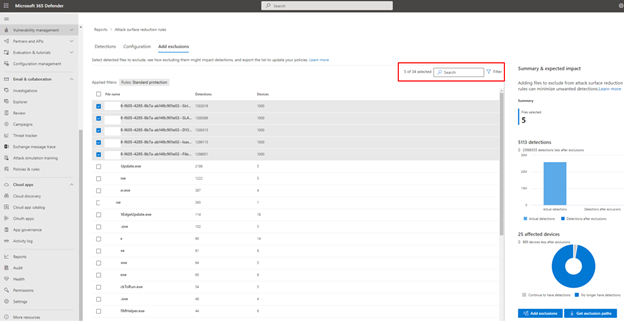

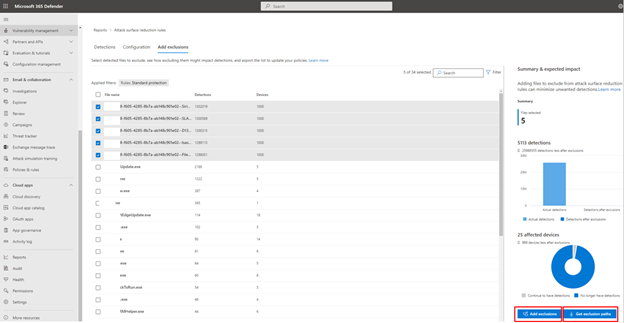

Reglas de reducción de superficie expuesta a ataques Pestaña Agregar exclusiones

La pestaña Agregar exclusiones presenta una lista clasificada de detecciones por nombre de archivo y proporciona un método para configurar exclusiones. De forma predeterminada, se muestra la información agregar exclusiones para tres campos:

- Nombre de archivo: nombre del archivo que desencadenó el evento de reglas de ASR.

- Detecciones: el número total de eventos detectados para el archivo con nombre. Los dispositivos individuales pueden desencadenar varios eventos de reglas de ASR.

- Dispositivos: el número de dispositivos en los que se produjo la detección.

Importante

La exclusión de archivos o carpetas puede reducir considerablemente la protección proporcionada por las reglas de ASR. Los archivos excluidos pueden ejecutarse y no se registra ningún informe o evento. Si las reglas de ASR detectan archivos que cree que no deben detectarse, primero debe usar el modo de auditoría para probar la regla.

Al seleccionar un archivo, se abre un resumen & impacto esperado y se presentan los siguientes tipos de información:

- Archivos seleccionados : el número de archivos seleccionados para la exclusión

- (número de) detecciones: indica la reducción esperada en las detecciones después de agregar las exclusiones seleccionadas. La reducción de detecciones se representa gráficamente para detecciones reales y detecciones después de exclusiones.

- (número de) dispositivos afectados : indica la reducción esperada en los dispositivos que notifican detecciones para las exclusiones seleccionadas.

La página Agregar exclusión tiene dos botones para las acciones que se pueden usar en los archivos detectados (después de la selección). Puede:

- Agregue la exclusión que abre Microsoft Intune página de directiva de ASR. Para obtener más información, vea Intune en "Habilitar métodos de configuración alternativos de reglas ASR".

- Obtenga las rutas de exclusión que descargan las rutas de acceso de archivo en formato csv.

Vea también

- Introducción a la implementación de reglas de reducción de superficie expuesta a ataques

- Planeación de la implementación de reglas de reducción de superficie expuesta a ataques

- Reglas de reducción de superficie expuesta a ataques de prueba

- Habilitar las reglas de la reducción de superficie expuesta a ataques

- Operacionalización de las reglas de reducción de superficie expuesta a ataques

- Informe de reglas de reducción de superficie expuesta a ataques (ASR)

- Referencia de reglas de reducción de superficie expuesta a ataques

Sugerencia

¿Desea obtener más información? Engage con la comunidad de seguridad de Microsoft en nuestra comunidad tecnológica: Microsoft Defender para punto de conexión Tech Community.