Durchführen der proaktiven End-to-End-Bedrohungssuche in Microsoft Sentinel

Die proaktive Bedrohungssuche ist ein Prozess, bei dem Sicherheitsanalysten nach nicht erkannten Bedrohungen und schädlichen Verhaltensweisen suchen. Sie erstellen hierzu eine Hypothese, durchsuchen Daten und validieren die Hypothese, um zu bestimmen, für welche Ergebnisse Maßnahmen ergriffen werden. Diese Maßnahmen können das Erstellen neuer Erkennungen oder Threat Intelligence oder das Einrichten eines neuen Incidents umfassen.

Verwenden Sie die End-to-End-Sucherfahrung in Microsoft Sentinel, für:

- Proaktive Suche basierend auf bestimmten MITRE-Techniken, potenziell schädlichen Aktivitäten, aktuellen Bedrohungen oder einer eigenen benutzerdefinierten Hypothese.

- Verwenden von von Sicherheitsexperten generierten oder benutzerdefinierten Huntingabfragen, um schädliches Verhalten zu untersuchen.

- Durchführen von Suchvorgängen mithilfe mehrerer Registerkarten für persistente Abfragen, mit denen Sie den Kontext über einen längeren Zeitraum beibehalten können.

- Erfassen von Beweisen, Untersuchen von UEBA-Quellen und Kommentieren der Ergebnisse mithilfe von suchspezifischen Lesezeichen.

- Kommentare zum gemeinsamen Bearbeiten und Dokumentieren der Ergebnisse.

- Reagieren auf Ergebnisse, indem Sie neue Analyseregeln, neue Incidents und neue Bedrohungsindikatoren erstellen und Playbooks ausführen.

- Verfolgen von neuen, aktiven und geschlossenen Suchen zentral an einem Ort.

- Anzeigen von Metriken basierend auf überprüften Hypothesen und konkreten Ergebnissen.

Wichtig

Microsoft Sentinel ist in der Unified Security Operations Platform von Microsoft im Microsoft Defender-Portal allgemein verfügbar. Für die Vorschau ist Microsoft Sentinel im Defender-Portal ohne Microsoft Defender XDR oder eine E5-Lizenz verfügbar. Weitere Informationen finden Sie unter Microsoft Sentinel im Microsoft Defender-Portal.

Voraussetzungen

Um die Suchfunktion verwenden zu können, muss Ihnen entweder eine integrierte Microsoft Sentinel-Rolle oder eine benutzerdefinierte Azure RBAC-Rolle zugewiesen sein. Dafür haben Sie die folgenden Möglichkeiten:

Weisen Sie die integrierte Rolle Microsoft Sentinel-Mitwirkender zu.

Weitere Informationen über Rollen in Microsoft Sentinel erhalten Sie unter Rollen und Berechtigungen in Microsoft Sentinel.Weisen Sie eine benutzerdefinierte Azure RBAC-Rolle mit den entsprechenden Berechtigungen unter Microsoft.SecurityInsights/hunts zu.

Weitere Informationen zu benutzerdefinierten Rollen finden Sie unter Benutzerdefinierte Rollen und erweiterte Azure RBAC-Rollen.

Definieren der Hypothese

Das Definieren einer Hypothese ist ein andauernder, flexibler Prozess und kann jeden Aspekt umfassen, den Sie überprüfen möchten. Beispiele für häufig verwendete Hypothesen:

- Verdächtiges Verhalten: Untersuchen von potenziell schädlichen Aktivitäten, die in Ihrer Umgebung sichtbar sind, um festzustellen, ob es sich um einen Angriff handelt.

- Neue Bedrohungskampagne: Suche nach bestimmten Arten schädlicher Aktivitäten auf Grundlage neu erkannter Bedrohungsakteure, -techniken oder Sicherheitsrisiken. Diese Anwendung ist Ihnen möglicherweise aus Nachrichten zu Sicherheitsthemen bekannt.

- Erkennungslücken: Erhöhen der Erkennungsabdeckung mithilfe der MITRE ATT&CK-Karte, um Lücken zu identifizieren.

Mit Microsoft Sentinel können Sie flexibel die richtige Gruppe von Suchabfragen festlegen, um Ihre Hypothese zu prüfen. Wenn Sie eine Suche erstellen, initiieren Sie sie mit vordefinierten Huntingabfragen, oder fügen Sie im weiteren Verlauf Abfragen hinzu. Hier finden Sie Empfehlungen für vorausgewählte Abfragen, die auf den gängigsten Hypothesen basieren.

Hypothese: Verdächtiges Verhalten

Wählen Sie für Microsoft Sentinel im Azure-Portal unter Bedrohungsmanagement die Option Hunting aus.

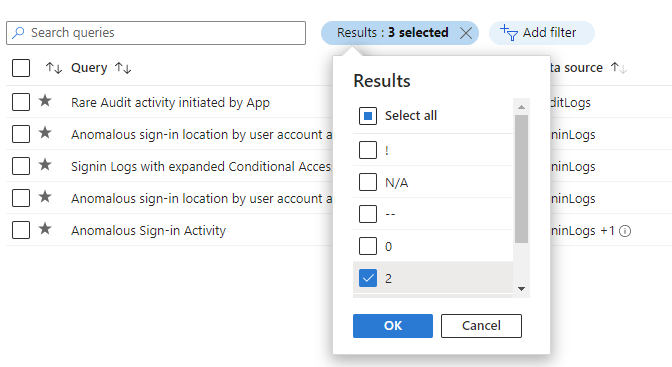

Wählen Sie für Microsoft Sentinel im Defender-Portal die Option Microsoft Sentinel>Bedrohungsmanagement>Hunting aus.Wählen Sie die Registerkarte Abfragen aus. Führen Sie zum Identifizieren von bösartigem Verhalten alle Abfragen aus.

Wählen Sie Alle Abfragen ausführen aus > Warten Sie, bis die Abfragen ausgeführt werden. Dieser Vorgang kann einige Zeit in Anspruch nehmen.

Wählen Sie Filter hinzufügen>Ergebnisse aus > Deaktivieren Sie die Kontrollkästchen „!“, „N/A“, „-“ und „0“ > Klicken Sie auf Anwenden

Sortieren Sie diese Ergebnisse nach der Spalte Ergebnis Delta, um zu sehen, was sich zuletzt geändert hat. Diese Ergebnisse geben eine erste Orientierung für die weitere Suche.

Hypothese: Neue Bedrohungskampagne

Der Inhaltshub bietet bedrohungskampagnen- und domänenbasierte Lösungen für die Suche nach bestimmten Angriffen. In den folgenden Schritten installieren Sie einen dieser Lösungstypen.

Wechseln Sie zum Inhaltshub.

Installieren Sie eine Bedrohungskampagne oder domänenbasierte Lösung wie die Log4J Vulnerability Detection oder Apache Tomcat.

Wechseln Sie nach der Installation der Lösung in Microsoft Sentinel zu Suche.

Wählen Sie die Registerkarte Abfragen aus.

Suchen Sie nach Lösungsname oder filtern Sie nach Quellname der Lösung.

Wählen Sie die Abfrage und Abfrage ausführen aus.

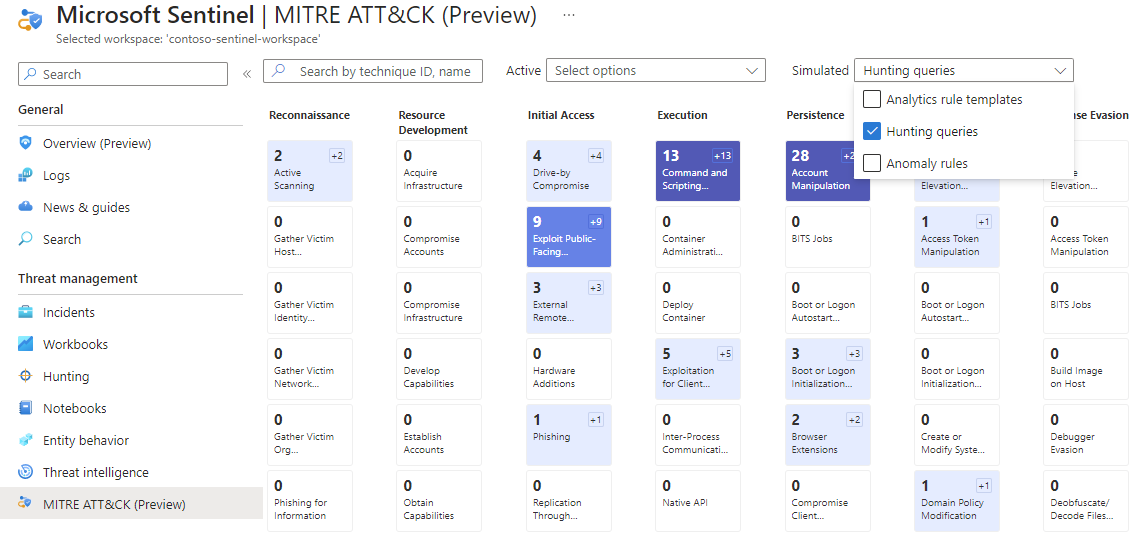

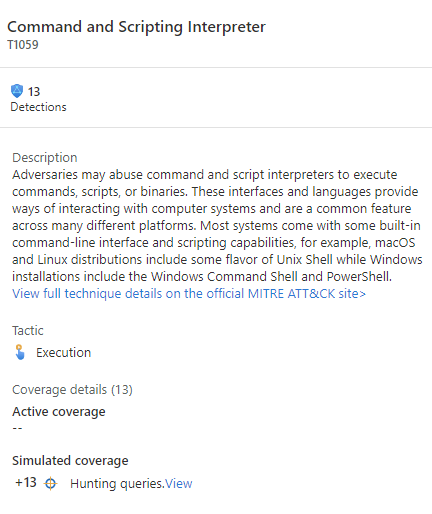

Hypothese: Erkennungslücken

Die MITRE ATT&CK-Karte hilft Ihnen dabei, bestimmte Lücken in Ihrer Erkennungsabdeckung zu identifizieren. Sie können vordefinierte Huntingabfragen für bestimmte MITRE ATT&CK-Techniken als Ausgangspunkt verwenden, um eine neue Erkennungslogik zu entwickeln.

Navigieren Sie zur Seite MITRE ATT&CK (Vorschau).

Heben Sie die Auswahl von Elementen im Dropdownmenü „Aktiv“ auf.

Wählen Sie Hunting-Abfragen im Filter Simuliert aus, um zu sehen, welchen Techniken Huntingabfragen zugeordnet sind.

Wählen Sie die Karte mit der gewünschten Technik aus.

Wählen Sie unten im Detailbereich den Link Anzeigen neben Hunting-Abfragen aus. Dieser Link führt Sie zu einer gefilterten Ansicht der Registerkarte Abfragen auf der Seite Hunting, basierend auf der von Ihnen ausgewählten Technik.

Wählen Sie alle Abfragen für diese Technik aus.

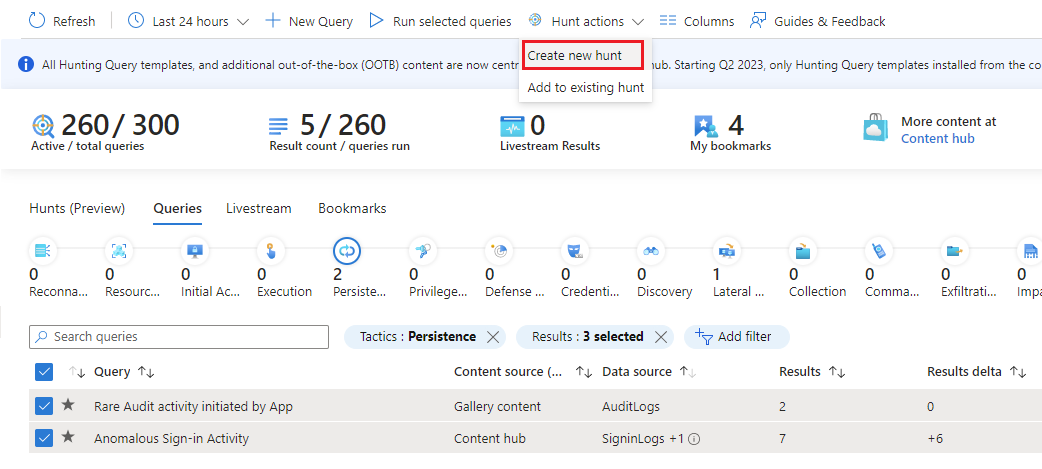

Erstellen einer Suche

Es gibt zwei Hauptverfahren zum Erstellen einer Suche.

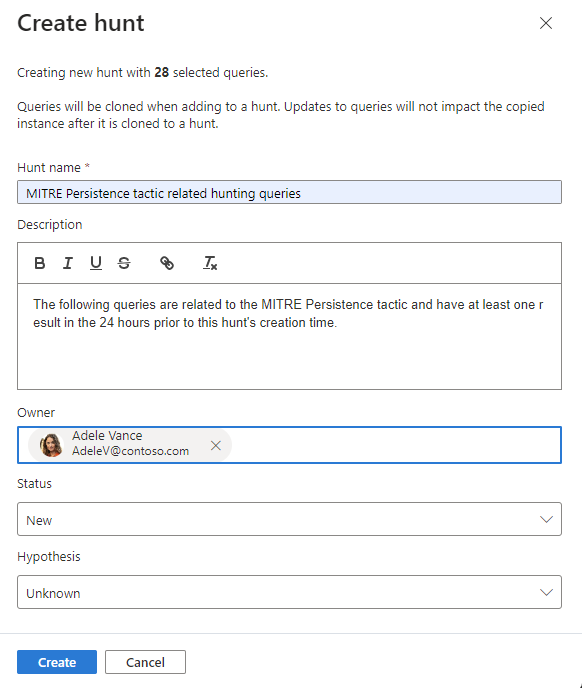

Wenn Sie mit einer Hypothese begonnen haben, bei der Sie Abfragen ausgewählt haben, wählen Sie im Dropdownmenü Suchaktionen die Option >Neue Suche erstellen aus. Alle von Ihnen ausgewählten Abfragen werden für diese neue Suche geklont.

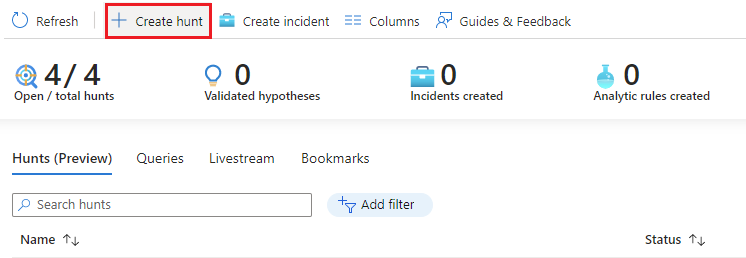

Wenn Sie sich noch nicht für bestimmte Abfragen entschieden haben, wählen Sie die Registerkarte Suchen (Vorschau)>Neue Suche aus, um eine leere Suche zu erstellen.

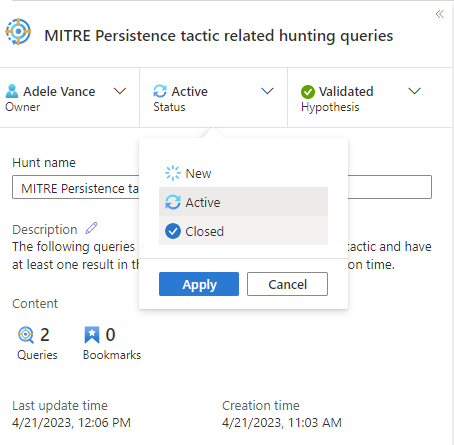

Füllen Sie den Namen und die optionalen Felder für die Suche aus. In der Beschreibung können Sie Ihre Hypothese als Text formulieren. Im Pulldownmenü Hypothese legen Sie den Status Ihrer Arbeitshypothese fest.

Wählen Sie Erstellen aus, um zu beginnen.

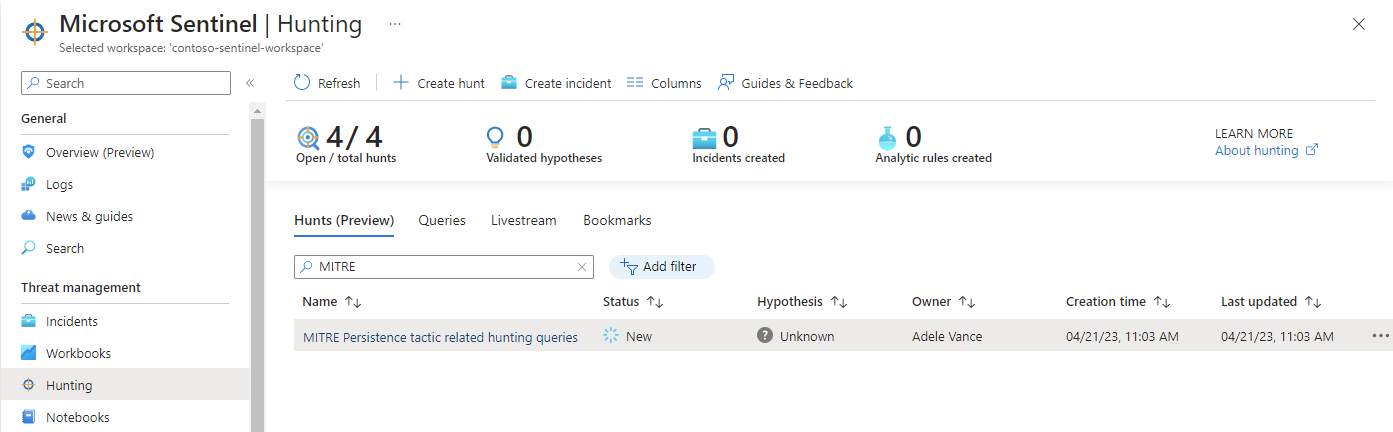

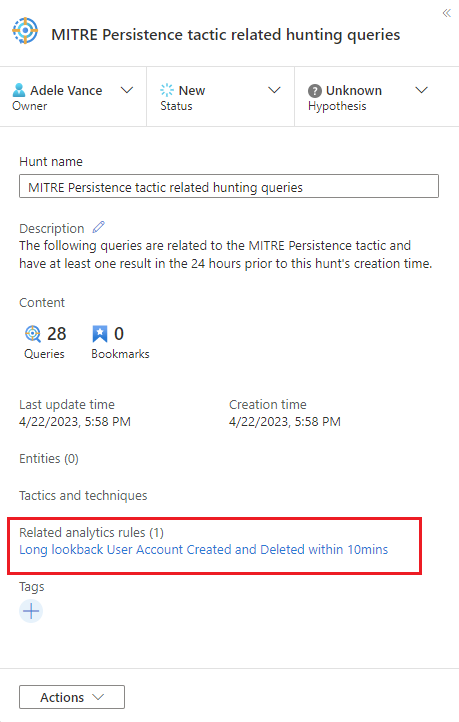

Anzeigen von Details zur Suche

Wählen Sie die Registerkarte Suchen (Vorschau) aus, um die neue Suche anzuzeigen.

Wählen Sie den Suchlink anhand des Namens aus, um die Details anzuzeigen und Maßnahmen zu ergreifen.

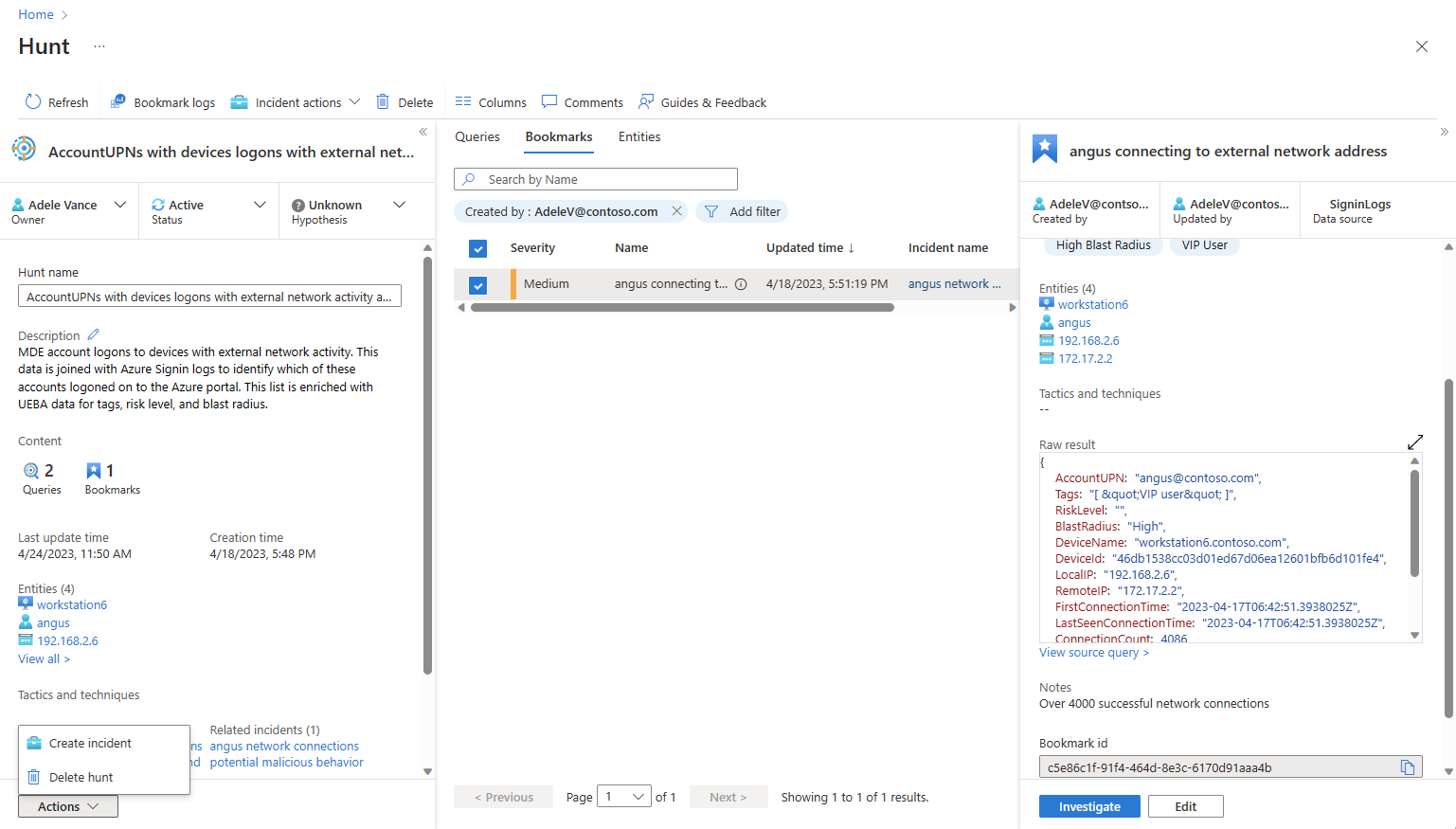

Zeigen Sie den Detailbereich mit Name der Suche, Beschreibung, Inhalt, Zeitpunkt der letzten Aktualisierung und Erstellungszeitpunkt an.

Beachten Sie die Registerkarten Abfragen, Lesezeichen und Entitäten.

Registerkarte „Abfragen“

Die Registerkarte Abfragen enthält für diese Suche spezifische Huntingabfragen. Diese Abfragen sind Klone der Originale, unabhängig von allen anderen im Arbeitsbereich. Sie können ohne Auswirkung auf die Suchabfragen oder Abfragen in anderen Suchen aktualisiert oder gelöscht werden.

Hinzufügen einer Abfrage zur Suche

- Wählen Sie Abfrageaktionen>Abfragen zu Suche hinzufügen aus.

- Wählen Sie die Abfragen aus, die Sie hinzufügen möchten.

Ausführen von Abfragen

- Klicken Sie auf

Alle Abfragen ausführen, oder wählen Sie bestimmte Abfragen aus, und klicken Sie auf

Alle Abfragen ausführen, oder wählen Sie bestimmte Abfragen aus, und klicken Sie auf  Ausgewählte Abfragen ausführen.

Ausgewählte Abfragen ausführen. - Mit

Abbrechen können Sie die Ausführung der Abfrage jederzeit abbrechen.

Abbrechen können Sie die Ausführung der Abfrage jederzeit abbrechen.

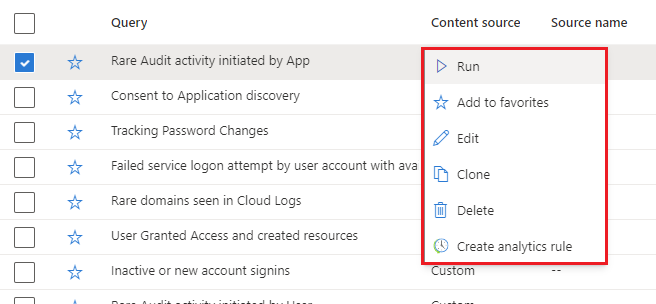

Verwalten von Abfragen

Klicken Sie mit der rechten Maustaste auf eine Abfrage, und wählen Sie im Kontextmenü eine der folgenden Optionen aus:

- Ausführen

- Bearbeiten

- Klonen

- Löschen

- Erstellen der Analyseregel

Diese Optionen verhalten sich genauso wie die vorhandene Abfragetabelle auf der Seite Hunting. Allerdings gelten die Aktionen nur innerhalb dieser Suche. Wenn Sie sich für die Erstellung einer Analyseregel entscheiden, werden der Name, die Beschreibung und die KQL-Abfrage in der neuen Regel vorab ausgefüllt. Es wird ein Link erstellt, um die neue Analyseregel unter Verwandte Analyseregeln anzuzeigen.

Anzeigen der Ergebnisse

Mit diesem Feature können Sie Ergebnisse von Huntingabfragen in der Log Analytics-Suchumgebung anzeigen. Hiervon ausgehend können Sie Ihre Ergebnisse analysieren, die Abfragen verfeinern und Lesezeichen erstellen, um Informationen aufzuzeichnen und Ergebnisse einzelner Zeilen weiter zu untersuchen.

- Wählen Sie die Schaltfläche Ergebnisse anzeigen aus.

- Wenn Sie zu einem anderen Bereich des Microsoft Sentinel-Portals wechseln und dann von der Suchseite zurück zur LA-Protokollsuche navigieren, bleiben alle LA-Abfrageregisterkarten erhalten.

- Diese LA-Abfrageregisterkarten gehen verloren, wenn Sie die Browserregisterkarte schließen. Wenn Sie Abfragen langfristig beibehalten möchten, müssen Sie die jeweilige Abfrage speichern, eine neue Huntingabfrage erstellen oder sie in einen Kommentar kopieren, um sie später in der Suche zu verwenden.

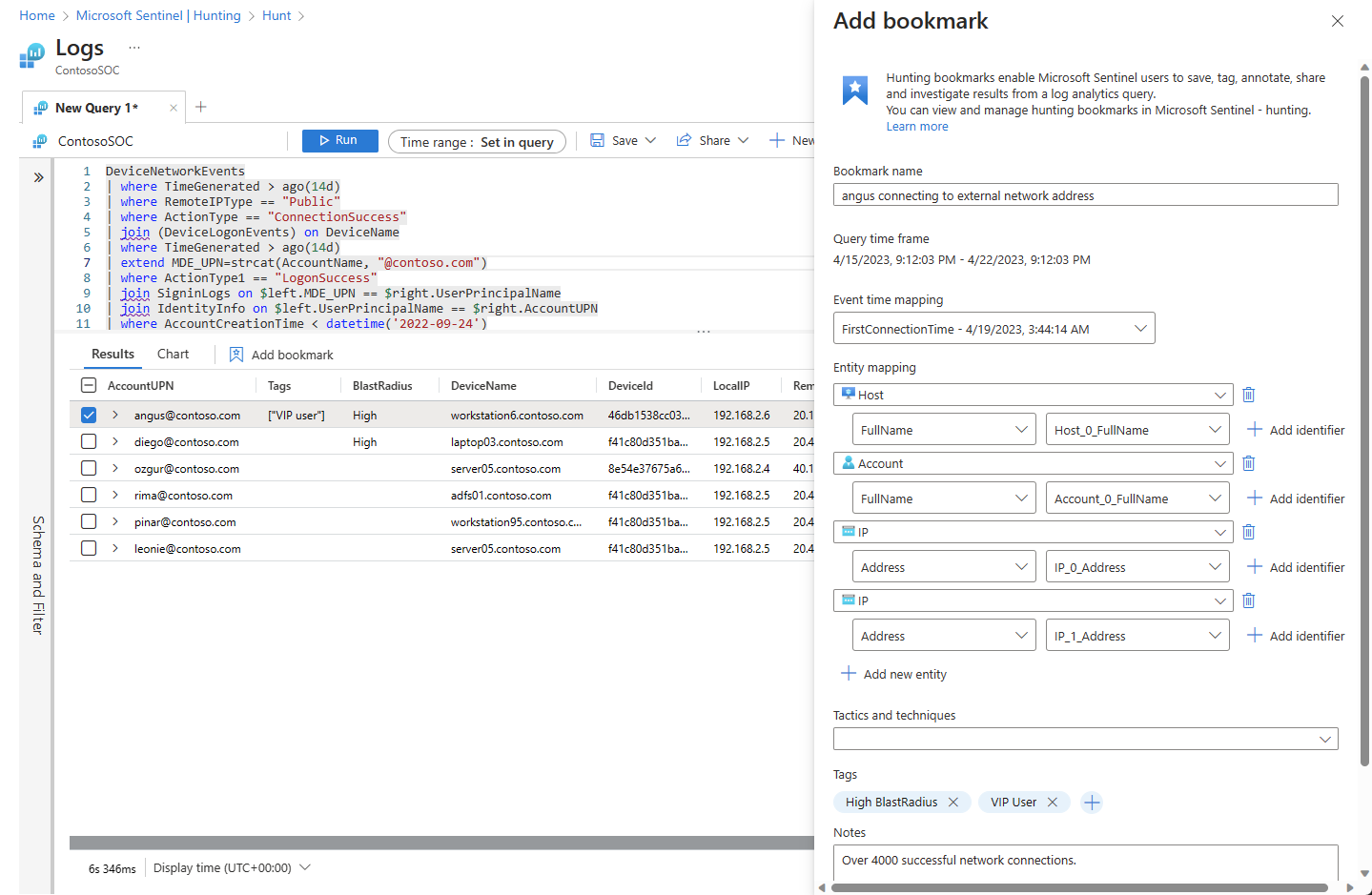

Hinzufügen eines Lesezeichens

Wenn Sie interessante Ergebnisse oder wichtige Datenzeilen finden, fügen Sie diese Ergebnisse der Suche hinzu, indem Sie ein Lesezeichen erstellen. Weitere Informationen finden Sie unter Verwenden von Hunting-Lesezeichen für Datenuntersuchungen.

Wählen Sie die gewünschte Zeile oder Zeilen aus.

Wählen Sie oberhalb der Ergebnistabelle Textmarke hinzufügen aus.

Benennen Sie das Lesezeichen.

Geben Sie einen Wert für die Ereigniszeitspalte an.

Ordnen Sie Entitätsbezeichner zu.

Legen Sie MITRE-Taktiken und -Techniken fest.

Fügen Sie Tags und Notizen hinzu.

In den Lesezeichen werden die spezifischen Zeilenergebnisse, die KQL-Abfrage und der Zeitbereich gespeichert, mit denen das Ergebnis generiert wurde.

Wählen Sie Erstellen aus, um das Lesezeichen der Suche hinzuzufügen.

Anzeigen von Lesezeichen

Navigieren Sie zur Lesezeichenregisterkarte der Suche, um Ihre Lesezeichen anzuzeigen.

Wählen Sie das gewünschte Lesezeichen aus, und führen Sie die folgenden Aktionen aus:

- Wählen Sie Entitätslinks aus, um die entsprechende UEBA-Entitätsseite anzuzeigen.

- Zeigen Sie Rohergebnisse, Tags und Notizen an.

- Wählen Sie Quellabfrage anzeigen aus, um die Quellabfrage in Log Analytics anzuzeigen.

- Wählen Sie Lesezeichenprotokolle anzeigen aus, um den Inhalt des Lesezeichens in der Log Analytics-Tabelle „Hunting-Lesezeichen“ anzuzeigen.

- Wählen Sie die Schaltfläche Untersuchen aus, um das Lesezeichen und die zugehörigen Entitäten im Untersuchungsdiagramm anzuzeigen.

- Wählen Sie die Schaltfläche Bearbeiten aus, um die Tags, MITRE-Taktiken und -Techniken sowie Notizen zu aktualisieren.

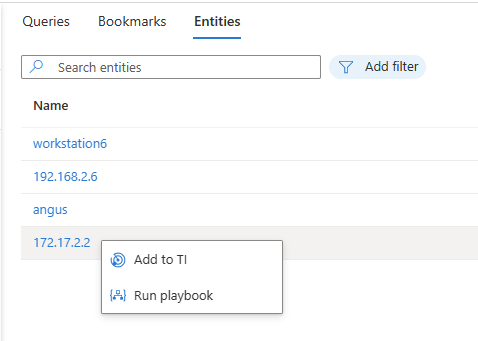

Interagieren mit Entitäten

Navigieren Sie zur Registerkarte Entitäten für Ihre Suche, um die in der Suche enthaltenen Entitäten anzuzeigen, zu suchen und zu filtern. Diese Liste wird aus der Liste der Entitäten in den Lesezeichen generiert. Auf der Registerkarte „Entitäten“ werden doppelte Einträge automatisch aufgelöst.

Wählen Sie Entitätsnamen aus, um die entsprechende UEBA-Entitätsseite aufzurufen.

Klicken Sie mit der rechten Maustaste auf eine Entität, um geeignete Aktionen für die Entitätstypen auszuführen, z. B. Hinzufügen einer IP-Adresse zu TI oder Ausführen eines spezifischen Playbooks für den Entitätstyp.

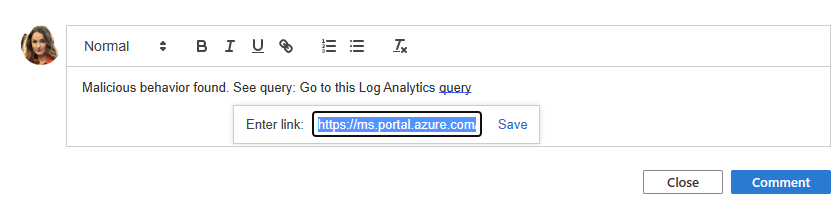

Hinzufügen von Kommentaren

Kommentare sind ideal, um mit Kollegen zusammenzuarbeiten, Notizen zu speichern und Ergebnisse zu dokumentieren.

auswählen

auswählen

Geben Sie Ihren Kommentar in das Bearbeitungsfeld ein, und formatieren Sie ihn.

Fügen Sie ein Abfrageergebnis als Link für Projektmitarbeiter hinzu, damit sie den Kontext schnell verstehen.

Wählen Sie die Schaltfläche Kommentieren aus, um Ihre Kommentare anzuwenden.

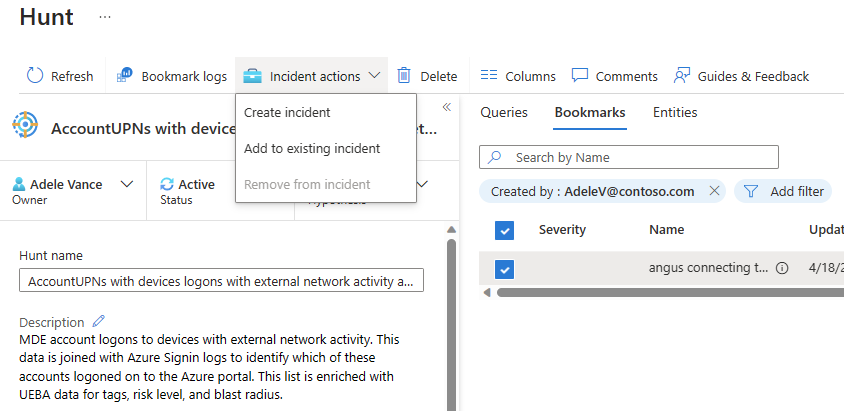

Erstellen von Vorfällen

Es gibt zwei Optionen für die Erstellung von Incidents während der Suche.

Option 1: Verwenden von Lesezeichen

Wählen Sie ein Lesezeichen oder mehrere Lesezeichen aus.

Wählen Sie die Schaltfläche „Vorfallaktionen“ aus.

Wählen Sie „Neuen Vorfall erstellen“ oder „Zu vorhandenem Incident hinzufügen“ aus.

- Folgen Sie bei der Option Neuen Vorfall erstellen den Anweisungen. Die Registerkarte „Lesezeichen“ ist bereits mit Ihren ausgewählten Lesezeichen ausgefüllt.

- Wählen Sie bei Zu vorhandenem Incident hinzufügen den Incident aus, und klicken Sie auf die Schaltfläche Annehmen.

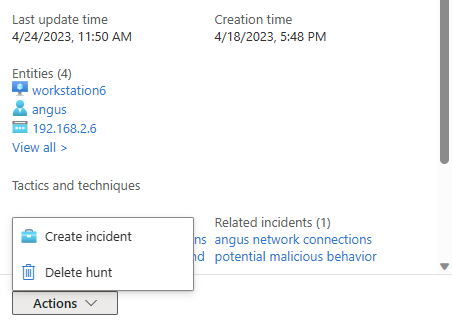

Option 2: Verwenden von Aktionen für Suchen

Wählen Sie das Menü Suchen>Vorfall erstellen aus, und folgen Sie den Anweisungen.

Verwenden Sie im Schritt Lesezeichen hinzufügen die Aktion Lesezeichen hinzufügen, um Lesezeichen aus der Suche auszuwählen, die dem Incident hinzugefügt werden sollen. Sie können nur Lesezeichen auswählen, die noch keinem Incident zugewiesen wurden.

Nachdem der Incident erstellt wurde, wird er in der Liste Zugehörige Vorfälle für diese Suche verknüpft.

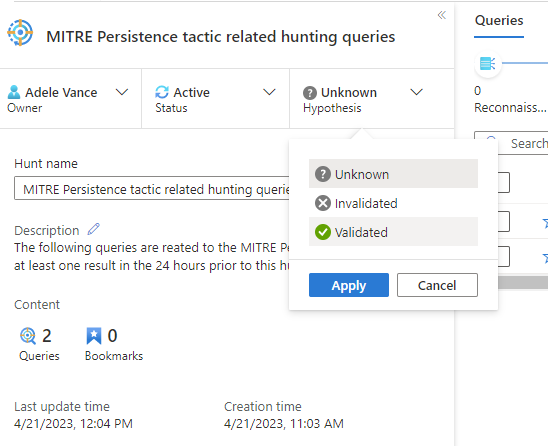

Aktualisierungsstatus

Wenn Sie genügend Beweise erfasst haben, um Ihre Hypothese zu bestätigen oder zurückzuweisen, aktualisieren Sie den Hypothesenstatus.

Wenn alle Aktionen im Zusammenhang mit der Suche abgeschlossen sind, z. B. das Erstellen von Analyseregeln und Incidents oder das Hinzufügen von Kompromittierungsindikatoren (Indicators of Compromise, IOCs) zu TI, schließen Sie die Suche.

Diese Statusupdates werden auf der Huntinghauptseite angezeigt und zum Nachverfolgen von Metriken verwendet.

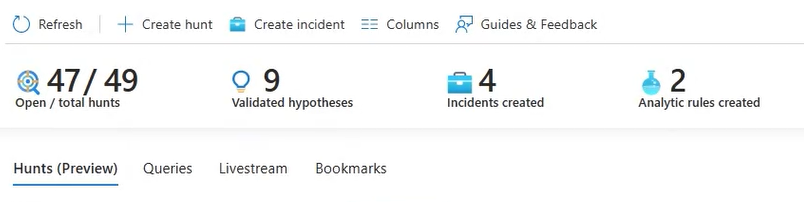

Nachverfolgen von Metriken

Verfolgen Sie greifbare Ergebnisse der Huntingaktivität mithilfe der Metrikleiste auf der Registerkarte Suchen. Metriken zeigen die Anzahl überprüfter Hypothesen, erstellter neuer Incidents und erstellter neuer Analyseregeln. Anhand dieser Ergebnisse können Sie Ziele setzen oder das Erreichen von Meilensteinen Ihres Huntingprogramms würdigen.

Nächste Schritte

In diesem Artikel haben Sie erfahren, wie Sie eine Bedrohungsuntersuchung mit der Huntingfunktion in Microsoft Sentinel ausführen.

Weitere Informationen finden Sie unter: