Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

In diesem Artikel wird beschrieben, wie Sie parallel bestehende ExpressRoute- und Site-to-Site-VPN-Verbindungen konfigurieren. Das Konfigurieren beider Verbindungen hat mehrere Vorteile, z. B. das Bereitstellen eines sicheren Failoverpfads oder das Herstellen einer Verbindung mit Standorten, die nicht über ExpressRoute verknüpft sind. Dieser Leitfaden gilt für das Resource Manager-Bereitstellungsmodell.

Vorteile paralleler Verbindungen

- Sicherer Failoverpfad: Konfigurieren Sie ein Site-to-Site-VPN als Sicherung für ExpressRoute.

- Herstellen einer Verbindung mit zusätzlichen Standorten: Verwenden Sie Site-to-Site-VPNs, um eine Verbindung mit Standorten herzustellen, die nicht über ExpressRoute verbunden sind.

Dieser Artikel enthält die Schritte für die Konfiguration beider Szenarien. Sie können ein beliebiges Gateway zuerst konfigurieren, in der Regel ohne Ausfallzeiten beim Hinzufügen eines neuen Gateways oder einer Gatewayverbindung.

Hinweis

- Wenn Sie ein Site-to-Site-VPN über eine ExpressRoute-Verbindung erstellen möchten, finden Sie weitere Informationen unter Site-to-Site über Microsoft-Peering.

- Wenn Sie bereits über ExpressRoute verfügen, müssen Sie kein virtuelles Netzwerk- oder Gatewaysubnetz erstellen, da dies Voraussetzungen für die Erstellung eines ExpressRoute-Gateways sind.

- Für ein verschlüsseltes ExpressRoute-Gateway erfolgt MSS-Clamping (Maximum Segment Size) über das Azure VPN Gateway, um die TCP-Paketgröße bei 1.250 Bytes zu halten.

Grenzwerte und Einschränkungen

- Nur das routenbasierte VPN Gateway wird unterstützt: Verwenden Sie ein routenbasiertes VPN Gateway. Sie können auch ein routenbasiertes VPN Gateway mit einer VPN-Verbindung verwenden, die für die richtlinienbasierte Datenverkehrsauswahl konfiguriert ist, wie unter Herstellen einer Verbindung mit mehreren richtlinienbasierten VPN-Geräten beschrieben.

- Die gemeinsame Verwendung von VPN Gateway und ExpressRoute wird in der Basic-SKU nicht unterstützt.

- BGP-Kommunikation: Sowohl die ExpressRoute- als auch VPN Gateways müssen über BGP kommunizieren. Stellen Sie sicher, dass jede benutzerdefinierte Route (UDR) im Gatewaysubnetz keine Route für den Gateway-Subnetzbereich selbst enthält, da dadurch der BGP-Datenverkehr beeinträchtigt wird.

- Transitrouting: Wenn Sie Transitrouting zwischen ExpressRoute und VPN verwenden möchten, muss die ASN des Azure VPN Gateways auf 65515 festgelegt werden. Azure VPN Gateway unterstützt das BGP-Routingprotokoll. Um zusammenzuarbeiten, müssen Sie die autonome Systemnummer (ASN) Ihres Azure VPN Gateways mit dem Standardwert „65515“ beibehalten. Wenn Sie den ASN in 65515 ändern, setzen Sie das VPN Gateway zurück, damit die Einstellung wirksam wird.

- Größe des Gatewaysubnetzes: Das Präfix des Gatewaysubnetzes muss /27 oder kürzer sein (z. B. /26 oder /25). Andernfalls erhalten Sie eine Fehlermeldung, wenn Sie das Gateway für das virtuelle ExpressRoute-Netzwerk hinzufügen.

Konfigurationsentwürfe

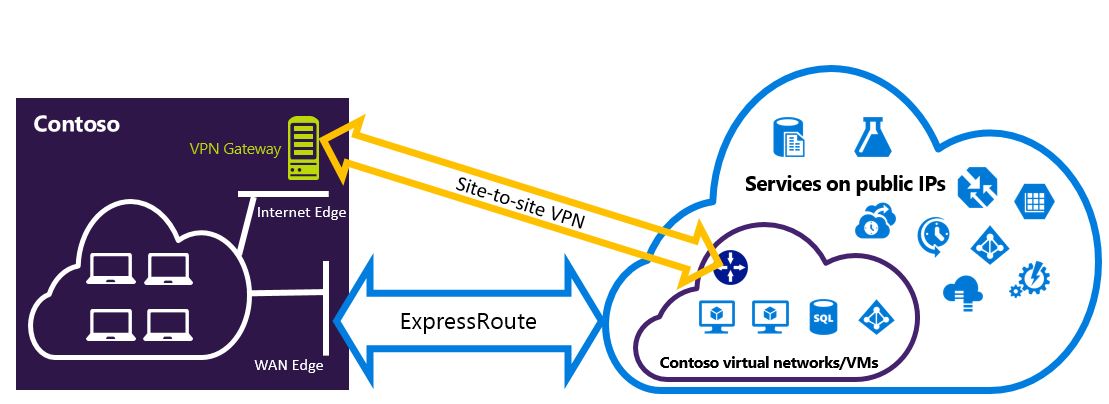

Konfigurieren eines Site-to-Site-VPN als Failoverpfad für ExpressRoute

Sie können eine Site-to-Site-VPN-Verbindung als Sicherung für ExpressRoute einrichten. Dieses Setup gilt nur für virtuelle Netzwerke, die mit dem privaten Azure-Peeringpfad verknüpft sind. Es gibt keine VPN-basierte Failoverlösung für Dienste, auf die per Azure Microsoft-Peering zugegriffen wird. Die ExpressRoute-Verbindung ist immer der primäre Link, und Daten durchlaufen den Pfad des Site-to-Site-VPNs nur, wenn bei der ExpressRoute-Verbindung ein Fehler auftritt. Um asymmetrisches Routing zu vermeiden, konfigurieren Sie Ihr lokales Netzwerk so, dass die ExpressRoute-Verbindung gegenüber dem Site-to-Site-VPN Vorrang hat, indem Sie für die Routen, die über ExpressRoute verlaufen, einen höheren lokalen Präferenzwert festlegen.

Hinweis

Wenn Sie ExpressRoute-Microsoft-Peering aktiviert haben, können Sie die öffentliche IP-Adresse Ihres Azure VPN-Gateways über die ExpressRoute-Verbindung erhalten. Zum Einrichten der Site-to-Site-VPN-Verbindung als Sicherung müssen Sie Ihr lokales Netzwerk so konfigurieren, dass die VPN-Verbindung an das Internet weitergeleitet wird.

Hinweis

Die ExpressRoute-Verbindung wird dem Site-to-Site-VPN vorgezogen, doch wenn beide Verbindungen identisch sind, verwendet Azure die längste Präfixübereinstimmung, um die Route zum Ziel des Pakets auszuwählen.

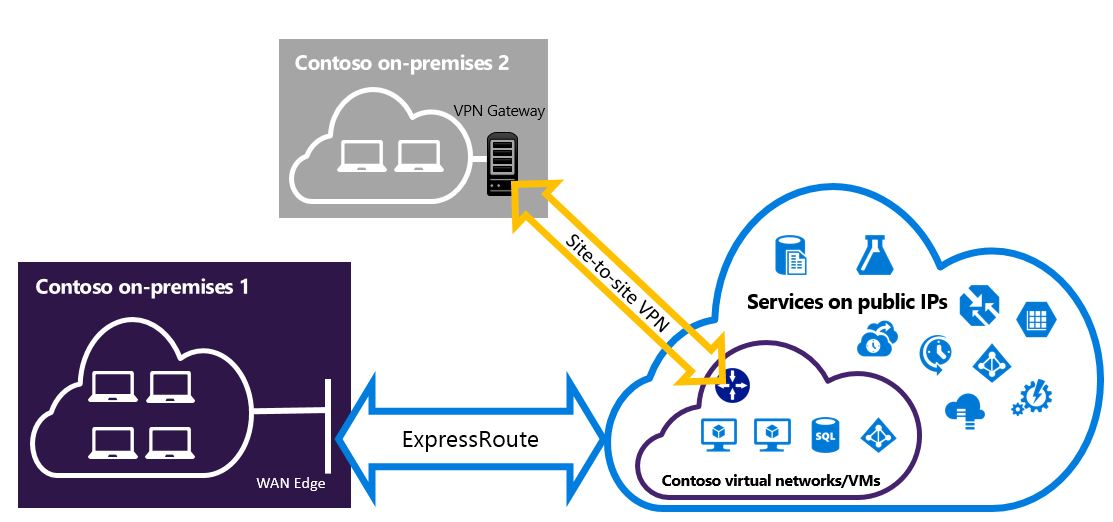

Konfigurieren eines Site-to-Site-VPN zum Herstellen einer Verbindung mit Standorten, die nicht über ExpressRoute verbunden sind

Sie können Ihr Netzwerk so konfigurieren, dass einige Standorte direkt mit Azure über ein Site-to-Site-VPN und andere über ExpressRoute verbunden sind.

Auswählen der zu verwendenden Schritte

Sie haben die Wahl zwischen zwei Vorgehensweisen. Welches Konfigurationsverfahren Sie wählen, hängt davon ab, ob Sie über ein vorhandenes virtuelles Netzwerk verfügen, mit dem Sie eine Verbindung herstellen möchten, oder ob Sie ein neues virtuelles Netzwerk erstellen möchten.

Ich verfüge nicht über ein VNET und muss eins erstellen.

Wenn Sie noch nicht über ein virtuelles Netzwerk verfügen, führen Sie die Schritte unter So erstellen Sie ein neues virtuelles Netzwerk und parallele Verbindungen aus, um mithilfe des Resource Manager-Bereitstellungsmodells ein neues virtuelles Netzwerk zu erstellen und neue ExpressRoute- sowie Site-to-Site-VPN-Verbindungen einzurichten.

Ich verfüge bereits über ein VNET, das auf dem Resource Manager-Bereitstellungsmodell basiert.

Wenn Sie bereits über ein virtuelles Netzwerk mit einer vorhandenen Site-to-Site-VPN-Verbindung oder ExpressRoute-Verbindung verfügen und das Präfix des Gateway-Subnetzes /28 oder länger ist (/29, /30 usw.), müssen Sie das vorhandene Gateway löschen. Führen Sie die Schritte unter So konfigurieren Sie parallele Verbindungen für ein bereits vorhandenes virtuelles Netzwerk aus, um das Gateway zu löschen und neue ExpressRoute- und Site-to-Site-VPN-Verbindungen zu erstellen.

Wenn Sie Ihr Gateway löschen und neu erstellen, kommt es für Ihre standortübergreifenden Verbindungen zu Ausfallzeiten. Ihre virtuellen Computer und Dienste sind aber trotzdem noch in der Lage, während dieses Prozesses über den Load Balancer zu kommunizieren, wenn sie dafür konfiguriert sind.

So erstellen Sie ein neues virtuelles Netzwerk und parallele Verbindungen

Dieses Verfahren führt Sie durch das Erstellen eines virtuellen Netzwerks sowie durch das Konfigurieren paralleler Site-to-Site- und ExpressRoute-Verbindungen.

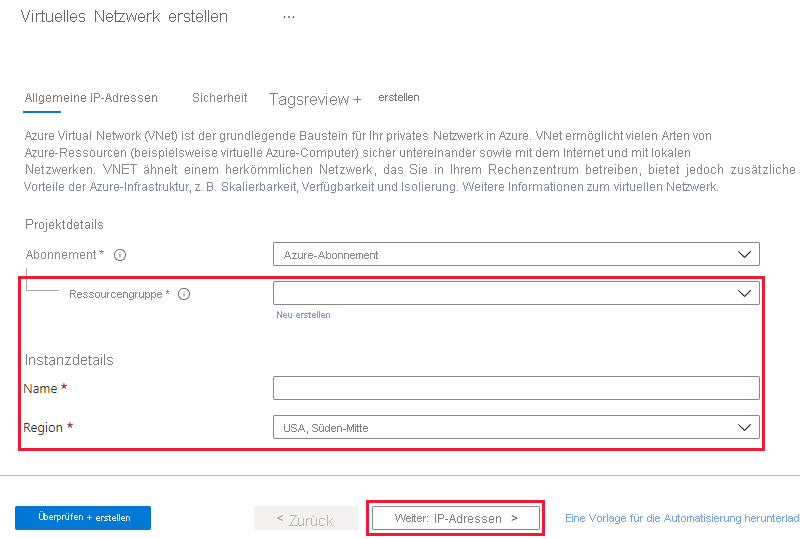

Melden Sie sich beim Azure-Portal an.

Wählen Sie links oben auf dem Bildschirm + Ressource erstellen aus, und suchen Sie nach Virtuelles Netzwerk.

Wählen Sie Erstellen aus, um mit dem Konfigurieren des virtuellen Netzwerks zu beginnen.

Wählen Sie auf der Registerkarte Grundlagen eine Ressourcengruppe zum Speichern des virtuellen Netzwerks aus, oder erstellen Sie eine neue Ressourcengruppe. Geben Sie den Namen ein, und wählen Sie die Region aus, in der das virtuelle Netzwerk bereitgestellt werden soll. Wählen Sie Weiter: IP-Adressen > aus, um den Adressraum und die Subnetze zu konfigurieren.

Konfigurieren Sie auf der Registerkarte IP-Adressen den Adressraum des virtuellen Netzwerks. Definieren Sie die Subnetze, die Sie erstellen möchten, einschließlich des Gatewaysubnetzes. Wählen Sie Überprüfen und erstellen und dann Erstellen aus, um das virtuelle Netzwerk bereitzustellen. Weitere Informationen zum Erstellen von virtuellen Netzwerken finden Sie unter Create a virtual network (Erstellen eines virtuellen Netzwerks). Weitere Informationen zum Erstellen von Subnetzen finden Sie unter Erstellen eines Subnetzes.

Wichtig

Das Gatewaysubnetz muss die Größe /27 haben oder ein kürzeres Präfix aufweisen (z.B. /26 oder /25).

Erstellen Sie das Site-to-Site-VPN-Gateway und das lokale Netzwerkgateway. Weitere Informationen zur VPN Gateway-Konfiguration finden Sie unter Konfigurieren eines virtuellen Netzwerks mit einer Site-to-Site-Verbindung. Die GatewaySku wird nur für die VPN-Gateways VpnGw1, VpnGw2, VpnGw3, Standard und HighPerformance unterstützt. Die gemeinsame Verwendung von VPN Gateway und ExpressRoute wird in der Basic-SKU nicht unterstützt. Für VpnType muss RouteBased verwendet werden.

Konfigurieren Sie Ihr lokales VPN-Gerät für die Verbindung zum neuen Azure VPN Gateway. Weitere Informationen zu VPN-Gerätekonfiguration finden Sie unter VPN-Gerätekonfiguration.

Überspringen Sie die Schritte 8 und 9, und fahren Sie mit Schritt 10 fort, wenn Sie eine Verbindung mit einer vorhandenen ExpressRoute-Verbindung herstellen. Konfigurieren Sie ExpressRoute-Verbindungen. Weitere Informationen zum Konfigurieren von ExpressRoute-Verbindungen finden Sie unter Erstellen einer ExpressRoute-Verbindung.

Konfigurieren Sie das private Azure-Peering über die ExpressRoute-Verbindung. Weitere Informationen zum Konfigurieren des privaten Azure-Peerings über die ExpressRoute-Verbindung finden Sie unter Konfigurieren des Peerings.

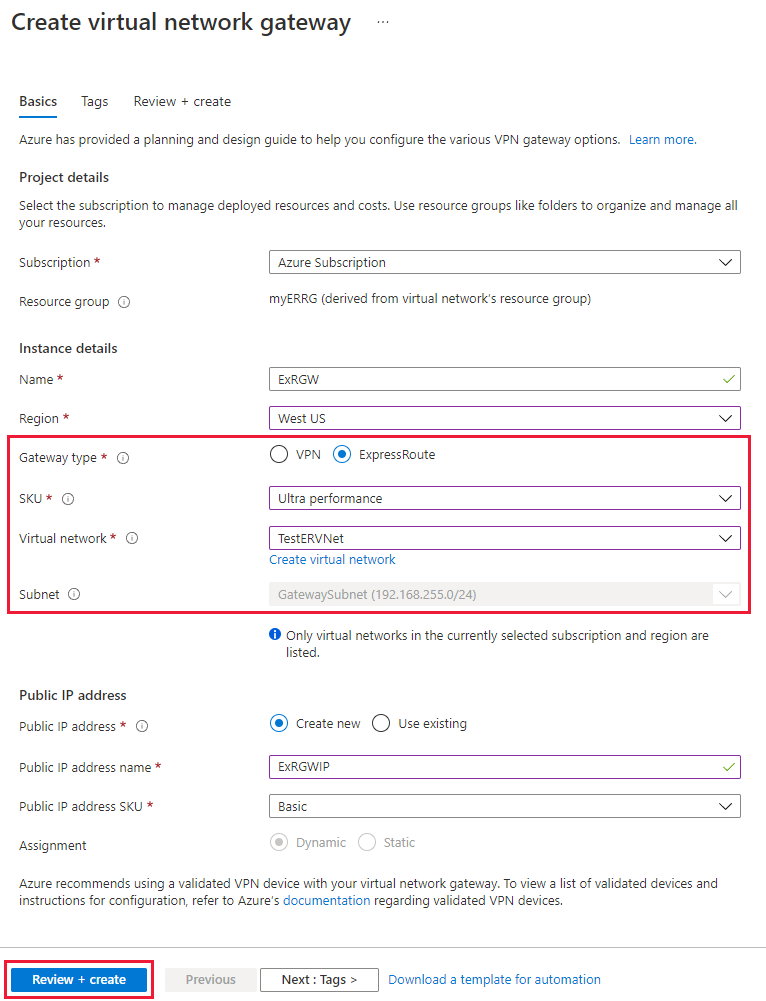

Wählen Sie + Ressource erstellen aus, und suchen Sie nach Gateway für virtuelle Netzwerke. Wählen Sie dann Erstellen aus.

Wählen Sie den ExpressRoute-Gatewaytyp, die entsprechende SKU und das virtuelle Netzwerk aus, in dem das Gateway bereitgestellt werden soll.

Verknüpfen Sie das ExpressRoute-Gateway mit dem ExpressRoute-Schaltkreis. Nach Abschluss dieses Schritts, wird die Verbindung zwischen dem lokalen Netzwerk und Azure durch ExpressRoute eingerichtet. Weitere Informationen zum Verknüpfungsvorgang finden Sie unter Verknüpfen von VNETs mit ExpressRoute.

So konfigurieren Sie parallele Verbindungen für ein bereits vorhandenes virtuelles Netzwerk

Wenn Sie über ein virtuelles Netzwerk mit nur einem zugehörigen virtuellen Netzwerkgateway (z. B. Site-to-Site-VPN-Gateway) verfügen und ein weiteres Gateway eines anderen Typs (z. B. ExpressRoute-Gateway) hinzufügen möchten, überprüfen Sie die Größe des Gatewaysubnetzes. Bei einer Gateway-Subnetzgröße von mindestens /27 können Sie die folgenden Schritte überspringen und die Schritte im vorherigen Abschnitt ausführen, um entweder ein Site-to-Site-VPN-Gateway oder ein ExpressRoute-Gateway hinzuzufügen. Wenn das Gateway-Subnet /28 oder /29 ist, müssen Sie zunächst das Gateway des virtuellen Netzwerks löschen, um die Größe des Gateway-Subnetzes zu erhöhen. Führen Sie dazu die in diesem Abschnitt beschriebenen Schritte aus.

Löschen Sie das vorhandene ExpressRoute- oder Standort-zu-Standort-VPN Gateway.

Löschen Sie das Gatewaysubnetz, und erstellen Sie es neu mit dem Präfix /27 oder kürzer.

Konfigurieren Sie zunächst ein virtuelles Netzwerk mit einer Site-to-Site-Verbindung und anschließend das ExpressRoute-Gateway.

Nachdem das ExpressRoute-Gateway bereitgestellt wurde, können Sie das virtuelle Netzwerk mit der ExpressRoute-Verbindung verknüpfen.

So fügen Sie dem VPN Gateway eine Punkt-zu-Standort-Konfiguration hinzu

Sie können eine Point-to-Site-Konfiguration zu Ihrer vorhandenen Konstellation hinzufügen, indem Sie die Anweisungen unter Konfigurieren einer Point-to-Site-VPN-Verbindung mithilfe der Azure-Zertifikatauthentifizierung befolgen.

So aktivieren Sie das Transitrouting zwischen ExpressRoute und Azure VPN

Wenn Sie die Konnektivität zwischen einem Ihrer lokalen Netzwerke, das mit ExpressRoute verbunden ist, und einem anderen lokalen Netzwerk, das mit einer Site-to-Site-VPN-Verbindung verbunden ist, aktivieren möchten, müssen Sie Azure Route Server einrichten.

Nächste Schritte

Weitere Informationen über ExpressRoute finden Sie unter ExpressRoute – FAQ.