Jak funguje síla ověřování podmíněného přístupu

Toto téma vysvětluje, jak síla ověřování podmíněného přístupu může omezit, které metody ověřování mají povolený přístup k prostředku.

Jak síla ověřování funguje se zásadami metod ověřování

Existují dvě zásady, které určují, které metody ověřování je možné použít pro přístup k prostředkům. Pokud má uživatel v obou zásadách povolenou metodu ověřování, může se pomocí této metody přihlásit.

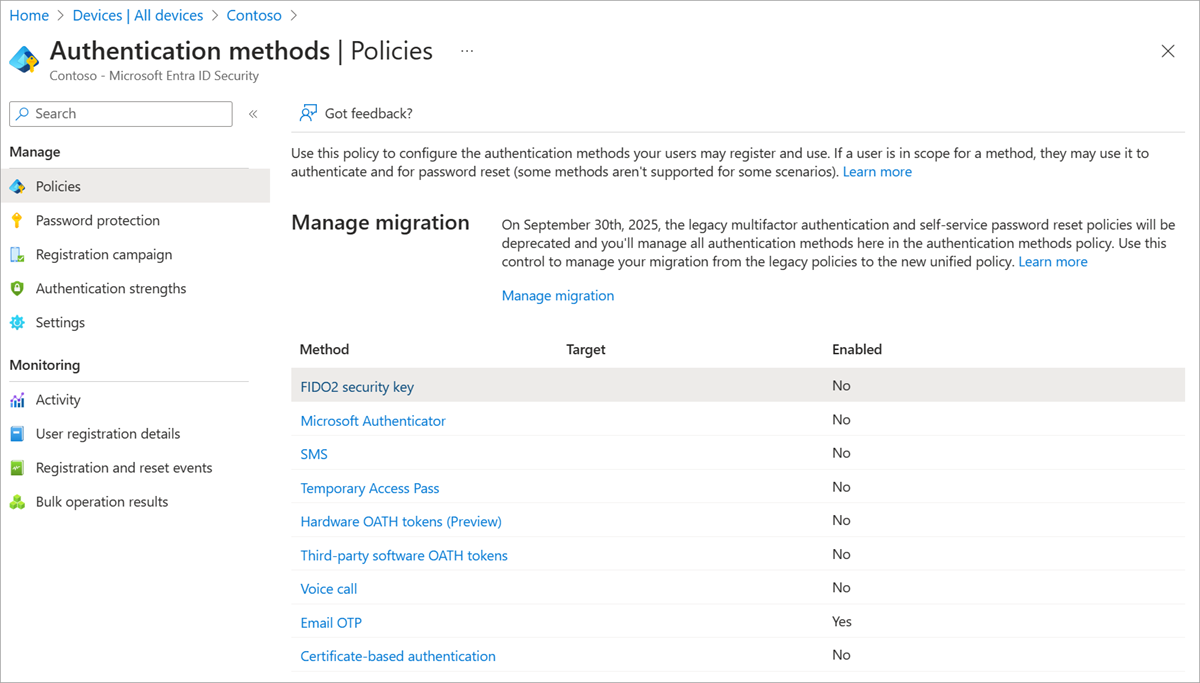

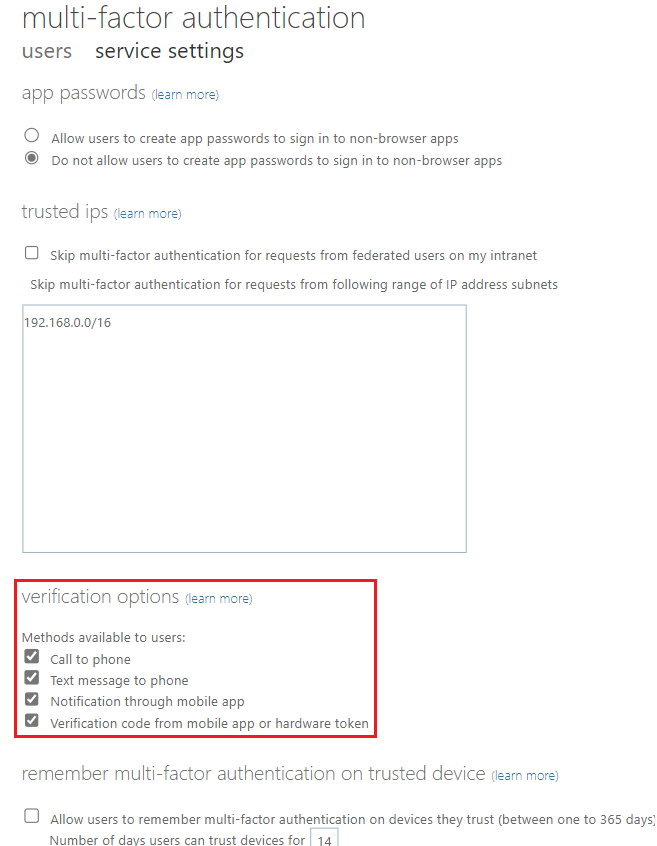

Zásady ověřování>zabezpečení>jsou modernější způsob správy metod ověřování pro konkrétní uživatele a skupiny. Pro různé metody můžete zadat uživatele a skupiny. Můžete také nakonfigurovat parametry pro řízení způsobu použití metody.

Vícefaktorové ověřování>zabezpečení>Další cloudová nastavení vícefaktorového ověřování je starší způsob, jak řídit vícefaktorové metody ověřování pro všechny uživatele v tenantovi.

Uživatelé se můžou zaregistrovat k metodám ověřování, pro které jsou povolené. Správce může také nakonfigurovat zařízení uživatele pomocí metody, jako je například ověřování na základě certifikátu.

Jak se při přihlašování vyhodnocuje zásada síly ověřování

Zásady podmíněného přístupu síly ověřování definují, které metody je možné použít. ID Microsoft Entra kontroluje zásady během přihlašování a zjišťuje přístup uživatele k prostředku. Správce například nakonfiguruje zásady podmíněného přístupu s vlastní silou ověřování, která vyžaduje klíč (klíč zabezpečení FIDO2) nebo heslo + textovou zprávu. Uživatel přistupuje k prostředku chráněnému touto zásadou.

Během přihlašování se zkontroluje všechna nastavení, která určují, které metody jsou povolené, které metody jsou registrované a které metody vyžadují zásady podmíněného přístupu. Pokud se chcete přihlásit, musí být tato metoda povolená, zaregistrovaná uživatelem (buď před žádostí o přístup, nebo jako součást žádosti o přístup), a splňovat sílu ověřování.

Jak se vyhodnocuje více zásad silného ověřování podmíněného přístupu

Obecně platí, že pokud pro přihlášení platí více zásad podmíněného přístupu, musí být splněny všechny podmínky ze všech zásad. Pokud se na přihlášení vztahuje více zásad síly ověřování podmíněného přístupu, musí uživatel splnit všechny podmínky síly ověřování. Pokud například dvě různé zásady síly ověřování vyžadují klíč (FIDO2), může uživatel k splnění obou zásad použít klíč zabezpečení FIDO2. Pokud tyto dvě zásady síly ověřování mají různé sady metod, musí uživatel k splnění obou zásad použít více metod.

Jak se vyhodnocuje více zásad síly ověřování podmíněného přístupu pro registraci bezpečnostních údajů

V případě režimu přerušení registrace bezpečnostních údajů se vyhodnocení síly ověřování zpracovává odlišně – silné stránky ověřování, které cílí na akci uživatele s registrací bezpečnostních údajů, se preferují před jinými zásadami síly ověřování, které cílí na všechny prostředky (dříve Všechny cloudové aplikace). Všechny ostatní ovládací prvky udělení (například Vyžadovat, aby zařízení bylo označeno jako vyhovující) z jiných zásad podmíněného přístupu v rozsahu přihlášení se použijí jako obvykle.

Předpokládejme například, že společnost Contoso chce vyžadovat, aby se uživatelé vždy přihlásili pomocí metody vícefaktorového ověřování a ze vyhovujícího zařízení. Společnost Contoso chce také umožnit novým zaměstnancům registraci těchto metod vícefaktorového ověřování pomocí dočasného přístupového passu (TAP). TAP se nedá použít u žádného jiného prostředku. K dosažení tohoto cíle může správce provést následující kroky:

- Vytvořte vlastní sílu ověřování s názvem Bootstrap a obnovení , které zahrnuje kombinaci ověřování dočasného přístupu, může obsahovat také některou z metod vícefaktorového ověřování.

- Vytvořte vlastní sílu ověřování s názvem MFA pro přihlášení , která zahrnuje všechny povolené metody MFA bez dočasného přístupového passu.

- Vytvořte zásadu podmíněného přístupu, která cílí na všechny prostředky (dříve Všechny cloudové aplikace) a vyžaduje vícefaktorové ověřování pro sílu ověřování přihlašování a vyžaduje kontrolní mechanismy udělení kompatibilních zařízení .

- Vytvořte zásadu podmíněného přístupu, která cílí na akci Uživatele s informacemi o zabezpečení a vyžaduje sílu ověřování bootstrap a obnovení .

V důsledku toho by uživatelé na zařízení vyhovujícím předpisům mohli pomocí dočasného přístupového passu zaregistrovat jakoukoli metodu vícefaktorového ověřování a pak použít nově zaregistrovanou metodu k ověření u jiných prostředků, jako je Outlook.

Poznámka:

Pokud akce uživatele registru informací o zabezpečení cílí na více zásad podmíněného přístupu a každá z nich použije sílu ověřování, musí uživatel splnit všechny takové síly ověřování, aby se mohli přihlásit.

Některé metody odolné proti útokům phishing a bez hesla se nedají zaregistrovat v režimu přerušení. Další informace najdete v tématu Registrace metod ověřování bez hesla.

Uživatelské prostředí

Následující faktory určují, jestli uživatel získá přístup k prostředku:

- Jakou metodu ověřování jste použili dříve?

- Které metody jsou k dispozici pro sílu ověřování?

- Které metody jsou povolené pro přihlášení uživatele v zásadách metod ověřování?

- Je uživatel zaregistrovaný pro některou dostupnou metodu?

Když uživatel přistupuje k prostředku chráněnému zásadami podmíněného přístupu silného ověřování, vyhodnotí se ID Microsoft Entra, jestli metody, které dříve použily, vyhovují síle ověřování. Pokud byla použita uspokojivá metoda, microsoft Entra ID udělí přístup k prostředku. Řekněme například, že se uživatel přihlásí pomocí hesla + textové zprávy. Přistupují k prostředku chráněnému pomocí síly ověřování vícefaktorového ověřování. V takovém případě má uživatel přístup k prostředku bez další výzvy k ověření.

Předpokládejme, že příště přistupují k prostředku chráněnému silou vícefaktorového ověřování odolnému proti útokům Phishing. V tomto okamžiku se zobrazí výzva k zadání metody ověřování odolné proti útokům phishing, jako je například Windows Hello pro firmy.

Pokud uživatel nezaregistroval žádné metody, které splňují sílu ověřování, budou přesměrováni na kombinovanou registraci.

Uživatelé musí zaregistrovat pouze jednu metodu ověřování, která splňuje požadavek na sílu ověřování.

Pokud síla ověřování neobsahuje metodu, kterou může uživatel zaregistrovat a používat, je uživateli zablokováno přihlášení k prostředku.

Registrace metod ověřování bez hesla

Následující metody ověřování nelze zaregistrovat jako součást kombinovaného režimu přerušení registrace. Před použitím zásad podmíněného přístupu se ujistěte, že jsou uživatelé zaregistrovaní k těmto metodám, které můžou vyžadovat jejich použití pro přihlášení. Pokud uživatel není pro tyto metody zaregistrovaný, nebude mít k prostředku přístup, dokud se nezaregistruje požadovaná metoda.

| metoda | Požadavky na registraci |

|---|---|

| Microsoft Authenticator (přihlášení pro telefon) | Můžete ho zaregistrovat z aplikace Authenticator. |

| Klíč(FIDO2) | Je možné registrovat pomocí kombinovaného režimu spravovaného registrace a vynucovat síly ověřování pomocí kombinovaného režimu průvodce registrací. |

| Ověřování pomocí certifikátů | Vyžaduje nastavení správce; uživatel ho nemůže zaregistrovat. |

| Windows Hello pro firmy | Je možné ho zaregistrovat v prostředí Windows Out of Box (OOBE) nebo v nabídce Nastavení systému Windows. |

Prostředí federovaného uživatele

U federovaných domén může vícefaktorové ověřování vynucovat podmíněný přístup Microsoft Entra nebo místní federační zprostředkovatel nastavením federovaného IdpMfaBehavioru. Pokud je nastavení federatedIdpMfaBehavior nastaveno na vynuceníMMfaByFederatedIdp, musí se uživatel ověřit na federovaném zprostředkovateli identity a může splňovat pouze kombinaci federovaného vícefaktorového ověřování. Další informace o nastavení federace najdete v tématu Plánování podpory vícefaktorového ověřování.

Pokud má uživatel z federované domény nastavení vícefaktorového ověřování v oboru postupného uvedení, může uživatel dokončit vícefaktorové ověřování v cloudu a splňovat některou z federovaných jednofaktorových kombinací. Další informace o postupném uvedení najdete v tématu Povolení postupného uvedení.