Zprostředkovatelé identit pro externí tenanty

Platí pro:  Tenanti pracovní síly

Tenanti pracovní síly  Externí tenanti (podrobnosti najdete zde)

Externí tenanti (podrobnosti najdete zde)

Tip

Tento článek se týká externího ID v externích nájemcích. cs-CZ: Pro informace o tenantech pracovní síly viz Zprostředkovatelé identity pro externí ID v tenantech pracovní síly.

S Microsoft Entra Externí ID můžete vytvářet zabezpečená a přizpůsobená přihlašovací prostředí pro aplikace určené spotřebitelům a firemním zákazníkům. V externím tenantovi existuje několik způsobů, jak se uživatelé můžou k aplikaci zaregistrovat. Můžou si vytvořit účet pomocí svého e-mailu a hesla nebo jednorázového hesla. Nebo pokud povolíte přihlášení přes Facebook, Google, Apple nebo vlastní OIDC nebo SAML/WS-Fed zprostředkovatele identity (IDP), můžou se uživatelé přihlásit pomocí svých přihlašovacích údajů v externím zprostředkovateli identity. Objekt uživatele se pro ně vytvoří ve vašem adresáři s informacemi o identitě shromážděné během registrace.

Tento článek popisuje zprostředkovatele identity, které jsou k dispozici pro primární ověřování při registraci a přihlašování k aplikacím v externích tenantech. Zabezpečení můžete zvýšit také vynucováním zásad vícefaktorového ověřování (MFA), které vyžadují druhou formu ověření při každém přihlášení uživatele (další informace).

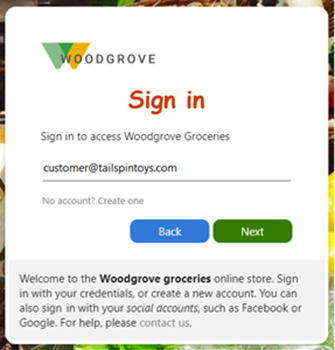

Přihlášení k e-mailu a heslu

Přihlášení e-mailem je automaticky povolené v nastavení poskytovatele identity lokálního účtu. S možností e-mailu se uživatelé můžou zaregistrovat a přihlásit pomocí své e-mailové adresy a hesla.

registrace: Uživatelům se zobrazí výzva k zadání e-mailové adresy, která se ověřuje při registraci pomocí jednorázového hesla. Uživatel pak na registrační stránce zadá jakékoli další požadované informace, například zobrazované jméno, dané jméno a příjmení. Pak vyberou Pokračovat a vytvoří účet.

přihlášení: Po registraci a vytvoření účtu se uživatel může přihlásit zadáním své e-mailové adresy a hesla.

Resetování hesla: Pokud povolíte přihlášení k e-mailu a heslu, zobrazí se na stránce s heslem odkaz pro resetování hesla. Pokud uživatel zapomene heslo, po výběru tohoto odkazu se na e-mailovou adresu odešle jednorázový přístupový kód. Po ověření může uživatel zvolit nové heslo.

Když vytvoříte tok registrace a přihlášení uživatele, výchozí možností je e-mail s heslem.

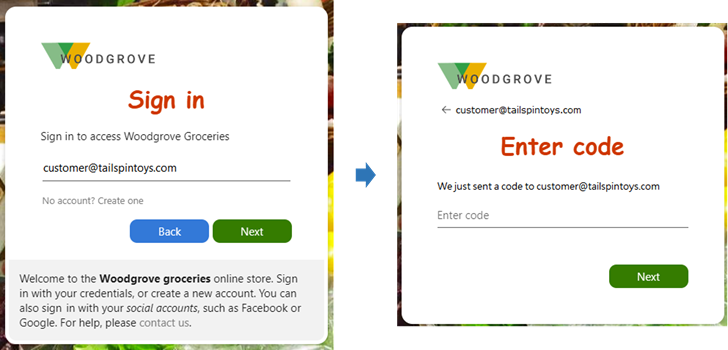

E-mail s jednorázovým přihlašováním pomocí hesla

E-mail s jednorázovým heslem je volbou v nastavení zprostředkovatele identity lokálního účtu. Díky této možnosti se uživatel přihlásí pomocí dočasného hesla místo uloženého hesla při každém přihlášení.

registrace: Uživatelé se můžou zaregistrovat pomocí své e-mailové adresy a požádat o dočasný kód, který se odešle na e-mailovou adresu. Zadáním tohoto kódu pak může pokračovat v přihlášení.

přihlášení: Jakmile se uživatel zaregistruje a vytvoří účet, pokaždé, když se přihlásí, zadá svoji e-mailovou adresu a obdrží dočasné heslo.

Můžete také nakonfigurovat možnosti pro zobrazení, skrytí nebo přizpůsobení odkazu na samoobslužné resetování hesla na přihlašovací stránce (další informace).

Když vytvoříte tok registrace a přihlášení uživatele, jednorázový přístupový kód e-mailu je jednou z možností místního účtu.

Zprostředkovatelé sociálních identit: Facebook, Google a Apple

Pokud chcete zajistit optimální možnosti přihlašování, federujte s zprostředkovateli sociálních identit, kdykoli je to možné, abyste uživatelům umožnili bezproblémovou registraci a přihlašování. V externím tenantovi můžete uživateli povolit registraci a přihlášení pomocí vlastního účtu Facebook, Google nebo Apple.

Když povolíte zprostředkovatele sociálních identit, můžou uživatelé vybírat z možností zprostředkovatelů sociálních identit, které zpřístupníte na registrační stránce. Pokud chcete nastavit zprostředkovatele sociálních identit ve vašem externím tenantovi, vytvoříte aplikaci u zprostředkovatele identity a nakonfigurujete přihlašovací údaje. Získáte ID klienta nebo aplikace, tajný klíč klienta nebo aplikace nebo certifikát, který pak můžete použít ke konfiguraci externího tenanta.

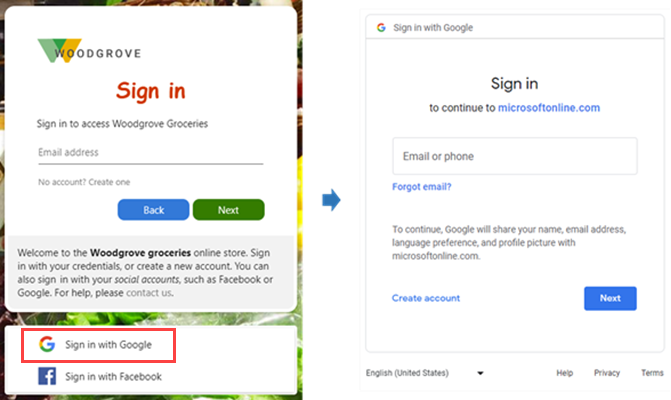

Přihlášení Google

Nastavením federace s Googlem můžete uživatelům povolit přihlášení k aplikacím pomocí vlastních účtů Gmail. Když google přidáte jako jednu z možností přihlášení aplikace, můžou se uživatelé na přihlašovací stránce přihlásit k Microsoft Entra Externí ID pomocí účtu Google.

Následující snímky obrazovky ukazují přihlášení pomocí prostředí Google. Na přihlašovací stránce uživatelé vyberou Přihlášení pomocí Googlu. V tomto okamžiku se uživatel přesměruje na zprostředkovatele identity Google a dokončí přihlášení.

Zjistěte, jak přidat Google jako zprostředkovatele identity.

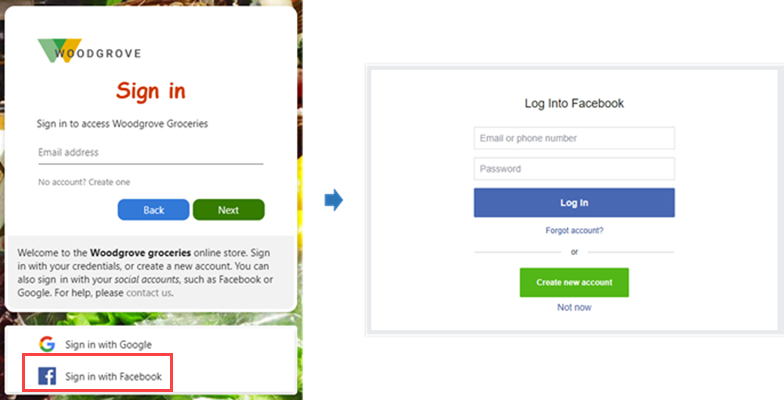

Přihlášení k Facebooku

Nastavením federace s Facebookem můžete uživatelům povolit přihlášení k aplikacím pomocí vlastních facebookových účtů. Když přidáte Facebook jako jednu z možností přihlášení aplikace, můžou se uživatelé na přihlašovací stránce přihlásit k Microsoft Entra Externí ID pomocí facebookového účtu.

Následující snímky obrazovky ukazují přihlášení pomocí facebookového prostředí. Na přihlašovací stránce uživatelé vyberou Přihlášení pomocí Facebooku. Pak se uživatel přesměruje na zprostředkovatele identity Facebooku, aby se přihlášení dokončilo.

Zjistěte, jak přidat Facebook jako poskytovatele identity.

Přihlášení pomocí Apple (náhled)

Nastavením federace s Apple můžete uživatelům povolit přihlášení k aplikacím pomocí vlastních účtů Apple. Po přidání Apple jako jedné z možností přihlášení aplikace se uživatelé na přihlašovací stránce můžou přihlásit k Externímu ID Microsoft Entra pomocí účtu Apple.

Následující snímky obrazovky ukazují přihlášení pomocí prostředí Apple. Na přihlašovací stránce si uživatelé vyberou možnost Přihlášení pomocí Applu. Pak se uživatel přesměruje na zprostředkovatele identity Apple a dokončí přihlášení. Zjistěte, jak přidat Apple jako zprostředkovatele identity.

Vlastní poskytovatelé identity SAML/WS-Fed (náhled)

Můžete nastavit SAML nebo WS-Fed zprostředkovatele identity, aby se uživatelé mohli zaregistrovat a přihlásit se k aplikacím pomocí vlastního účtu u zprostředkovatele identity. Uživatel se může zaregistrovat nebo přihlásit výběrem možnosti Zaregistrovat se pomocí nebo Přihlásit pomocí. Po úspěšném přihlášení se přesměrují na zprostředkovatele identity a po úspěšném přihlášení se vrátí do Microsoft Entra. U externích tenantů nemusí přihlašovací e-mail uživatele odpovídat předdefinovaným doménám nastaveným během federace SAML. V důsledku toho aktualizace nastavení federace přidáním, změnou nebo odebráním domén neovlivní prostředí pro stávající uživatele.

Uživatel, který zadá e-mailovou adresu na přihlašovací stránce, která odpovídá předdefinované doméně v některém z externích zprostředkovatelů identity, se přesměruje na ověření u tohoto zprostředkovatele identity. Pokud účet nemá, může se zobrazit výzva k zadání dalších podrobností a účet se vytvoří.

Pro další informace se podívejte na téma SAML/WS-Fed o poskytovatelích identity. Podrobný postup nastavení najdete v tématu Přidání federace pomocí zprostředkovatelů identity SAML/WS-Fed.

Poznámka:

Federace „SAML/WS-Fed“ je obecně dostupná pro pracovní nájemce.

Vlastní poskytovatel identity OIDC (Náhled)

Můžete nastavit vlastního zprostředkovatele identity OpenID Connect (OIDC), který uživatelům umožní registraci a přihlášení k aplikacím pomocí svých přihlašovacích údajů v externím zprostředkovateli identity. Toky přihlašování a registrace můžete také federovat pomocí tenanta Azure AD B2C pomocí protokolu OIDC.

Zjistěte, jak nastavit vlastního zprostředkovatele identity OIDC.

Aktualizace metod přihlašování

Možnosti přihlášení pro aplikaci můžete kdykoli aktualizovat. Můžete například přidat zprostředkovatele sociálních identit nebo změnit metodu přihlášení k místnímu účtu.

Když změníte metody přihlašování, tato změna ovlivní jenom nové uživatele. Stávající uživatelé se nadále přihlašují pomocí původní metody. Předpokládejme například, že začnete s metodou přihlášení k e-mailu a heslem a pak změníte e-mail s jednorázovým heslem. Noví uživatelé se přihlašují pomocí jednorázového hesla, ale všichni uživatelé, kteří se už zaregistrovali pomocí e-mailu a hesla, budou dál vyzváni k zadání e-mailu a hesla.

Rozhraní Microsoft Graph API

Pro správu zprostředkovatelů identity a metod ověřování v Microsoft Entra Externí ID se podporují následující operace rozhraní Microsoft Graph API:

- Pokud chcete zjistit, jaké zprostředkovatele identity a metody ověřování jsou podporovány, zavolejte List availableProviderTypes API.

- Chcete-li identifikovat zprostředkovatele identit a metody ověřování, které jsou již nakonfigurovány a povoleny v tenantu, zavoláte API List identityProviders.

- Pokud chcete povolit podporovaného zprostředkovatele identity nebo metodu ověřování, volejte rozhraní API Create identityProvider .