Co je Analýza hrozeb v programu Microsoft Defender (Defender TI)?

Analýza hrozeb v programu Microsoft Defender (Defender TI) je platforma, která zjednodušuje třídění, reakce na incidenty, proaktivní vyhledávání hrozeb, správu ohrožení zabezpečení a pracovní postupy analytika analýzy hrozeb při provádění analýzy infrastruktury hrozeb a shromažďování analýzy hrozeb. Vzhledem k tomu, že bezpečnostní organizace ve svém prostředí stále zvyšují množství informací a výstrah, je důležitá platforma analýzy hrozeb, která umožňuje přesné a včasné posouzení výstrah.

Analytici tráví značné množství času zjišťováním, shromažďováním a parsováním dat, místo aby se zaměřili na to, co ve skutečnosti pomáhá jejich organizaci bránit – získávání přehledů o aktérech prostřednictvím analýzy a korelace. Tito analytici často musí přejít do několika úložišť, aby získali kritické datové sady, které potřebují k posouzení podezřelé domény, hostitele nebo IP adresy. Data DNS, informace WHOIS, malware a certifikáty SSL poskytují důležitý kontext ukazatelům ohrožení (IOC), ale tato úložiště jsou široce distribuovaná a ne vždy sdílejí společnou datovou strukturu.

Díky této široké distribuci úložišť je pro analytiky obtížné zajistit, aby měli všechna relevantní data, která potřebují k řádnému a včasnému posouzení podezřelé infrastruktury. Interakce s těmito datovými sadami může být také těžkopádná a přecházení mezi těmito úložišti je časově náročné a vyčerpává prostředky skupin operací zabezpečení, které potřebují neustále přepracovat jejich úsilí o reakci.

Analytici analýzy hrozeb se potýkají s vyvážením šířky příjmu informací o hrozbách s analýzou toho, která analýza hrozeb představuje největší hrozbu pro jejich organizaci nebo odvětví. Ve stejné šíři analytici analýzy ohrožení zabezpečení soupeří o korelaci inventáře prostředků s informacemi CVE (Common Vulnerabilities and Exposures), aby upřednostňují šetření a nápravu nejdůležitějších ohrožení zabezpečení spojených s jejich organizací.

Microsoft mění pracovní postup analytiků vývojem Defender TI, který agreguje a obohacuje důležité zdroje dat a zobrazuje je v inovativním a snadno použitelném rozhraní, ve kterém můžou uživatelé korelovat indikátory ohrožení zabezpečení (IOC) se souvisejícími články, profily aktérů a ohroženími zabezpečení. Defender TI také umožňuje analytikům spolupracovat na šetřeních s ostatními uživateli s licencí Defender TI v rámci jejich tenanta.

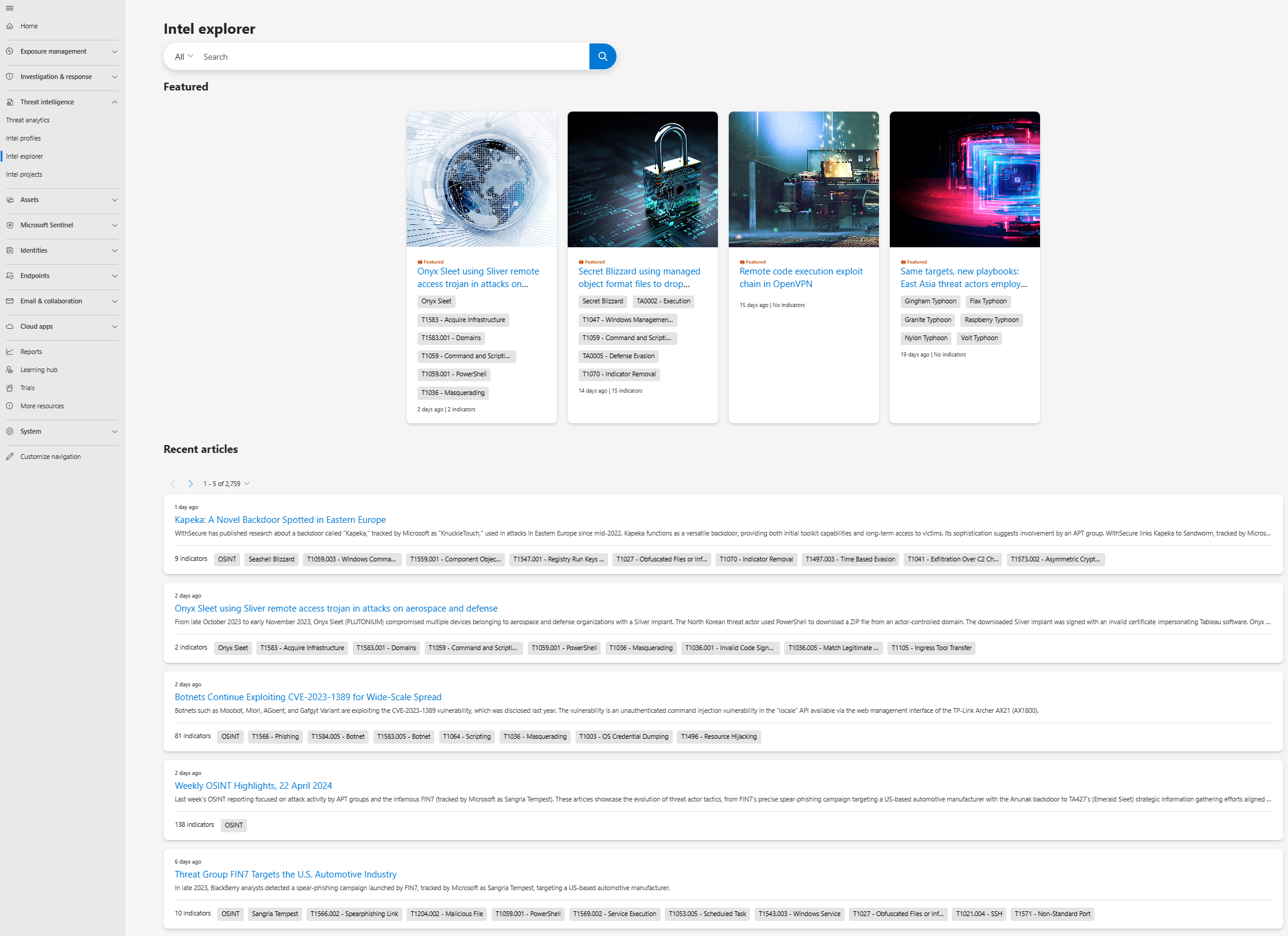

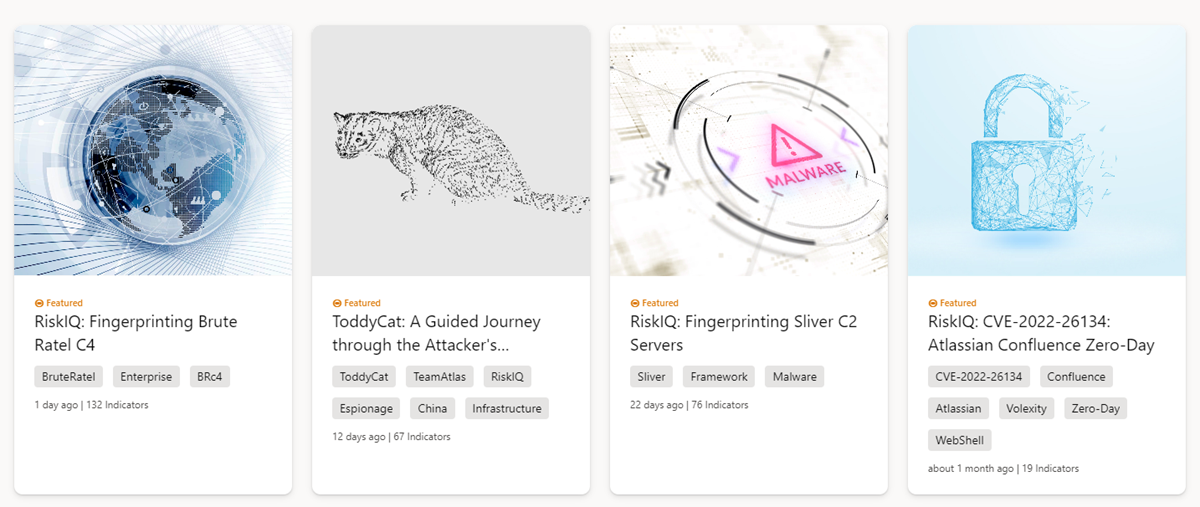

Následuje snímek obrazovky se stránkou Průzkumníka Intel defenderu TI na portálu Microsoft Defender. Analytici můžou rychle prohledávat nové doporučené články a vyhledávat klíčové slovo, indikátor nebo CVE ID, aby mohli zahájit shromažďování informací, třídění, reakce na incidenty a proaktivní vyhledávání.

Články o programu Defender TI

Články jsou vyprávění, které poskytují přehled o aktérech hrozeb, nástrojích, útocích a ohroženích zabezpečení. Články o Defenderu TI nejsou blogové příspěvky o analýze hrozeb; I když tyto články shrnují různé hrozby, odkazují také na obsah s možností akce a klíčové IOC, které uživatelům pomáhají s akcemi. Tyto technické informace v souhrnech hrozeb umožňují uživatelům průběžně sledovat aktéry hrozeb, nástroje, útoky a ohrožení zabezpečení při jejich změnách.

Doporučené články

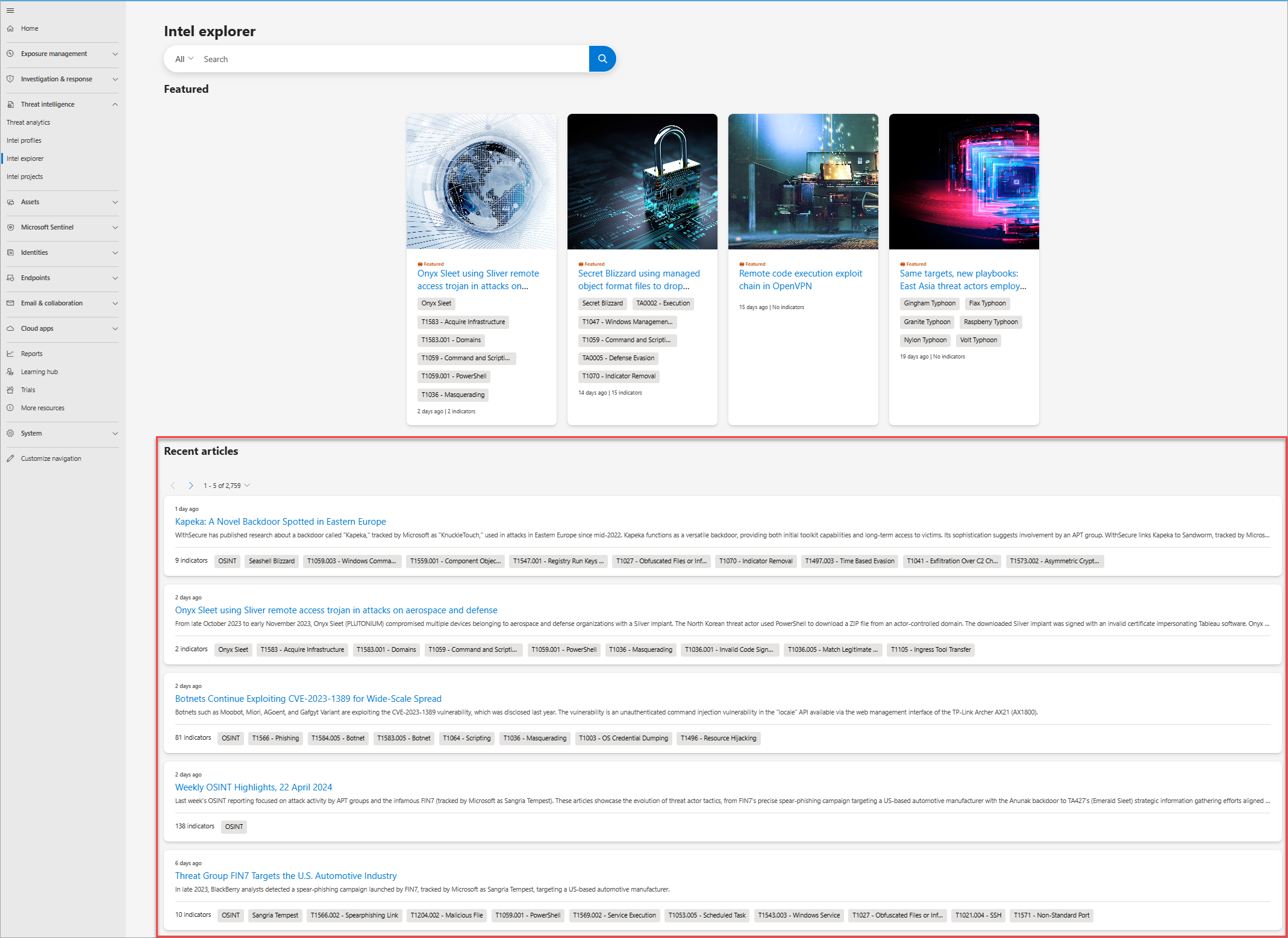

Oddíl Doporučené články na stránce Intel Explorer (přímo pod panelem hledání) zobrazuje bannerové obrázky s pozoruhodným obsahem Microsoftu:

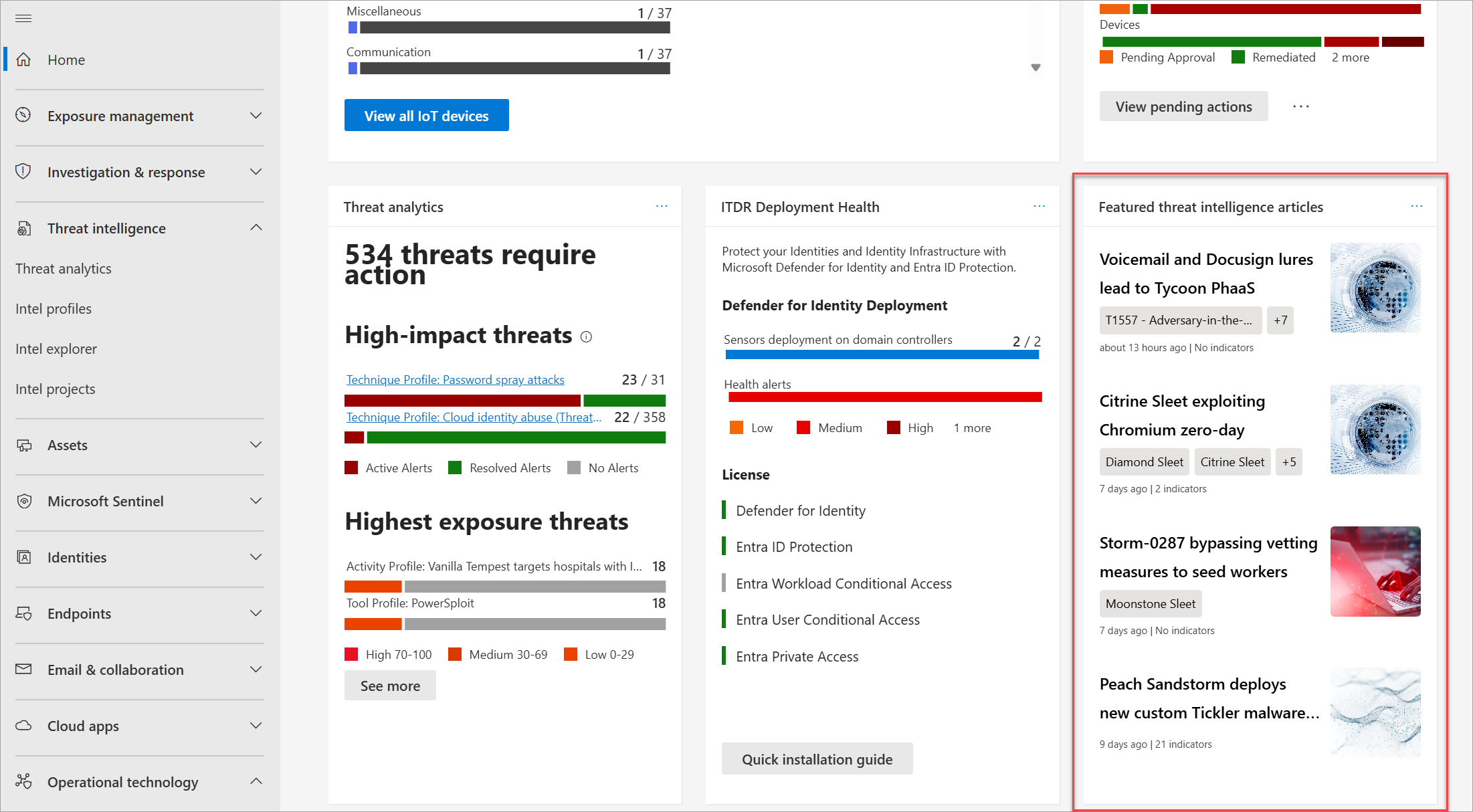

Doporučené články se také zobrazují ve widgetu Doporučené články analýzy hrozeb na domovské stránce portálu Defender:

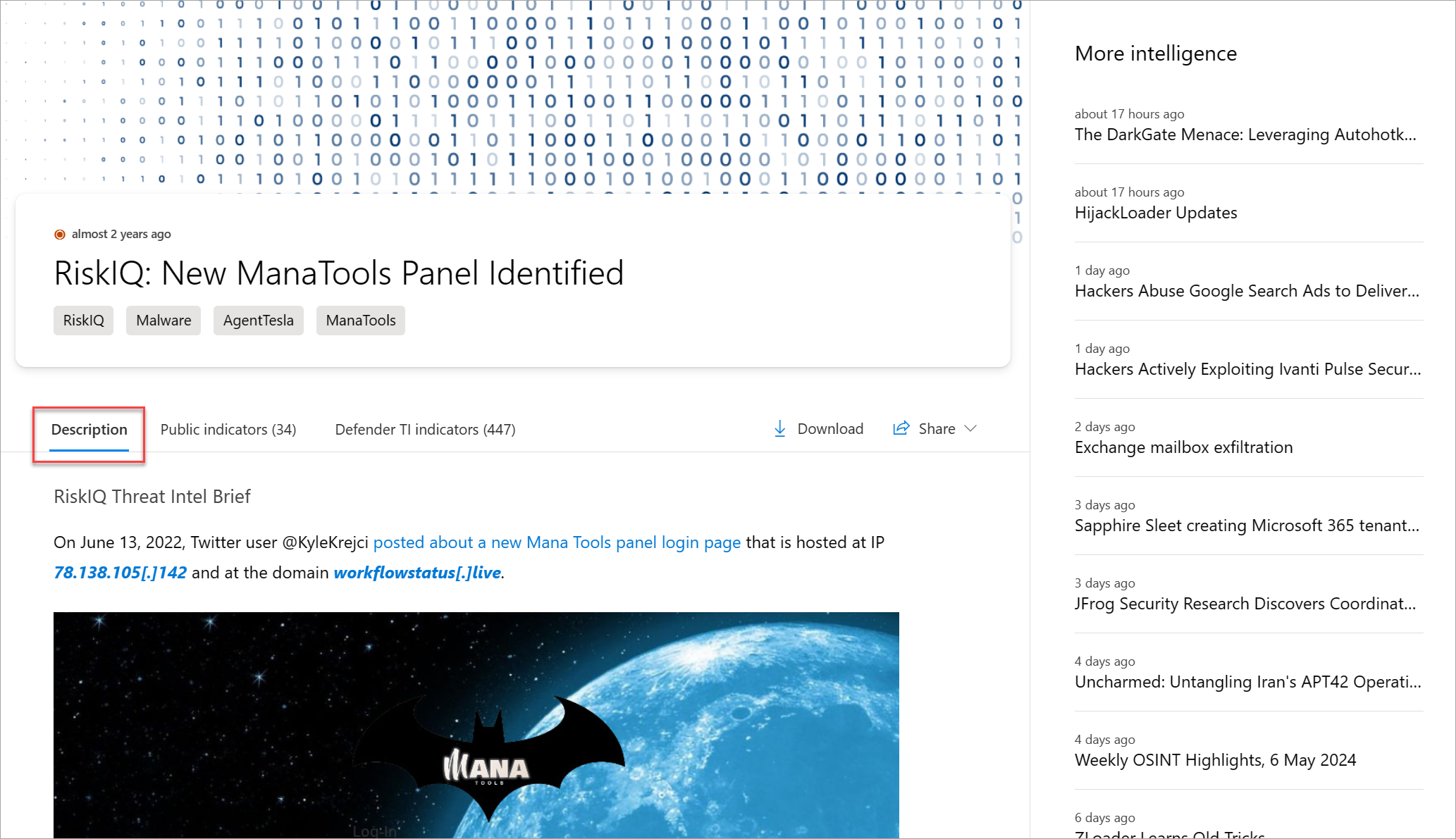

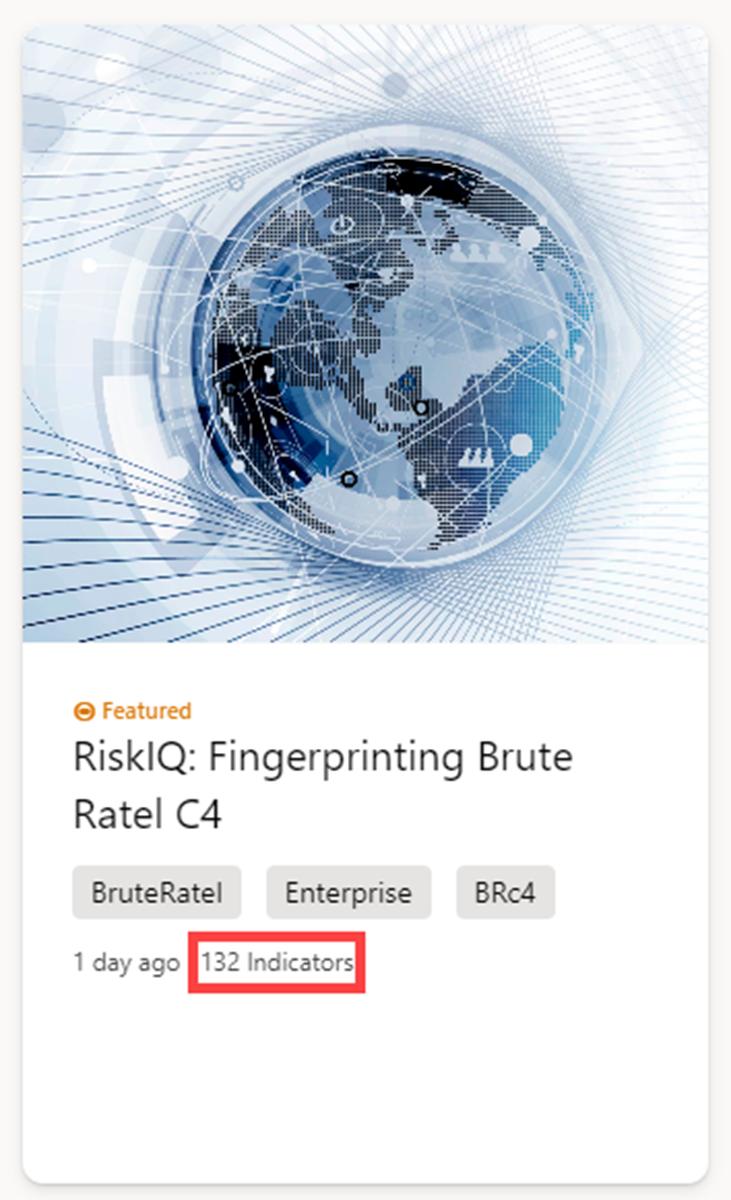

Když vyberete banner doporučeného článku, načte se celý obsah článku. Snímek článku vám poskytne rychlý přehled o článku. Popisek indikátorů ukazuje, kolik veřejných indikátorů a indikátorů Defender TI je přidružených k článku.

Články

Všechny články (včetně doporučených článků) jsou uvedené v oddílu Poslední články podle data jejich publikování, přičemž poslední článek je nahoře.

Část Popis článku obsahuje informace o profilovaném útoku nebo objektu ohrožení. Obsah může být krátký – například bulletiny open source intelligence (OSINT) – nebo dlouhý (pro dlouhé vytváření sestav, zejména když Microsoft sestavu rozšíří o vlastní analýzu). Delší popisy můžou obsahovat obrázky, odkazy na podkladový obsah, odkazy na vyhledávání v rámci Defenderu TI, fragmenty kódu útočníka a pravidla firewallu pro blokování útoku.

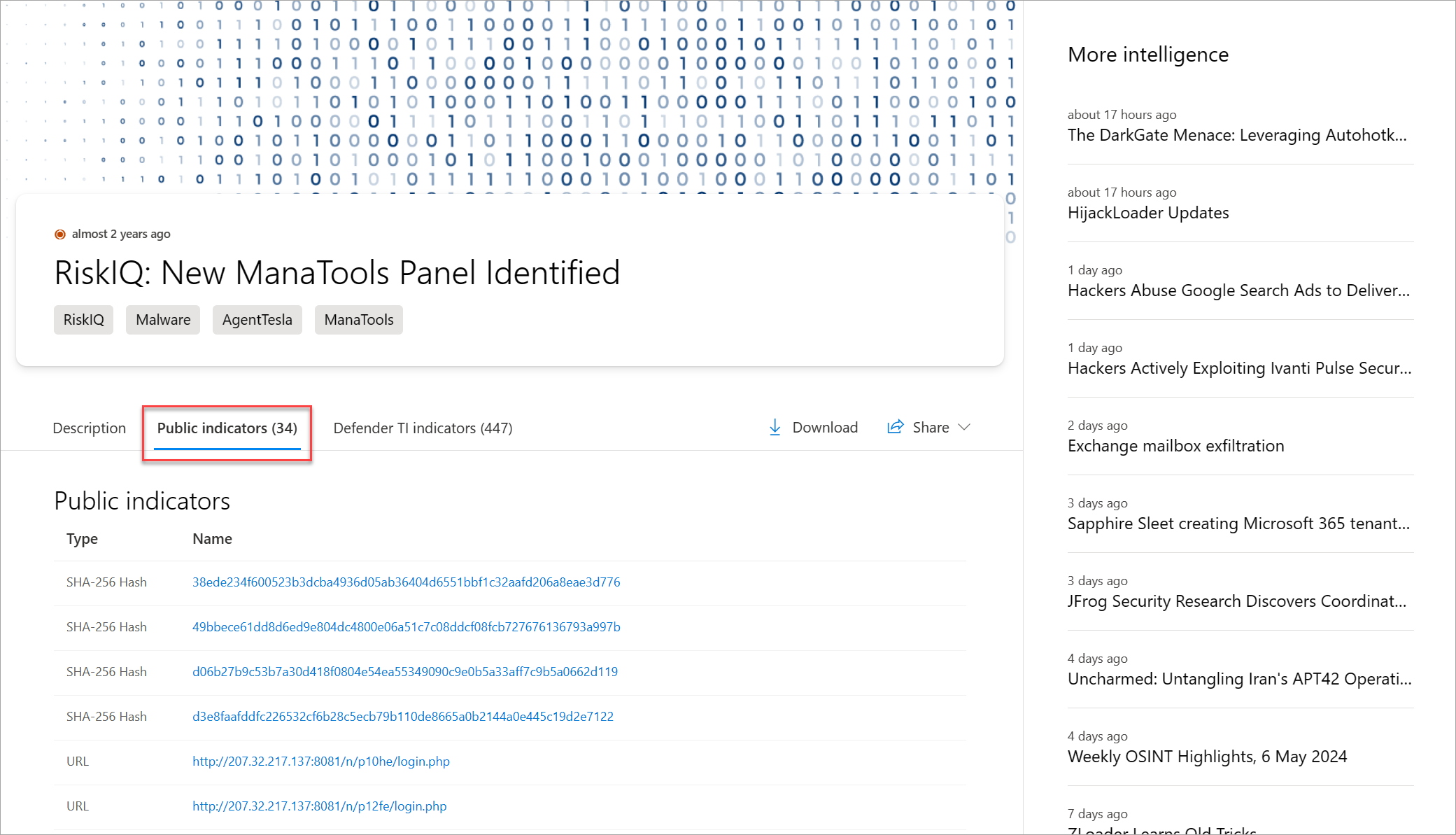

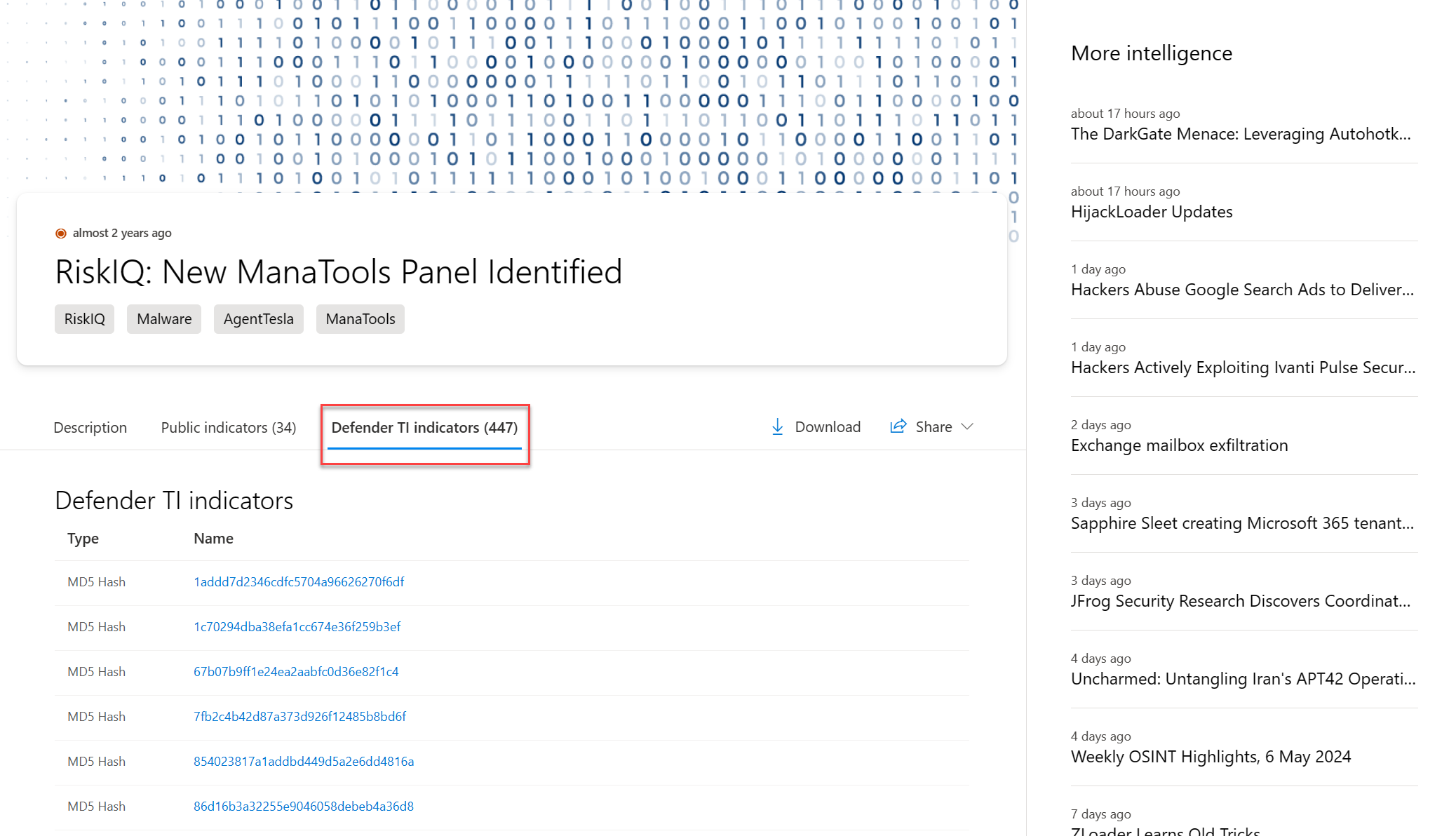

Část Veřejné indikátory obsahuje seznam známých indikátorů souvisejících s článkem. Odkazy v těchto indikátorech vás převezmou na relevantní data Defender TI nebo externí zdroje.

Část Indikátory Defenderu TI popisuje indikátory, které vlastní výzkumný tým Defenderu TI najde v souvislosti s články. Odkazy v těchto indikátorech vás také zasunou k relevantním datům Defender TI nebo externím zdrojům.

Tyto odkazy se také převedou na relevantní data v programu Defender TI nebo odpovídající externí zdroj.

Články o ohrožení zabezpečení

Defender TI nabízí vyhledávání CVE ID, které vám pomůže identifikovat důležité informace o CVE. Hledání CVE ID vede k článkům o ohrožení zabezpečení.

Každý článek o ohrožení zabezpečení obsahuje:

- Popis CVE

- Seznam ovlivněných součástí

- Přizpůsobené postupy a strategie pro zmírnění rizik

- Související články o analytických funkcích

- Odkazy v hlubokém a tmavém webovém chatu

- Další klíčové poznatky

Tyto články poskytují hlubší kontext a užitečné přehledy za jednotlivými CVE, což uživatelům umožňuje rychleji pochopit a zmírnit tato ohrožení zabezpečení.

Články o ohrožení zabezpečení také obsahují skóre priority Defender TI a indikátor závažnosti. Skóre priority Defender TI je jedinečný algoritmus, který odráží prioritu CVE na základě skóre CVSS (Common Vulnerability Scoring System), zneužití, chatování a propojení s malwarem. Vyhodnocuje aktuálnost těchto komponent, abyste pochopili, které CVR by se měly opravit jako první.

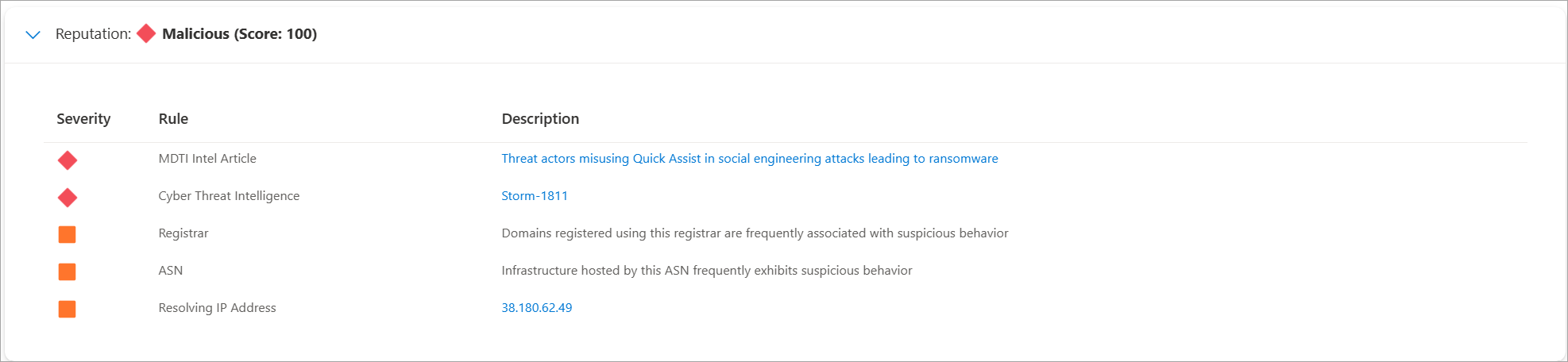

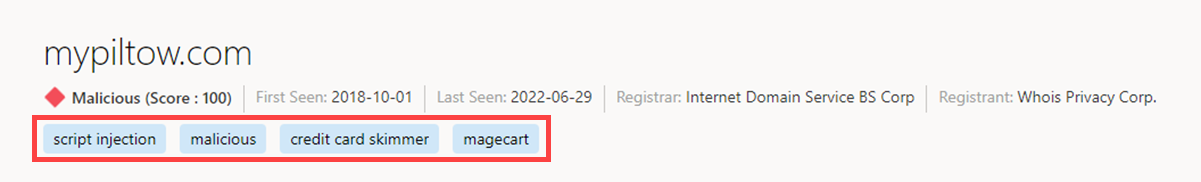

Hodnocení reputace

Data o reputaci IP adres jsou důležitá pro pochopení důvěryhodnosti vašeho vlastního prostoru útoku a jsou také užitečná při vyhodnocování neznámých hostitelů, domén nebo IP adres, které se objevují při vyšetřování. Defender TI poskytuje proprietární skóre reputace pro libovolného hostitele, doménu nebo IP adresu. Bez ohledu na to, jestli ověřujete reputaci známé nebo neznámé entity, vám tato skóre pomohou rychle pochopit všechny zjištěné vazby na škodlivou nebo podezřelou infrastrukturu.

Defender TI poskytuje rychlé informace o aktivitě těchto entit, jako jsou první a poslední časová razítka, číslo autonomního systému (ASN), země nebo oblast, přidružená infrastruktura a seznam pravidel, která mají vliv na skóre reputace.

Přečtěte si další informace o bodování reputace.

Analytické přehledy

Analytické přehledy destilují rozsáhlou datovou sadu Microsoftu do několika pozorování, která zjednodušují šetření a usnadňují přístup analytikům na všech úrovních.

Přehledy mají být malá fakta nebo pozorování týkající se domény nebo IP adresy. Poskytují vám možnost vyhodnotit dotazovaný indikátor a zlepšit vaši schopnost určit, jestli je indikátor, který zkoumáte, škodlivý, podezřelý nebo neškodný.

Přečtěte si další informace o analytických přehledech.

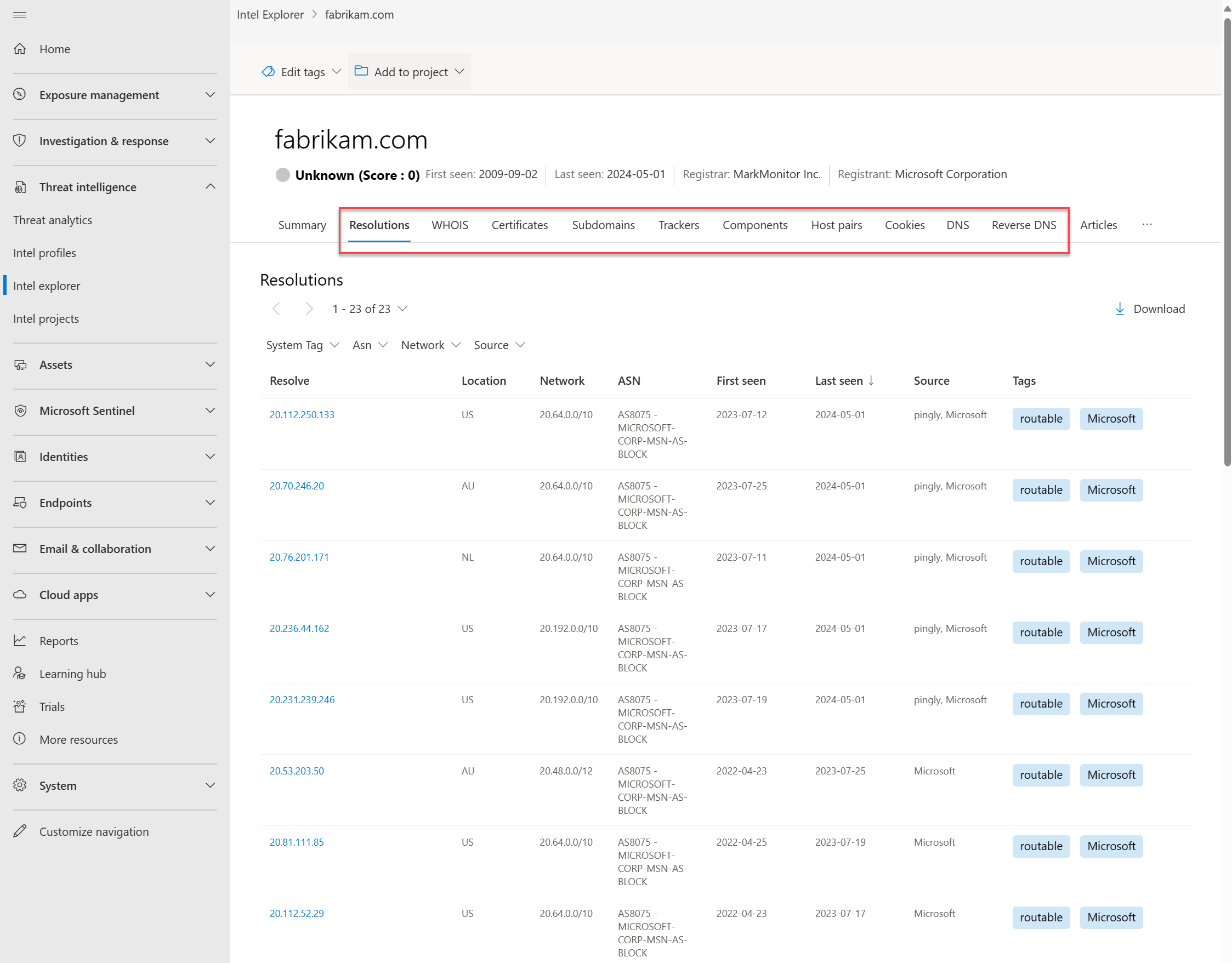

Sady dat

Microsoft centralizuje řadu datových sad do Defender TI, což komunitě a zákazníkům microsoftu usnadňuje provádění analýz infrastruktury. Microsoft se primárně zaměřuje na poskytování co nejvíce dat o internetové infrastruktuře, aby bylo možné podporovat různé případy použití zabezpečení.

Microsoft shromažďuje, analyzuje a indexuje internetová data pomocí pasivních senzorů DNS (Domain Name Systems), prohledávání portů, adresy URL a detonace souborů a dalších zdrojů, které uživatelům pomáhají při zjišťování hrozeb, určování priorit incidentů a identifikaci infrastruktury spojené se skupinami aktérů hrozeb. Vaše vyhledávání adres URL se může použít k automatickému spuštění detonací, pokud nejsou pro adresu URL v době žádosti k dispozici žádná data o detonaci. Data shromážděná z těchto detonací slouží k naplnění výsledků pro jakékoli budoucí hledání této adresy URL od vás nebo jiných uživatelů Programu Defender TI.

Mezi podporované internetové datové sady patří:

- Rezoluce

- WHOIS

- Certifikáty SSL

- Subdomény

- DNS

- Reverzní DNS

- Analýza detonace

- Odvozené datové sady shromážděné z modelu DOM (Document Object Model) detonovaných adres URL, včetně:

- Trackery

- Součásti

- Páry hostitelů

- Koláčky

Komponenty a sledovací moduly jsou také pozorovány z pravidel detekce, která se aktivují na základě bannerových odpovědí z kontrol portů nebo podrobností o certifikátu SSL. Mnoho z těchto datových sad má různé metody pro řazení, filtrování a stahování dat, což usnadňuje přístup k informacím, které mohou být přidružené k určitému typu indikátoru nebo času v historii.

Další informace:

Značky

Značky Defender TI poskytují rychlý přehled o indikátoru, ať už je odvozený systémem, nebo generovaný jinými uživateli. Značky pomáhají analytikům při propojování teček mezi aktuálními incidenty a vyšetřováními a jejich historickým kontextem pro lepší analýzu.

Defender TI nabízí dva typy značek: systémové a vlastní značky.

Další informace o používání značek

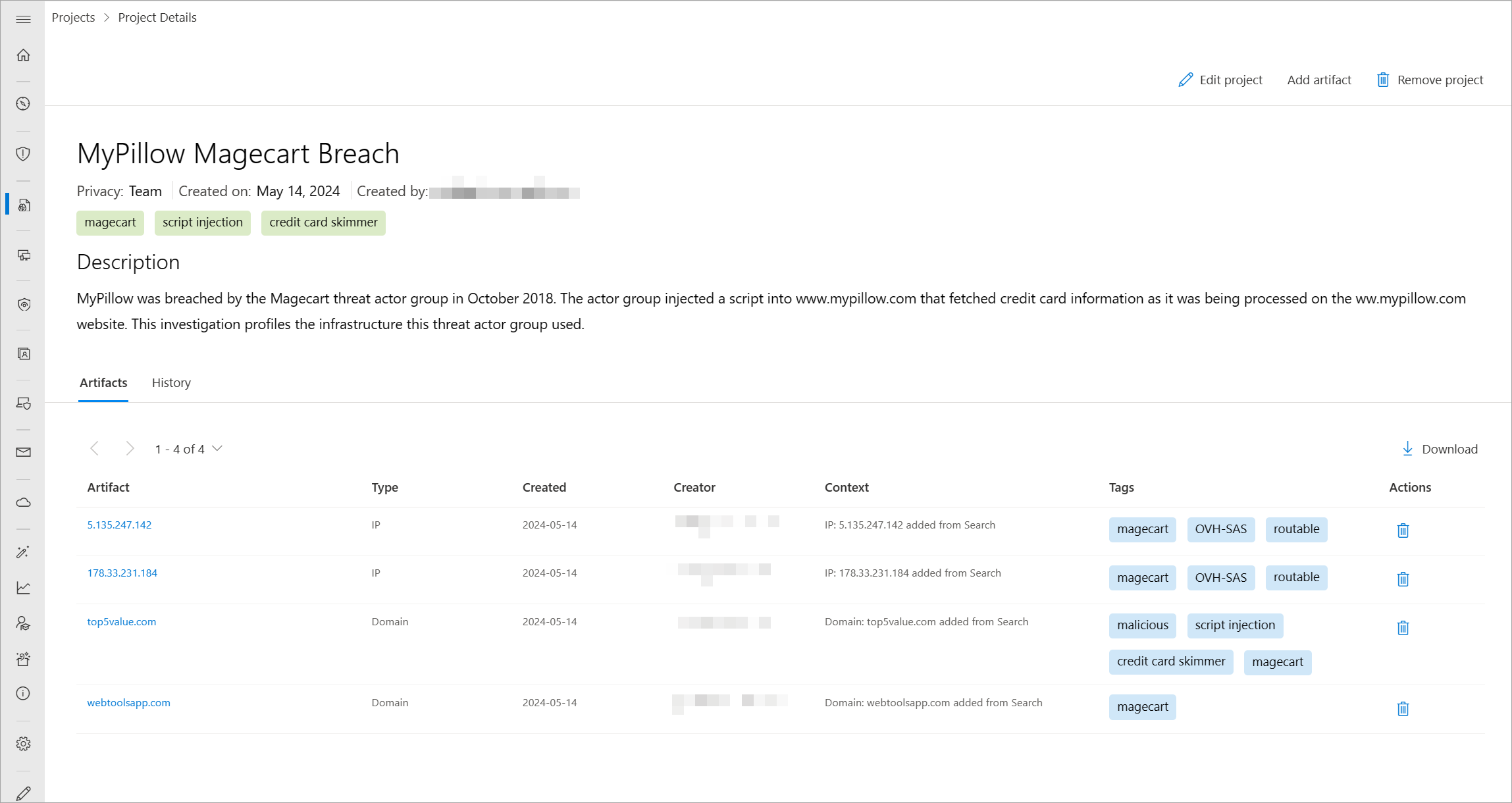

Projekty

Defender TI umožňuje uživatelům vyvíjet různé typy projektů pro uspořádání indikátorů zájmu a indikátorů ohrožení z vyšetřování. Projekty obsahují seznam všech přidružených indikátorů a podrobnou historii, která uchovává jména, popisy a spolupracovníky.

Když hledáte IP adresu, doménu nebo hostitele v Defenderu TI a pokud je tento indikátor uvedený v projektu, ke kterému máte přístup, uvidíte odkaz na projekt ze stránky Projektů Intel na kartách Souhrn a Data . Odtud můžete přejít k podrobnostem projektu, kde najdete další kontext o indikátoru, a teprve potom si projít další informace v dalších sadách dat. Můžete se proto vyhnout opětovnému vynalézání kolečka vyšetřování, které už mohl spustit některý z vašich uživatelů tenanta Defender TI. Pokud vás někdo přidá jako spolupracovníka do projektu, můžete do vyšetřování přidat také nové vstupně-výstupní operace.

Další informace o používání projektů

Rezidence dat, dostupnost a ochrana osobních údajů

Defender TI obsahuje globální data i data specifická pro zákazníky. Základní internetová data jsou globální data Microsoftu; popisky použité zákazníky se považují za zákaznická data. Všechna zákaznická data se ukládají v oblasti, které si zákazník zvolí.

Z bezpečnostních důvodů shromažďuje Společnost Microsoft IP adresy uživatelů, kteří se přihlašují. Tato data se ukládají po dobu až 30 dnů, ale v případě potřeby mohou být uložena i déle, pokud je to potřeba k prošetření potenciálního podvodného nebo škodlivého použití produktu.

Ve scénáři mimo oblast by zákazníci neměli vidět žádné výpadky, protože Defender TI používá technologie, které replikují data do zálohovacích oblastí.

Program Defender TI zpracovává zákaznická data. Ve výchozím nastavení se zákaznická data replikují do spárované oblasti.