Integrace zabezpečení do strategie přechodu na cloud

Přesun organizace do cloudu zvyšuje značné složitosti zabezpečení. Aby byla vaše strategie zabezpečení úspěšná v cloudu, musí splňovat moderní výzvy, které jsou součástí cloud computingu. Při přechodu a provozu cloudových aktiv se zabezpečení stává nezbytným aspektem ve všech aspektech organizace. Nejedná se o samostatnou funkci, která se na určité omezující vlastnosti používá dříve, protože to může být běžné pro organizace, které používají místní technologické platformy. Při definování strategie přechodu na cloud zvažte doporučení uvedená v tomto článku, abyste zajistili, že zabezpečení je nedílnou součástí strategie a bude součástí plánu přechodu na cloud.

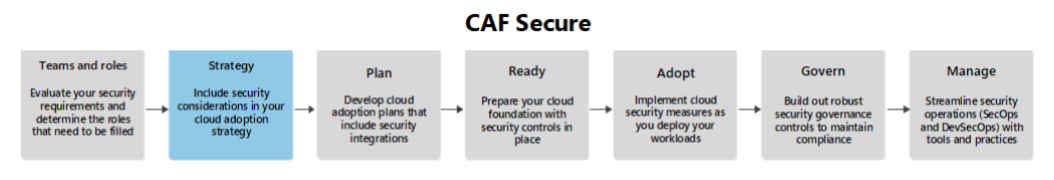

Tento článek je podpůrným průvodcem metodikou strategie . Popisuje oblasti optimalizace zabezpečení, které byste měli zvážit při procházení této fáze vaší cesty.

Modernizace stavu zabezpečení

Strategie modernizace stavu zabezpečení nezahrnuje jen přijetí nových technologií a nových provozních postupů. Obvykle se to týká také posunu myšlení v celé organizaci. Nové týmy a role můžou být potřeba vyplnit a stávající týmy a role se budou muset zapojit do zabezpečení způsobem, na který se nepřipojí. Tyto změny, které můžou být pro organizace monumentální, můžou být zdrojem stresu a vnitřních konfliktů, takže je důležité podporovat zdravé, upřímné a obviňované komunikace v celé organizaci v průběhu procesu přijetí.

Podrobné informace o těchto aspektech najdete v průvodci definováním strategie zabezpečení.

Přijetí nulová důvěra (Zero Trust) jako strategie

Přijetí nulová důvěra (Zero Trust) jako strategie vám pomůže začít s přechodem na cloud s moderním přístupem k zabezpečení. Přístup nulová důvěra (Zero Trust) je založen na třech principech:

Ověřte explicitně. Vždy ověřovat a autorizovat na základě všech dostupných datových bodů.

Používejte nejnižší oprávnění. Omezte přístup uživatelů pomocí technologie Just-In-Time a Just-Enough-Access (JIT/JEA), adaptivních zásad založených na rizikech a ochrany dat.

Předpokládejme porušení zabezpečení. Minimalizujte poloměr výbuchu a segmentový přístup. Ověřte komplexní šifrování a pomocí analýz můžete získat přehled o aktivitách souvisejících s vašimi systémy, podpořit detekci hrozeb a zlepšit ochranu.

Pokud tyto principy použijete v rámci procesu přechodu na cloud, transformace na moderní zabezpečení může být plynulejším prostředím pro celou organizaci.

Microsoft poskytuje podrobný plán modernizace zabezpečení založený na nulová důvěra (Zero Trust), který můžou organizace používat jako vodítko. Projděte si fázi definování strategie pro doporučení strategie.

Definování strategie připravenosti a reakce na incidenty

Vytvořte jasnou vizi a jasně definované konkrétní cíle připravenosti zabezpečení cloudu. Zaměřte se na vytváření kapacity zabezpečení a rozvoji dovedností v oblasti zabezpečení. Zarovnejte připravenost na incidenty a strategii reakce na celkovou obchodní strategii, abyste zajistili, že obchodní strategie nebude bránit zabezpečení. Porozumíte obchodním požadavkům na spolehlivost a výkon, abyste zajistili, že vaše strategie dokáže tyto požadavky vyhovět a zároveň vytvořit nezbytné technologické základy pro přípravu incidentů a reakce na ně.

Definování strategie důvěrnosti

Když definujete strategii pro přijetí důvěrnosti v podnikovém cloudovém prostředí, musíte zvážit několik klíčových bodů:

Určete prioritu ochrany osobních údajů a ochrany dat. Stanovte jasné obchodní cíle, které zvýrazňují důležitost ochrany osobních údajů a ochrany dat. Mezi tyto cíle patří dodržování příslušných předpisů, jako jsou GDPR, HIPAA a oborové standardy.

Naplánujte strategii řízení rizik. Identifikujte a vyhodnoťte potenciální rizika důvěrnosti dat a vytvořte strategie pro zmírnění těchto rizik.

Vytvořte strategii ochrany před únikem informací. Ochrana před únikem informací je sada nástrojů a procesů, které pomáhají zajistit, aby se citlivá data neztratila, zneužila nebo se k němu přistupovala neoprávněnými uživateli. Z hlediska zásady důvěrnosti zahrnuje definování jasných cílů ochrany dat a vytvoření rámce pro implementaci robustního šifrování a řízení přístupu. Během fáze strategie je ochrana před únikem informací integrovaná do celkové vize zabezpečení, která pomáhá zajistit ochranu citlivých dat před neoprávněným přístupem.

Definování strategie pro integritu

Údržba integrity dat a systému vyžaduje řadu stejných strategií, jako jsou ty navrhované pro důvěrnost, jako jsou dobře navržené kontroly ochrany dat a řízení rizik. Tyto strategie by se měly rozšířit o další aspekty integrity dat a systému:

Určete prioritu dat a integrity systému. Zachování integrity dat a systému by mělo být klíčovou zásadou obchodních požadavků a cílů. Za tímto účelem určete prioritu kontrolních mechanismů zabezpečení a provozních postupů, které podporují vysokou úroveň integrity. Konkrétně použijte automatizaci prostřednictvím nástrojů pro tolik dat a správu integrity systému, jak je praktické. Automatizaci je možné použít pro mnoho funkcí, které souvisejí s integritou, například:

Správa zásad

Klasifikace a správa dat

Nasazení infrastruktury a správa aktualizací

Definování strategie pro dostupnost

Zahrnutí důležitých informací o dostupnosti ve vaší strategii přechodu na cloud pomáhá zajistit, abyste byli připraveni implementovat spolehlivé a odolné cloudové prostředky a že si můžete být jisti splněním vašich obchodních požadavků v souvislosti s dostupností.

Požadavky na dostupnost a cíle jsou rozložené do celého cloudového majetku, včetně všech obchodních funkcí a úloh a základní cloudové platformy. Při vývoji strategie přechodu na cloud se ujistěte, že při vývoji strategie přechodu na cloud začínáte s cíli vysoké úrovně pro určení závažnosti různých aspektů vašeho cloudového majetku a začněte diskutovat mezi zúčastněnými stranami o tom, co musí být správná úroveň dostupnosti, a přitom stále vyrovnává požadavky a cíle na náklady a výkon. Tento přístup pomáhá strukturovat plány přechodu na cloud, abyste mohli při přechodu na další fáze cesty přechodu na cloud pracovat na definovaných cílech, což vám pomůže vytvořit základ pro vhodně vymezené návrhy a standardy.

Definování strategie pro udržení stavu zabezpečení

Cesta k modernímu a robustnímu stavu zabezpečení nekončí počáteční implementací. Pokud chcete držet krok s novými hrozbami, musíte průběžně kontrolovat a upřesňovat postupy zabezpečení a přitom udržovat striktní dodržování standardů. Udržování zabezpečení je trvalé úsilí o každodenní provoz, který splňuje očekávání, která si vaše organizace nastavila, a zároveň se připravuje na vznikající hrozby a technologické změny. Přijetí tohoto principu konfuzní váš přístup k průběžnému zlepšování. Poskytuje týmům zabezpečení hlavní standardy pro udržování pozorných postupů zabezpečení a dává zúčastněným stranám jistotu, že zabezpečení zůstává základním základem cesty přechodu na cloud.

Při vývoji strategie udržitelného rozvoje se zaměříte na to, jak vaše celková strategie zabezpečení funguje v reálném světě a jak ji průběžně rozvíjet. Strategie udržitelného rozvoje by měla zahrnovat dlouhodobé obchodní cíle, aby se zajistilo, že dlouhodobé cíle zabezpečení budou v souladu. Při zohlednění těchto cílů strategie udržitelného rozvoje definuje, jak se musí vývoj stavu zabezpečení vyvíjet, aby zůstal v souladu.

Příklad strategie

Vaše organizace by měla vyvinout strategii přechodu na cloud způsobem, který bude pro organizaci nejvhodnější. Následující příklad ukazuje, jak můžete začlenit pokyny nabízené v tomto článku do artefaktu vyprávění, jako je wordový dokument.

Motivace

Motivací k přechodu na cloud je modernizace naší obchodní úlohy a využití cloudové infrastruktury Microsoftu po celém světě k efektivnímu horizontálnímu navyšování kapacity naší zákaznické základny.

Obchodní aspekty:

- Board and senior leadership buy-in. Musíme předložit výkonný souhrn našeho plánu přechodu na cloud s finančními projekcemi na radu ke schválení. Výkonný souhrn musí být spoluvytvářený vedoucím vedením, aby se zajistilo, že vedoucí tým bude mít dohodu o plánu vysoké úrovně.

Aspekty zabezpečení:

- Technická připravenost: Naše IT a bezpečnostní týmy budou potřebovat dovednosti k úspěšnému definování plánu migrace. Při přípravě na přechod do cloudu možná budeme muset přidat nové týmy a role .

Obchodní výsledek: Globální dosah

V současné době pracujeme pouze v Severní Amerika. Naším pětiletým plánem je rozšířit se do Evropy a Asie. Využití globálního cloudu Microsoft Azure nám umožní vytvořit potřebnou infrastrukturu pro efektivní poskytování naší obchodní aplikace v Evropě a Asii.

Vlastník firmy: COO

Technický vlastník: CTO

Vlastník zabezpečení: CISO

Obchodní aspekty:

- Prognózování rozpočtu. V rámci vývoje našeho plánu migrace do cloudu musí IT, zabezpečení a prodej spoluvytvářet modely prognóz rozpočtu s finančním oddělením, aby zúčastněné strany porozuměly potenciálním nákladům na rozšiřování Evropy a Asie.

Aspekty zabezpečení:

Zvýšená úroveň útoku. Rozšíření po celém světě výrazně zvýší náš útok tím, že umístí veřejně vystavené systémy do více oblastí. Musíme rychle modernizovat stav zabezpečení. Budeme postupovat podle nulová důvěra (Zero Trust) pokynů, abychom zajistili, že dodržujeme osvědčené postupy.

Hrozby zaměřené na cloud Náš přechod do cloudu přinese nové hrozby, kterým jsme nebyli vystaveni. Tyto hrozby nejsou omezené na škodlivé útoky na naše systémy. Poskytovatel cloudu je také hlavním cílem hrozeb a incidenty, které ovlivňují poskytovatele, můžou mít na naše systémy nebo firmu vliv na podřízené události. Musíme zkontrolovat procesy připravenosti na incidenty a reakce a začlenit do našeho plánu potřebná vylepšení.

Obchodní výsledek: Inovace dat

S tím, jak naše globální rozšíření postupuje, se naše datová aktiva budou exponenciálně rozšiřovat. Zpracování dat nebude možné zajistit, pokud nebudeme přijímat technologie cloudových dat a analýz.

Vlastník firmy: GENERÁLNÍ ŘEDITEL

Technický vlastník: CTO

Vlastník zabezpečení: CISO

Obchodní aspekty:

- Místní požadavky na dodržování předpisů. Musíme spolupracovat s odborníky na místní předpisy dodržování předpisů, abychom zajistili, že firma bude připravena podporovat technické týmy při zachování dodržování předpisů. To může znamenat nastavení obchodních entit v určitých zeměpisných oblastech nebo používání suverénních cloudů v zemích, jako je Německo a Čína.

Aspekty zabezpečení:

Důvěrnost a integrita dat ve velkém měřítku Musíme zkontrolovat a zlepšit strategii a mechanismy důvěrnosti a integrity , abychom zajistili, že při zavádění nových technologií a přesunu do nových zeměpisných oblastech nehrozí riziko poškození, porušení zabezpečení nebo ztráty dat našich zákazníků a že ve výchozím nastavení dodržujeme regulační rámce.

nulová důvěra (Zero Trust) strategie přístupu a autorizace. Musíme přijmout nulová důvěra (Zero Trust) přístup, abychom zajistili, že naše strategie přístupu a autorizace splňuje moderní osvědčené postupy a je spravovatelná po celém světě.

Obchodní výsledek: Výkon a spolehlivost

S rozšířením po celém světě musí naše obchodní úloha udržovat vysokou a nulovou dostupnost výpadků, na kterou naši zákazníci spoléhají.

Vlastník firmy: COO

Technický vlastník: CTO

Vlastník zabezpečení: CISO

Obchodní aspekty:

- Udržování výkonu a spolehlivosti během migrace Naši zákazníci mají pro naši obchodní aplikaci vysoké očekávání. Pokud aplikace během migrace do cloudu dojde k výpadku nebo prodloužení degradované služby, nemůžeme si dovolit trpět reputací a finančními škody. Zapojení našeho týmu podpory Microsoftu, který vám pomůže navrhnout plán migrace a zapojit se do migrace, minimalizuje riziko výpadku nebo degradované služby.

Aspekty zabezpečení:

Musíme vyvíjet zabezpečené vzory návrhu, abychom zajistili efektivní a bezpečné nasazení identických balíčků infrastruktury v každé nové oblasti, do které se rozšíříme. Naše strategie dostupnosti by měla zvážit kompromisy, které budeme muset provést, abychom zajistili, že naše návrhy výkonu neohrožují zabezpečení a že naše cíle výkonu nejsou ovlivněny našimi bezpečnostními opatřeními.

- Do vzorů návrhu musíme zahrnout procesy a mechanismy integrity systému, abychom zajistili, že naše systémy jsou ve výchozím nastavení chráněné při nasazování úloh do nových geografických oblastech.