什麼是勒索軟體?

實際上, 勒索軟體攻擊 會封鎖對數據的存取,直到支付贖金為止。

事實上,勒索軟體是一種惡意代碼或網路釣魚網路安全攻擊,可摧毀或加密計算機、伺服器或裝置上的檔案和資料夾。

一旦裝置或檔案遭到鎖定或加密,網路犯罪分子就可以從企業或裝置擁有者勒索資金,以換取 密鑰 來解除鎖定加密的數據。 但是,即使付費,網路犯罪分子可能永遠不會為企業或裝置擁有者提供關鍵,並永久停止存取。

Microsoft安全性 Copilot 利用 AI 來協助減輕勒索軟體攻擊。 如需勒索軟體Microsoft解決方案,請瀏覽我們的 勒索軟體解決方案連結庫。

勒索軟體攻擊如何運作?

勒索軟體可以自動化或牽涉到鍵盤上的人為操作攻擊,例如使用LockBit勒索軟體最近的攻擊。

人為操作的勒索軟體攻擊涉及下列階段:

初始入侵 - 威脅執行者在一段時間後先取得系統或環境的存取權,以找出防禦的弱點。

持續性和防禦逃避 - 威脅執行者會使用後門或其他在隱形中運作的機制,在系統或環境中建立立足點,以避免事件回應小組偵測。

橫向移動 - 威脅執行者會使用初始進入點,移轉至連線到遭入侵裝置或網路環境的其他系統。

認證存取 - 威脅執行者會使用假的登入頁面來收穫使用者或系統認證。

數據竊取 - 威脅執行者會從遭入侵的使用者或系統竊取財務或其他數據。

影響 - 受影響的使用者或組織可能會遭受重大或信譽損害。

勒索軟體活動中使用的常見惡意代碼

Qakbot – 使用網路釣魚來散佈惡意連結、惡意附件,以及卸除 Cobalt Strike Beacon 等惡意承載

Ryuk – 資料加密器通常以 Windows 為目標

Trickbot – 已將目標設為 Excel 和 Word 等Microsoft應用程式。 Trickbot 通常會透過使用目前事件或財務誘使用戶開啟惡意檔案附件的電子郵件活動傳遞,或按兩下裝載惡意檔案的網站連結。 自 2022 年以來,Microsoft使用此惡意代碼的行銷活動風險降低似乎破壞了其實用性。

與勒索軟體活動相關聯的普遍威脅執行者

- LockBit – 在 2023-24 個時段內,財務動機的勒索軟體即服務 (RaaS) 行銷活動和最多產的勒索軟體威脅執行者

- Black Basta – 透過魚叉式網路釣魚電子郵件取得存取權,並使用 PowerShell 啟動加密承載

Microsoft如何協助進行中的勒索軟體攻擊

為了協助緩解進行中的勒索軟體攻擊,Microsoft事件回應可以利用並部署 適用於身分識別的 Microsoft Defender — 雲端式安全性解決方案,可協助偵測和回應身分識別相關威脅。 早期將身分識別監視帶入事件回應支援受影響的組織安全性作業小組,以重新取得控制權。 Microsoft事件回應會使用適用於身分識別的 Defender 來協助識別事件範圍和受影響的帳戶、保護重要基礎結構,以及收回威脅執行者。 回應小組接著引進 適用於端點的 Microsoft Defender 來追蹤威脅執行者的動作,並中斷其使用遭入侵帳戶重新進入環境的嘗試。 在包含事件並註冊環境及完整系統管理控制之後,Microsoft事件回應會與客戶共同作業,以協助防止未來的網路攻擊。

自動化勒索軟體攻擊

商品勒索軟體攻擊 通常是自動化的。 這些網路攻擊可能像病毒一樣散佈、透過電子郵件網路釣魚和傳遞惡意程式碼等方法來感染裝置,而且需要惡意程式碼補救。

因此,您可以使用可防範惡意代碼和網路釣魚傳遞的 適用於 Office 365 的 Microsoft Defender 保護您的電子郵件系統。 適用於端點的 Microsoft Defender 與 適用於 Office 365 的 Defender 一起運作,以自動偵測及封鎖裝置上的可疑活動,同時 Microsoft Defender 全面偵測回應 提早偵測到惡意代碼和網路釣魚嘗試。

人為操作的勒索軟體攻擊

人為操作的勒索軟體是網路犯罪分子主動攻擊的結果,該網路犯罪分子滲透到組織的內部部署或雲端IT基礎結構、提高其許可權,並將勒索軟體部署到重要數據。

這些「實際操作鍵盤」攻擊通常以組織為目標,而不是單一裝置。

人為操作 也表示有一個人類威脅執行者使用他們對通用系統和安全性設定錯誤的見解。 他們的目標是滲透組織、瀏覽網路,並適應環境及其弱點。

這些人為操作勒索軟體攻擊的特色通常包括認證竊取和橫向移動,並提升遭竊帳戶中的權限。

活動可能會在維護期間進行,並涉及網路罪犯所發現的安全性設定鴻溝。 目標是 將勒索軟體承載 部署到威脅執行者選擇的任何 高業務影響資源 。

重要

這些攻擊對商務營運可能會造成 災難性 的影響,而且難以清除,需要完全的敵人收回,才能防範未來的攻擊。 不同於通常只需要惡意代碼補救的商品勒索軟體, 人為操作的勒索軟體會在初次遇到之後繼續威脅您的商務作業。

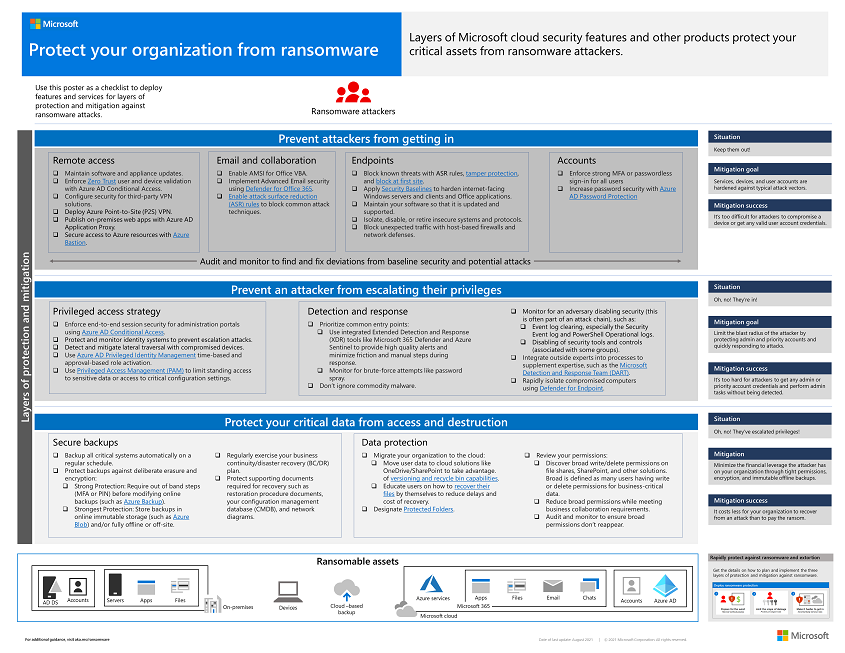

組織的勒索軟體防護

首先,使用 適用於 Office 365 的 Microsoft Defender 防止網路釣魚和惡意代碼傳遞,以防止惡意代碼和網路釣魚傳遞,適用於端點的 Microsoft Defender 自動偵測和封鎖裝置上的可疑活動,以及Microsoft Defender 全面偵測回應 偵測到惡意代碼和網路釣魚嘗試的早期嘗試。

如需勒索軟體和敲詐與如何保護組織的完整檢視,請使用人類操作勒索軟體風險降低專案方案 PowerPoint 簡報中的資訊。

遵循Microsoft事件回應的勒索軟體防護和風險降低方法。

分析警示小組攻擊的可疑活動,以評估情況。

您第一次瞭解事件的時間/日期為何? 有哪些記錄可供使用,而且是否有任何指示動作專案目前正在存取系統?

識別受影響的企業營運 (LOB) 應用程式,並讓任何受影響的系統重新上線。 受影響的應用程式是否需要可能遭到入侵的身分識別?

應用程式、組態和數據備份是否可用,並使用還原練習定期驗證?

判斷入侵復原 (CR) 程式,以從環境中移除威脅執行者。

以下是Microsoft人操作勒索軟體風險降低項目計劃指引的摘要:

- 勒索軟體和敲詐型攻擊的風險很高。

- 不過,攻擊有弱點,可減少遭受攻擊的可能性。

- 設定基礎結構以利用攻擊弱點有三個步驟。

如需利用攻擊弱點的三個步驟,請參閱 保護貴組織抵禦勒索軟體和敲詐 解決方案,以 快速 設定IT基礎結構以獲得最佳保護:

- 提前準備讓您的組織從攻擊中復原,而不需要對勒索付錢。

- 藉由保護特殊權限角色來限制勒索軟體攻擊的破壞範圍。

- 藉由累加移除風險,讓威脅執行者更難存取您的環境。

下載保護 貴組織免於勒索軟體海報 ,以取得三個階段的概觀,作為防範勒索軟體攻擊的層級。

其他勒索軟體防護資源

來自Microsoft的重要資訊:

Microsoft的最新勒索軟體趨勢,Microsoft最新的勒索軟體部落格

2024 Microsoft 數位防禦報告 Microsoft 365:

Microsoft Defender 全面偵測回應:

適用於雲端的 Microsoft Defender 應用程式:

Microsoft Azure:

Microsoft Copilot for Security:

在 ChatGPT 自己的字眼中,OpenAI 金鑰勒索軟體風險降低策略包括:

定型數據策展

安全層和篩選器

經驗測試和紅色小組

連續監視

對齊和安全性研究

社群報告和意見反應

合作關係和原則

如需詳細資訊,請參閱 OpenAI 的官方文件,瞭解其 AI 安全性和誤用風險降低的方法。

Microsoft安全性勒索軟體風險降低資源:

請參閱Microsoft安全性部落格中最新的勒索軟體文章清單。