使用 Microsoft Entra ID 為 Microsoft Teams 中的代理程式設定單一登入

Copilot Studio 支援發佈到 Microsoft Teams 1:1 聊天的代理程式的單一登入 (SSO),這表示代理程式可以使用使用者的 Microsoft Teams 認證自動登入使用者。 僅當使用 Microsoft Entra ID 時才支援 SSO。 其他服務提供者 (例如 Azure AD v1) 不支援 Microsoft Teams 中的 SSO。

重要

可以在 Microsoft Teams 聊天中使用 SSO,而無需手動驗證。 若要將此方法用於先前發布的代理程式,請重新設定代理程式以使用透過 Microsoft 驗證,然後再次發佈到 Microsoft Teams。 此變更可能需要幾個小時才能生效。 如果使用者正在對話中且變更似乎尚未生效,他們可以在聊天中鍵入「重新開始」以強制使用最新版本的代理程式重新啟動對話。 這些更改現在可用於使用者和代理程式之間的 Teams 一對一聊天。 它們尚不可用於群聊或頻道訊息。

與 Dynamics 365 Customer Service 整合的代理程式不支援 SSO。

除非必要,否則請勿繼續閱讀以下文件。 如果您想對代理程式使用手動驗證,請參閱使用 Microsoft Entra ID 設定使用者驗證。

注意

如果您使用具有手動驗證選項的 Teams SSO 驗證,並且同時在自訂網站上使用代理程式,則必須使用應用程式清單部署 Teams 應用程式。

有關詳細資訊,請參閱下載代理程式的 Teams 應用清單。

其他設定 (例如除手動外的驗證選項或使用 Copilot Studio 一鍵式透過 Teams 部署) 將無法運作。

必要條件

設定應用程式註冊

在為 Teams 設定 SSO 之前,需要使用 Microsoft Entra ID 設定使用者驗證。 此程序會建立設定 SSO 所需的應用程式註冊。

建立應用程式註冊。 請參閱使用 Microsoft Entra ID 設定使用者驗證中的說明。

新增重新導向 URL。

產生用戶端密碼。

設定手動驗證。

找出 Microsoft Teams 管道應用程式識別碼

在 Copilot Studio 中,開啟要為其設定 SSO 的代理程式。

在代理程式設定下,選擇頻道。 選取 Microsoft Teams 圖格。

如果 Microsoft Teams 頻道尚未連線到您的代理程式,請選擇開啟 Teams。 有關詳細資訊,請參閱將代理程式連接到 Microsoft Teams 頻道。

選擇編輯詳細資訊,展開更多,然後選擇應用程式識別碼欄位旁的複製。

將 Microsoft Teams 管道應用程式識別碼新增至應用程式註冊

前往 Azure 入口網站。 開啟您在為代理程式設定使用者驗證時,建立的應用程式註冊的應用程式註冊側邊欄標籤。

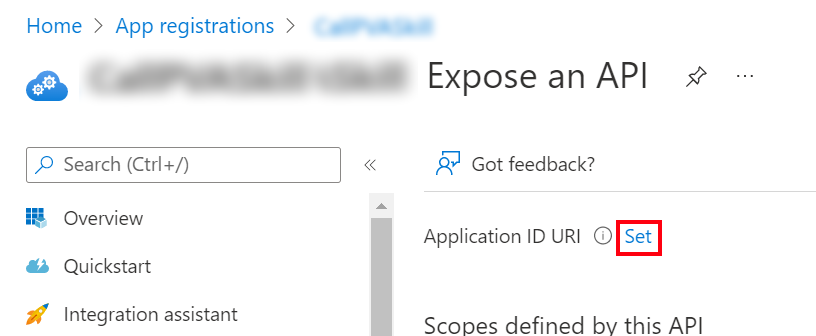

在側邊窗格選取公開 API。 對於 應用程式識別碼 URI,請選取 設定。

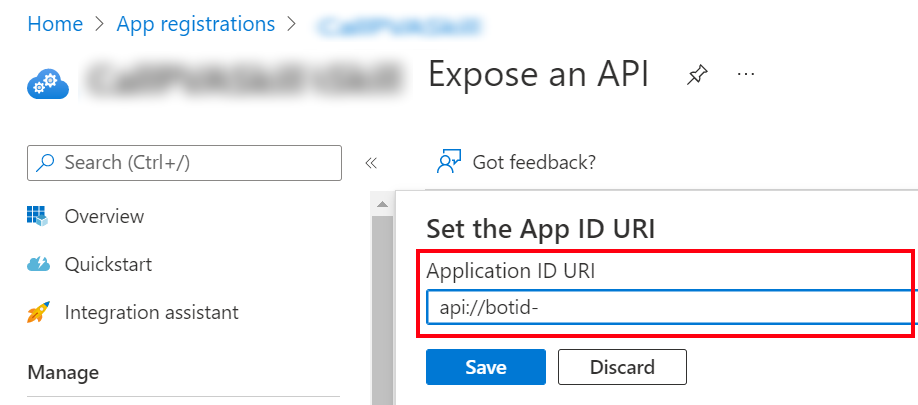

輸入

api://botid-{teamsbotid},並將{teamsbotid}取代為您先前找到的 Teams 管道應用程式識別碼。

選取儲存。

授與管理員同意

當使用者/管理員在同意過程中授予應用程式權限時,應用程式有權呼叫 API。 若要深入了解同意,請參閱 Microsoft 身分識別平台端點中的權限和同意。

如果管理員同意選項可用,您必須授予同意:

在 Azure 入口網站的應用程式註冊刀鋒視窗中,移至 API 權限。

選取代表 <您的用戶名稱> 授與管理員同意然後選擇是。

重要

為了避免使用者必須同意每個應用程式,獲指派應用程式管理員或雲端應用程式管理員角色的人員可以向您的應用程式註冊授予全租用戶範圍的同意。

新增 API 權限

在 Azure 入口網站的應用程式註冊刀鋒視窗中,移至 API 權限。

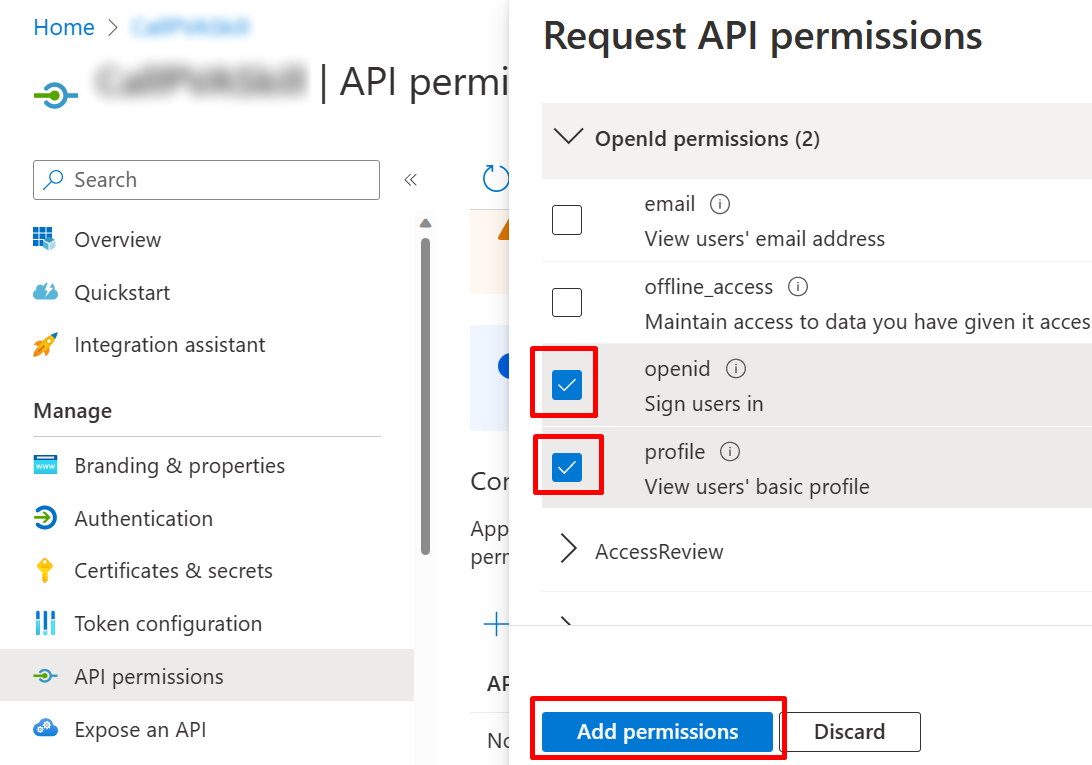

選取新增權限,並選擇 Microsoft Graph。

選取委派的權限。 權限清單隨即出現。

展開 OpenId 權限。

選擇 openid 和設定檔。

選取新增權限。

定義代理程式的自訂範圍

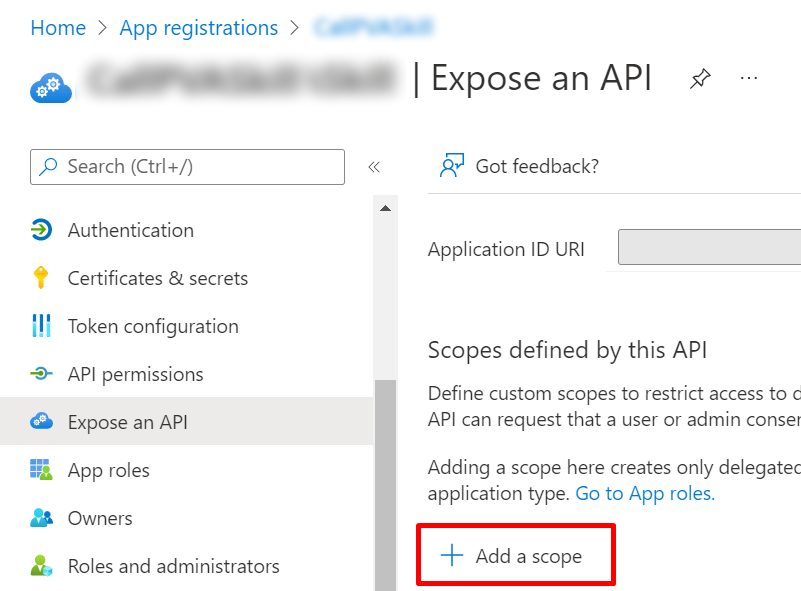

在 Azure 入口網站的應用程式註冊刀鋒視窗中,移至公開 API。

選取新增範圍。

設定下列屬性:

屬性 數值 範圍名稱 輸入 Test.Read誰可以同意? 選取管理員和使用者 管理員同意顯示名稱 輸入 Test.Read管理員同意描述 輸入 Allows the app to sign the user in.州/省 選取已啟用 Note

範圍名稱

Test.Read是預留位置值,必須以在您環境中有意義的名稱來取代。選取新增範圍。

新增 Microsoft Teams 用戶端識別碼

重要

在下列步驟中,提供給 Microsoft Teams 用戶端識別碼的值應按字面意義使用,因為這些識別碼在所有的租用戶中都是相同的。

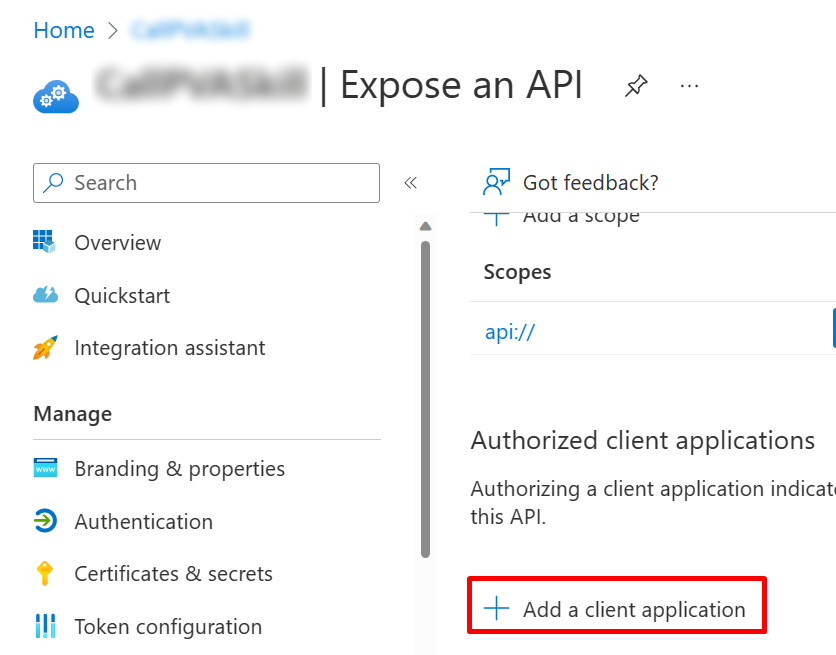

在 Azure 入口網站的應用程式註冊刀鋒視窗中,移至公開 API 並選取新增用戶端應用程式。

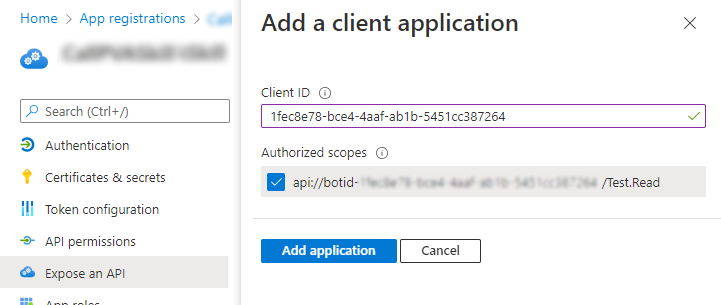

在用戶端識別碼欄位中,輸入 Microsoft Teams 行動裝置/桌上型電腦的用戶端識別碼,即

1fec8e78-bce4-4aaf-ab1b-5451cc387264。 選取您先前所建立的範圍的核取方塊。

選取新增應用程式。

重複前面的步驟,但對於用戶端識別碼,輸入 Web 上 Microsoft Teams 的用戶端識別碼,即

5e3ce6c0-2b1f-4285-8d4b-75ee78787346。確認公開 API 頁面列出 Microsoft Teams 用戶端應用程式識別碼。

總而言之,新增到公開 API 頁面的兩個 Microsoft Teams 用戶端識別碼是:

1fec8e78-bce4-4aaf-ab1b-5451cc3872645e3ce6c0-2b1f-4285-8d4b-75ee78787346

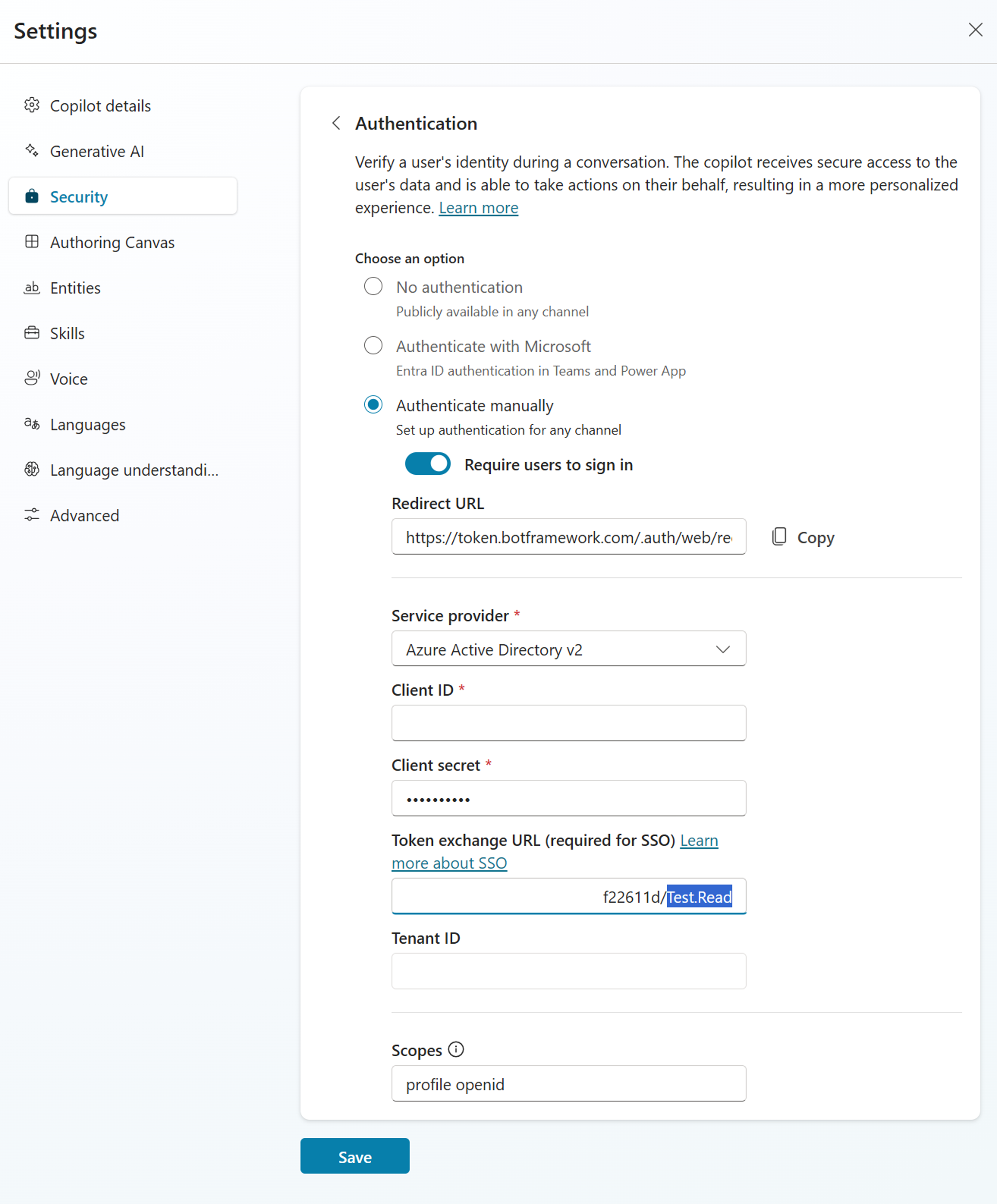

將權杖交換 URL 新增至代理程式的驗證設定中

若要更新 Copilot Studio 中的 Microsoft Entra ID 驗證設定,您必須新增權杖交換 URL,以允許 Microsoft Teams 和 Copilot Studio 共用資訊。

在 Azure 入口網站的應用程式註冊刀鋒視窗中,移至公開 API。

在範圍下,選擇複製到剪貼簿圖示。

在 Copilot Studio 中,在代理程式設定下,選擇安全性,然後選擇驗證磚。

在權杖交換 URL (SSO 的必要項) 中,將先前複製的範圍貼上。

選取儲存。

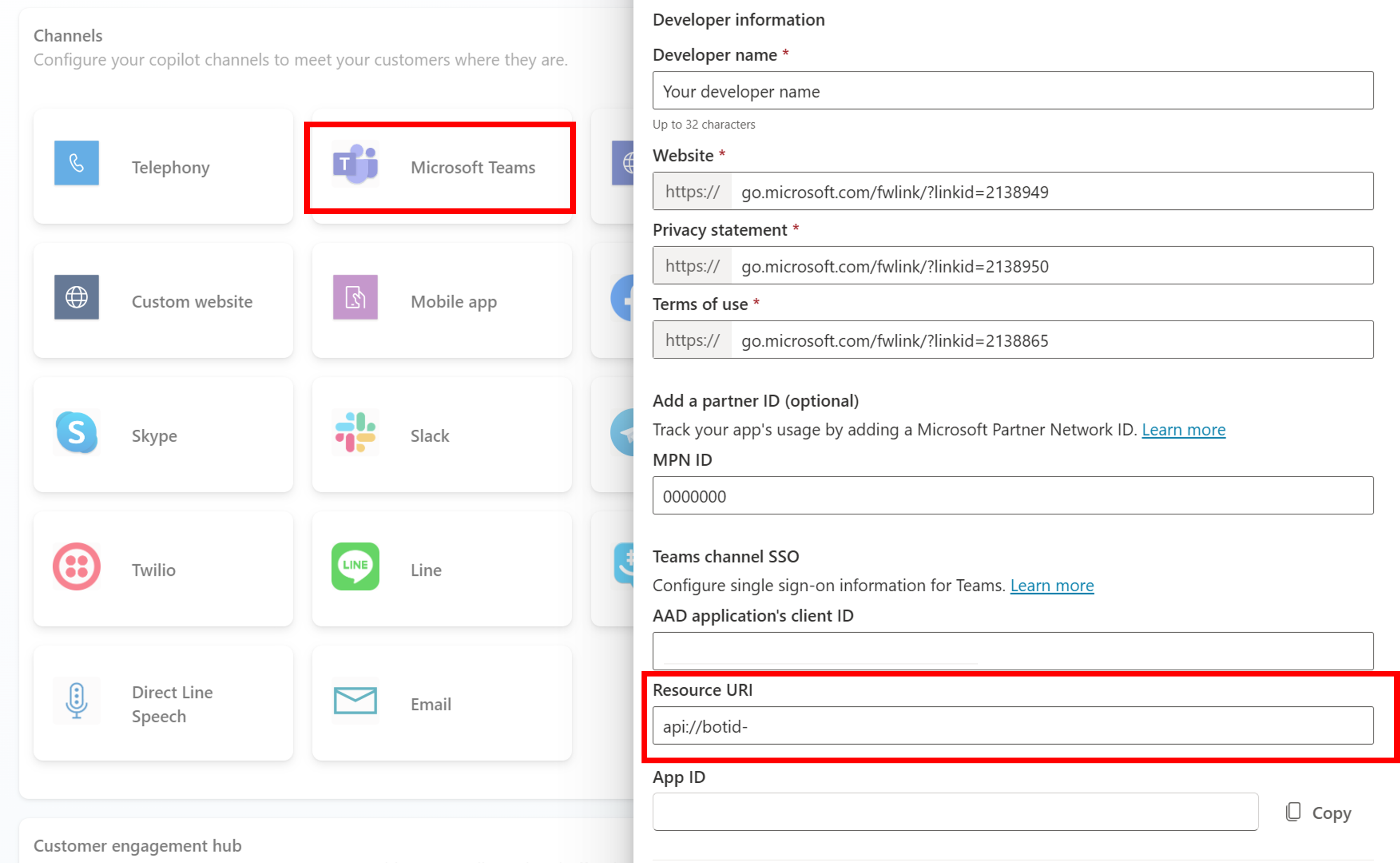

將 SSO 新增至代理程式的 Microsoft Teams 頻道

在 Copilot Studio 中,在代理程式設定下,選擇頻道。

選取 Microsoft Teams 圖格。

選取編輯詳細資料,然後展開更多。

在 AAD 應用程式的用戶端識別碼中,輸入應用程式註冊中的應用程式 (用戶端) 識別碼。

若要取得此值,請開啟 Azure 入口網站。 然後在應用程式註冊刀鋒視窗中,移至概觀。 複製應用程式 (用戶端) 識別碼方塊中的值。

在資源 URI 中,輸入應用程式註冊中的應用程式識別碼 URI。

若要取得此值,請開啟 Azure 入口網站。 然後在應用程式註冊刀鋒視窗中,移至公開 API。 複製應用程式識別碼 URI 方塊中的值。

選取儲存,然後選取關閉。

再次發佈代理程式,以使最新變更可供您的客戶使用。

選擇在 Teams 中開啟代理程式,以在 Microsoft Teams 中與代理程式開始新交談,並驗證它是否自動讓您登入。

已知問題

如果您先在沒有 Teams SSO 的情況下使用手動驗證發佈代理程式,Teams 中的代理程式將不斷提示使用者登入。