Defender for Cloud Apps 如何協助保護您的 Workday 環境

作為主要的 HCM 解決方案,Workday 會保存組織中一些最敏感的資訊,例如員工的個人資料、合約、廠商詳細數據等等。 防止暴露此數據需要持續監視,以防止任何惡意執行者或未察覺到安全性的測試人員外洩敏感性資訊。

將 Workday 連線到 Defender for Cloud Apps 可讓您更深入瞭解用戶的活動,並提供異常行為的威脅偵測。

主要威脅

- 遭入侵的帳戶和內部威脅

- 數據外洩

- 安全性感知不足

- Unmanaged 將您自己的裝置 (BYOD)

Defender for Cloud Apps 如何協助保護您的環境

使用內建原則和原則範本控制 Workday

您可以使用下列內建原則範本來偵測潛在威脅並通知您:

| 類型 | 姓名 |

|---|---|

| 內建異常偵測原則 |

來自匿名 IP 位址的活動 來自不常使用國家/地區的活動。 來自可疑IP位址的活動 不可能的移動 |

| 活動原則範本 | 從具風險的IP位址登入 |

如需建立原則的詳細資訊,請參閱 建立原則。

自動化控管控件

目前,Workday 沒有可用的治理控制。 如果您有興趣對此連接器採取治理動作,您可以 開啟支援票證 ,其中包含您想要的動作詳細數據。

如需從應用程式補救威脅的詳細資訊,請參閱 治理連線的應用程式。

實時保護 Workday

檢閱我們與 外部用戶保護及共同 作業,以及 封鎖和保護將敏感數據下載到非受控或具風險裝置的最佳做法。

將 Workday 連線到 Microsoft Defender for Cloud Apps

本節提供使用應用程式連接器 API 將 Microsoft Defender for Cloud Apps 連線到現有 Workday 帳戶的指示。 此連線可讓您檢視及控制 Workday 使用。 如需 Defender for Cloud Apps 如何保護 Workday 的相關信息,請參閱保護 Workday。

快速入門

觀看我們的快速入門影片,示範如何設定必要條件並執行 Workday 中的步驟。 完成影片中的步驟之後,您可以繼續新增 Workday 連接器。

注意事項

影片不會顯示設定安全組設定的必要步驟 :租用戶設定 – 系統 許可權。 請確定您也已設定它。

必要條件

用來連線到 Defender for Cloud Apps 的 Workday 帳戶必須是安全組的成員, (新的或現有的) 。 我們建議使用 Workday Integration System 使用者。 安全組必須針對下列網域安全策略選取下列許可權:

| 功能區域 | 網域安全策略 | 子域安全策略 | 報表/工作許可權 | 整合許可權 |

|---|---|---|---|---|

| 系統 | 設定:租用戶設定 – 一般 | 設定:租用戶設定 – 安全性 | 檢視、修改 | Get、Put |

| 系統 | 設定:租用戶設定 – 一般 | 設定:租用戶設定 – 系統 | 修改 | 無 |

| 系統 | 安全性管理 | 檢視、修改 | Get、Put | |

| 系統 | 系統稽核 | 檢視 | Get | |

| 人手 | 背景工作數據:人員配置 | 背景工作數據:Public Worker 報表 | 檢視 | Get |

注意事項

- 用來設定安全組許可權的帳戶必須是 Workday 系統管理員。

- 若要設定許可權,請搜尋[功能區域的網域安全策略],然後搜尋每個功能區域 (“System”/“Staffing”) 並授與數據表中所列的許可權。

- 設定所有許可權之後,請搜尋「啟用擱置中的安全策略變更」並核准變更。

如需設定 Workday 整合使用者、安全組和許可權的詳細資訊,請參閱 將整合或外部端點存取權授與 Workday 指南的步驟 1 到 4, (使用 Workday 檔/社群認證) 存取。

如何使用 OAuth 將 Workday 連線到 Defender for Cloud Apps

使用必要條件中所述安全組成員的帳戶登入 Workday。

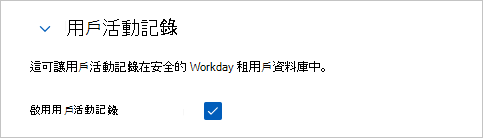

搜尋[編輯租用戶設定 – 系統],然後在 [ 用戶活動記錄] 下,選取 [ 啟用使用者活動記錄]。

搜尋[編輯租用戶設定 – 安全性],然後在 [OAuth 2.0 設定] 下,選取 [ OAuth 2.0 用戶端已啟用]。

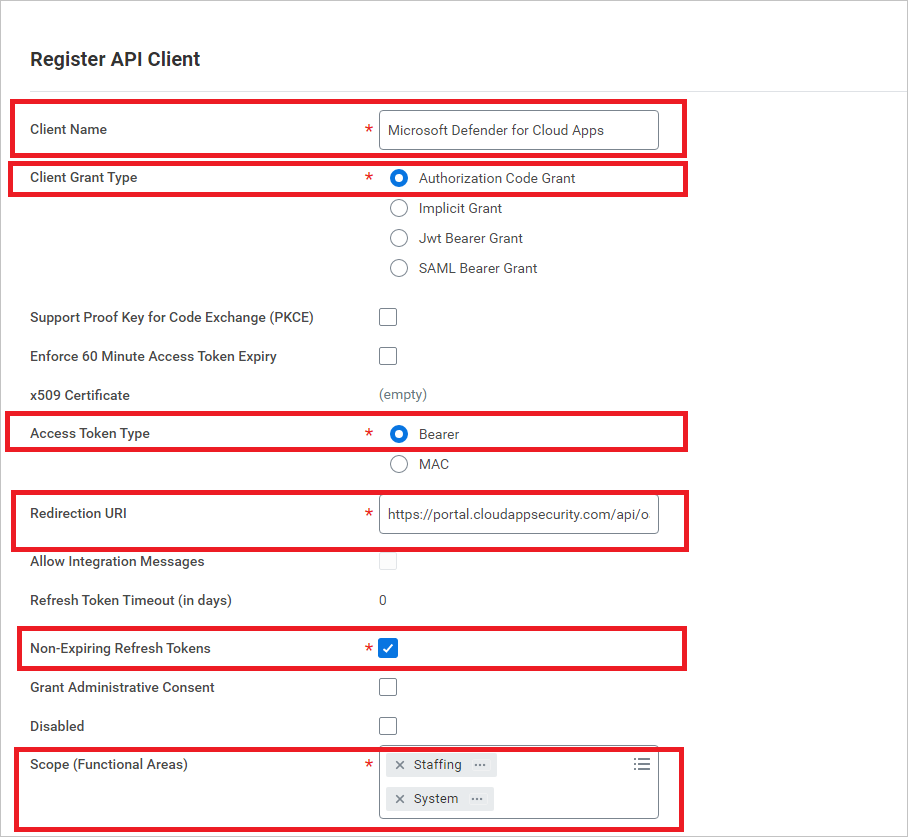

搜尋 [註冊 API 用戶端],然後選取 [註冊 API 用戶端 – 工作]。

在 [ 註冊 API 客戶 端] 頁面上,填寫下列資訊,然後選取 [ 確定]。

欄位名稱 值 用戶端名稱 Microsoft Defender for Cloud Apps 用戶端授與類型 授權碼授與 存取令牌類型 承載 重新導向URI https://portal.cloudappsecurity.com/api/oauth/connect

注意:針對美國政府 GCC High 客戶,請輸入下列值:https://portal.cloudappsecurity.us/api/oauth/connect非到期的重新整理令牌 是 功能區域範圍 () 人員和系統

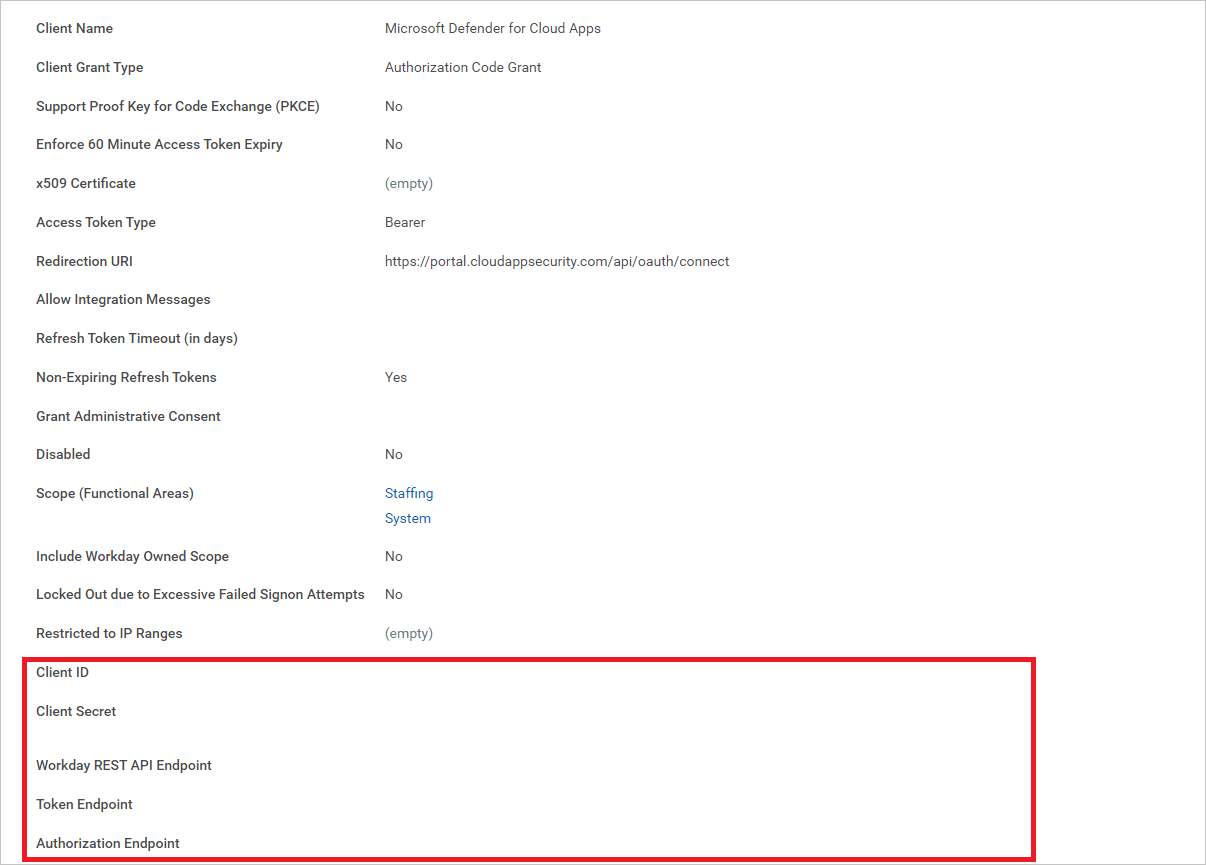

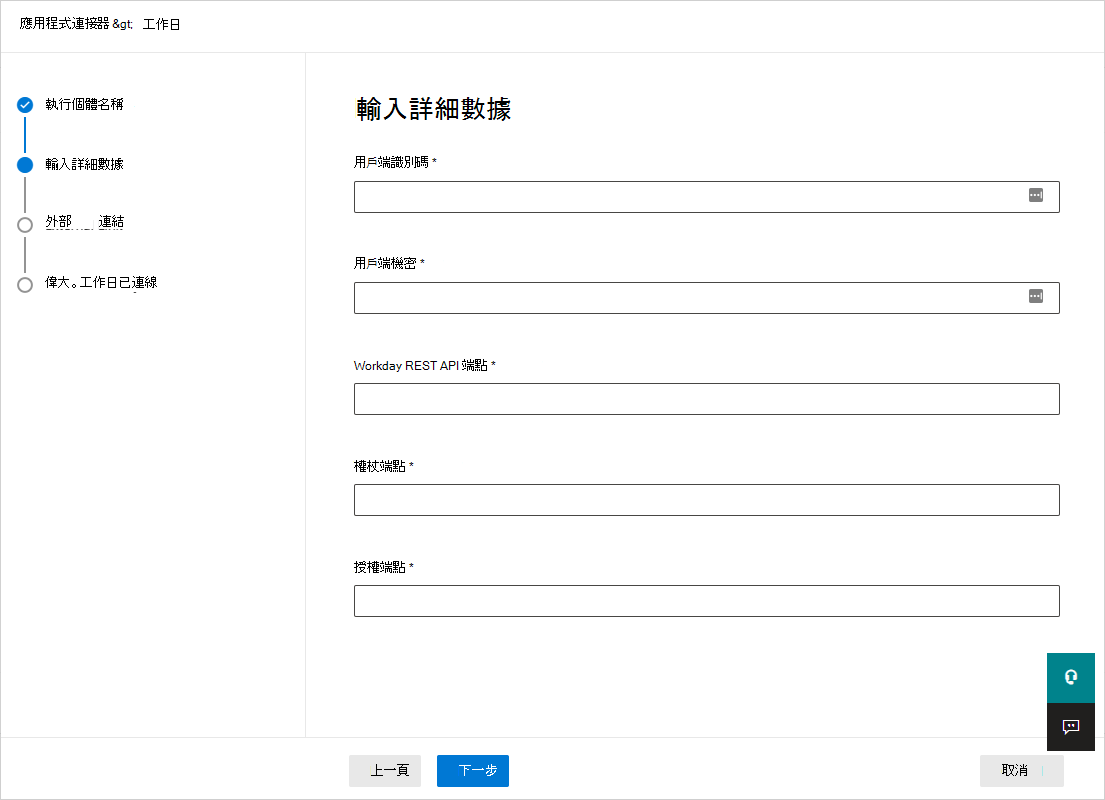

註冊之後,記下下列參數,然後選取 [ 完成]。

- 用戶端識別碼

- 用戶端密碼

- Workday REST API 端點

- 令牌端點

- 授權端點

注意事項

如果使用 SAML SSO 啟用 Workday 帳戶,請將查詢字串參數 'redirect=n' 附加至授權端點。

如果授權端點已經有其他查詢字串參數,則會附加 '&redirect=n' 至授權端點的結尾。 如果授權端點沒有任何查詢字串參數,則會附加 '?redirect=n' 至授權端點的結尾。

如何將 Defender for Cloud Apps 連線至 Workday

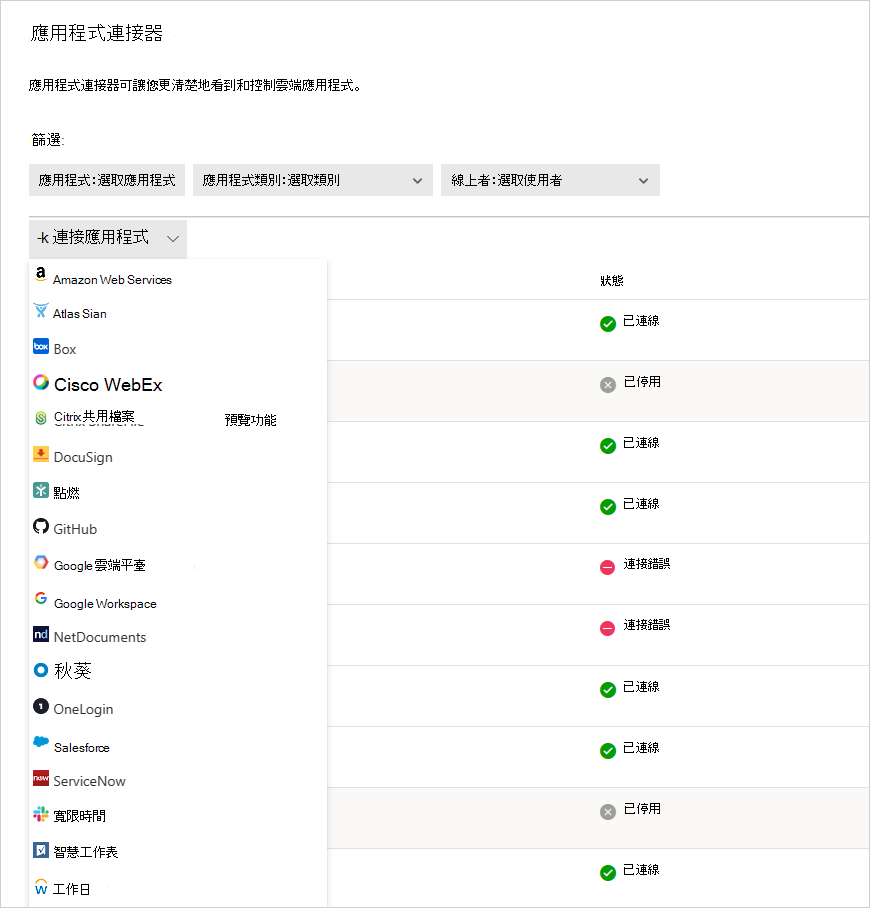

在 Microsoft Defender 入口網站中,選取 [設定]。 然後選擇 [雲端應用程式]。 在 [ 已連線的應用程式] 底下,選取 [應用程式連接器]。

在 [ 應用程式連接器] 頁面中,選取 [+連線應用程式],然後選取 [Workday]。

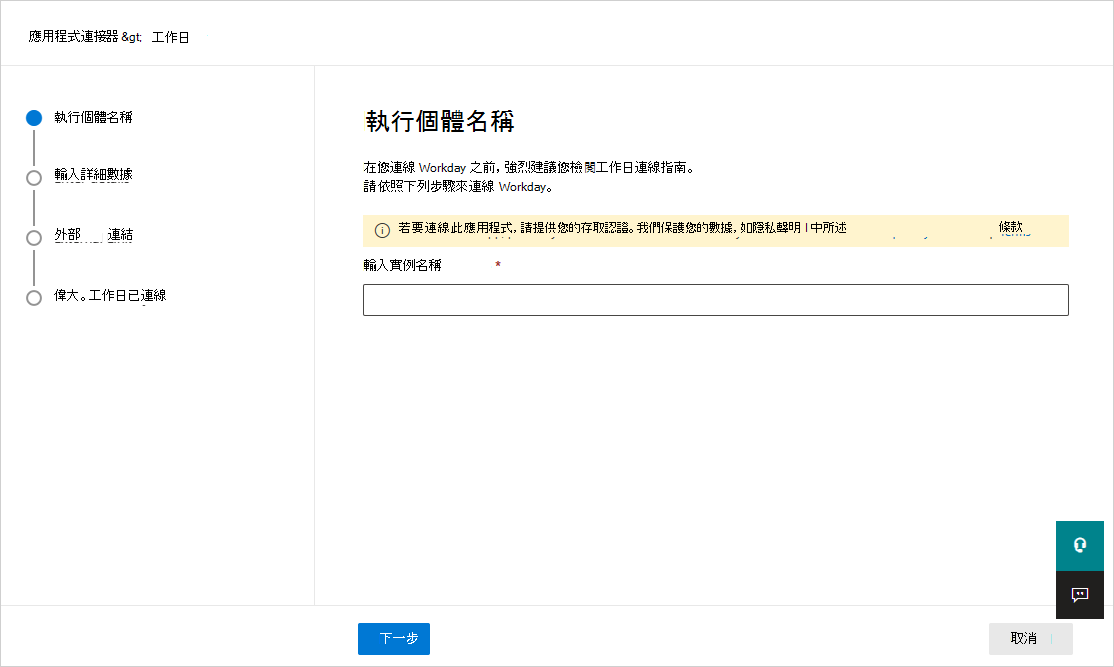

在下一個畫面中,為您的連接器命名,然後選取 [ 下一步]。

在 [ 輸入詳細數據 ] 頁面上,以您稍早記下的資訊填入詳細數據,然後選取 [ 下一步]。

在 [ 外部連結] 頁面中,選取 [ 連線工作日]。

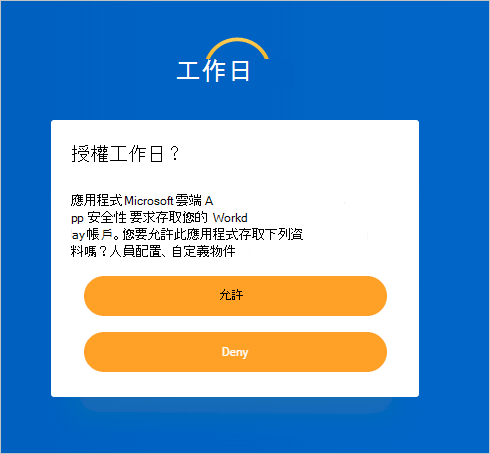

在 Workday 中,會出現彈出視窗,詢問您是否要允許 Defender for Cloud Apps 存取您的 Workday 帳戶。 若要繼續,請選取 [ 允許]。

在 Defender for Cloud Apps 中,您應該會看到 Workday 已成功連線的訊息。

在 Microsoft Defender 入口網站中,選取 [設定]。 然後選擇 [雲端應用程式]。 在 [ 已連線的應用程式] 底下,選取 [應用程式連接器]。 確定已連線應用程式連接器的狀態為 [已連線]。

注意事項

連線到 Workday 之後,您會在連線前收到七天的事件。

注意事項

如果您要將 Defender for Cloud Apps 連線到 Workday 沙箱帳戶以進行測試,請注意 Workday 每周都會重新整理其沙盒帳戶,導致 Defender for Cloud Apps 聯機失敗。 您應該每周重新連線沙箱環境,Defender for Cloud Apps 繼續測試。

如果您在連線應用程式時遇到任何問題,請參閱 針對應用程式連接器進行疑難解答。

後續步驟

如果您遇到任何問題,我們在這裡提供協助。 若要取得產品問題的協助或支援,請 開啟支援票證。